تم تخصيص عدة مقالات سابقة على مدونتنا لقضية أمان المعلومات الشخصية ، والتي يتم إرسالها باستخدام برامج المراسلة الفورية والشبكات الاجتماعية. حان الوقت الآن للحديث عن الاحتياطات المتعلقة بالوصول الفعلي إلى الأجهزة.

كيفية تدمير المعلومات بسرعة على محرك أقراص فلاش ، HDD أو SSD

غالبًا ما تكون المعلومات أسهل في التدمير إذا كانت قريبة. نحن نتحدث عن تدمير البيانات من محركات الأقراص - محركات أقراص USB المحمولة ، محرك أقراص الحالة الصلبة ، محرك الأقراص الصلبة. يمكنك تدمير محرك الأقراص في جهاز تمزيق خاص أو شيء ثقيل ، لكننا سنتحدث عن حلول أكثر أناقة.

تنتج العديد من الشركات وسائط تخزين تتلقى وظيفة التدمير الذاتي مباشرة من الصندوق. عدد كبير من الحلول.

أحد أبسط الأمثلة وأكثرها وضوحًا هو عصا بيانات USB Killer وما شابه. لا يبدو هذا الجهاز مختلفًا عن محركات أقراص الفلاش الأخرى ، ولكن توجد بطارية بالداخل. عند الضغط على الزر ، تدمر البطارية البيانات الموجودة على الشريحة عن طريق التسخين القوي. بعد ذلك ، لا يتم التعرف على محرك الأقراص المحمول عند الاتصال ، وبالتالي يتم إتلاف الشريحة نفسها أيضًا. لسوء الحظ ، لم تجر دراسات مفصلة حول ما إذا كان يمكن استعادتها.

مصدر

الصورة :

hacker.ruتوجد محركات أقراص محمولة لا تخزن أي معلومات ، لكن يمكنها تدمير جهاز كمبيوتر أو كمبيوتر محمول. إذا وضعت مثل هذا "محرك أقراص فلاش" بجوار الكمبيوتر المحمول الخاص بك ، وأراد شخص ما يريد التحقق بسرعة من ما هو مكتوب عليه ، فسوف يدمر نفسه والكمبيوتر المحمول. هنا

مثال واحد

على مثل هذا القاتل .

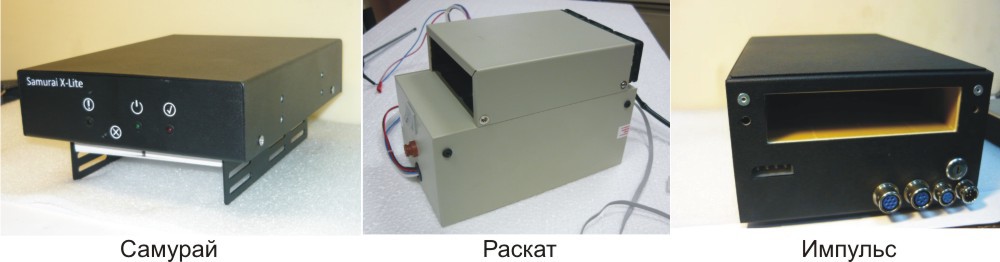

هناك أنظمة مثيرة للاهتمام لتدمير موثوق للمعلومات المخزنة على القرص الصلب داخل جهاز الكمبيوتر.

سبق

وصفهم على حبري ، لكن من المستحيل عدم ذكرهم. تم تزويد هذه الأنظمة بالطاقة المستقلة (أي أن إيقاف تشغيل الكهرباء في المبنى لن يساعد في إيقاف تدمير البيانات). هناك أيضًا مؤقت لإيقاف الكهرباء ، مما سيساعد في حالة ضبط الكمبيوتر في حالة عدم وجود المستخدم. تتوفر حتى قنوات الراديو و GSM ، لذلك يمكن بدء تدمير البيانات عن بُعد. يتم تدميره بواسطة الجهاز الذي يولد مجالًا مغناطيسيًا يبلغ 450 كيلو أمبير / م.

لن يعمل هذا مع محركات أقراص الحالة الصلبة ، وقد عرض عليهم

خيار التدمير الحراري .

أعلاه طريقة مؤقتة غير موثوقة وخطيرة. يتم استخدام أنواع أخرى من الأجهزة لمحركات أقراص الحالة الصلبة ، على سبيل المثال ، Impulse-SSD ، التي تدمر محركًا بجهد يبلغ 20 ألف فولت.

يتم مسح المعلومات ، رقائق الكراك ، محرك يأتي في حالة سيئة كاملة. هناك خيارات مع التدمير عن بعد (عبر GSM).

تمزيق HDD الميكانيكية هي أيضا للبيع. على وجه الخصوص ، تطلق LG جهازًا كهذا - إنه CrushBox.

هناك العديد من الخيارات للأدوات الذكية لتدمير محركات الأقراص الصلبة والأقراص الصلبة: يتم إنتاجها في كل من الاتحاد الروسي والخارج. نقترح مناقشة هذه الأجهزة في التعليقات - ربما يستطيع العديد من القراء تقديم مثالهم الخاص.

كيفية حماية جهاز الكمبيوتر الخاص بك أو الكمبيوتر المحمول

كما هو الحال مع محركات الأقراص الصلبة ومحركات الأقراص الصلبة ، هناك العديد من أنواع أنظمة حماية الكمبيوتر المحمول. أحد أكثر موثوقية هو تشفير كل شيء وكل شيء ، وبهذه الطريقة ، بعد عدة محاولات للوصول إلى المعلومات ، يتم إتلاف البيانات.

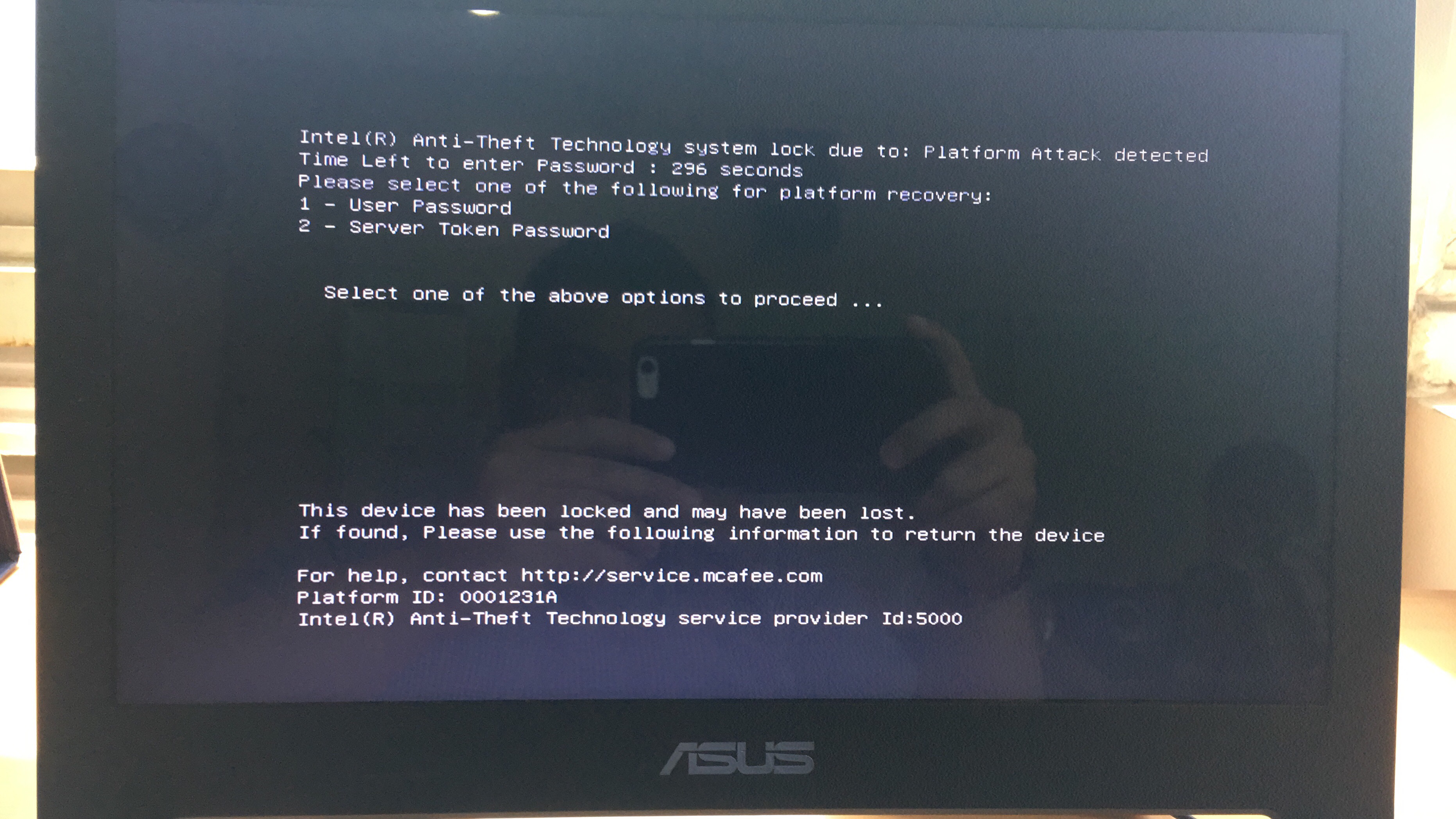

أحد أشهر أنظمة حماية الكمبيوتر الشخصي والكمبيوتر المحمول التي طورتها شركة إنتل. وتسمى هذه التكنولوجيا مكافحة سرقة. صحيح أن دعمها قد توقف منذ عدة سنوات ، لذلك لا يمكن اعتبار هذا القرار جديدًا ، لكنه مناسب كمثال للحماية. أتاحت مكافحة السرقة اكتشاف جهاز كمبيوتر محمول مسروق أو مفقود وحظره. قال موقع إنتل على شبكة الإنترنت إن النظام يحمي المعلومات السرية ، ويمنع الوصول إلى البيانات المشفرة ويمنع نظام التشغيل من التحميل في حالة محاولة غير مصرح بها لتشغيل الجهاز.

يقوم هذا النظام والأنظمة المماثلة بفحص جهاز الكمبيوتر المحمول بحثًا عن علامات تداخل من طرف ثالث ، مثل محاولات كثيرة لتسجيل الدخول إلى النظام ، وفشل عند محاولة تسجيل الدخول إلى خادم تم ضبطه مسبقًا ، وحظر الكمبيوتر المحمول عبر الإنترنت.

تقوم Anti-Theft بحظر الوصول إلى مجموعة شرائح Intel ، وبالتالي سيكون من المستحيل دخول خدمات الكمبيوتر المحمول أو تشغيل البرنامج أو نظام التشغيل حتى إذا تم استبدال HDD أو SDD أو إعادة تهيئة. يتم أيضًا حذف ملفات التشفير الرئيسية اللازمة للوصول إلى البيانات.

إذا عاد الكمبيوتر المحمول إلى المالك ، يمكنه استعادة أدائه بسرعة.

هناك خيار باستخدام البطاقات الذكية أو الرموز المميزة للأجهزة - في هذه الحالة ، لا يمكنك إدخال النظام بدون هذه الأجهزة. ولكن في حالتنا (إذا كان الباب يطرق بالفعل) ، نحتاج أيضًا إلى تعيين رقم تعريف شخصي (PIN) بحيث يطلب الكمبيوتر الشخصي عند توصيل المفتاح كلمة مرور إضافية. طالما أن هذا النوع من الحاصرات غير متصل بالنظام ، فإنه يكاد يكون من المستحيل تشغيله.

خيار العمل الآن هو البرنامج النصي USBKill المكتوب في بيثون. يتيح لك إحضار كمبيوتر محمول أو كمبيوتر شخصي غير قابل للاستخدام في حالة تغير بعض معلمات بدء التشغيل فجأة. تم إنشاؤه بواسطة مطور Hephaest0s من خلال نشر برنامج نصي على جيثب.

الشرط الوحيد لكي يعمل USBKill هو الحاجة إلى تشفير محرك أقراص النظام لجهاز كمبيوتر محمول أو كمبيوتر شخصي ، بما في ذلك أدوات مثل Windows BitLocker أو Apple FileVault أو Linux LUKS. هناك عدة طرق لتنشيط USBKill ، بما في ذلك توصيل محرك أقراص فلاش USB أو فصله.

خيار آخر هو أجهزة الكمبيوتر المحمولة مع نظام التدمير الذاتي المتكامل. تلقى واحد من هذا القبيل في عام 2017 العسكرية للاتحاد الروسي. لتدمير البيانات باستخدام الوسائط ، ما عليك سوى النقر فوق الزر. من حيث المبدأ ، يمكن إنشاء نظام حرفي مماثل من قبل نفسك أو شراؤها عبر الإنترنت - هناك الكثير منها.

أحد الأمثلة على ذلك هو

Orwl mini-PC ، والذي يمكن تشغيله على أنظمة تشغيل مختلفة والتدمير الذاتي عند اكتشاف هجوم. صحيح أن السعر غير إنساني - 1699 دولارًا.

نقوم بحظر وتشفير البيانات على الهواتف الذكية

على الهواتف الذكية التي تعمل بنظام iOS ، من الممكن محو البيانات في حالة فشل محاولات الترخيص المتعددة. هذه الوظيفة قياسية ويتم تضمينها في الإعدادات.

اكتشف أحد موظفينا ميزة مهمة لأجهزة iOS: إذا كنت بحاجة إلى قفل نفس iPhone بسرعة ، فما عليك سوى الضغط على زر الطاقة خمس مرات متتالية. في هذه الحالة ، يبدأ وضع مكالمة الطوارئ ، ولن يتمكن المستخدم من الوصول إلى الجهاز عبر Touch أو FaceID - فقط عن طريق رمز كلمة المرور.

يحتوي Android أيضًا على العديد من الوظائف القياسية لحماية البيانات الشخصية (التشفير ، المصادقة متعددة العوامل للخدمات المختلفة ، كلمات مرور الرسوم ، FRP ، وما إلى ذلك).

من بين الاختراقات البسيطة المتعلقة بحظر الهاتف ، يمكنك اقتراح استخدام بصمة ، مثل إصبع رنين أو إصبع صغير. في حال بدأ شخص ما في إجبار المستخدم على تطبيق الإبهام على المستشعر ، بعد عدة محاولات سيتم قفل الهاتف.

صحيح ، بالنسبة لأجهزة iPhone و Android هناك برامج وأنظمة تسمح لك بتجاوز أي حماية تقريبًا. لقد وفرت Apple القدرة على تعطيل موصل Lightning عندما يكون المستخدم غير نشط لبعض الوقت ، ولكن ما إذا كان هذا يساعد على اختراق الهاتف باستخدام هذه المجمعات غير واضح.

بعض الشركات المصنعة تنتج الهواتف المحمية من التنصت على المكالمات الهاتفية والقرصنة ، لكن لا يمكن اعتبارها موثوقة بنسبة 100 ٪. أصدر Andy Rubin ، منشئ Android ،

هاتف Essential Phone منذ عامين ، والذي أطلق عليه المطورون "الأكثر أمانًا". لكنه لم يصبح شعبية. بالإضافة إلى ذلك ، كان من المستحيل عملياً إصلاحه: إذا تعطل الهاتف ، فيمكنك وضع حد له.

كما تم إصدار هواتف آمنة بواسطة سيرين لابس وسيلنت سيرلس. كانت الأدوات تسمى Solarin و Blackphone. قامت شركة Boeing بإنشاء جهاز Boeing Black ، وهو جهاز موصى به لمسؤولي الدفاع. تحتوي هذه الأداة على وضع التدمير الذاتي الذي يتم تنشيطه في حالة القرصنة.

سواء كان الأمر كذلك ، مع الهواتف الذكية من حيث الحماية ضد تدخل طرف ثالث ، كل شيء أسوأ إلى حد ما من وسائط التخزين أو أجهزة الكمبيوتر المحمولة. الشيء الوحيد الذي يمكن التوصية به هو عدم استخدام الهاتف الذكي لتبادل المعلومات الحساسة وتخزينها.

وماذا تفعل في مكان عام؟

حتى الآن ، تحدثنا عن كيفية تدمير المعلومات بسرعة إذا كان أحدهم يقرع الباب ولم تنتظر الضيوف. ولكن هناك أيضًا أماكن عامة - المقاهي ومطاعم الوجبات السريعة والشوارع. إذا جاء شخص ما من الخلف وأخذ كمبيوتر محمول ، فلن تساعد أنظمة تدمير البيانات. وبغض النظر عن عدد الأزرار السرية الموجودة ، لن تعمل الأيدي المربوطة.

أبسط شيء هو عدم نقل الأدوات التي تحتوي على معلومات مهمة إلى الشارع على الإطلاق. إذا كنت تأخذها ، فلا تقم بإزالة القفل من الجهاز في مكان مزدحم إلا إذا كان ذلك ضروريًا للغاية. فقط في هذه اللحظة ، كونك في حشد من الناس ، يمكن اعتراض الأداة بسهولة.

كلما زاد عدد الأجهزة ، أصبح من الأسهل اعتراض شيء على الأقل. لذلك ، بدلاً من حزمة "smartphone + laptop + tablet" ، يجب عليك استخدام netbook فقط ، على سبيل المثال ، مع Linux على متن الطائرة. يمكنك الاتصال باستخدامها ، وحماية المعلومات الموجودة على أداة واحدة أسهل من حماية البيانات الموجودة على ثلاثة أجهزة في آن واحد.

في مكان عام مثل المقهى ، يجب عليك اختيار مكان بزاوية رؤية واسعة ، ومن الأفضل أن تجلس مع ظهرك على الحائط. في هذه الحالة ، سيكون من الممكن رؤية كل من يقترب. في حالة مشبوهة ، نقوم بحظر جهاز كمبيوتر محمول أو هاتف ونتوقع حدوث تطورات.

يمكن تكوين القفل لأنظمة تشغيل مختلفة ، وأسهل طريقة للقيام بذلك هي عن طريق الضغط على مجموعة مفاتيح معينة (بالنسبة لنظام Windows ، هذا هو زر النظام + L ، يمكنك الضغط في ثانية واحدة). في نظام MacOS ، يكون هذا هو Command + Control + Q. كما يتم الضغط عليه بسرعة ، خاصةً إذا كنت تعمل.

بالطبع ، في المواقف غير المتوقعة ، يمكنك أيضًا تفويتها ، لذلك هناك خيار آخر - قفل الجهاز عند الضغط على أي مفتاح في نفس الوقت (لكمة لوحة المفاتيح كخيار). إذا كنت تعرف التطبيق الذي يمكنه القيام بذلك لنظام التشغيل MacOS أو Windows أو Linux - قم بمشاركة الرابط.

يحتوي MacBook أيضًا على جيروسكوب. يمكنك تصور سيناريو عندما يتم حظر الكمبيوتر المحمول عند رفع الجهاز أو تغيير مفاجئ وسريع في موقعه وفقًا لمستشعر الجيروسكوب المدمج.

لم نعثر على الأداة المساعدة المناسبة ، لكن إذا علم شخص ما بهذه التطبيقات ، فأخبرنا عنها في التعليقات. إذا لم يكن الأمر كذلك ، فنحن نقترح كتابة أداة مساعدة سنقدم للمؤلفها

اشتراكًا متعدد السنوات في VPN الخاصة بنا (اعتمادًا على تعقيده ووظائفه) وسنيسر توزيع الأداة.

خيار آخر هو إغلاق الشاشة (الكمبيوتر المحمول ، الهاتف ، الكمبيوتر اللوحي) من أعين المتطفلين. لهذا ، فإن ما يسمى بـ "مرشحات الخصوصية" مثالية - أفلام خاصة تغميق الشاشة عندما تتغير زاوية المشاهدة. يمكنك أن ترى ما يفعله المستخدم فقط من الخلف.

بالمناسبة ، اخترق موضوع حياة بسيط حول موضوع اليوم: إذا كنت لا تزال في المنزل ، لكنهم يقرعون الباب أو الحلقة (على سبيل المثال ، يجلب حامل الحقيبة البيتزا ،) فمن الأفضل حظر الأدوات. فقط في القضية.

من الممكن ، ولكن من الصعب ، حماية نفسه من "الرفيق الرئيسي" ، أي من محاولة مفاجئة من الخارج للوصول إلى البيانات الشخصية. إذا كانت لديك حالات خاصة بك يمكنك مشاركتها ، فإننا ننتظر أمثلة في التعليقات.