يوم جيد يا هبر! نود اليوم النظر في العديد من الأساطير المتعلقة بإصدار شهادات كائنات المعلوماتية (OI) لمتطلبات أمن المعلومات وفقًا لمبدأ الأجزاء القياسية. وكذلك سنكتشف كيفية القيام بهذه الشهادة بشكل صحيح.

يجب أن تقال الأساطير حول هذا الكثير من تعميم وغالبا ما تتناقض مع بعضها البعض. على سبيل المثال ، هناك رأي مفاده أنه وفقًا لمبدأ الشرائح القياسية ، يمكنك التصديق على جميع ISPDs في بلد ما (على الرغم من أن الشهادة ليست إلزامية لـ ISPDs) ، ولكن من ناحية أخرى ، هناك رأي مفاده أنك بحاجة إلى التصديق على نظم المعلومات فقط بالطريقة القديمة ، وجميع هذه الأجزاء النموذجية الخاصة بك من الشر.

مقدمة

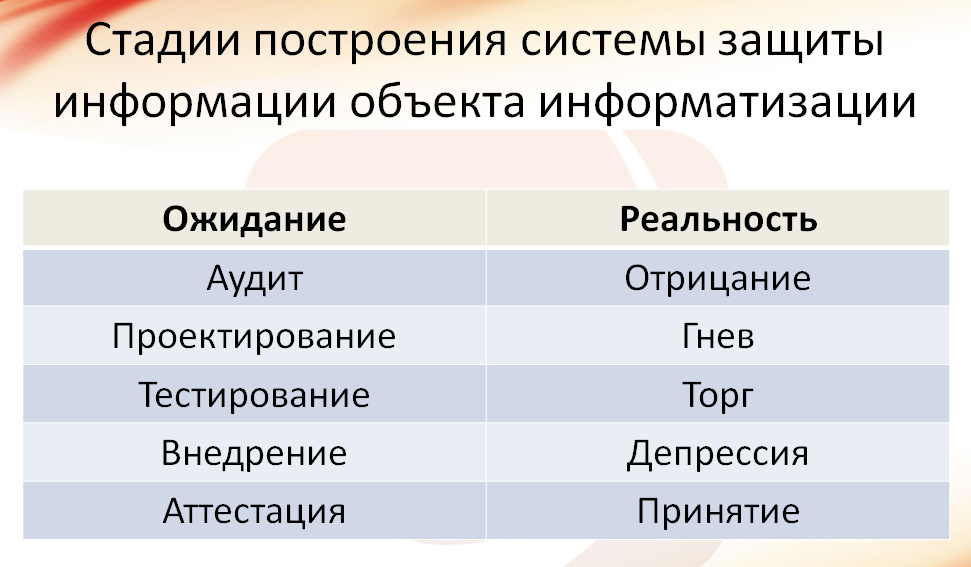

ربما تكون شهادة كائن المعلوماتية واحدة من أكثر المراحل التنظيمية والمحافظة في بناء نظام لحماية المعلومات.

تكمن النزعة المحافظة في حقيقة أن الشهادة تخضع لنظام معين مع قائمة محددة من الوسائل التقنية ، والتي تتم إعادة كتابتها بدقة في جواز السفر الفني إلى كائن المعلوماتية وفي شهادة المطابقة. قد يؤدي استبدال الكمبيوتر المحترق ، على سبيل المثال ، من نظام معلومات معتمد إلى مراسلات مطولة على الأقل مع المنظمة التي أجرت الشهادة ، وعلى الأقل اختبارات شهادات إضافية (أي التكاليف).

لم تكن هذه مشكلة كبيرة ، في حين أن التصديق على متطلبات أمن المعلومات كان إما أجهزة كمبيوتر قائمة بذاتها تقوم بمعالجة المعلومات المحمية ، أو شبكات محلية مخصصة صغيرة.

لكن التقدم لا يقف ساكنا. الآن ، بالنسبة لأنظمة المعلومات الحكومية ، يحدد المرسوم السابع عشر للجنة FSTEC شهاداتهم الإلزامية قبل بدء التشغيل. وأنظمة معلومات الدولة اليوم ليست كمبيوترًا ثابتًا أو lokalka صغيرًا ، ولكنها أنظمة كبيرة تتغير ديناميكيًا ، غالبًا على نطاق إقليمي أو حتى الفيدرالي.

ماذا تفعل في هذه الحالة؟ التوثيق مطلوب ، لكن من المستحيل التصديق على نظام ثابت ، حيث يتم إضافة عناصر جديدة كل يوم تقريبًا وإزالة العناصر القديمة. "شرائح نموذجية" تأتي إلى الإنقاذ.

تم تقديم هذا المفهوم بالترتيب السابع عشر للجنة FSTEC و GOST RO 0043-003-2012 "حماية المعلومات". التصديق على كائنات المعلوماتية. أحكام عامة "في 2013. لسوء الحظ ، تم وضع علامة على GOST باسم "chipboard" ، على عكس ترتيب FSTEC ، لذلك لا يمكن نقل المعيار هنا. ولكن لن يتم فقد أي شيء من هذا ، لأن ترتيب FSTEC في ترتيب تمديد شهادة المطابقة للقطع النموذجية موصوف بمزيد من التفصيل (القسم 17.3) ، ويتم تخصيص فقرتين قصيرتين لهذا في المعيار.

الخرافات حول شهادة نوع القطاع

هناك العديد من الأساطير حول شرائح نموذجية. هنا سوف نحلل تلك التي واجهناها نحن أنفسنا. إذا كانت لديك أمثلة لأساطير أو أسئلة متشابهة (لست متأكدًا مما إذا كانت هذه أسطورة أم لا) ، فيُرجى التعليق.

عدد الأسطورة 1. شهادة واحدة على مبدأ شرائح القياسية يمكن أن تشهد جميع أنظمة المعلومات في الاتحاد الروسي

من الناحية النظرية ، لا يحظر هذا مباشرة من قبل الوثائق التنظيمية ، ولكن في الممارسة العملية لن يكون هذا ممكنًا. ينص أحد الجمل 17 من ترتيب FSTEC على الأجزاء النموذجية على أنه ينبغي ضمان تنفيذ الوثائق التنظيمية والإدارية لحماية المعلومات في القطاعات القياسية. لذلك ، تكمن المشكلة الكبيرة في تطوير مثل هذه الوثائق ، والتي ستأخذ في الاعتبار العمليات التكنولوجية المختلفة لمعالجة المعلومات ، والمعلومات المحمية المختلفة ، والمتطلبات المختلفة للمنظمين ، وما إلى ذلك. ونتيجة لذلك ، فإن الوثائق المطورة لنظام ما لن تكون مناسبة لنظام آخر.

عدد الأسطورة 2. يتم توفير "شرائح نموذجية" فقط لنظم المعلومات الدولة

هذا ليس كذلك. أولاً ، يسمح الترتيب السابع عشر للجنة FSTEC نفسها بتطبيق أحكامها في تطوير أنظمة حماية المعلومات في أي أنظمة معلومات أخرى. ثانياً ، يستخدم GOST RO 0043-003-2012 المفهوم الأوسع لـ "كائنات المعلوماتية" بدلاً من "نظم معلومات الحالة".

عدد الأسطورة 3. إذا أعطونا شهادة يمكن تمديدها إلى شرائح قياسية ، فيمكننا تطبيقها على أي شيء

ليس هذا هو الحال ، في ظل المفسد النص الكامل للفقرة 17.3 من الأمر FSTEC رقم 17 للقطاعات القياسية ، ثم سننظر في الحالات التي لا يمكن فيها توزيع الشهادة الصادرة. هنا علينا أن نبقى في مزيد من التفاصيل.

نص من ترتيب FSTEC رقم 17يُسمح بإصدار الشهادات لنظام المعلومات على أساس نتائج اختبارات الشهادات لمجموعة مختارة من شرائح نظام المعلومات التي تنفذ التكنولوجيا الكاملة لمعالجة المعلومات.

في هذه الحالة ، يتم توزيع شهادة المطابقة على شرائح أخرى من نظام المعلومات شريطة أن تتوافق مع شرائح نظام المعلومات التي اجتازت اختبارات الشهادات.

يعتبر القطاع مناسبًا لقطاع نظام المعلومات الذي تم إجراء اختبارات الشهادات الخاصة به إذا تم إنشاء فئات الأمان نفسها والتهديدات التي يتعرض لها أمن المعلومات للقطاعات المشار إليها ونفس حلول التصميم لنظام المعلومات ونظام حماية المعلومات الخاص به.

يتم تأكيد مطابقة القطاع المشمول بشهادة المطابقة مع الجزء من نظام المعلومات الذي أجريت بشأنه اختبارات الشهادات خلال اختبارات القبول لنظام المعلومات أو شرائح نظام المعلومات.

في قطاعات نظام المعلومات التي تنطبق عليها شهادة المطابقة ، يضمن المشغل الامتثال للوثائق التشغيلية لنظام حماية معلومات نظام المعلومات والوثائق التنظيمية والإدارية لحماية المعلومات.

يتم تعريف ميزات شهادة نظام المعلومات بناءً على نتائج اختبارات الشهادات لمجموعة مختارة من مقاطعها ، وكذلك شروط وإجراءات توزيع شهادة المطابقة على الأجزاء الأخرى من نظام المعلومات ، في البرنامج وطرق اختبارات الشهادات ، والاستنتاج وشهادة المطابقة.

علاوة على ذلك ، سوف نأخذ أمثلة محددة من الأخطاء ، ونذكر فقط الاقتباسات المناسبة من هذا العمل المعياري كمبرر لعدم القيام بذلك.

مثال رقم 1

تم اعتماد جزء الخادم فقط ، لكنني أريد تمديد الشهادة إلى محطات العمل (AWS). هل يمكن القيام بذلك؟

لا!

لا! يُسمح بإصدار الشهادات لنظام المعلومات على أساس نتائج اختبارات الشهادات لمجموعة مختارة من شرائح نظام المعلومات التي

تنفذ التكنولوجيا الكاملة لمعالجة المعلومات .

يعد نقل المعلومات عبر قنوات الاتصال أيضًا تكنولوجيا معالجة. بالإضافة إلى ذلك ، في هذا المثال ، لا يتم اعتماد محطة عمل واحدة ، لذلك لا يمكننا تمديد الشهادة إلى محطة عمل قياسية أخرى.

مثال رقم 2

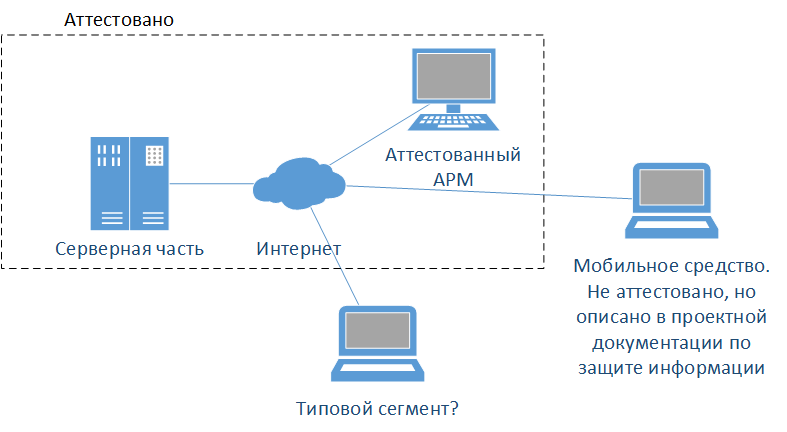

هنا أخذنا في الاعتبار الخطأ السابق وقمنا بتضمين قنوات نقل البيانات ومحطة عمل نموذجية في الشهادة. فجأة ، كنا بحاجة إلى تنظيم كمبيوتر محمول لرئيس كبير مع اتصال بنظام معتمد (عبر قنوات آمنة ، بالطبع). هل يمكننا تمديد شهادة المطابقة لهذا الكمبيوتر المحمول؟

لا! يعتبر القطاع مناسبًا لقطاع نظام المعلومات الذي تم إجراء اختبارات الاعتماد بشأنه إذا تم إنشاء

نفس فئات الأمان

والتهديدات التي يتعرض لها أمن المعلومات للقطاعات المشار إليها ...

هنا ، بالنسبة للوسائل التقنية المحمولة ، تظهر تهديدات جديدة لأمن المعلومات غير ذات صلة بمحطات العمل الثابتة وعلى الأرجح لا يتم أخذها في الاعتبار في نموذج التهديد لنظام معتمد.

مثال رقم 3

حسنًا ، أخذنا هذه العضادة في الاعتبار وأضفنا تهديدات إلى نموذج النمو ، والتهديدات للأجهزة المحمولة. الآن هل يمكنني تمديد الشهادة إلى جهاز الكمبيوتر المحمول الخاص برئيس كبير؟

لا!

لا! يعتبر الجزء

ذا صلة بقطاع نظام المعلومات

الذي تم إجراء اختبارات الشهادات له ...

على الرغم من أن الأداة المحمولة قد تم وصفها في وثائق التصميم لنظام حماية المعلومات وأن نموذج التهديدات قد أخذ في الاعتبار التهديدات المرتبطة بالوسائل التقنية المحمولة ، لم يتم إجراء أي اختبارات لإصدار هذه الأداة.

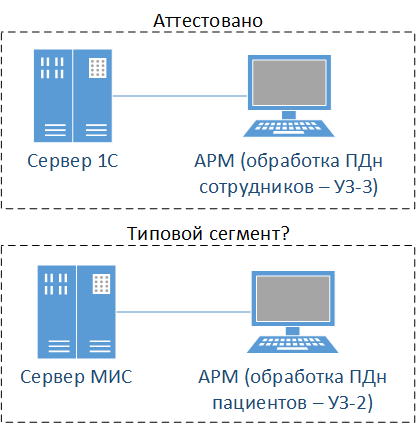

مثال رقم 4

كم هو معقد! ولكن هذا الموقف: هناك مؤسسة طبية ، وهناك نظامان للمعلومات - مع الموظفين ونظام المعلومات الطبية (MIS) مع المرضى. هل يمكننا حفظ ، التصديق على نظام المعلومات مع الموظفين وتوسيع هذه الشهادة لتشمل اتفاقات الاستثمار الدولية؟

لا!

لا! يُعتبر القطاع مناسبًا لقطاع نظام المعلومات الذي تم إجراء اختبارات الشهادات الخاصة به إذا

تم إنشاء

فئات الأمان نفسها للقطاعات المشار إليها

... ونفس حلول التصميم لنظام المعلومات .

رغم أنه يبدو أن كل شيء معقد هنا ، في الواقع ، ما عليك سوى التفكير في الخيارات الممكنة للقطاعات النموذجية استعدادًا لبناء نظام حماية. ولكن في الواقع ، إذا كنت تأخذ كل شيء في الاعتبار (وليس هناك الكثير من المتطلبات) ، فلن تكون هناك مشكلة في توزيع الشهادة.

الأسطورة رقم 4. يجب وصف الأجزاء النموذجية في وثائق التصميم لنظام الحماية ، بدءًا من نموذج التهديد

لا يوجد مثل هذا الشرط. على الرغم من أن هذا ليس ممنوعًا بشكل مباشر ، إلا أن هذا النهج قد يؤدي إلى بعض المشكلات في المستقبل. ما يخبرنا به الأمر FSTEC السابع عشر حول هذا:

يتم تعريف ميزات شهادة نظام المعلومات بناءً على نتائج اختبارات الشهادات لمجموعة مختارة من مقاطعها ، وكذلك شروط وإجراءات توزيع شهادة المطابقة على الأجزاء الأخرى من نظام المعلومات ، في البرنامج وطرق اختبارات الشهادات ، والاستنتاج وشهادة المطابقة.وهذا هو ، لدينا الحق في ذكر القطاعات النموذجية فقط في مرحلة التصديق. في هذه الحالة ، ستكون شرائحك نموذجية بشكل افتراضي ، إذا تم استيفاء شروط البند 17.3 من أمر FSTEC رقم 17. لكننا قابلنا حالات عندما حاولت الأجزاء النموذجية وصفها بالفعل في مرحلة نمذجة التهديد ، مما يشير إلى الأرقام التسلسلية لمعدات مثل هذه القطاعات تقريبًا. تكمن المشكلة في هذا الأسلوب في أنه في حالة حدوث استبدال للجهاز أو تغير شيء ما في تقنيات المعالجة (على سبيل المثال ، تظهر بيئة افتراضية) ، فقد تصبح الأجزاء التي تم توزيع الشهادة عليها بالفعل نموذجية. وفي هذه الحالة ، قد يكون من الضروري إجراء "اختبارات شهادات إضافية" ، ولكن إجراء مجموعة الاختبارات بالكامل وفقًا للاختبار الجديد.

بشكل عام ، فإن نصيحتنا لا نذكر الأجزاء النموذجية في وثائق التصميم على الإطلاق. في الواقع ، بموجب التشريع الحالي ، فإن أي شريحة تستوفي الشروط المحددة ستكون نموذجية.

! هام إذا كنت مشغلًا لنظام معلومات وتخطط لاعتماد نظام معلومات مع القدرة على مد الشهادة إلى شرائح قياسية ، فتأكد من مناقشتها مع جهة إصدار الشهادات الخاصة بك بحيث ينعكس هذا الاحتمال في مستندات التصديق ، كما هو مطلوب في الترتيب 17 من FSTEC!

الأسطورة رقم 5. لا يفهم FSTEC "شرائح نموذجية" وإذا تم اعتمادنا على هذا النحو ، فستتم معاقبتنا

تبدو هذه الأسطورة غريبة جدًا ، نظرًا لأن القطاعات النموذجية موصوفة بمزيد من التفصيل في الوثائق التنظيمية من FSTEC. غالبًا ما تُسمع هذه الفكرة من حراس الأمن لما يسمى "المدرسة القديمة".

بشكل عام ، باستثناء "هذا غير صحيح" ، ليس لدينا ما نقوله هنا. على العكس من ذلك ، فإن الجهة المنظمة تقوم بترويج نظام شهادات نظم المعلومات هذا بكل طريقة ممكنة ، ومؤخراً ، صادفنا مطالبة من FSTEC بأن نظام معلومات ضخم على المستوى الإقليمي تم اعتماده ليس وفقًا لمبدأ القطاعات القياسية. كان علي أن أشرح أنه في هذه الحالة بالذات ، لم يكن الأمر الأمثل.

عدد الأسطورة 6. تعمل القطاعات النموذجية فقط عندما يكون الجزء المعتمد والقطع ملكًا لمؤسسة واحدة

هذا غير صحيح. هذا غير منصوص عليه صراحة في التشريع ، لكن كل شيء غير محظور. ولكن ، بالطبع ، هناك بعض الاختلافات عندما يكون الجزء المعتمد والقطع النموذجية ملكًا لمؤسسة واحدة ، وعندما تكون الأجزاء النموذجية تنتمي إلى كيانات قانونية تابعة لجهات خارجية ، فهناك بعض الاختلافات.

في الحالات التي يكون فيها كل شيء ينتمي إلى منظمة واحدة ، يمكن لهذه المؤسسة أن تنفذ بشكل مستقل تدابير لحماية المعلومات على شريحة قياسية ، وتعيين عمولة وتوسيع الشهادة لتشمل شريحة قياسية.

في الحالات التي يوجد فيها مشغل مركزي لنظام معلومات الدولة (على سبيل المثال ، مركز تكنولوجيا المعلومات الإقليمي) وقطاعات من الكيانات القانونية الأخرى (على سبيل المثال ، نظام إدارة الوثائق الإقليمي لمؤسسات الدولة) ، فإن كل شيء أكثر تعقيدًا. تكمن الصعوبة في حقيقة أنه وفقًا للقانون ، يكون مشغل نظم المعلومات الجغرافية مسؤولًا عن حماية المعلومات في أنظمة معلومات الدولة. لذلك ، حتى لا يؤدي الاختبار التالي إلى تسخين المشغل لحقيقة أنه في مكان ما في المدرسة على بعد 400 كم من المركز الإقليمي ، لا يتم اتخاذ تدابير حماية المعلومات ، فإنه يحتاج إلى توثيق هذه العملية على الأقل في مرحلة توصيل شريحة نموذجية. أولاً وقبل كل شيء ، يتم إنشاء قواعد الاتصال بنظام المعلومات ، حيث يصف المشغل بشكل واضح وواضح متطلبات حماية المعلومات التي يجب الوفاء بها في القطاع المتصل. يتضمن هذا عادةً تعيين المسؤولين ، والموافقة على المستندات الداخلية لحماية المعلومات (خاصة أن المشغلين المختلطين يمكنهم حتى تطوير وتوفير مجموعة قياسية) ، وشراء وتركيب وتكوين أدوات حماية المعلومات الضرورية ، وتحليل الثغرات الأمنية ، إلخ. علاوة على ذلك ، فإن المنظمة التي ترغب في الاتصال تنفذ جميع المتطلبات وبالطريقة المحددة في اللوائح تؤكد ذلك.

من ناحية أخرى ، كل الصعوبات الموصوفة هي خطة عمل تقريبية اخترعناها بالفعل مع أحد هؤلاء المشغلين. إذا كان مشغل نظام المعلومات الجغرافية الموزع لا يخشى تحمل مسؤولية عدم إثبات حقيقة الوفاء بمتطلبات حماية المعلومات على القطاع البعيد في مرحلة الاتصال على الأقل ، فيمكنه أن يسير في طريق مبسط (كيف يمكن لـ "المبسط" أن يقرر هذا المشغل).

لسوء الحظ ، يقوم بعض المشغلين بذلك لأنهم يؤمنون بإخلاص بالأسطورة التالية.

الأسطورة رقم 7. سلطة التصديق مسؤولة عن تمديد الشهادة لتشمل قطاعات لا تفي بالمتطلبات.

من المهم للغاية بالنسبة لنا ، كهيئة اعتماد ، أن نفهم حدود مسؤوليتنا. نظرًا لأن القانون لا يجيب بوضوح على السؤال "من المسؤول عن تمديد الشهادة إلى شرائح غير مطابقة" ، فقد أرسلنا خطابًا إلى FSTEC.

أجاب FSTEC أن هيئة إصدار الشهادات مسؤولة فقط عن جودة اختبارات الشهادات بأنفسهم. الجهة المشغِّلة لنظام المعلومات مسؤولة عن التوزيع الصحيح للشهادة على القطاعات النموذجية.

عدد الأسطورة 8. شرائح نموذجية لن تعطينا أي شيء. على أي حال ، عليك أن تجذب المرخص له وتدفع له المال

هذا ليس كذلك. على الأقل في الحالات التي يكون فيها لموظفي مشغل نظام المعلومات متخصصين لديهم القدرة على تنفيذ جميع الأنشطة المذكورة أعلاه.

من ناحية أخرى ، نواجه غالبًا حقيقة أن يطلب منا المساعدة في توصيل الأجزاء القياسية. على أي حال ، في مثل هذه القطاعات ، على الأقل ، تحتاج إلى إعداد وثائق داخلية وتثبيت وتكوين أدوات أمان المعلومات بشكل صحيح. بالإضافة إلى ذلك ، يثق العديد من مشغلي نظام المعلومات في الاستنتاجات المتعلقة بتوافق شريحة نموذجية كتبها مؤسسة خارجية أكثر من تقرير مقدم الطلب للاتصال بالنظام.

لكن حتى في هذه الحالة ، تتيح القطاعات النموذجية للمشغل توفير المال ، حيث لا توجد حاجة على الأقل إلى تطوير نموذج تهديد منفصل ووثائق تصميم لنظام حماية المعلومات للعناصر القابلة للتحميل. ليست هناك حاجة أيضًا لإجراء اختبارات الشهادات الشاملة.

عدد الأسطورة 9. في القطاعات النموذجية ، يجب استخدام الوسائل التقنية نفسها فقط (على سبيل المثال ، أجهزة الكمبيوتر التي تحتوي على نفس اللوحة الأم ونفس المعالج وذاكرة الوصول العشوائي نفسها وحتى النوع والشركة المصنعة والطراز)

من الواضح أيضًا أن هذه القضية لم يتم توضيحها في التشريع. على المستوى الحدسي ، من الواضح أن الالتزام التام بالحديد الخاص بالجزء المعتمد والمتصل ليس مطلوبًا ، وإلا فإن الأمر برمته لا قيمة له. وعندما نحتاج إلى توضيح سؤال مماثل ، ماذا نفعل؟ هذا صحيح - نحن نكتب رسالة إلى المنظم. أجاب FSTEC أنه لا ينبغي استخدام الحلول التقنية المتماثلة (منتج واحد ، نموذج واحد ، وما إلى ذلك) في قطاعات نموذجية.

من أجل اعتبار القطاع مناسبًا للجزء المعتمد ، من الضروري إنشاء نفس فئة الأمان له ، وتحديد نفس التهديدات لأمن المعلومات وتنفيذ نفس حلول التصميم للنظام نفسه ونظام حماية المعلومات. كما هو مكتوب بالفعل في الترتيب 17.

الأسطورة رقم 10. لكل شريحة من النوع القابل للحاق ، تحتاج إلى إنشاء نموذج تهديد خاص بك.

لا. في الجزء النموذجي ، يجب أن تكون نفس التهديدات ذات صلة كما في الجزء المعتمد من نظام المعلومات. وفقا لذلك ، نموذج التهديد هو واحد للنظام بأكمله. في حالة حدوث أي تغييرات تكنولوجية كبيرة في نظام المعلومات المعتمد الذي يمكن أن يؤدي إلى ظهور تهديدات جديدة لأمن المعلومات ، فمن الضروري مراجعة نموذج التهديد العام وإجراء اختبارات إضافية للنظام ، إذا لزم الأمر.

الأسطورة رقم 11. لا تحتاج بيانات الأجزاء القياسية المرفقة إلى أن تنعكس في جواز السفر الفني لنظام المعلومات

حول هذه المسألة ، سألنا أيضا FSTEC. الجواب هو أنه يجب إدخال بيانات الأجزاء الجديدة في جواز السفر الفني. ولكن ما إذا كان يجب إدخال المشغل في إدخال بيانات جديدة في ورقة البيانات العامة للنظام أو إنشاء مستند منفصل للجزء. .

. – . , .