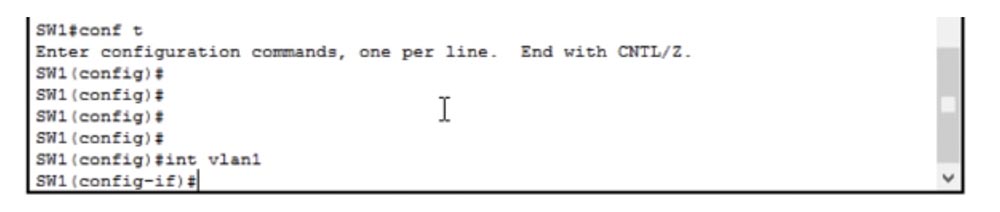

لذلك ، نظرنا في كيفية إعداد شبكة على جهاز كمبيوتر. بالنسبة للمحول ، اسمحوا لي أن أذكرك بأنه جهاز من المستوى الثاني من طراز OSI ، ويجب علينا تكوين عنوان IP ، الذي ينتمي إلى المستوى الثالث. للقيام بذلك ، نستخدم إدارة عنوان IP وانتقل إلى واجهة VLAN1. سننظر في VLAN بالتفصيل في أحد برامج الفيديو التعليمية التالية ، والآن تذكر فقط أن المحول الجديد "خارج الصندوق" يحتوي على جميع المنافذ التي تم تكوينها لاستخدام VLAN1. لذلك ، من أجل تعيين عنوان IP 10.1.1.10 للمحول ، ننتقل إلى هذه الواجهة.

إذا كنا نريد تعيين عنوان IP الخاص بالعبّارة الافتراضية ، فيجب علينا استخدام أمر ip default gateway 10.1.1.100.

هذا ضروري حتى يتمكن المحول الخاص بنا من التواصل مع شبكة أخرى. إذا عدنا إلى التكوين العملي لواجهات المحولات ، فسنرى أن هناك خطوطًا:

واجهة Vlan1

عنوان IP 10.1.1.10 255.255.255.0

هذا يعني أن أي جهاز به أول ثماني نقاط من عنوان IP هو 10.1.1. ، سيستخدم عنوان البوابة الافتراضي وهو 10.1.1.100 للاتصال بشبكة أخرى. هذه هي الطريقة التي يتم بها تعيين عنوان العبّارة الافتراضية.

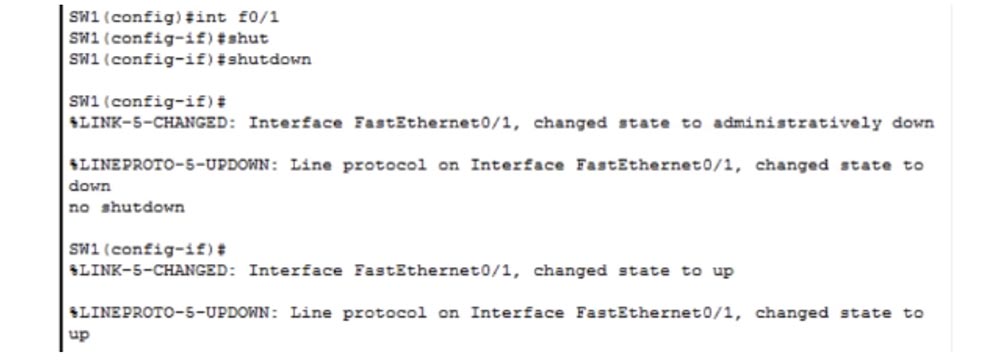

دعنا نفكر في كيفية فصل أي منفذ للمفتاح. لقد ارتكبت خطأ الآن وسأحاول الاستفادة منه. إذا كان لدينا جهاز توجيه ، فسيبدأ تعيينه بالرقم f0 / 0 أو g0 / 0 ، ويبدأ تعيين رمز التبديل دائمًا بالرقم f0 / 1 أو g0 / 1 ، اعتمادًا على ما إذا كان يتم استخدام FastEthernet أو GigabitEthernet. في حالتنا ، هذا هو FastEthernet ، لذلك نستخدم رمز التبديل f0 / 1.

كما تعلمون ، تم اختراع أجهزة التوجيه من قبل Cisco وقررت أن تبدأ أرقام جهاز التوجيه دائمًا بـ f0 / 0. لذلك ، إذا كنت ترغب في تعطيل هذا المنفذ ، فأنا فقط اكتب أمر إيقاف التشغيل ، وتم تعطيل منفذ FastEthernet 0/1 فعليًا. إذا كنت أرغب في تمكين هذا المنفذ مرة أخرى ، فأدخل الأمر no shutdown. كما ترى ، في الحالة الأولى ، تلقينا رسالة مفادها أن حالة المنفذ "معطلة إدارياً" ، في الحالة الثانية - أن حالة المنفذ "أعلى".

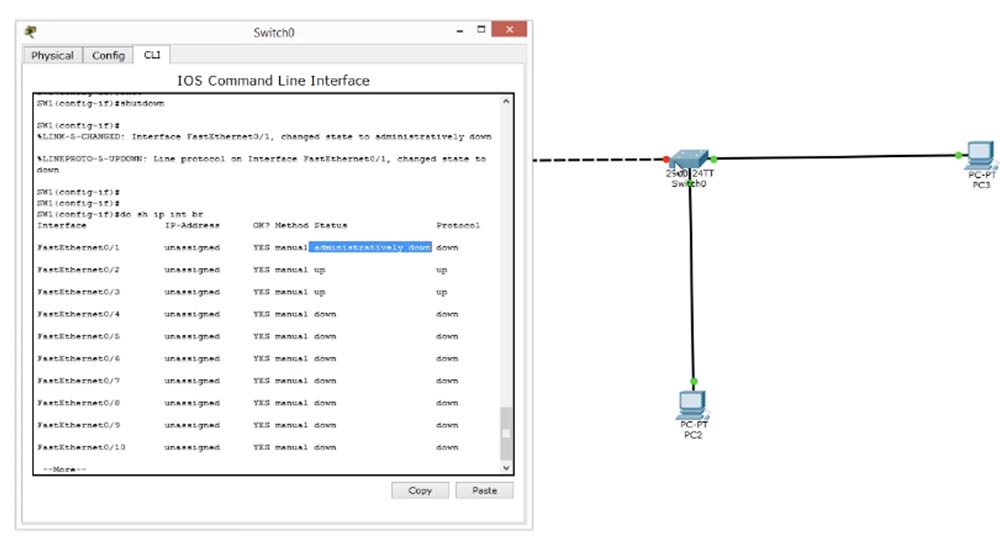

سأقوم الآن بفصل المنفذ مرة أخرى وإعطاء الأمر do sh ip interface br - هذا أحد الأوامر المفضلة لدي ، مما يجعل من الممكن عرض الحالة الحالية لجميع واجهات المحول بسرعة.

نرى أن واجهة FastEthernet0 / 1 معطلة إدارياً. إداريا يعني أنه تم تعطيل هذه الواجهة باستخدام أمر إيقاف التشغيل. في العمود الأيمن ، نرى أن بروتوكول هذه الواجهة معطل أيضًا وأنه في الحالة السفلية ، ومع ذلك ، عندما تظهر حركة المرور على هذا المنفذ ، سينتقل فورًا إلى الحالة العليا.

يتم عرض حالة واجهة FastEthernet0 / 4 أيضًا على أنها لأسفل ، أي أنها في الوقت الحالي في حالة مفتوحة ، لكنها لا تعمل. ترتفع واجهات FastEthernet0 / 2 و FastEthernet0 / 3 ، لأنه إذا نظرت إلى الهيكل المنطقي لشبكتنا ، يمكنك أن ترى أن PC2 و PC3 متصلان بها. في الصورة ، يتم تمييز منافذ التبديل هذه بنقاط خضراء ، ويتم تمييز المنفذ غير المتصل إدارياً والمتصل بلوحة الوصل بنقطة حمراء.

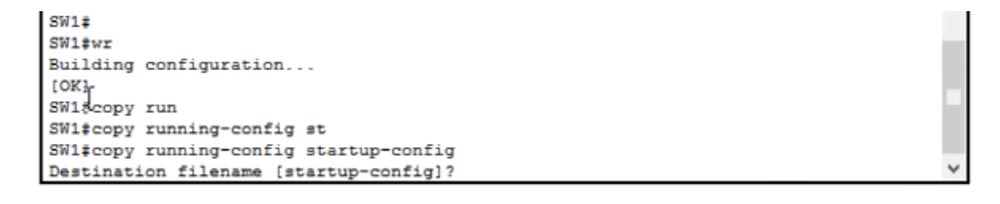

سأقوم الآن بإدخال الأمر no shutdown ، وسوف ترى كيف ستتبدل النقطة الحمراء بعد بضع ثوانٍ ، مما يشير إلى أن المنفذ قيد التشغيل. وبالتالي ، قمنا بإعدادات "إيقاف التشغيل وإلغاء الأوامر". لا يزال لدينا آخر عنصر من الإعدادات - حفظ تكوين رمز التبديل "حفظ التكوين". للقيام بذلك ، ندخل الأمر wr (wright) ونحفظ الإعدادات. بعد ذلك ، نقوم بنسخ هذه الإعدادات إلى ملف تكوين مفتاح التمهيد.

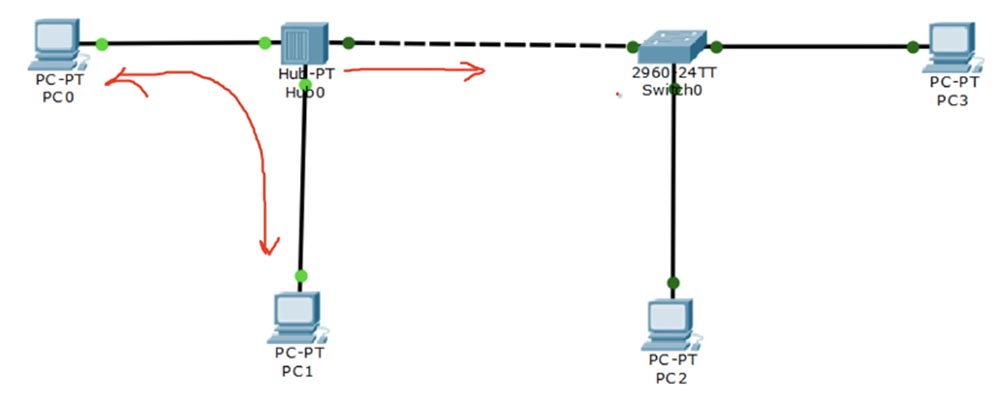

الآن دعنا نعود إلى تصميم شبكتنا ، حيث لدينا مشكلة كبيرة واحدة. يعرف الأشخاص الذين يفهمون الشبكات الفرق بين لوحة وصل والتبديل.

إذا كان PC2 متصلاً بالمحول أو يتصل بجهاز PC3 ، فإن حركة المرور تتدفق فقط بين هذين الجهازين - PC2 و PC3. إذا كان PC0 يتصل بالمحور أو PC1 من خلال المحور ، فإن تدفق البيانات لا يتدفق فقط بين جهازي الكمبيوتر ، لأن المحور يرسل نسخة من هذا المرور إلى المحول.

افترض أنك مسؤول شبكة يجلس في PC1 وأنك تحاول الاتصال بالمحول باستخدام بروتوكول الوصول عن بُعد إلى Telnet الطرفي عبر المحور. ومع ذلك ، يمكن عرض كل حركة المرور التي توجهها إلى المحول بواسطة أحد المتطفلين الذين يجلسون على PC0 ، لأن المحور سيرسل نسخة من هذا المرور إلى جهاز الكمبيوتر الخاص به.

نظرًا لأنك تستخدم اسم مستخدم وكلمة مرور للاتصال بالمحول ، يمكن للمتسلل استخدام برنامج Wireshark المجاني ، والذي يسمح لك بتحليل حركة المرور والحصول على بيانات الاعتماد الخاصة بك. لهذا السبب نحاول عدم استخدام المحاور عند إنشاء شبكات حديثة. حاليًا ، استبدلت جميع الشركات تقريبًا لوحات الوصل بالمفاتيح.

قد تتمثل إحدى طرق منع تسرب حركة المرور عبر المحور في استخدام تقنية نقل أخرى تستند إلى بروتوكول SSH أو "غلاف آمن". يشبه هذا البروتوكول Telnet ويفعل الشيء نفسه ، ولكن بطريقة أكثر أمانًا ، باستخدام تشفير حركة المرور.

النظر في هذا المثال. عندما تريد وزارة الدفاع نقل بعض المعدات السرية إلى الجانب الآخر من البلاد ، تستخدم شاحنة للقيام بذلك. يجب أن تمر هذه الشاحنة عبر البوابة مع حارس يسأل السائق عن المستندات. في حالتنا ، هذا هو اسم المستخدم وكلمة المرور. بمجرد أن يتلقى الحارس كلمة المرور الصحيحة ، ستفقد الشاحنة. هذه هي الطريقة التي يعمل بها بروتوكول Telnet ، لكن شاحنتنا تحمل البضائع في هيئة مفتوحة ، وأثناء سفرها إلى وجهتها ، يمكن لأي شخص رؤية ما يوجد فيها. ومع ذلك ، لا نريد أن يعرف أي شخص نوع البضائع التي ننقلها ، نحتاج إلى إغلاق الشاحنة. هذا يعني أن أي شخص يراه لن يكون قادرًا على معرفة ما في الظهر. هذا ما تقوم به SSH - فهو يحمي محتويات حركة المرور من الغرباء.

تعد Telnet جيدة بما يكفي للشبكات الموثوقة ، عندما تتصل بالمستلم الذي تعرفه ، استخدم التفويض للدخول إلى الشبكة ، لإرسال واستقبال الرسائل. لكنه لا يستطيع حماية محتويات رسائلك من المخترق الذي يدير التسلل إلى شبكتك. يوفر SSH مثل هذا الاتصال عندما يمكن فك تشفير الرسائل من قبل شخصين فقط - المرسل والمستلم. يمكن القيام بذلك فقط من خلال الأجهزة التي تهدف هذه الرسالة من أجلها.

وبالتالي ، إذا تبادلنا الرسائل بين PC1 والمحول باستخدام بروتوكول SSH ، فسوف يقوم المحور أيضًا بنسخه إلى أجهزة أخرى ، لكن هذا لن يساعد بأي شكل من الأشكال القراصنة في PC0 ، لأنه لن يكون قادرًا على فك تشفيره. إنه يرى شاحنتنا ، لكنه لا يستطيع معرفة نوع البضائع الموجودة في صندوق مغلق. دعونا ننظر إلى ما هو بروتوكول SSH.

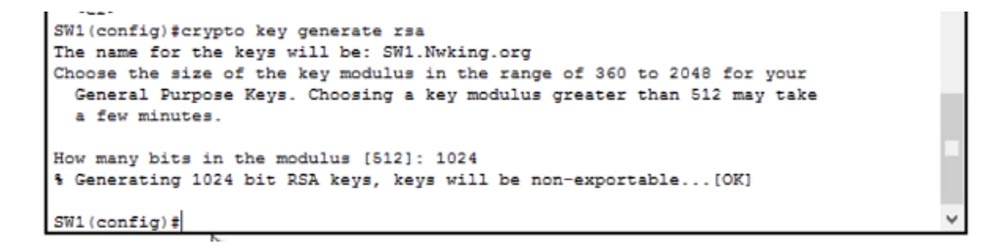

من أجل استخدام هذا البروتوكول ، تحتاج إلى إجراء 6 إعدادات. الأول هو إعداد اسم المضيف ، ولكن نظرًا لأننا أكملناه بالفعل من أجل التبديل ، يمكنك المتابعة على الفور إلى الإعداد الثاني - إعداد اسم المجال. للقيام بذلك ، أدخل الأمر Nwking.org لاسم مجال ip في نافذة أمر التبديل ، ولكن يمكنك استخدام أي اسم آخر. ثم نحتاج إلى ضمان أمان "المفتاح الآمن" ، أي تمكين التشفير باستخدام أمر مفتاح التشفير ثم استخدام أمر إنشاء مفتاح التشفير لتنشيط وظيفة إنشاء مفتاح التشفير.

سأتحدث بالتفصيل عن تشغيل بروتوكول SSH في مقاطع الفيديو التالية ، لذلك ترقبوا المزيد من الأشياء المثيرة للاهتمام حول أمان الإنترنت. سترى أنه بعد استخدام هذا الأمر ، ظهرت الرسالة إنشاء مفاتيح RSA على الخط ، حيث RSA هو أحد أكثر معايير التشفير شيوعًا في مجال الشبكات.

بعد أن قمت بالضغط على "Enter" ، ظهرت رسالة على الشاشة تفيد بأنه يمكنك تحديد طول مفتاح تشفير الجلسة من 360 إلى 2048 بت وأن إنشاء مفتاح 512 بت قد يستغرق عدة دقائق. لنقم بتعيين حجم مفتاح 1024 بت ، وهذا هو مفتاح آمن إلى حد ما.

أريد أن أشير إلى أن المفتاح 1024 بت يكون أكثر موثوقية من المفتاح 512 بت عدة مرات ، لذلك لا يجب الخلط أنه أكبر مرتين فقط. هذا هو مجرد عدد وحدات البت المصدر المطلوبة لإنشاء مفتاح جلسة ، وسيكون حجم المفتاح نفسه أكبر بعدة مرات من هذا الرقم.

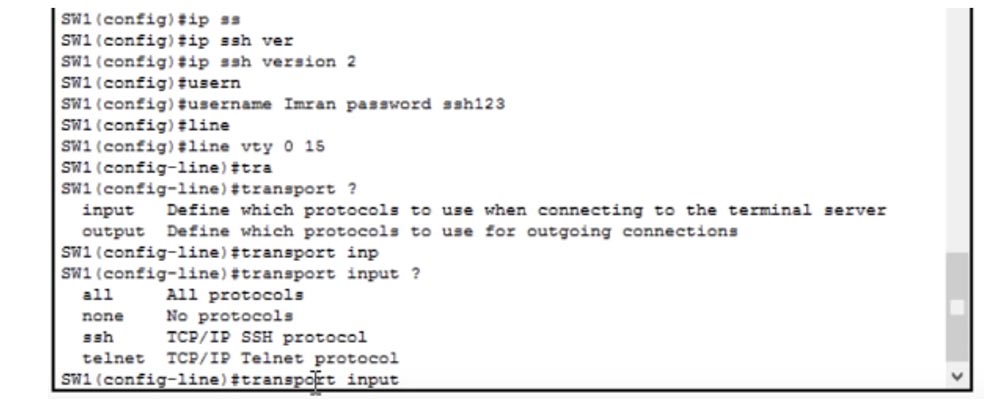

لذلك ، لدينا اسم المضيف واسم المجال ومفتاح التشفير ، والآن نحن بحاجة إلى توفير وظيفة الإصدار 2 من SSH ، وهذا الإصدار الثاني من بروتوكول الأمان غير متوافق مع الإصدار الأول من SSH. يتم استخدام الأمر ip ssh الإصدار 2. لهذا ، وهذا يعني أن كل حركة المرور التي تصل عبر SSH ستستخدم الإصدار الثاني.

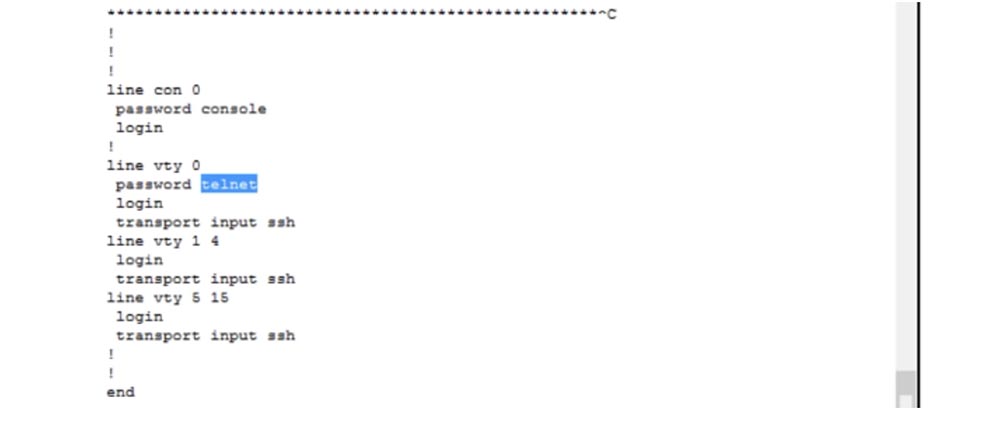

بعد ذلك ، نحن بحاجة إلى إنشاء مستخدمين - إنشاء مستخدمين. يمكن القيام بذلك عن طريق إدخال سطر مثل هذا: اسم المستخدم Imran password ssh123. أنت الآن بحاجة إلى تمكين التبديل لاستخدام SSH. نحن نعلم أن SSH و Telnet يستخدمان خط vty ، لذلك نكتب الأمر line vty 0 15 ، لأننا نريد استخدام جميع خطوط الاتصال الستة عشر.

لتعطيل بروتوكولات SSH أو Telnet لهذا التبديل ، تحتاج إلى استخدام أمر إدخال النقل ، وبعد ذلك سيعرض النظام تلميحًا من 4 خيارات ممكنة:

الكل - القدرة على استخدام كلا البروتوكولين ؛

لا شيء - تعطيل كلا البروتوكولين.

ssh - استخدام بروتوكول SSH TCP / IP ؛

telnet - استخدم بروتوكول Telnet TCP / IP.

إذا أدخلت أمر إدخال إدخال بلا ، فسيتم رفض أي حركة مرور عبر SSH و Telnet وسيتم تعطيل جميع خطوط vty من 0 إلى 15.

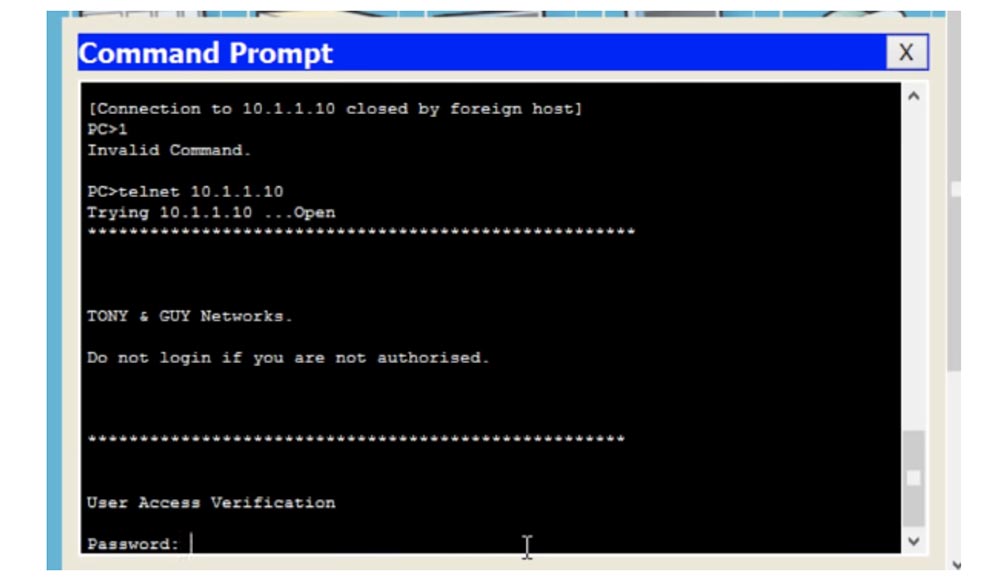

إذا عدت مرة أخرى إلى محطة سطر أوامر PC0 مرة أخرى ، فاخرج من إعدادات التبديل وحاول الاتصال عبر Telnet ، ثم سأرى أن الاتصال مغلق. السبب هو أننا حظرنا استخدام أي بروتوكولات اتصال. الآن ، إذا كنت أرغب في استخدام Telnet ، فسوف أقوم بإدخال أمر telnet لإدخال النقل في نافذة إعدادات التبديل.

إذا حاولنا بعد ذلك الاتصال مرة أخرى بالمحول عبر الكمبيوتر واكتب telnet 10.1.1.10 في محطة سطر الأوامر ، فسيتم إنشاء الاتصال وسنرى لافتة ترحيبًا واقتراحًا لإدخال كلمة مرور للتحقق من المستخدم.

ماذا فعلنا؟ كإجراء أمني ، حظرنا استخدام حركة مرور Telnet ، مما سمح باستخدام حركة مرور SSH فقط. إذا أدخلت الآن أمر إدخال النقل ssh في إعدادات التبديل وحاولت تسجيل الدخول عبر الكمبيوتر ، فسيرفض النظام توفير الوصول. في هذه الحالة ، تحتاج إلى كتابة ssh في نافذة موجه أوامر PC0 - وهذا يعني أن المستخدم يريد إنشاء اتصال باستخدام بروتوكول SSH.

بعد ذلك ، سيظهر قالب في سطر الأوامر لتنسيق البيانات الذي يجب على المستخدم إدخاله: SSH - 1 اسم مستخدم الهدف.

يجب أن أدخل إصدار البروتوكول واسم المستخدم وعنوان IP الخاص بالجهاز الذي أرغب في الاتصال به ، لذلك اكتب في السطر التالي:

ssh -1 عمران 10.1.1.10

بعد ذلك ، تظهر رسالة Open ، تشير إلى أن واجهة الجهاز الهدف مفتوحة ، ويطالبك بإدخال كلمة مرور كلمة المرور. أقوم بإدخال كلمة المرور ssh123 ، لكن لسبب ما لم يتم قبولها. الحقيقة هي أنني ارتكبت خطأً واحدًا ، وهذا أمر جيد ، لأنه بفضل هذا يمكنني التركيز على خطوة أخرى ضرورية.

دعنا نحاول معرفة ما حدث. لقد أدخلت كلمة مرور ssh123 ، والتي تم إدخالها مسبقًا في إعدادات التبديل. دعنا ننظر مرة أخرى إلى التكوين الحالي للمحول ، لفهم نوع كلمة المرور التي قمت بتعيينها.

نرى أن لدينا اتصال يعمل على خط vty 0 ، وكلمة المرور لهذا الخط ليست ssh123 ، ولكن telnet. إذا أدخلت كلمة المرور هذه في سطر أوامر الكمبيوتر ، فيمكنني الدخول في إعدادات التبديل. لماذا لا يتم قبول كلمة مرور ssh123؟ الأمر كله يتعلق بأمر تسجيل الدخول. هذا يعني أنه يمكنك فقط تسجيل الدخول باستخدام كلمة المرور التي تم تعيينها مسبقًا ، أي أنه يجب عليك استخدام كلمة telnet أعلاه ككلمة المرور. ومع ذلك ، إذا أردنا استخدام كلمة مرور المستخدم ، فبدلاً من أمر تسجيل الدخول ، يجب أن نستخدم الأمر المحلي لتسجيل الدخول.

الآن نرى أن جميع الإعدادات التي تحتوي على أمر تسجيل الدخول قد تغيرت إلى تسجيل الدخول المحلي ، مما يعني: "استخدام اسم مستخدم محلي وكلمة مرور". واسم المستخدم المحلي وكلمة المرور في اسم المستخدم عمران كلمة المرور خط ssh123. أريد التحقق مما إذا كان Packet Tracer يدعم الأمر المحلي وشاهد ما يدعمه - هذا الأمر يعني التحقق من كلمة المرور المحلية.

في برامج الفيديو التعليمية التالية حول أمان الإنترنت ، سأظهر أنه يمكن جعل إعدادات تسجيل دخول المستخدم أسهل بكثير باستخدام بروتوكولات التحكم في الوصول الخاصة بشركة Cisco. حتى عند استخدام Cisco Identity Services Engine (ISE) ، والذي لا يستخدم لأجهزة التوجيه والمحولات ومصمم للعمل مع الأجهزة الأخرى ، يجب أن نتأكد من أن هذه الأجهزة يمكنها الوصول إلى قاعدة البيانات المركزية باستخدام اسم مستخدم وكلمة مرور محليين.

لذلك ، في محطة تبديل سطر الأوامر ، استخدمنا الأمر المحلي لتسجيل الدخول ، والذي يخبر النظام أنه من الضروري استخدام اسم مستخدم وكلمة مرور محليين. الآن سوف أقوم بإدخال الأمر Exit في سطر أوامر الكمبيوتر ومحاولة إعادة الاتصال بالمحول باستخدام كلمة مرور ssh123. كما ترون ، الآن عملت.

نظرنا اليوم في كيفية استخدام بروتوكول SSH في الممارسة العملية. أريد أن أشير إلى أن كل واحد منكم ، عندما تبدأ العمل في شركة ، يجب عليه أولاً أن يسأل المدير عما إذا كان من الممكن وضع جميع الأجهزة في وضع التشغيل باستخدام بروتوكول SSH لحماية حركة المرور الخاصة بك.

أعتقد أننا نظرنا لهذا اليوم في مواد مفيدة. أنصحك بتدوين الملاحظات من أجل فهم القضايا المطروحة بشكل أفضل. إذا كنت لا تفهم شيئًا ما من البرنامج التعليمي اليوم للفيديو فيما يتعلق بطبولوجيا الشبكة المادية أو المنطقية أو إعدادات المحول ، فلا تتردد في طرح الأسئلة ، بما في ذلك في مجموعة Facebook

www.facebook.com/NetworKingConsultant ، وسأجيب عليها.

شكرا لك على البقاء معنا. هل تحب مقالاتنا؟ تريد أن ترى المزيد من المواد المثيرة للاهتمام؟ ادعمنا عن طريق تقديم طلب أو التوصية به لأصدقائك ،

خصم 30 ٪ لمستخدمي Habr على تناظرية فريدة من خوادم الدخول التي اخترعناها لك: الحقيقة الكاملة حول VPS (KVM) E5-2650 v4 (6 Cores) 10GB DDR4 240GB SSD 1 جيجابت في الثانية من 20 $ أو كيفية تقسيم الخادم؟ (تتوفر خيارات مع RAID1 و RAID10 ، ما يصل إلى 24 مركزًا وما يصل إلى 40 جيجابايت من ذاكرة DDR4).

ديل R730xd 2 مرات أرخص؟ فقط لدينا

2 من Intel TetraDeca-Core Xeon 2x E5-2697v3 2.6 جيجا هرتز 14 جيجا بايت 64 جيجا بايت DDR4 4 × 960 جيجا بايت SSD 1 جيجابت في الثانية 100 TV من 199 دولار في هولندا! Dell R420 - 2x E5-2430 سعة 2 جيجا هرتز 6 جيجا بايت 128 جيجا بايت ذاكرة DDR3 2x960GB SSD بسرعة 1 جيجابت في الثانية 100 تيرابايت - من 99 دولار اقرأ عن

كيفية بناء البنية التحتية فئة باستخدام خوادم V4 R730xd E5-2650d تكلف 9000 يورو عن بنس واحد؟