قبل أن ننتقل إلى أساسيات شبكة VLAN ، أطلب منكم جميعًا إيقاف هذا الفيديو مؤقتًا ، والنقر على أيقونة في الزاوية السفلية اليسرى ، حيث يقول مستشار الشبكات ، انتقل إلى صفحة Facebook الخاصة بنا وأعجب بها. ثم عد إلى الفيديو وانقر على أيقونة King في الركن الأيمن السفلي للاشتراك في قناتنا الرسمية على YouTube. نضيف باستمرار سلسلة جديدة ، الآن يتعلق بدورة CCNA ، ثم نخطط لبدء دورة فيديو CCNA Security ، Network + ، PMP ، ITIL ، Prince2 ونشر هذه السلسلة الرائعة على قناتنا.

لذلك ، اليوم سنتحدث عن أساسيات شبكة محلية ظاهرية والإجابة على 3 أسئلة: ما هي شبكة محلية ظاهرية ، لماذا نحتاج شبكة محلية ظاهرية وكيفية تكوينها. آمل أنه بعد مشاهدة هذا الفيديو التعليمي ، يمكنك الإجابة عن الأسئلة الثلاثة.

ما هي شبكة محلية ظاهرية؟ شبكة محلية ظاهرية هي اختصار لاسم "شبكة محلية محلية افتراضية". في وقت لاحق من خلال درسنا ، سنبحث لماذا هذه الشبكة افتراضية ، لكن قبل الانتقال إلى VLAN ، نحتاج إلى فهم كيفية عمل المحول. سنكرر مرة أخرى بعض المشكلات التي نوقشت في الدروس السابقة.

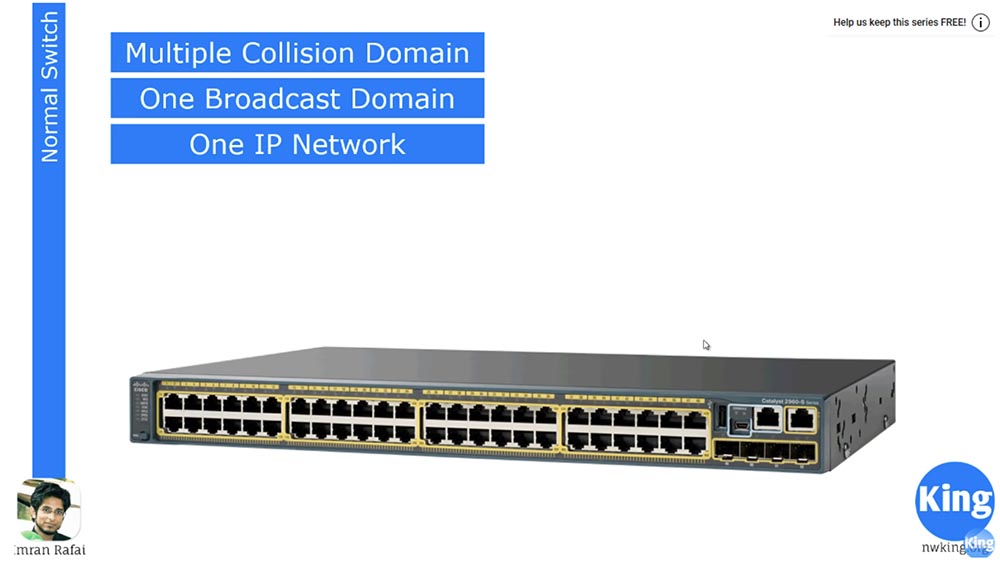

أولاً ، دعونا نناقش ما هو مجال التصادم المتعدد ، أو مجال التصادم. نعلم أن مفتاح التبديل 48 منفذًا يحتوي على 48 نطاقًا للتصادم. هذا يعني أن كل من هذه المنافذ أو الأجهزة المتصلة بهذه المنافذ يمكنها التفاعل مع جهاز آخر على المنفذ الآخر بشكل مستقل ، دون التأثير على بعضها البعض.

جميع منافذ التبديل الـ 48 هذه جزء من نفس مجال البث. هذا يعني أنه إذا كانت هناك عدة أجهزة متصلة بعدة منافذ ، أحدها يبث ، فسيظهر على جميع المنافذ التي تتصل بها أجهزة أخرى. هذه هي الطريقة التي يعمل التبديل.

يبدو الأمر كما لو كان الناس يجلسون في غرفة واحدة قريبة من بعضهم البعض ، وعندما يقول أحدهم شيئًا ما بصوت عالٍ ، يسمعه الجميع. ومع ذلك ، فإن هذا غير فعال تمامًا - فكلما زاد عدد الأشخاص الذين يظهرون في الغرفة ، كلما زاد ضجيجهم وسيوقف الحاضرون عن سماع بعضهم البعض. يحدث موقف مشابه مع أجهزة الكمبيوتر - فكلما زاد عدد الأجهزة المتصلة بالشبكة نفسها ، زاد "حجم" البث ، مما لا يسمح بإنشاء اتصال فعال.

نحن نعلم أنه إذا كان أحد هذه الأجهزة متصلاً بشبكة 192.168.1.0/24 ، فإن جميع الأجهزة الأخرى جزء من نفس الشبكة. يجب أن يكون المحول متصلاً بالشبكة بنفس عنوان IP. ولكن هنا قد يكون هناك مشكلة في التبديل كجهاز OSI المستوى 2. إذا كان هناك جهازان متصلان بنفس الشبكة ، فيمكنهما التواصل بسهولة مع أجهزة الكمبيوتر الخاصة بكل منهما. لنفترض أن شركتنا لديها "رجل سيء" ، وهو متسلل سأستفيد منه. تحتي هو جهاز الكمبيوتر الخاص بي. لذلك ، من السهل جدًا على هذا المتسلل اختراق جهاز الكمبيوتر الخاص بي ، لأن أجهزة الكمبيوتر الخاصة بنا جزء من نفس الشبكة. هذه هي المشكلة.

إذا كنت أنتمي إلى القيادة الإدارية ، وسيتمكن هذا الرجل الجديد من الوصول إلى الملفات الموجودة على جهاز الكمبيوتر الخاص بي ، فلن يكون جيدًا على الإطلاق. بالطبع ، يوجد على جهاز الكمبيوتر الخاص بي جدار حماية يحمي من العديد من التهديدات ، لكن لن يكون من الصعب على المتسلل تجاوزه.

الخطر الثاني الموجود لكل شخص عضو في مجال البث هذا هو أنه إذا واجه أحدهم مشكلات في البث ، فسيؤثر هذا التداخل على الأجهزة الأخرى الموجودة على الشبكة. على الرغم من إمكانية توصيل جميع المنافذ الـ 48 بمضيفين مختلفين ، فإن الفشل في مضيف واحد سيؤثر على الـ 47 المتبقية ، وهو أمر غير ضروري تمامًا لنا.

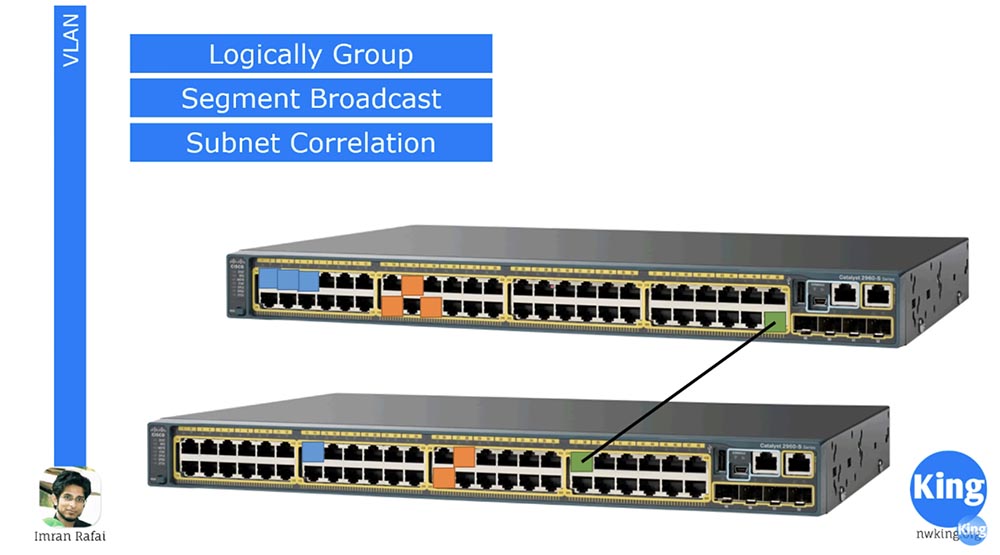

لحل هذه المشكلة ، نستخدم مفهوم شبكة محلية ظاهرية أو شبكة محلية محلية افتراضية. إنه يعمل ببساطة شديدة ، حيث يقسم هذا المفتاح الكبير ذو 48 منفذًا إلى عدة مفاتيح أصغر.

نحن نعلم أن الشبكات الفرعية تقسم شبكة كبيرة واحدة إلى عدة شبكات صغيرة ، وأن شبكة VLAN تعمل بطريقة مماثلة. يقسم المفتاح 48 منفذًا ، على سبيل المثال ، إلى 4 مفاتيح لكل 12 منفذًا ، كل منها جزء من شبكة متصلة جديدة. في الوقت نفسه ، يمكننا استخدام 12 منفذًا للإدارة ، و 12 منفذًا للاتصال عبر بروتوكول الإنترنت وما إلى ذلك ، أي لتقسيم المفتاح ليس ماديًا ، بل منطقيًا تقريبًا.

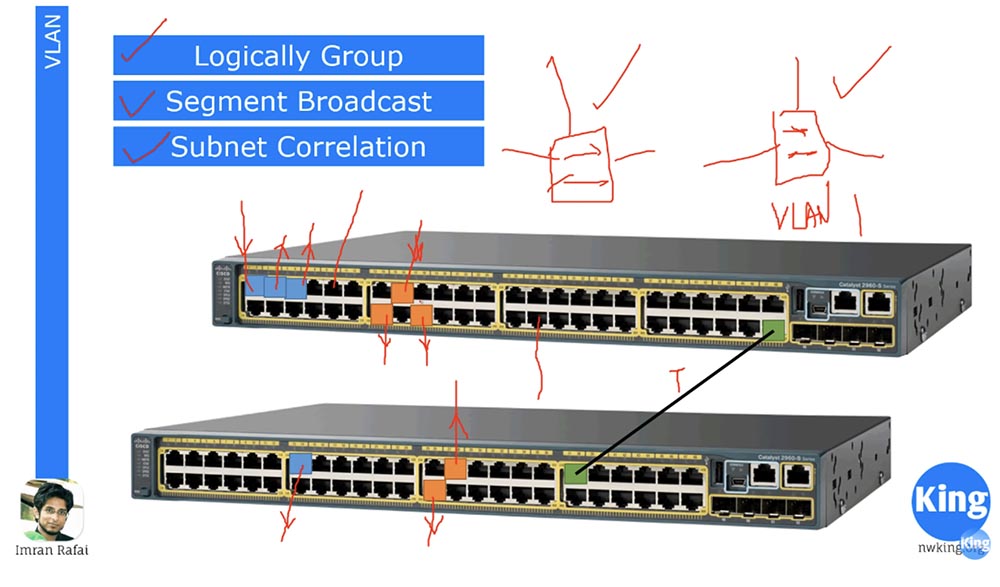

لقد خصصت ثلاثة منافذ للمفتاح العلوي ، باللون الأزرق ، لشبكة VLAN10 "الزرقاء" ، وخصصت ثلاثة منافذ برتقالية لـ VLAN20. وبالتالي ، فإن أي حركة مرور من أحد هذه المنافذ الزرقاء ستذهب فقط إلى المنافذ الزرقاء الأخرى ، دون التأثير على المنافذ الأخرى لهذا المحول. وبالمثل ، سيتم توزيع حركة المرور من الموانئ البرتقالية ، أي أننا نفترض أن نستخدم محولي تبديل فعليين مختلفين. وبالتالي ، فإن VLAN هي وسيلة لتقسيم المحول إلى عدة محولات لشبكات مختلفة.

وجهت مفتاحين في الأعلى ، وهنا لدينا موقف حيث تشارك فقط المنافذ الزرقاء لشبكة واحدة في التبديل الأيسر ، وفقط المنافذ البرتقالية للشبكة الأخرى على المفتاح الصحيح ، وهذه المفاتيح غير متصلة ببعضها البعض.

لنفترض أنك تذهب لاستخدام المزيد من المنافذ. تخيل أن لدينا مبنيين ، لكل منهما طاقم إداري خاص به ، ويتم استخدام منفذين برتقاليين من المفتاح السفلي للإدارة. لذلك ، نحتاج إلى توصيل هذه المنافذ بجميع المنافذ البرتقالية للمفاتيح الأخرى. هناك حالة مماثلة مع المنافذ الزرقاء - يجب توصيل جميع المنافذ الزرقاء للمفتاح العلوي بمنافذ أخرى من نفس اللون. للقيام بذلك ، نحتاج إلى توصيل هذين المفتاحين فعليًا في مبانٍ مختلفة بخط اتصال منفصل ، في هذا الشكل يمثل الخط الفاصل بين المنفذين الأخضرين. كما نعلم ، إذا كان المحولان متصلان فعليًا ، فسنشكل صندوقًا أو صندوقًا.

ما هو الفرق بين التبديل العادي ومحول VLAN؟ هذا ليس فرق كبير. عند شراء رمز تبديل جديد ، يتم تكوين جميع المنافذ افتراضيًا لوضع VLAN وتكون جزءًا من نفس الشبكة ، والمشار إليها باسم VLAN1. لهذا السبب عندما نربط بعض الأجهزة بمنفذ واحد ، يتضح أنه متصل بجميع المنافذ الأخرى ، لأن جميع المنافذ الـ 48 تنتمي إلى نفس الشبكة الافتراضية VLAN1. ولكن إذا قمنا بتكوين المنافذ الزرقاء للعمل في شبكة VLAN10 ، والمنافذ البرتقالية في شبكة VLAN20 ، والمنافذ الخضراء - VLAN1 ، فسنحصل على 3 رموز تبديل مختلفة. وبالتالي ، يتيح لنا استخدام وضع الشبكة الافتراضية تجميع المنافذ لشبكات معينة بشكل منطقي ، وتقسيم البث إلى أجزاء وإنشاء شبكات فرعية. علاوة على ذلك ، ينتمي كل من منافذ لون معين إلى شبكة منفصلة. إذا كانت المنافذ الزرقاء ستعمل على شبكة 192.168.1.0 وستعمل المنافذ البرتقالية على شبكة 192.168.1.0 ، فعلى الرغم من نفس عنوان IP ، فلن تكون متصلاً ببعضها البعض ، لأنهم ينتمون منطقياً إلى محولات مختلفة. وكما نعلم ، فإن المفاتيح المادية المختلفة لا تتواصل مع بعضها البعض إذا لم تكن متصلة بواسطة خط اتصال مشترك. وبالتالي ، نقوم بإنشاء شبكات فرعية مختلفة لشبكات محلية ظاهرية مختلفة.

أريد أن ألفت انتباهكم إلى حقيقة أن مفهوم شبكة محلية ظاهرية ينطبق فقط على مفاتيح التبديل. يعرف أي شخص مطلع على بروتوكولات التغليف مثل .1Q أو ISL أنه لا يوجد لدى أجهزة التوجيه أو أجهزة الكمبيوتر أي شبكات محلية ظاهرية. عندما تقوم بتوصيل جهاز الكمبيوتر الخاص بك ، على سبيل المثال ، بأحد المنافذ الزرقاء ، فإنك لا تغير أي شيء في الكمبيوتر ، فكل التغييرات تحدث فقط على مستوى OSI الثاني ، مستوى التبديل. عندما نقوم بتهيئة المنافذ للعمل مع شبكة VLAN10 أو VLAN20 معينة ، يقوم المحول بإنشاء قاعدة بيانات VLAN. إنه "يكتب" في ذاكرته أن المنافذ 1،3 و 5 تنتمي إلى VLAN10 ، 14،15 و 18 منافذ هي جزء من VLAN20 ، والموانئ الأخرى المعنية هي أجزاء من VLAN1. لذلك ، إذا كانت بعض حركة المرور تأتي من المنفذ الأزرق 1 ، فإنها تصل فقط إلى المنفذين 3 و 5 من شبكة VLAN10 نفسها. التبديل "ينظر" إلى قاعدة بياناته ويرى أنه إذا كانت حركة المرور تأتي من أحد المنافذ البرتقالية ، فيجب أن تنتقل فقط إلى المنافذ البرتقالية لشبكة VLAN20.

ومع ذلك ، لا يعرف الكمبيوتر أي شيء عن شبكات VLAN هذه. عندما نقوم بتوصيل مفاتيح 2 ، يتشكل الجذع بين المنافذ الخضراء. مصطلح "trunk" مناسب فقط لأجهزة Cisco ، بينما يستخدم المصنّعون الآخرون لأجهزة الشبكة ، مثل Juniper ، مصطلح Tag port أو "port tagged". أجد اسم منفذ الوسم ليكون أكثر ملاءمة. عندما تأتي حركة المرور من هذه الشبكة ، يرسلها الجذع إلى جميع منافذ المفتاح التالي ، أي أننا نوصِّل محورين من 48 منفذًا ونحصل على مفتاح واحد من 96 منفذًا. في الوقت نفسه ، عندما نرسل حركة مرور من VLAN10 ، يتم تمييزها ، أي أنها مزودة بتسمية تشير إلى أنها مخصصة فقط لمنافذ شبكة VLAN10. يقوم المحول الثاني ، بعد تلقي حركة المرور هذه ، بقراءة العلامة ويفهم أن هذا يمثل حركة مرور لشبكة VLAN10 ويجب ألا ينتقل إلا إلى المنافذ الزرقاء. وبالمثل ، يتم تمييز حركة المرور "البرتقالية" لشبكة VLAN20 بعلامة تشير إلى أنها تستهدف منافذ VLAN20 للمحول الثاني.

ذكرنا أيضًا التغليف ، وهناك طريقتان للتغليف. الأول هو .1Q ، أي عندما ننظم الجذع ، نحتاج إلى توفير التغليف. Encapsulation Protocol .1Q هو معيار مفتوح يصف الإجراء الخاص بوضع علامات على حركة المرور. يوجد بروتوكول آخر يسمى ISL ، وهو ارتباط Inter-Switch تم تطويره بواسطة Cisco ، والذي يشير إلى أن حركة المرور تنتمي إلى شبكة محلية ظاهرية معينة. تعمل كافة المحولات الحديثة مع بروتوكول .1Q ، لذلك عندما تحصل على رمز تبديل جديد خارج الصندوق ، فلن تحتاج إلى استخدام أي أوامر تغليف ، لأنه يتم تنفيذه افتراضيًا بواسطة بروتوكول .1Q. وبالتالي ، بعد إنشاء الجذع ، يحدث تغليف حركة المرور تلقائيًا ، مما يسمح لك بقراءة العلامات.

لنبدأ الآن في إعداد شبكة محلية ظاهرية. لنقم بإنشاء شبكة يكون فيها محولان وجهازي نهاية - أجهزة الكمبيوتر PC1 و PC2 ، والتي سنقوم بتوصيلها بالكبل للتبديل # 0. لنبدأ بالإعدادات الأساسية لمفتاح التكوين الأساسي.

للقيام بذلك ، انقر فوق المفتاح وانتقل إلى واجهة سطر الأوامر ، ثم قم بتعيين اسم المضيف ، وتسمية رمز التبديل هذا sw1. الآن ، دعنا ننتقل إلى إعدادات الكمبيوتر الأول وقم بتعيين عنوان IP الثابت 192.168.1.1 وقناع الشبكة الفرعية 255.255. 255.0. عنوان البوابة الافتراضي غير مطلوب ، لأن جميع أجهزتنا موجودة على نفس الشبكة. بعد ذلك ، سنفعل نفس الشيء بالنسبة للكمبيوتر الثاني ، مع تعيين عنوان IP 192.168.1.2 له.

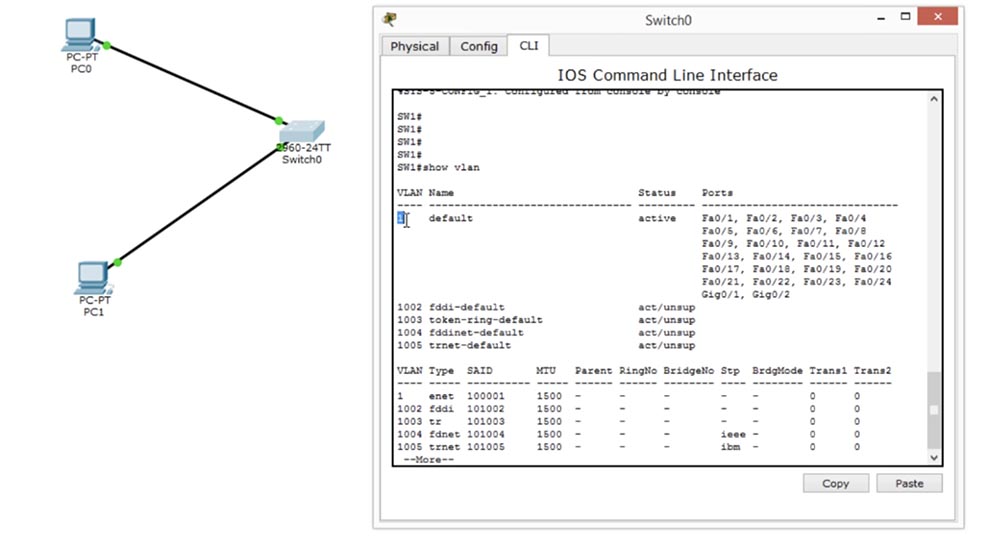

عد الآن إلى أول جهاز كمبيوتر لإجراء اختبار ping للكمبيوتر الثاني. كما ترون ، كان اختبار ping ناجحًا لأن كلا الجهازين متصلين بنفس المفتاح وجزء من نفس الشبكة الافتراضية VLAN1. إذا نظرنا إلى واجهات المحول الآن ، فسنرى أن جميع منافذ FastEthernet من 1 إلى 24 ومنفذين لشبكة جيجابت إيثرنت قد تم تكوينهما على VLAN # 1. ومع ذلك ، لا توجد حاجة إلى مثل هذا الوصول المفرط ، لذلك نحن نذهب إلى إعدادات التبديل وأدخل الأمر show vlan لإلقاء نظرة على قاعدة بيانات الشبكات الافتراضية.

ترى هنا اسم الشبكة VLAN1 وحقيقة أن جميع منافذ التبديل تنتمي إلى هذه الشبكة. هذا يعني أنه يمكنك الاتصال بأي منفذ ، وستتمكن جميعها من "التواصل" مع بعضها البعض ، لأنها جزء من نفس الشبكة.

سنقوم بتغيير هذا الموقف ، ولهذا نقوم أولاً بإنشاء شبكتين ظاهرتين ، أي إضافة VLAN10. لإنشاء شبكة افتراضية ، يتم استخدام أمر النموذج "رقم شبكة محلية ظاهرية".

كما ترون ، عند محاولة إنشاء شبكة ، أصدر النظام رسالة تحتوي على قائمة بأوامر تكوين VLAN التي يجب استخدامها لهذا الإجراء:

خروج - تطبيق التغييرات والخروج من الإعدادات ؛

اسم - أدخل اسم مستخدم شبكة محلية ظاهرية ؛

لا - قم بإلغاء الأمر أو اضبطه على الإعداد الافتراضي.

هذا يعني أنه قبل إدخال أمر إنشاء شبكة محلية ظاهرية ، تحتاج إلى إدخال أمر الاسم ، الذي يقوم بتشغيل وضع إدارة الاسم ، ثم تابع لإنشاء شبكة جديدة. في الوقت نفسه ، يعطي النظام تلميحًا بأنه يمكن تعيين رقم شبكة محلية ظاهرية في النطاق من 1 إلى 1005.

لذلك ، نحن الآن ندخل الأمر لإنشاء شبكة محلية ظاهرية تحت الرقم 20 - شبكة محلية ظاهرية 20 ، ومن ثم نعطيها اسمًا للمستخدم ، والذي يوضح نوع الشبكة الموجودة بها. في حالتنا ، نستخدم اسم فريق الموظفين ، أو شبكة لموظفي الشركة.

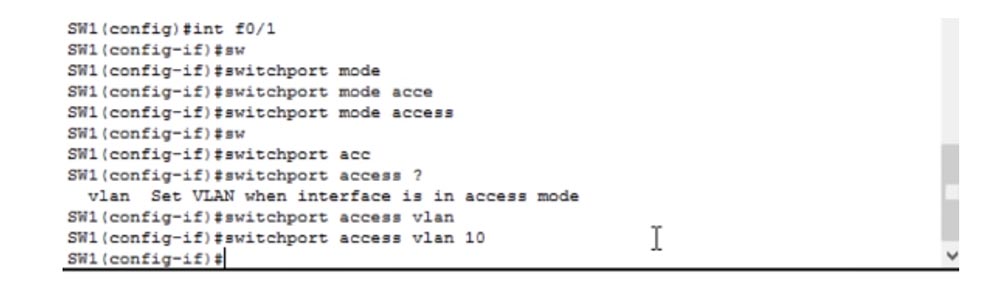

نحتاج الآن إلى تعيين منفذ محدد لشبكة VLAN هذه. نذهب إلى وضع إعدادات التبديل int f0 / 1 ، ثم نحول المنفذ يدويًا إلى وضع الوصول باستخدام أمر الوصول إلى وضع التبديل ونحدد أي منفذ يجب تحويله إلى هذا الوضع - هذا هو منفذ شبكة VLAN10.

نرى أنه بعد ذلك ، تغير لون نقطة اتصال PC0 والمحول ، ولون المنفذ ، من الأخضر إلى البرتقالي. سوف يتحول إلى اللون الأخضر مرة أخرى بمجرد سريان مفعول التغييرات. دعنا نحاول اختبار اتصال جهاز كمبيوتر آخر. لم نجر أي تغييرات على إعدادات الشبكة لأجهزة الكمبيوتر ؛ لا يزال لديهم عناوين IP 192.168.1.1 و 192.168.1.2. ولكن إذا حاولنا اختبار اتصال PC1 من PC0 ، فلن ننجح ، لأن أجهزة الكمبيوتر هذه تنتمي الآن إلى شبكات مختلفة: الأول إلى VLAN10 ، والثاني إلى VLAN1 الأصلي.

دعنا نعود إلى واجهة التبديل وتكوين المنفذ الثاني. للقيام بذلك ، سأدخل الأمر int f0 / 2 وأكرر نفس الخطوات الخاصة بشبكة VLAN 20 كما هو الحال عند إعداد الشبكة الافتراضية السابقة.

نرى الآن أن المنفذ السفلي للمحول ، الذي يتصل به الكمبيوتر الثاني ، قد غير لونه أيضًا من اللون الأخضر إلى اللون البرتقالي - يجب أن يستغرق الأمر عدة ثوان قبل أن تصبح التغييرات في الإعدادات نافذة المفعول ويتحول إلى اللون الأخضر مرة أخرى. إذا بدأنا في اختبار الاتصال بالكمبيوتر الثاني مرة أخرى ، فلن ننجح ، لأن أجهزة الكمبيوتر لا تزال تنتمي إلى شبكات مختلفة ، فإن PC1 فقط أصبح الآن جزءًا من VLAN20 بدلاً من VLAN1.

وبالتالي ، قمت بتقسيم التبديل الفعلي واحد إلى اثنين من مفاتيح منطقية مختلفة. سترى الآن أن لون المنفذ قد تغير من اللون البرتقالي إلى اللون الأخضر ، وقد اكتسب المنفذ ، لكنه لا يزال لا يستجيب ، لأنه ينتمي إلى شبكة أخرى.

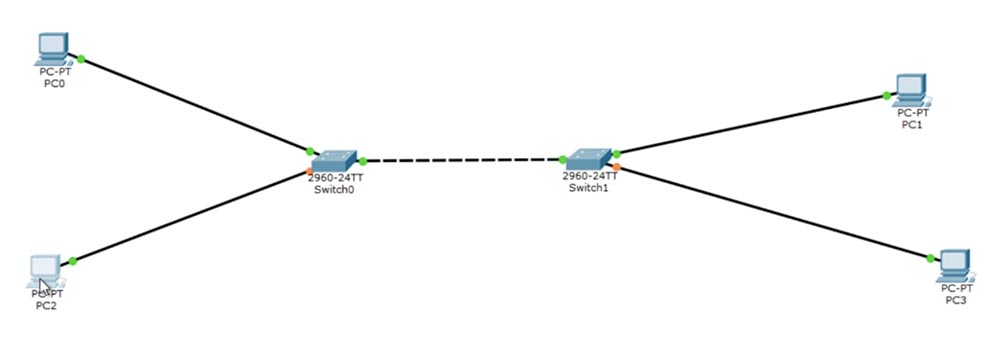

سنقوم بإجراء تغييرات على مخططنا - افصل الكمبيوتر PC1 عن المفتاح الأول وقم بتوصيله بالمحول الثاني ، وقم بتوصيل المفاتيح بأنفسهم بواسطة الكابل.

من أجل إقامة اتصال بينهما ، سأنتقل إلى إعدادات المحول الثاني وأنشئ VLAN10 ، مع تخصيص اسم الإدارة ، أي شبكة الإدارة. ثم أقوم بتشغيل وضع الوصول وأشير إلى أن هذا الوضع مخصص لـ VLAN10. الآن تغير لون المنافذ التي يتم من خلالها توصيل المفاتيح من اللون البرتقالي إلى اللون الأخضر ، حيث تم تكوين كلاهما على VLAN10. الآن نحن بحاجة إلى إنشاء جذع بين التبديلين. كلا هذين المنفذين هما Fa0 / 2 ، لذلك تحتاج إلى إنشاء جذع لمنفذ Fa0 / 2 الخاص بالمحول الأول باستخدام أمر trunk mode switchport. يجب القيام بنفس الشيء للمحول الثاني ، وبعد ذلك يتم تشكيل صندوق بين هذين المنفذين.

الآن ، إذا أردت إجراء اختبار ping لجهاز الكمبيوتر PC1 من الكمبيوتر الأول ، فسوف يعمل كل شيء ، لأن الاتصال بين PC0 والمبدِّل # 0 هو VLAN10 ، وبين المحولين رقم 1 و PC1 ، يكون أيضًا VLAN10 ، ويتصل كلا المحولين بجذع.

لذلك ، إذا كانت الأجهزة موجودة في شبكات محلية ظاهرية مختلفة ، فلن تكون متصلة ببعضها البعض ، ولكن إذا كانت موجودة على نفس الشبكة ، فيمكنك تبادل الحركة بحرية بينها. دعونا نحاول إضافة جهاز آخر إلى كل مفتاح.

في إعدادات الشبكة للكمبيوتر PC2 المضافة ، سوف أقوم بتعيين عنوان IP 192.168.2.1 ، وفي إعدادات PC3 سأقوم بتعيين العنوان 192.168.2.2. في هذه الحالة ، ستتلقى المنافذ التي يتصل بها هذان الجهازان التعيين Fa0 / 3. في إعدادات رمز التبديل # 0 ، سنقوم بتعيين وضع الوصول ونشير إلى أن هذا المنفذ مخصص لشبكة VLAN20 ، وسنفعل نفس الشيء من أجل رمز التبديل رقم 1.

إذا استخدمت أمر switchport access vlan 20 ولم يتم إنشاء شبكة VLAN20 بعد ، فسيقوم النظام بإنشاء خطأ مثل "Access VLAN غير موجود" ، لأن المحولات قد تم تكوينها للعمل فقط مع VLAN10.

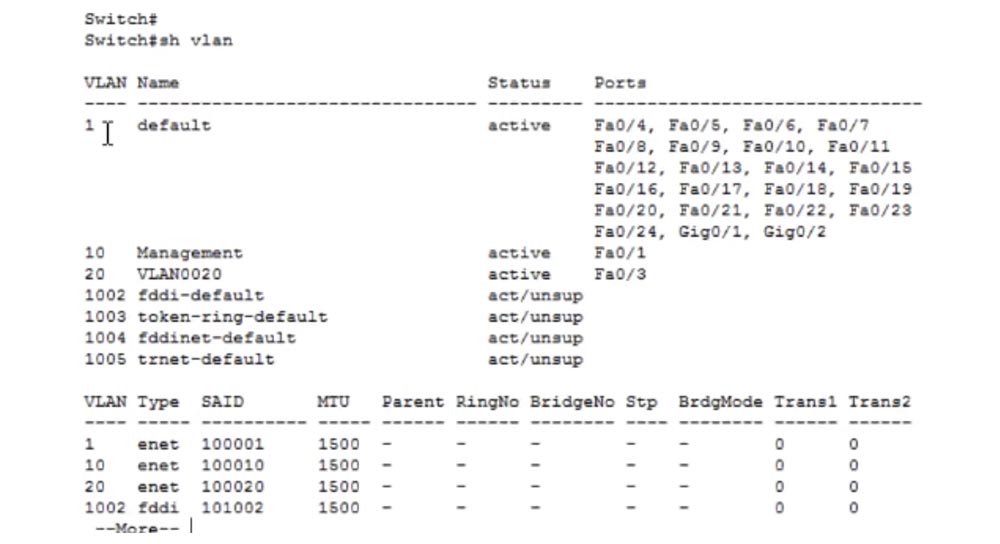

لنقم بإنشاء VLAN20. يمكنني استخدام الأمر show VLAN لعرض قاعدة بيانات الشبكة الافتراضية.

يمكنك أن ترى أن الشبكة الافتراضية هي VLAN1 ، حيث يتم توصيل المنافذ Fa0 / 4 إلى Fa0 / 24 و Gig0 / 1 و Gig0 / 2. رقم الشبكة الافتراضية 10 بالاسم "الإدارة" متصل بالمنفذ Fa0 / 1 ، ورقم VLAN 20 بالاسم الافتراضي VLAN0020 متصل بالمنفذ Fa0 / 3.

من حيث المبدأ ، لا يهم اسم الشبكة ، الشيء الرئيسي هو أنه لا يتكرر لشبكات مختلفة. إذا أردت استبدال اسم الشبكة الذي يعينه النظام افتراضيًا ، فإني أستخدم الأمر vlan 20 واسم الموظفين. يمكنني تغيير هذا الاسم إلى اسم آخر ، على سبيل المثال ، هواتف IP ، وإذا قمنا باختبار اتصال عنوان IP 192.168.2.2 ، فسنرى أن اسم VLAN لا يهم.

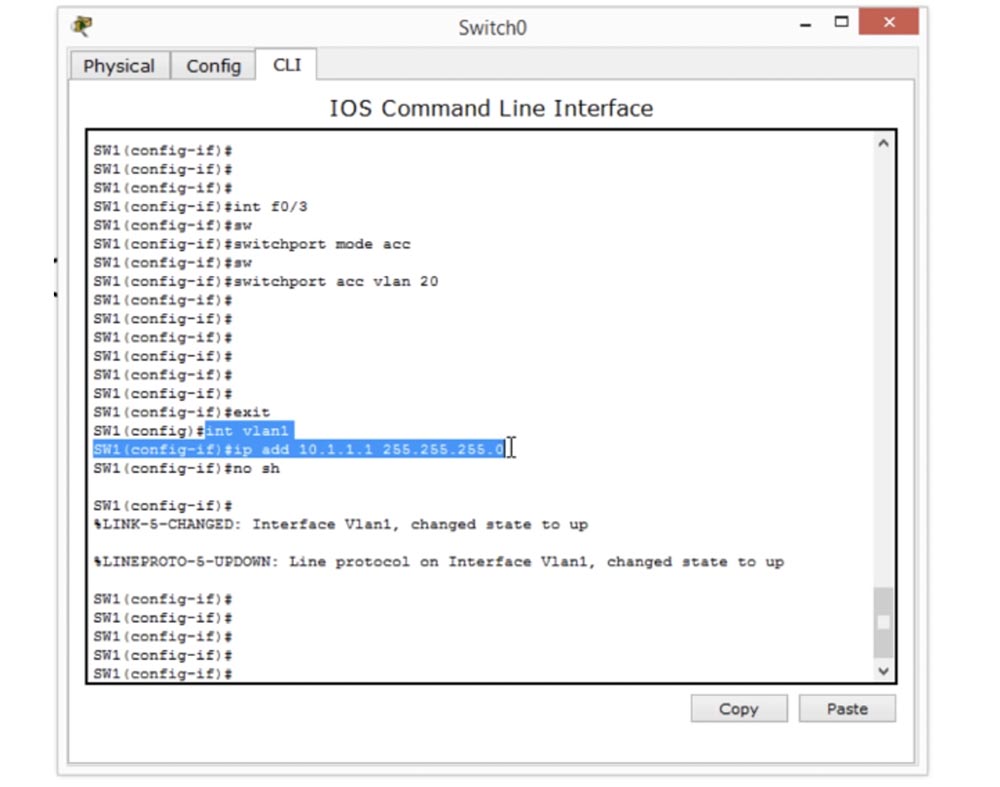

آخر شيء أود ذكره هو تعيين عنوان IP للإدارة ، والذي تحدثنا عنه في الدرس الأخير. للقيام بذلك ، نستخدم الأمر int vlan1 وأدخل عنوان IP 10.1.1.1 وقناع الشبكة الفرعية 255.255.255.0 ، ثم نضيف الأمر no shutdown. لم نقم بتعيين عنوان IP للإدارة بالكامل ، ولكن فقط لمنافذ VLAN1 ، أي أننا قمنا بتعيين عنوان IP الذي تتم إدارة VLAN1 منه. إذا كنا نريد إدارة VLAN2 ، فنحن بحاجة إلى إنشاء واجهة مناسبة لـ VLAN2. في حالتنا ، هناك منافذ VLAN10 زرقاء ومنافذ VLAN20 برتقالية ، والتي تتوافق مع العنوانين 192.168.1.0 و 192.168.2.0.

يجب أن يكون لدى VLAN10 عناوين موجودة في نفس النطاق حتى تتمكن الأجهزة المناسبة من الاتصال بها. يجب إجراء تكوين مماثل لـ VLAN20.

يُظهر إطار أوامر التبديل هذا إعدادات واجهة VLAN1 ، أي VLAN الأصلي.

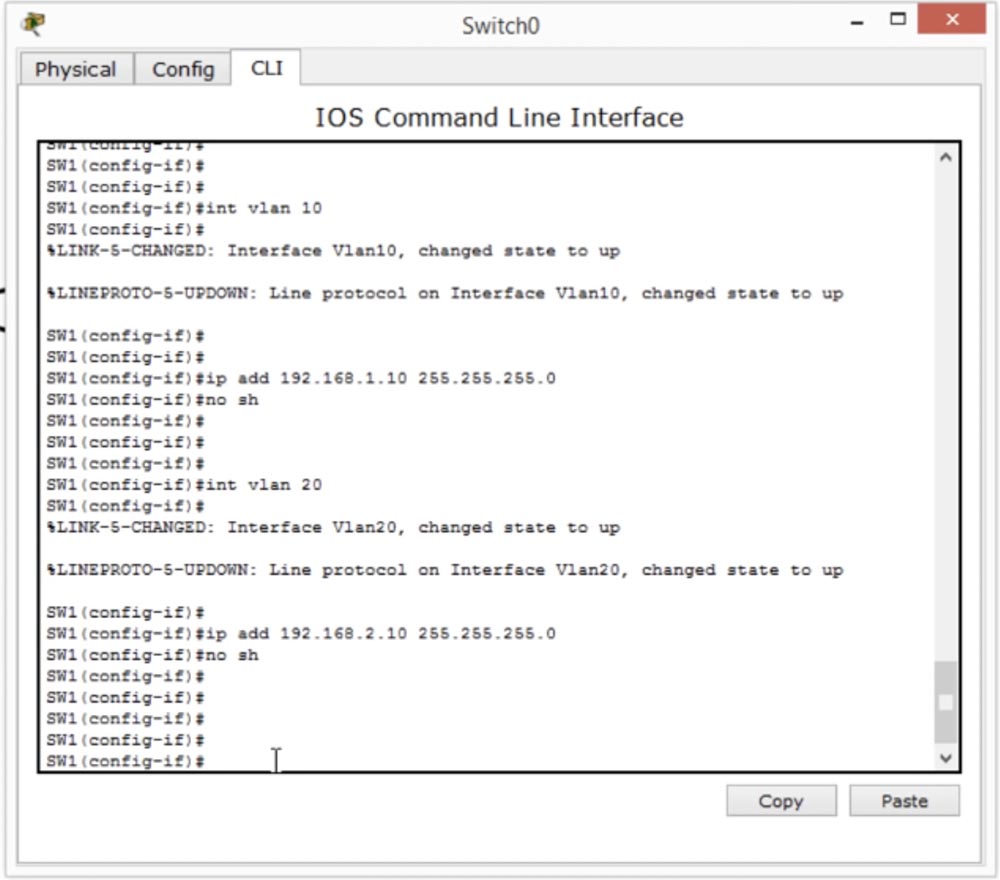

لتكوين Management IP لـ VLAN10 ، نحتاج إلى إنشاء واجهة int vlan 10 ، ثم إضافة عنوان IP 192.168.1.10 وقناع الشبكة الفرعية 255.255.255.0.

لتكوين VLAN20 ، نحتاج إلى إنشاء واجهة int vlan 20 ، ثم إضافة عنوان IP 192.168.2.10 وقناع الشبكة الفرعية 255.255.255.0.

لماذا هذا مطلوب؟ إذا كان الكمبيوتر PC0 والمنفذ العلوي الأيسر للمفتاح # 0 ينتمي إلى شبكة 192.168.1.0 ، ينتمي PC2 إلى شبكة 192.168.2.0 ومتصل بمنفذ VLAN1 الأصلي ، الذي ينتمي إلى شبكة 10.1.1.1 ، ثم يتعذر على PC0 التواصل مع رمز التبديل هذا باستخدام البروتوكول SSH لأنهم ينتمون إلى شبكات مختلفة. لذلك ، لكي يتمكن PC0 من التواصل مع المحول عبر SSH أو Telnet ، يجب أن نمنحه حق الوصول. لهذا السبب نحن بحاجة إلى إدارة الشبكة.

PC0 SSH Telnet IP- VLAN20 SSH. , Management IP VLAN, .

: , VLAN, VLAN, Management IP VLAN . , - , , VLAN , . , «» VLAN, , 3 : VLAN, .

شكرا لك على البقاء معنا. هل تحب مقالاتنا؟ تريد أن ترى المزيد من المواد المثيرة للاهتمام؟ ادعمنا عن طريق تقديم طلب أو التوصية به لأصدقائك ،

خصم 30٪ لمستخدمي Habr على تناظرية فريدة من خوادم الدخول التي اخترعناها لك: الحقيقة الكاملة حول VPS (KVM) E5-2650 v4 (6 Cores) 10GB DDR4 240GB SSD 1 جيجابت في الثانية من 20 $ أو كيفية تقسيم الخادم؟ (تتوفر خيارات مع RAID1 و RAID10 ، ما يصل إلى 24 مركزًا وما يصل إلى 40 جيجابايت من ذاكرة DDR4).

ديل R730xd 2 مرات أرخص؟ فقط لدينا

2 من Intel TetraDeca-Core Xeon 2x E5-2697v3 2.6 جيجا هرتز 14 جيجا بايت 64 جيجا بايت DDR4 4 × 960 جيجا بايت SSD 1 جيجابت في الثانية 100 TV من 199 دولار في هولندا! Dell R420 - 2x E5-2430 سعة 2 جيجا هرتز 6 جيجا بايت 128 جيجا بايت ذاكرة DDR3 2x960GB SSD بسرعة 1 جيجابت في الثانية 100 تيرابايت - من 99 دولارًا! اقرأ عن

كيفية بناء البنية التحتية فئة باستخدام خوادم V4 R730xd E5-2650d تكلف 9000 يورو عن بنس واحد؟