نشرت مجموعة من العلماء الهنود مراجعة لأساليب حجب الإنترنت الحديثة التي قدمتها الوكالات الحكومية ، مستخدمين مثال بلدهم. لقد درسوا الآليات التي يستخدمها مزودو الإنترنت لتقييد الوصول إلى المعلومات المحظورة ، وتقييم دقتهم والقدرة على التحايل على هذه الكتل. نقدم انتباهكم إلى النقاط الرئيسية لهذا العمل.

إدخال البيانات

في السنوات الأخيرة ، أجرى باحثون من دول مختلفة الكثير من الأبحاث حول طرق الحجب المستخدمة في البلدان التي تعتبر "غير مجانية" - على سبيل المثال ، في الصين أو إيران. ومع ذلك ، حتى الديمقراطيات مثل الهند طورت في السنوات الأخيرة بنية تحتية ضخمة لفرض الرقابة على الإنترنت.

خلال الدراسة ، جمع العلماء قائمة تضم 1200 موقع يحتمل أن تكون محظورة في البلاد. تم جمع البيانات من مصادر مفتوحة مثل Citizen Lab أو Herdict. بعد ذلك ، تم تنظيم الوصول إلى الإنترنت باستخدام أكثر مزودي خدمة الإنترنت التسعة شعبية.

لتحديد حقيقة الرقابة وحظر الموقع ، تم استخدام أداة OONI في الأصل.

OONI مقابل النصي الخاص للبحث عن الأقفال

كان الباحثون في البداية يعتزمون استخدام أداة اكتشاف رقابة معروفة تسمى OONI. ومع ذلك ، فقد تبين بالفعل أثناء التجربة أنها تعطي الكثير من الإيجابيات الخاطئة - كشف الفحص اليدوي للنتائج عن الكثير من الأخطاء.

التعريف السيء للرقابة قد يكون بسبب آليات OONI التي عفا عليها الزمن. لذلك ، عند اكتشاف تصفية DNS ، تقارن الأداة عنوان IP للمضيف المحدد الذي تم إرجاعه بواسطة Google DNS (والذي يعتبر غير خاضع للرقابة) مع عنوان IP المعين للموقع بواسطة مزود الإنترنت.

إذا كانت العناوين غير متطابقة ، فإن OONI تشير إلى وجود قفل. ومع ذلك ، في واقع الإنترنت الحديث ، لا تشير عناوين IP المختلفة إلى أي شيء ، على سبيل المثال ، قد تكون دليلًا على استخدام شبكات CDN.

وهكذا ، اضطر الباحثون إلى كتابة النصوص الخاصة بهم لاكتشاف الأقفال. فيما يلي نظرة عامة على الطرق الشائعة لحظر المحتوى على الإنترنت وتحليل فعاليتها في الظروف الحديثة.

كيف تعمل الأقفال أو ما هي صناديق الوسيطة

أظهر التحليل أنه في جميع حالات الأنواع المختلفة من الأقفال ، يتم تنفيذها باستخدام عناصر الشبكة المدمجة. أطلق الباحثون على هذه الصناديق الوسيطة - اعترضوا حركة مرور المستخدمين ، وقاموا بتحليلها ، وإذا وجدوا محاولة للاتصال بموقع محظور ، فضمِّن حزمًا خاصة في حركة المرور.

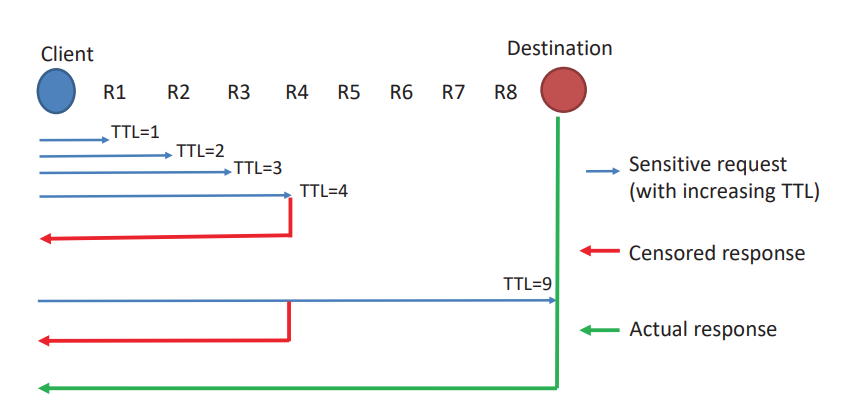

للكشف عن صناديق الوسيطة ، طور الباحثون طريقة تتبع الشبكة التفاعلية (INT) الخاصة بهم ، والتي تستخدم مبادئ الأداة المساعدة traceroute. يتلخص جوهرها في إرسال طلبات الويب إلى موقع محظور مع زيادة قيم TTL في عناوين IP.

آلية اعتراض Middlebox

أقفال DNS

تعد عملية حل DNS خطوة رئيسية نحو الوصول إلى أي موقع ويب. يتم أولاً حل عنوان URL الذي أدخله المستخدم على عنوان IP المرتبط. عند استخدام حظر DNS ، تتدخل أجهزة الرقابة دائمًا على وجه التحديد في هذه الخطوة - يقوم المحلل الذي تم حله بإرجاع المستخدم إلى عنوان IP غير صالح ، ونتيجة لذلك ، لا يفتح الموقع ببساطة (تسمم DNS).

هناك طريقة أخرى لمنع ذلك وهي استخدام حقن DNS - في هذه الحالة ، يقوم الصندوق الوسيط بين العميل والمحلل باعتراض طلب DNS وإرسال استجابة خاصة به تحتوي على عنوان IP غير الصحيح.

لتحديد منع DNS من قِبل مزودي الإنترنت ، استخدم الباحثون TOR مع عقد الإخراج في البلدان دون رقابة - في حالة فتحه للموقع ، ولكن مع اتصال بسيط من خلال المزود - لا ، فهناك حقيقة حظر.

بعد تحديد المواقع المحظورة بواسطة DNS ، حدد الباحثون طريقة الحجب.

طريقة تتبع الشبكة التكرارية: يرسل العميل طلبات خاصة (DNS / HTTP GET) تحتوي على موقع محظور و TTL يزداد باستمرار

طريقة تتبع الشبكة التكرارية: يرسل العميل طلبات خاصة (DNS / HTTP GET) تحتوي على موقع محظور و TTL يزداد باستمرارتصفية حزم TCP / IP

تعتبر الأقفال عن طريق التصفية حسب رأس الحزمة طريقة شائعة للرقابة على الإنترنت. على الإنترنت ، يمكنك العثور على الكثير من الأبحاث ، يحاول مؤلفوها تحديد هذه الطريقة لحجب المواقع تمامًا.

في الواقع ، المشكلة هي أن مثل هذه الطريقة يمكن الخلط بينها بسهولة مع فشل النظام التقليدي ، مما يؤدي إلى صعوبات في الشبكة وتقليل عرض النطاق الترددي الخاص بها. على عكس حظر HTTP ، عند تصفية TCP / IP ، لا يتلقى المستخدم أي إخطارات بأن الموقع الذي يحتاجه محظور - إنه ببساطة لا يفتح. من الصعب للغاية التحقق من حالات الحظر وفصلها عن حالات الفشل والأخطاء المعتادة في الشبكة.

ومع ذلك ، حاول الباحثون القيام بذلك. لهذا ، تم استخدام إجراء المصافحة. حزم المصافحة عبر الأنفاق عبر Tor مع عقد الإخراج في البلدان غير الخاضعة للرقابة. في حالة المواقع التي كان من الممكن فيها إنشاء اتصال باستخدام Tor ، تم إجراء المصافحة خمس مرات أخرى على التوالي مع تأخير لمدة ثانيتين تقريبًا. إذا لم تنجح كل محاولة من المحاولات ، مع وجود درجة عالية من الاحتمال ، فكانت مسألة التصفية المتعمدة.

نتيجة لذلك ، لم يتم العثور على طريقة الحظر هذه لجميع مزودي خدمة الإنترنت الذين تم اختبارهم.

تصفية HTTP

ولكن في حالة خمسة من أصل تسعة موفرين ، تم اكتشاف تصفية HTTP. تتضمن هذه الطريقة تحليل محتويات حزم HTTP. يمكنك تنفيذه باستخدام عناصر الشبكة الوسيطة (صناديق الوسيطة).

لتحديد تصفية HTTP ، أنشأ الباحثون حلقات Tor تنتهي في بلدان بدون رقابة على الإنترنت. ثم قاموا بمقارنة المحتوى الذي تم استلامه استجابةً لطلبات المواقع المحظورة التي تم إنشاؤها محليًا باستخدام Tor.

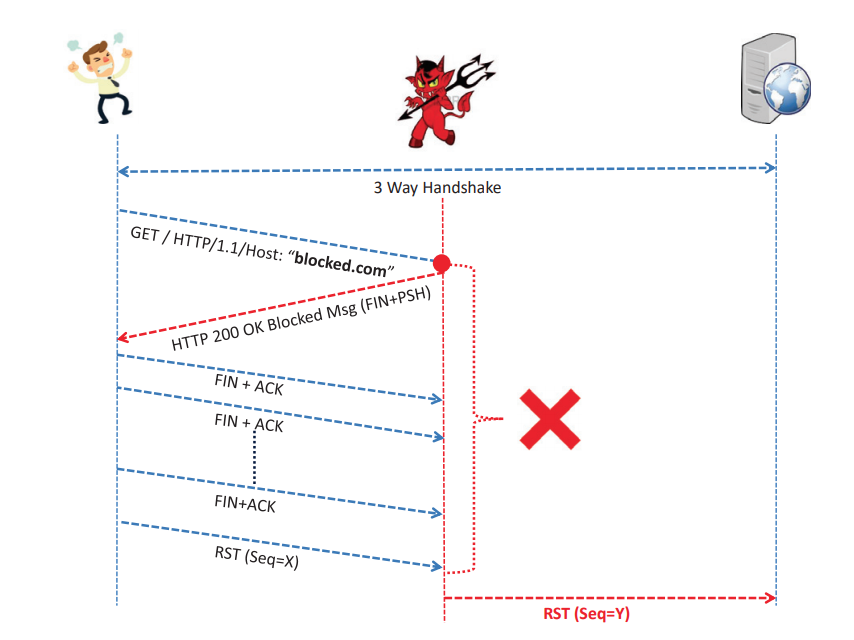

كانت إحدى المهام الأولى تحديد اللحظة التي يحدث فيها القفل. على سبيل المثال ، في حالة بعض الموفرين ، بعد إرسال طلب HTTP GET ، جاءت الاستجابة مع استجابة HTTP 200 OK مع مجموعة بت TCP FIN وإشعار حظر - كان هو الذي جعل مستعرض العميل غير متصل بالموقع المستهدف. ومع ذلك ، بعد ذلك ، جاءت حزمة من الموقع. في مثل هذه الحالات ، لم يكن من الواضح ما الذي أصبح محفز الحظر - طلب العميل أو استجابة الموقع.

كان من الممكن معرفة ذلك بمعالجة بسيطة: في رأس حزمة HTTP في طلب GET ، تم استبدال حقل المضيف بـ HOST. اتضح أن هذا يكفي لفتح الموقع المحظور. هذا يثبت أن الرقابة تحقق فقط من طلبات العميل ، وليس استجابات الخادم.

الخلاصة: هي جميع مقدمي الحظر

غالبًا ، لا يقوم مزودو خدمات الإنترنت المعيّنون بحظر المواقع بأنفسهم ، لكنهم يعتمدون في هذا الصدد على مقدمي خدمات يديرون الشبكات "المجاورة". في التجربة قيد المراجعة ، لم يُشاهد العديد من مزودي خدمة الإنترنت في استخدام الأقفال الخاصة بهم ، ولكن في الوقت نفسه ، لم يتم فتح المواقع المحظورة في البلد من مستخدميها.

مقالات أخرى حول استخدام الوكلاء المقيمين للعمل: