سنواصل اليوم مناقشتنا لشبكة VLAN ومناقشة بروتوكول VTP ، وكذلك مفاهيم VTP Pruning و VLAN الأصلية. تحدثنا في مقطع فيديو سابق عن VTP ، وأول ما يتبادر إلى ذهنك عندما تسمع عن VTP هو أنه ليس بروتوكول توصيل ، على الرغم مما يسمى "بروتوكول توصيل VLAN".

كما تعلمون ، هناك بروتوكولات توصيل شائعة - بروتوكول Cisco ISL ، الذي لا يستخدم اليوم ، وبروتوكول 802.q ، والذي يستخدم في أجهزة الشبكات الخاصة بالعديد من الشركات المصنعة لتغليف حركة مرور الكابلات. يستخدم هذا البروتوكول أيضًا في محولات Cisco. لقد سبق أن قلنا أن VTP هو بروتوكول مزامنة VLAN ، أي أنه مصمم لمزامنة قاعدة بيانات VLAN في جميع محولات الشبكة.

ذكرنا أوضاع VTP المختلفة - الخادم والعميل وشفافة. إذا كان الجهاز يستخدم وضع الخادم ، فهذا يسمح لك بإجراء تغييرات أو إضافة أو إزالة شبكات محلية ظاهرية. لا يسمح وضع العميل بتغييرات تبديل الإعدادات ؛ يمكنك تكوين قاعدة بيانات VLAN فقط من خلال خادم VTP ، وسيتم نسخها نسخاً متماثلاً لجميع عملاء VTP. لا يقوم المفتاح في الوضع الشفاف بإجراء تغييرات على قاعدة بيانات شبكة محلية ظاهرية خاصة به ، ولكنه يمر ببساطة ويمرر التغييرات إلى الجهاز التالي في وضع العميل. يشبه هذا الوضع تعطيل بروتوكول VTP على جهاز معين ، ويحوله إلى حامل معلومات حول تغييرات VLAN.

الرجوع إلى Packet Tracer وطوبولوجيا الشبكة التي تمت مناقشتها في الدرس السابق. لقد قمنا بتكوين شبكة VLAN10 لقسم المبيعات وشبكة VLAN20 التابعة لقسم التسويق ، مع دمجها مع ثلاثة محولات.

بين المحولات SW0 و SW1 ، يتم توصيل VLAN20 ، وبين SW0 و SW2 ، يتم توصيل VLAN10 بسبب حقيقة أننا أضفنا VLAN10 إلى قاعدة بيانات VLAN للمحول SW1.

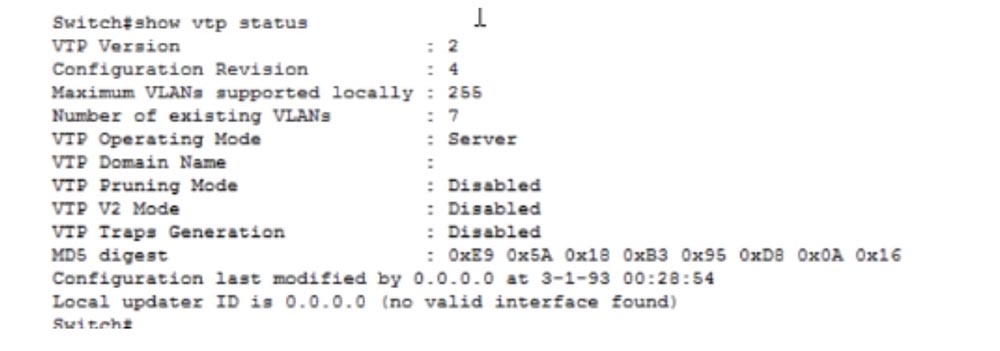

من أجل النظر في تشغيل بروتوكول VTP ، دعونا نستخدم أحد المحولات كخادم VTP ، فليكن SW0. إذا كنت تتذكر ، فكل المفاتيح تعمل افتراضيًا في وضع خادم VTP. دعنا نذهب إلى محطة تبديل سطر الأوامر وأدخل الأمر show vtp status. تشاهد الإصدار الحالي من بروتوكول VTP - 2 ورقم مراجعة التكوين 4. إذا كنت تتذكر ، في كل مرة يتم فيها إجراء تغييرات على قاعدة بيانات VTP ، يتم زيادة رقم المراجعة برقم واحد.

الحد الأقصى لعدد شبكات VLAN المدعومة هو 255. يعتمد هذا الرقم على العلامة التجارية لمحول Cisco معين ، حيث أن المحولات المختلفة يمكنها دعم عدد مختلف من الشبكات الافتراضية المحلية. عدد شبكات VLAN الحالية هو 7 ، في غضون دقيقة سننظر في نوع الشبكة. وضع إدارة VTP هو الخادم ، لم يتم تعيين اسم المجال ، تم تعطيل وضع VTP Pruning ، سنعود إلى هذا لاحقًا. يتم أيضًا تعطيل أوضاع VTP V2 و VTP Traps Generation. لا تحتاج إلى معرفة آخر وضعين لاجتياز امتحان CCNA 200-125 ، لذلك لا داعي للقلق بشأنهما.

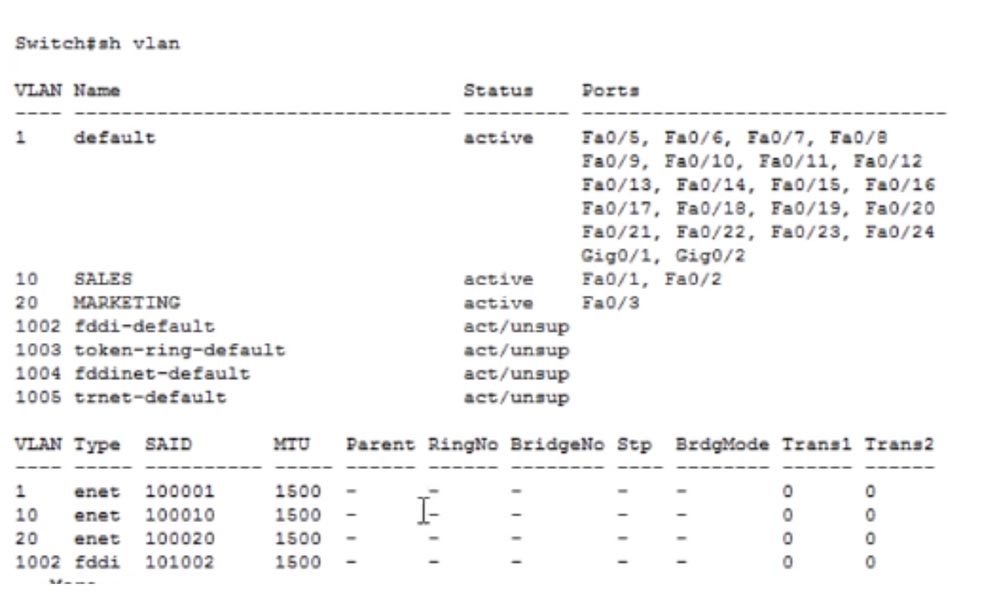

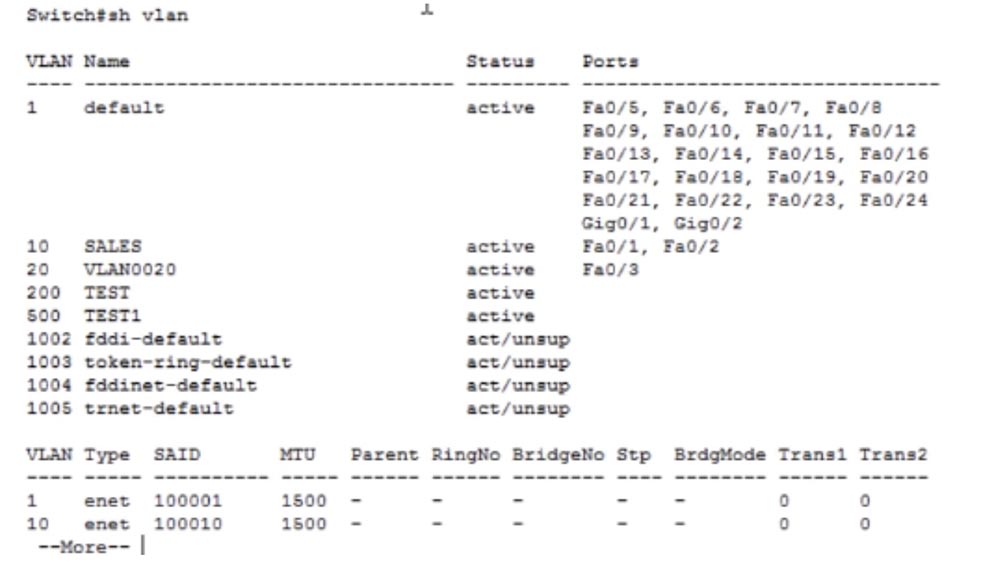

دعونا نلقي نظرة على قاعدة بيانات VLAN ، التي نستخدم أمر show vlan لها. كما رأينا في الفيديو السابق ، لدينا 4 شبكات غير مدعومة: 1002 و 1003 و 1004 و 1005.

كما أنه يسرد 2 VLANs 10 و 20 أنشأنا والشبكة الافتراضية VLAN1. الآن دعنا ننتقل إلى مفتاح آخر وأدخل الأمر نفسه لعرض حالة VTP. سترى أن رقم المراجعة لهذا المحول هو 3 ، وهو في وضع خادم VTP وجميع المعلومات الأخرى تشبه المفتاح الأول. عندما أقوم بإدخال الأمر show VLAN ، سأرى أننا أجرينا تغييرين في الإعدادات ، أحدهما أقل من المفتاح SW0 ، وهذا هو السبب في أن رقم مراجعة SW1 هو 3. لقد أجرينا 3 تغييرات في الإعدادات الافتراضية للمفتاح الأول ، لذلك رقم المراجعة الخاص به ارتفع إلى 4.

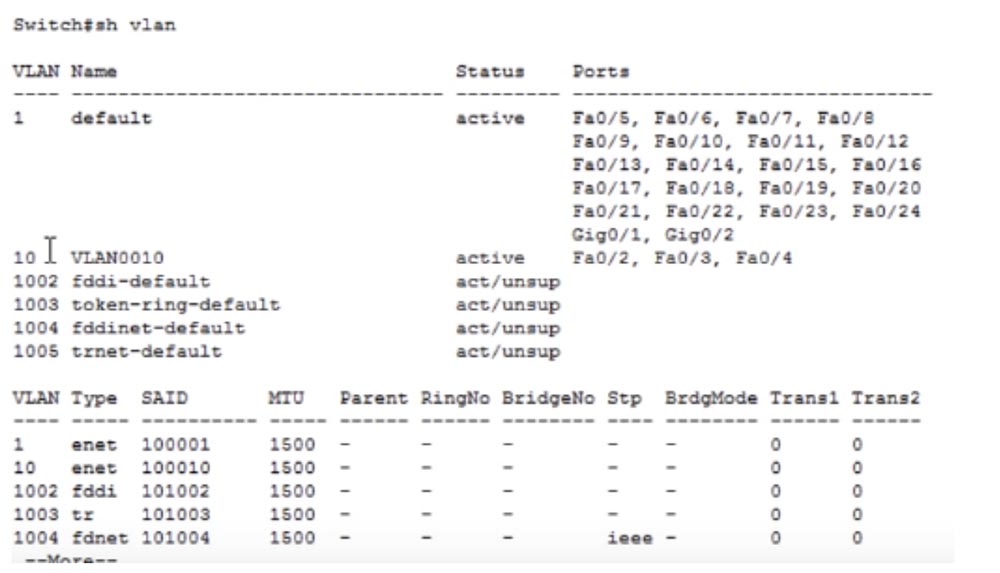

الآن دعونا نلقي نظرة على حالة SW2. رقم المراجعة هنا هو 1 ، وهذا غريب. يجب أن يكون لدينا مراجعة ثانية ، لأنه تم إجراء تغيير واحد على الإعدادات. لنلقِ نظرة على قاعدة بيانات VLAN.

لقد قمنا بتغيير واحد عن طريق إنشاء شبكة VLAN10 ، ولا أعرف لماذا لم يتم تحديث هذه المعلومات. ربما كان هذا بسبب حقيقة أننا لا نملك شبكة حقيقية ، ولكن هناك شبكة محاكاة برامج قد تكون هناك أخطاء فيها. عندما تتاح لك الفرصة للعمل مع أجهزة حقيقية أثناء التدريب في Cisco ، فإن هذا سيساعدك أكثر من محاكي Packet Tracer. شيء مفيد آخر في غياب الأجهزة الحقيقية سيكون GNC3 ، أو محاكي شبكة Cisco. هذا محاكي يستخدم نظام التشغيل الحقيقي للجهاز ، على سبيل المثال ، جهاز توجيه. هناك فرق بين المحاكي والمضاهاة - الأول هو برنامج يشبه جهاز التوجيه الحقيقي ، لكنه ليس كذلك. يقوم المحاكي برمجيًا بإنشاء الجهاز نفسه فقط ، ولكنه يستخدم برنامجًا حقيقيًا لتشغيله. ولكن إذا لم تكن لديك الفرصة للعمل مع برنامج Cisco IOS الحقيقي ، فإن الخيار الأفضل هو Packet Tracer.

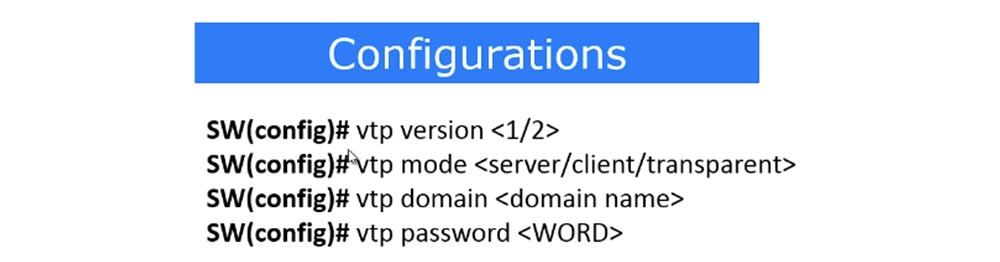

لذلك ، نحن بحاجة إلى تكوين SW0 كخادم VTP ، لذلك أذهب إلى وضع التكوين العام وأدخل الأمر vtp الإصدار 2. كما قلت ، يمكننا تثبيت إصدار البروتوكول الذي نحتاجه - 1 أو 2 ، في هذه الحالة نحن بحاجة الى نسخة ثانية. بعد ذلك ، باستخدام الأمر vtp mode ، قمنا بتعيين وضع VTP للمحول - الخادم ، العميل ، أو الشفافة. في هذه الحالة ، نحتاج إلى وضع الخادم ، وبعد إدخال أمر خادم وضع vtp ، يعرض النظام رسالة مفادها أن الجهاز موجود بالفعل في وضع الخادم. بعد ذلك ، نحتاج إلى تكوين مجال VTP ، الذي نستخدم له الأمر vtp domain nwking.org. لماذا هذا مطلوب؟ إذا كان هناك جهاز آخر لديه رقم مراجعة أعلى على الشبكة ، فستبدأ جميع الأجهزة الأخرى ذات المراجعة الأقل في نسخ قاعدة بيانات VLAN من هذا الجهاز. ومع ذلك ، يحدث هذا فقط عندما يكون للأجهزة نفس اسم المجال. على سبيل المثال ، إذا كنت تعمل في nwking.org ، فأنت تحدد هذا المجال ، وإذا كان في Cisco ، فسيكون المجال هو Cisco.com وما إلى ذلك. يسمح لك اسم مجال أجهزة شركتك بتمييزها عن أجهزة شركة أخرى أو أي أجهزة شبكة خارجية أخرى. إذا قمت بتعيين اسم مجال الشركة لجهاز ، فإنك تجعله جزءًا من شبكة الشركة.

الشيء التالي الذي يجب القيام به هو تعيين كلمة مرور VTP. هناك حاجة حتى لا يتمكن أحد المتسللين ، الذي يمتلك جهازًا به رقم مراجعة كبير ، من نسخ إعدادات VTP الخاصة به إلى مفتاحك. أقوم بإدخال كلمة مرور cisco باستخدام الأمر cisco password vtp password. بعد ذلك ، لن يكون النسخ المتماثل لبيانات VTP بين المحولات ممكناً إلا في حالة تطابق كلمات المرور. إذا تم استخدام كلمة مرور خاطئة ، فلن يتم تحديث قاعدة بيانات VLAN.

دعنا نحاول إنشاء المزيد من شبكات VLAN. للقيام بذلك ، استخدم الأمر config t ، استخدم الأمر vlan 200 لإنشاء شبكة برقم 200 ، وقم بتسميتها TEST وحفظ التغييرات باستخدام أمر exit. ثم أقوم بإنشاء شبكة vlan 500 أخرى وأطلق عليها TEST1. إذا قمت الآن بإدخال الأمر show vlan ، في جدول الشبكة الافتراضية للمحول ، يمكنك رؤية هاتين الشبكتين الجديدتين اللتين لم يتم تخصيص منافذ لهما.

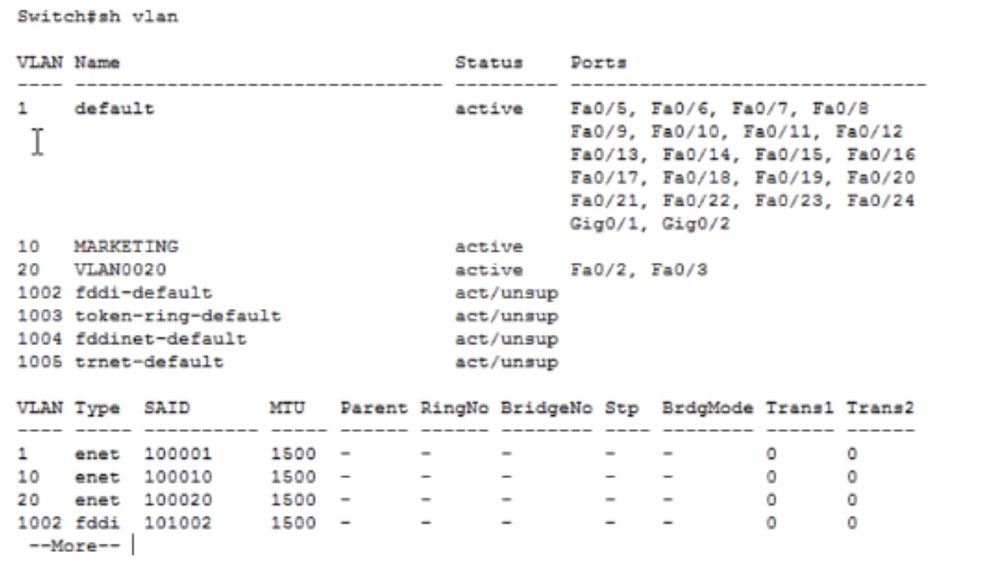

دعنا ننتقل إلى SW1 ونرى حالة VTP. نرى أنه لم يتغير شيء هنا ، باستثناء اسم النطاق ، فقد ظل عدد شبكات VLAN مساوياً لـ 7. لا نرى ظهور الشبكات التي أنشأناها ، لأن كلمة مرور VTP لا تتطابق. لنقم بتعيين كلمة مرور VTP على رمز التبديل هذا عن طريق إدخال أوامر cisco conf t و vtp وكلمة مرور vtp بالتسلسل. أصدر النظام رسالة مفادها أن قاعدة بيانات VLAN الخاصة بالجهاز تستخدم الآن كلمة مرور Cisco. دعنا نلقي نظرة على حالة VTP مرة أخرى للتحقق مما إذا كان قد تم نسخ المعلومات بشكل متماثل. كما ترون ، ارتفع عدد شبكات VLAN الموجودة تلقائيًا إلى 9.

إذا نظرت إلى قاعدة بيانات VLAN لهذا المحول ، يمكنك أن ترى أن شبكات VLAN200 و VLAN500 التي أنشأناها ظهرت تلقائيًا فيها.

يجب أن يتم نفس الشيء مع مفتاح SW2 الأخير. دعنا ندخل الأمر show vlan - ترى أنه لم تحدث تغييرات. وبالمثل ، لا توجد تغييرات في حالة VTP. لكي يقوم رمز التبديل هذا بتحديث المعلومات ، تحتاج أيضًا إلى تكوين كلمة مرور ، أي ، أدخل نفس الأوامر مثل SW1. بعد ذلك ، سيزداد عدد شبكات VLAN في حالة SW2 إلى 9.

هذا هو ما بروتوكول VTP ل. هذا شيء رائع ، حيث يوفر التحديث التلقائي للمعلومات في جميع أجهزة شبكة العميل بعد إجراء تغييرات على جهاز الخادم. لا تحتاج إلى إجراء تغييرات يدويًا على قاعدة بيانات شبكة محلية ظاهرية لجميع مفاتيح التبديل - يحدث النسخ المتماثل تلقائيًا. إذا كان لديك 200 جهاز شبكة ، فسيتم حفظ تغييراتك في وقت واحد على جميع الأجهزة البالغ عددها مائتي جهاز. فقط في حالة الحاجة ، نحن بحاجة إلى التأكد من أن SW2 هو أيضًا عميل VTP ، لذا انتقل إلى الإعدادات باستخدام الأمر config t وأدخل الأمر client client mode vtp.

وبالتالي ، في شبكتنا ، يكون المفتاح الأول فقط في وضع خادم VTP ، أما الآخران في وضع عميل VTP. إذا انتقلت الآن إلى إعدادات SW2 وأدخل الأمر vlan 1000 ، فستحصل على الرسالة: "لا يُسمح بتكوين VTP VLAN عندما يكون الجهاز في وضع العميل." وبالتالي ، لا يمكنني إجراء أي تغييرات على قاعدة بيانات VLAN إذا كان رمز التبديل في وضع عميل VTP. إذا أردت إجراء أي تغييرات ، فأنا بحاجة إلى الانتقال إلى خادم التبديل.

أذهب إلى إعدادات SW0 الطرفية وأدخل الأوامر vlan 999 ، اسم IMRAN والخروج. ظهرت هذه الشبكة الجديدة في قاعدة بيانات VLAN لهذا المحول ، وإذا انتقلت الآن إلى قاعدة بيانات عميل التبديل SW2 ، فسوف أرى أن المعلومات نفسها ظهرت هنا ، أي حدث النسخ المتماثل.

كما قلت ، يعد VTP جزءًا كبيرًا من البرامج ، ولكن إذا تم استخدامه بشكل غير صحيح ، فإن هذا البروتوكول يمكن أن يعطل الشبكة بالكامل. لذلك ، يجب أن تكون حذرًا للغاية في شبكة الشركة إذا لم يتم تحديد اسم المجال وكلمة مرور VTP. في هذه الحالة ، كل احتياجات المتسلل هي إدخال كبل التبديل الخاص به في مقبس الحائط على الحائط ، والاتصال بأي مفتاح مكتب باستخدام بروتوكول DTP ، وبعد ذلك ، باستخدام الجذع الذي تم إنشاؤه ، قم بتحديث جميع المعلومات باستخدام بروتوكول VTP. وبالتالي ، سيتمكن المتسلل من حذف جميع شبكات VLAN المهمة ، مع الاستفادة من حقيقة أن رقم المراجعة لجهازه أعلى من رقم مراجعة المحولات المتبقية. في الوقت نفسه ، ستستبدل رموز تبديل الشركة تلقائيًا جميع معلومات قاعدة بيانات شبكة محلية ظاهرية بمعلومات منسوخة من مفتاح خبيث ، وسوف تنهار شبكتك بالكامل.

ويرجع ذلك إلى حقيقة أن أجهزة الكمبيوتر التي تستخدم كابل الشبكة متصلة بمنفذ تبديل معين متصل به VLAN 10 أو VLAN20. إذا تمت إزالة هذه الشبكات من قاعدة بيانات LAN الخاصة بالمحول ، فستقوم تلقائيًا بفصل المنفذ الذي ينتمي إلى شبكة غير موجودة. عادة ، يمكن أن تتعطل شبكة الشركة على وجه التحديد لأن المحولات تقوم ببساطة بتعطيل المنافذ المرتبطة بشبكة VLAN التي تمت إزالتها أثناء التحديث التالي.

من أجل منع حدوث مثل هذه المشكلة ، تحتاج إلى تعيين اسم المجال وكلمة المرور VTP أو استخدام وظيفة Cisco Port Security ، التي تتيح لك إدارة عناوين MAC لمنافذ التبديل عن طريق فرض قيود متنوعة على استخدامها. على سبيل المثال ، إذا حاول شخص آخر تغيير عنوان MAC ، فسيتم إغلاق المنفذ على الفور. قريبًا سوف نتعرف على هذه الميزة من محولات Cisco عن قرب ، والآن عليك فقط معرفة أن Port Security يتيح لك التأكد من حماية VTP من المهاجمين.

تلخيص ما هو الإعداد VTP. هذا الخيار لإصدار البروتوكول هو 1 أو 2 ، والغرض من وضع VTP هو الخادم أو العميل أو شفاف. كما قلت ، فإن الوضع الأخير لا يقوم بتحديث قاعدة بيانات شبكة محلية ظاهرية للجهاز نفسه ، ولكن ببساطة ينقل جميع التغييرات إلى الأجهزة المجاورة. فيما يلي الأوامر الخاصة بتعيين اسم المجال وكلمة المرور: مجال vtp <اسم المجال> وكلمة مرور vtp <password>.

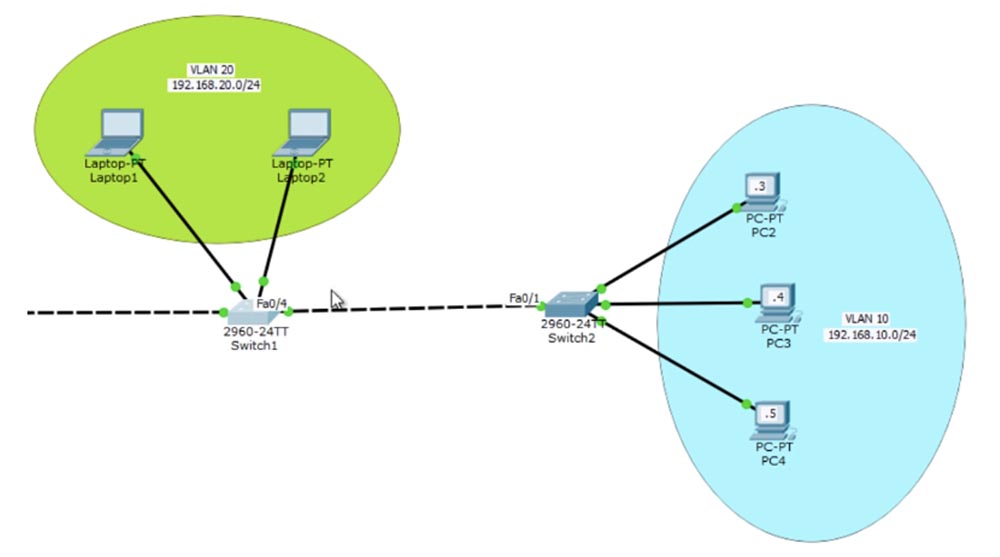

الآن دعنا نتحدث عن إعدادات VTP Pruning. إذا نظرت إلى هيكل الشبكة ، يمكنك أن ترى أن جميع المحولات الثلاثة تحتوي على نفس قاعدة بيانات VLAN ، مما يعني أن VLAN10 و VLAN20 جزء من جميع المحولات الثلاثة. من الناحية الفنية ، لا يحتاج مفتاح SW2 إلى شبكة VLAN20 ، لأنه لا يحتوي على منافذ مرتبطة بهذه الشبكة. ومع ذلك ، بغض النظر عن ذلك ، فإن كل حركة المرور المرسلة من كمبيوتر Laptop0 عبر VLAN20 تذهب إلى تبديل SW1 ومنه إلى منافذ SW2 من خلال صندوق. مهمتك الرئيسية كأخصائي شبكة هي التأكد من إرسال أقل قدر ممكن من البيانات عبر الشبكة. يجب أن تضمن نقل البيانات اللازمة ، ولكن كيف تحد من نقل المعلومات غير اللازمة لهذا الجهاز؟

يجب عليك التأكد من أن حركة المرور الموجهة لأجهزة VLAN20 لن تنتقل إلى منافذ SW2 عبر الصندوق عندما لا تكون هناك حاجة إليها. بمعنى ، يجب أن تصل حركة مرور Laptop0 إلى SW1 وكذلك إلى أجهزة الكمبيوتر على شبكة VLAN20 ، ولكن يجب ألا تتجاوز منفذ الصندوق الرئيسي الصحيح لـ SW1. يمكن تحقيق ذلك باستخدام VTP Pruning.

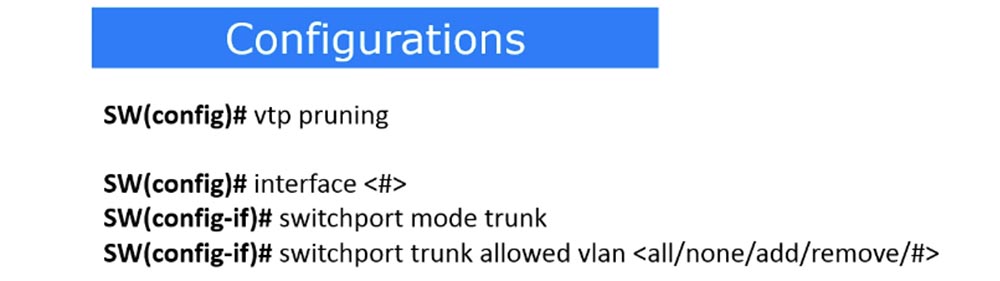

للقيام بذلك ، نحتاج إلى الدخول في إعدادات خادم VTP SW0 ، لأنه كما قلت بالفعل ، لا يمكن إجراء إعدادات VTP إلا من خلال الخادم ، انتقل إلى إعدادات التكوين العامة واكتب أمر تشذيب vtp. نظرًا لأن Packet Tracer مجرد محاكي ، فلا يوجد أمر من هذا القبيل في مطالبات سطر الأوامر. ومع ذلك ، عندما أكتب تشذيب vtp واضغط على "إدخال" ، سيقوم النظام بالإبلاغ عن عدم تشذيب vtp.

باستخدام أمر show vtp status ، سنرى أن وضع VTP Pruning في حالة المعوقين ، لذلك نحن بحاجة إلى إتاحته عن طريق نقله إلى وضع التمكين. بعد القيام بذلك ، نقوم بتنشيط وضع VTP Pruning على جميع المحولات الثلاثة لشبكتنا داخل نطاق الشبكة.

اسمحوا لي أن أذكرك ما هو VTP Pruning. عندما نقوم بتمكين هذا الوضع ، يخبر خادم التبديل SW0 رمز التبديل SW2 بأنه تم تكوين VLAN10 فقط على منافذه. بعد ذلك ، يبلغ المحول SW2 المحول SW1 بأنه لا يحتاج إلى أي حركة مرور بخلاف حركة المرور المخصصة لشبكة VLAN10. الآن ، بفضل VTP Pruning ، يحتوي المفتاح SW1 على المعلومات التي لا يحتاجها لإرسال حركة مرور VLAN20 على الصندوق SW1-SW2.

كمسؤول شبكة ، هذا مناسب جدًا لك. لا تحتاج إلى إدخال الأوامر يدويًا ، لأن المفتاح ذكي بما يكفي لإرسال ما يحتاجه جهاز شبكة معين تمامًا. إذا قمت غدًا بوضع وحدة أخرى من موظفي التسويق في مبنى مجاور وتوصيل شبكة VLAN20 الخاصة بها لتبديل SW2 ، فسيقوم هذا المحول بإبلاغ المحول SW1 على الفور بأنه لديه الآن شبكات VLAN10 و VLAN20 وسيطلب منك نقل حركة المرور لكلتا الشبكتين إليها. يتم تحديث هذه المعلومات باستمرار على جميع الأجهزة ، مما يجعل التواصل أكثر كفاءة.

هناك طريقة أخرى لتحديد نقل حركة المرور - استخدم أمرًا يسمح بنقل البيانات فقط للشبكة المحلية الظاهرية المحددة. أذهب إلى إعدادات المحول SW1 ، حيث أنا مهتم بمنفذ Fa0 / 4 ، وأدخل الأوامر int fa0 / 4 و switchport trunk المسموح به. نظرًا لأنني أعرف بالفعل أن SW2 يحتوي على VLAN10 فقط ، يمكنني تحديد مفتاح SW1 حتى يسمح منفذ الصندوق الرئيسي الخاص به فقط المرور لهذه الشبكة بالمرور باستخدام أمر vlan المسموح به. وبالتالي ، قمت ببرمجة منفذ الجذع Fa0 / 4 لنقل حركة المرور لـ VLAN10 فقط. هذا يعني أن هذا المنفذ لن يمر عبر VLAN1 أو VLAN20 أو أي شبكة أخرى باستثناء الشبكة المحددة.

قد تسأل أيها أفضل استخدام - VTP Pruning أو الأمر vlan المسموح به. الإجابة ذاتية ، لأنه في بعض الحالات يكون من المنطقي استخدام الطريقة الأولى ، وفي بعض الحالات - الطريقة الثانية. كمسؤول شبكة ، يجب أن تختار بنفسك الحل الأفضل. في بعض الحالات ، قد يكون قرار برمجة المنفذ للسماح بحركة مرور لشبكة محلية ظاهرية معينة أمرًا جيدًا ، ولكن في بعض الحالات قد يكون قرارًا سيئًا. في حالة شبكتنا ، قد يكون استخدام الأمر vlan المسموح به أمرًا ضروريًا إذا لم نقم بتغيير هيكل الشبكة. ولكن إذا أراد أي شخص لاحقًا إضافة مجموعة من الأجهزة التي تستخدم VLAN20 إلى SW 2 ، فمن الأفضل تطبيق وضع VTP Pruning.

لذلك ، فإن إعداد VTP Pruning هو استخدام الأوامر التالية. يوفر الأمر تشذيب vtp الاستخدام التلقائي لهذا الوضع. إذا كنت ترغب في تكوين تشذيب VTP لمنفذ الجذع لتمرير حركة مرور شبكة محلية ظاهرية معينة يدويًا ، فاستخدم الأمر لتحديد واجهة رقم منفذ الجذع <#> ، وقم بتمكين جذع وضع تبديل وضع الجذع وتمكين حركة مرور شبكة محددة باستخدام شبكة النقل المحلية المسموح بها الكل / لا يوجد / add / remove / #>.

يمكنك استخدام 5 معلمات في الأمر الأخير. كل هذا يعني أن حركة المرور مسموح بها لجميع شبكات VLAN ، لا شيء - حركة المرور غير مسموح بها لجميع شبكات VLAN. إذا كنت تستخدم معلمة الإضافة ، يمكنك إضافة مرور حركة المرور لشبكة أخرى. على سبيل المثال ، سمحنا بحركة مرور VLAN10 ، وباستخدام أمر الإضافة يمكنك أيضًا السماح بمرور حركة مرور شبكة VLAN20. يسمح لك أمر الإزالة بإزالة إحدى الشبكات ، على سبيل المثال ، إذا كنت تستخدم معلمة الإزالة 20 ، فسيظل نقل حركة مرور VLAN10 فقط.

الآن النظر في VLAN الأصلي. لقد سبق أن قلنا أن شبكة محلية ظاهرية محلية (VLAN) هي شبكة افتراضية لتمرير حركة مرور غير محددة عبر منفذ صندوق اتصال محدد.

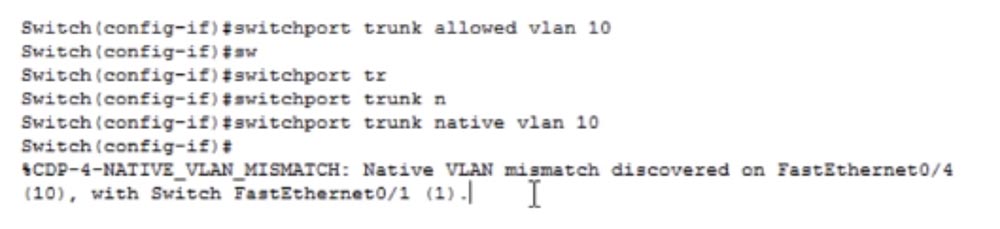

أذهب إلى إعدادات منفذ معين ، كما هو مشار إليه في رأس سطر الأوامر SW (config-if) # ، واستخدم الأمر vlan <رقم شبكة الاتصال> الأصلي لشبكة التبديل ، على سبيل المثال ، VLAN10. الآن ستمر كل حركة مرور VLAN10 عبر علامة بدون علامة.

العودة إلى طبولوجيا الشبكة المنطقية في إطار Packet Tracer. إذا كنت تستخدم أمر vlan 20 الأصلي لـ switchport trunk لمنفذ التبديل Fa0 / 4 ، فكل حركة مرور شبكة VLAN20 سوف تمر عبر Fa0 / 4 - SW2 trunk untagged. عندما يستقبل مفتاح SW2 حركة المرور هذه ، سوف يفكر: "هذه حركة مرور بلا علامات ، لذلك يجب أن أحيلها إلى شبكة محلية ظاهرية محلية". بالنسبة إلى رمز التبديل هذا ، تكون شبكة VLAN الأصلية هي شبكة VLAN1. إن الشبكات 1 و 20 غير متصلة بأي شكل من الأشكال ، ولكن نظرًا لاستخدام وضع VLAN الأصلي ، فلدينا الفرصة لتوجيه حركة مرور VLAN20 إلى شبكة مختلفة تمامًا. ومع ذلك ، ستكون حركة المرور هذه غير مُركبة ، ويجب أن تظل الشبكات نفسها مطابقة.

لنلقِ نظرة على مثال. سوف أذهب إلى إعدادات SW1 وأستخدم الأمر vlan 10. الأصلي في switchport trunk ، والآن ستأتي أي حركة مرور VLAN10 من منفذ صندوق الأمتعة غير المميز. عندما يصل إلى منفذ SW2 الجذع ، سيفهم المحول أنه يجب إعادة توجيهه إلى VLAN1. نتيجة لهذا الحل ، لن تتمكن حركة المرور من الوصول إلى أجهزة الكمبيوتر الشخصي PC2 و 3 و 4 ، حيث إنها متصلة بمنافذ الوصول الخاصة بالمحول المخصص لشبكة VLAN10.

, native VLAN Fa0/4, VLAN10, Fa0/1, VLAN1. , - native VLAN.

شكرا لك على البقاء معنا. هل تحب مقالاتنا؟ تريد أن ترى المزيد من المواد المثيرة للاهتمام؟ ,

30% entry-level , : VPS (KVM) E5-2650 v4 (6 Cores) 10GB DDR4 240GB SSD 1Gbps $20 ? (تتوفر خيارات مع RAID1 و RAID10 ، ما يصل إلى 24 مركزًا وما يصل إلى 40 جيجابايت من ذاكرة DDR4).

ديل R730xd 2 مرات أرخص؟ فقط لدينا

2 من Intel TetraDeca-Core Xeon 2x E5-2697v3 2.6 جيجا هرتز 14 جيجا بايت 64 جيجا بايت DDR4 4 × 960 جيجا بايت SSD 1 جيجابت في الثانية 100 TV من 199 دولار في هولندا! Dell R420 - 2x E5-2430 سعة 2 جيجا هرتز 6 جيجا بايت 128 جيجا بايت ذاكرة DDR3 2x960GB SSD بسرعة 1 جيجابت في الثانية 100 تيرابايت - من 99 دولارًا! اقرأ عن

كيفية بناء البنية التحتية فئة باستخدام خوادم V4 R730xd E5-2650d تكلف 9000 يورو عن بنس واحد؟