المؤلفونKE بولزهايف ، محلل

AA زافيدنسكايا ، محلل مساعد

قائمة الاختصارات المستخدمةAWP - محطة العمل

ASUTP - نظام

التحكم الآلي في

العملياتBDU - بنك معلومات الخطر

IB - أمن المعلومات

أنا - جدار الحماية

NDV - غير موثقة (غير معلن) الفرص

البرمجيات - البرمجيات

SRZI - أدوات أمن المعلومات

SUMiD - نظام للمراقبة عن بعد وتشخيص المعدات التكنولوجية الرئيسية

FSB of Russia - خدمة الأمن الفيدرالية للاتحاد الروسي

FSTEC من روسيا - الخدمة الفيدرالية للرقابة التقنية والتصدير في الاتحاد الروسي

مقدمةتحتوي هذه المذكرة التحليلية على نظرة عامة على

الأمر رقم 1015 الصادر عن وزارة الطاقة في الاتحاد الروسي بتاريخ 6

نوفمبر 2019 المنشور على بوابة الإنترنت الرسمية للمعلومات القانونية في 18 فبراير 2019 "حول الموافقة على متطلبات الوظائف الأساسية (الإلزامية) وأمن معلومات منشآت الطاقة الكهربائية أثناء إنشاء وتشغيل الطاقة اللاحقة أراضي الاتحاد الروسي لأنظمة المراقبة عن بعد وتشخيص معدات الطاقة "(المسجلة في 15 فبراير 2019 رقم 53815) (يشار إليها فيما بعد باسم وزارة الطاقة).

يسري الأمر بعد ستة أشهر من تاريخ نشره الرسمي ، أي منذ 18 أغسطس 2019.

في صناعة الطاقة الكهربائية ، في العمليات التكنولوجية لإنتاج ونقل الكهرباء والحرارة ، يتم استخدام أنظمة التحكم في العمليات الآلية (المشار إليها فيما يلي باسم أنظمة التحكم في العمليات). يمكن أن تتكامل أنظمة التحكم في العمليات الآلية مع أنظمة المراقبة والتشخيص عن بعد (المشار إليها فيما يلي باسم SUMiD) للحالة التقنية للمعدات الرئيسية لمرافق الطاقة الكهربائية ، والتي تتطلب اتخاذ تدابير لضمان سلامة هذه الأنظمة. يحدد الطلب المتطلبات التنظيمية والوظيفية لضمان أمن المعلومات لـ SUMiD ، أي أمن مكونات البرامج الخاصة به والبنية الأساسية للأجهزة وحماية المعلومات المضمنة والتحكم الأمني. كما يحدد متطلبات ضمان IS SUMiD في مراحل دورة الحياة ومنح الشهادات.

1. عامنظام المراقبة والتشخيص عن بُعد (SUMiD) عبارة عن مجمع لبرامج الأجهزة يوفر عملية المراقبة عن بُعد والتحكم في حالة المعدات التكنولوجية الرئيسية لمنشأة طاقة كهربائية ، وتشخيص والتنبؤ بالتغيرات في الحالة التقنية للمعدات التكنولوجية الرئيسية بناءً على البيانات التي تم جمعها من أنظمة جمع البيانات المثبتة على المعدات التكنولوجية ، وليس التأثير على الوضع الطبيعي للمعدات / منشأة. على سبيل المثال ، قد يشتمل نوع الأنظمة المشار إليه على: نظام مراقبة وتشخيص ، "نظام لمراقبة معدات المحولات والتحكم فيها" ، لبرنامج ZAO Inter ، برنامج من General Electric ، مراقب على الموقع (OSM).

يتم وضع متطلبات أمر وزارة الطاقة فيما يتعلق بالوظائف الأساسية لـ SUMiD وأمن المعلومات لمنشآت الطاقة الكهربائية أثناء إنشاء وتشغيل SUMiD في الاتحاد الروسي. يمكننا أن نستنتج أن المتطلبات تنطبق على المواد الكهربائية التي تعمل في مرافق الطاقة الكهربائية SUMiD. نظرًا لحقيقة أن متطلبات أمن المعلومات يتم فرضها في مرحلة إنشاء SUMiD ، فمن المنطقي أن تحاول كيانات الطاقة الكهربائية التي تستخدم طرفًا ثالثًا SUMiD تعيين الوفاء بجزء من متطلبات أمر وزارة الطاقة للمؤسسات التي تنفذ SUMiD.

مواضيع صناعة الطاقة الكهربائية هم الأشخاص الذين يعملون في صناعة الطاقة الكهربائية ، بما في ذلك إنتاج الطاقة الكهربائية والطاقة الحرارية ، وشراء وبيع الطاقة الكهربائية والطاقة ، وتزويد المستهلكين بالطاقة ، وتوفير خدمات نقل الطاقة الكهربائية ، والتحكم في الإرسال التشغيلي في صناعة الطاقة الكهربائية ، وبيع الطاقة الكهربائية (القدرة) ، وتنظيم بيع الطاقة الكهربائية والطاقة.

كائنات صناعة الطاقة الكهربائية - كائنات الممتلكات التي تستخدم مباشرة في عملية الإنتاج ، ونقل الطاقة الكهربائية ، والتحكم في الإرسال التشغيلي في صناعة الطاقة الكهربائية ، وتسويق الطاقة الكهربائية ، بما في ذلك منشآت الشبكة الكهربائية. تشير الكائنات الموجودة في أمر وزارة الطاقة إلى تلك الكائنات الموجودة في المواقع التي تعمل فيها بعض المعدات التكنولوجية الأساسية ، مع تثبيت SUMiD على هذا الجهاز ، والذي له وظائف أساسية معينة.

المعدات التكنولوجية الرئيسية هي المعدات ، التي يؤدي انتهاكها أو إنهاؤها إلى فقدان التحكم في منشأة الطاقة الكهربائية ، أو تغيير سلبي لا رجعة فيه في معايير عملها ، أو انخفاض كبير في سلامة تشغيل منشأة الطاقة الكهربائية.

وفقًا لأمر وزارة الطاقة ، تشمل المعدات التكنولوجية الرئيسية ما يلي:

- توربينات بخارية بسعة مركبة قدرها 5 ميجاوات أو أكثر وما يتصل بها من معدات مساعدة تشارك في العملية التكنولوجية الرئيسية ، ولكن ليس إنتاج أو تحويل الطاقة الكهربائية) ، المصممة لضمان قابلية تشغيل المعدات التكنولوجية الرئيسية (المشار إليها فيما يلي - المعدات المساعدة) ؛

- المراجل البخارية (الطاقة) التي توفر التوربينات البخارية البخارية ذات السعة المركبة 5 ميجاوات أو أكثر ، والمعدات المساعدة ذات الصلة ؛

- توربينات هيدروليكية بسعة مركبة قدرها 5 ميجاوات أو أكثر وما يتصل بها من معدات مساعدة ؛

- توربينات غازية بسعة وحدة تزيد عن 25 ميجاوات وما يتصل بها من معدات مساعدة ؛

- محولات طاقة بجهد 110 كيلو فولت وأعلى ، بسعة تزيد عن 63 ميجا فولت أمبير وما يتصل بها من معدات مساعدة.

2. الوظائف الأساسية والمكونات الرئيسية لل SUMiDحدد أمر وزارة الطاقة الوظائف الأساسية (الأساسية) للهيئة:

- المراقبة التكنولوجية لحالة المعدات التكنولوجية الرئيسية ؛

- التحكم عن بعد للمعدات التكنولوجية الرئيسية مع إمكانية التأثير عن بعد على المعدات التكنولوجية الرئيسية من أجل تغيير معالم عملها أو إيقاف تشغيلها ، باستخدام برنامج خاص و (أو) وحدة البرمجيات SUMiD.

استنادًا إلى الصيغة الواردة في الأمر ، تظل وزارة الطاقة غير واضحة ما إذا كان يجب تصنيف النظام الذي لا يتحكم عن بُعد في المعدات التكنولوجية الرئيسية على أنه SUMiD. أرسل المتخصصون في UTSB LLC طلبًا إلى وزارة الطاقة الروسية لتوضيح مسألة الوظائف الأساسية لـ SUMiD. استجابةً لطلب ما ، توضح وزارة الطاقة الروسية أن متطلبات أمر وزارة الطاقة تنطبق على الأنظمة التي تنفذ المراقبة التكنولوجية فقط ، وعلى الأنظمة التي تراقب المعدات التكنولوجية الرئيسية وتتحكم فيها عن بُعد.

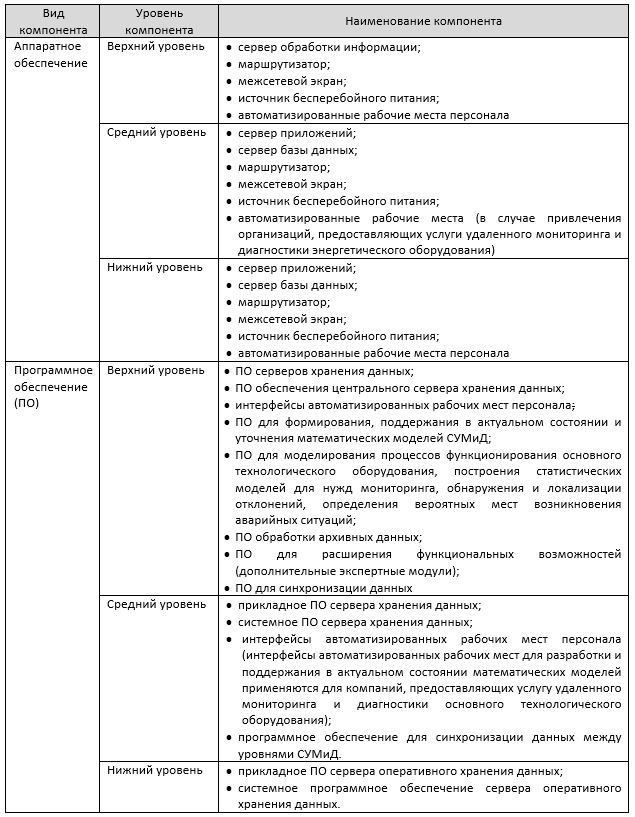

يوضح الجدول 1 مكونات البرامج والأجهزة التي قد تكون جزءًا من SUMiD ، وفقًا لأمر وزارة الطاقة.

الجدول 1. مكونات البرمجيات والأجهزة من SUMiD

وفقًا لأمر وزارة الطاقة ، يجوز لموضوع الكهرباء أن يستخدم في SUMiD مجموعة غير مكتملة من مكونات البرامج والأجهزة من القائمة أعلاه. قد يستخدم موضوع الطاقة الكهربائية أيضًا مكونات البرامج والأجهزة الأخرى. ومع ذلك ، يجب اعتماد البرنامج والأجهزة من SUMiD من قبل موضوع الكهرباء في شكل قائمة من المعدات والبرامج المعتمدة للاستخدام.

3. المتطلبات التنظيمية لضمان IS SUMIDفي إطار المتطلبات التنظيمية ، يتم وضع تدابير لتنظيم توفير أمن المعلومات من قبل موضوع الكهرباء ، وكذلك التدابير الأولية اللازمة لمثل هذه المنظمة. توضح وزارة الطاقة في روسيا أن موضوع الكهرباء يمكن أن ينقل متطلبات أمر وزارة الطاقة إلى المنظمات المشاركة في تنفيذ مراحل دورة حياة SUMiD من خلال تطبيق تدابير وتدابير لضمان أمن المعلومات في الشروط المرجعية.

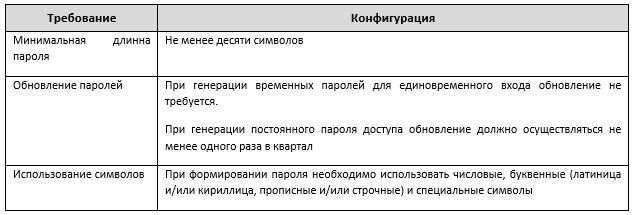

يجب تنفيذ وصول الموظفين إلى برنامج SUMiD من خلال إجراءات تحديد الهوية والتوثيق. لإدخال حساب مستخدم ، يجب اعتماد سياسة كلمة المرور وتكوينها بحيث تلبي الحد الأدنى من المتطلبات المدرجة في الجدول 2.

جدول 2. متطلبات سياسة كلمة السرية

بالنسبة للموظفين الذين يمكنهم الوصول إلى برنامج SUMiD ، يجب أن توفر هيئة الكهرباء قواعد التحكم في الوصول التي تفي بالمتطلبات الدنيا التالية:

- يجب إنشاء موظفي الحساب لموظفي النظام فيما يتعلق بنظام إدارة الجودة والجودة ، وفقًا لمتطلبات سياسة كلمة المرور ؛

- يجب أن تتم الموافقة على إعدادات حسابات الموظفين المتعلقة بـ SUMiD من قبل موضوع الكهرباء ؛

- يجب تعطيل الحسابات المدمجة (الحسابات غير المخصصة).

للحفاظ على تكوين تكوين الأجهزة لجهاز SUMiD ، يجب على هيئة الكهرباء تنفيذ الإجراءات التالية:

- توفير الدعم للعمليات التكنولوجية مع مجموعة محدودة من البرامج ، والتي يجب الموافقة على القائمة ؛

- توفير تدابير تنظيمية وفنية لتسجيل أحداث الأمان لجميع البرامج المضمنة في SUMiD ؛

- تعريف وتعديل معلمات التحديث (الفاصل الزمني) للبرنامج الذي يوفر أمن المعلومات ؛

- تنظيم وتحديث أرشيف التصميم والوثائق التشغيلية SUMiD ؛

- الموافقة على تكوين معدات الأجهزة SUMiD ، وكذلك البرنامج المستخدم للبنية التحتية للأجهزة في شكل قائمة من المعدات والبرامج المعتمدة للاستخدام.

لم يحدد ترتيب وزارة الطاقة الروسية متطلبات الاختبار الإلزامي للتشغيل من تحديثات البرامج التي تضمن أمن المعلومات. ومع ذلك ، فإن مشكلة "عدم وجود اختبار أو اختبار مبسط للبرمجيات" هي جزء من قائمة الثغرات الأمنية الأساسية المطلوبة لتحليل الثغرات الأمنية وخلق نموذج تهديد لأوجه الضعف (الملحق 2 بأمر وزارة الطاقة).

يجب أن يقوم موضوع صناعة الطاقة الكهربائية بعدد من الأنشطة التالية:

- تم تجزئة البنية التحتية للأجهزة في SUMiD مع تخصيص إلزامي لمجموعة دنيا من القطاعات (قطاع جمع البيانات وتخزينها ونقلها ؛ قطاع التشغيل ؛ قطاع الصيانة ؛ برنامج النظام) ؛

- تم تطوير قواعد لتحديد واعتماد تركيبة بنية SUMiD الأساسية وتوفير التحكم في بنية SUMiD التحتية للأجهزة ؛

- في الأماكن التي توجد فيها بنية SUMiD الأساسية ، يتم توفير التحكم الفعلي في الوصول وتنظيمه.

بعد اكتمال عملية التجزئة ، يجب على هيئة الكهرباء تحديد عمليات إدارة أمن المعلومات في SUMiD.

يجب تمكين جدران الحماية الشخصية للخوادم (المشار إليها فيما يلي باسم ME) لمعدات الخوادم ومحطات العمل لموظفي الكهرباء الذين يؤدون وظائف إدارة مجموعة من الوسائل التقنية لحماية المعلومات والبنية التحتية للاتصالات والمعلومات في SUMiD. يجب أن توفر أجهزة ME الشخصية حظر الوصول إلى الشبكة ، غير المنصوص عليها في تشغيل SUMiD. يجب أيضًا تعيين كلمات مرور للوصول إلى البرنامج وأدوات الحماية من الفيروسات ذات الصلة مع التحديثات.

يجب أن يتحقق موضوع صناعة الطاقة الكهربائية من توافق الوسائل المضمنة لحماية أمن المعلومات مع أهداف أمن المعلومات ، والتي تشمل:

- مراجعة أحداث أمن المعلومات ؛

- توفير حماية التشفير ؛

- الوصول المنفصل لمستخدمي النظام ؛

- التحكم في تفاعل الشبكة ؛

- تمرير سمات الأمان ؛

- تحديد الهوية والتوثيق

- تكوين الأمان

- تأسيس اتصالات موثوقة

- توافر المعلومات.

يجب أن يقوم موضوع صناعة الطاقة الكهربائية بتنفيذ مجموعة التدابير التالية:

- مراقبة وثائق التصميم والحالة الأولية للبرنامج ؛

- الحماية من الوصول غير المصرح به إلى المعلومات المتعلقة بالمعايير التقنية والتكنولوجية للمعدات التكنولوجية الرئيسية ؛

- تشكيل وتخزين تقارير هذه الأنشطة.

- كمجموعة أساسية من عناصر التحكم في أمان المعلومات لـ SUMiD ، يجب على الشخص المعني بالكهرباء تنفيذ التدابير التالية:

- الموافقة على سياسة أمن المعلومات ؛

- توزيع المسؤوليات داخل المنظمة لضمان أمن المعلومات ؛

- توفير التعليم والتدريب لموظفي أمن المعلومات ؛

- توفير التعليم والتدريب للعاملين في الحفاظ على أنظمة أمن المعلومات ؛

- تنظيم عمليات الإبلاغ عن حالات انتهاك الحماية ؛

- تطبيق الحماية من الفيروسات ؛

- حماية البيانات ووثائق التصميم ؛

- مراقبة الامتثال لسياسة أمن المعلومات المعتمدة.

يجب على كيان صناعة الطاقة تصنيف SUMiD وفقًا للقانون الاتحادي المؤرخ 26 يوليو 2017 رقم 187-On "بشأن سلامة البنية التحتية للمعلومات الحرجة للاتحاد الروسي" وفقًا لمرسوم حكومة الاتحاد الروسي رقم 08.02.2018 رقم 127 "بشأن الموافقة على قواعد تصنيف كائنات البنية التحتية للمعلومات الحرجة للاتحاد الروسي ، وكذلك قائمة مؤشرات المعايير لأهمية البنية التحتية للمعلومات الهامة للاتحاد الروسي "وضمان الامتثال الأفعال القانونية المعيارية القائمة على نتائج التصنيف.

قد يتسبب تصنيف SUMiD بواسطة الشخص المعني بالكهرباء في صعوبات في الحالات التي لا يكون فيها SUMiD ملكًا لكائن الكهرباء. في معظم الحالات ، يتم توفير المراقبة والتشخيص لحالة المعدات التكنولوجية لموضوع الكهرباء كخدمة ، ويتم دعم SUMiD من قبل المنظمة - مطور SUMiD.

يجب تطبيق تدابير حماية المعلومات في جميع المراحل (المراحل) لإنشاء SUMiD المعرّفة في GOST 34.601-90 "تكنولوجيا المعلومات. مجموعة من المعايير للأنظمة الآلية. الأنظمة الآلية في طور الإعداد. " نظرًا لأن طلب وزارة الطاقة لا يفرض مسؤولية ضمان أمن المعلومات ، يرى خبراء UTSSB LLC أنه من الممكن الإشارة إلى أن المنظمة المشاركة في كل مرحلة من المراحل مسؤولة عن ضمان أمن المعلومات في جميع مراحل (مراحل) إنشاء الرسائل القصيرة.

4. متطلبات ضمان IS SUMiD في مراحل دورة الحياة

أثناء إنشاء SUMiD والتشغيل اللاحق لها ، ينبغي القيام بوظيفة المراقبة التكنولوجية لحالة المعدات التكنولوجية الرئيسية لمنشآت الطاقة الكهربائية ، من حيث جمع البيانات وتخزينها ونقلها (مراكز معالجة البيانات) ، من خلال البنية التحتية لجمع البيانات وتخزينها ونقلها الموجودة في الاتحاد الروسي. عند إرسال البيانات عبر شبكة اتصال عامة ، يجب تطبيق وسائل حماية المعلومات (المشار إليها فيما يلي باسم SRZI) التي اجتازت تقييم المطابقة على أساس متطلبات القانون الاتحادي المؤرخ 27 ديسمبر 2002 ، رقم 184- بشأن اللائحة الفنية. تقييم المطابقة لحماية المعلومات يعني على أساس متطلبات القانون الاتحادي الصادر في 27 ديسمبر 2002 ، يتم تنفيذ الرقم 184- "بشأن اللائحة الفنية" في شكل شهادة من وسائل حماية المعلومات.

تجدر الإشارة إلى أن هذا الشرط لا ينطبق على البنية التحتية لمعالجة البيانات. لذلك ، يمكن القيام بوظيفة المراقبة التكنولوجية لحالة المعدات التكنولوجية الرئيسية من حيث معالجة البيانات التكنولوجية خارج الاتحاد الروسي.

في حالة استخدام برنامج خاص و / أو وحدة برامج مع وظيفة التحكم عن بعد في SUMiD ، يجب إجراء فحص لهم لا يقل عن المستوى 4 من عدم وجود تحكم NDV.

يجب أن يطور موضوع صناعة الطاقة الكهربائية ويوافق على نموذج للتهديدات ومتسلل لـ SUMiD. لنموذج تهديدات IS ، يجب استخدام FSTEC Russian Threat Data Bank ، بالإضافة إلى المصادر المتاحة الأخرى ونتائج تقييم احتمالية التعرض لمكونات SUMiD. عند نمذجة التهديدات ، يجب وصف مصادر التهديدات ونقاط الضعف النموذجية وكائنات التأثير والإجراءات المدمرة فيما يتعلق بكائنات نظام إدارة الجودة.

استنادًا إلى النموذج الذي تم إنشاؤه لتهديدات أمان المعلومات ، تقوم SUMiD بتطوير سياسة لأمن المعلومات تتضمن المتطلبات الوظيفية لأمن المعلومات في SUMiD.

في أمر وزارة الطاقة ، لم يتم تعريف مفهوم "المتطلبات الوظيفية" ، ولم يتم تقديم المجموعة الأساسية من المتطلبات الوظيفية لأمن المعلومات في SUMiD ، والتي على أساسها يمكن أن يشكل موضوع الكهرباء مجموعة المتطلبات الوظيفية الخاصة به. «», № 1015, « / 15408-2-2013. (). . . 2. » ( – / 15408-2-2013). , . .

:

/ 15408-2-2013.

, , « , , », 11.02.2013 № 17. . , , , .

, , , 27.12.2002 № 184- « » ( 11 , , , 11.02.2013 № 17).

, , , , , , 11.02.2013 № 17.

27.12.2002 № 184- « » , , , () .

, , III, IV V 21.12.2017 № 235.

, , , 25.12.2017 № 239 , 21.12.2017 №235.

, , - , , , . . , () , .

- , . 15 2019 .

- 08.02.2018 № 127 « , ». , 21.12.2017 № 235 25.12.2017 № 239 , , . , .

- , , , .

- 27.12.2002 № 184- « ». .

- , . . , , ; , .

- , , / , 4 .

- :

- , 11.02.2013 № 17;

- , 27.12.2002 № 184- « ».