استكمال : في Firefox 68 الحالي ، تم إصلاح الثغرة الأمنية بالفعل (بفضل Dukat ).

نشر كل من Trishita Tiwari و Ari Trachtenberg من جامعة بوسطن ورقة توضح طريقة هجوم جديدة لمسح المنافذ على المضيفين على الشبكة الداخلية للمستخدم أو على مضيف محلي ( CVE-2019-11728 ). يتم تنفيذ الهجوم باستخدام رأس HTTP Alt-Svc ، والذي تم تقديمه في RFC-7838 HTTP Alternate Services (تمت الموافقة عليه في عام 2016).

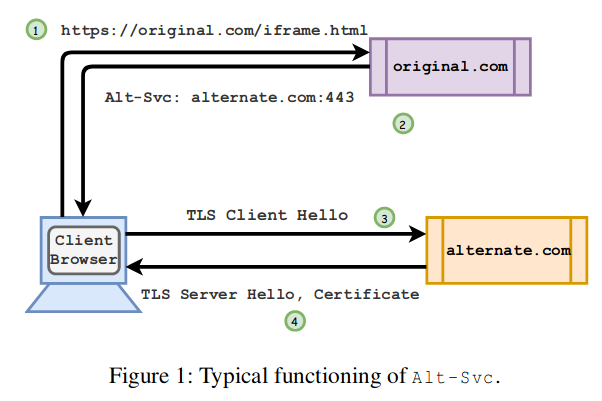

يسمح لك رأس Alt-Svc HTTP بإعادة توجيه طلب إلى مضيف جديد ومنفذ. هذا يستخدم لتحقيق التوازن بين الحمل. على سبيل المثال:

Alt-Svc: http/1.1="other.example.com:443";ma=200;persist=1

يرشد المتصفح للاتصال بالمضيف الآخر. مثال على المنفذ 443 لتلقي الصفحة المطلوبة باستخدام HTTP / 1.1. تعين المعلمة "ma" الحد الأقصى لمدة إعادة التوجيه. بالإضافة إلى HTTP / 1.1 ، يتم دعم بروتوكولات HTTP / 2-over-TLS (h2) و HTTP / 2 over-text (h2c) و SPDY (spdy) و QUIC (quic) باستخدام بروتوكول UDP.

يمكن للمضيف المهاجم أن يتكرر بالتتابع عبر عناوين الشبكة الداخلية ومنافذ الشبكة ، وذلك باستخدام التأخير بين الطلبات المتكررة كإشارة: عندما لا يكون المورد المعاد توجيهه متاحًا ، يتلقى المستعرض على الفور حزمة RST استجابة ويؤشر على الفور على الخدمة البديلة غير المتاحة ويعيد تعيين عمر إعادة التوجيه المحدد في الطلب. إذا كان منفذ الشبكة مفتوحًا ، فسيستغرق الأمر وقتًا أطول لإكمال الاتصال (ستتم محاولة لإنشاء اتصال مع تبادل الحزمة المناسب) ولن يستجيب المستعرض على الفور.

يسمح لك هذا أيضًا بتجاوز القيود المفروضة على الاتصالات بالمنافذ التي تعتبرها المتصفحات غير آمنة للاتصالات ( Firefox و Chrome ) ، على سبيل المثال ، المنافذ على البريد وخدمات DNS.

طرق الهجوم المحتملة بخلاف فحص المنافذ:

- هجمات DDoS مع التضخيم. على سبيل المثال ، يفرض مصافحة TLS للخدمات غير HTTP على الخادم نقل معلومات الشهادة إلى العميل ، مما يجبر الخادم على الاستجابة 60 مرة مع بيانات أكثر مما هو مطلوب.

- تجاوز حماية البرامج الضارة والتصيّد باستخدام التصفح الآمن من Google. لا تؤدي إعادة التوجيه إلى مضيف ضار باستخدام Alt-Svc إلى إنشاء تحذير.

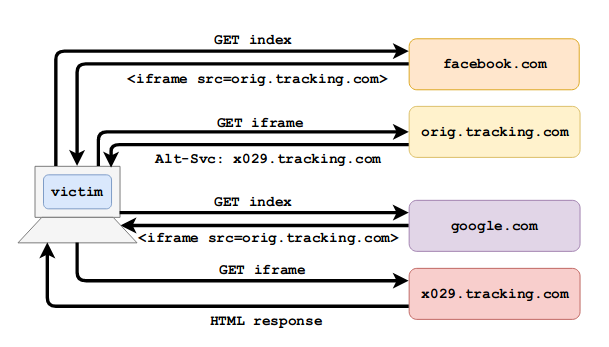

- تتبع المستخدم وتجاوز وسائل الحماية من أجهزة التتبع. يستخدم iframe الذي يستدعي Alt-Svc إلى معالج تتبع حركة خارجي. يمكن أيضًا استخدامه لتتبع المستخدمين من قِبل مقدمي الخدمة الذين لديهم صفحة ويب للوصول إليها ، على سبيل المثال ، بوابة تسجيل WiFi. يتذكر متصفح المستخدم Alt-Svc الفريد لإطار نطاق التتبع. في المرة التالية التي تزور فيها هذه الصفحة ، يمكنك أن ترى على مستوى الشبكة أين سيذهب متصفح العميل.

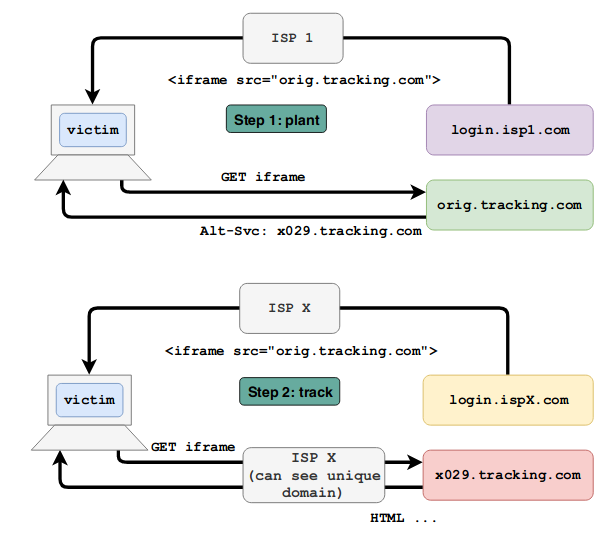

- إذا كان أحد المواقع يستخدم إعادة توجيه Alt-Svc ، فيمكن لمزود خدمة الإنترنت (أو أي رجل آخر في الوسط) ، عندما ينتقل المستخدم إلى صفحة معينة ، إثبات حقيقة الزيارة السابقة لهذا الموقع.

- سجل معرفات انسداد مع ايجابيات كاذبة

بالنسبة إلى Firefox ، يمكن تعطيل معالجة Alt-Svc على النحو التالي: about: config -> network.http.altsvc.enabled: false (شكرًا على نصيحة Anonymous with opennet).