في سحابة DataLine ، لا يتلقى عميلنا أجهزة افتراضية منفصلة فقط ، ولكن مركز بيانات افتراضيًا لديه القدرة على تنظيم اتصال شبكة معقدة. وغالبا ما يكون مطلوبا في مشاريع العميل. على سبيل المثال ، في إحدى الحالات ، يجب جعل الجهاز الظاهري متاحًا للعامة من الإنترنت ، وفي الحالة الأخرى ، يمكن للموظفين الفرديين الوصول إلى مجموعة من الأجهزة الافتراضية عبر VPN ، في الحالة الثالثة ، للجمع بين السحابة والمعدات المادية على موقعنا أو في مركز بيانات آخر. اليوم سوف نتحدث عن طرق مختلفة للاتصال بسحابة لدينا ومتى نستخدمها.

كيف يعمل الإنترنت في منزلك؟ يتم تغذية الإنترنت بالجهاز المتطور ، الموجه ، إنه جدار الحماية الذي توجد خلفه شبكة منزلك. عن نفسه في السحابة. في 90٪ من الحالات ، يتم استخدام جهاز توجيه

NSX Edge افتراضي كجهاز حافة في سحابة VMware DataLine. فيما يلي طرق لتنظيم اتصال الموارد في سحابة DataLine معها:

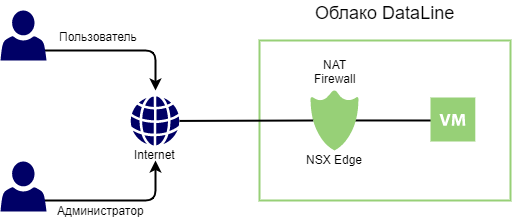

NAT. إذا كنت تريد أن يكون الجهاز الظاهري مرئيًا من الإنترنت ،

فنحن ننشئ قواعد NAT لنشر المنافذ ، ونقيد الوصول إليها على جدار الحماية: https للجميع ، ssh / rdp لمجموعة محدودة من عناوين IP للمشرفين.

VPN.

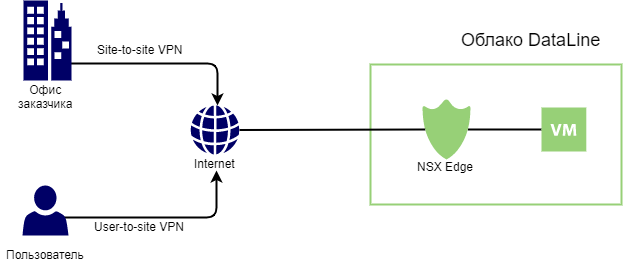

VPN. إذا كنت بحاجة إلى توصيل الأجهزة الافتراضية في سحابة DataLine بمكتب أو مركز بيانات آخر عبر قناة آمنة ، فسيتم ذلك باستخدام

VPN موقع إلى آخر . إذا كانت هناك حاجة للوصول إلى القناة المشفرة من قبل مستخدم معين من أي مكان في العالم ، فإننا نقوم بتكوين

VPN للمستخدم .

بعقب الشبكة.

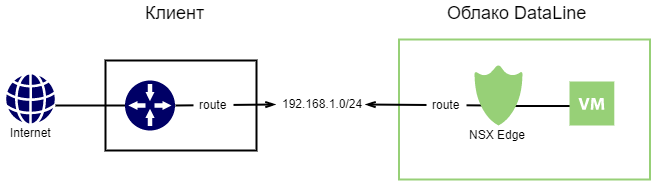

بعقب الشبكة. يحدث أن يحتاج العميل إلى تنظيم اتصال الشبكة بين الأجهزة الافتراضية في سحابة DataLine والمعدات المادية أو الأجهزة الافتراضية في سحابة خاصة على موقعنا. في هذه الحالة ، نعيد توجيه التقاطع و VLAN من معدات شبكتنا إلى العميل ، ونقوم بتكوين

التوجيه بين NSX Edge على جانب السحابة DataLine وأجهزة الشبكة (أو الأجهزة الافتراضية الأخرى) على جانب العميل.

يمكن القيام بنفس الشيء إذا كانت معدات العميل موجودة خارج مراكز بيانات DataLine. لدينا

شبكة الألياف البصرية الخاصة بنا ، لذلك نحن فقط ننتهي من بناء القناة من نقطة وجودنا الأقرب إلى موقع العميل.

بدلاً من NSX Edge ، يمكنك استخدام حلول الجهات الخارجية - ASAv أو CSR من Cisco و FortiGate و Checkpoint الظاهري و MicroTik وغيرها. سيتم توصيل التطبيقات المستضافة في سحابة DataLine عبر

الإنترنت المباشر . تتصل قناة الإنترنت مباشرة بمنظمة العميل في السحابة.

من النادر جدًا أن يستخدم العملاء هذا المخطط بدون أجهزة لتوصيل الأجهزة الافتراضية مباشرة بالإنترنت. الأجهزة الظاهرية في هذه الحالة تتلقى عناوين IP البيضاء.

شبكة محلية مباشرة (L2 إلى السحابة).

شبكة محلية مباشرة (L2 إلى السحابة). يتم استخدام هذه الطريقة عند إنهاء الشبكة الداخلية من جانب العميل - على الأجهزة المادية أو على الأجهزة الافتراضية. على سبيل المثال ، يقوم العميل بتثبيت جدار حماية فعلي في حامل على موقعنا ويربط قناة الإنترنت الخاصة بنا به. علاوة على ذلك ، يشبه المخطط شبكة بعقب ، هنا فقط الأجهزة الظاهرية متصلة بالشبكة الداخلية مباشرة ، وليس من خلال التطبيق.

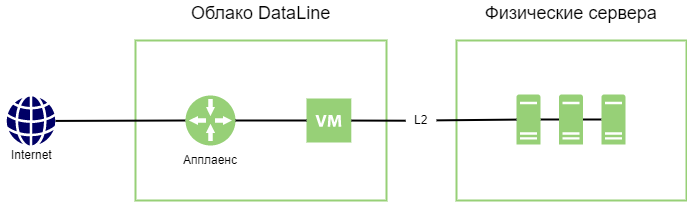

شبكة محلية مباشرة (L2 من السحابة).

شبكة محلية مباشرة (L2 من السحابة). هذا الخيار مخصص للحالات التي يحتفظ فيها العميل ، على سبيل المثال ، بقواعد البيانات على الخوادم الفعلية ، ويكون التطبيق في السحابة. انهم بحاجة الى البقاء على نفس الشبكة. للقيام بذلك ، يتم توجيه الشبكة الداخلية من السحابة إلى المعدات المادية للعميل.

في المشروعات الحقيقية ، غالبًا ما يتم استخدام مزيج من كل هذه الخيارات. إليك بعض الأمثلة.

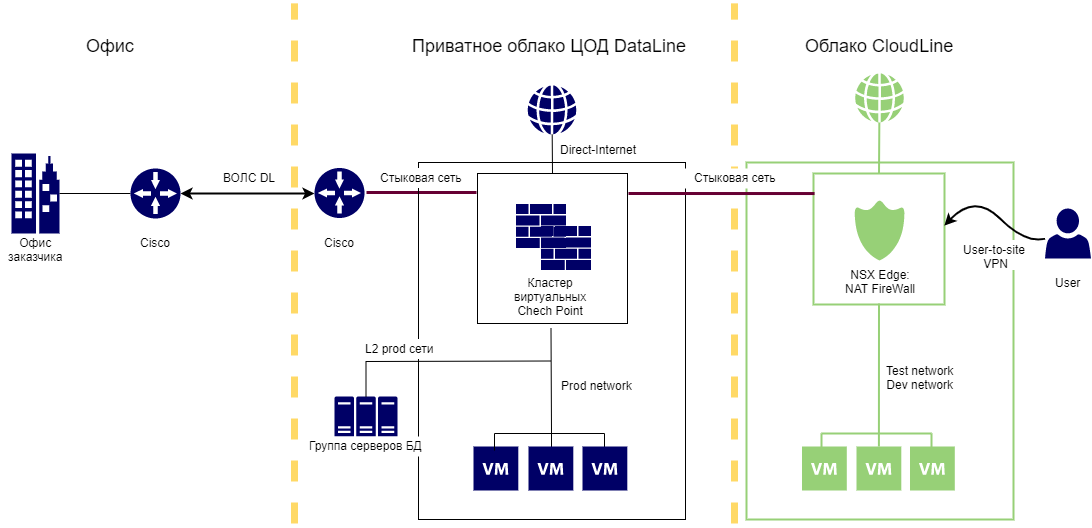

مثال 1يتم توزيع البنية التحتية للعميل بين:

- مكتب.

- سحابة خاصة وخوادم فعلية على موقع DataLine - يستضيف هذا الجزء المنتج ؛

- الموارد في سحابة DataLine العامة ، التي تعمل فيها أدوات الاختبار والاختبار.

من مكتب العميل إلى خط البيانات ، يتم وضع البصريات لدينا.

بين NSX Edge في السحابة العامة ونقاط التحقق الافتراضية في القطاع الخاص وجهاز التوجيه الفعلي من Cisco على القناة إلى موقع العميل ، يتم تكوين

شبكة لرسو السفن . وبالتالي ، يمكن للعميل من المكتب الوصول إلى مواقفه الاحترافية والاختبارية.

في سحابة خاصة ، يتم توصيل نقاط التحقق الافتراضية باستخدام نظام

الإنترنت المباشر .

يتم تكوين

قواعد NAT على Check Point ، ومن خلالها يتم نشر الأجهزة الافتراضية على الإنترنت. لتوصيل الأجهزة الافتراضية بالخوادم الفعلية ،

يتم تنظيم وصلة

على مستوى L2 .

تستخدم السحابة العامة NSX Edge ، التي تحتوي أيضًا على تهيئة قواعد NAT. بالنسبة إلى منصات الاختبار و dev ، يتم تكوين

شبكة VPN خاصة بالمستخدمين للمطورين.

مثال 2

مثال 2تقع جميع البنية التحتية للعميل في سحابة عامة. جدار الحماية الخارجي متصل عبر

الإنترنت المباشر . على جدار الحماية نفسه ،

يتم تعيين قواعد NAT في اتجاه جدار حماية تطبيق الويب. منه ، يتم إرسال الطلبات إلى الموازن ، الذي ينثرهم عبر خوادم الويب.

يتم تكوين

VPN موقع إلى الوصول إلى البنية التحتية من المكتب.