نظام اسم المجال (DNS) هو نوع من دفتر الهاتف الذي يترجم الأسماء سهلة الاستخدام ، مثل "ussc.ru" ، إلى عناوين IP. لأن نشاط DNS موجود في جميع جلسات التواصل تقريبًا ، بغض النظر عن البروتوكول. وبالتالي ، يعتبر تسجيل DNS مصدرًا مهمًا للبيانات لأحد متخصصي أمن المعلومات ، مما يتيح لهم اكتشاف الحالات الشاذة أو الحصول على بيانات إضافية حول النظام قيد الدراسة.

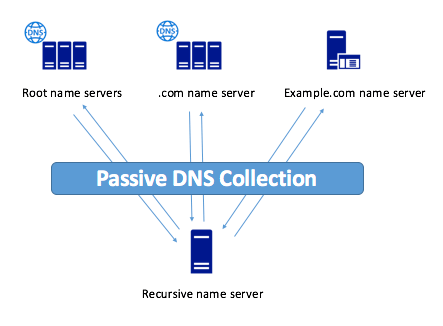

في عام 2004 ، اقترح Florian Weimer مثل هذه الطريقة لتسجيل الدخول باسم DNS السلبي ، والذي يسمح لك باستعادة محفوظات تغييرات بيانات DNS مع إمكانية الفهرسة والبحث ، والتي يمكن أن توفر الوصول إلى البيانات التالية:

- اسم المجال

- عنوان IP لاسم المجال المطلوب

- تاريخ ووقت الرد

- نوع الاستجابة

- إلخ

يتم جمع بيانات DNS الخامل من خوادم DNS العودية مع وحدات مدمجة أو عن طريق اعتراض ردود خوادم DNS المسؤولة عن المنطقة.

الشكل 1. DNS السلبي (مأخوذ من Ctovision.com )

خصوصية نظام DNS السلبي هي أنه لا توجد حاجة لتسجيل عنوان IP للعميل ، مما يساعد على حماية خصوصية المستخدم.

في الوقت الحالي ، هناك العديد من الخدمات التي توفر الوصول إلى بيانات DNS السلبية:

جدول 1. الخدمات مع امكانية التوصل الى بيانات DNS السلبية

خيارات لاستخدام DNS السلبي

باستخدام DNS المبني للمجهول ، يمكنك بناء اتصالات بين أسماء النطاقات وخوادم NS وعناوين IP. يتيح لك ذلك إنشاء خرائط للأنظمة المدروسة وتتبع التغييرات في مثل هذه الخريطة من الكشف الأول وحتى اللحظة الحالية.

DNS السلبي يسهل أيضا الكشف عن الحالات الشاذة المرور. على سبيل المثال ، يتيح لك تتبع التغييرات في مناطق NS وسجلات مثل A و AAAA تحديد المواقع الضارة باستخدام طريقة التدفق السريع ، المصممة لإخفاء C&C عن الاكتشاف والحظر. نظرًا لأن أسماء النطاقات الشرعية (باستثناء تلك المستخدمة لموازنة التحميل) لن تغير عناوين IP الخاصة بها غالبًا ، ونادراً ما تغير معظم المناطق الشرعية خوادم NS الخاصة بها.

يسمح لك DNS السلبي ، على عكس التعداد المباشر للنطاقات الفرعية في القواميس ، بالعثور على أسماء النطاق الأكثر غرابة ، على سبيل المثال ، "222qmxacaiqaaaaazibq4aaidhmbqaaa0undefined7140c0.p.hoff.ru". أيضًا ، يتيح لك أحيانًا العثور على مناطق اختبار (ومستضعفة) لموقع ويب ، ومواد للمطورين ، إلخ.

فحص الروابط من رسائل البريد الإلكتروني باستخدام DNS السلبي

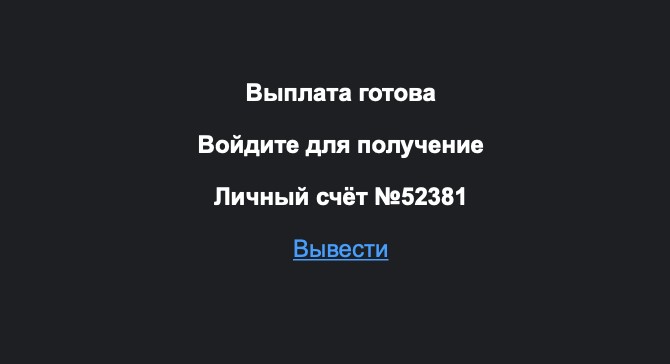

في الوقت الحالي ، يعتبر البريد العشوائي أحد الطرق الرئيسية التي يخترق بها المهاجم جهاز الكمبيوتر الخاص بالضحية أو يسرق المعلومات السرية. دعنا نحاول فحص الرابط من مثل هذه الرسالة باستخدام DNS السلبي لتقييم فعالية هذه الطريقة.

الشكل 2. البريد الإلكتروني العشوائي

أدى الرابط من هذه الرسالة إلى موقع magnit-boss.rocks ، الذي عرض جمع المكافآت تلقائيًا وتلقي الأموال:

الشكل 3. الصفحة المستضافة على magnit-boss.rocks

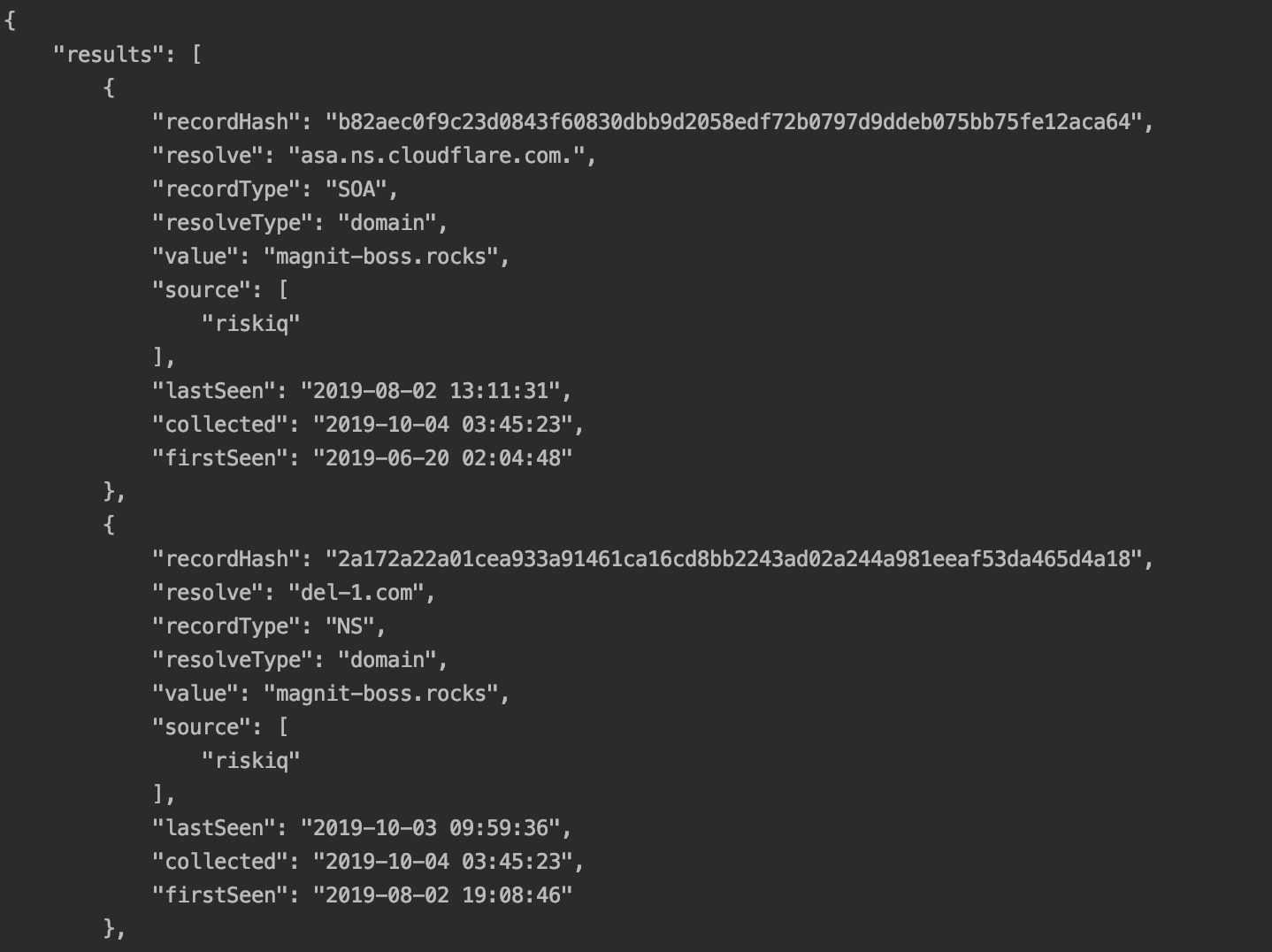

لدراسة هذا الموقع ، تم استخدام Riskiq API ، والتي لديها بالفعل 3 عملاء جاهزين في بيثون وروبي وروست .

بادئ ذي بدء ، سوف نتعلم التاريخ الكامل لاسم النطاق هذا ، لذلك نستخدم الأمر:

ptns عميل pdns - الاستعلام magnit-boss.rocks

سيعرض هذا الأمر معلومات حول جميع قرارات DNS المرتبطة باسم المجال هذا.

الشكل 4. استجابة من API Riskiq

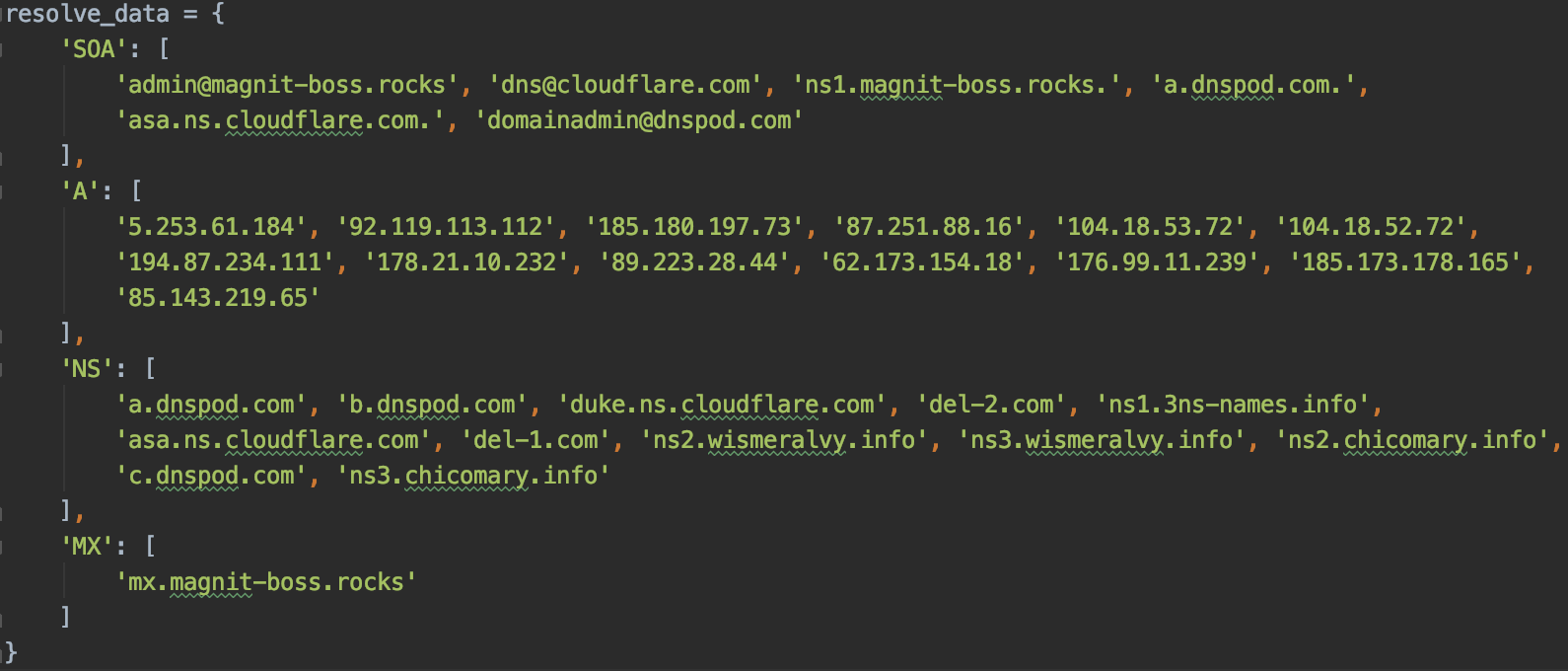

دعنا نجلب الإجابة من واجهة برمجة التطبيقات إلى نموذج مرئي أكثر:

الشكل 5. جميع السجلات من الاستجابة

لمزيد من البحث ، تم الحصول على عناوين IP التي تم حل اسم النطاق هذا وقت استلام الرسالة 01.08.2019 ، وعناوين IP هذه هي العناوين التالية 92.119.113.112 و 85.143.219.65.

باستخدام الأمر:

ptns العميل - الاستعلام

يمكنك الحصول على جميع أسماء النطاقات المرتبطة بعناوين IP هذه.

عنوان IP 92.119.113.112 له 42 اسم نطاق فريدًا تم حلها في عنوان IP هذا ، ومن بينها هذه الأسماء:

- magnit-boss.club

- igrovie-avtomaty.me

- pro-x-audit.xyz

- zep3-www.xyz

- وغيرها

يحتوي عنوان IP 85.143.219.65 على 44 من أسماء النطاقات الفريدة التي تم حلها لعنوان IP هذا ، ومن بينها هذه الأسماء:

- cvv2.name (موقع لبيع بيانات بطاقة الائتمان)

- emaills.world

- www.mailru.space

- وغيرها

تشير الاتصالات بأسماء النطاقات هذه إلى التصيد الاحتيالي ، لكننا نؤمن بالأشخاص الطيبين ، لذلك سنحاول الحصول على مكافأة قدرها 332.501.72 روبل؟ بعد النقر على زر "نعم" ، يطلب منا الموقع تحويل 300 روبل من البطاقة لفتح الحساب وإرسالنا إلى as-torpay.info لإدخال البيانات.

الشكل 6. الصفحة الرئيسية Ac-pay2day.net

يبدو وكأنه موقع قانوني ، وهناك شهادة https ، وتقدم الصفحة الرئيسية توصيل نظام الدفع هذا بموقعك ، لكن ، للأسف ، لا تعمل جميع الروابط إلى الاتصال. اسم النطاق هذا يحل إلى عنوان IP واحد فقط - 190.115.19.74. يحتوي بدوره على 1475 من أسماء النطاقات الفريدة التي تم حلها لعنوان IP هذا ، بما في ذلك أسماء مثل:

- ac-pay2day.net

- ac-payfit.com

- as-manypay.com

- fletkass.net

- as-magicpay.com

- وغيرها

كما يمكننا أن نرى ، يتيح لك نظام Passive DNS جمع البيانات حول المورد الذي تم التحقيق فيه بسرعة وكفاءة ، وحتى بناء نوع من بصمات الأصابع يسمح لك بالكشف عن مخطط كامل لسرقة البيانات الشخصية ، من استلامها إلى نقطة البيع المحتملة.

الشكل 7. خريطة للنظام التحقيق

ليس كل شيء وردية كما نود. على سبيل المثال ، يمكن أن تنفصل هذه التحقيقات بسهولة عن CloudFlare أو خدمات مماثلة. وتعتمد فعالية قاعدة البيانات بشكل كبير على عدد استعلامات DNS التي تمر عبر الوحدة النمطية لجمع بيانات DNS السلبية. ومع ذلك ، فإن نظام DNS السلبي هو مصدر معلومات إضافية للباحث.

المؤلف: متخصص في مركز الأورال للأنظمة الأمنية