نشر فريق من العلماء من جامعة ولاية جورجيا للتكنولوجيا مفهوم أداة الالتفافية الجديدة للقفل. يُطلق على المشروع Collage ، ويشمل مفهومه استخدام ما يسمى المحتوى الذي ينشئه المستخدم. نقدم انتباهكم إلى النقاط الرئيسية لهذا العمل.

مقدمة

في العالم الحديث ، أصبح حجب الإنترنت شيئًا شائعًا. لا يتم فرض الرقابة من خلال الأنظمة الاستبدادية فحسب ، بل توجد قيود أو قيود أخرى على حرية التعبير حتى في البلدان الديمقراطية مثل بريطانيا العظمى أو أستراليا أو كوريا الجنوبية.

بالتوازي مع انتشار الرقابة ، تتطور أيضًا أنظمة تجاوز البلوك. تشتمل معظم أدوات الرقابة الموجودة اليوم على استخدام الوكلاء ، ولكن من السهل في كثير من الأحيان على الرقاب اكتشافها وحظرها. بالنسبة للرقابة المتقدمة ، هذا ليس بالأمر الصعب - على سبيل المثال ، في الصين يحجبون Tor بشكل فعال.

في هذه الدراسة ، حاول العلماء في جامعة جورجيا وصف طريقة لتجاوز الأقفال التي لا تعتمد على واحد أو أكثر من الوكلاء ، ولكنها تتضمن إطلاقًا ضخمًا للمواقع التي تستضيف محتوى من إنشاء المستخدم.

مفهوم: مشروع الكولاج

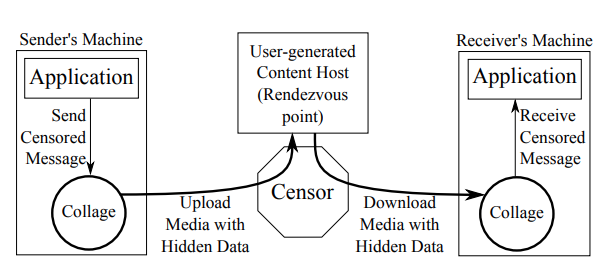

جوهر الفكرة هو استخدام المحتوى الذي ينشئه المستخدم كقناع لحركة المرور على الإنترنت. يستخدم Collage المواقع الموجودة لاستضافة المحتوى الذي أنشأه المستخدمون (منصات المدونة والشبكات الاجتماعية وما إلى ذلك) التي تخفي الرسائل المشفرة.

بالنسبة للرقابة ، فإن العثور على المحتوى المخفي في الصور والنصوص ومقاطع الفيديو وحظرها في جميع أنحاء الإنترنت أصعب بكثير من البحث عن وكيل معين وحظره.

اعتبارات أنشطة الرقابة

من المفترض أن الرقيب لا يخطط لحجب الإنترنت تمامًا ، فبعض الاتصالات تعتبر مسموح بها. ومع ذلك ، فإن القدرة على مراقبة أو تحليل أو حظر أو تغيير بعض أجزاء حركة المرور أمر مهم بالنسبة له.

كذلك ، اعتقد مطورو النظام أن الرقيب لديه موارد كافية من أجل ترتيب المكواة لمراقبة حركة المرور على عدد كبير من أقسام الشبكة.

في الوقت نفسه ، قد تتغير أهداف الرقيب. واحد منهم هو السعي وراء مستخدمين محددين ، ولهذا الغرض يتم استخدام اكتشاف أنماط السلوك على أساس حركة المرور. تتمثل المهمة الأخرى في حظر محتوى معين ، حتى يمكن حله ، يمكن للرقابة أن تشوه حركة المرور حتى لا يفتح المتصفح المحتوى المحظور.

كيف يعمل؟

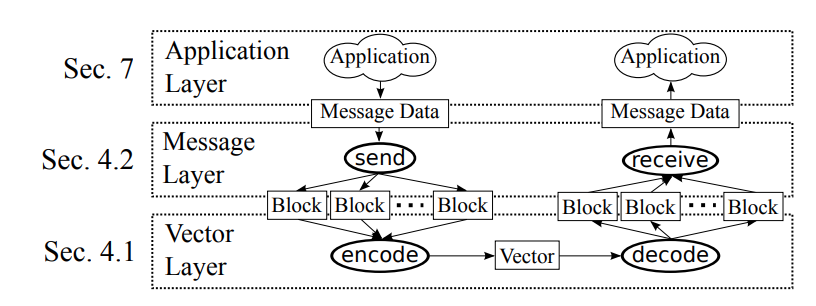

يتكون نظام الكولاج من ثلاثة مستويات: المتجه ومستوى الرسالة ومستوى التطبيق.

نموذج الكولاج ثلاثي المستويات. تظهر العمليات في شكل بيضاوي ، بيانات وسيطة في المستطيلات.

على مستوى المتجه ، يتم إنشاء "محتوى التقنيع" الذي تتم فيه كتابة الرسالة. على سبيل المثال ، يمكن أن يكون مقطع فيديو برسالة مشفرة ، وفي هذه الحالة سيكون فيديو YouTube متجهًا. المستوى الثاني مسؤول عن وصف بروتوكول إرسال واستقبال الرسائل. قبل كل هذا ، يمكنك إضافة أي عدد من التطبيقات.

من أجل التبادل الناجح للبيانات ، يجب على المرسل والمستلم للمعلومات تنفيذ إجراء الالتقاء. للقيام بذلك ، ينفذ كل منهم سلسلة من الإجراءات. على سبيل المثال ، يمكن للمرسل إنشاء سلسلة من طلبات HTTP التي تم فك تشفيرها على أنها "تحميل صورة مع علامة" زهور "إلى استضافة فليكر ، ويجب على المستلم إرسال طلب" العثور على الصورة مع علامة "الزهور" على فليكر وتحميل أول 50 طلبًا منها. "

التنفيذ النهائي للكلية هو مكتبة بيثون مع 650 سطر من التعليمات البرمجية. فهو يصف منطق مستوى الرسالة ، بما في ذلك قاعدة بيانات الوظائف وترميز المتجهات وفك تشفيرها. لإكمال المهام ، يتم استخدام أداة أتمتة المستعرض الشائعة Selenium. يزور التطبيق مواقع الويب ، ويقوم بالمهام الضرورية ويقوم بتنزيل المتجهات.