يقوم المزيد والمزيد من المستخدمين بنشر البنية التحتية لتكنولوجيا المعلومات الخاصة بهم بالكامل على السحابة العامة. ومع ذلك ، في حالة عدم كفاية التحكم في مكافحة الفيروسات ، تنشأ مخاطر إنترنت خطيرة في البنية التحتية للعميل. تبين الممارسة أن ما يصل إلى 80٪ من الفيروسات الموجودة تعيش بشكل مثالي في بيئة افتراضية. في هذا المنشور ، سنتحدث عن كيفية حماية موارد تكنولوجيا المعلومات في السحابة العامة والسبب في أن برامج مكافحة الفيروسات التقليدية غير مناسبة تمامًا لهذه الأغراض.

أولاً ، سنخبرك كيف توصلنا إلى استنتاج مفاده أن أدوات الحماية من الفيروسات المعتادة ليست مناسبة لسحابة عامة وأن هناك حاجة إلى طرق أخرى لحماية الموارد.

أولاً ، كقاعدة عامة ، يوفر مقدمو الخدمات التدابير اللازمة لضمان حماية منصاتهم السحابية على مستوى عالٍ. على سبيل المثال ، نحن في #CloudMTS نحلل كل حركة مرور الشبكة ، ونراقب سجلات الأمان في السحابة الخاصة بنا ، ونقوم بانتظام بتنفيذ عمليات pentests يجب أيضًا حماية الشرائح السحابية الممنوحة للعملاء الأفراد بشكل موثوق.

ثانياً ، يتضمن الإصدار الكلاسيكي لمحاربة المخاطر السيبرانية تثبيت برنامج مكافحة فيروسات وضوابطه على كل جهاز افتراضي. ومع ذلك ، مع وجود عدد كبير من الأجهزة الافتراضية ، يمكن أن تكون هذه الممارسة غير فعالة وتتطلب كميات كبيرة من موارد الحوسبة ، وبالتالي تحميل البنية التحتية للعميل بالإضافة إلى تقليل الأداء الكلي للسحابة. لقد أصبح هذا شرطًا أساسيًا لإيجاد طرق جديدة لبناء حماية فعالة من الفيروسات للأجهزة الافتراضية للعملاء.

بالإضافة إلى ذلك ، لم يتم تكييف معظم حلول مكافحة الفيروسات المتوفرة في السوق لحل مشاكل حماية موارد تكنولوجيا المعلومات في بيئة سحابية عامة. عادةً ما تكون هذه الحلول عبارة عن حلول EPP (منصات حماية نقطة النهاية) ذات الثقل ، والتي ، علاوة على ذلك ، لا توفر خيارات التخصيص الضرورية على جانب عملاء الموفر السحابي.

يصبح من الواضح أن حلول مكافحة الفيروسات التقليدية غير مناسبة للعمل في السحابة ، نظرًا لأنها تقوم بتحميل البنية الأساسية الافتراضية بشكل خطير أثناء التحديثات والمسح ، كما أنها لا تملك المستويات اللازمة لإدارة الأدوار والإعدادات. بعد ذلك ، سوف نحلل بالتفصيل لماذا تحتاج السحابة إلى طرق جديدة لحماية مكافحة الفيروسات.

ماذا يجب أن يكون برنامج مكافحة الفيروسات قادراً على القيام به في سحابة عامة

لذلك ، دعنا ننتبه إلى تفاصيل العمل في بيئة افتراضية:

كفاءة التحديثات والشيكات المجدولة الشامل. إذا بدأ عدد كبير من الأجهزة الافتراضية التي تستخدم برامج مكافحة فيروسات تقليدية في وقت واحد ، فستحدث "العاصفة" المزعومة من التحديثات في السحابة. قد لا تكون سعة مضيف ESXi ، الذي يستضيف العديد من الأجهزة الافتراضية ، كافية للتعامل مع موجة من نفس النوع من المهام التي يتم تشغيلها افتراضيًا. من وجهة نظر الموفر السحابي ، يمكن أن تؤدي هذه المشكلة إلى حملات إضافية على عدد من مضيفات ESXi ، مما سيؤدي في النهاية إلى انخفاض في أداء البنية التحتية السحابية الافتراضية. قد يؤثر هذا ، من بين أمور أخرى ، على أداء الأجهزة الافتراضية لعملاء السحابة الآخرين. يمكن أن يحدث موقف مشابه عند بدء الفحص الشامل: إن المعالجة المتزامنة بواسطة نظام القرص للعديد من نفس النوع من الطلبات من مستخدمين مختلفين ستؤثر سلبًا على أداء السحابة بأكملها. مع درجة عالية من الاحتمال ، سيؤثر انخفاض القدرة التشغيلية لأنظمة التخزين على جميع العملاء. مثل هذه الأحمال المتقطعة لا ترضي الموفر أو عملائه ، لأنها تؤثر على "الجيران" في السحابة. من وجهة النظر هذه ، يمكن أن يمثل برنامج مكافحة الفيروسات التقليدي مشكلة كبيرة.

الحجر الصحي الآمن. إذا تم اكتشاف ملف أو مستند يحتمل أن يكون مصابًا بفيروس في النظام ، فسيتم إرساله إلى الحجر الصحي. بالطبع ، يمكن حذف الملف المصاب على الفور ، لكن هذا غير مقبول في أغلب الأحيان بالنسبة لمعظم الشركات. عادةً ما تحتوي مضادات الفيروسات الخاصة بمؤسسة الشركة التي لم يتم تكييفها للعمل في سحابة الموفر على منطقة عزل مشتركة - تقع جميع الكائنات المصابة فيها. على سبيل المثال ، وجدت على أجهزة الكمبيوتر لمستخدمي الشركة. عملاء "مزود السحابة" "يعيشون" في شرائحهم الخاصة (أو المستأجرين). هذه القطاعات غير شفافة ومعزولة: لا يعرف العملاء عن بعضهم البعض ، وبالطبع لا يرون ما يضعه الآخرون في السحابة. من الواضح أنه في الحجر الصحي العام ، الذي سيتم الوصول إليه من قِبل جميع مستخدمي مكافحة الفيروسات في السحابة ، يمكن أن يحتمل الوثيقة التي تحتوي على معلومات يحتمل أن تكون سرية أو أسرار تجارية. هذا غير مقبول للمزود وعملائه. لذلك ، يمكن أن يكون هناك حل واحد فقط - هذا هو الحجر الصحي الشخصي لكل عميل في فئته ، حيث لا يمكن للمزود أو العملاء الآخرين الوصول.

سياسات الأمن الفردية. كل عميل في السحابة شركة منفصلة ، يقوم قسم تقنية المعلومات بتعيين سياسات الأمان الخاصة به. على سبيل المثال ، يحدد المسؤولون قواعد الفحص وجداول فحص مكافحة الفيروسات. وفقًا لذلك ، يجب أن يكون لدى كل مؤسسة مركز تحكم خاص بها لتكوين سياسات مكافحة الفيروسات. في الوقت نفسه ، يجب ألا تؤثر الإعدادات على عملاء السحابة الآخرين ، ويجب أن يكون المزود قادرًا على التأكد من أن تحديثات مكافحة الفيروسات ، على سبيل المثال ، يتم تنفيذها بشكل طبيعي على جميع الأجهزة الظاهرية للعميل.

تنظيم الفواتير والترخيص. يتميز نموذج السحابة بالمرونة ويتضمن دفع مبلغ موارد تكنولوجيا المعلومات الذي تم استخدامه من قبل العميل فقط. إذا كانت هناك حاجة ، على سبيل المثال ، في ضوء عامل الموسمية ، فيمكن زيادة حجم الموارد أو تقليلها بسرعة - كل ذلك بناءً على الاحتياجات الحالية للطاقة الحاسوبية. مكافحة الفيروسات التقليدية ليست مرنة للغاية - كقاعدة عامة ، يشتري العميل ترخيصًا لمدة عام لعدد محدد مسبقًا من الخوادم أو محطات العمل. يقوم مستخدمو السحابة بقطع اتصال الأجهزة الافتراضية الإضافية وتوصيلها وفقًا لاحتياجاتهم الحالية - وفقًا لذلك ، يجب أن تدعم تراخيص مكافحة الفيروسات نفس النموذج.

والسؤال الثاني هو بالضبط ما سوف ينطبق على الترخيص. مكافحة الفيروسات التقليدية مرخصة من قبل عدد من الخوادم أو محطات العمل. تراخيص عدد الأجهزة الظاهرية المحمية لا تتوافق تمامًا مع نموذج السحابة. يمكن للعميل إنشاء أي عدد متاح من الأجهزة الافتراضية من الموارد المتاحة ، على سبيل المثال ، خمسة أو عشرة أجهزة. معظم العملاء ليس لديهم هذا الرقم ؛ لا يمكن لنا ، كمزود ، تتبع هذا التغيير. الترخيص من قبل وحدة المعالجة المركزية غير ممكن تقنياً: يتلقى العملاء معالجات افتراضية (vCPU) ، والتي يجب أن تكون مرخصة. وبالتالي ، يجب أن يشتمل نموذج الحماية من الفيروسات الجديد على إمكانية قيام العميل بتحديد العدد المطلوب من وحدات vCPU التي سيحصل على تراخيص مكافحة الفيروسات من أجلها.

الامتثال للقانون. نقطة مهمة ، لأن الحلول المطبقة يجب أن تضمن الامتثال لمتطلبات المنظم. على سبيل المثال ، غالبًا ما يعمل "سكان" السحابة مع البيانات الشخصية. في هذه الحالة ، يجب أن يكون لدى المزود شريحة سحابة معتمدة منفصلة ، والتي تتوافق تمامًا مع متطلبات قانون البيانات الشخصية. لا تحتاج الشركات بعد ذلك إلى "بناء" النظام بأكمله للتعامل مع البيانات الشخصية من تلقاء نفسها: شراء معدات معتمدة ، وتوصيلها وتكوينها ، واجتياز الشهادة. لحماية الإنترنت من ISPD لمثل هؤلاء العملاء ، يجب أن تتوافق برامج مكافحة الفيروسات أيضًا مع متطلبات القانون الروسي وأن تحصل على شهادة FSTEC.

درسنا تلك المعايير الإلزامية التي يجب أن تفي بها الحماية من الفيروسات في السحابة العامة. بعد ذلك ، سنشارك تجربتنا الخاصة في تكييف حل مكافحة الفيروسات للعمل في سحابة الموفر.

كيف يمكنني تكوين صداقات مكافحة الفيروسات والسحابة

كما أظهرت تجربتنا ، فإن اختيار واحد للوصف والوثائق شيء واحد ، وتطبيقه في بيئة سحابية قيد التشغيل بالفعل مهمة مختلفة تمامًا من حيث التعقيد. سنخبرك بما قمنا به في الممارسة العملية وكيف قمنا بتكييف مكافحة الفيروسات للعمل في السحابة العامة للمزود. كان بائع حلول مكافحة الفيروسات هو Kaspersky ، الذي يحتوي على حلول الحماية من الفيروسات للبيئات السحابية في محفظته. استقرنا على Kaspersky Security للمحاكاة الافتراضية (Light Light).

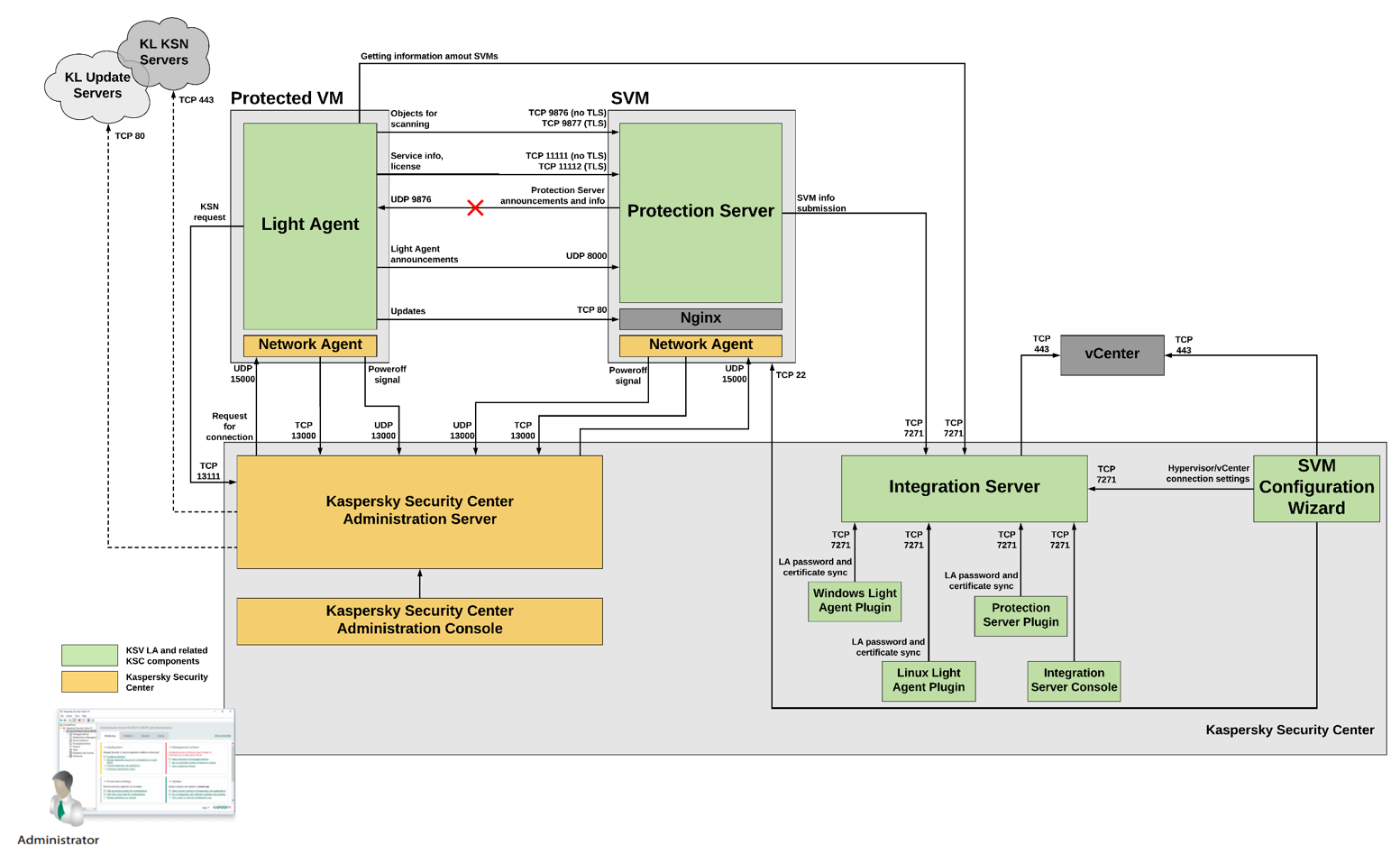

يتضمن وحدة تحكم واحدة لـ Kaspersky Security Center. الجهاز الخفيف والأمن الظاهري (SVM) وخادم تكامل KSC.

بعد أن درسنا بنية حل Kaspersky وأجرينا الاختبارات الأولى مع مهندسي البائع ، ظهر السؤال حول دمج الخدمة في السحابة. تم تنفيذ أول تنفيذ مشترك في موقع سحابة موسكو. وهنا ما فهمناه.

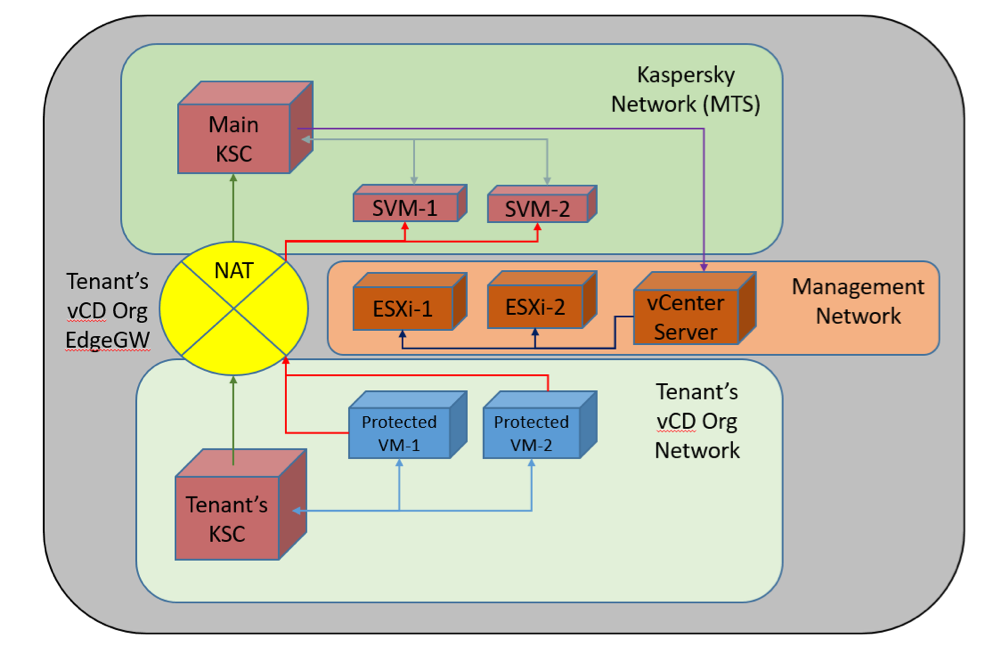

لتقليل حركة مرور الشبكة ، تقرر وضع SVM على كل مضيف ESXi و "ربط" SVM مع مضيفي ESXi. في هذه الحالة ، تصل العوامل الخفيفة للأجهزة الافتراضية المحمية إلى SVM لمضيف ESXi المعين الذي تعمل عليه. تم اختيار مستأجر إداري منفصل لشركة KSC الرئيسية. نتيجة لذلك ، يوجد مرؤوسو شركة KSC في المستأجرين لكل عميل فردي ويتجهون إلى شركة KSC المتميزة الموجودة في قطاع الإدارة. يسمح لك مثل هذا المخطط بحل المشكلات الناشئة بسرعة في مستأجري العملاء.

بالإضافة إلى المشكلات المتعلقة برفع مكونات حل مكافحة الفيروسات نفسه ، واجهنا مهمة تنظيم تفاعل الشبكة من خلال إنشاء شبكات VxLAN إضافية. وعلى الرغم من أن الحل كان مخصصًا في الأصل لعملاء المؤسسات الذين لديهم سحابة خاصة - بمساعدة البراعة الهندسية والمرونة التكنولوجية لـ NSX Edge ، فقد تمكنا من حل جميع المشكلات المرتبطة بفصل المستأجرين والترخيص.

لقد عملنا عن كثب مع مهندسي Kaspersky. لذلك ، في عملية تحليل بنية الحلول من حيث تفاعل الشبكة بين مكونات النظام ، وجد أنه بالإضافة إلى الوصول من العوامل الخفيفة إلى SVM ، هناك حاجة أيضًا إلى ردود الفعل - من SVM إلى العوامل الخفيفة. اتصال الشبكة هذا غير ممكن في بيئة متعددة الاستخدامات بسبب احتمال وجود إعدادات شبكة متطابقة للأجهزة الافتراضية في مختلف المستأجرين من السحابة. لذلك ، بناءً على طلبنا ، قام الزملاء من البائع بإعادة تصميم آلية تفاعل الشبكة بين العامل الخفيف و SVM من حيث التخلص من الحاجة إلى اتصال الشبكة من SVM إلى وكلاء الضوء.

بعد نشر الحل واختباره على موقع السحابة في موسكو ، قمنا بتكراره إلى مواقع أخرى ، بما في ذلك شريحة السحابة المعتمدة. الآن الخدمة متوفرة في جميع مناطق البلاد.

بنية حل البكالوريا الدّوليّة كجزء من مقاربة جديدة

فيما يلي المخطط العام لحل مكافحة الفيروسات في بيئة السحابة العامة:

نظام عمل حل مكافحة الفيروسات في بيئة سحابية عامة #CloudMTS

نظام عمل حل مكافحة الفيروسات في بيئة سحابية عامة #CloudMTSنحن تصف ميزات عمل العناصر الفردية للحل في السحابة:

• وحدة تحكم واحدة تسمح للعملاء بإدارة نظام الحماية مركزيًا: تشغيل الشيكات ومراقبة التحديثات ومراقبة مناطق العزل. من الممكن تكوين سياسات أمان فردية داخل قطاعك.

تجدر الإشارة إلى أنه على الرغم من أننا مزود خدمة ، إلا أننا لا نتدخل في الإعدادات التي يحددها العملاء. الشيء الوحيد الذي يمكننا القيام به هو إعادة تعيين سياسات الأمان إلى مستوى قياسي إذا كانت الهجرة ضرورية. على سبيل المثال ، قد يكون ذلك ضروريًا إذا قام العميل بتشديدهم عن طريق الخطأ أو أضعفهم بشكل كبير. يمكن للشركة دائمًا الحصول على مركز تحكم به نُهج افتراضية ، ويمكنه بعد ذلك تكوينه بمفرده. الجانب السلبي في Kaspersky Security Center هو أنه في حين أن النظام الأساسي متاح فقط لنظام التشغيل Microsoft. على الرغم من أن العوامل الخفيفة يمكن أن تعمل مع كل من الأجهزة التي تعمل بنظام Windows والأجهزة التي تعمل بنظام Linux. ومع ذلك ، تعد Kaspersky Lab بأن KSC ستعمل في المستقبل القريب ضمن نظام Linux أيضًا. واحدة من الميزات المهمة لشركة KSC هي القدرة على إدارة الحجر الصحي. كل شركة عميل في سحابة لدينا هي شخصية. هذا النهج يلغي الموقف عندما يقع مستند مصاب بفيروس عن طريق الخطأ في المجال العام ، كما قد يكون الحال مع برنامج مكافحة فيروسات شركة كلاسيكي مع الحجر الصحي العام.

• وكلاء الضوء. كجزء من النموذج الجديد ، يتم تثبيت وكيل خفيف Kaspersky Security على كل جهاز افتراضي. هذا يلغي الحاجة إلى تخزين قاعدة بيانات مكافحة الفيروسات على كل VM ، مما يقلل من مساحة القرص المستخدمة. تم دمج الخدمة مع البنية التحتية السحابية وتعمل من خلال SVM ، مما يزيد من كثافة الأجهزة الافتراضية على مضيف ESXi وأداء النظام السحابي بأكمله. يقوم العامل الخفيف بإنشاء قائمة انتظار مهمة لكل جهاز افتراضي: تحقق من نظام الملفات والذاكرة وما إلى ذلك. ولكن SVM مسؤول عن تنفيذ هذه العمليات ، والتي سنتحدث عنها لاحقًا. يعمل الوكيل أيضًا كجدار حماية ، ويرصد سياسات الأمان ، ويرسل الملفات المصابة إلى الحجر الصحي ، ويراقب "الصحة" الشاملة لنظام التشغيل المثبت عليه. كل هذا يمكن السيطرة عليها باستخدام وحدة التحكم المذكورة أعلاه بالفعل.

• الأمن آلة افتراضية. تتم معالجة جميع المهام كثيفة الاستخدام للموارد (تحديثات قاعدة بيانات مكافحة الفيروسات ، عمليات الفحص المجدولة) بواسطة جهاز أمان افتراضي منفصل (SVM). وهي مسؤولة عن تشغيل محرك مكافحة الفيروسات الكامل وقواعد البيانات الخاصة به. قد تتضمن البنية التحتية لتكنولوجيا المعلومات للشركة عدة SVM. يزيد هذا النهج من موثوقية النظام - إذا تعطل الجهاز ولم يستجب لمدة ثلاثين ثانية ، يبدأ الوكلاء تلقائيًا في البحث عن جهاز آخر.

• خادم دمج KSC. أحد مكونات KSC الرئيسية ، التي تقوم بتخصيص SVMs الخاصة بها وفقًا للخوارزمية المحددة في إعداداتها للعوامل الخفيفة ، وتتحكم أيضًا في توفر SVM. وبالتالي ، توفر وحدة البرامج هذه موازنة تحميل على جميع البنية التحتية السحابية لـ SVM.

سحابة الخوارزمية: الحد من عبء البنية التحتية

بشكل عام ، يمكن تمثيل خوارزمية مكافحة الفيروسات على النحو التالي. يصل العامل إلى الملف في الجهاز الظاهري ويفحصه. يتم تخزين نتيجة التحقق في قاعدة بيانات مركزية مشتركة من أحكام SVM (يطلق عليها اسم "ذاكرة التخزين المؤقت المشتركة") ، حيث يقوم كل إدخال بتعريف ملف نموذج فريد. يتيح لك هذا النهج التأكد من عدم فحص الملف نفسه عدة مرات على التوالي (على سبيل المثال ، إذا تم فتحه على أجهزة افتراضية مختلفة). يتم فحص الملف مرة أخرى فقط في حالة تعديله أو بدء المسح يدويًا.

تطبيق حل مكافحة الفيروسات في سحابة الموفر

تطبيق حل مكافحة الفيروسات في سحابة الموفرتُظهر الصورة المخطط العام لتنفيذ الحل في السحابة. يتم نشر Kaspersky Security Center الرئيسي في منطقة التحكم في السحابة ، ويتم نشر SVM فردي على كل مضيف ESXi باستخدام خادم تكامل KSC (يحتوي كل مضيف ESXi على SVM خاص به مرتبط بالإعدادات الخاصة على خادم VMware vCenter Server). يعمل العملاء في قطاعات السحابة الخاصة بهم ، والتي تستضيف أجهزة افتراضية مع وكلاء. تتم إدارتها من خلال خوادم KSC الفردية التابعة لشركة KSC الرئيسية. إذا كان من الضروري حماية عدد صغير من الأجهزة الافتراضية (حتى 5 أجهزة) ، فيمكن منح العميل حق الوصول إلى وحدة التحكم الافتراضية لخادم KSC المخصص. تتم الشبكات بين KSCs العميلة و KSC الرئيسية ، بالإضافة إلى العوامل الخفيفة وأجهزة SVM ، باستخدام NAT من خلال أجهزة التوجيه الظاهرية للعميل EdgeGW.

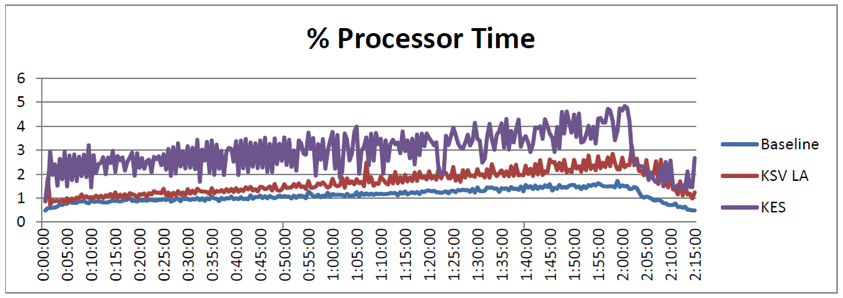

وفقًا لتقديراتنا ونتائج اختبار الزملاء في البائع ، يعمل Light Agent على تقليل الحمل على البنية التحتية الافتراضية للعملاء بنسبة 25٪ تقريبًا (بالمقارنة مع نظام يستخدم برنامج مكافحة الفيروسات التقليدي). على وجه الخصوص ، يستهلك برنامج مكافحة الفيروسات القياسي Kaspersky Endpoint Security (KES) للبيئات المادية ما يقرب من ضعف وقت معالج الخادم (2.95٪) من حل المحاكاة الافتراضية المستند إلى عامل خفيف (1.67٪).

الرسم البياني مقارنة تحميل وحدة المعالجة المركزية

الرسم البياني مقارنة تحميل وحدة المعالجة المركزية

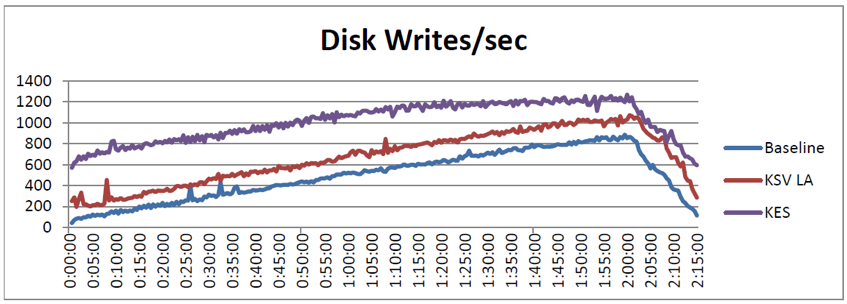

لوحظ موقف مماثل مع تواتر وصول الكتابة إلى القرص: بالنسبة لمضادات الفيروسات الكلاسيكية ، يكون 1011 IOPS ، لمكافحة الفيروسات السحابية - 671 IOPS.

الرسم البياني مقارنة معدلات الوصول إلى القرص

الرسم البياني مقارنة معدلات الوصول إلى القرص

تساعد مكاسب الأداء في الحفاظ على استقرار البنية الأساسية وزيادة قوة الحوسبة. من خلال التكيف مع العمل في بيئة سحابية عامة ، فإن الحل لا يقلل من أداء السحابة: فهو يقوم بفحص مركزي للملف وتحديث التنزيلات ، وتوزيع الحمل. هذا يعني أنه من ناحية ، لن يتم تفويت التهديدات ذات الصلة بالبنية التحتية السحابية ، من ناحية أخرى ، سينخفض متوسط متطلبات موارد الأجهزة الظاهرية بنسبة 25٪ مقارنة بمكافحة الفيروسات التقليدية.

من حيث الأداء الوظيفي ، يشبه كلا الحلين بقوة بعضهما البعض: ويرد الجدول المقارن أدناه. ومع ذلك ، في السحابة ، كما تظهر نتائج الاختبار أعلاه ، ما زال من الأفضل استخدام الحل للبيئات الافتراضية.

حول التعريفات كجزء من نهج جديد.

حول التعريفات كجزء من نهج جديد. قررنا استخدام نموذج يسمح لك بالحصول على التراخيص من خلال عدد وحدات vCPUs. هذا يعني أن عدد التراخيص سيكون مساوياً لعدد وحدات vCPUs. يمكن اختبار مكافحة الفيروسات من خلال ترك طلب

على الموقع .

في المقال التالي حول الموضوعات ذات الصلة بالسحابة ، سنتحدث عن تطور WAFs المستندة إلى مجموعة النظراء وما هو الأفضل لاختيار: الأجهزة أو البرامج أو السحابة.

قام بإعداد النص موظفو شركة #CloudMTS الحوسبة السحابية: دينيس مياكوف ، المهندس المعماري الرئيسي وأليكسي أفاناسييف ، مدير تطوير منتجات IB.