WannaCry و NotPetya و BadRabbit وغيرها من فيروسات الفدية التي هزت العالم بأسره منذ عام أو عامين. اليوم ، هناك ضوضاء أقل حول هجمات هذه الأنواع من الفيروسات ، ولكن القصص التي تحدث مع الهجمات لا تزال تحدث. في هذه المقالة ، سأعرض إحدى الأدوات لإيقاف هجوم مثل هذا الفيروس: الكشف عن التطفل بسرعة وتحديد مكان المشكلة. كل هذا بمساعدة أداة تحليل السجل

وأداة حماية الاختراق.

Quest InTrust . تحت القط توجد لقطات شاشة ورابط إلى مستودعات البرامج النصية الضارة. دعنا نذهب!

Quest InTrust هو حل متكامل يتضمن مجموعة من الأنواع المختلفة من السجلات وبيانات syslog والمحللات الجاهزة لأنواع مختلفة من المعدات. هناك قواعد محددة مسبقا لاتخاذ إجراءات لمنع الهجمات. الآن سوف نلقي نظرة فاحصة على كل هذا مع أمثلة عن تحليل هجوم فيروس مشفر والوصول إلى وحدة تحكم مجال

هجوم الفدية

مبدأ الهجوم هو إنشاء ملفات أو مجلدات مشفرة جديدة وحذف الملفات الأصلية. حسنًا ، إذن طلب فدية في عملات بيتكوين أو بطريقة أخرى. يعتمد تعريف هذا النوع من الهجوم على اكتشاف الحذف الشامل وإنشاء الملفات. خاصة إذا كان هذا يحدث بعد ساعات الدراسة.

زوجان من المستودعات مع أمثلة على برامج نصية للتشفير لجمع أحداث التغيير ، نستخدم التكامل مع حل التدقيق في Quest Change Auditor (تمت كتابته بالفعل

في المقالة السابقة وحتى

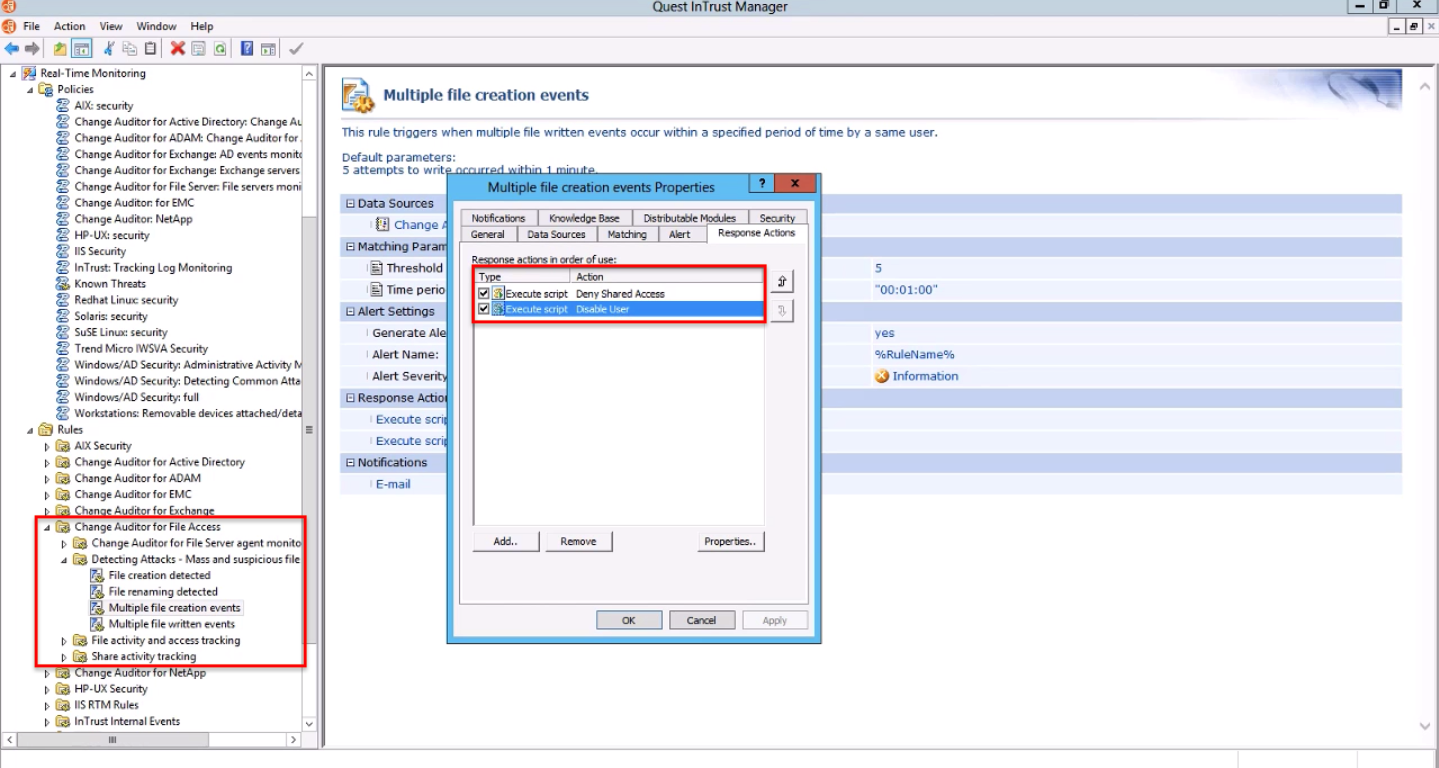

بالمقارنة مع منتج من منافس ). بالنسبة للأحداث من هذا المصدر ، يحتوي InTrust على قواعد محددة مسبقًا لاكتشاف الحالات الشاذة. بالطبع ، يمكنك إضافة أي منطق معالجة الأحداث هنا. في المثال الخاص بي ، تم تحديد أنه أثناء الإنشاء الجماعي للملفات (أكثر من 5 قطع في دقيقة واحدة) ، سيتم حظر حساب المستخدم وسيتم رفض الوصول إلى الأدلة المشتركة.

تشير إعدادات السياسة إلى الدليل الذي تنطبق عليه القاعدة وقائمة الإعلامات. إذا كان لدى AD معلومات عن تبعية الموظف ، فيمكنك إرسال خطاب إلى مشرفه. ومن الحالات المفيدة تحديد محاولات الوصول إلى الملفات التي ، على ما يبدو ، ليست ضرورية لأداء واجبات هذا الموظف المعين. قد يكون ذلك مناسبًا بشكل خاص قبل الفصل ، عندما تريد أن تأخذ تطورات جاهزة معك.

بعد التحقق من جميع الإعدادات ، دعنا ننتقل إلى برنامج تشفير النصوص المعد مسبقًا. وتشغيله.

في إعدادات الكشف عن الهجوم ، تمت الإشارة إلى "أكثر من 5 ملفات" ، كما ترون ، بعد 7 ملفات تم إيقاف الفيروس (تم حظر المستخدم وتعطيل الوصول إلى الدليل). من السهل النزول في الوقت نفسه ، تلقى الموظفون المسؤولون الإخطارات.

الهجوم على وحدة تحكم المجال

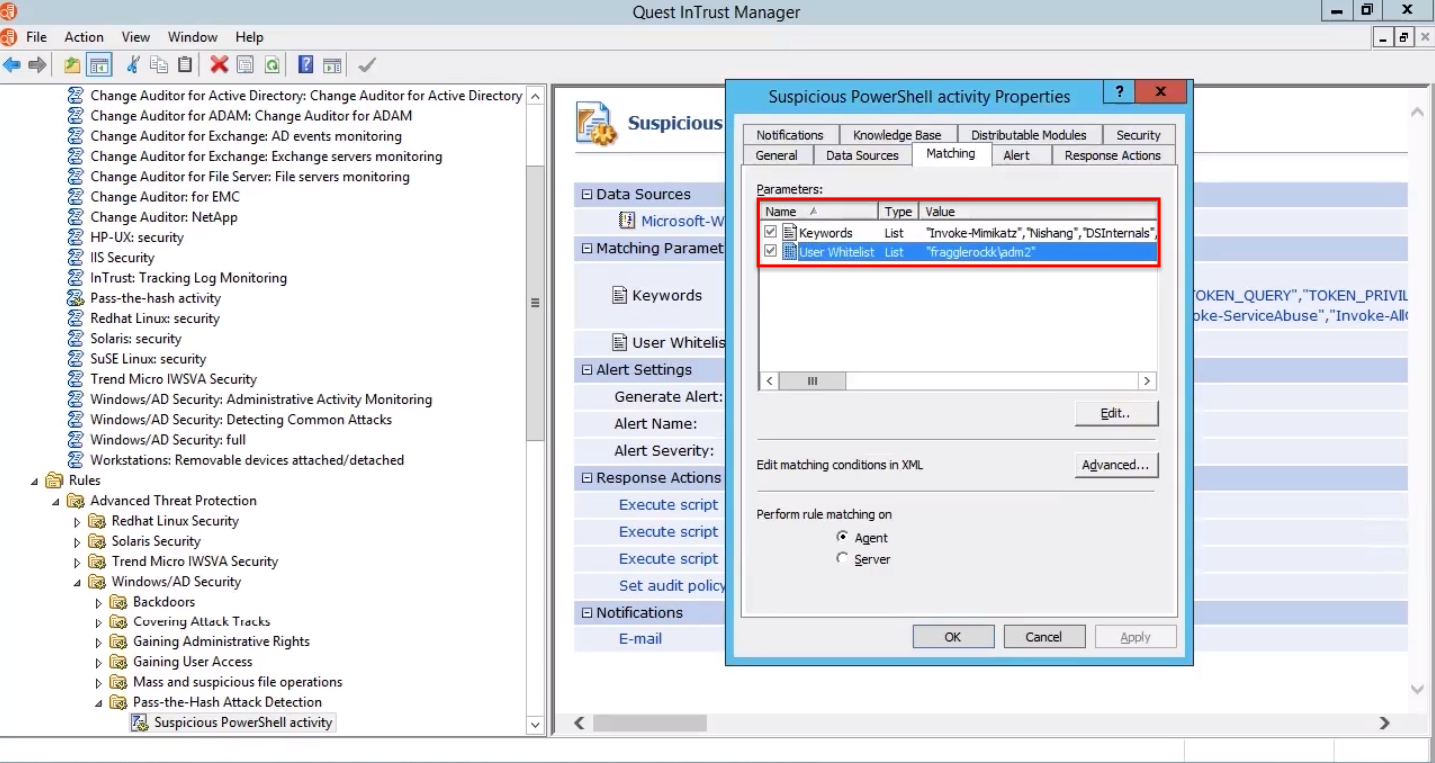

فيما يلي سيناريو الهجوم ، الذي يسمح لك بالوصول إلى الحساب الإداري ، ونتيجة لذلك ، وحدة تحكم المجال. يتم أيضًا تضمين الكشف عن تنفيذ أوامر cmdlets المتخصصة (على سبيل المثال ، تفريغ حسابات المجال) في قائمة قواعد Quest InTrust المحددة مسبقًا (السطر الأول في التحديد في الصورة أدناه). بالإضافة إلى ذلك ، في المثال الخاص بي ، تتم الإشارة إلى المستخدمين من "الورقة البيضاء" والتي لا تنطبق عليها القواعد (السطر الثاني في التحديد في الصورة أدناه).

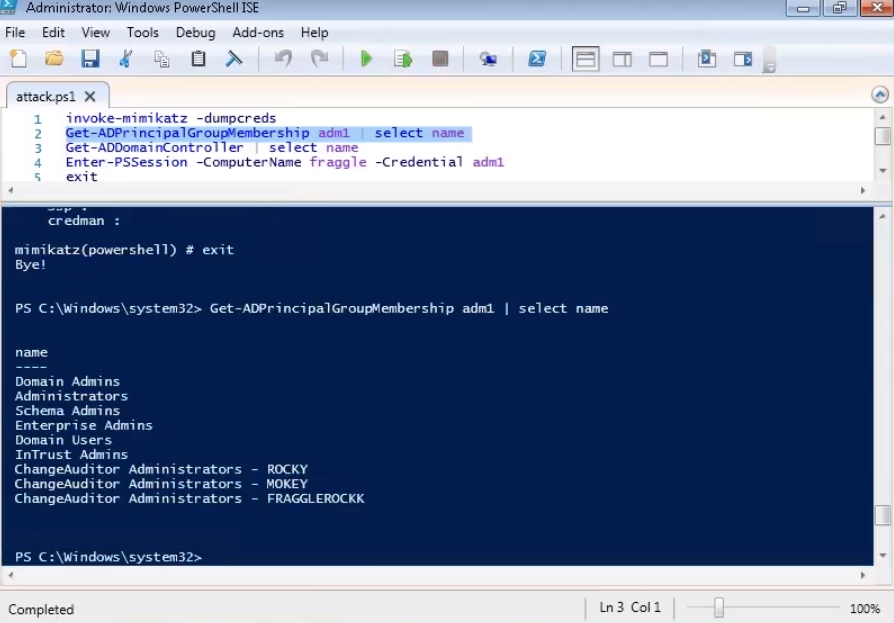

باستخدام البرنامج النصي

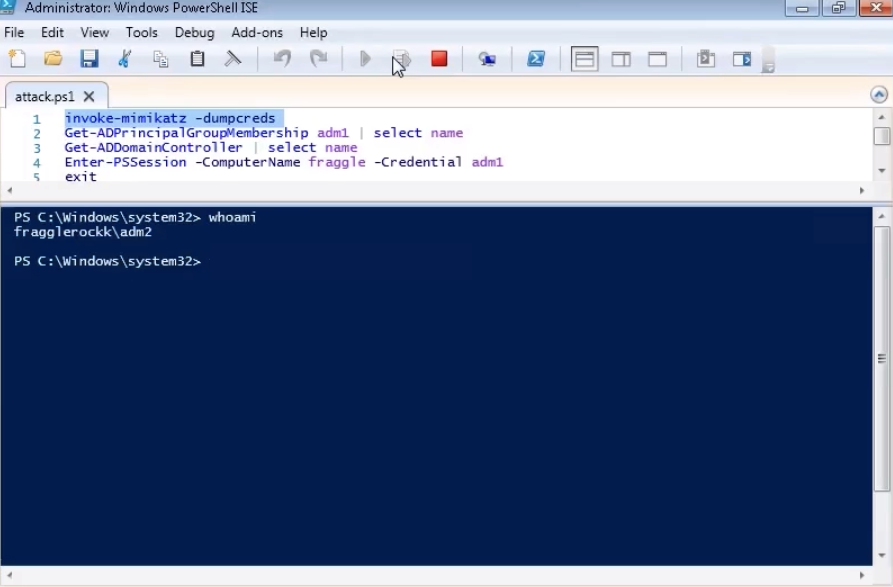

invoke-mimikatz ، يتم تمكين إنشاء تفاصيل الحساب. في الوقت نفسه ، لا يتم إنشاء أي ملفات على نظام الملفات. أولاً ، تحقق من اسم الحساب الذي قمت بتسجيل الدخول بموجبه. كما ترون ، هذا المستخدم هو من "القائمة البيضاء" ، والذي يمكنه تنفيذ أي أوامر cmdlets بحرية.

ثم ننفذ البرنامج النصي المُعد مسبقًا. في الخرج ، نحصل على استنتاج نجد فيه تفاصيل مستخدم الاختبار.

في الخطوة التالية ، اكتشفنا المجموعات التي ينتمي إليها هذا المستخدم. مجموعات المسؤول موجودة.

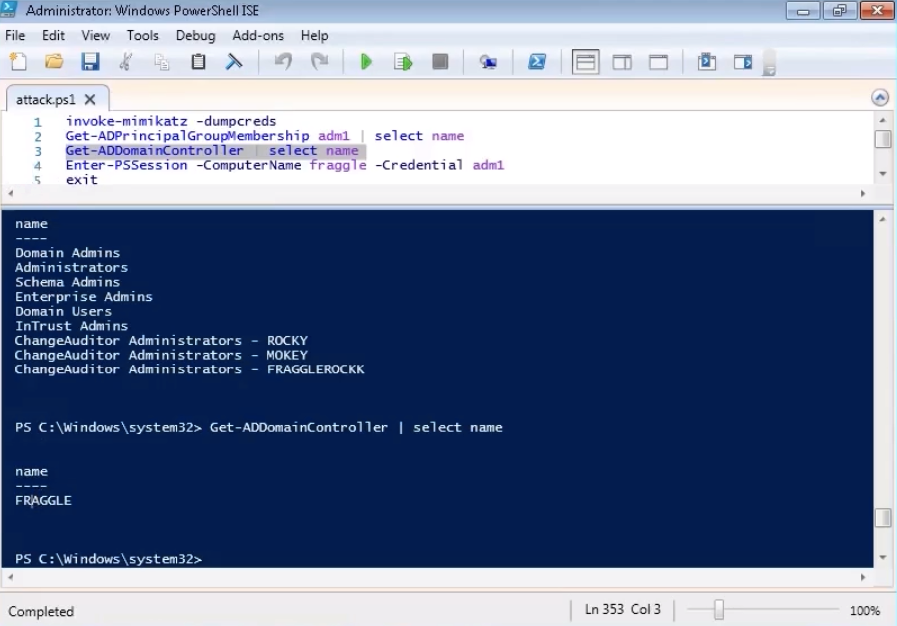

الآن نتعلم أسماء وحدات تحكم المجال. في مثالي ، هو وحده.

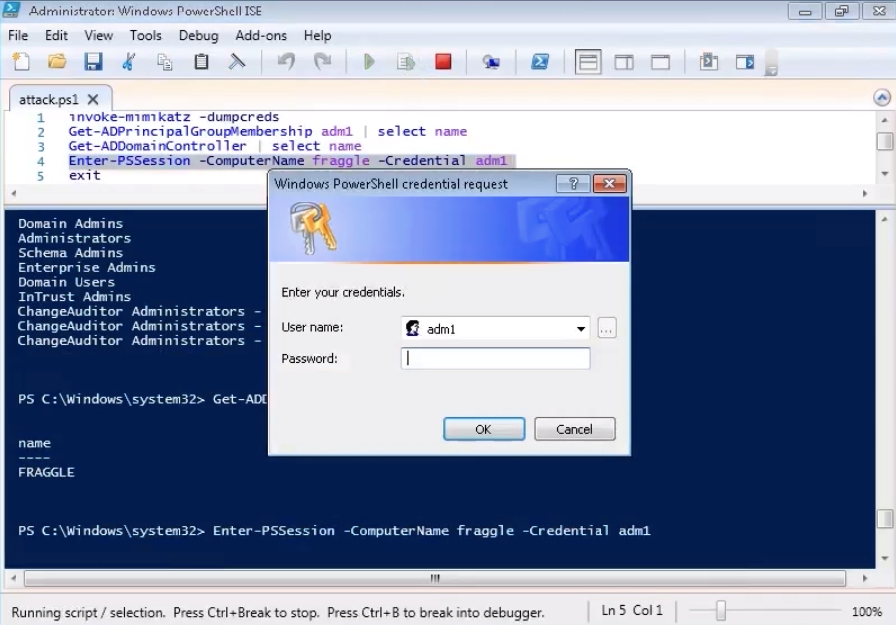

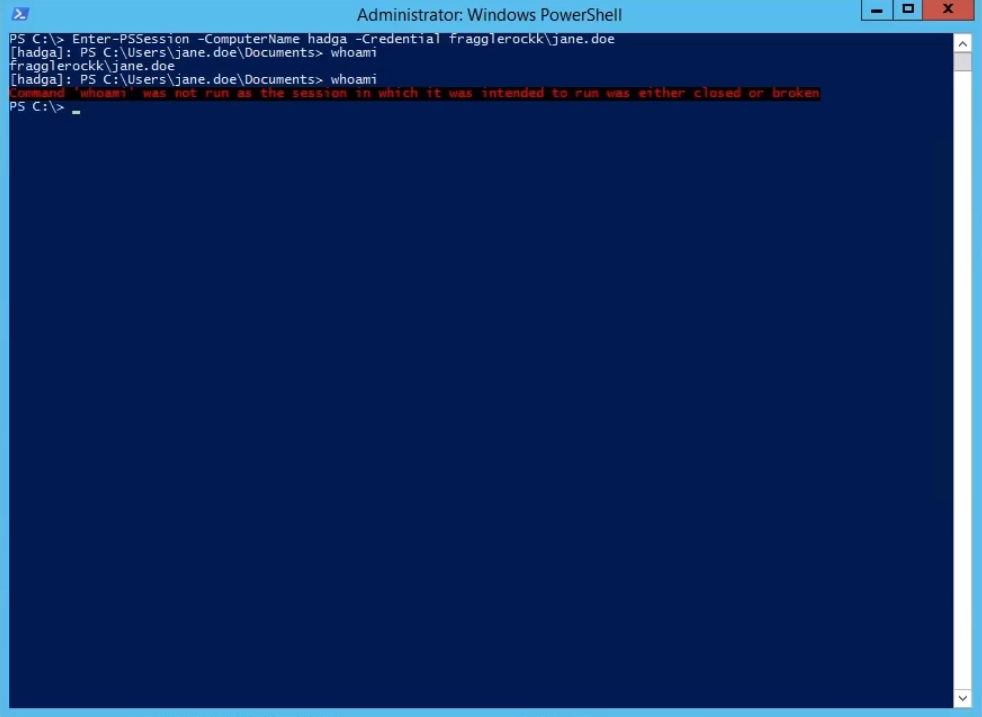

الخطوة التالية في أي هجوم محتمل هي تسجيل الدخول إلى وحدة تحكم مجال. يبقى إدخال كلمة المرور التي تم تسليط الضوء عليها بالفعل.

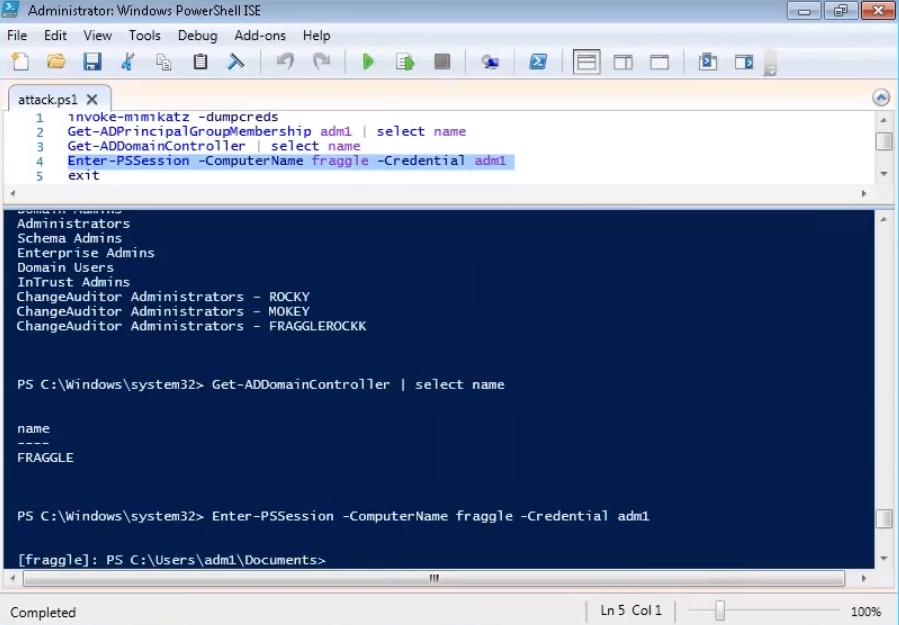

والحصول على الوصول إلى تنفيذ أي أوامر على وحدة تحكم المجال.

دعونا الآن نحاول القيام بنفس خوارزمية الإجراءات ، ولكن نيابة عن مستخدم لم تتم إضافته إلى "القائمة البيضاء" في InTrust. من أجل نقاء التجربة ، نتحقق من اسم المستخدم. ثم نقوم بتنفيذ البرنامج النصي invoke-mimikatz.

من بين الإجراءات المذكورة في InTrust كانت إنهاء جلسة الوصول الطرفية وحظر المستخدم. وهذا ما حدث.

تحقق الآن من هذا الحساب مرة أخرى.

يتم منع الهجوم ، يتم حظر المستخدم ، يتم حفظ العالم.

إذا كانت لديك سياسات خاصة بك لمحاربة أنواع مختلفة من المتسللين ، يمكنك أيضًا تحديدها في InTrust. إلى جانب منتجات Quest الأخرى (

تغيير المراجع ومراسل المؤسسة ) استنادًا إلى InTrust ، يمكنك إنشاء نظام SIEM متكامل لتحديد ومنع العواقب الوخيمة للهجمات الرقمية على الأعمال.

يمكن تجربة InTrust ومنتجات Quest الأخرى في بيئتك كجزء من مشروع تجريبي.

اترك طلبًا لمعرفة المزيد.

لدينا مقالات أخرى على

البرمجيات العلامة

بنات .