في مقال سابق ،

بحثنا في كيفية إخفاء هوية جميع زيارات الإنترنت من مضيف واحد. الآن ، دعونا نرفع مستوى الأمان عن طريق التفاف شبكة المنطقة المحلية بأكملها باستخدام VPN. في الوقت نفسه ، سنتخلص من خطر الوصول إلى الإنترنت من جهاز لم تتم تهيئته بعد وربط عنوان مزودنا بهذا الجهاز.

لهذا الغرض ، يمكنك ببساطة تكوين عميل VPN على البوابة ، إذا كان جهاز التوجيه يسمح بذلك. ولكن مثل هذا الحل محفوف بالعواقب في شكل انخفاض في سرعة الإنترنت ، وزيادة الحمل على جهاز التوجيه ، بالإضافة إلى ذلك ، يقوم بعض العملاء بإرسال كل حركة المرور من خلال الاتصال الرئيسي على الفور إذا قطعوا اتصالهم بشبكة VPN. لا تنس أنه حتى مزودي خدمة VPN الرائدين لا يمكنهم توفير وقت تشغيل بنسبة 100٪ لخوادمهم.

إذن ما هي أهدافنا:

- تمرير كل حركة المرور الصادرة من خلال VPN

- افعلها بأسرع ما يمكن

- لا تعتمد على المشاكل المؤقتة لمزود VPN

- عدم الكشف عن هويته على شبكة الإنترنت

تدريب

نحتاج إلى جهاز توجيه قوي يمكنه تشفير حركة المرور بسرعة عالية. سيعمل كبوابة VPN. لقد وجدنا أجهزة كمبيوتر صغيرة رائعة على AliExpress جاءت بهذه المهمة: Intel Celeron رباعي النواة ، ودعم محلي لـ AES-CBC ، و AES-XTS ، و AES-GCM ، و AES-ICM ، وما يصل إلى أربعة منافذ RJ-45. افتراضيًا ، تم تثبيت pfSense عليها. سوف نعمل معها.

إذا كان موفر خدمة الإنترنت الخاص بك يتطلب إعداد اتصال خاص ، فيمكنك أخذ جهازي توجيه آخرين ومشاركة الوصول إلى الإنترنت والشبكة المحلية ، ووضع بوابة VPN بينهما. في حالة أخرى ، يمكنك توصيل سلك الموفر مباشرة ببوابة VPN ، وخلفه وضع جهاز التوجيه المنزلي الخاص بك على شبكة محلية. يتجاوز الإعداد الأولي لاتصال الإنترنت على pfSense نطاق هذه المقالة.

تعديل

تفترض المقالة أن الإنترنت متصل بالمنفذ الأول أو الكمبيوتر الشخصي أو الشبكة المنزلية بالمنفذ الثاني ، وأنه قبل تكوين VPN ، يمكنك الاتصال بالإنترنت.

لتجنب المزيد من المشكلات ، دعنا تسجيل الدخول إلى موفر VPN المفضل لديك وابحث عن تعليمات لإعداد pfSense. إذا لم يقدم مزود الخدمة تعليمات حول التكوين اليدوي في pfSense ، فيمكنك استخدام هذا من مزود الخدمة المفضل:

www.expressvpn.com/support/vpn-setup/pfsense-with-expressvpn-openvpn - لن تتغير النقطة الرئيسية. توضح المقالة أعلاه التي تحتوي على صور كيفية تكوين جهاز توجيه تم شراؤه حديثًا بالكامل باستخدام pfSense.

فيما يلي قائمة مختصرة لإعداد VPN جديد:

- النظام - سيرت. مدير - كاليفورنيا. إضافة شهادة VPN CA

- النظام - سيرت. مدير - شهادات. إضافة شهادة خادم VPN

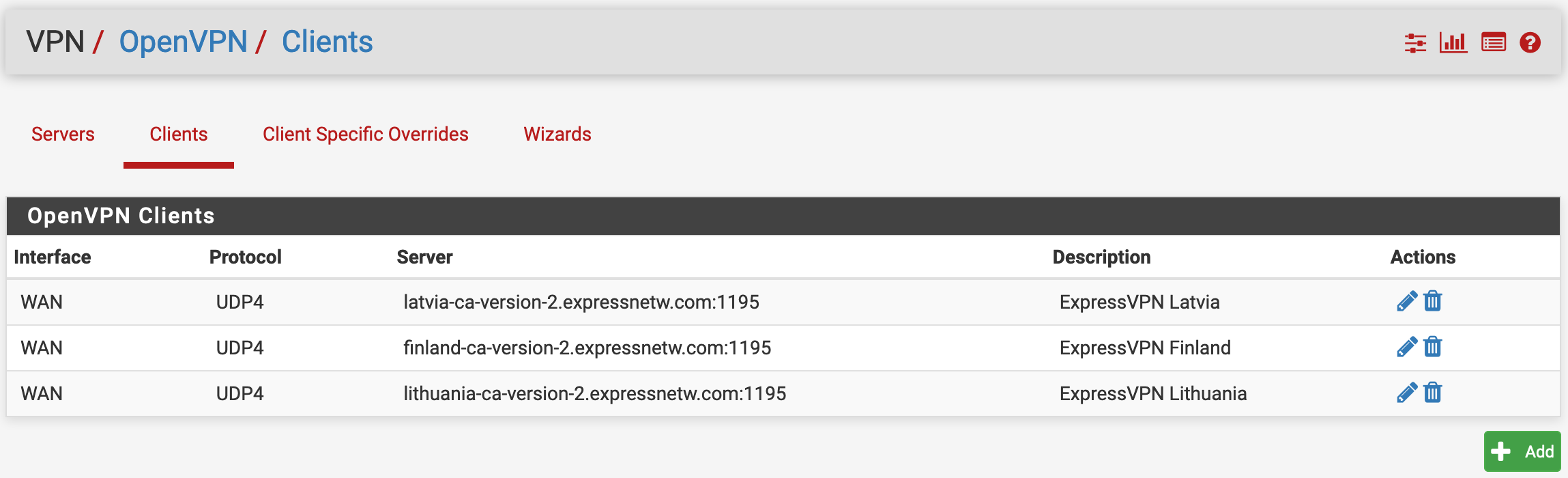

- VPN - OpenVPN - العملاء. نقوم بإنشاء عميل جديد وفقًا لتعليمات موفر VPN

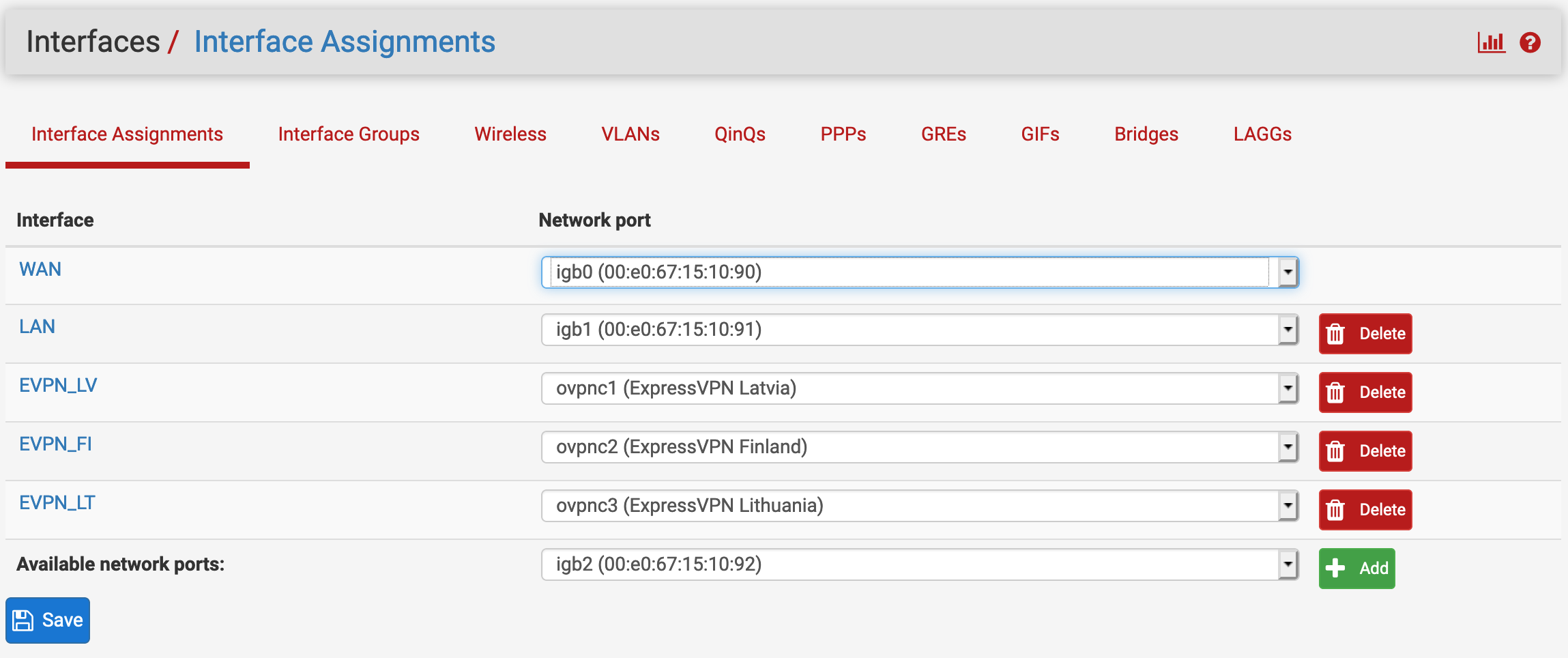

- واجهات - الواجب. مضيفا عملاء واجهات

- النظام - التوجيه. تحقق من ظهور البوابة.

- جدار الحماية - NAT. أضف قواعد NAT لكل عميل

- جدار الحماية - القواعد - الشبكة المحلية. إضافة إعادة توجيه لجميع حركة المرور من الشبكة من خلال بوابة

- النظام - التوجيه. بالنسبة لشبكة VPN نشطة ، حدد Monitor IP في إعدادات البوابة ، من خلال اختبار ping الذي سيتم التحقق من VPN-a

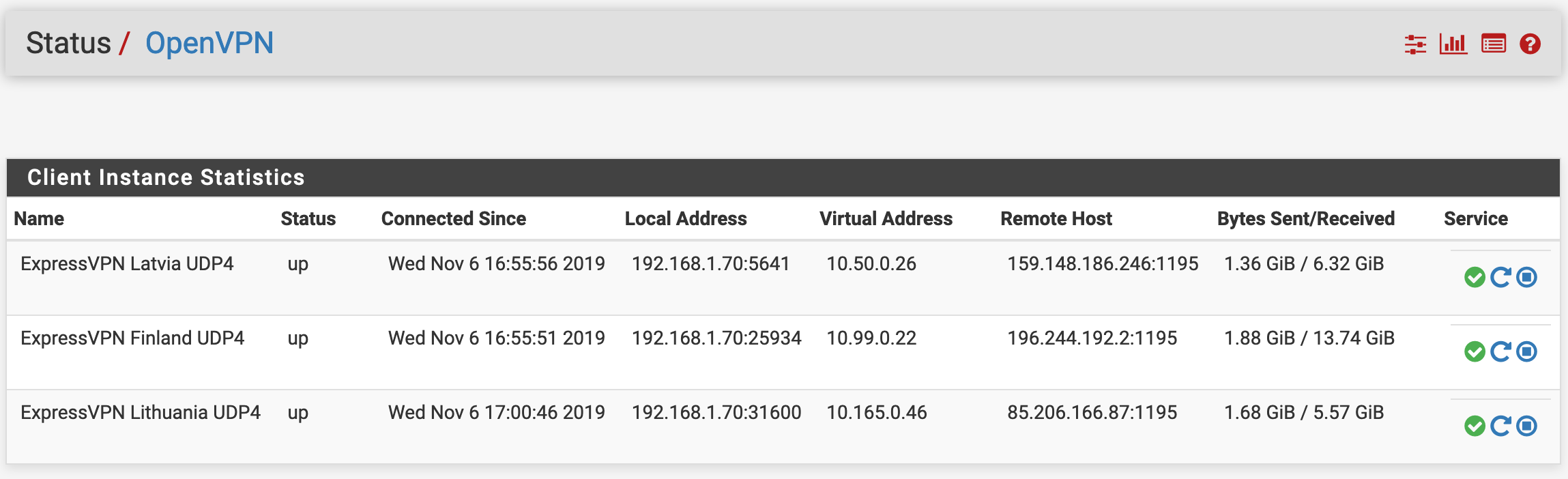

يتم إعادة تشغيل VPNs في الحالة - OpenVPN. عرض السجلات في الحالة - سجلات الحزمة - OpenVPN.

في هذه المرحلة ، نتوقف ونتأكد من أن هناك إمكانية الوصول إلى الإنترنت عبر VPN ، وأنه عندما يتم قطع الاتصال بالإنترنت ، يختفي الوصول تمامًا. إذا لم يكن هناك إنترنت ، فقد ارتكبنا خطأ في مكان ما ، فنحن ننظر إلى سجلات VPN ، ونتحقق من الإعدادات مرة أخرى. إذا بدأت بعد قطع اتصال حركة مرور VPN بالمرور عبر البوابة الرئيسية ، فعندئذ افسدت في جدار الحماية - القواعد - الشبكة المحلية.

الآن بالنسبة للجزء مثيرة للاهتمام. إذا كان مزودك يصدر 20 ميغابت في الثانية ، ثم في الليل - فعندئذ في هذه المرحلة ، تكون قد تلقيت بالفعل شبكة محلية مغلقة بالكامل بواسطة VPN - أوم ، والتي تعمل بأقصى سرعة ممكنة. ولكن ماذا لو كانت قناتك أوسع؟

تدريج

لقد أنشأنا عملاء VPN آخرين لخوادم مختلفة وفقًا للتعليمات المذكورة أعلاه. لا تحتاج إلى إضافة شهادات المرجع المصدق (CA) والخوادم ، بل نختار الشهادات المضافة بالفعل. أيضًا ، نحن لا ننفذ الخطوة مع Firewall - Rules - LAN ، وسنفعل ذلك لاحقًا. تم تحديد العدد المطلوب من العملاء بشكل تجريبي من خلال نتائج قياسات السرعة من خلال كل خادم منفصل.

بمجرد الانتهاء ، يجب أن تكون لدينا الصورة التالية:

- في VPN - OpenVPN - العملاء الذين قاموا بإنشاء وتفعيل العملاء

- واجهات - واجب إنشاء واجهات تفعيلها لكل عميل

- في الحالة - OpenVPN ، جميع العملاء في حالة "up"

- ظهرت بوابات في النظام - التوجيه ، وأشير إلى عناوين IP ping لهم.

(إذا لم تتمكن من معرفة من يجب إجراء اختبار ping ، فافتح shodan.io وابحث عن جميع عناوين IP لـ google)

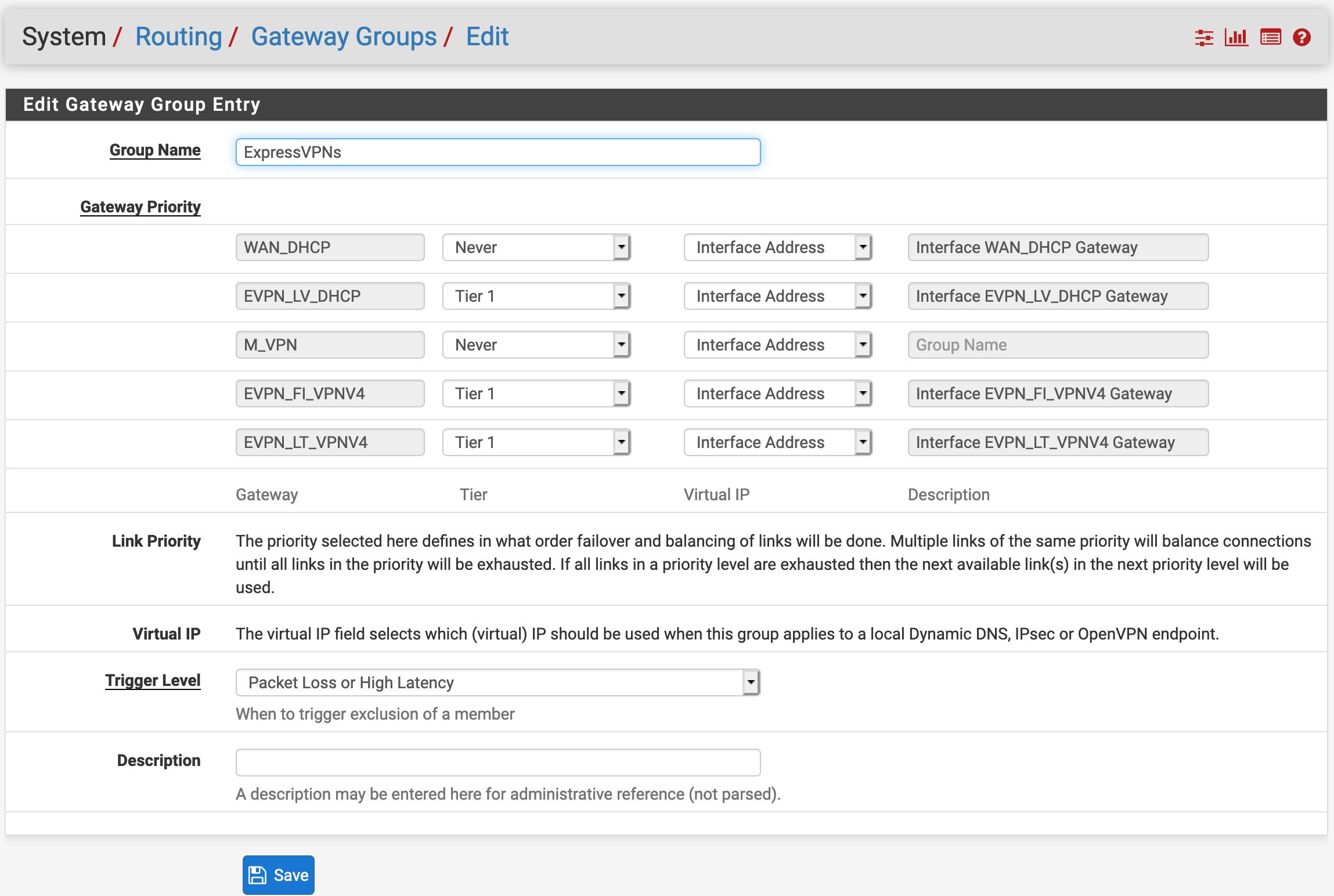

الآن دعنا نذهب إلى نظام - التوجيه - مجموعات البوابة. انقر فوق "إضافة". أدخل اسمًا لا يُنسى في اسم المجموعة.

انتبه الآن إلى جدول Gateway Priority. تعمل مجموعات العبّارات كالتالي: تجاوز الفشل حسب المستوى ، وتحقيق التوازن داخل المستوى. يشير عمود المستوى إلى أي مستوى سيتم استخدام هذه العبارة. أبسط خيار هو تحديد جميع بوابات VPN النشطة في المستوى الأول. يتمثل أحد خيارات الإنترنت البطيء في إنشاء عميلين ووضعهما في المستويين الأول والثاني ، ولكن في هذه الحالة لن يكون هناك سوى تسامح مع الخطأ.

العثور على مستوى الزناد أدناه. هذا هو الشرط الذي يحدث في إطاره استثناء مؤقت للبوابة من المجموعة. تتيح لك الخيارات بخلاف Member Down إيقاف إرسال الحزم إلى البوابة قبل وقت قصير من سقوطها تمامًا - عن طريق تجاوز حد فقدان الحزمة و / أو ارتفاع مستوى ping. يتم تعيين عتبات الخسارة و ping لكل بوابة على حدة في بوابة النظام - التوجيه.

بمجرد اختيار خيار مناسب لترتيب العبّارات إلى مستويات ، انقر فوق حفظ.

حان الوقت لإعادة توجيه حركة المرور إلى مجموعة جديدة من العبارات. نذهب إلى جدار الحماية - القواعد - الشبكة المحلية ، ونفتح قاعدة إعادة التوجيه التي تم إنشاؤها سابقًا ، وننزل إلى القائمة التي تحتوي على عبّارات ونرى المجموعة التي أنشأناها في هذه القائمة. نختارها ، احفظ القاعدة ونطبق التغييرات. هذا كل شيء ، الآن كل اتصال جديد سوف يمر عبر عميل VPN جديد في المجموعة.

وقت الاختبار: افتح

api.ipify.me ،

وقم بتعطيل ذاكرة التخزين المؤقت والحفاظ على الحياة ، وأعد تحميل الصفحة. إذا كنت المستخدم الوحيد على الشبكة ، فلكل تحديث صفحة ، يجب أن ترى عنوان IP جديدًا يختلف عن عنوان منزلك. إذا رأيت نفس العنوان ، فقم بتحديث الصفحة بالكامل باستخدام Ctrl + F5 (Command + Shift + R على الخشخاش) ، أو افتح علامة تبويب خاصة جديدة. إذا لم ينجح الأمر ، فهذا يعني أنه في مكان ما ارتكبوا خطأ في إعدادات المجموعة ، أو لم يغيروا البوابة في قواعد جدار الحماية.

الآن عن السيئة. لسوء الحظ ، يحتوي هذا الحل على خطأ صعب المنال إذا كنت تستخدمه أمام جهاز توجيه الشبكة المحلية (وليس رمز التبديل). عاجلاً أم آجلاً ، يسقط أحد عملاء VPN ، ويطرده من المجموعة ، وكل شيء على ما يرام حتى تعود VPN. نظرًا لأن جميع المستخدمين وراء NAT ، ويرى جهاز التوجيه VPN عنوان IP واحدًا فقط و 65 ألف منفذ ، فإنه مع مرور الوقت يربط جميع المنافذ مع عملاء VPN الذين لم يسقطوا قط. وفقًا لذلك ، بمجرد ارتفاع عميل VPN ، لا تمر أي حركة مرور عبره. العميل على قيد الحياة تمامًا ، والأصوات وبعض مقدار ثابت من حركة المرور الخدمة ، ولكن حركة المرور العميل لا يمر عبره. من الناحية النظرية ، سيتم حل هذا عن طريق إعادة تعيين جدول الاتصال ، ولهذا هناك علامة اختيار في إعدادات pfSense ، لكن في بحثي ، قامت علامة الاختيار هذه بحظر جميع الوصول إلى جهاز التوجيه تمامًا ، حيث بدأ العملاء في الانخفاض في الدورات ، أثناء إسقاط الاتصالات المنشأة حديثًا من الويب واجهة ، مما جعل من الصعب للغاية حل المشكلة. بدون علامة الاختيار هذه ، إذا كان هناك أكثر من شبكتي VPN ، فهما متوازنان ، بحيث كان الوصول عبر واحد على الأقل دائمًا. في النهاية ، قمت بتهيئة حالة المراقبة "إذا كانت خمس دقائق على الواجهة بها أقل من 1000 بايت من حركة المرور في الثانية ، أخبرني" ، وفي الحالات المتقدمة بشكل خاص ، أعد تشغيل عميل zombie VPN يدويًا من أجل إعادة تعيين جدول الاتصال.

لذلك ، حصلنا على شبكة يتم تمريرها بالكامل من خلال العديد من شبكات VPN الموزعة. نظرًا للجمع بين العديد من خوادم VPN المختلفة ، لا نعتمد على توفر كل منها على حدة ، وسرعة الشبكة محدودة فقط من قناتك مطروحًا منها التشفير. إذا لم يكن جهاز التوجيه فجأة كافيًا - يمكن أيضًا تحجيمه ، ولكن هذا موضوع لمقال منفصل.