مرحبًا ، اسمي أوليغ. أنا مسؤول عن مخاطر الدفع في Tinkoff.ru.

ظهرت الهندسة الاجتماعية في صُلب سرقة الأموال من حسابات وبطاقات الأفراد. بمساعدة الحيل النفسية ، يقوم المحتالون بتضليل العملاء بغرض الربح. المخطط الكلاسيكي لمثل هذا الاحتيال هو عندما يُفترض أن جهاز الأمن في البنك يستدعي الضحية.

ومع ذلك ، فإن الترسانة لا تقتصر على الإقناع. لقد جمعنا خمس أدوات احتيالية شعبية قمنا "بتحويلها" من زملائك ومعارفك في عام 2019. لا نظرية - الحالات الحقيقية فقط.

جميع البنوك الكبرى لديها أنظمة مكافحة الغش التي تحلل المعاملات ، وتبحث عن الحالات الشاذة وأنماط الاحتيال.

يشبه تطوير أدوات الدخيل والأنظمة التي تعارضها تطور الدروع والقذيفة - وهذه عملية لا نهاية لها. لأسباب واضحة ، لن تصف المقالة ماذا وكيف يمكن للبنوك حسابه بالضبط ، ولكن من المهم أن نفهم: مثل النار ، من الأفضل منع الاحتيال.

في قصص Tinkoff في تطبيق الهاتف المحمول ، نتحدث بانتظام عن كيفية عدم الوقوع في حيل المهاجمين الابتكاريين ، وكذلك إطلاق العديد من المشاريع المواضيعية في وقت واحد ، بما في ذلك سلسلة الرسوم المتحركة.

مخطط الأساسية

يتم تمثيل المحتالين من قبل خدمة الأمن في البنك والإبلاغ عن محاولة الخصم من الأموال من حساب العميل. لإلغاء عملية غير مصرح بها ، يطلب منهم إعطاء رقم البطاقة الكامل ورموز التأكيد من الرسائل القصيرة. في الواقع ، في تلك اللحظة إما يقومون بإدخال حسابك المصرفي أو إجراء المعاملات على الإنترنت - ثم يطلبون فترة صلاحية أخرى ورمز مكون من ثلاثة أرقام على ظهر البطاقة.

إذا كانت هناك صور نموذجية لهؤلاء الضحايا في وقت سابق ، أكثرهم شيوعًا في سن متقدمة ، يتم الآن مسح الوجوه. لا يؤثر الجنس أو العمر الآن على القدرة على تحمل أنماط متنوعة من الحيل.

IVR

يتمثل الطرح الواضح في السيناريو القياسي للمخادعين في الصراع المحتوم مع مخاوف العملاء ، وأسئلتهم ، والتي غالباً ما تنشأ. على سبيل المثال ، في نفس الرسالة النصية ، يتم كتابة أنه لا ينبغي إعطاء أي شخص رمزًا.

ومع ذلك ، فإن التكنولوجيا لا تساعد فقط المواطنين المحترمين. يقول المحتال إنه لا يمكن إبلاغ رمز التأكيد لأي شخص - وهذا يتزامن مع نص الرسالة النصية القصيرة ويلهم الثقة في الضحية.

يطلب المحتال إدخال الرمز في وضع النغمة بعد التبديل إلى IVR (القائمة الصوتية التفاعلية) ، والتي تقول بصوت مذيع قياسي أنك بحاجة إلى إدخال الرمز في وضع النغمة بعد الإشارة.

الوصول عن بعد

عادة ما تأخذ مكالمة المخادع العميل على حين غرة. يتم تقديم المتصل من قبل موظف في البنك ويبلغ عن اكتشاف البرامج الضارة على جهاز العميل. لحلها ، يجب أن توفر الوصول إلى الجهاز. يحتاج الضحية إلى تنزيل برنامج الوصول عن بُعد إلى هاتفه الذكي - برنامج TeamViewer أو Anydesk أو برنامج آخر.

بعد التثبيت ، يطلب موظف البنك المزيف من العميل تسمية الرمز المعروض في التطبيق. يقوم المحتال بإدخال هذا الرمز في برنامج على جهازه. بعد أن توفر الضحية جميع الأذونات (عند الضرورة ، تقوم بتنزيل الملحق للتحكم الكامل) ، يتلقى المهاجم ، اعتمادًا على نظام التشغيل والشركة المصنعة للهواتف الذكية للضحية:

- Android (على سبيل المثال ، Samsung) - وصول بعيد كامل إلى جهاز العميل. يقوم المحتال بالدفع من جهاز عميل ، نظرًا لأن رموز تأكيد المعاملة تأتي إليه.

- iOS وبعض أجهزة Android (مثل Nexus) - الوصول إلى العرض. يقوم المحتال بإدارة تصرفات العميل ("انقر هنا ، والآن - هنا"). نتيجة لذلك ، يحول العميل الأموال إلى المحتال نفسه.

خداع عدد الغش

استدعاء بعض المهاجمين من سيمز بسيطة اشترتها حفنة من المترو. في هذه الحالة ، يتلقى الضحية مكالمة من موظفي البنك كاذبة من رقم مع البادئات النموذجية 926 ، 916 وغيرها.

يلجأ المحتالون الآخرون ، في محاولة لتحويل المكالمات إلى أموال مسروقة ، إلى خدمات الاتصالات عن طريق استبدال رقم هاتف.

من الناحية الفنية ، يكون استبدال الأرقام ممكنًا بسبب استغلال ثغرات بروتوكول الاتصال الهاتفي ، مثل SIP و ISDN PRI ، والتي لا توفر آلية لمراقبة صحة مرسل الرسالة.

هناك عدد جميل من النوع 8 (495) xxx-xx-xx الذي يظهر على شاشة الهاتف الذكي يبهت انتباه الضحية.

النقدية في حساب آمن

يتلقى عميل بنك مكالمة من خدمة الأمن البنكية. خلال المحادثة ، اتضح أن حساب العميل في خطر ويمكن سحب الأموال منه في أي دقيقة.

يطلب المحتالون الحصول على رقم البطاقة ورمز التحقق لإدخال حسابهم الشخصي لمساعدة العميل. بعد الحصول على قدر كبير من المعلومات (البيانات المتعلقة بالعمليات ، والحسابات ، والأرصدة) ، يفشل المحتالون بسهولة في ثقتهم ، ويزيلوا الشكوك الأخيرة ("لا يستطيع المخادعون معرفة الكثير عني" ، كما يعتقد العميل).

يتم إعلان الضحية المدربة أن الطريقة الوحيدة لتوفير المال هي سحبها إلى حساب آمن. علاوة على ذلك ، هناك سيناريوهان ممكنان.

الترجمة. يتم تقديم العميل لتحويل الأموال بشكل مستقل إلى حساب آمن. يقوم المحتالون بمساعدة الضغط النفسي بإقناعهم بإجراء عملية تحويل إلى حساب السقوط. Drop هو الشخص الذي يضع بطاقة خصم منتظمة مقابل رسوم رمزية ، ثم ينقلها إلى المحتالين الذين يستخدمونها لصرف الأموال المسروقة.

ATM. يمكن للمحتالين استخدام أجهزة الصراف الآلي النقدية الخاصة بهم لأغراضهم الخاصة.

يتم إبلاغ العميل أنهم بحاجة ماسة للذهاب إلى أقرب صراف آلي وسحب جميع الأموال. بالنسبة للضحايا الكبار خصوصًا (والمخادعون في هذه اللحظة ، انظر مقدار الأموال الموجودة في الحسابات) حتى يمكنهم استدعاء سيارة أجرة.

بعد سحب الأموال ، يُطلب من الضحية إيداع الأموال في حساب الاحتيال. إنهم يخافون بالغرامات والعقوبات ، ومن ناحية أخرى ، فإنهم يغريهم بوعود لتعويض المضايقات بتعويض نقدي. في النهاية ، يكتسب المحتالون اليد العليا ، ويقوم العميل بتجديد حساباتهم بأموال تم سحبها حديثًا.

إعادة توجيه على رقم الضحية

البنوك ليست نائمة ، وبعد أن كشفت عن معاملة مشبوهة ، هي في عجلة من امرنا للاتصال بالعملاء.

عادةً ما يعتمد الأمان الخاطئ على مهارة الإقناع: فهي تضع العميل ضد موظفي البنك الحقيقيين وتلهم الحاجة إلى تأكيد المعاملات. قد يبدو وكأنه syur ، ولكن هذه هي الحقائق.

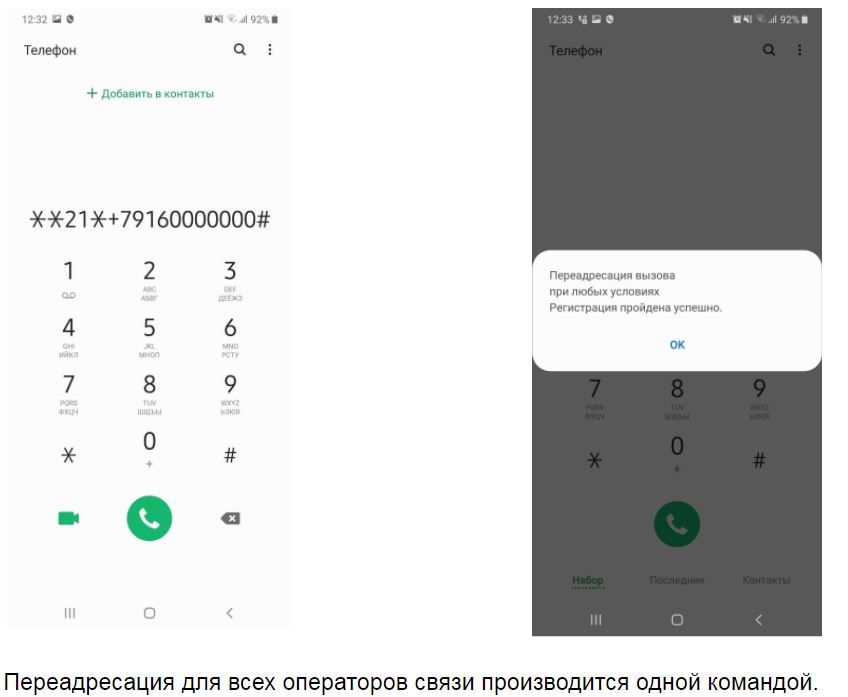

لكن بعض المحتالين يعتمدون أكثر على الحلول التكنولوجية. بدلاً من المعالجة المعقدة ، يُطلب من العميل طلب سلسلة من الأحرف على الهاتف ، وهو في الواقع أمر USSD لتمكين إعادة توجيه المكالمات الواردة إلى رقم المحتالين. بالإضافة إلى ذلك ، يطلبون بيانات التعريف ، والتي بموجبها سيحاولون انتحال شخصية عميل عند الاتصال بخدمة الأمن هذه.

استنتاج

يمكن للمحتالين استخدام العديد من الأموال من هذه القائمة في وقت واحد. لذلك ، من المهم أن تكون متيقظًا لأية مكالمات من البنك وعدم التسرع في الثقة بالمتصل. يمكنه تهديد الغرامات من البنك وإغواء العلاوات للوفاء بمتطلباته.

لذلك ، عليك أن تتذكر أن موظفي البنك الحقيقيين لن يسألوا أبدًا:

- أخبرهم رمز تأكيد المعاملة.

- قم بتثبيت البرامج على هاتف ذكي ، خاصة مع وظيفة الوصول عن بُعد.

- قم بتشغيل أوامر USSD على الهاتف.

- قم بتحويل أو من خلال ماكينة الصراف الآلي إيداع الأموال الخاصة بك إلى حسابات أطراف ثالثة.

في المقالة التالية - المزيد حول كيفية مواجهة المحتالين الذين ينتظرونك حرفيًا في كل خطوة: في الشبكات الاجتماعية والاستثمارات ولوحات الرسائل ومواقع المواعدة.

والآن يمكنك التعرف على المواد

www.tinkoff.ru/secure .