تستخدم العديد من المؤسسات الخدمات السحابية أو تنقل المعدات إلى

مركز البيانات. ما الذي يجعل من المنطقي المغادرة في غرفة الخادم وأفضل السبل لتنظيم حماية محيط شبكة المكاتب في هذه الحالة؟

ذات مرة كان كل شيء على الخادم

في بداية تطوير Runet ، حلت معظم الشركات مسألة البنية التحتية لتكنولوجيا المعلومات بالطريقة نفسها تقريبًا: برزت غرفة حيث قامت بتركيب مكيف الهواء وحيث تركزت جميع أجهزة الشبكة والخوادم تقريبًا.

قام مسؤول النظام بإعداد خادم واحد أو عدة خوادم على FreeBSD أو Linux أو OpenSolaris ، وما إلى ذلك ، ثم قام في هذه المزرعة بإطلاق الخدمات اللازمة: من خادم ويب أو بريد الشركة حتى مشاركة الملفات.

عندما تنمو وتطور الشركة ، فإنها ستواجه حتماً موقفًا لم يعد الخادم فيه يفي بالمتطلبات. إذا كان لديك المال ، يمكنك بناء مركز البيانات الخاص بك. قد يكون من الأكثر ربحية استئجار الرفوف في مراكز البيانات التجارية. مزود طاقة عالي الجودة يعتمد على DRUPS ، نظام تكييف هواء صناعي ، طاقم كامل من المتخصصين المتخصصين - هذه الأشياء بالكاد متوفرة في حالة خادم المكتب.

بعد الأعمال الكبيرة ، في عقول إدارة الشركات المتوسطة والصغيرة ، هناك انتقال تدريجي من سيكولوجية "أحمل كل شيء معي" و "منزلي هو قلعتي" إلى "إعطاء الجانب وعدم تعذيبه".

بالنسبة للشركات الصغيرة ، كان هذا الخيار "على الجانب" مزودًا للخدمات السحابية. إذا كانت هناك شركة مؤلفة من 40 شخصًا في السابق ، وكان وجود خادم بريد خاص بك أمرًا طبيعيًا ، فإن خدمة من Google نفسها تجر اليوم جميع أولئك الذين لم يتمكنوا في السابق من تخيل العمل دون إرسالهم إلى Sendmail أو Postfix.

تم توفير مساعدة كبيرة في مثل هذا "النقل" بواسطة الأنظمة الافتراضية. إذا كان من الضروري قبل ظهورها نقل الخادم الفعلي بأكمله ، أو تكوين كل شيء على جهاز جديد ، يكفي الآن نقل صورة الجهاز الظاهري.

ماذا سيبقى في هذه الغرفة الصغيرة جدا مع تكييف الهواء؟

هذا هو في المقام الأول معدات الشبكة. كلا نشط وسلبي. غالبًا ما يتفهمون "خادم" الاسم الكبير مع بقايا معدات الشبكات. وفي مثل هذه الحالات ، لا يلزم توفير غرفة خاصة مزودة بنظام تكييف هواء قوي وإمدادات الطاقة وما إلى ذلك.

المجموعة الثانية من المعدات التي لا يزال من الصعب إزالتها من الخادم عبارة عن بوابات

الأمن.

ولكن ما هي هذه العبارات؟ كما ذكر أعلاه ، إذا كان لدى مسؤول النظام في الماضي القريب واحد أو عدة خوادم حيث كان من الممكن نشر ما تريده الروح ، فقد لا يكون هناك الآن مثل هذا الترف.

لكن الحاجة إلى الحماية من التهديدات الخارجية لم تختف. يمكنك ، بالطبع ، نقل جميع الخدمات والمعدات اللازمة بالكامل إلى مركز البيانات ونقل حركة المرور من هذه البوابة إلى المكتب عبر قناة آمنة ، على سبيل المثال ، عبر VPN.

يبدو هذا المخطط للوهلة الأولى جذابًا ، إن لم يكن لزيادة الحمل على القنوات الحالية. إذا لم تكن هناك رغبة في الدفع مقابل قناة أكثر سمكًا ، فهذا ليس ما تحتاجه تمامًا.

هناك خيار آخر وهو شراء جهاز متخصص لحماية حركة المرور ، حيث تتيح لك بنيانه المعماري ، نظرًا لتركيزه الضيق ، الاستغناء عن المكونات القوية المستهلكة للطاقة والمولدة للحرارة.

ليست هناك حاجة "حديقة الحيوان"

في غياب غرفة خوادم كلاسيكية ، من الأفضل بكثير الحصول على العديد من الخدمات "في صندوق واحد" مرة واحدة بدلاً من زرع "حديقة للحيوانات" في غرفة صغيرة ، أو حتى داخل خزانة كروس صغيرة. في الوقت نفسه ، لا ينبغي أن يكون الحل مكلفًا ومختبرًا ولديه دعم طبيعي باللغة الروسية.

المذكرة. نحن نتحدث الآن عن المكاتب الصغيرة والمتوسطة والكبيرة. الشركات الكبرى التي تبني مراكز بيانات خاصة بها لم يتم النظر فيها بعد - في مقال واحد "من المستحيل احتضان ضخامة".

وفي كل حالة ، فإن Zyxel لديها بالفعل حل ، بينما في إطار خط إنتاج واحد. في كلمة واحدة ، ليست هناك حاجة إلى "حديقة الحيوان".

ZyWALL ATP بوابات الأمن

في وقت سابق تحدثنا عن مبادئ تشغيل مثل هذه الأجهزة باستخدام ZyWALL ATP200 كمثال ، الميزة الرئيسية هي مزيج من جدار الحماية مع خدمة الأمن ZYXEL Cloud السحابية. بفضل توزيع المسؤوليات هذا ، تقوم ZyWALL ATPs بحل مجموعة واسعة من مشكلات الأمان المحيطة دون الحاجة إلى موارد إضافية للأجهزة.

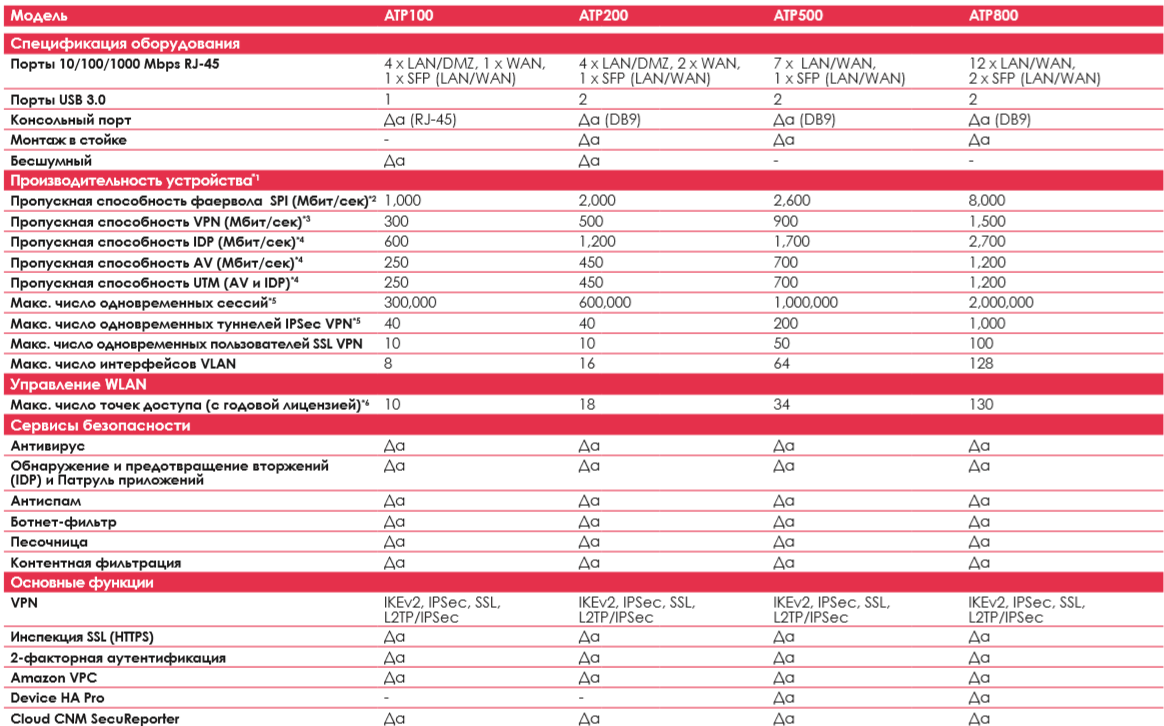

قائمة وظائف الحماية غنية جدًا (انظر الجدول 1) ، بما في ذلك أدوات تحليل SecuReporter و Sandboxing ، وهو صندوق للتحليل الأولي للمحتوى الذي تم تنزيله.

مرة أخرى ، يجدر التأكيد - في هذه الحالة ، نحن ببساطة نقل الخدمات من المكتب المحلي إلى السحابة. يتم كل شيء آخر بالنسبة لنا بواسطة Zyxel Cloud في وضع مجهول. بالإضافة إلى الراحة ، يوفر هذا النهج حماية فعالة ضد تهديدات اليوم صفر بفضل التعلم الآلي وتبادل المعلومات بين بوابات ATP في جميع أنحاء العالم. تم بناء شبكة عصبية كاملة للحماية.

اقتباس : "عندما يتم اكتشاف ملف غير معروف ، يتحقق Cloud Query بسرعة (خلال بضع ثوانٍ) من شفرة التجزئة الخاصة به في قاعدة البيانات السحابية ويحدد ما إذا كان خطيرًا أم لا. تتطلب هذه الخدمة الحد الأدنى من موارد الشبكة ، وبالتالي فهي لا تقلل من أداء الجهاز يتم ضمان كفاءة الحماية من التهديدات من خلال استخدام قاعدة بيانات سحابية محدثة باستمرار تحتوي على بيانات عن مليارات من التهديدات ، كما تسرع خدمة الاستعلام السحابي عمل الوظائف الذكية للكشف عن التهديدات الجديدة Zyxel Security Cloud ، والتي يعزز حماية البرامج الضارة على كل جدار حماية ATP. "

جدول 1. المواصفات الفنية لخط ZyWALL ATP .

ملاحظات:

(1) يعتمد الأداء الفعلي بشكل كبير على حالة الشبكة والتطبيقات النشطة.

(2) يعتمد الحد الأقصى للإنتاجية على RFC 2544 (رزم UDP 1،518 بايت).

(3) تعتمد سرعة الشبكة الظاهرية الخاصة (VPN) المقاسة على RFC 2544 (حزم UDP سعة 1،424 بايت).

(4) تستخدم مقاييس عرض النطاق الترددي AV و IDP اختبار أداء HTTP القياسي في الصناعة (حزم HTTP بحجم 1،460 بايت). تم إجراء الاختبار في وضع متعدد مؤشرات الترابط.

(5) عند قياس الحد الأقصى لعدد الجلسات ، تم استخدام الأجهزة القياسية الصناعية ، أداة اختبار IXIA IxLoad.

(6) تم إجراء نتائج اختبار سرعة الاتصال مع 1Gbps WAN في ظروف حقيقية وقد يكون لها اختلافات طفيفة وفقًا لجودة القناة.

(7): بعد انتهاء صلاحية العبوة الذهبية ، سيتم دعم 2 نقطة وصول فقط.

(8): يمكنك تمكين أو توسيع الوظيفة من خلال شراء تراخيص إضافية لخدمات Zyxel.

انتبه إلى مجموعة خدمات VPN المدعومة. كل شيء ضروري تقريبًا للتواصل مع المقر أو المكتب المنزلي موجود بالفعل "في زجاجة واحدة" ، لذلك يمكنك أن توصي بأمان بهذا الجهاز كمركز اتصال نهائي للفرع ، ودعم عمل الموظفين عن بُعد.

حلول المكاتب الصغيرة

يمكن تقسيم المكاتب الصغيرة إلى مجموعتين: المؤسسات المستقلة وفروع الشركات الكبيرة.

مستقلة - هذه هي الشركات المولودة حديثًا وحتى تلك التي من المقرر أن تظل صغيرة. على سبيل المثال ، مكاتب التصميم والاستوديوهات المعمارية ومكاتب التحرير لمنافذ الوسائط الصغيرة وما إلى ذلك. غالبًا ما تستخدم وحدات الأعمال هذه الخدمات السحابية ، على الأقل مشاركة البريد والملفات.

فروع المؤسسات الكبيرة - الشيء الرئيسي بالنسبة لهم هو أن يكون لديهم اتصال ثابت مع المكتب المركزي. كل شيء آخر هو في "المركز".

غالبًا ما يحتاج هؤلاء "الأطفال" إلى واجهة بسيطة للإدارة. غالبًا ما لا يكون لدى مسؤول الشبكة في المقر القدرة على الاندفاع السريع إلى الأراضي البعيدة لحل مشكلة وجود فرع جديد. الشركات الصغيرة المحلية ليس لديها مثل هذه الفرصة على الإطلاق. لا بد لي من اللجوء إلى خدمات "المقبلة

المشرف ". في مثل هذه الحالات ، تكون الإدارة ضرورية وفق مبدأ "الأبسط - الأكثر موثوقية".

للمكاتب الصغيرة ، من المنطقي استخدام طرازي ZyWALL ATP100 و ZyWALL ATP200.

ظهرت بوابة شبكة ATP100 مؤخرًا نسبيًا ، ولكنها قد بدأت بالفعل في البيع .

يتمثل الاختلاف الرئيسي عن الأخ الأكبر ( ATP200 ) في أنه مصمم لأقل حمل ، وليس لديه حامل لرف 19 بوصة. الموصى بها للمكاتب المنزلية والشركات الصغيرة والفروع وهلم جرا.

الشكل 1. ZyWALL ATP100.

من ميزات التصميم: ATP100 و ATP200 هما طرازان بدون مروحة. ما هو جيد: أولاً ، لا توجد ضوضاء ، وثانياً ، ليست هناك حاجة لتغيير المروحة. في حالة وجود "مسؤول قادم" ، يعد هذا مؤشرا هاما.

الشكل 2. ZyWALL ATP200.

يدعم طراز ATP200 منفذي WAN ويمكنهما الاتصال بخطين مستقلين ، على سبيل المثال ، من مزودي خدمات مختلفين.

كما ذكر أعلاه ، بالنسبة لمكتب صغير ، فإن أهم شيء بعد الإمداد الثابت بالكهرباء هو اتصال مستقر. لسوء الحظ ، لا يمكن لمقدمي الخدمات المحليين ضمان عدم وجود حوادث دائمًا. يجب أن أبحث عن خيارات النسخ الاحتياطي.

! هام بالإضافة إلى منافذ WAN الخاصة ، تشتمل طرز ATP على منافذ USB ، حيث يمكنك توصيل أجهزة مودم USB واستخدامها ك WAN. هذه الميزة متاحة لجميع ATPs.

إذا كان الجهاز يحتوي على منفذ SFP ، فيمكن استخدامه أيضًا ك WAN. هذه الميزة متاحة لجميع ATP.

ها هي حياة الاختراق من ZYXEL.

الشركات متوسطة الحجم

بالنسبة للشركات متوسطة الحجم ، تمتلك Zyxel أجهزتها الجيدة الخاصة - ZyWALL ATP500

هذا هو بوابة الجيل التالي مع حماية معززة ضد التهديدات المتطورة.

من الميزات المثيرة للاهتمام:

7 منافذ قابلة للتكوين تسمح بتكوين مرن ، على سبيل المثال ، منفذي WAN و 2 DMZ و 3 LAN عند توصيل 3 شبكات محلية ظاهرية منفصلة للاستخدام الداخلي. يوجد أيضًا منفذ SFP واحد.

الشكل 3. ZyWALL ATP500.

من الممكن العمل في وضع نظام المجموعة عالي التوافر Device HA Pro من جهازين ZyWALL ATP500. إذا كان أحدهم لا يعمل ، فسيظل الاتصال الثاني متاحًا.

باستخدام وظائف ATP500 من أجل "البرنامج الكامل" ، يمكنك الحصول على مرونة ،

اتصالات آمنة وموثوقة للغاية مع العالم الخارجي أو عقدة واحدة ، على سبيل المثال ،

المقر الرئيسي.

مكاتب أكبر

بالنسبة لهم ، ينصح أقوى نسخة من هذا الخط - ATP800.

يحتوي هذا الطراز على عدد لا بأس به من المنافذ: 12 RJ-45 و 2 SFP ، يمكن تهيئتها جميعًا في وضع WAN أو LAN أو DNZ ، مما يسمح لك باستخدام شبكات WLAN متعددة وتنظيم DMZs متعددة وستظل هناك فرصة للوصول إلى شبكة خارجية للبنية التحتية الداخلية المعقدة. مناسبة للمكاتب الكبيرة مع شبكة متطورة ومتطلبات عالية للأمان والتحكم في الوصول.

الشكل 4. ZyWALL ATP800.

تجدر الإشارة إلى أن هذا النموذج موصى به للشراء مع اتجاه نمو. إذا كنت تخطط لتنمية شركة ، على سبيل المثال ، تطوير سلسلة متاجر محلية ، فمن المنطقي أن تحصل على الفور على نموذج أكثر قوة حتى لا تنفق المال مرتين.

كما ترون ، حتى في ظل معظم ظروف Spartan ، من الممكن توفير مستوى جيد من الحماية والتسامح مع الأعطال والمرونة أثناء التشغيل.

الدعم الفني والنصائح والمناقشات والأخبار والعروض الترويجية والإعلانات - انضم إلينا على Telegram!

روابط مفيدة

الممل: كيف ولماذا ولماذا

تناول وجبة الإفطار بنفسك ، وشارك عملك مع "السحابة"

ZYWALL ATP100 صفحة بوابة الأمن

ZYWALL ATP200 صفحة بوابة الأمن

ZYWALL ATP500 صفحة بوابة الأمن

ZYWALL ATP800 صفحة بوابة الأمن

خدمتنا خطيرة وصعبة ، أو ZYXEL ATP500