نحن نتعامل مع قانون PD ،

ونخبر كيف

تطورت البنية التحتية

1cloud.ru ،

وناقشنا التغييرات في سياسات شركات تكنولوجيا المعلومات وتطوير النظم الإيكولوجية السحابية.

الصورة - تريستان شمر - CC BY / تعديل الصورة

الصورة - تريستان شمر - CC BY / تعديل الصورةالتنمية ، سحابة وتخزين البيانات

- ما إذا كانت السحابة ستوفر الهواتف الذكية منخفضة التكلفة . نناقش في المقالة سوق الهواتف الذكية - الهواتف التي تعمل بالضغط على زر مع بعض إمكانيات الهواتف الذكية. سعت شركات مختلفة إلى شغل مجموعة من أنظمة التشغيل لهذه الفئة من الأجهزة. كان هناك Samsung Tizen ، Asha Platform ، من تأليف Nokia ، بالإضافة إلى Firefox OS. لكنهم جميعا وقعوا ضحية للحديد الرخيص. يجب أن تكون وظيفة "برامج الاتصال الذكية" محدودة بحيث لا "تضغط" على ملء طاقة منخفضة ، وهذه مهمة غير تافهة. ويعتقد أن السحابة يمكن أن تساعد. وكانت هناك بالفعل محاولات لإنشاء مثل هذا الجهاز - دعنا نتحدث عن Nextbit Robin و Android Go و Puffin OS.

- لماذا مطوري المستعرض العادي رفضوا مرة أخرى عرض النطاق الفرعي . يقول مطورو Chrome إنه بدون النطاق الفرعي www ، سيكون من السهل على الأشخاص قراءة عناوين URL وفهمها. ومع ذلك ، استُقبل مجتمع تقنية المعلومات بمبادرة رائعة - يمكن أن يخلق نهج جديد ارتباكًا مع العناوين ويزيد من خطر هجمات التصيد. يناقش المقال آراء الخبراء والمستخدمين العاديين ، وكذلك الأسباب الخفية وراء قرار Google. على سبيل المثال ، رغبة الشركة في الترويج لتقنية AMP (صفحات الجوال المتسارعة) ، مما يزيد من سرعة تحميل صفحات الويب.

- هذا تطور: لماذا غيرت Apple متطلبات مطوري التطبيقات . في الصيف الماضي ، حظرت شركة تكنولوجيا المعلومات تضمين "خدمات أو إعلانات تحليلية من طرف ثالث" في تطبيقات للأطفال. أوضحت الشركة قرارها بمتطلبات قوانين COPPA و GDPR. ومع ذلك ، ربط البعض تغيير السياسة بتقرير وول ستريت جورنال ، حيث اتهمت شركة أبل بعدد كبير من خدمات التتبع في التطبيقات على متجر التطبيقات. في هذا المقال ، نناقش آراء الخبراء ، والعواقب المحتملة لأبل والمجتمع ، وكذلك مبادرات الشركات الأخرى التي تهدف إلى حماية خصوصية الأطفال.

- فحص الأجهزة الإلكترونية على الحدود - حاجة أم انتهاك لحقوق الإنسان؟ في عام 2017 ، في الولايات المتحدة ، أجرت خدمات الجمارك 30 ألف عملية تفتيش للأجهزة. هذا هو 60 ٪ أكثر من العام السابق. في الوقت نفسه ، تم منح حرس الحدود الحق في قراءة الرسائل الشخصية و "تحميل" المعلومات إلى خوادم الخدمة. الوضع مشابه على الحدود في الصين وكندا. يعتقد الكثيرون أن هذه الممارسة تنتهك حق الأشخاص في خصوصية المراسلات. لكن هناك من يقتنع بأن عمليات البحث هذه تتم لأغراض أمنية. قررنا النظر في وجهات نظر الطرفين ، وكذلك توفير طرق وأدوات لحماية البيانات على جهاز محمول.

- البيانات الشخصية: ما هو جوهر القانون؟ هذا هو الجزء الأول من سلسلة من الوظائف المخصصة لتحليل القانون رقم 152 "بشأن البيانات الشخصية". نحن نحلل ميزاته مع مراعاة وضع البنية التحتية لتكنولوجيا المعلومات في السحابة. نبدأ بتحليل المصطلحات الأساسية وقائمة مراجعة حول كيفية الحصول على الموافقة على معالجة البيانات الشخصية من العملاء. في الجزء الثاني من المادة ، سوف نركز على منتجات حماية PD ، والتي تمليها الخدمة الفيدرالية للرقابة الفنية والتصدير (FSTEC). في الجزء الثالث ، نتحدث عن ما يجب حمايته بالضبط: قنوات الاتصال وأنظمة التشغيل وبيئات المحاكاة الافتراضية.

عمل مزود IaaS

- DevOps في خدمة سحابية باستخدام 1cloud.ru كمثال . مقالة مراجعة نتحدث فيها عن أساليب تطوير خدماتنا وكيف تغيرت مع مرور الوقت. دعنا نذهب خلال جميع مراحل دورة حياة التطبيق: المحاسبة ، التحكم ، التجميع ، الاختبار والنشر. دعونا نتحدث عن المكدس التكنولوجي ولماذا نفضل استخدام خادم Git الخاص بنا.

- كيف يعمل الدعم الفني 1cloud ؟ يمكنك الاتصال بمتخصصين في 1cloud عبر الهاتف أو البريد الإلكتروني أو الدردشة على الموقع ، عبر نموذج الملاحظات على الويب أو لوحة التحكم. كل من هذه الطرق لها خصائصها الخاصة - في المقال نخبر الطريقة التي يجب استخدامها للحصول على أسرع إجابة. كما نقدم إحصاءات مثيرة للاهتمام حول عمل الدعم الفني. على سبيل المثال ، ينشط عملاؤنا في يومي السبت والأحد - وهذا يرجع إلى حقيقة أن مسؤولي النظام قاموا بإنشاء البنية الأساسية لتكنولوجيا المعلومات للشركات في تلك الأيام التي تكون فيها أقل نشاطًا.

- كيفية اختيار اتجاه لتطوير مشروع تكنولوجيا المعلومات . هذا منشور نواصل فيه موضوع المادة السابقة. ستجد الفرق التي بدأت لتوها في تطوير التطبيقات السحابية بعض النصائح المفيدة حول كيفية تحسين خدماتها - سنتحدث عن دراسة صورة المستهلك وتطوير البنية التحتية لتكنولوجيا المعلومات (الأقراص ووحدة المعالجة المركزية وذاكرة الوصول العشوائي) والميزات التي تسهل على غير المتخصصين العمل مع السحابة.

صور - Jyrki Huusko - CC BY

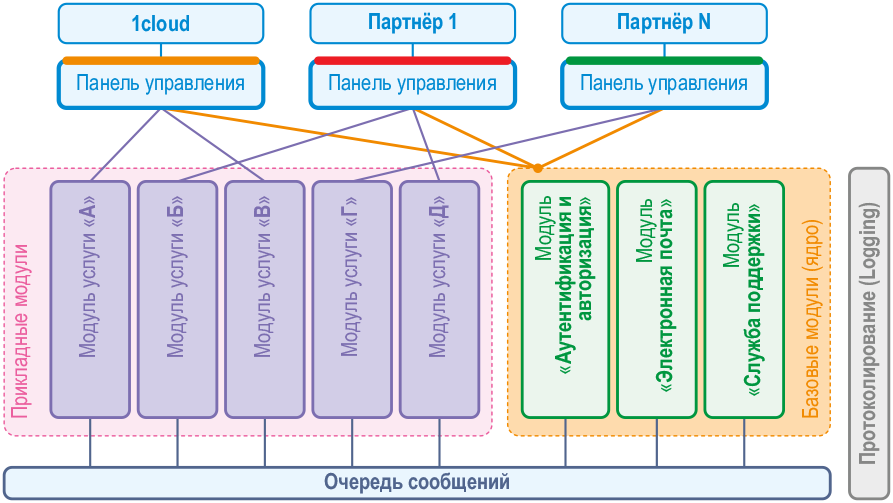

صور - Jyrki Huusko - CC BY- كيفية إنشاء مزود البنية التحتية الافتراضية . هذه قصة حول كيفية بناء 1cloud: كيف تم تصميمه في الأصل وما أصبح في النهاية. في البداية ، كان من المفترض أن تكون الخدمة عبارة عن "متجر حلول سحابية" - يقوم مطورو البرامج ودمجوها بتسجيل القوالب ، ويقوم العملاء بنشرها في السحابة. سوف نوضح كيف تغيرت واجهة نظامنا الأساسي (مع الصور) وتحولت أساليب وأساليب العمل مع العملاء.

هضمنا الآخر: