أتابع قصة تطوير نظام

Cisco Threat Response ، الذي يتحول تدريجياً إلى نظام متكامل لإدارة الحوادث يجمع بين جميع حلول Cisco لأمن المعلومات ؛ وبينما مجانا.

تحدثت آخر مرة عن كيفية دمج نسبة النقر إلى الظهور مع Cisco Email Security للمساعدة في التحقيق في حوادث البريد الإلكتروني. سنتحدث اليوم عن كيفية دمج نسبة النقر إلى الظهور (CTR) مع

نظام الكشف عن الحالات الشاذة في

Cisco Stealthwarch Enterprise Network. هذا تكامل جديد ولا يعرفه الجميع حتى الآن.

انظر إلى لقطة الشاشة هذه من نظام Cisco Stealthwatch (هذا ، بالمناسبة ، صورة حقيقية من أحد العملاء). ماذا ترى في ذلك؟ في غضون 10 دقائق تقريبًا ، تم تحميل حوالي 3 غيغابايت من البيانات من إيران إلى الشبكة (هذه الصورة ، كما ترى ، على الرغم من أنها التقطت في يناير ، فهي من عام 2019 ، وليس 2020 ، وبالتالي فإن هذه القصة لا علاقة لها بأحدث الأحداث السياسية على الشرق الاوسط).

هل تتواصل كثيرًا مع إيران؟ هل تتعامل معه؟ لا؟ ثم لماذا تقوم بعض العقد الداخلية بتحميل الكثير من البيانات من هذا البلد. لماذا؟ ما السبب؟ من غير المحتمل وجود مواقع Youtube أو Facebook أو Gmail أو Dropbox في إيران. ثم ما هو السبب وراء هذا الوضع الشاذ؟

وهنا لقطة أخرى (من عميل آخر بالفعل). حركة SMB غير مفهومة ومكثفة للغاية مع كوريا الشمالية. لماذا؟ قد تكون هذه الحركة داخل شبكة الشركة ، ولكن عند التفاعل مع الموارد الخارجية؟

قصة حقيقية أخرى. ألق نظرة على لقطة شاشة Cisco Stealthwatch التالية. ما المفاجآت أو يزعجك في ذلك؟ الكثير من حركة المرور NTP. ربما هذا هو تسرب البيانات من خلال NTP ، والتي يتحكم عدد قليل من الناس (بالتأكيد DLP ليس هناك). أو ربما هو هجوم DDoS من خلال NTP؟

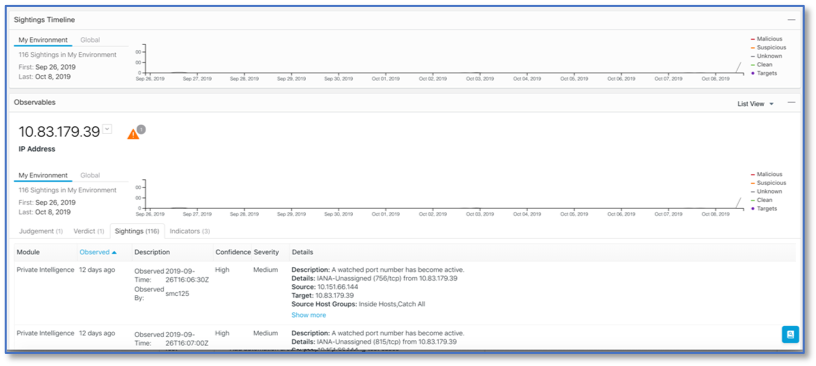

نرى شذوذًا ، لكن لا يمكننا دائمًا الاعتماد على بيانات Stealthwatch لمعرفة ما يرتبط به هذا النشاط المشبوه أو ذاك. في بعض الحالات ، تساعد وظيفة إثراء الأحداث في Stealthwatch مع بيانات Threat Intelligence ، ولكن هناك مواقف تتطلب تحقيقًا أكثر تفصيلًا. تمنحك Cisco Stealthwatch الفرصة لمعرفة ما يتجاوز عادة ميزات الأمان التقليدية أو ما يتجاوزها. ولكن تحديد الحالات الشاذة أو سوء المعاملة ، لدينا على الفور عدد من الأسئلة:

- ما هو سبب هذا الشذوذ؟

- من هو مصدرها؟

- هل هذا شذوذ مستقل أم جزء من حادثة أكبر؟

- ماذا يرتبط هذا الشذوذ؟

بعد تلقي المعلومات من Stealthwatch ، تحتاج إلى التحقق من كل إنذار لجميع مصادر Threat Intelligence التي تستخدمها (بالإضافة إلى موجزات الويب المدمجة في Cisco Stealthwatch) ومقارنتها بميزات الأمان الأخرى. إذا لم يكن لديك SIEM ، فإن هذا يستغرق وقتًا إضافيًا وطويلًا إلى حد ما ، حتى بين المتخصصين. SIEM ، مثل منصة TI المصاحبة لها ، تكلف الكثير من المال. كيفية حل هذه المعضلة؟

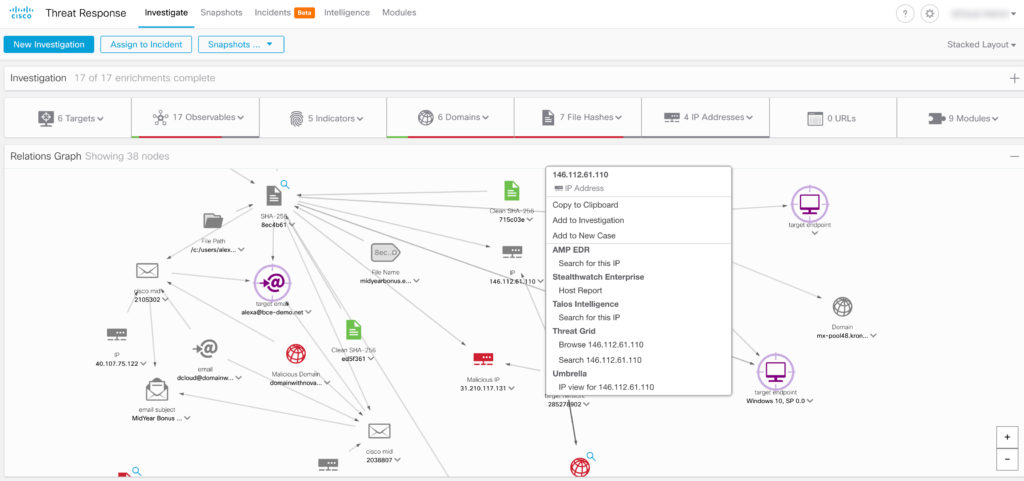

لدى Cisco حلًا كتبت عنه بالفعل أكثر من مرة على Habré - هذا هو "SOC out of the box" أو Cisco Threat Response - وهو حل مجاني يقوم بمعظم العمل لمحللي IS وتلقي بيانات الحوادث من مختلف حلول Cisco وحلولها الشركات الثالثة ، تقوم بمقارنتها تلقائيًا وإثراءها بالبيانات من مصادر TI المختلفة ، مع عرض مسار التنمية وحجم الحادث في غضون ثوانٍ. من CTR ، يمكنك أيضًا الاستجابة للحوادث التي تم تحديدها عن طريق إصدار الأوامر المناسبة لجدران الحماية أو أنظمة منع الهجمات أو حلول فئة EDR أو أدوات مراقبة حركة مرور DNS المستندة إلى مجموعة النظراء.

يتم إرسال الحالات الشاذة التي تراقبها Stealthwatch إلى CTR Incident Manager ، والذي يسمح لك بمشاهدة أحداث IB هذه إلى جانب الأحداث الأخرى التي تم تلقيها من Cisco Firepower ، Cisco AMP for Endpoints ، Cisco Threat Grid ، Cisco Umbrella ، Cisco Email Security ، وما إلى ذلك. لوحة القيادة ، يمكنك إرسال طلب إلى نسبة النقر إلى الظهور لأي حالة شاذة أو حدث يثير اهتمامك ، دون إعطاء جميع القياسات عن بعد إلى نسبة النقر إلى الظهور ودون زيادة مخاطر الكشف عن المعلومات السرية.

يتم إثراء الأحداث المرسلة إلى نسبة النقر إلى الظهور (CTR) بسياق إضافي ، تستقبله نسبة النقر إلى الظهور (CTR) من وسائل الحماية الأخرى ومن مجموعة متنوعة من مصادر TI الخارجية ، على سبيل المثال ، VirusTotal. يعمل دمج CTR و Stealthwatch أيضًا في الاتجاه المعاكس. بالنسبة للمواقع التي تجعلك مشبوهة أو التي تدخل في سجلات Cisco Firepower أو AMP for Endpoints ، على سبيل المثال ، يمكنك تقديم طلب من CTR إلى Stealthwatch والحصول على مزيد من المعلومات عنها.

يتيح لك دمجنا أيضًا استخدام نسبة النقر إلى الظهور (CTR) كحافلة تكامل ومن خلالها تقدم طلبات إلى منتجات Cisco الأخرى غير المدمجة مباشرة مع Stealthwatch. على سبيل المثال ، من خلال تحديد مضيف مشبوه في Stealthwatch ، يمكنك طلب جميع معلومات IP ذات الصلة في Cisco AMP لنظام حماية نقاط النهاية. يمكنك أيضًا التحقق من عنوان IP هذا في مصدر Cisco Talos TI الخارجي (بغض النظر عما إذا كان لديك ترخيص Cisco Steallthwatch Threat Intelligence).

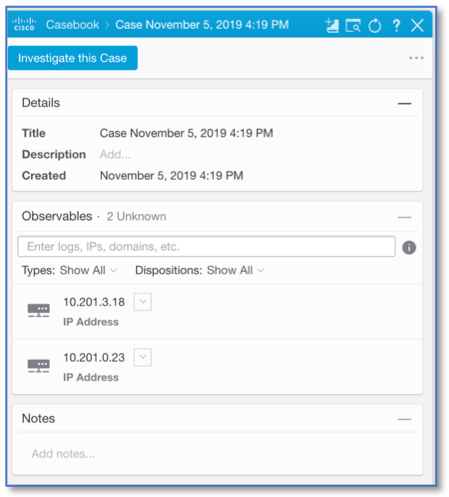

يمكن لمكوّن متصفح Casebook ، الذي يسمح لك باستخراج جميع مؤشرات التسوية اللازمة تلقائيًا من صفحات الويب ، القيام بذلك أيضًا لواجهة Stealthwatch ، وبالتالي تسريع عملية التحقيق وتقليل الوقت المستغرق لجمع جميع المعلومات اللازمة في بعض الأحيان. لكن السرعة هي أحد عوامل النجاح الرئيسية في التحقيق في الحوادث وتقليل الأضرار الناجمة عنها.

بعد أن تقوم Stealthwatch بنقل الأحداث التي تهمك في نسبة النقر إلى الظهور (CTR) ، يتم إنشاء بطاقة حادث تحتوي على جميع المعلومات الضرورية عن الحالة الشاذة ، والتي يمكن إثرائها بالبيانات من وسائل الحماية الأخرى ، بما في ذلك حلول الجهات الخارجية المدمجة مع نسبة النقر إلى الظهور. إذا كانت Stealthwatch نفسها تسمح لك بحظر الهجمات من خلال الدمج مع Cisco ISE ، فإن CTR تقدم مجموعة واسعة من الخيارات لتحييد التهديدات - يمكن حظرها على عقدة محددة من خلال AMP لنقاط النهاية ، على المحيط من خلال Cisco Firepower ، إلى الإنترنت من خلال Cisco Umbrella.

إذا سمحت لك Stealthwatch بالتحقيق في حالة شاذة ، بالاعتماد فقط على بيانات القياس عن بعد للشبكة التي يتم تلقيها من معدات الشبكة ، فإن CTR توسع هذه الميزة (وأذكر أن CTR هو حل مجاني) وتتيح لك عرض المزيد من أحداث الأمان ذات الصلة في الواجهة الرسومية ، لفهم ما إذا كان إن العقدة التي تهمنا هي الضحية أو مصدر التهديد عند بدء الهجوم ، سواء كان الهدف أو وقعنا تحت التوزيع ، إلى جانب العديد من الضحايا الآخرين في جميع أنحاء العالم.

إحدى المشكلات التي لاحظها المستجيبون لدراسة CISO Benchmark Cisco 2019 الخاصة بنا هي ضعف أتمتة المهام اليومية في نشاط خدمة أمن المعلومات. قال 79 ٪ من قادة IS أن العمل مع أحداث IS من مجموعة متنوعة من الأدوات الأمنية أصبح أكثر صعوبة مما كان عليه في عام 2018. تم تصميم حل Cisco Threat Response للاستفادة بشكل أكبر من الاستثمار في تقنية أمان المعلومات الخاصة بشركة Cisco من خلال الأتمتة ، التي يتم تحقيقها فورًا. إذا لم يكن لديك SIEM حتى الآن ، وتم بناء نظام أمان المعلومات بشكل أساسي على حلول Cisco ، فيمكنك محاولة بدء عمليات SecOps باستخدام Cisco Threat Response المجاني. بالإضافة إلى ذلك ، تعمل نسبة النقر إلى الظهور (CTR) بشكل كبير على تقليل الوقت والجهد المطلوبين للتحقيق في الحوادث ، مما يجعل عمليات أمن المعلومات أكثر كفاءة وفعالية.