Das InterApp-Gerät stiehlt Passwörter, Kontakte und Fotos von Smartphones und hinterlässt keine Spuren

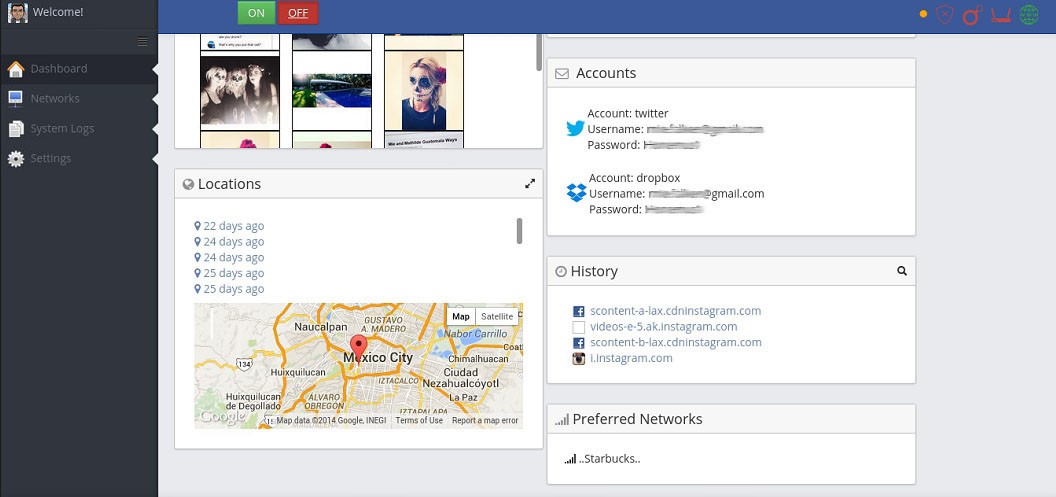

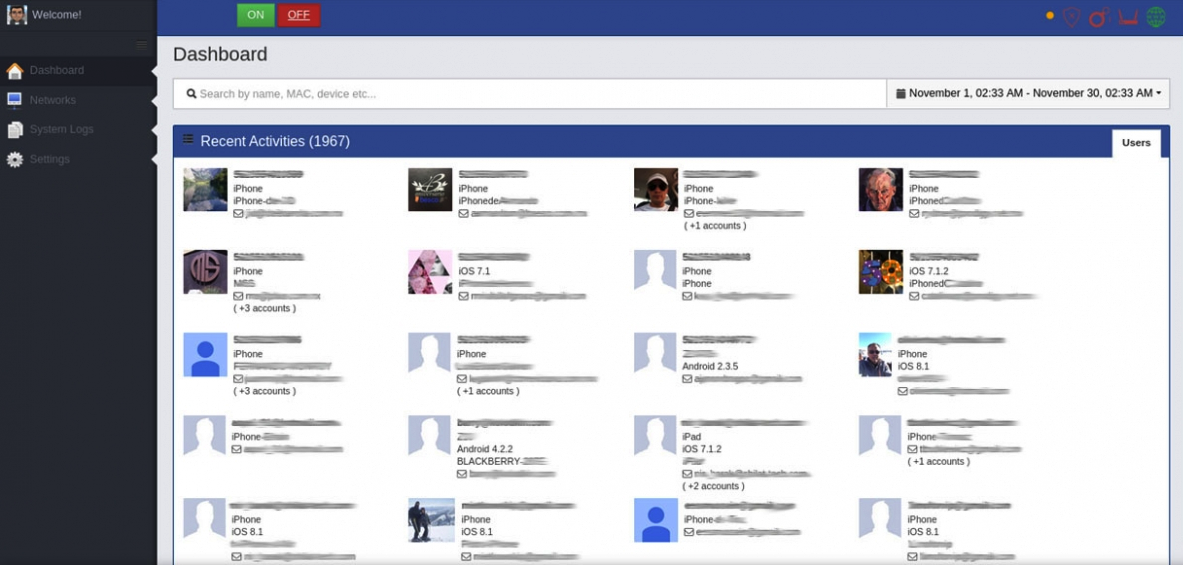

Das in Tel Aviv ansässige Startup Rayzone Group, das Befehle zur Verteidigung Israels ausführt, hat ein kleines InterApp-Gerät veröffentlicht, das gleichzeitig Hunderte von Smartphones auf Android und iOS knacken und Anmeldungen und Passwörter von sozialen Netzwerken, E-Mail, DropBox, Fotos aus der Galerie, Kontaktliste und Informationen zu erhalten kann Geolokalisierung. Die Hauptbedingung ist WiFi aktiviert. Anwendungsschnittstelle für InterApp DeviceUnternehmen RayZone beschreibt Ihr Produkt InterApp , wie die Regeln des Spiels für Streit- und Sicherheitsbehörden ein intelligentes System , sie entwickelt sich ändern zu ermöglichen, diskret Informationen zu sammeln, indem Schwachstellen in Anwendungen auf Ihrem Smartphone. Um das Gerät zu verwenden, benötigen Sie keine technischen Kenntnisse, gemessen am Screenshot der Benutzeroberfläche - die Anwendung ist recht einfach und intuitiv. Das Gerät läuft auf verschiedenen Plattformen und empfängt gleichzeitig Daten von Hunderten von Smartphones unter iOS- und Android-Betriebssystemen. Ein solches Gerät wird für Anti-Terror- und Sicherheitsdienste an überfüllten Orten nützlich sein - beispielsweise auf Flughäfen und in Einkaufszentren.Alles, was von den angegriffenen Gadgets benötigt wird, ist das mitgelieferte WiFi-Modul. Verbindungen zu einem Netzwerk und Surfen im Internet sind nicht erforderlich. Es gibt keine Details zur Funktionsweise des Gadgets. Es wird nicht funktionieren, das Gerät zu kaufen - Unternehmensvertreter sagen, dass es ausschließlich für Regierungsdienste bestimmt ist, und beantworten keine Fragen von Journalisten.Rayzone gibt an, dass das Gerät keine Spuren seiner Präsenz auf Smartphones hinterlässt.Laut der Broschüre erhält InterApp die folgenden Daten von den Geräten, die es angreift:

Anwendungsschnittstelle für InterApp DeviceUnternehmen RayZone beschreibt Ihr Produkt InterApp , wie die Regeln des Spiels für Streit- und Sicherheitsbehörden ein intelligentes System , sie entwickelt sich ändern zu ermöglichen, diskret Informationen zu sammeln, indem Schwachstellen in Anwendungen auf Ihrem Smartphone. Um das Gerät zu verwenden, benötigen Sie keine technischen Kenntnisse, gemessen am Screenshot der Benutzeroberfläche - die Anwendung ist recht einfach und intuitiv. Das Gerät läuft auf verschiedenen Plattformen und empfängt gleichzeitig Daten von Hunderten von Smartphones unter iOS- und Android-Betriebssystemen. Ein solches Gerät wird für Anti-Terror- und Sicherheitsdienste an überfüllten Orten nützlich sein - beispielsweise auf Flughäfen und in Einkaufszentren.Alles, was von den angegriffenen Gadgets benötigt wird, ist das mitgelieferte WiFi-Modul. Verbindungen zu einem Netzwerk und Surfen im Internet sind nicht erforderlich. Es gibt keine Details zur Funktionsweise des Gadgets. Es wird nicht funktionieren, das Gerät zu kaufen - Unternehmensvertreter sagen, dass es ausschließlich für Regierungsdienste bestimmt ist, und beantworten keine Fragen von Journalisten.Rayzone gibt an, dass das Gerät keine Spuren seiner Präsenz auf Smartphones hinterlässt.Laut der Broschüre erhält InterApp die folgenden Daten von den Geräten, die es angreift:- Benutzer-E-Mail-Adressen, Passwörter und Inhalte

- Passwörter und Anmeldungen von Twitter, Facebook und anderen Social-Networking-Anwendungen

- Passwort und DropBox-Inhalt

- MSISDN- und IMEI-Kennungen

- MAC-Adresse, Modell und Betriebssystem des Geräts

- Kontaktliste

- Fotos

- Persönliche Informationen: Geschlecht, Alter, Adresse, Bildung und so weiter.

Zu den weiteren Produkten des Unternehmens zählen die Big-Data-Analyseplattform TA9, ein Greifer für IMSI-Kennungen in 2G-, 3G- und 4G-Pirahna-Netzwerken, ein Gerät zur Erkennung und Neutralisierung anderer ArrowCell-IMSI-Fallen sowie das intelligente GeoMatrix-Geolocation-System. RayZone ist Teil des Hacking-Teams , einem italienischen Entwickler von Benutzerpenetrations- und Überwachungssystemen. Anwendungs-Screenshot

Anwendungs-Screenshot InterApp-GerätExperten für Informationssicherheit raten von der Verwendung von WLAN auf Smartphones ab, da Geräte leichter zu knacken sind. Die britische Firma Sensepost hat herausgefunden, dass man mit Hilfe von Drohnen Geräte durchdringen kann, die über die Stadt fliegen. Smartphones senden kontinuierlich Signale, um vertraute WiFi-Netzwerke zu finden und eine Verbindung zu ihnen herzustellen, selbst wenn es sich um ein Café-Netzwerk handelt, in dem der Benutzer vor einigen Wochen saß. Sensepost verwendete einen regulären, von Amazon gekauften Quadcopter und die von ihnen geschriebene Snoopy-Software, die nach diesen Signalen suchte und das Gerät dazu brachte, sich als vertrautes Netzwerk auszugeben. Nach dem Herstellen einer Verbindung zum Quadrocopter wurden alle Daten von E-Mail-Anwendungen, Facebook und sogar Bankensoftware an Personen gesendet, die die Drohne steuern.

InterApp-GerätExperten für Informationssicherheit raten von der Verwendung von WLAN auf Smartphones ab, da Geräte leichter zu knacken sind. Die britische Firma Sensepost hat herausgefunden, dass man mit Hilfe von Drohnen Geräte durchdringen kann, die über die Stadt fliegen. Smartphones senden kontinuierlich Signale, um vertraute WiFi-Netzwerke zu finden und eine Verbindung zu ihnen herzustellen, selbst wenn es sich um ein Café-Netzwerk handelt, in dem der Benutzer vor einigen Wochen saß. Sensepost verwendete einen regulären, von Amazon gekauften Quadcopter und die von ihnen geschriebene Snoopy-Software, die nach diesen Signalen suchte und das Gerät dazu brachte, sich als vertrautes Netzwerk auszugeben. Nach dem Herstellen einer Verbindung zum Quadrocopter wurden alle Daten von E-Mail-Anwendungen, Facebook und sogar Bankensoftware an Personen gesendet, die die Drohne steuern.

Source: https://habr.com/ru/post/de388291/

All Articles