TeamViewer lehnt das Hacken ab und führt neue Sicherheitsmaßnahmen ein

Vor ungefähr einem Monat haben sich TeamViewer-Benutzer in Foren, auf Twitter und in sozialen Netzwerken über das Hacken ihrer Konten beschwert. Letzte Woche erschienen sogar Nachrichten auf Habré . Zuerst schien es nichts Ernstes zu geben. Es gab Einzelfälle. Aber der Fluss der Beschwerden wuchs. Es gibt Hunderte von Opfern in den relevanten Abschnitten von Reddit und dem Hashtag auf Twitter . Im Laufe der Zeit wurde klar, dass dies kein Zufall ist, es gibt etwas Ernsthafteres. Höchstwahrscheinlich gab es ein massives Leck an Passwörtern von Benutzern, die dieselben Passwörter für verschiedene Dienste verwenden.Unter den Opfern befanden sich nicht nur normale Menschen, sondern auch Sicherheitsexperten. Einer von ihnen war Nick Bradley, einer der führenden Mitarbeiter der Abteilung für Informationssicherheit der Threat Research Group, IBM. Er kündigte seinen Account-Hack am Freitag, den 3. Juni an. Außerdem sah Nick direkt zu, wie der Computer direkt vor seinen Augen erfasst wurde."Gegen 18:30 Uhr war ich mitten im Spiel", sagt Nick. - Plötzlich verlor ich die Kontrolle über die Maus und eine TeamViewer-Meldung erschien in der unteren rechten Ecke des Bildschirms. Sobald ich merkte, was los war, tötete ich die Anwendung sofort. Dann wurde mir klar: Ich habe andere Maschinen mit TeamViewer installiert! “„Ich rannte die Treppe hinunter, wo ein anderer Computer eingeschaltet war und arbeitete. Aus der Ferne sah ich, dass das TeamViewer-Fenster dort bereits angezeigt wurde. Bevor ich es entfernen konnte, startete der Angreifer einen Browser und öffnete eine neue Webseite. Sobald ich an der Tastatur angekommen war, stornierte ich sofort die Fernbedienung, ging sofort zur TeamViewer-Website, änderte das Passwort und aktivierte die Zwei-Faktor-Authentifizierung. "

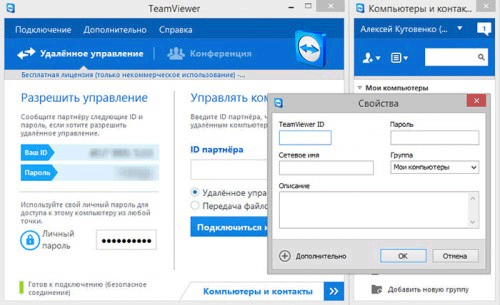

Vor ungefähr einem Monat haben sich TeamViewer-Benutzer in Foren, auf Twitter und in sozialen Netzwerken über das Hacken ihrer Konten beschwert. Letzte Woche erschienen sogar Nachrichten auf Habré . Zuerst schien es nichts Ernstes zu geben. Es gab Einzelfälle. Aber der Fluss der Beschwerden wuchs. Es gibt Hunderte von Opfern in den relevanten Abschnitten von Reddit und dem Hashtag auf Twitter . Im Laufe der Zeit wurde klar, dass dies kein Zufall ist, es gibt etwas Ernsthafteres. Höchstwahrscheinlich gab es ein massives Leck an Passwörtern von Benutzern, die dieselben Passwörter für verschiedene Dienste verwenden.Unter den Opfern befanden sich nicht nur normale Menschen, sondern auch Sicherheitsexperten. Einer von ihnen war Nick Bradley, einer der führenden Mitarbeiter der Abteilung für Informationssicherheit der Threat Research Group, IBM. Er kündigte seinen Account-Hack am Freitag, den 3. Juni an. Außerdem sah Nick direkt zu, wie der Computer direkt vor seinen Augen erfasst wurde."Gegen 18:30 Uhr war ich mitten im Spiel", sagt Nick. - Plötzlich verlor ich die Kontrolle über die Maus und eine TeamViewer-Meldung erschien in der unteren rechten Ecke des Bildschirms. Sobald ich merkte, was los war, tötete ich die Anwendung sofort. Dann wurde mir klar: Ich habe andere Maschinen mit TeamViewer installiert! “„Ich rannte die Treppe hinunter, wo ein anderer Computer eingeschaltet war und arbeitete. Aus der Ferne sah ich, dass das TeamViewer-Fenster dort bereits angezeigt wurde. Bevor ich es entfernen konnte, startete der Angreifer einen Browser und öffnete eine neue Webseite. Sobald ich an der Tastatur angekommen war, stornierte ich sofort die Fernbedienung, ging sofort zur TeamViewer-Website, änderte das Passwort und aktivierte die Zwei-Faktor-Authentifizierung. " Screenshot der Seite, die der Angreifer geöffnet hat„Zum Glück war ich in der Nähe des Computers, als der Angriff stattfand. Ansonsten sind die Folgen kaum vorstellbar “, schreibt der Sicherheitsspezialist. Er begann zu untersuchen, wie dies passieren konnte. Er hatte TeamViewer lange Zeit nicht mehr verwendet und fast vergessen, dass es auf dem System installiert war. Daher ist es logisch, ein Kennwortleck von einem anderen gehackten Dienst, beispielsweise LinkedIn, anzunehmen.Nick setzte jedoch seine Ermittlungen fort und fand Hunderte von Posts in den TeamViewer-Hacking-Foren.

Screenshot der Seite, die der Angreifer geöffnet hat„Zum Glück war ich in der Nähe des Computers, als der Angriff stattfand. Ansonsten sind die Folgen kaum vorstellbar “, schreibt der Sicherheitsspezialist. Er begann zu untersuchen, wie dies passieren konnte. Er hatte TeamViewer lange Zeit nicht mehr verwendet und fast vergessen, dass es auf dem System installiert war. Daher ist es logisch, ein Kennwortleck von einem anderen gehackten Dienst, beispielsweise LinkedIn, anzunehmen.Nick setzte jedoch seine Ermittlungen fort und fand Hunderte von Posts in den TeamViewer-Hacking-Foren. Seiner Meinung nach ähneln die Aktionen des Angreifers der Tatsache, dass er schnell erfuhr, welche Computer ihm zur Verfügung standen. Er öffnete die Seite, um die IP-Adresse des Opfers zu überprüfen und die Zeitzone zu bestimmen, wahrscheinlich mit dem Plan, später zu einem angemesseneren Zeitpunkt zurückzukehren.TeamViewer dient zur Fernsteuerung eines PCs. Nachdem Sie das Konto einer anderen Person beschlagnahmt haben, wird tatsächlich ein vorgefertigtes Rootkit auf dem Computer des Opfers installiert. Viele Opfer beklagen, dass Geld von ihren Bankkonten und Paypal-Konten verloren gegangen ist.Vertreter von TeamViewer glauben, dass das Passwortleck mit einer Reihe von „Megawacks“ großer sozialer Netzwerke verbunden ist. Vor einem Monat wurden ungefähr 642 Millionen Passwörter von Myspace, LinkedIn und anderen Websites gemeinfrei. Wahrscheinlich verwenden die Angreifer diese Informationen, um separate Zieldatenbanken mit den Kennwörtern der Benutzer von Mail.ru , Yandex, jetzt TeamViewer, zu erstellen .TeamViewer bestreitet das Hacken der Unternehmensinfrastruktur und die Tatsache, dass in der Nacht vom 1. auf den 2. Juni keine Server verfügbar sinderklärt Probleme mit DNS und einen möglichen DDoS-Angriff. Das Unternehmen empfiehlt, dass Opfer nicht dieselben Passwörter auf verschiedenen Websites und Anwendungen verwenden und die Zwei-Faktor-Authentifizierung aktivieren. Dazu können wir hinzufügen, dass Sie das Programm auf die neueste Version aktualisieren und die Passwörter regelmäßig ändern sollten. Es ist wünschenswert, eindeutige Kennwörter zu generieren, beispielsweise unter Verwendung eines Kennwortmanagers.Als Reaktion auf das massive Hacken von Konten führte TeamViewer außerdem zwei neue Sicherheitsfunktionen ein.. Das erste davon ist Trusted Devices (Vertrauenswürdige Geräte), mit dem ein zusätzliches Berechtigungsverfahren zum Verwalten eines Kontos von einem neuen Gerät aus eingeführt wird (zur Bestätigung klicken Sie auf den Link, der per E-Mail gesendet wird). Die zweite ist "Datenintegrität", die automatische Überwachung des nicht autorisierten Zugriffs auf ein Konto, einschließlich der Berücksichtigung der IP-Adressen, von denen aus die Verbindung hergestellt wird. Wenn Anzeichen von Hacking festgestellt werden, unterliegt das Konto einer erzwungenen Kennwortänderung.Die Antwort von TeamViewer scheint eine logische und angemessene Maßnahme gegen das massive Durchsickern von Benutzerkennwörtern zu sein (teilweise aufgrund des Verschuldens der Benutzer selbst). Es besteht jedoch weiterhin der Verdacht, dass die Angreifer eine Sicherheitslücke in der TeamViewer-Software selbst gefunden haben, die es ermöglicht, Kennwörter brutal zu erzwingen und sogar die Zwei-Faktor-Authentifizierung zu umgehen. Zumindest in Foren gibt es Nachrichten von Opfern, die behaupten, die Zwei-Faktor-Authentifizierung zu verwenden.

Seiner Meinung nach ähneln die Aktionen des Angreifers der Tatsache, dass er schnell erfuhr, welche Computer ihm zur Verfügung standen. Er öffnete die Seite, um die IP-Adresse des Opfers zu überprüfen und die Zeitzone zu bestimmen, wahrscheinlich mit dem Plan, später zu einem angemesseneren Zeitpunkt zurückzukehren.TeamViewer dient zur Fernsteuerung eines PCs. Nachdem Sie das Konto einer anderen Person beschlagnahmt haben, wird tatsächlich ein vorgefertigtes Rootkit auf dem Computer des Opfers installiert. Viele Opfer beklagen, dass Geld von ihren Bankkonten und Paypal-Konten verloren gegangen ist.Vertreter von TeamViewer glauben, dass das Passwortleck mit einer Reihe von „Megawacks“ großer sozialer Netzwerke verbunden ist. Vor einem Monat wurden ungefähr 642 Millionen Passwörter von Myspace, LinkedIn und anderen Websites gemeinfrei. Wahrscheinlich verwenden die Angreifer diese Informationen, um separate Zieldatenbanken mit den Kennwörtern der Benutzer von Mail.ru , Yandex, jetzt TeamViewer, zu erstellen .TeamViewer bestreitet das Hacken der Unternehmensinfrastruktur und die Tatsache, dass in der Nacht vom 1. auf den 2. Juni keine Server verfügbar sinderklärt Probleme mit DNS und einen möglichen DDoS-Angriff. Das Unternehmen empfiehlt, dass Opfer nicht dieselben Passwörter auf verschiedenen Websites und Anwendungen verwenden und die Zwei-Faktor-Authentifizierung aktivieren. Dazu können wir hinzufügen, dass Sie das Programm auf die neueste Version aktualisieren und die Passwörter regelmäßig ändern sollten. Es ist wünschenswert, eindeutige Kennwörter zu generieren, beispielsweise unter Verwendung eines Kennwortmanagers.Als Reaktion auf das massive Hacken von Konten führte TeamViewer außerdem zwei neue Sicherheitsfunktionen ein.. Das erste davon ist Trusted Devices (Vertrauenswürdige Geräte), mit dem ein zusätzliches Berechtigungsverfahren zum Verwalten eines Kontos von einem neuen Gerät aus eingeführt wird (zur Bestätigung klicken Sie auf den Link, der per E-Mail gesendet wird). Die zweite ist "Datenintegrität", die automatische Überwachung des nicht autorisierten Zugriffs auf ein Konto, einschließlich der Berücksichtigung der IP-Adressen, von denen aus die Verbindung hergestellt wird. Wenn Anzeichen von Hacking festgestellt werden, unterliegt das Konto einer erzwungenen Kennwortänderung.Die Antwort von TeamViewer scheint eine logische und angemessene Maßnahme gegen das massive Durchsickern von Benutzerkennwörtern zu sein (teilweise aufgrund des Verschuldens der Benutzer selbst). Es besteht jedoch weiterhin der Verdacht, dass die Angreifer eine Sicherheitslücke in der TeamViewer-Software selbst gefunden haben, die es ermöglicht, Kennwörter brutal zu erzwingen und sogar die Zwei-Faktor-Authentifizierung zu umgehen. Zumindest in Foren gibt es Nachrichten von Opfern, die behaupten, die Zwei-Faktor-Authentifizierung zu verwenden.Source: https://habr.com/ru/post/de394955/

All Articles