Heute können Sie keinen Apple II-Computer mehr im Geschäft kaufen und die meisten Spiele nur noch in Emulatoren spielen. Twitter-Nutzer 4a.m. Gehackter DRM-Schutz des Spiels Gumball. Für ihn ist dies eine gewöhnliche Beschäftigung. Dieses Spiel wurde sein 683 gehacktes Spiel für Apple II. Zufällig 4 Uhr morgens. enthüllte ein Geheimnis, das niemand sonst kannte.Steve Jobs wollte in jedem Haus einen Computer. Apple hat versucht, das System für normale Benutzer so einfach wie möglich zu gestalten. Nach einem erfolgreichen Experiment mit dem ersten Modell veröffentlichte das Unternehmen 1977 den Apple II . Apples erster serieller Computer verfügte über eine integrierte Tastatur, Farbgrafiken, Sound, ein Kunststoffgehäuse und acht Erweiterungssteckplätze. Insgesamt wurden bis zu sechs Millionen Exemplare produziert. Seit diesem Moment sind fast vierzig Jahre vergangen, aber die Community der Fans dieses Systems besteht immer noch - von 1989 bis jetzt geht KansasFest nach Kansas , wo Fans fünf Tage lang über alte Motherboards, Tastaturen, Monitore diskutieren, lernen, auf alten Systemen zu arbeiten und zu programmieren und neue Wege finden, sie zu nutzen.Aufgrund der Popularität von Apple II wurden Hunderte von Spielen dafür entwickelt . Der Ingenieur Robert A. Cook , Gründer von Freebase und Metaweb, veröffentlichte Gumball 1983. Es ist notwendig, eine Karriere darin aufzubauen, angefangen bei einem Meister bis hin zur Position des Vorgesetzten, Managers und Vizepräsidenten der Kaugummifabrik. Der Prozess läuft darauf hinaus, den Kaugummi, der durch das Labyrinth fließt, in einen Behälter zu fangen, der seiner Farbe entspricht. Unten im Video ist das Gameplay.4 Uhr morgens In den letzten Jahren wurde der DRM-Schutz von 683 Spielen für Apple II geknackt und in das Internetarchiv hochgeladen. Sie können ihn einen Piraten nennen, aber nur dank seiner Begeisterung für diese Spiele besteht die Möglichkeit zu spielen - diese Spiele stehen nicht mehr zum Verkauf und Sie können nur auf alten Computern spielen. Beim Hacken der Gumball-Verteidigung um 4 Uhr morgens. und seine Kollegen qkumba brauchten doppelt so viel Zeit wie die komplexeste Verteidigung zuvor. Journalist Motherboard 4a.m. In privaten Nachrichten sagte er , dass dies alles Roland Gustaffson zu verdanken sei , dem legendären DRM-Spezialisten für Apple II.

Heute können Sie keinen Apple II-Computer mehr im Geschäft kaufen und die meisten Spiele nur noch in Emulatoren spielen. Twitter-Nutzer 4a.m. Gehackter DRM-Schutz des Spiels Gumball. Für ihn ist dies eine gewöhnliche Beschäftigung. Dieses Spiel wurde sein 683 gehacktes Spiel für Apple II. Zufällig 4 Uhr morgens. enthüllte ein Geheimnis, das niemand sonst kannte.Steve Jobs wollte in jedem Haus einen Computer. Apple hat versucht, das System für normale Benutzer so einfach wie möglich zu gestalten. Nach einem erfolgreichen Experiment mit dem ersten Modell veröffentlichte das Unternehmen 1977 den Apple II . Apples erster serieller Computer verfügte über eine integrierte Tastatur, Farbgrafiken, Sound, ein Kunststoffgehäuse und acht Erweiterungssteckplätze. Insgesamt wurden bis zu sechs Millionen Exemplare produziert. Seit diesem Moment sind fast vierzig Jahre vergangen, aber die Community der Fans dieses Systems besteht immer noch - von 1989 bis jetzt geht KansasFest nach Kansas , wo Fans fünf Tage lang über alte Motherboards, Tastaturen, Monitore diskutieren, lernen, auf alten Systemen zu arbeiten und zu programmieren und neue Wege finden, sie zu nutzen.Aufgrund der Popularität von Apple II wurden Hunderte von Spielen dafür entwickelt . Der Ingenieur Robert A. Cook , Gründer von Freebase und Metaweb, veröffentlichte Gumball 1983. Es ist notwendig, eine Karriere darin aufzubauen, angefangen bei einem Meister bis hin zur Position des Vorgesetzten, Managers und Vizepräsidenten der Kaugummifabrik. Der Prozess läuft darauf hinaus, den Kaugummi, der durch das Labyrinth fließt, in einen Behälter zu fangen, der seiner Farbe entspricht. Unten im Video ist das Gameplay.4 Uhr morgens In den letzten Jahren wurde der DRM-Schutz von 683 Spielen für Apple II geknackt und in das Internetarchiv hochgeladen. Sie können ihn einen Piraten nennen, aber nur dank seiner Begeisterung für diese Spiele besteht die Möglichkeit zu spielen - diese Spiele stehen nicht mehr zum Verkauf und Sie können nur auf alten Computern spielen. Beim Hacken der Gumball-Verteidigung um 4 Uhr morgens. und seine Kollegen qkumba brauchten doppelt so viel Zeit wie die komplexeste Verteidigung zuvor. Journalist Motherboard 4a.m. In privaten Nachrichten sagte er , dass dies alles Roland Gustaffson zu verdanken sei , dem legendären DRM-Spezialisten für Apple II.DRM — 4a.m. . - — . , ctrl+z :

1: RBJRY JSYRR

2: VRJJRY ZIAR

3: ESRB

4: FIG YRJMYR

,

. RBJRY JSYRR :

- LADLE DWELL

- LISLE SHELL

- LISLE SMELL

- LISLE SNELL

- LISLE SPELL

- LISLE SWELL

- EATER THREE

- ENTER THREE

- ESTER THREE

- EATER TYREE

- ENTER TYREE

- ESTER TYREE

Von diesen müssen Sie unter Berücksichtigung des Kontexts die wahrscheinlichste auswählen. Dies wird Enter Three sein. 4 Uhr morgens Ich habe die restlichen Kombinationen dekodiert und die folgende Kombination erhalten:- Geben Sie drei ein

- BRIEFCODE

- WANN

- Sie ziehen sich zurück

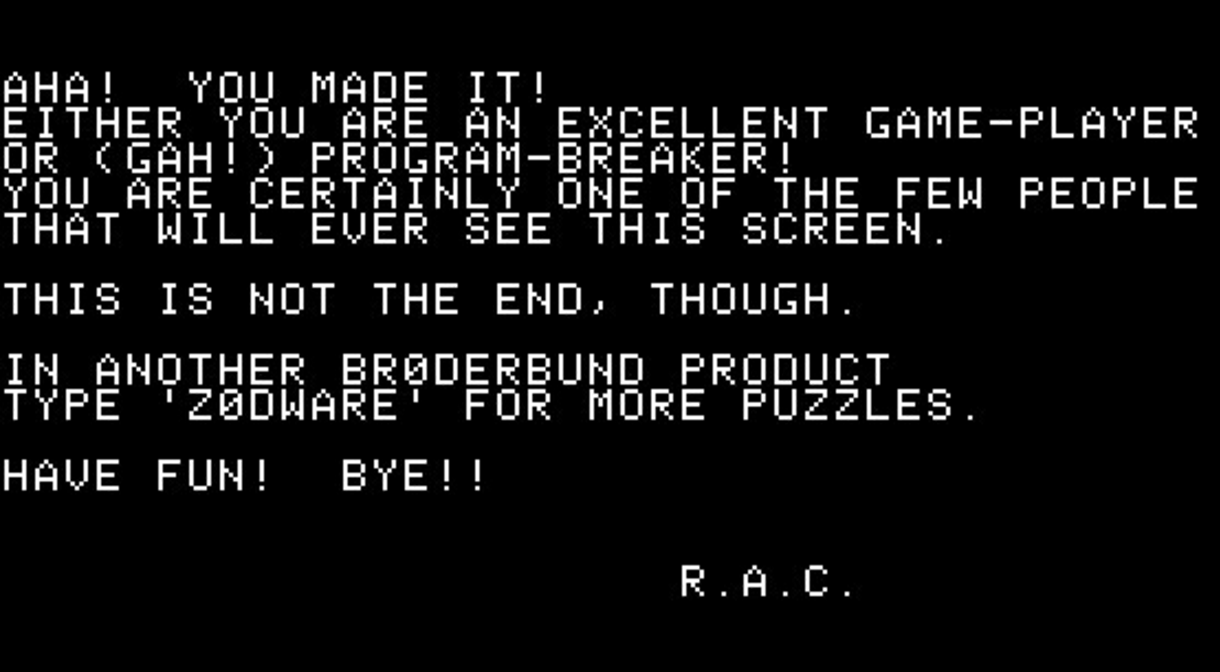

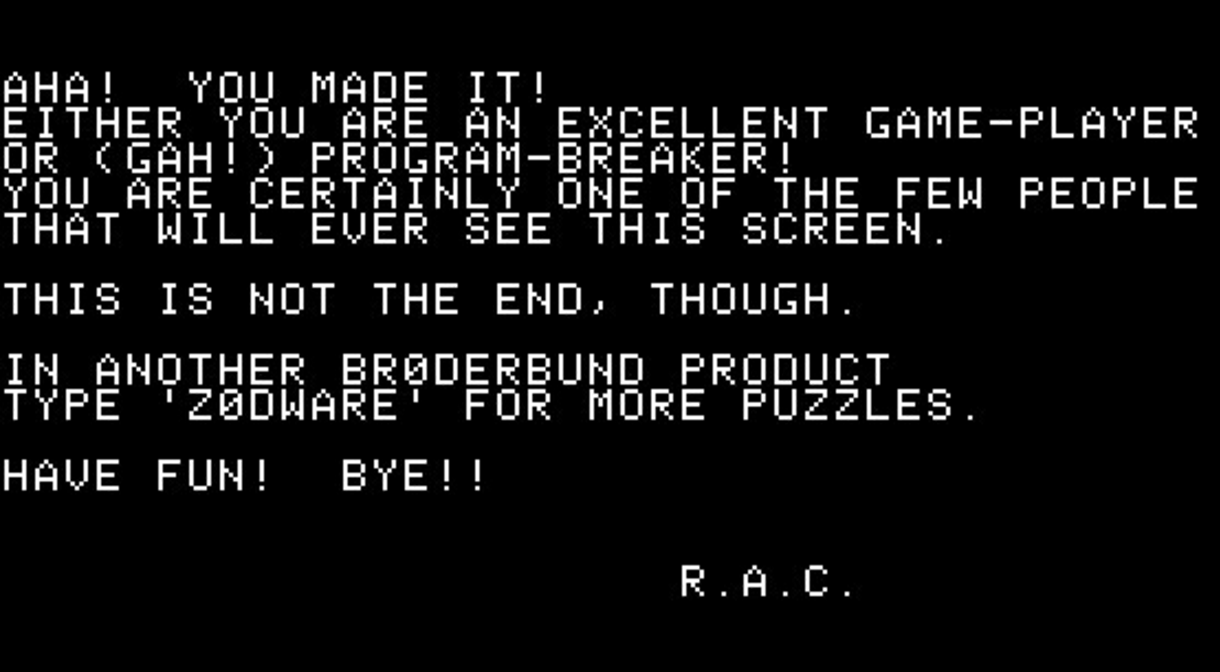

Es bleibt nur der Code zu finden. Der Player stellte fest, dass beim erneuten Drücken von Strg-Z während der Anzeige einer verschlüsselten Nachricht eine weitere Eingabeaufforderung angezeigt wird - DOUBLE HELIX. Jetzt wurde klar, dass Sie für die Suche nach dem Osterei während des "Ruhestands" im Spiel einen aus drei Buchstaben bestehenden Code eingeben müssen. Der Code-Hinweis lautet "Double Helix". 4 Uhr morgens gab den DNA-Code zum richtigen Zeitpunkt ein und erhielt eine Nachricht von den Machern des Spiels. Es hatte ZODWARE-Code für ein anderes Spiel der Broderbund-Entwickler. Zum Zeitpunkt der Beschreibung des gefundenen Ostereies hatte (wahrscheinlich) noch keine einzige Person es gesehen. Auf jeden Fall ist der Schöpfer des Spiels, Robert A. Cook, zuversichtlich und gratuliert 4 Uhr morgens zu seinem Fund mit den Worten „Großartige Arbeit! Ich dachte, es würde tausend Jahre dauern, aber Sie haben es in nur 33 Jahren geschafft. “ Auf die Frage, in welchem Spiel der ZODWARE-Code funktioniert, konnte Cook nicht antworten, aber er versprach, eine Person zu finden, die sich daran erinnern kann.

Zum Zeitpunkt der Beschreibung des gefundenen Ostereies hatte (wahrscheinlich) noch keine einzige Person es gesehen. Auf jeden Fall ist der Schöpfer des Spiels, Robert A. Cook, zuversichtlich und gratuliert 4 Uhr morgens zu seinem Fund mit den Worten „Großartige Arbeit! Ich dachte, es würde tausend Jahre dauern, aber Sie haben es in nur 33 Jahren geschafft. “ Auf die Frage, in welchem Spiel der ZODWARE-Code funktioniert, konnte Cook nicht antworten, aber er versprach, eine Person zu finden, die sich daran erinnern kann.