Nmap-Scanner als Hauptwerkzeug von Filmhackern

Nmap ist ein kostenloses Dienstprogramm, das für eine Vielzahl konfigurierbarer Scans von IP-Netzwerken mit einer beliebigen Anzahl von Objekten entwickelt wurde, um den Status von Objekten eines gescannten Netzwerks (Ports und ihre entsprechenden Dienste) zu bestimmen. Ursprünglich wurde das Programm für UNIX-Systeme implementiert, jetzt sind jedoch Versionen für viele Betriebssysteme verfügbar.Nmap unterstützt auch eine Vielzahl zusätzlicher Funktionen: Bestimmen des Betriebssystems eines Remote-Hosts mithilfe von TCP / IP-Stack-Fingerabdrücken, „unsichtbares“ Scannen, dynamische Berechnung der Verzögerungszeit und erneuter Übertragung von Paketen, paralleles Scannen, Identifizieren inaktiver Hosts mithilfe paralleler Ping-Abfrage; Scannen mit falschen Hosts, Ermitteln des Vorhandenseins von Paketfiltern, direktes (ohne Verwendung von Portmapper) RPC-Scannen, Scannen mit IP-Fragmentierung und auch Optionale Angabe von IP-Adressen und Portnummern gescannter Netzwerke. In neueren Versionen wurde die Möglichkeit hinzugefügt, beliebige Skripte (Skripte) in der Programmiersprache Lua zu schreiben.Auf der offiziellen Website des Dienstprogramms wurde eine große Auswahl getroffen, um die Arbeit von Hackern zu veranschaulichen. Der Eigentümer der Website, Gordon Lyon, der aus irgendeinem Grund den Spitznamen Fyodor gewählt hat, bietet jedem, der als erster die Verwendung des Dienstprogramms im nächsten Film bemerkt, ein Geschenk-T-Shirt aus seinem Zero Day Clothing Nmap Store an.

Nmap ist ein kostenloses Dienstprogramm, das für eine Vielzahl konfigurierbarer Scans von IP-Netzwerken mit einer beliebigen Anzahl von Objekten entwickelt wurde, um den Status von Objekten eines gescannten Netzwerks (Ports und ihre entsprechenden Dienste) zu bestimmen. Ursprünglich wurde das Programm für UNIX-Systeme implementiert, jetzt sind jedoch Versionen für viele Betriebssysteme verfügbar.Nmap unterstützt auch eine Vielzahl zusätzlicher Funktionen: Bestimmen des Betriebssystems eines Remote-Hosts mithilfe von TCP / IP-Stack-Fingerabdrücken, „unsichtbares“ Scannen, dynamische Berechnung der Verzögerungszeit und erneuter Übertragung von Paketen, paralleles Scannen, Identifizieren inaktiver Hosts mithilfe paralleler Ping-Abfrage; Scannen mit falschen Hosts, Ermitteln des Vorhandenseins von Paketfiltern, direktes (ohne Verwendung von Portmapper) RPC-Scannen, Scannen mit IP-Fragmentierung und auch Optionale Angabe von IP-Adressen und Portnummern gescannter Netzwerke. In neueren Versionen wurde die Möglichkeit hinzugefügt, beliebige Skripte (Skripte) in der Programmiersprache Lua zu schreiben.Auf der offiziellen Website des Dienstprogramms wurde eine große Auswahl getroffen, um die Arbeit von Hackern zu veranschaulichen. Der Eigentümer der Website, Gordon Lyon, der aus irgendeinem Grund den Spitznamen Fyodor gewählt hat, bietet jedem, der als erster die Verwendung des Dienstprogramms im nächsten Film bemerkt, ein Geschenk-T-Shirt aus seinem Zero Day Clothing Nmap Store an.Matrix neu geladen

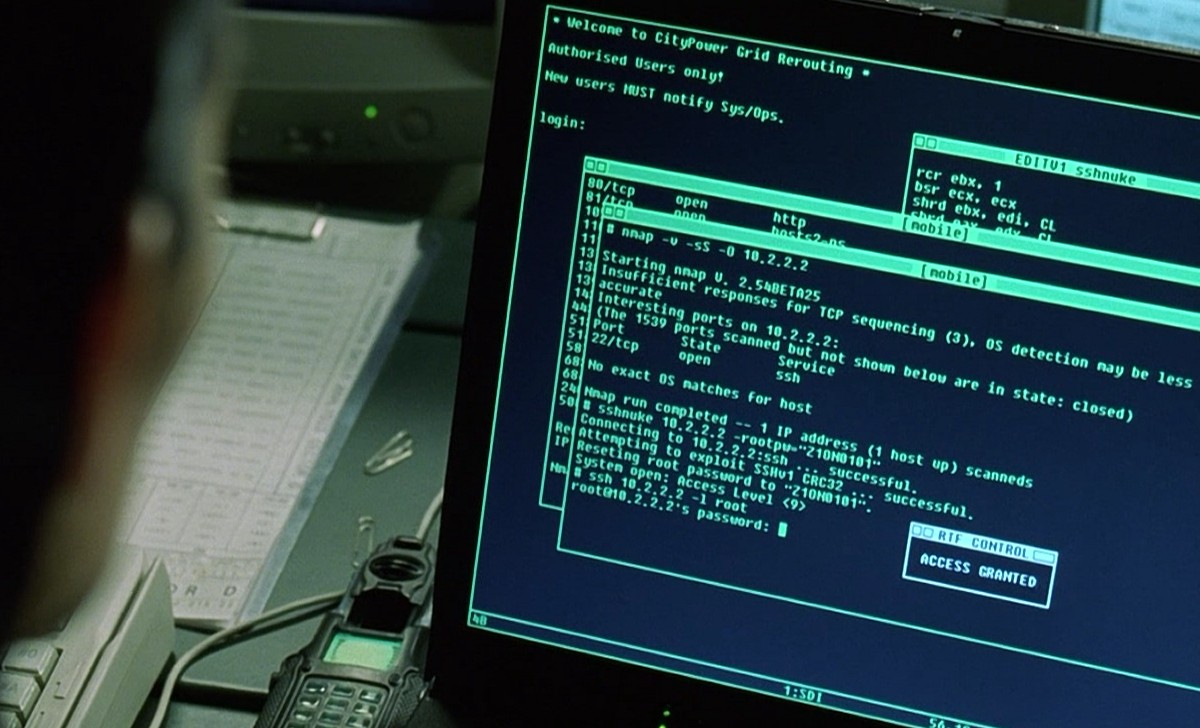

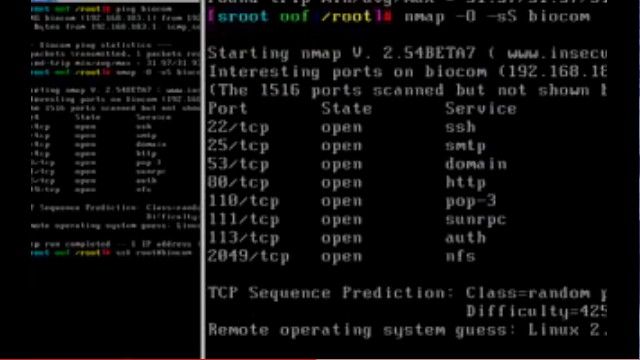

Obwohl Nmap früher in verschiedenen Nebenfilmen zu sehen war, war es Matrix Reloaded ( Wikipedia , IMDB , Amazon ), die das Dienstprogramm in einen Bildschirmstar verwandelte!Wir alle haben Filme wie Hacker gesehen , in denen dumme bunte dreidimensionale Animationen versuchten, sich als Hacking-Tools auszugeben. Daher war Fedor sehr überrascht zu sehen, wie korrekt Hacking in The Matrix Reloaded gezeigt wird. Um das Stromversorgungssystem der Stadt zu knacken, startete Trinity Nmap v2.54BETA25, suchte damit einen anfälligen SSH-Server und startete 2001 den Exploit SSH1 CRC32. Ay-yai-yay, Stadt, ist das möglich.

Auf der Scotland Yard-Website veröffentlichten Mitarbeiter der Computerkriminalität eine Warnung für diejenigen, die diesen Film sahen, und forderten, nicht zu versuchen, das zu wiederholen, was sie sahen, und sich nicht in Computer zu hacken.

Auf der Scotland Yard-Website veröffentlichten Mitarbeiter der Computerkriminalität eine Warnung für diejenigen, die diesen Film sahen, und forderten, nicht zu versuchen, das zu wiederholen, was sie sahen, und sich nicht in Computer zu hacken.Snowden

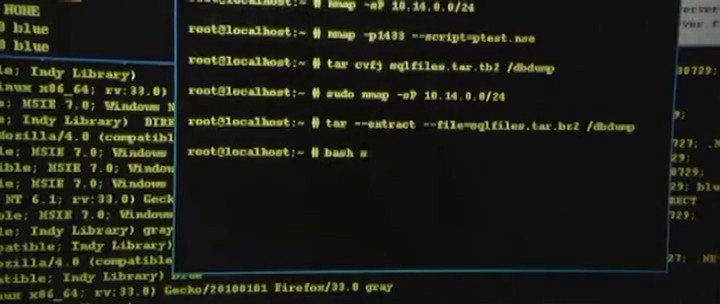

Der Film von Oliver Stone ( Wikipedia , IMDB , Amazon ) aus dem Jahr 2016 adaptiert ein massives geheimes Dokumentenleck, das von Edward Snowden initiiert wurde und die Wahrheit über das weit verbreitete Abhören von US-Bürgern durch die NSA enthüllte. In einer der ersten Szenen führt Snowden in einer Schulungsgruppe der CIA eine Aufgabe zur Netzwerksicherheit aus, die zwischen 5 und 8 Stunden dauern sollte. Aber mit Nmap und einem speziellen Skript für Nmap NSE namens ptest.nse besteht Snowden zur Überraschung des Professors den Test in 38 Minuten! Ein Text, der der Ausgabe des Programms ähnelt, wird auch auf den Bildschirmen anderer Schüler erfasst. Um jedoch zu verstehen, was dort geschrieben steht, müssen Sie auf die 4K-Version des Films warten.

Trailer (nmap sichtbar in der 34. Sekunde)

Trailer (nmap sichtbar in der 34. Sekunde)Dredd / Richter Dredd

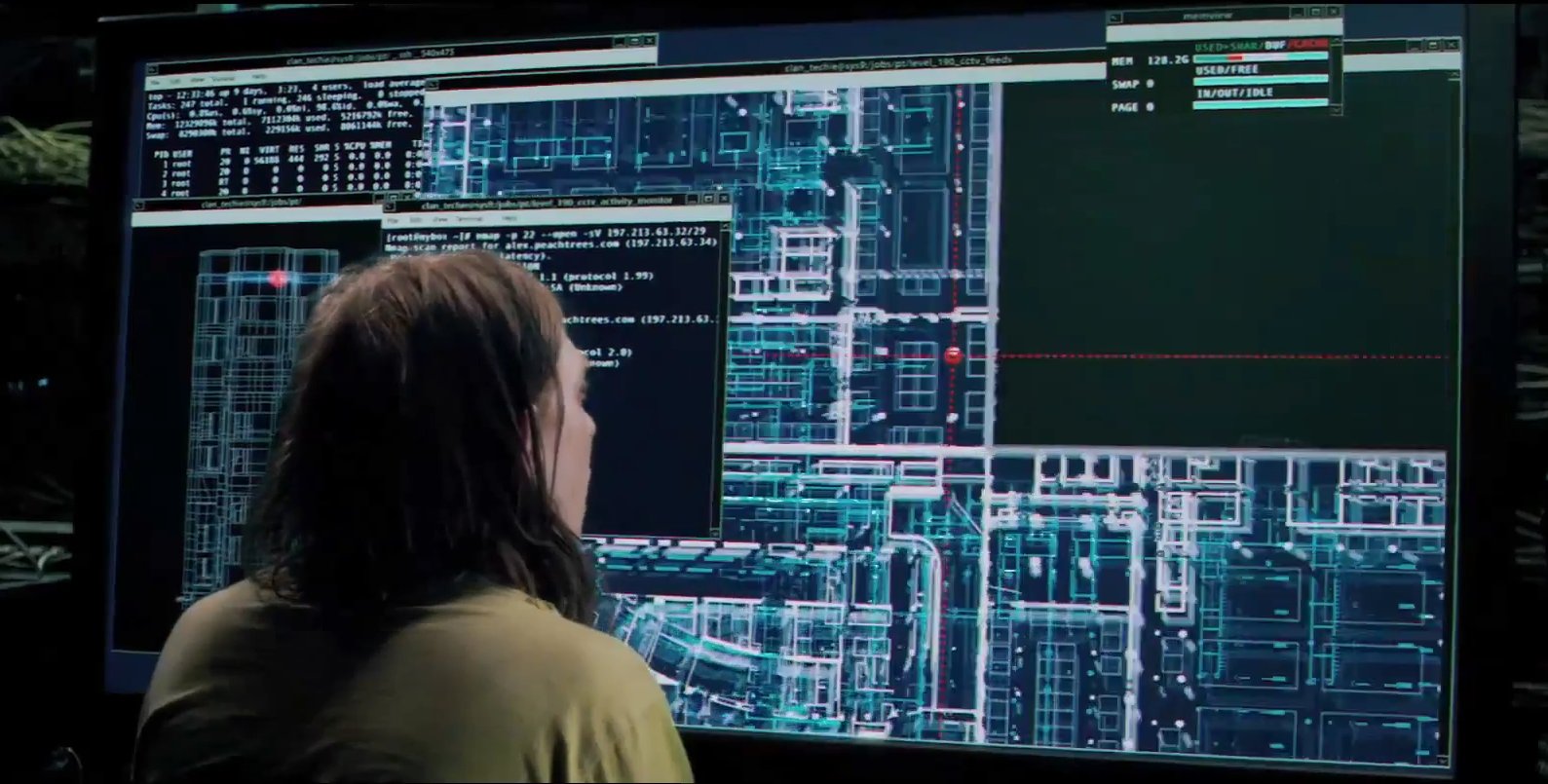

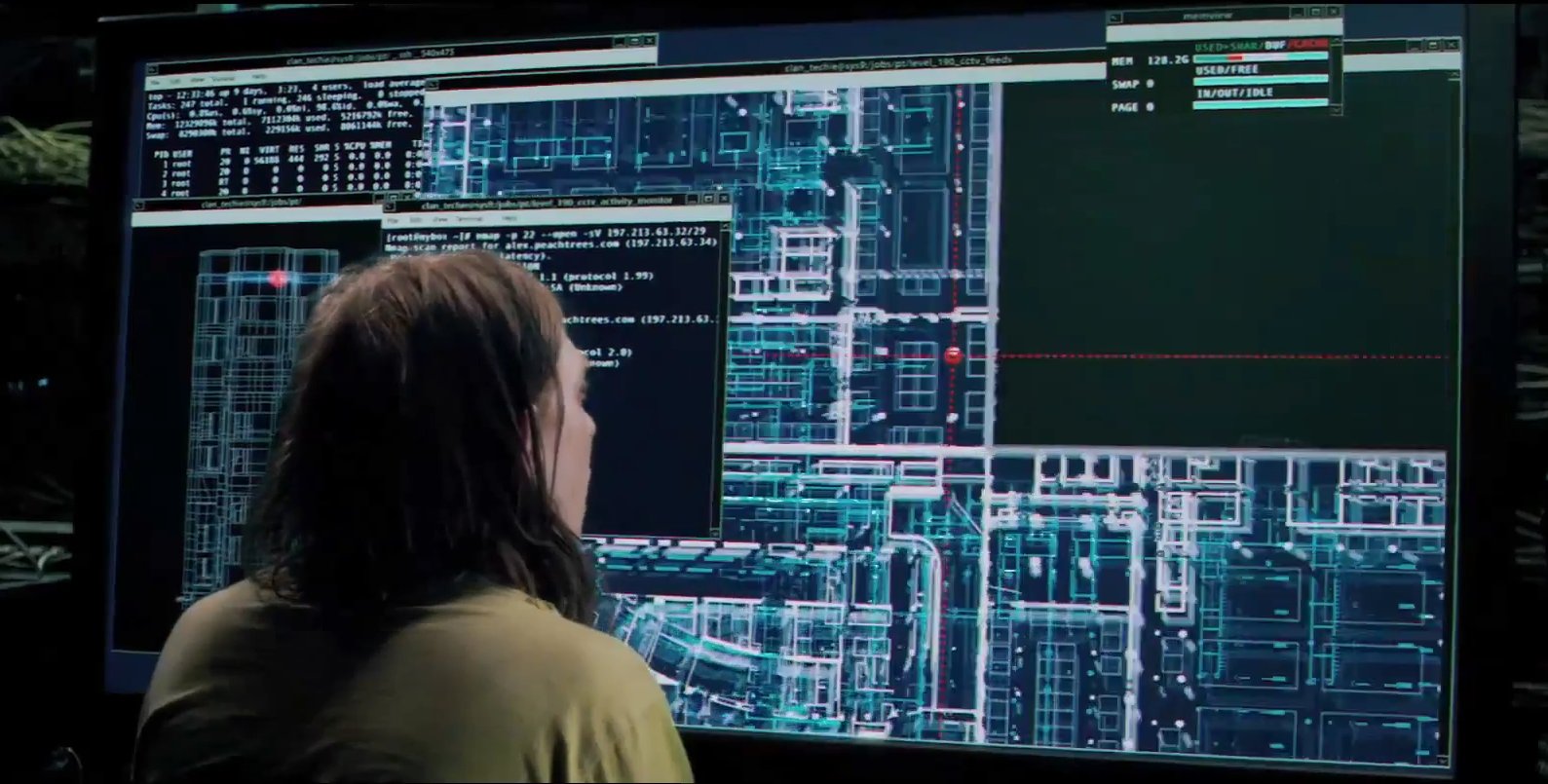

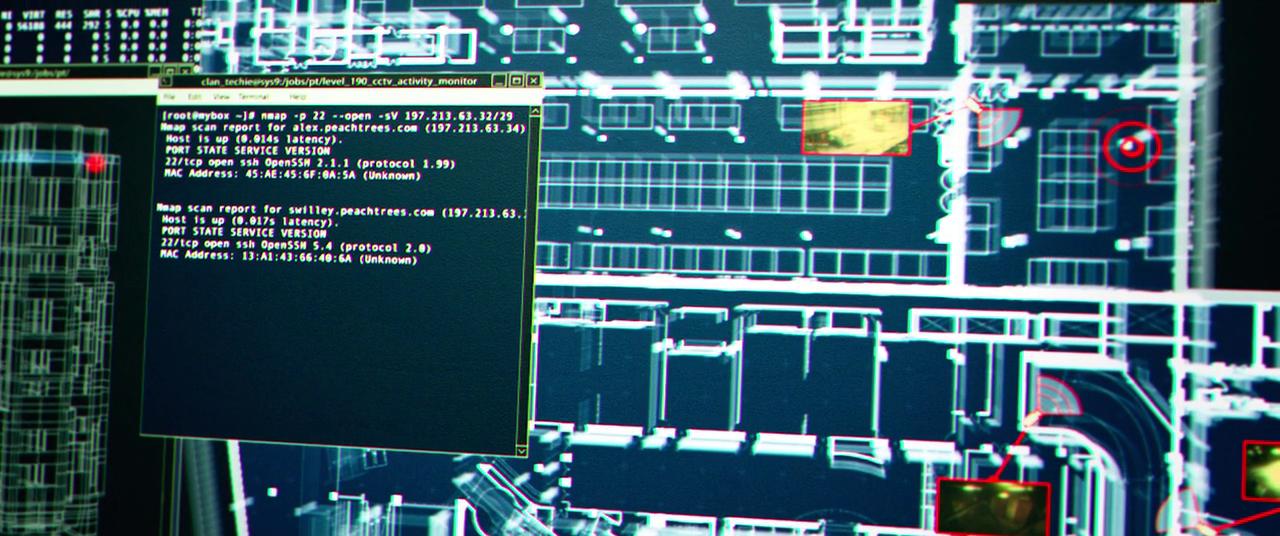

Dredd ( Wikipedia , IMDB , Amazon ), eine Adaption der berühmten Judge Dredd-Comics , wurde 2012 veröffentlicht, und nmap ist in vielen seiner Szenen zu sehen.In der großen postapokalyptischen Metropole Mega City One beruht das Gesetz nur auf Richtern des Justizministeriums - Polizisten, die das Recht haben, Straftäter zu beurteilen, zu verurteilen und hinzurichten. Mehr als jeder andere Richter macht der unerbittliche und rücksichtslose Richter Dredd Kriminellen Angst. Zusammen mit der Kadettenrichterin Cassandra Anderson infiltrieren sie einen berüchtigten Wolkenkratzer, der von einer ehemaligen Prostituierten kontrolliert wird, die jetzt Drogendealerin ist, Ma-Ma. Um das Computernetzwerk eines Wolkenkratzers zu untersuchen und seine Schwachstellen zu finden, verwenden sie nmap! Der Trailer zeigt kurz den nmap-Scan-TCP-Port 22 (SSH):

Elysium / Elysium: Paradies nicht auf Erden

Im Science-Fiction-Film Elysium ( Wikipedia , IMDB , Amazon ) von 2013 spielen Matt Damon und Jodie Foster. Die Aktion findet 2154 statt, als die übervölkerte Erde unter Armut, Verbrechen und Zerstörung leidet, während die Reichen in einer luxuriösen Raumstation leben. Nmap Version 13 (hier ist es die Zukunft) wird verwendet, um Ports in Damons computergestütztem Gehirn zu scannen, bevor die Daten kopiert werden, die er trägt, um zu versuchen, in eine Raumstation einzubrechen.

Fantastic Four / Fantastic Four

Fantastic Four ( Wikipedia , IMDB , Amazon ) - 2015 groß angelegte Adaption von Marvel-Comics-Comics. In dem Film verwendet Sue Storm nmap-Fähigkeiten, um nach einem Begleiter zu suchen. Auf ihrem Computer sehen Sie "IPSCAN", dann "TRACEROUTE", "PORTSCAN" und schließlich "NMAP".

Wer bin ich / wer bin ich

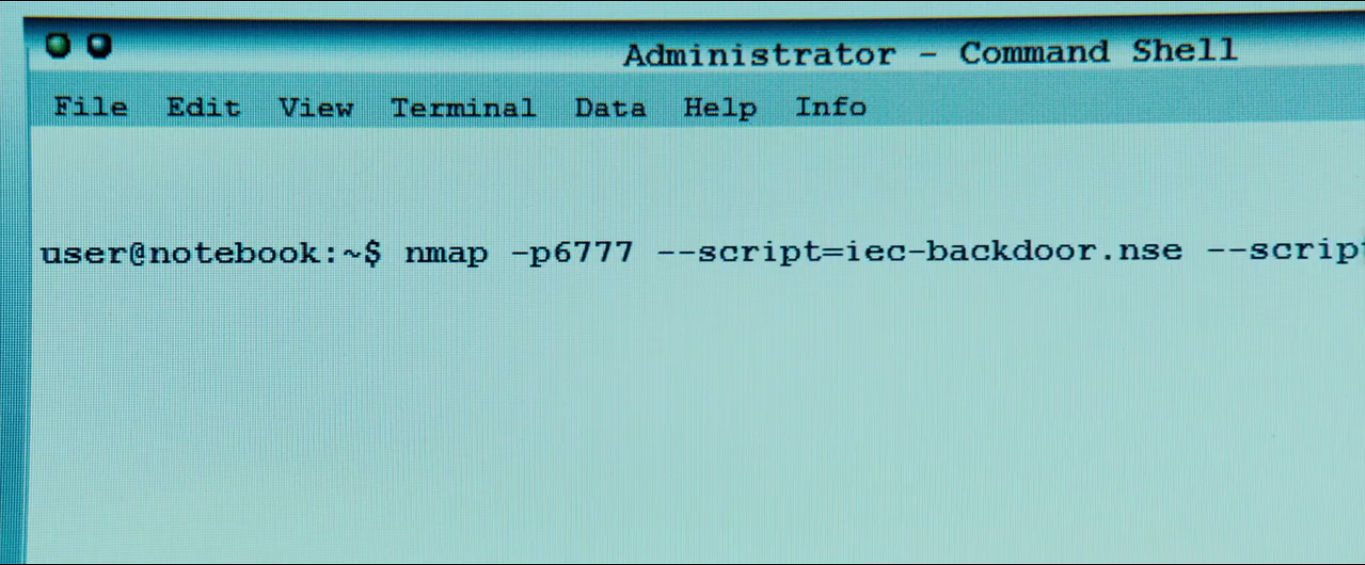

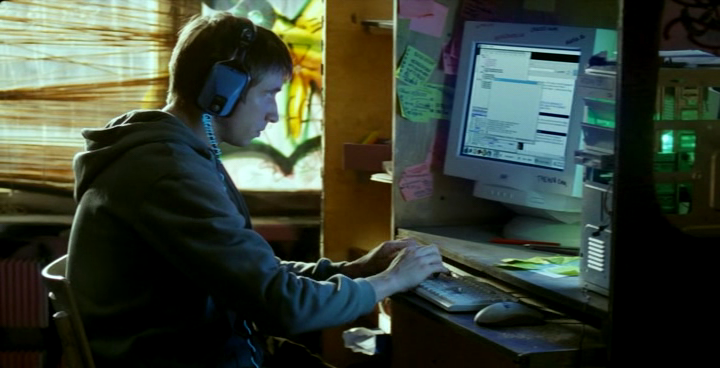

Wer bin ich - kein System ist sicher ( Wikipedia , IMDB , Amazon ) ist ein deutscher Cyber-Thriller aus dem Jahr 2014, der von Hacker-Gruppen (kopiert von Anonymous) erzählt, die versuchen, sich in kühnen Hacking-Systemen und verschiedenen Lepra zu schlagen. Während der Initiationsszene (13:40) zeigt der Protagonist Benjamin seine Fähigkeiten, indem er in das Stromversorgungsnetz eindringt und einen kleinen Stromausfall auslöst. Er tut dies mit seinem Skript für die Nmap Scripting Engine ( NSE ). Der Skriptname iec-backdoor.nse bezieht sich auf die Standards der International Electrotechnical Commission ( IEC ), die die Stromversorgungsnetze und deren Ausrüstung verwalten. Ein solcher Realismus ist eine interessante Sache!

Bourne Ultimatum / Bourne Ultimatum

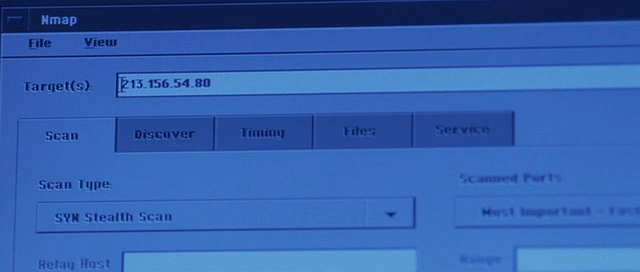

In dem Film The Bourne Ultimatum ( Wikipedia , IMDB , Amazon ) müssen sich CIA-Beamte in den Mailserver der Zeitung ( The Guardian UK ) hacken , um die Briefe eines Reporters zu lesen, den sie getötet haben. Dazu verwenden sie Nmap und die neue offizielle Zenmap-GUI ! Nmap meldet, dass SSH 3.9p1, Posfix smtpd und Nameserver (anscheinend bindend) auf dem Server ausgeführt werden. Sie benutzen auch reichlich Bash, eine Muschel, sozusagen "Bourne-again".

Stirb hart 4

UPI KAI! In Die Hard 4: Live Free oder Die Hard ( Wikipedia , IMDB , Amazon ) wird Detective John MacLane wegen Verhaftung des Hackers Matthew Farrell angeklagt, dem FBI, das verdächtigt wird, in sein System eingebrochen zu sein. Dann muss er den brillanten Terroristenschurken Thomas Gabriel verhindern, der versucht, die ganze Welt zu zerstören. In dieser Szene demonstriert Farrell die nmap-Kompetenz.

Das Mädchen mit dem Drachentattoo

Das Mädchen mit dem Drachentattoo (Män som hatar kvinnor) - Thriller von 2009 ( Wikipedia , IMDB , Amazon ), basierend auf dem Bestseller Stig Larsson. Er erzählt die Geschichte von Lisbeth, einem gestörten Hacker-Mädchen, das unter dem Asperger-Syndrom und dem Missbrauch verschiedener Chefs leidet. Sie führt eine journalistische Untersuchung des Mordes vor 40 Jahren durch. In der Liste der profitabelsten Filme nicht englischer Herkunft im Jahr 2009 belegte er den dritten Platz.Eine kleine Szene mit nmap findet in der 6. Minute des Films statt. Es geht um das Original - ein Hollywood-Remake des Films mit großem Budget wurde 2011 veröffentlicht ( IMDB , Wikipedia , Amazon) und möglicherweise viel verloren durch die Tatsache, dass es keine Szenen von Nmap darin gibt!

GI Joe: Vergeltung / GI Joe: Cobra 2 werfen

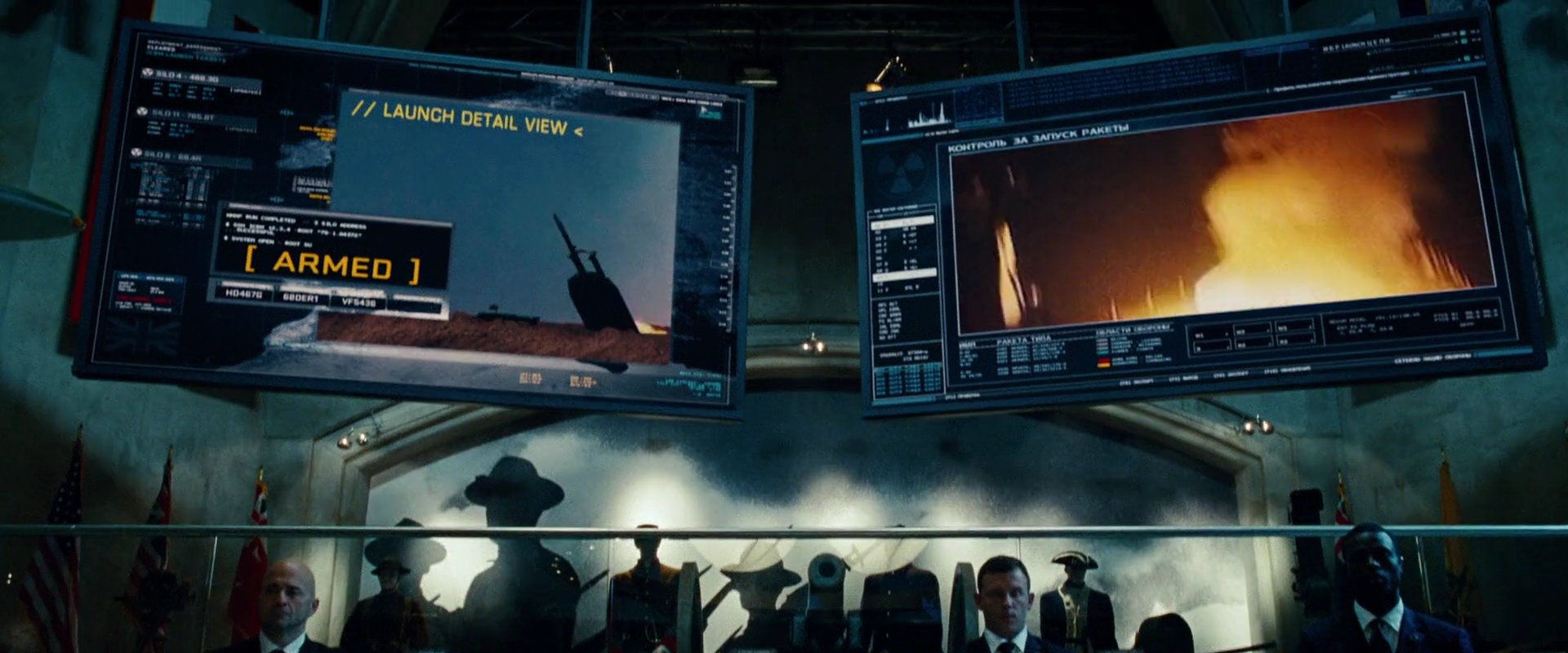

Im Actionfilm GI Joe: Vergeltung ( Wikipedia , IMDB , Amazon ) von 2013 wird nmap verwendet, um Atomwaffen zu starten. Die Utility-Oberfläche ist seltsam, aber anscheinend scannen sie die Startmine mit nmap, ssh jede gefundene Interkontinentalrakete, sie machen su root und führen Befehle aus, um sie in Alarmbereitschaft zu versetzen und zu starten.

Das Zuhören

In dem Film The Listening ( Wikipedia , IMDB , Amazon ) aus dem Jahr 2006 über einen ehemaligen NSA-Mitarbeiter, der aus einer Agentur geflohen ist und eine geheime Abhörstation in den italienischen Alpen eröffnet hat, werden Nmap und NmapFE verwendet.

Gerechtigkeitsliga: Untergang / Gerechtigkeitsliga: Untergang

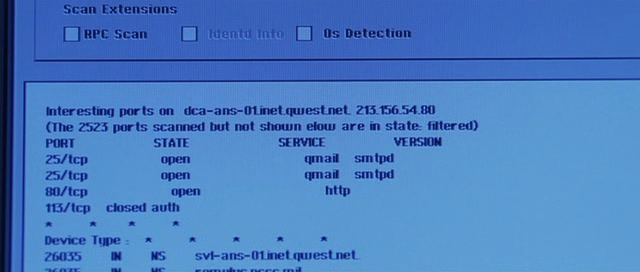

Im Animationsfilm Justice League: Doom 2012 ( Wikipedia , IMDB , Amazon ) wird nmap beim Vorspann verwendet. In dem Film konfrontieren Batman, Superman, Wonder Woman und Green Lantern das Team der Superschurken. Interessanterweise haben Filmemacher in den meisten Fällen den Link von nmap.org zu we.inc (Wayne Enterprises) in der Utility-Ausgabe geändert . Darüber hinaus wurde im August 2011 Nmap (4.20) aus dem Jahr 2006 verwendet. Batman muss sich natürlich mit allen möglichen wichtigen und heldenhaften Dingen befassen, aber es ist wirklich unmöglich, fünf Minuten für die Installation der neuesten Version von nmap einzuplanen!

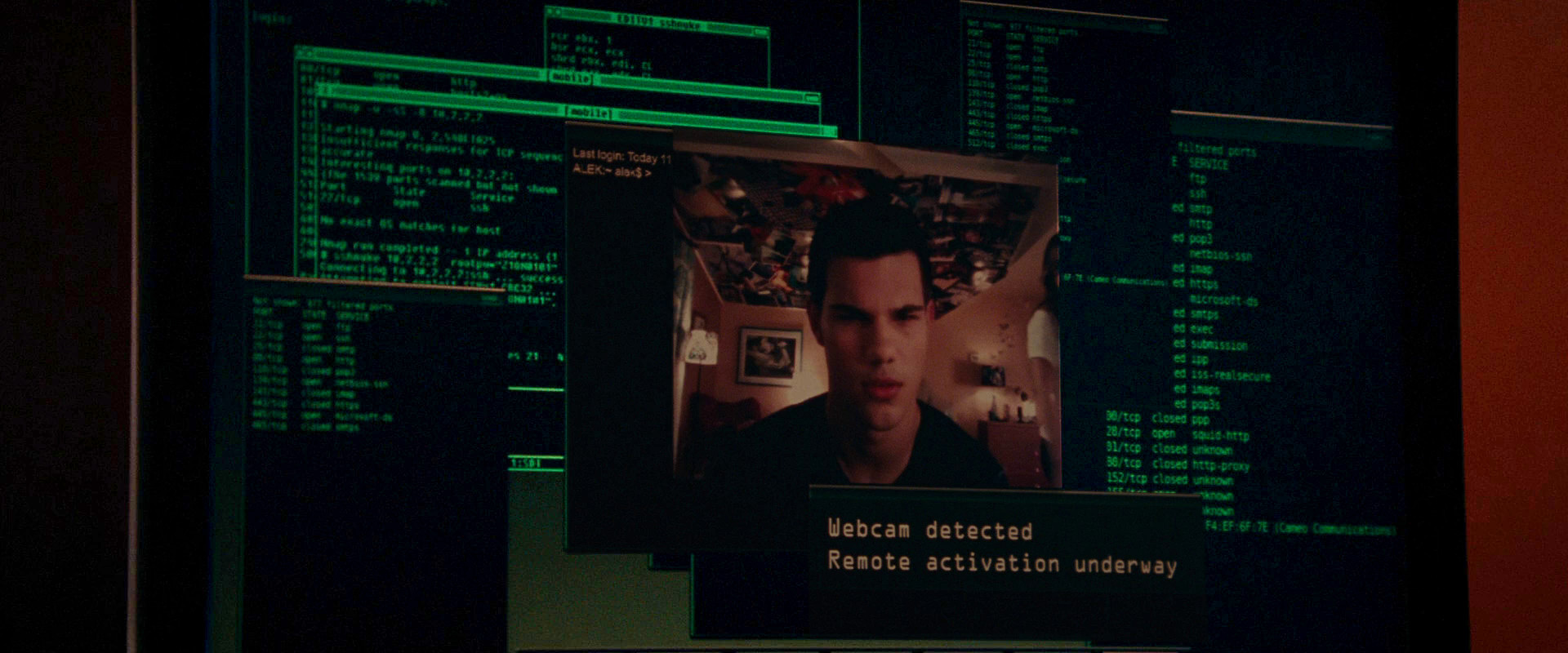

Entführung / Verfolgung

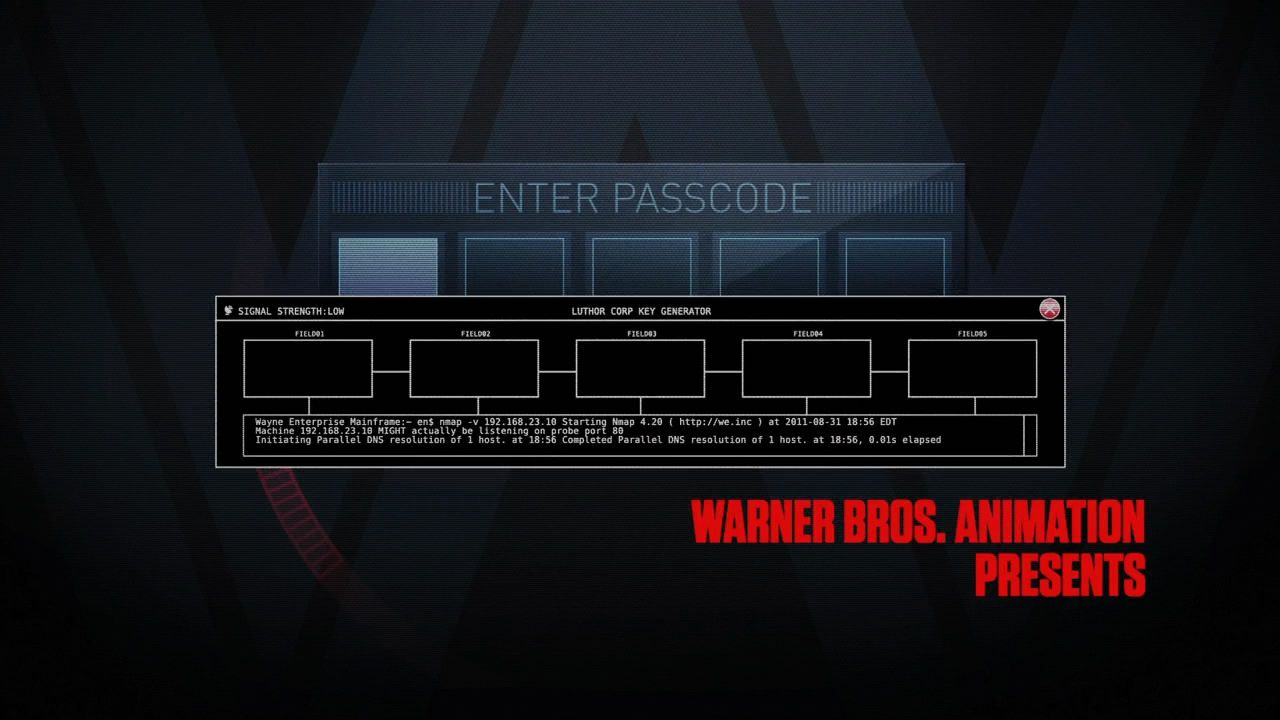

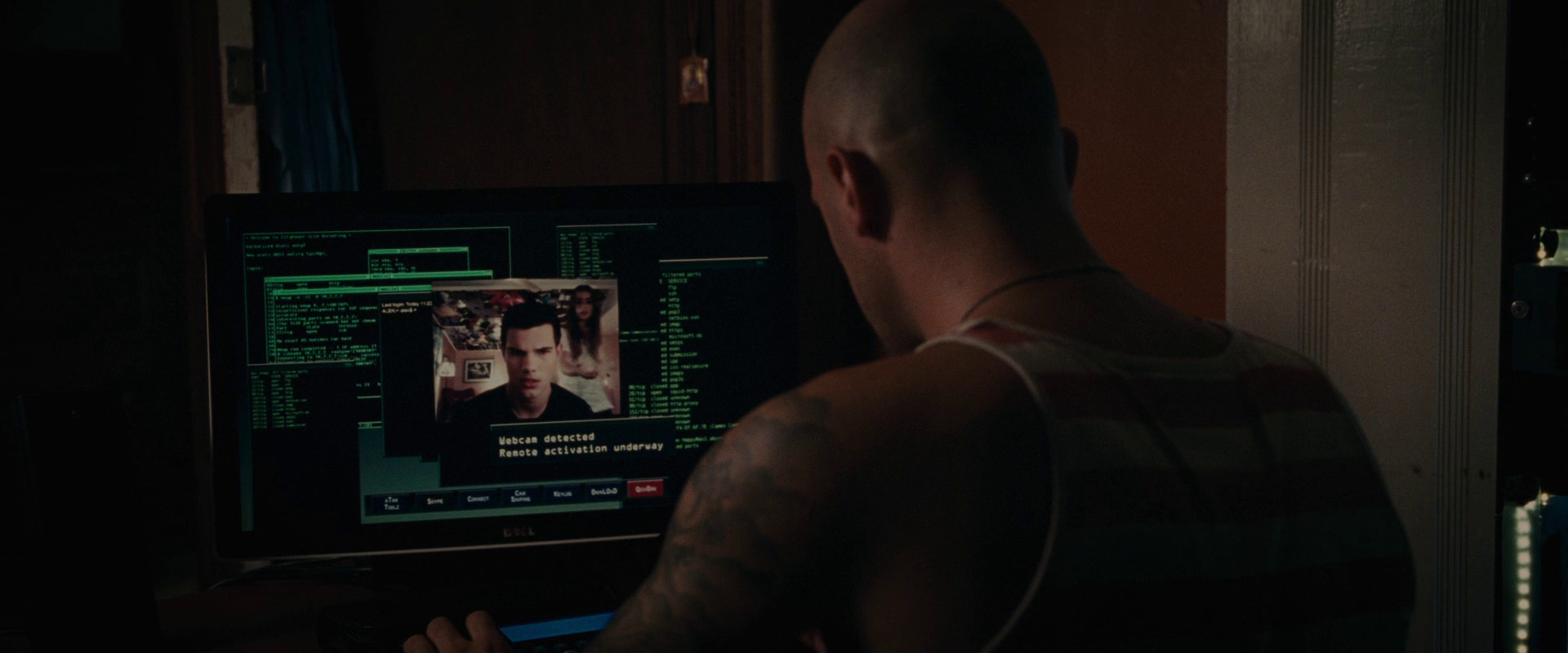

Entführung ( Wikipedia , IMDB , Amazon ) - Thriller 2011. Der Teenager versucht, die Wahrheit über sich selbst herauszufinden, indem er sein Säuglingsfoto auf der Website entdeckt, um nach vermissten Kindern zu suchen. Dabei wird er als Teil anderer Bösewichte von einem serbischen Hacker mit nmap verfolgt. Wenn Ihnen nmap-Hintergründe in den Screenshots bekannt vorkommen, haben die Filmemacher sie einfach aus The Matrix Reloaded entfernt.

Extrahiert

Der 2012 erschienene NF-Thriller Extracted ( IMDB , Amazon ) handelt von einem Wissenschaftler, der die Technologie zum Betrachten menschlicher Erinnerungen erfunden hat, jedoch in Schwierigkeiten gerät, nachdem er in das Bewusstsein eines Heroinsüchtigen eingedrungen ist, der des Mordes verdächtigt wird. Hier wird nmap als Teil des Systems verwendet, um in den menschlichen Geist einzudringen (möglicherweise ist dies ein NSE-Skript).

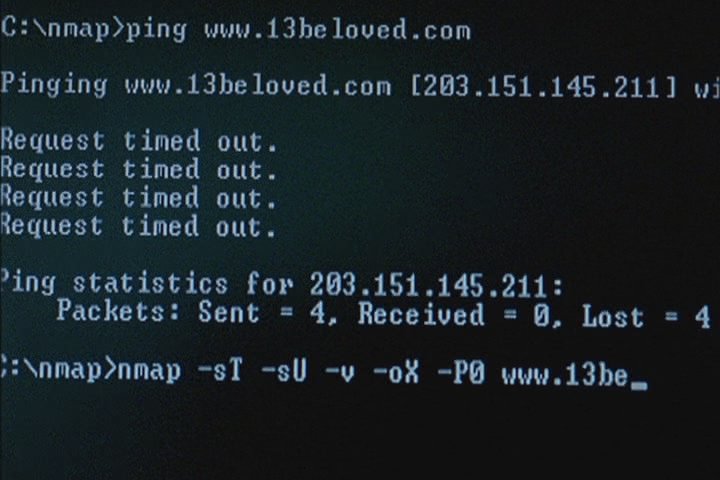

13: Spiel des Todes / 13

Nmap wurde in dem thailändischen Thriller 13: Game of Death ( Wikipedia , IMDB , Amazon ) 2006 verwendet, der auch als "13 Beloved" und "13 Game Sayawng" bekannt ist. Der Film erzählt die Geschichte einer Person, die 13 Aufgaben ausführt, um 100.000.000 US-Dollar zu gewinnen. Die Aufgaben werden schwieriger, gefährlicher, illegaler und grotesker. Was würden Sie für 100 Dollar Lyam tun? Einer der Freunde des Protagonisten, der Systemadministrator, beginnt sich Sorgen um seinen Freund zu machen und demonstriert die Fähigkeiten der Verwendung von nmap, indem er die Website dieses perversen Spiels hackt.

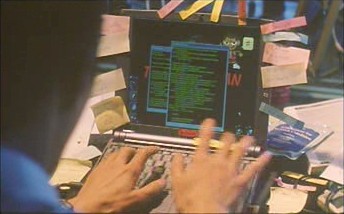

Battle Royale

Battle Royale ( Wikipedia , IMDB , Amazon ), auch bekannt als Batoru Rowaiaru, ist ein sehr seltsamer und kontroverser japanischer Film über Neuntklässler, die von der Regierung auf eine einsame Insel geschickt wurden. Sie wurden mit explodierenden Halsbändern versorgt und gezwungen, sich im Rahmen eines perversen Überlebensspiels gegenseitig zu töten. Einer von ihnen stellte sich als Hacker heraus, und in den Szenen damit können Sie die nmap-Quellcodes sehen.

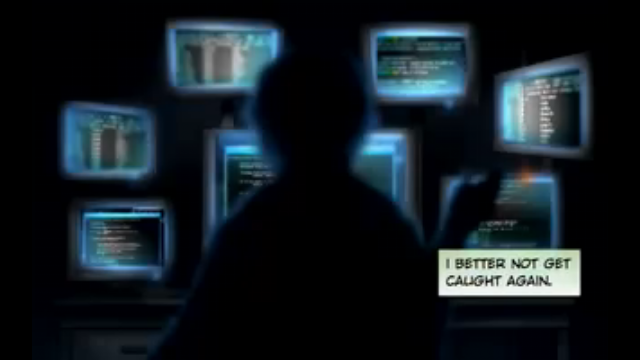

Gebrochene Heilige / Gebrochene Gerechte

Broken Saints ( Wikipedia , IMDB , Amazon ), eine preisgekrönte Video-Comic-Serie mit 24 Kapiteln, die erstmals von 2001 bis 2003 online veröffentlicht wurde. Dann wurde es von 20th Century Fox auf DVD vertrieben. Dies ist eine komplizierte 12-Stunden-Geschichte über vier Fremde aus fernen Winkeln der Erde, die durch eine gemeinsame Vision des kommenden Bösen verbunden sind.Einer von ihnen, Raimi, ein junger Entwickler von Sicherheitssoftware, verwendet nmap, um Systeme zu hacken und Unternehmensgrundstücke seines Arbeitgebers aufzudecken. Die Szene mit nmap befindet sich im zweiten Kapitel.

Hottabych

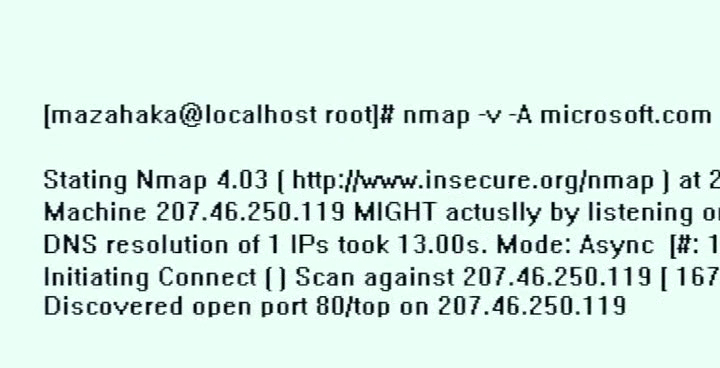

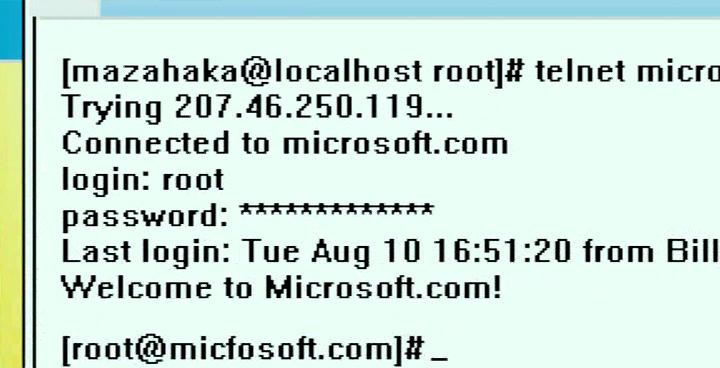

Nmap und Telnet werden von einem jugendlichen Hacker Gena verwendet, um microsoft.com im russischen Film „Hottabych“ ( Wikipedia , IMDB , Kinopoisk ) von 2006 zu hacken . Microsoft und die US-Geheimdienste waren infolgedessen sehr verärgert und schickten ein attraktives Hacker-Mädchen Annie nach Russland, um dies zu enthüllen. Der Film zeigt auch einen epischen Kampf zwischen Genies um die Macht über die Erde.

HaXXXor: Keine Diskette mehr

Nmap ist sogar in der Low-Budget-Softpornoserie HaXXXor erschienen. "HaXXXor Volume 1: No Longer Floppy" enthält eine ziemlich lange Szene mit Schulungen zur Verwendung des E-Lita nmap-Modells. Auf den Bildern ist sie immer noch angezogen.

Blutiger Montag

In der japanischen Dramaserie Bloody Monday (2008 - 2010) muss ein Hacker namens Falcon Computerkenntnisse einsetzen, um das mysteriöse Bloody Monday-Projekt aufzudecken und zu verhindern, dass biologische Terroristen Tokio angreifen. Nachdem Falcon in die japanische Sicherheitsbasis eingebrochen ist, wird er verhaftet, kann aber dank seines Vaters, der in dieser Abteilung arbeitet und mit Hacking zu tun hat, leicht entkommen.Zwei Jahre später erhielt der Sicherheitsdienst die Information, dass eine Gruppe von Terroristen, die die Bevölkerung einer kleinen Stadt in Russland zerstört hatten, vorhatte, ein tödlich gefährliches Virus in Tokio zu versprühen, aber der Agent, der den Fall untersuchte, wurde getötet. Um Daten über den Fall in Russland zu erhalten, bittet der Leiter des Sicherheitsdienstes Falcon um Hilfe. Als Takagi erkennt, dass er keine Wahl hat, stimmt er zu und ahnt nicht, wie drastisch sich sein Leben und das Leben seinerMitmenschen ändern werden, da Nmap seine Pläne für einen talentierten Teenager mit Terroristen in mehreren Folgen verwendet, beginnend mit der ersten Folge der ersten Staffel. Andere realistisch gezeigte Computer-Sicherheitsdienstprogramme, darunter Netcat, Rainbow Crack und der Exploit Sadmind, sind ebenfalls in der Serie enthalten.

Source: https://habr.com/ru/post/de399375/

All Articles