In sozialen Netzwerken können Sie Fotos von Flugtickets finden und Bonusmeilen zuweisen

Ticketreservierungssysteme folgen nicht den grundlegenden Sicherheitsregeln. Aus diesem Grund können findige Hacker Vielfliegern Bonusmeilen zuweisen, die Fluggesellschaften zur Verfügung stellen. Wie das geht, wird ausführlich in der Präsentation des berühmten Spezialisten Karsten Nohl und seiner Kollegin Nemanja Nikodijević beschrieben, die die Jungs auf der 33. Jahreskonferenz Chaos Communication Congress (333) präsentierten.Wir sprechen über globale Reservierungssysteme (GDS), die Informationen von Reisebüros und Ticketbuchungsseiten mit Ticketanträgen sowie von Fluggesellschaften, Hotels und Autovermietern sammeln.Alle Informationen konzentrieren sich auf GDS mit der Bestimmung der Verfügbarkeit von Tickets / Tickets, deren Preis und Reservierung. In dieser Datenbank werden nicht nur allgemeine Informationen zu Preisen und Verfügbarkeit gespeichert, sondern auch persönliche Informationen zu Kunden, die Tickets gebucht haben.So sieht ein typisches elektronisches Ticket aus, das vom GDS-System nach Registrierung einer Reservierung an einen bestimmten Benutzer ausgegeben wird. Das Dokument wird in der GDS-Datenbank gespeichert.

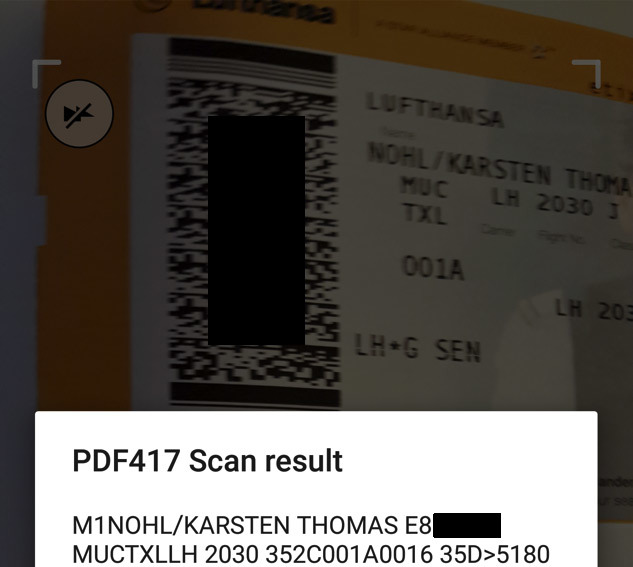

Ticketreservierungssysteme folgen nicht den grundlegenden Sicherheitsregeln. Aus diesem Grund können findige Hacker Vielfliegern Bonusmeilen zuweisen, die Fluggesellschaften zur Verfügung stellen. Wie das geht, wird ausführlich in der Präsentation des berühmten Spezialisten Karsten Nohl und seiner Kollegin Nemanja Nikodijević beschrieben, die die Jungs auf der 33. Jahreskonferenz Chaos Communication Congress (333) präsentierten.Wir sprechen über globale Reservierungssysteme (GDS), die Informationen von Reisebüros und Ticketbuchungsseiten mit Ticketanträgen sowie von Fluggesellschaften, Hotels und Autovermietern sammeln.Alle Informationen konzentrieren sich auf GDS mit der Bestimmung der Verfügbarkeit von Tickets / Tickets, deren Preis und Reservierung. In dieser Datenbank werden nicht nur allgemeine Informationen zu Preisen und Verfügbarkeit gespeichert, sondern auch persönliche Informationen zu Kunden, die Tickets gebucht haben.So sieht ein typisches elektronisches Ticket aus, das vom GDS-System nach Registrierung einer Reservierung an einen bestimmten Benutzer ausgegeben wird. Das Dokument wird in der GDS-Datenbank gespeichert. Buchungscode (PNR)Die drei wichtigsten GDS dominieren derzeit den Weltmarkt: Amadeus (gegründet 1987), Sabre (gegründet 1960) und Galileo (heute Travelport). Beispielsweise arbeiten die Fluggesellschaften Lufthabsa und AirBerlin sowie das Reisebüro Expedia mit der ersten zusammen. Mit der zweiten - American Airlines und Aeroflot. Wenn Sie beispielsweise ein American Airlines-Flugticket über Expedia buchen, wird es sowohl in GDS: Amadeus als auch in Sabre gespeichert. Es ist im Allgemeinen schwierig, im Voraus vorherzusagen, in welchem bestimmten GDS Sie persönliche Informationen für einen bestimmten Benutzer finden können, da es auch Hotelreservierungen, Vermittler von Reisebüros usw. gibt.Karsten Nol und Namanya Nikodievich untersuchten den Schutz der Informationssicherheit in GDS-Systemen und stellten fest, dass er nahe Null war. Wir sprechen über das Sicherheitsniveau, das elektronischen Systemen der 70er und 80er Jahre innewohnt. Diese Unternehmen begannen bereits vor dem Erscheinen eines solchen Begriffs mit der „Cloud-Speicherung“ von Daten. Zu diesem Zeitpunkt konnten sie im Prinzip keinen zuverlässigen kryptografischen Schutz bieten. Darüber hinaus bietet das System einen sehr schwachen Zugangsschutz. Dies liegt daran, dass zu vielen Agenten Zugriff auf das System gewährt wird: Fluggesellschaften, Reisebüros, Hotels usw.Somit haben alle GDS-Mitarbeiter sowie Mitarbeiter aller Agenten Zugriff auf alle PNRs. Forscher schlagen vor, dass verschiedene Regierungsbehörden auch Zugang zu PNR haben.Um auf einer einfachen Ebene auf GDS zugreifen zu können, müssen Sie nicht einmal ein beliebiges Login und Passwort festlegen. Sie werden automatisch zugewiesen, wobei der Nachname des Benutzers als Login und der Reservierungscode (PNR) als Passwort festgelegt werden . Es ist der Code, der auf elektronischen Tickets gedruckt und im ersten Screenshot verschmiert ist.Und was sehen wir auf zahlreichen Fotos auf Instagram und anderen sozialen Netzwerken? Benutzer fotografieren unachtsam ihre elektronischen Tickets und veröffentlichen sie öffentlich. Darüber hinaus können diese Codes auch offline erfasst werden, indem einfach Tags auf dem Passagiergepäck fotografiert werden. Geheime Informationen (in der Tat das Passwort für das System) werden einfach auf den Drucker gedruckt, auf den Koffer geklebt und zur öffentlichen Anzeige bereitgestellt.

Buchungscode (PNR)Die drei wichtigsten GDS dominieren derzeit den Weltmarkt: Amadeus (gegründet 1987), Sabre (gegründet 1960) und Galileo (heute Travelport). Beispielsweise arbeiten die Fluggesellschaften Lufthabsa und AirBerlin sowie das Reisebüro Expedia mit der ersten zusammen. Mit der zweiten - American Airlines und Aeroflot. Wenn Sie beispielsweise ein American Airlines-Flugticket über Expedia buchen, wird es sowohl in GDS: Amadeus als auch in Sabre gespeichert. Es ist im Allgemeinen schwierig, im Voraus vorherzusagen, in welchem bestimmten GDS Sie persönliche Informationen für einen bestimmten Benutzer finden können, da es auch Hotelreservierungen, Vermittler von Reisebüros usw. gibt.Karsten Nol und Namanya Nikodievich untersuchten den Schutz der Informationssicherheit in GDS-Systemen und stellten fest, dass er nahe Null war. Wir sprechen über das Sicherheitsniveau, das elektronischen Systemen der 70er und 80er Jahre innewohnt. Diese Unternehmen begannen bereits vor dem Erscheinen eines solchen Begriffs mit der „Cloud-Speicherung“ von Daten. Zu diesem Zeitpunkt konnten sie im Prinzip keinen zuverlässigen kryptografischen Schutz bieten. Darüber hinaus bietet das System einen sehr schwachen Zugangsschutz. Dies liegt daran, dass zu vielen Agenten Zugriff auf das System gewährt wird: Fluggesellschaften, Reisebüros, Hotels usw.Somit haben alle GDS-Mitarbeiter sowie Mitarbeiter aller Agenten Zugriff auf alle PNRs. Forscher schlagen vor, dass verschiedene Regierungsbehörden auch Zugang zu PNR haben.Um auf einer einfachen Ebene auf GDS zugreifen zu können, müssen Sie nicht einmal ein beliebiges Login und Passwort festlegen. Sie werden automatisch zugewiesen, wobei der Nachname des Benutzers als Login und der Reservierungscode (PNR) als Passwort festgelegt werden . Es ist der Code, der auf elektronischen Tickets gedruckt und im ersten Screenshot verschmiert ist.Und was sehen wir auf zahlreichen Fotos auf Instagram und anderen sozialen Netzwerken? Benutzer fotografieren unachtsam ihre elektronischen Tickets und veröffentlichen sie öffentlich. Darüber hinaus können diese Codes auch offline erfasst werden, indem einfach Tags auf dem Passagiergepäck fotografiert werden. Geheime Informationen (in der Tat das Passwort für das System) werden einfach auf den Drucker gedruckt, auf den Koffer geklebt und zur öffentlichen Anzeige bereitgestellt. Manchmal ist es im Grafikcode des Scanners codiert, aber leicht zu erkennen.

Manchmal ist es im Grafikcode des Scanners codiert, aber leicht zu erkennen. Im öffentlichen Bereich finden Sie Tausende solcher Fotos mit Codes, aus denen PNRs extrahiert werden.Was können wir bekommen, wenn wir die PNR-Kennung (sechs Zeichen) und den Nachnamen kennen? Wir können Informationen über die Identität des Benutzers erhalten, möglicherweise sogar Informationen über das Hotel, in dem er ein Zimmer reserviert hat, und über die Anmietung eines Autos. Plus Informationen über Bonusmeilen und andere Airline-Prämien für Vielflieger. Kontaktinformationen: Telefon, E-Mail-Adresse, häufig eine Postanschrift. In der GDS sind häufig Passdetails verfügbar, einschließlich des Geburtsdatums.Hacker mit Zugriff auf GDS sehen auch Zahlungsinformationen - eine Bankkartennummer und ein Ablaufdatum (Ablaufdatum) sowie die IP-Adresse des Benutzers. Diese Informationen können im weiteren Prozess der Fälschung der Persönlichkeit nützlich sein.Die Autoren des Berichts machen darauf aufmerksam, dass der sechsstellige PNR-Code sogar mit brutaler Gewalt ausgewählt werden kann. Entropie 29,2-28,9 Bit.Fluggesellschaften haben auch viel zu tun, wenn Sie mit dem berühmten PNR umgehen. Zum Beispiel können Sie manchmal das Abreisedatum und das Ticket ändern (dies ist eine Überraschung für das Opfer). In einigen Fällen können Sie sogar den Namen auf dem Ticket ändern (dies ist bereits ein schöner Bonus). Die meisten Unternehmen geben verschiedene Boni für PNR aus.Somit ergibt sich ein allgemeines Szenario. Wir wählen Standardnamen, Brute Force PNR, wir finden passende Tickets. Wenn die Fluggesellschaft Fluggäste ohne Überprüfung eines Reisepasses zulässt, ändern Sie das Datum und die E-Mail-Adresse - und fliegen Sie gegebenenfalls. Wenn die Dokumente überprüft werden, geben wir das Ticket zurück, wir erhalten Boni, mit deren Hilfe er ein neues Ticket in seinem Namen kauft - und wir fliegen kostenlos.Kostenlose Meilen können nicht nur für Flüge verwendet werden, sondern auch für die kostenlose Unterkunft in Hotels und den Erhalt von Geschenkgutscheinen. Mit Hilfe des letzteren können Sie kostenlose Meilen „auszahlen“, indem Sie Zertifikate gegen Waren eintauschen und diese verkaufen oder sie gegen Bargeld an das Geschäft zurückgeben. So können alte Buchungssysteme mehr als einem Hacker ein angenehmes Leben ermöglichen.Der Bericht von Karsten Nol und Namanya Nikodievich beschreibt die PNR verschiedener GDS, gültige Charaktere und andere Informationen für Brute Force.Präsentation von Karsten Nol und Namanya Nikodievich bei 33C3 ( pdf )

Im öffentlichen Bereich finden Sie Tausende solcher Fotos mit Codes, aus denen PNRs extrahiert werden.Was können wir bekommen, wenn wir die PNR-Kennung (sechs Zeichen) und den Nachnamen kennen? Wir können Informationen über die Identität des Benutzers erhalten, möglicherweise sogar Informationen über das Hotel, in dem er ein Zimmer reserviert hat, und über die Anmietung eines Autos. Plus Informationen über Bonusmeilen und andere Airline-Prämien für Vielflieger. Kontaktinformationen: Telefon, E-Mail-Adresse, häufig eine Postanschrift. In der GDS sind häufig Passdetails verfügbar, einschließlich des Geburtsdatums.Hacker mit Zugriff auf GDS sehen auch Zahlungsinformationen - eine Bankkartennummer und ein Ablaufdatum (Ablaufdatum) sowie die IP-Adresse des Benutzers. Diese Informationen können im weiteren Prozess der Fälschung der Persönlichkeit nützlich sein.Die Autoren des Berichts machen darauf aufmerksam, dass der sechsstellige PNR-Code sogar mit brutaler Gewalt ausgewählt werden kann. Entropie 29,2-28,9 Bit.Fluggesellschaften haben auch viel zu tun, wenn Sie mit dem berühmten PNR umgehen. Zum Beispiel können Sie manchmal das Abreisedatum und das Ticket ändern (dies ist eine Überraschung für das Opfer). In einigen Fällen können Sie sogar den Namen auf dem Ticket ändern (dies ist bereits ein schöner Bonus). Die meisten Unternehmen geben verschiedene Boni für PNR aus.Somit ergibt sich ein allgemeines Szenario. Wir wählen Standardnamen, Brute Force PNR, wir finden passende Tickets. Wenn die Fluggesellschaft Fluggäste ohne Überprüfung eines Reisepasses zulässt, ändern Sie das Datum und die E-Mail-Adresse - und fliegen Sie gegebenenfalls. Wenn die Dokumente überprüft werden, geben wir das Ticket zurück, wir erhalten Boni, mit deren Hilfe er ein neues Ticket in seinem Namen kauft - und wir fliegen kostenlos.Kostenlose Meilen können nicht nur für Flüge verwendet werden, sondern auch für die kostenlose Unterkunft in Hotels und den Erhalt von Geschenkgutscheinen. Mit Hilfe des letzteren können Sie kostenlose Meilen „auszahlen“, indem Sie Zertifikate gegen Waren eintauschen und diese verkaufen oder sie gegen Bargeld an das Geschäft zurückgeben. So können alte Buchungssysteme mehr als einem Hacker ein angenehmes Leben ermöglichen.Der Bericht von Karsten Nol und Namanya Nikodievich beschreibt die PNR verschiedener GDS, gültige Charaktere und andere Informationen für Brute Force.Präsentation von Karsten Nol und Namanya Nikodievich bei 33C3 ( pdf )Source: https://habr.com/ru/post/de400341/

All Articles