Workflow für die Ultraschall-Tracking-Beacon-Technologie

Workflow für die Ultraschall-Tracking-Beacon-TechnologieEin Forscherteam der Technischen Universität Braunschweig (Deutschland) fand eine große Anzahl von Android-Anwendungen

, die Ultraschallbaken zur Verfolgung von Benutzern verwenden. Experten sagen, dass die Technologie (Ultraschall-Cross-Device-Tracking, uXDT) in den letzten Jahren große Popularität erlangt hat.

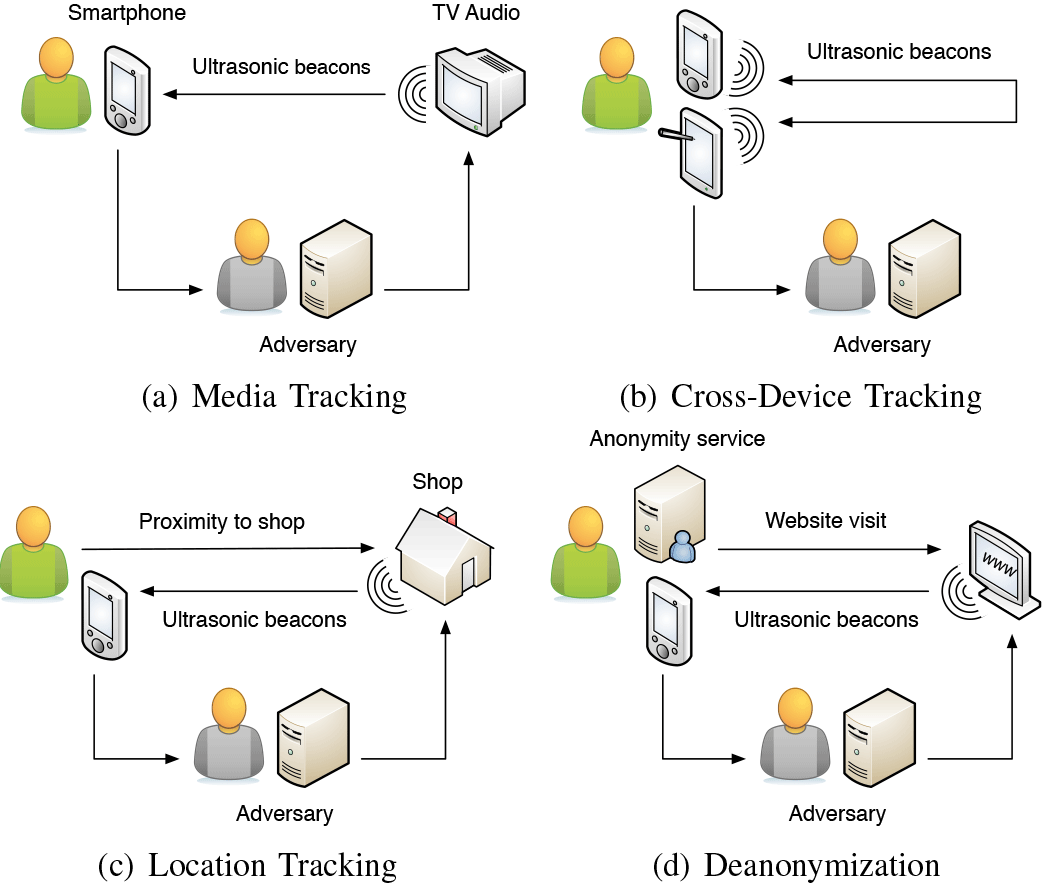

Die Idee ist, dass beim Abspielen einer Werbung im Fernsehen, auf einem mobilen Gerät oder in einem Offline-Geschäft / Restaurant ein Ultraschallsignal unhörbar für das Ohr zu hören ist. Es wird normalerweise zu einem Musikvideo oder Jingle hinzugefügt. Dieses Signal wird von den Mikrofonen der umgebenden elektronischen Geräte (Laptops, PCs, Smartphones, Tablets) aufgezeichnet - und danach weiß der Werbetreibende, dass dieser bestimmte Benutzer gleichzeitig die aufgelisteten Geräte besitzt. Dies ist erforderlich, unter anderem zum Verknüpfen von Werbeprofilen und zum Verfolgen eines Benutzers, der von verschiedenen Geräten aus auf das Internet zugreift.

Im Geschäft / Restaurant ist dies die Bindung eines bestimmten Smartphones an einen bestimmten Gast. Dann kann er gezielte Werbung für dieses Restaurant im Internet „täuschen“.

Werbetreibende legen großen Wert darauf, Profile zwischen Geräten zu verknüpfen, da es möglich ist, ein genaueres und vollständigeres Profil einer Person zu erstellen, ihre Gewohnheiten, ihr Internetverhalten und ihre Interessen an Details zu untersuchen. Zeigen Sie also eine relevantere und aufdringlichere Werbung. Benutzer werden dann überrascht sein, warum ihnen Pornobanner auf einem Smartphone angezeigt werden, wenn sie Erotik nur auf einem PC gesehen haben. Und die Profile sind bereits verbunden.

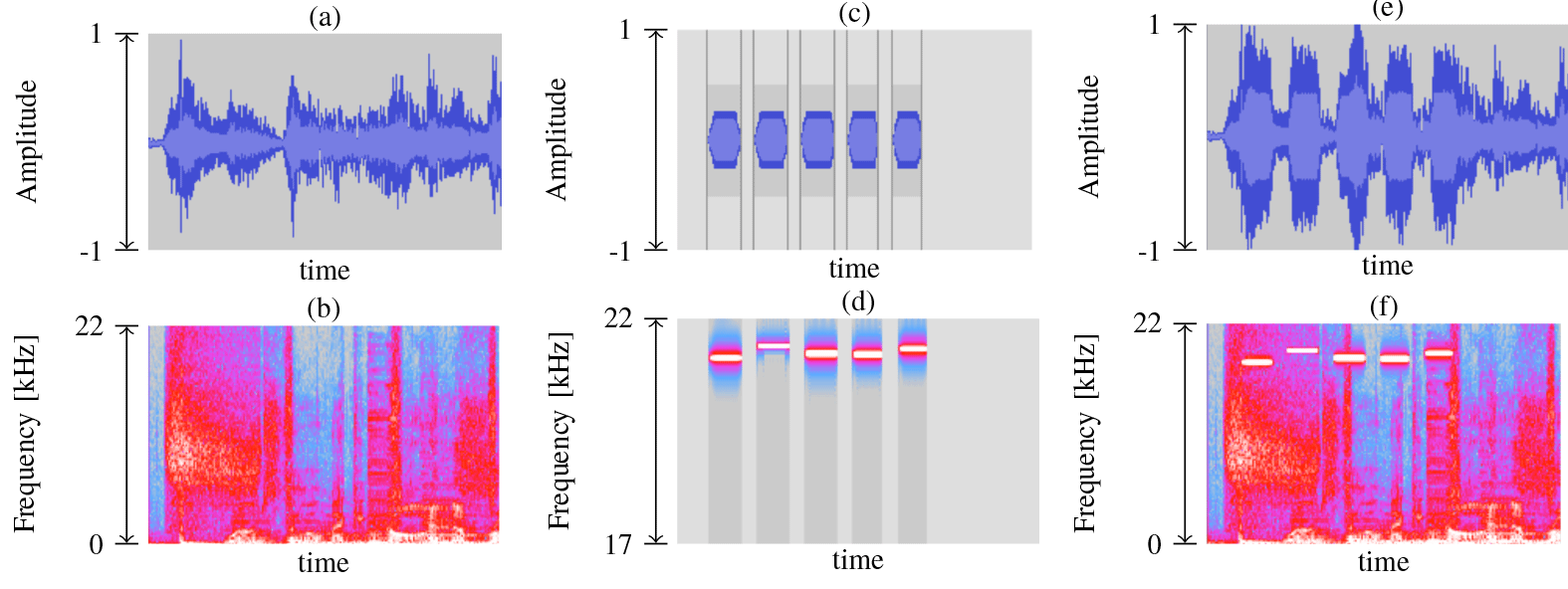

Versuchsaufbau im Labor der Technischen Universität Braunschweig. Die Beacon-Erkennung aus einer Entfernung von 2 Metern bei einer Frequenz von 18 kHz liegt zwischen 70% und 100% und bei einer Frequenz von 20 kHz zwischen 75% und 100%, abhängig von der Qualität des Telefons

Versuchsaufbau im Labor der Technischen Universität Braunschweig. Die Beacon-Erkennung aus einer Entfernung von 2 Metern bei einer Frequenz von 18 kHz liegt zwischen 70% und 100% und bei einer Frequenz von 20 kHz zwischen 75% und 100%, abhängig von der Qualität des TelefonsAus Sicht von Sicherheitsexperten und den meisten Benutzern stellt die Technologie zum Verknüpfen von Profilen eine echte Bedrohung für den Datenschutz dar, da Werbenetzwerke Informationen erhalten, die niemand bereitstellen wollte. Wenn eine Person versehentlich eine Werbung im Fernsehen gesehen hat, bedeutet dies nicht, dass sie die Erlaubnis erteilt hat, die Geschichte der besuchten Websites von einem Smartphone und einem PC aus zu studieren. Das Werbenetzwerk ist der Ansicht, dass es das Recht dazu hat, da eine solche Überwachung gesetzlich nicht verboten ist.

Die Technologie wird von Shopkick-, Lisnr- und SilverPush-Werbe-Engines unterstützt.

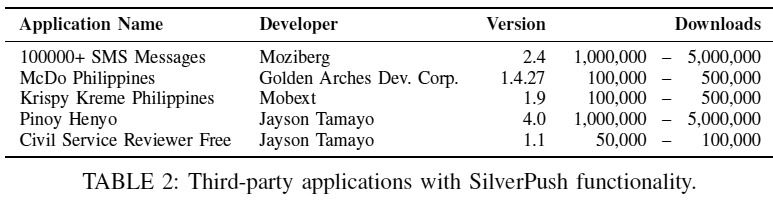

Im wirklichen Leben ist die Situation nicht kritisch. Erstens senden nur wenige Offline-Geschäfte und Fast-Food-Ketten Ultraschallbaken aus. Eine Studie in zwei europäischen Geschäften hat beispielsweise gezeigt, dass Shopkick-Ultraschall-Tracker nur in 4 von 35 in Verkaufsräumen untersuchten Punkten klingen. Zweitens muss der Benutzer zum Registrieren eines Signals auf einem Smartphone tatsächlich eine Anwendung öffnen, die auf dem Shopkick SDK ausgeführt wird. Offensichtlich werden solche Anwendungen nicht auf vielen Telefonen installiert, obwohl die Geschäfte sie selbst aktiv bewerben und den Benutzern verschiedene Rabatte und Boni anbieten, wenn sie die proprietäre Anwendung installieren und verwenden. Zwei der von Forschern gefundenen Anwendungen haben 1 bis 5 Millionen Downloads.

Audioaufnahmen und Spektrogramme eines unterstützenden Musiktitels und eines Ultraschallfeuers

Audioaufnahmen und Spektrogramme eines unterstützenden Musiktitels und eines UltraschallfeuersDas Hören von mehreren Dutzend Fernsehkanälen in sieben Ländern (insgesamt 6 Tage Audioaufnahmen) ergab keinen einzigen Tracking-Ultraschall zwischen den Frequenzen von 18 und 20 kHz. Forscher sagen, dass TV-Kanäle bei der Online-Übertragung unterschiedliche Einstellungen für die Video- und Audiokomprimierung verwenden. Es ist wahrscheinlich, dass dieser Ultraschall nach der Komprimierung aus der Sendung verschwand, obwohl er im ursprünglichen Signal vorhanden war.

Das Vorhandensein von mehr als 200 Anwendungen mit der Ultraschallerkennungsfunktion (von 1,3 Millionen getesteten) deutet darauf hin, dass diese Etiketten irgendwo in den ursprünglichen Sendungen vorhanden sein sollten.

In den letzten Jahren hat die Anzahl der Anwendungen mit uXDT-Unterstützung in der Regel rapide zugenommen. Ein früherer Scan im April 2015 ergab beispielsweise nur 6 Anwendungen mit uXDT und im Dezember 2015 39 Anwendungen. Aber jetzt ist die Technologie in die Massen gegangen.

Leider wird diese Art der Überwachung nach den Anträgen von einigen scheinbar seriösen Unternehmen wie McDonald's und Krispy Kreme angewendet. Obwohl ihr Ruf leiden kann, wenn viele Menschen von solchen Methoden zur Erstellung versteckter Werbeprofile erfahren.

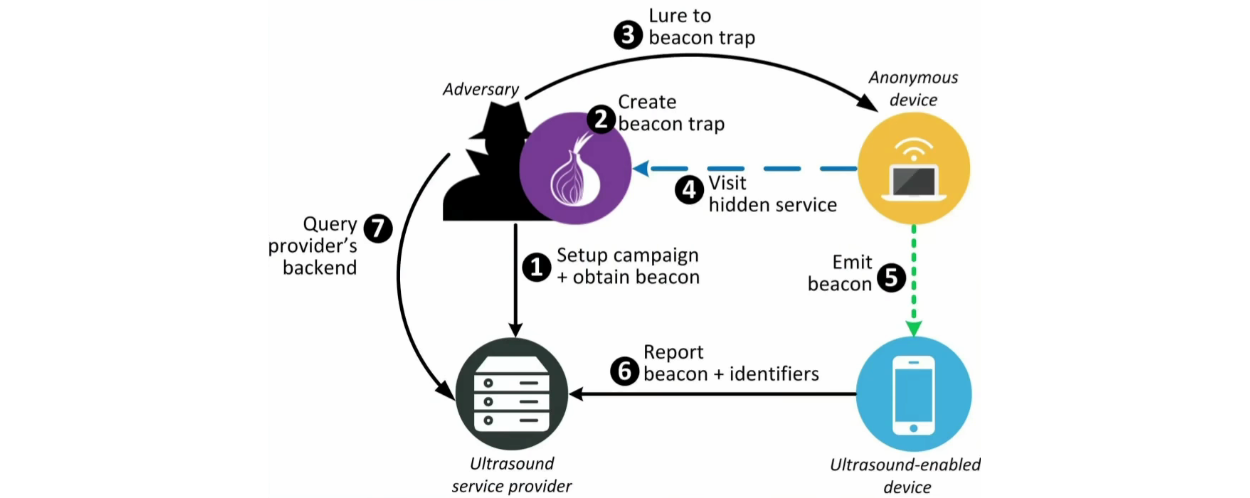

Übrigens hat dieselbe Forschergruppe zuvor die Methode zur Dekanonymisierung von Tor-Benutzern über dieselben Tracking-Ultraschallbaken in JavaScript beschrieben, die über die HTML5-Audio-API funktionieren.

Die Präsentation dieser Arbeit

Die Präsentation dieser Arbeit fand auf den Hack-Konferenzen Black Hat Europe 2016 und dem 33. Chaos Communication Congress von November bis Dezember statt (

mp4-Video, 543 MB ). Die Menschen sind sich dieses Angriffskanals also bereits bewusst. Die Entwickler des Tor-Projekts wurden

ebenfalls benachrichtigt . Ziehen Sie einfach den Stecker aus der Steckdose, wenn Sie über den Tor-Browser von einem PC aus auf das Internet zugreifen. Mit einem speziellen Scanner können Sie Programme suchen und von Ihrem Smartphone entfernen, die Ultraschall erkennen (statische Code-Analyse zeigt charakteristische Bereiche). Oder filtern Sie den Ultraschall der Signalquelle über 18 kHz.