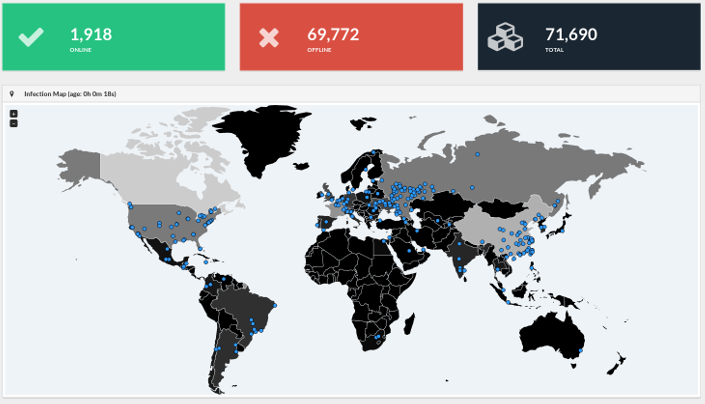

Im Moment kann man einen groß angelegten Angriff des Trojaner-Entschlüsselers Wana decrypt0r 2.0 beobachten

Der Angriff wird in verschiedenen Netzwerken beobachtet, die völlig unabhängig voneinander sind.

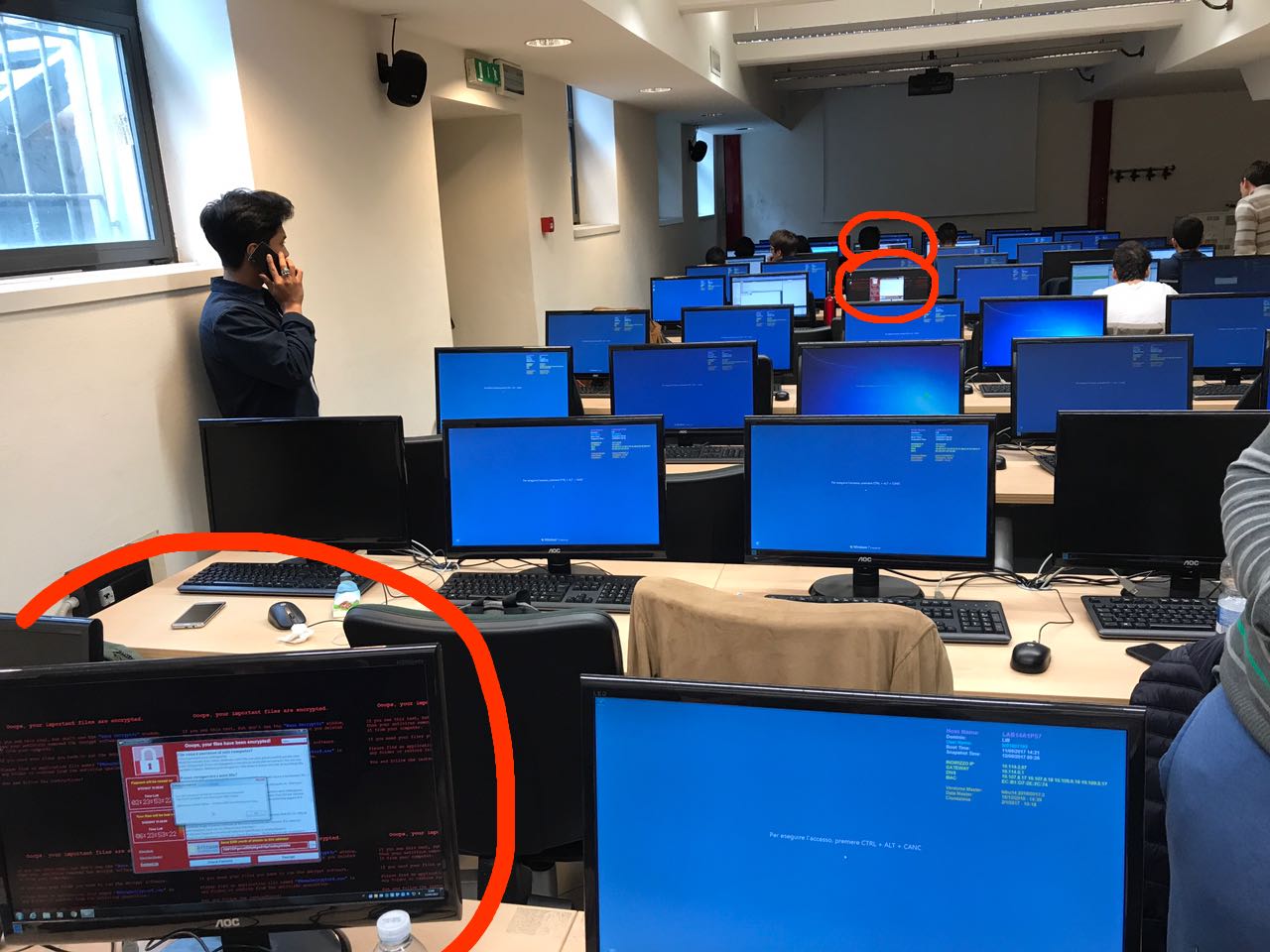

Eine Ransomware, die sich im Labor der Universität verbreitet ( von hier aus )

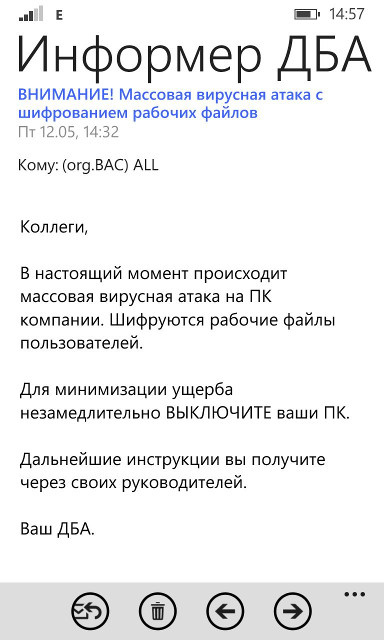

Einige Unternehmen empfehlen ihren Benutzern, ihre Computer auszuschalten und auf weitere Anweisungen zu warten.

Als ich ehemalige Kollegen kontaktierte, war ich von ähnlichen Geschichten überrascht.

Ich habe heute mehrere neue Windows-Images für unser Cloud-System vorbereitet, darunter Windows Server 2008 R2.

Interessanterweise wurde Windows sofort installiert, sobald ich Windows installiert und eine statische IP-Adresse darauf eingerichtet hatte.

Alle Windows-Images wurden von MSDN erhalten, die Hashes sind gleich, sodass die Möglichkeit einer Infektion des Images ausgeschlossen ist.

Und dies trotz der Tatsache, dass die Konfiguration der Firewall für die einzige nach außen gerichtete Netzwerkschnittstelle als "öffentliches Netzwerk" konfiguriert wurde.

Nmap findet keine offenen Ports . Die nmap-Ausgabe zeigt, dass auch in diesem Fall einige Ports standardmäßig nach außen geöffnet sind:

Host is up (0.017s latency).

Not shown: 997 filtered ports

PORT STATE SERVICE

135/tcp open msrpc

445/tcp open microsoft-ds

49154/tcp open unknown

— Virtio-, Windows CD.

ISO- — Fedora, .

Windows .

, .

:

, :

UPD: , SMBv1.

:

- , SMBv1. ( Windows 8.1 ):

dism /online /norestart /disable-feature /featurename:SMB1Protocol

UPD2: . :

100% .

, , Windows .

UPD3: :

, . FuzzBunch, Shadow Brokers Equation Group, . .

Microsoft MS 17-010, .

https://github.com/fuzzbunch/fuzzbunch .

DoublePulsar.

, 445 MS 17-010, DoublePulsar

, .

UPD4: :

UPD5: :

UPD6: :

- WannaCrypt , iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com.

, @MalwareTechBlog, , - , .

, , , ; , . , .

- 12 . 300 . 99 , , «», . , , . .

, , Windows, .

UPD7: Microsoft (Windows XP Windows Server 2003R2)

UPD8: 2ch.hk

Shadow brokers

C/Python

Linux

?

Linux

IP

445

SMB , ,

.

UPD9: :

UPD10: killswitch UPD6.

xsash, Inflame, Pulse, nxrighthere, waisberg, forajump, Akr0n, LESHIY_ODESSA, Pentestit, alguryanow .