Microsoft, vertreten durch seinen Präsidenten und CEO Brad Smith, hat eine

offizielle Position zur globalen Wurm- und Krypto-Ransomware-Epidemie WannaCrypt (WannaCry, WanaDecrypt0r) bezogen. Seit Freitag hat diese Malware

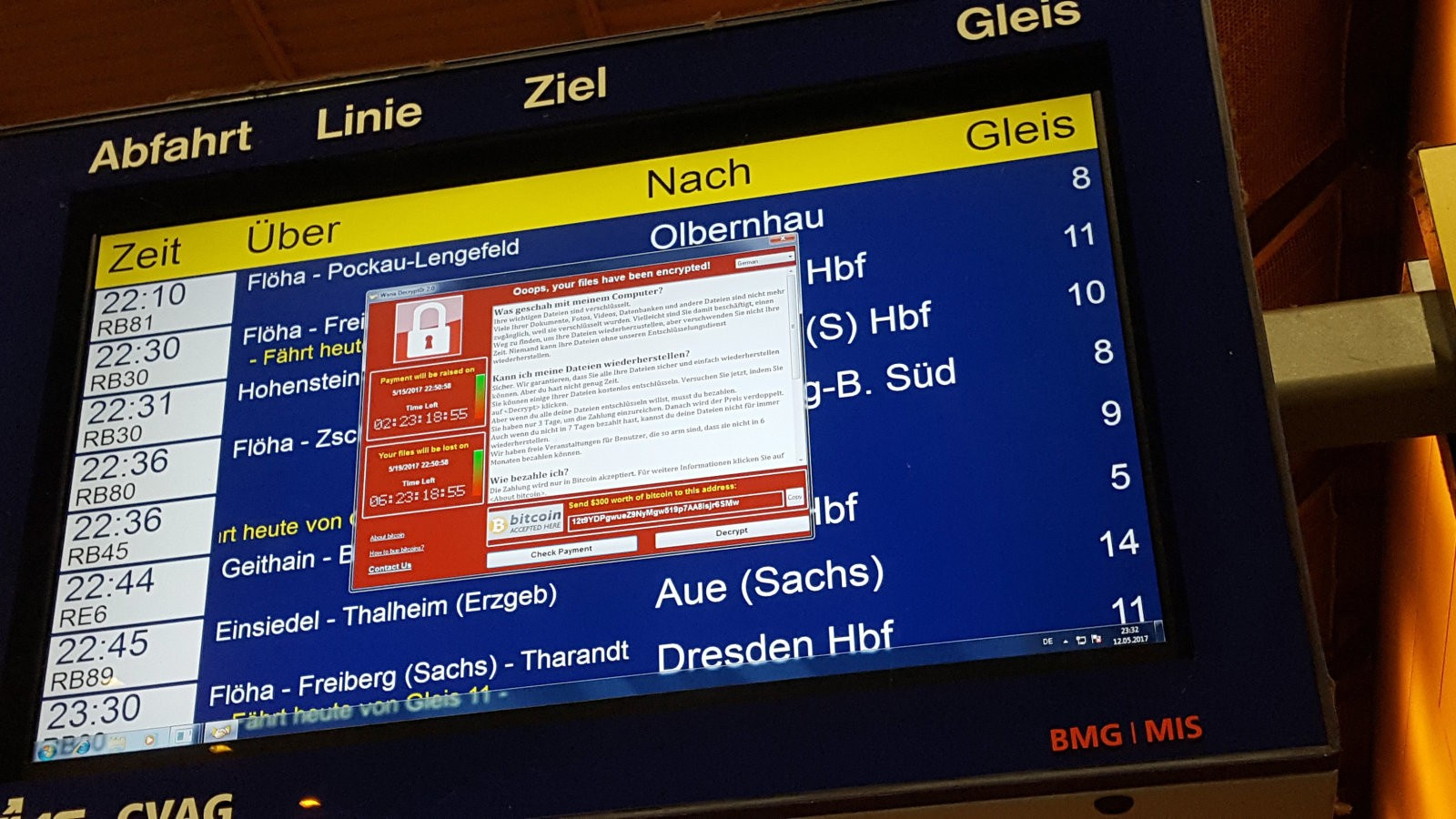

mehr als 200.000 Computer in mehr als 150 Ländern infiziert. Großbritannien und Russland haben am meisten darunter gelitten. Der Wurm verbreitet sich durch eine nicht versiegelte Sicherheitsanfälligkeit in allen Windows-Versionen unter Verwendung des ETERNALBLUE-Exploits aus dem NSA-Arsenal, den die Hacker vor

zwei Monaten freigegeben haben , zusammen mit Dutzenden anderer Exploits für Windows, Linux, HP-UX, SunOS, FreeBSD, JunOS, andere Betriebssysteme und Anwendungsprogramme Art des Antivirus.

Brad Smith verglich das Leck des Cyber-Arsenals der NSA mit dem Diebstahl von Tomahawk-Raketen aus der Armee. Wenn eine so mächtige Waffe an Angreifer geht, warten Sie auf Ärger. Das gleiche passierte mit dem ETERNALBLUE-Exploit.

Smith betonte, dass Microsoft einige Tage nach dem NSA-Leck, nämlich am 14. März 2017, einen Patch veröffentlicht hat, um diese Sicherheitsanfälligkeit zu schließen. Patches wurden nur für die neuesten Windows-Versionen veröffentlicht, für die die offizielle Unterstützung weiterhin besteht. Leider installieren einige Benutzer keine Sicherheitsupdates, und Hunderte Millionen Menschen sitzen immer noch auf älteren Windows-Versionen, für die überhaupt keine Patches veröffentlicht wurden. Daher hat sich die Infektion so schnell ausgebreitet.

Unter anderem wurden am Freitag die Computer vieler Krankenhäuser, Banken, Handelsunternehmen, Regierungsorganisationen und Heimanwender getroffen. Die Firma Renault

hat die Arbeit mehrerer Fabriken in Frankreich eingestellt. Die Computeringenieure von Nissan versuchen, Computer in der englischen Fabrik wiederherzustellen. Mitarbeiter des Industriekonglomerats Hitachi

konnten keine E-Mails empfangen und senden . In China wurden Zahlungen an einigen PetroChina-Tankstellen abgelehnt. Der Angriff wurde von vielen russischen staatlichen Organisationen durchgeführt, darunter dem Innenministerium, der Bank von Russland und dem Gesundheitsministerium. Laut

einem InfoWatch-Experten kann einer der Gründe für die große Anzahl von Opfern in Russland die große Verbreitung von Raubkopien von Software unter persönlichen Benutzern sein.

Microsoft erkannte das Ausmaß der Epidemie und veröffentlichte am Freitag umgehend Patches für ältere Windows-Versionen, die bereits nicht mehr unterstützt werden, einschließlich Windows XP. Laut dem Leiter des Unternehmens mussten die Mitarbeiter hart arbeiten, um Patches auszurollen. Laut Brad Smith gibt es bei Microsoft 3.500 Sicherheitsexperten, und das Unternehmen konzentriert sich auf Sicherheitsfragen.

Microsoft glaubt, dass die einzige Verteidigung gegen diese Art von Angriff nur ein universelles zeitnahes Update von Computersystemen sein kann. Gleichzeitig versteht Microsoft, dass dies in der Praxis aufgrund der Komplexität und Heterogenität der modernen IT-Infrastruktur schwierig zu erreichen ist.

"Die Regierungen der Welt sollten diesen Angriff als Signal zum Erwachen betrachten", sagte der Präsident von Microsoft. "Sie müssen ihren Ansatz ändern und dieselben Regeln im Cyberspace implementieren, die für Waffen in der physischen Welt gelten." Regierungen sollten den Schaden berücksichtigen, der der Zivilbevölkerung zugefügt wird, indem sie [in der NSA] diese Sicherheitslücken verstecken und diese Exploits nutzen. Dies ist einer der Gründe, warum wir im Februar die Verabschiedung der

Digitalen Genfer Konvention gefordert haben, um diese Probleme anzugehen, einschließlich neuer Anforderungen an die Regierungen, Schwachstellen gegenüber Anbietern offenzulegen, anstatt sie zu akkumulieren, zu verkaufen und auszunutzen. “

Experten gehen davon aus, dass der aktuelle Virenangriff (der noch nicht beendet ist - die

zweite Welle wird erwartet) die Popularität der

Cyberversicherung erhöhen wird. Dieser Markt hat jetzt einen Wert von 2,5 bis 3 Milliarden US-Dollar pro Jahr, und 90% der Cyberversicherungen werden in den USA abgeschlossen. Versicherte Unternehmen können mit einer Versicherungsentschädigung rechnen, wenn die Crypto Ransomware ihr Geschäft beschädigt hat. In vielen Fällen wird eine Versicherung jedoch nur bezahlt, wenn Unternehmen einen Patch von Microsoft installiert haben. Die Verweigerung der Versicherung kann eintreten, wenn das Unternehmen das Lösegeld an die Ransomware gezahlt hat, ohne zuvor die Versicherungsgesellschaft zu kontaktieren.

Laut Cyence, einem Cyber-Risikomodellierungsunternehmen, hat die aktuelle WannaCry-Epidemie aufgrund der Suspendierung von Unternehmen auf der ganzen Welt im Wert von 4 Milliarden US-Dollar wirtschaftlichen Gesamtschaden verursacht. Die US-amerikanische Cyber Consequences Unit, ein gemeinnütziges Forschungsinstitut, schätzt, dass eine Bewertung von mehreren hundert Millionen US-Dollar realistischer ist. nicht mehr als eine Milliarde.