Über Quadrocopter der DJI-Firma bei Geektimes wurde schon oft geschrieben. Zum größten Teil sind dies wirklich gute Geräte. Sie haben eine Reihe von Problemen, die den Benutzern Unannehmlichkeiten bereiten können, aber alles ist gelöst. Vor nicht allzu langer Zeit wurde

bekannt, dass DJI-Softwareentwickler private Schlüssel für das Wildcard-Zertifikat für alle Unternehmens-Webdomains sowie DJI-Konten für Amazon Web Services offen gelassen haben. Mit diesen Informationen konnte der Cybersicherheitsforscher Kevin Finisterr auf die Flugdaten der DJI-Kunden des Unternehmens zugreifen. Dies umfasst Nachverfolgung, Fotos von Führerscheinen, Pässen und anderen Dokumenten dieser Personen. In einigen Fällen wurde sogar die Verfolgung von Daten von Hubschrauberflügen von Konten, die eindeutig Regierungsbehörden gehören, „beleuchtet“.

Das Unternehmen hat ein Programm, um Spezialisten von Drittanbietern anzuziehen, um Schwachstellen in der DJI-Software zu beseitigen. Dies ist eine

Bug-Prämie , die im August angekündigt wurde. Der oben erwähnte Forscher suchte nur nach Schwachstellen und hoffte auf eine Belohnung. Im

Moment war alles, was er bekam, eine Drohung des DJI, eine Untersuchung seiner Handlungen im Rahmen des

CFAA (Computer Fraud and Abuse Act)

einzuleiten . Danach beschloss der Spezialist, unabhängig zu handeln, ohne DJI über seine Pläne zu informieren. Er veröffentlichte Informationen über die Funde und begleitete das Material mit Erläuterungen zum Grund für die Ablehnung der Bedingungen des DJI-Kopfgeldprogramms.

Die Chinesen starteten ihr Programm, um Experten für Informationssicherheit zu ermutigen, nachdem sich das US-Militär

geweigert hatte , mit den Geräten des Unternehmens zu arbeiten. Soweit Sie verstehen, traf die Luftwaffenführung des Landes diese Entscheidung, aus Angst, dass die chinesische Regierung alle von den DJI-Drohnen gesammelten Informationen erhalten würde.

Wenig später verbreiteten sich Fälle, in denen die Drohnen-Firmware des Unternehmens beschädigt wurde. Geänderte Firmware-Versionen wurden auf Github und anderswo veröffentlicht. Es gab auch Unternehmen, die dies für Geld taten und proprietäre Software durch ihre eigene ersetzten, ohne eine Reihe von Mängeln und Schwachstellen, die die Benutzer störten.

Kevin Finnister hat beschlossen, sich dem Bug-Bounty-Programm von DJI anzuschließen. Als er mit der Arbeit begann, stellte er fast zufällig fest, dass die Entwickler des Unternehmens ein Archiv auf Github mit privaten Schlüsseln für HTTPS-Zertifikate * .dji.com, AES-Verschlüsselungsschlüsseln für Firmware sowie Kennwörtern für den Zugriff auf Cloud-Umgebungen in AWS und einer Reihe von Amazon Cloud Service-Instanzen hinterlassen hatten S3. Darüber hinaus sind diese Informationen seit langem öffentlich zugänglich - seit mehreren Jahren. Finnister führte eine zusätzliche Suche durch und fand auf denselben GutHub-Privatschlüsseln von AWS den SkyPixel-Foto-Sharing-Service. Die Konten waren zum Zeitpunkt der Überprüfung gültig. Der Service enthüllte viele Materialien, die von Benutzern von DJI-Drohnen an den Support-Service des Unternehmens gesendet wurden. Dazu gehören Fotos von beschädigten Quadrocoptern, Konten und andere persönliche Informationen von Benutzern sowie Bilder von Personen mit Schäden, die durch Propeller von Hubschrauberschrauben verursacht wurden.

Finnister schickte eine Anfrage an den Support-Service des Unternehmens mit der Bitte zu melden, ob alles, was er entdeckte, unter die Bestimmungen des Kopfgeldprogramms fiel, und wartete auf eine Antwort. Das chinesische Unternehmen reagierte zwei Wochen lang nicht, woraufhin eine Meldung der folgenden Art einging: „Alle Probleme mit Software, Anwendungen und Netzwerkelementen, einschließlich Softwareverlust oder Sicherheitslücken, hängen mit dem Bug-Bounty-Programm zusammen. Wir arbeiten an einem detaillierten Leitfaden. “

Nachdem Finister eine solche Bestätigung erhalten hatte, begann er mit der Erstellung eines Berichts, in dem alle von ihm entdeckten Schwachstellen und Probleme beschrieben wurden. Eine große Anzahl von Details zu dokumentieren ist keine leichte Aufgabe, aber alles wurde so schnell wie möglich erledigt. Danach kontaktierte Finister einen DJI-Mitarbeiter und gab ihm eine detaillierte Erklärung zu fast allen gefundenen Problemen. Er antwortete sofort und eine Geschäftskorrespondenz folgte. Die Kommunikation war ziemlich lang, die Korrespondenz zu ihrer Fertigstellung bestand aus 130 E-Mail-Nachrichten. Nichts deutete auf Probleme hin.

Es folgte ein Angebot an Finister, ein Vollzeitberater in Fragen der Cybersicherheit zu werden.

Aber nachdem Finister einen weiteren Brief erhalten hatte, der besagte, dass Server-Schwachstellen nicht unter die Bedingungen des Kopfgeldprogramms fielen. Trotzdem wurde ihm gesagt, dass er die Auszeichnung erhalten würde, ihre Größe beträgt 30.000 US-Dollar. Und das ist alles - der Nachrichtenfluss des Unternehmens ist praktisch ausgetrocknet, Finister erhielt einen Monat lang nichts.

Am Ende erhielt der Spezialist ein anderes Angebot, oder besser gesagt, es war eine Vereinbarung über die Geheimhaltung der von ihm entdeckten Probleme. Finister stimmte den Bedingungen der Vereinbarung nicht zu und erklärte, dass dies sein Recht auf freie Meinungsäußerung verletze.

Er versuchte, andere DJI-Einheiten zu kontaktieren, um die Situation zu klären, aber ohne Erfolg. Er wurde jedoch von der Rechtsabteilung des Unternehmens aus Shenzhen kontaktiert. Anwälte erklärten die Notwendigkeit, alle Daten zu löschen, die die gefundenen Probleme beschreiben. Andernfalls, so die Anwälte, könnte Finister verklagt werden, weil er beschuldigt wird, in die Server des Unternehmens eingebrochen zu sein und Informationen von kommerziellem Wert gestohlen zu haben. Dieselbe Einheit schickte ihm eine Vereinbarung mit Klauseln zu den oben genannten Anforderungen.

Finister beschloss, sich bezüglich der Vertragsklauseln mit professionellen Anwälten in seinem Land zu beraten. Ihm zufolge sagten vier Spezialisten, an die er sich separat wandte, dass das Dokument keine Garantien für ihn persönlich enthält, sondern dass er die Positionen der Verfasser, dh DJI, rundum unterstützt.

In der neuesten Version des Vertrags, die Finister erhalten hat, hat sich nichts besonders geändert. "Die vier Anwälte, mit denen ich Kontakt aufgenommen habe, sagten, dass der Vertrag äußerst riskant ist. Er soll die Person zum Schweigen bringen, die ihn unterzeichnet hat." Konsultationen kosten mehrere tausend US-Dollar. Das heißt, der Cybersicherheitsexperte erhielt nicht nur kein Geld vom DJI, sondern verlor auch sein eigenes Geld (obwohl aus freiem Willen).

Finister äußerte sich unzufrieden mit dem chinesischen Unternehmen im Zusammenhang mit der Androhung einer Strafverfolgung, und sie zogen es vor, die gesamte Kommunikation vollständig einzustellen, und weigerten sich, die zuvor versprochenen 30.000 US-Dollar zu zahlen.

Danach veröffentlichte DJI eine offizielle Nachricht, in der es darum ging, die Informationssicherheitsprobleme des Unternehmens zu untersuchen. DJI sagte, es habe ein privates Cybersicherheitsunternehmen beauftragt, eine gründliche Untersuchung des Vorfalls durchzuführen. In der Nachricht wird Finister erwähnt, den DJI als "Hacker" bezeichnet, der Informationen über die Korrespondenz mit Mitarbeitern des Unternehmens und Daten über von ihm öffentlich zugängliche Schwachstellen veröffentlicht.

Das chinesische Unternehmen behauptet, einem Dutzend Forschern auf dem Gebiet der Informationssicherheit Tausende von Dollar gezahlt zu haben. Laut Vertretern von DJI weigerte sich Finister jedoch zu kooperieren und zog es vor, die von ihm entdeckten Informationen öffentlich zu veröffentlichen.

Die Beschreibung des Kopfgeldprogramms

besagt, dass es nicht die Untersuchung von Materialien oder Dienstleistungen von Drittunternehmen abdeckt, einschließlich solcher, die noch eine Verbindung zu DJI-Anwendungen haben. Das heißt, mit anderen Worten, die auf GitHub gefundenen Materialien zählen nicht. Bisher ist jedoch nicht ganz klar, ob diese Bestimmungen vor Beginn der Arbeit des Finisters bestanden oder später hinzugefügt wurden, nachdem er sich an das Unternehmen gewandt hatte.

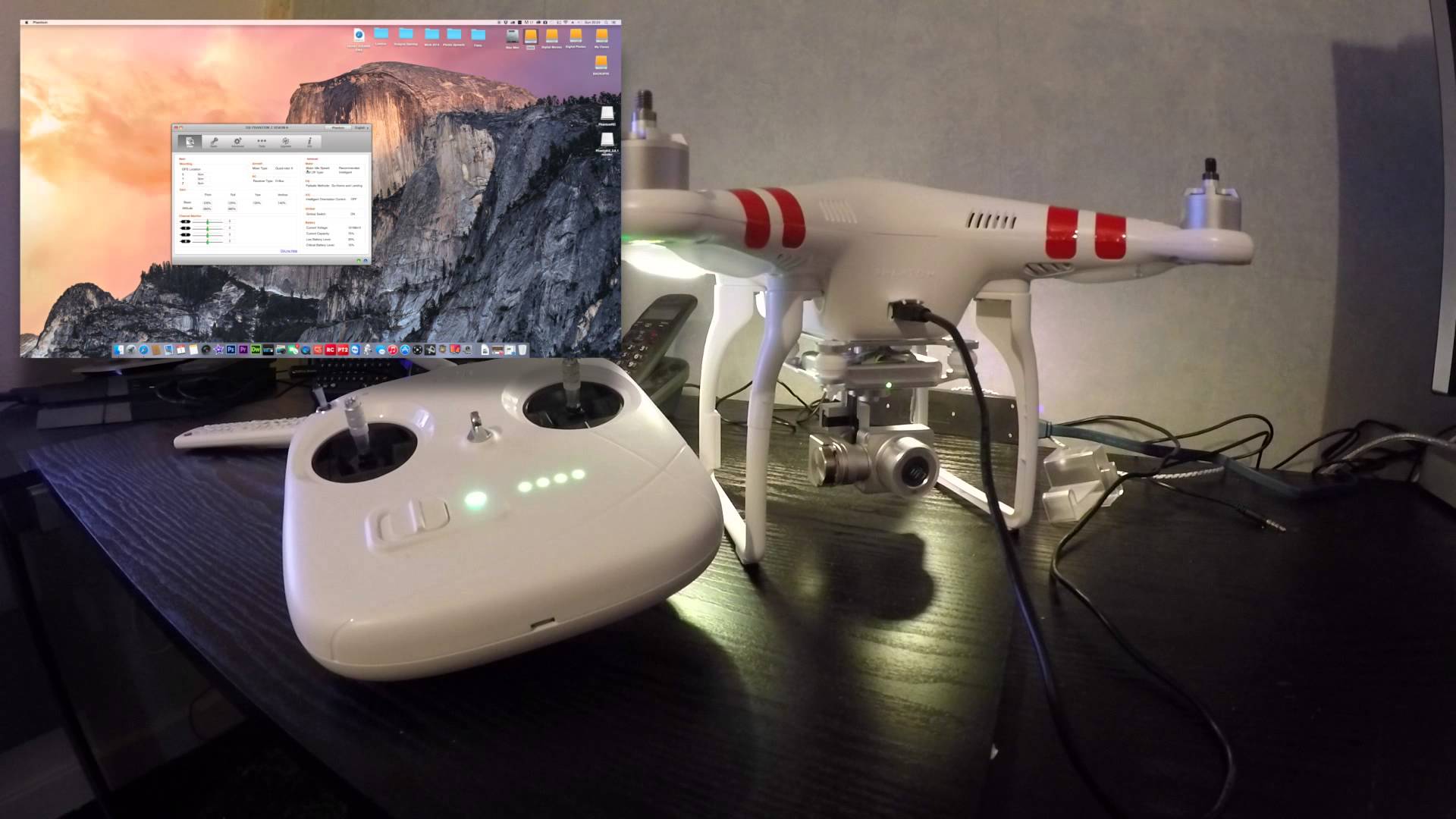

Quadcopter DJI mit "Factory" -Software sammeln eine große Menge an Informationen über die Bewegungen des Geräts. Tatsache ist, dass DJI in seinen Drohnen eine spezielle Software installiert hat, die den Standort des Geräts ermittelt und die Koordinaten der für Flüge verbotenen Regionen überprüft (

No Fly Zone ). Entwickler glauben, dass Sie mit der Funktion No Fly Zone (NFZ) ihre Kunden vor Problemen schützen können. Diese Daten werden an

die Server des Unternehmens gesendet, was nicht nur für das US-Militär, sondern auch für normale Benutzer angenehm ist.

Eine Lösung besteht darin, Firmware von Drittanbietern zu verwenden. In diesem Sommer wurde bei Geektimes

berichtet, dass eines der russischen Unternehmen, Coptersafe, eine eigene Firmware und Jailbreaks auf den Markt gebracht hat. "Es ist sehr gut, dass DJI sich Sorgen um die Sicherheit macht",

sagte ein Coptersafe-Sprecher

einmal . "Aber ich glaube, dass diese Beschränkungen auf lokaler Ebene festgelegt werden sollten."