Derzeit verfügt MikroTik nicht über stapelbare Lösungen oder Protokolle für die Hardware-Synchronisation und das Umschalten von Geräten. Es gibt nicht viele Lösungen mit mehreren Stromleitungen. Wenn Sie also die Aufgabe hatten, Hardware-Redundanz herzustellen, hat MikroTik nur sehr wenige Optionen (und sie funktionieren nicht wie gewünscht). Eine davon ist vrrp.

Was Sie über VRRP bedeuten müssen

VRRP (Virtual Router Redundancy Protocol) ist ein offener Standard zum Kombinieren einer Gruppe von Routern zu einem virtuellen Router, um die Verfügbarkeit zu erhöhen. Wikipedia sagt "Standard-Gateway", aber in der Tat kann es jeder Router sein.

MikroTik unterstützt zwei Versionen des vrrp-Protokolls (v2 und v3). In drei Versionen wird IPv6 unterstützt, die Authentifizierung funktioniert jedoch nicht (zumindest ist sie im Wiki geschrieben).

Beim Erstellen der vrrp-Schnittstelle müssen Sie die ID für den virtuellen Router (VRID) angeben. Er kann die Werte 0-255 annehmen. Ein realer Router kann Teil mehrerer virtueller VRRP-Router sein.

Jeder Router in VRID muss auf Priorität eingestellt sein. Der Router mit der höchsten Priorität wird als Master ausgewählt und wird Inhaber der virtuellen IP (der Adresse, an der andere Geräte im Netzwerk mit dem Router kommunizieren).

Der Master-Router sendet einmal pro Sekunde (kann geändert werden) Nachrichten über seine Aktivität an die Multicast-Adresse 224.0.0.18 (IPv6: FF02: 0: 0: 0: 0: 0: 0: 12) 00: 00: 5E wird als Empfänger-Mac angegeben: 00: 01: XX (IPv6: 00: 00: 5E: 00: 02: XX), wobei XX die hexadezimale Darstellung von VRID ist.

Virtuelle IP - Die Adresse des virtuellen Routers, der auf der vrrp-Schnittstelle konfiguriert ist.

Ein virtueller Router kann mehr als zwei Router haben, während der Standard offen ist und Sie theoretisch Geräte verschiedener Hersteller verwenden können.

Noch ein paar Kommentare

VRRP ist nicht für die Synchronisierung der Konfiguration oder des Verbindungsstatus verantwortlich. Darüber hinaus verfügt MikroTik über keine integrierten Tools für solche Funktionen. Sie können Änderungen am Master über das Protokoll abfangen, eine Datei mit geänderten Abschnitten erstellen, mithilfe von Abrufen Dateien an die Sicherung senden, die nach Zeitgebern nach Dateien suchen und diese ausführen. Oder verwenden Sie einen Diff-Server eines Drittanbieters, der einmal täglich die Konfiguration vergleicht und Änderungen in das Backup hochlädt. All dies geht jedoch über den Rahmen von vrrp hinaus.

Die Hauptanwendung der nachstehend beschriebenen Schemata ist die Verwendung von zwei (oder mehr) Routern, die von verschiedenen (unabhängigen) Stromleitungen mit nahtloser Umschaltung bei Problemen auf einer der Leitungen gespeist werden.

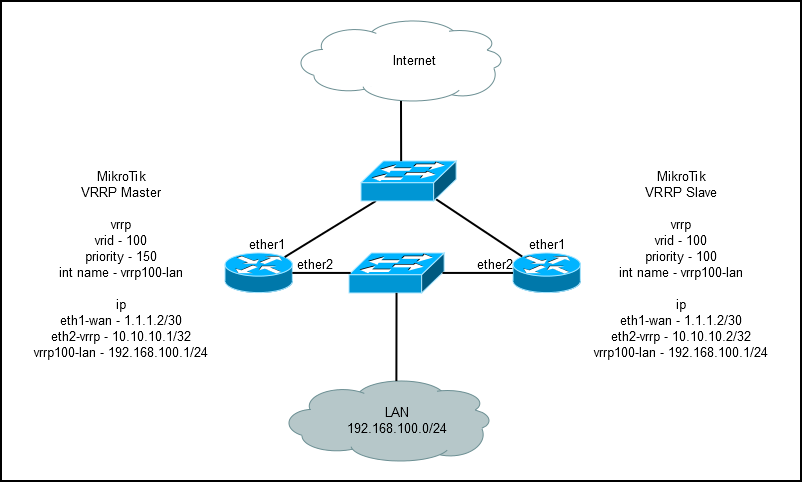

Schema 1. Reservierung bei zwei Anbietern

MikrotTik Master vorläufige Konfiguration:

/interface ethernet set [ find default-name=ether1 ] name=eth1-wan set [ find default-name=ether2 ] name=eth2-vrrp /ip address add address=1.1.1.2/30 interface=eth1-wan /ip route add distance=1 gateway=1.1.1.1 /system identity set name=vrrp-master

Mikrotik Backup vorläufige Konfiguration:

/interface ethernet set [ find default-name=ether1 ] name=eth1-wan set [ find default-name=ether2 ] name=eth2-vrrp /ip address add address=2.2.2.2/30 interface=eth1-wan /ip route add distance=1 gateway=2.2.2.1 /system identity set name=vrrp-backup

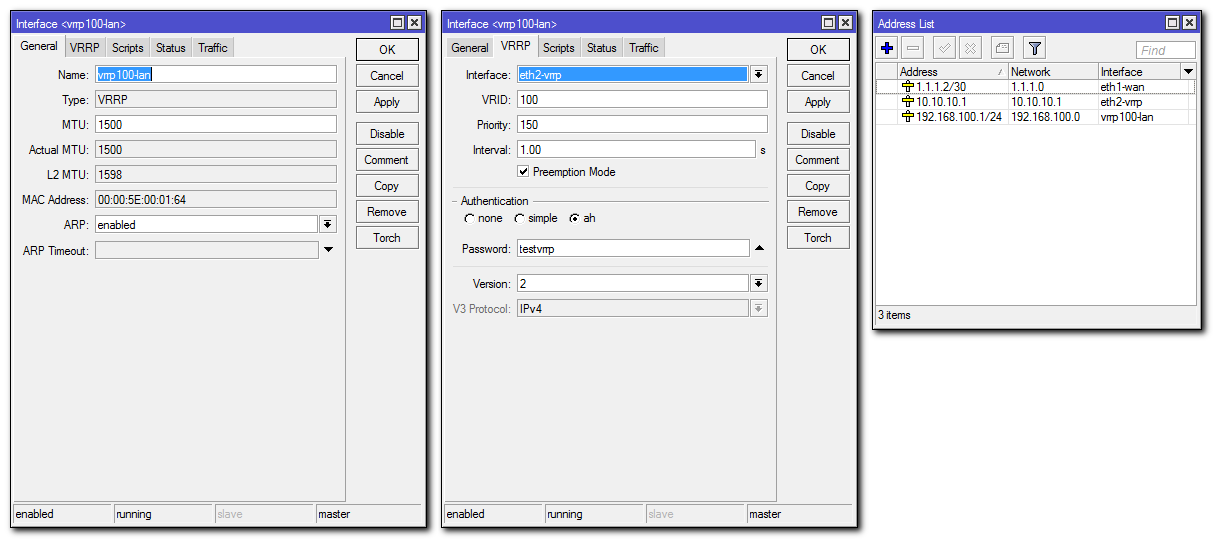

Hinzufügen von vrrp zu vrrp-master:

[Schnittstellen] -> [VRRP] -> [+]

Name: vrrp100 (beliebig möglich)

Schnittstelle: eth2-lan

VRID: 100

Priorität: 150

Auth: ah

Bestanden: testvrrp

Version: 2

VRRP wird auf der LAN-Schnittstelle ausgeführt, daher ist es sinnvoll, die Authentifizierung zum Schutz vor Sabotage festzulegen.

Hinzufügen einer Service-IP:

[IP] -> [Adresse] -> [+]

Schnittstelle: eth2-vrrp

Adresse: 10.10.10.1/32

In dieser Konfiguration ist es nicht erforderlich, / 32-Adressen zu verwenden, da Die funktionierende Subnetzadresse und die vrrp-Dienstadressen überschneiden sich nicht. Wenn Sie Adressen aus dem funktionierenden Subnetz verwenden (z. B. 192.168.100.251 - Master; 192.168.100.252 - Backup), ist die Verwendung von / 32 eine Voraussetzung, da Sie sonst möglicherweise eine ECMP-Route zum LAN-Subnetz haben und alles sehr schlecht funktioniert.

Wenn der Dienst und die tatsächlichen Adressen übereinstimmen, gibt es eine weitere Funktion. Ein Router, auf dem die virtuelle IP-Adresse unabhängig von der Priorität auf einer realen Schnittstelle konfiguriert wird, wird als Master betrachtet.

Hinzufügen einer funktionierenden IP:

Virtuelle IP in VRRP-Terminologie.

[IP] -> [Adresse] -> [+]

Schnittstelle: vrrp100-lan

Adresse: 192.168.100.1/24

Konsolenoption:

/interface vrrp add authentication=ah interface=eth2-vrrp name=vrrp100-lan password=testvrrp priority=150 version=2 vrid=100 /ip address add address=10.10.10.1/32 interface=eth2-vrrp add address=192.168.100.1/24 interface=vrrp100-lan

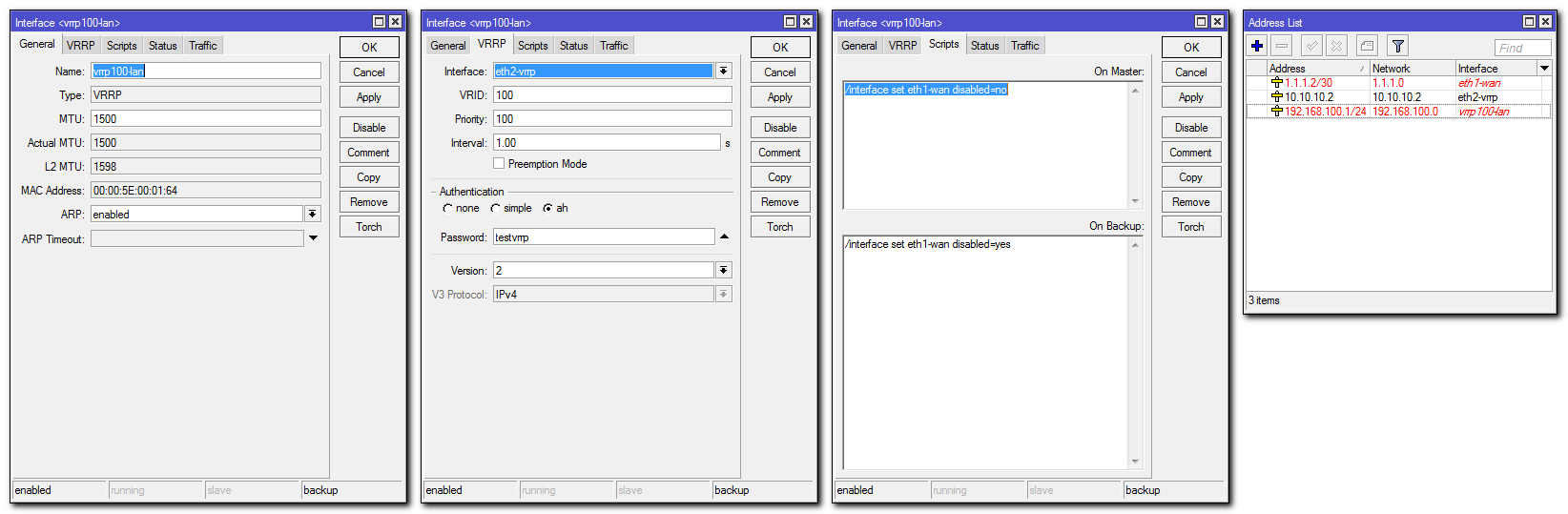

Hinzufügen von vrrp zu vrrp-backup:

[Schnittstellen] -> [VRRP] -> [+]

Name: vrrp100-lan

Schnittstelle: eth2-vrrp

VRID: 100

Priorität: 100 (niedriger als Master)

Preemption-Modus: Aus

Auth: ah

Bestanden: testvrrp

Version: 2

Preemption-Modus - Einstellung für Backup-Router. Wenn diese Option aktiviert ist, gibt der Router die Steuerung nicht mit hoher Priorität an den Router zurück, wenn sie im Netzwerk angezeigt wird.

Hinzufügen einer Service-IP:

[IP] -> [Adresse] -> [+]

Schnittstelle: eth2-vrrp

Adresse: 10.10.10.2/32

Hinzufügen einer funktionierenden IP:

[IP] -> [Adresse] -> [+]

Schnittstelle: vrrp100-lan

Adresse: 192.168.100.1/24

Konsolenoption:

/interface vrrp add authentication=ah interface=eth2-vrrp name=vrrp100-lan password=testvrrp priority=100 version=2 vrid=100 preemption-mode=no /ip address add address=10.10.10.2/32 interface=eth2-vrrp add address=192.168.100.1/24 interface=vrrp100-lan

Nach der Konfiguration erfolgt die Koordination - die Router tauschen Hallo aus und entscheiden, wessen Priorität höher ist.

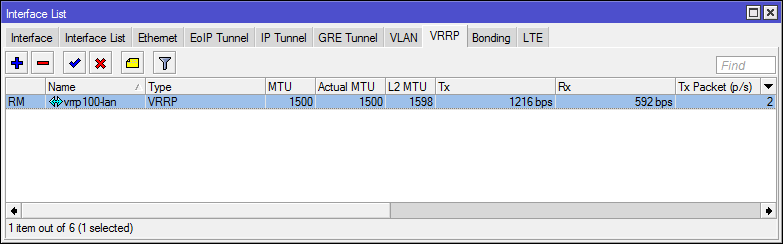

Vrrp-Master-Status ([R] Unning, [M] Aster)

Status vrrp-backup ([B] ackup)

Oben habe ich versucht, die Schnittstellen so klar wie möglich zu benennen, damit beim Hinzufügen von Firewall-Regeln usw. keine Verwirrung entsteht. Die Schnittstelle vrrp100-lan ist für das lokale Netzwerk verantwortlich. Die eth2-vrrp-Schnittstelle ist für den technischen vrrp-Verkehr verantwortlich. Wenn vlan auf der LAN-Schnittstelle verwendet wird, muss es auf der vrrp-Schnittstelle konfiguriert werden.

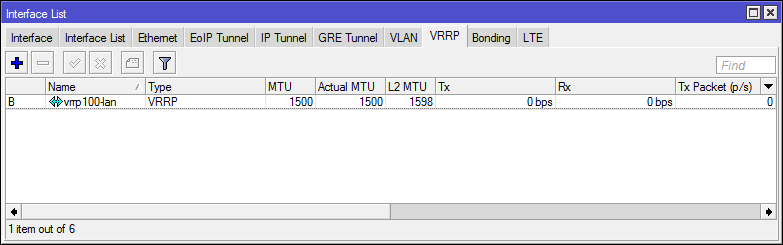

Schema 2. Reservierung und Abwägung unter Beteiligung von zwei Anbietern

Das vorherige Schema funktioniert gut, aber einer der Anbieter hängt in der Luft und wird fast nie verwendet. Sie können die Situation mithilfe mehrerer Standardrouten im Netzwerk korrigieren. Sie können verschiedene Standardrouter mithilfe von DHCP oder durch statisches Fahren an Benutzer verteilen. In jedem Fall ist die Konfiguration nicht flexibel. Dieses Beispiel zeigt jedoch den Betrieb des Routers in mehreren virtuellen vrrp-Routern gut.

Wir nehmen das vorherige Schema als Grundlage und fügen eine zusätzliche vrrp-Schnittstelle hinzu.

Auf vrrp-master:

Konsolenoption:

/interface vrrp add authentication=ah interface=eth2-vrrp name=vrrp200-lan password=testvrrp priority=100 version=2 vrid=200 preemption-mode=no /ip address add address=192.168.100.2/24 interface=vrrp200-lan

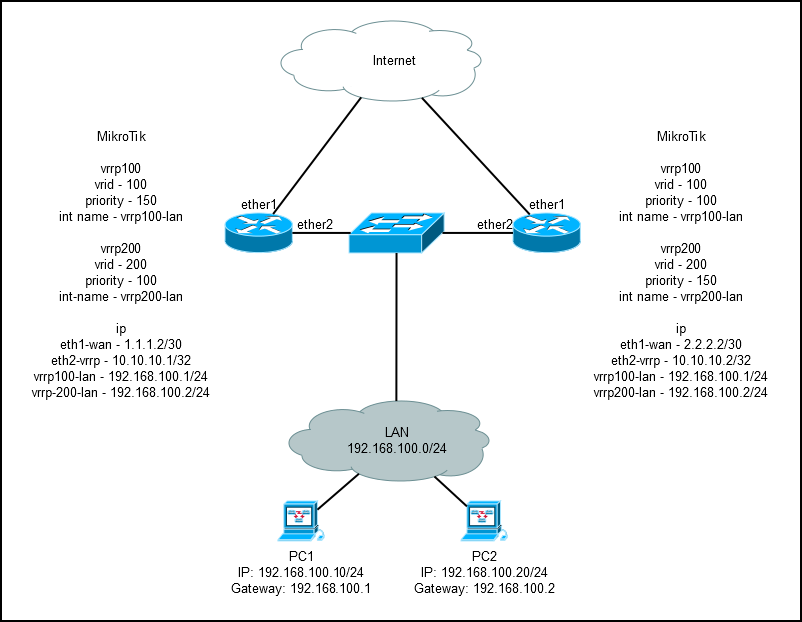

Bei vrrp-backup:

Konsolenoption:

/interface vrrp add authentication=ah interface=eth2-vrrp name=vrrp200-lan password=testvrrp priority=150 version=2 vrid=200 /ip address add address=192.168.100.2/24 interface=vrrp200-lan

Es ist nicht ganz angemessen, die Terminologie Master / Backup zu verwenden, da jetzt sind beide router gleichzeitig beide in bezug auf verschiedene vrid.

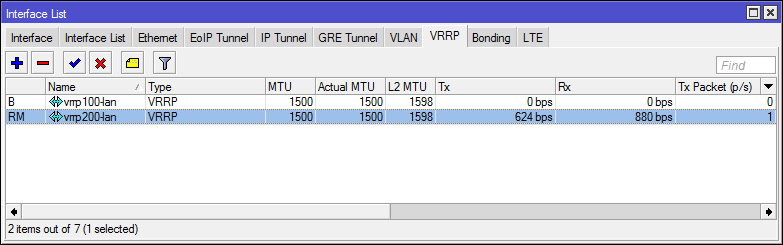

Ergebnis für vrrp-master:

Ergebnis für vrrp-backup:

Schema 3. Reservierung unter Beteiligung eines Anbieters

Vorläufige MikroTik Master-Konfiguration:

/interface ethernet set [ find default-name=ether1 ] name=eth1-wan set [ find default-name=ether2 ] name=eth2-vrrp /ip address add address=1.1.1.2/30 interface=eth1-wan /ip route add distance=1 gateway=1.1.1.1 /system identity set name=vrrp-master

Mikrotik Backup vorläufige Konfiguration:

/interface ethernet set [ find default-name=ether1 ] name=eth1-wan disabled=yes set [ find default-name=ether2 ] name=eth2-vrrp /ip address add address=1.1.1.2/30 interface=eth1-wan /ip route add distance=1 gateway=1.1.1.1 /system identity set name=vrrp-backup

Wichtig: Bei mikrotik vrrp-backup ist die eth1-wan-Schnittstelle standardmäßig deaktiviert.

Die grundlegende VRRP-Konfiguration ähnelt der bei zwei Anbietern.

Vrrp-master konfigurieren:

Mit vrrp ist alles ähnlich.

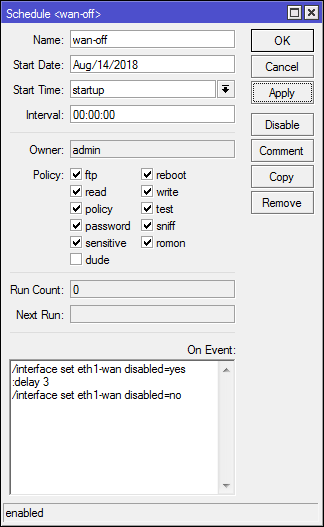

In [System] -> [Schedulers] wird jedoch ein zusätzliches Skript angezeigt, das beim Laden die WAN-Schnittstelle für einige Sekunden deaktiviert. Dies vermeidet Kollisionen (wenn der Mac auf Backup umgestellt wurde) oder ein Verbot des Bedienerwechsels.

Konsolenoption:

/interface vrrp add authentication=ah interface=eth2-vrrp name=vrrp100-lan password=testvrrp priority=150 version=2 vrid=100 /ip address add address=10.10.10.1 interface=eth2-vrrp add address=192.168.100.1/24 interface=vrrp100-lan /system scheduler add name=wan-off on-event="/interface set eth1-wan disabled=yes\r\ \n:delay 3\r\ \n/interface set eth1-wan disabled=no" policy=ftp,reboot,read,write,policy,test,password,sniff,sensitive,romon start-time=startup

Konfigurieren von vrrp-backup:

Alles ist ähnlich, aber in den vrrp-Skripten werden Aktionen angezeigt, um den eth1-wan-Status zu ändern.

Und Sheduller wird hinzugefügt, wodurch eth1-wan beim Booten deaktiviert wird (falls erforderlich, schaltet vrrp es selbst ein).

Konsolenoption:

/interface vrrp add authentication=ah interface=eth2-vrrp name=vrrp100-lan on-backup="/interface set eth1-wan disabled=yes\r\ \n" on-master="/interface set eth1-wan disabled=no" password=testvrrp preemption-mode=no version=2 vrid=100 /ip address add address=10.10.10.2 interface=eth2-vrrp add address=192.168.100.1/24 interface=vrrp100-lan /system scheduler add name=wan-off on-event="/interface set eth1-wan disabled=yes" policy=ftp,reboot,read,write,policy,test,password,sniff,sensitive,romon start-time=startup

Wenn der Anbieter den Zugriff auf den Mac einschränkt, vergessen Sie nicht, ihn auf der Backup-Router-Schnittstelle zu ändern.

In diesem Schema haben wir eine Schwachstelle - einen Schalter vor WAN-Schnittstellen. Es ist möglich, mit dem Anbieter zu vereinbaren, dass er Ihnen zwei Drähte führt und diese mit VLAN-Weiterleitung usw. mit verschiedenen Segmenten seines Netzwerks verbunden werden. Oder ... setzen Sie ein passives T-Shirt , aber das ist schreckliche Pornografie, und zu Beginn eines der Router kommt es zu einigen Kollisionen, die jedoch funktionsfähig sind (wenn Sie eth1-wan nicht mit den Händen auf dem Backup-Router aktivieren).

Natürlich können Sie vrrp auf der WAN-Schnittstelle verwenden (wenn die Einstellungen statisch sind), aber dann kann die Installation eines zusätzlichen Switches oder Verhandlungen mit dem Anbieter nicht vermieden werden.

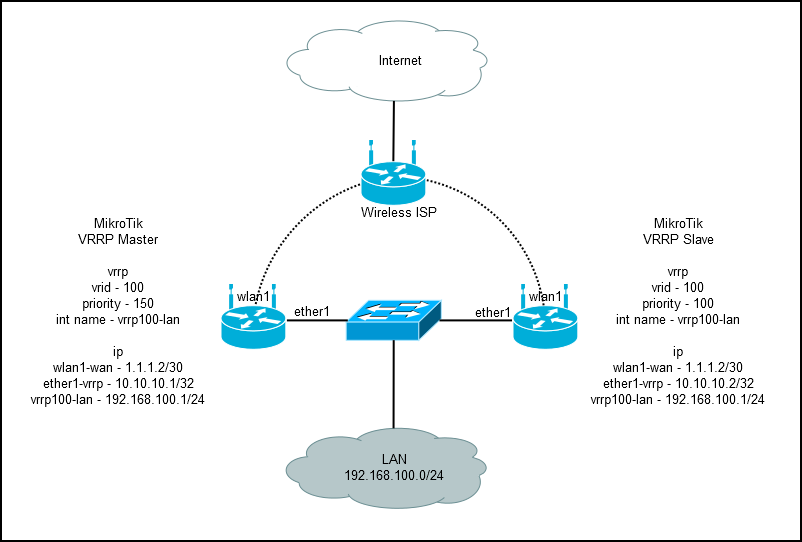

Schema 4. Reservierung unter Beteiligung eines WISP-Anbieters

Es mag Ihnen scheinen, dass vrrp ein seltsames Missverständnis ist, das Sie nicht ohne Krücken außerhalb des Labors verwenden können. Tatsächlich gibt es ein Schema, das dem vorherigen sehr ähnlich ist, jedoch auf drahtlosen Brücken basiert.

Der Anbieter verfügt über eine AP-Brücke (vorzugsweise mit einem großen Versorgungsbereich). Auf der Client-Seite befinden sich zwei Platten (z. B. SXT mit einem Äther), die in unterschiedlichen Masten (oder Ecken des Gebäudes) angeordnet sind und von unterschiedlichen Stromleitungen gespeist werden, jedoch einen Internetzugang für dasselbe Subnetz bieten.

Die Einstellungen sind dem vorherigen Schema völlig ähnlich, nur die WAN-Schnittstelle wird zu WLAN1 und die LAN-Schnittstelle Ether1. Die Platten können so statisch wie möglich konfiguriert werden, und der gesamte Verkehr kann auf einem zusätzlichen Gerät dahinter gesteuert werden. Dies ist ein vollständig funktionierendes Anti-Vandalismus-Programm ohne zusätzliche Interaktion mit dem Anbieter.