Willkommen zur 6. Lektion und wir setzen das IPS-Thema fort.

Die vorige Lektion war ausschließlich den IPS-Missverständnissen gewidmet, und wir haben auch kurz die Geschichte der Entwicklung von Intrusion Prevention-Systemen besprochen. Ich empfehle dringend, sich

die 5. Lektion anzuschauen, bevor Sie mit dieser beginnen. Dies ermöglicht ein tieferes Verständnis des Problems. Diese Lektion ist bereits vollständig dem praktischen Teil gewidmet. Für verschiedene Angriffe verwenden wir die

Kali-Linux-Distribution mit Tools wie

OpenVAS ,

Metasploit und dem

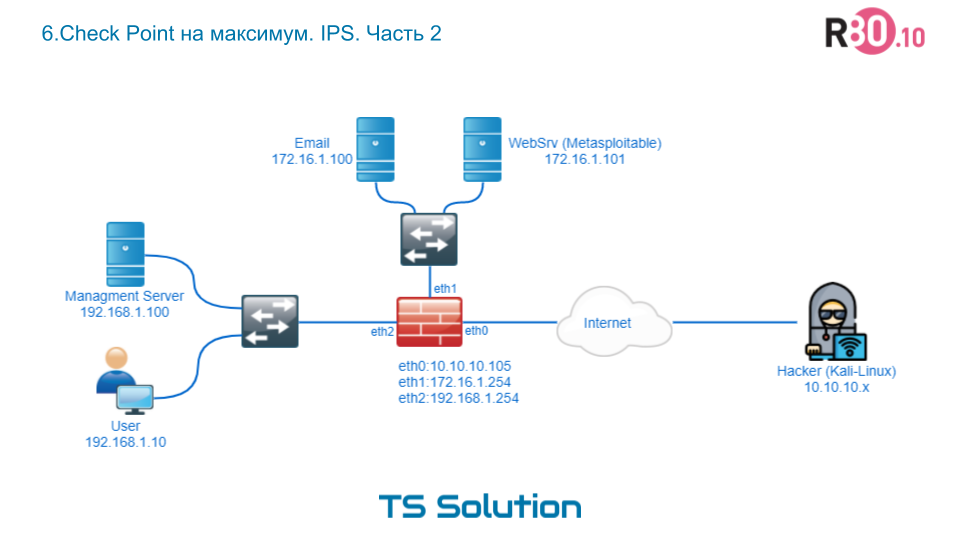

Social Engineering Toolkit . Als angegriffene Systeme haben wir:

- Computer des Benutzers, d.h. Benutzer

- Und WebSrv in der DMZ.

Schauen wir uns das Layout an, mit dem wir arbeiten werden. Wie Sie sehen können, ist dies das gleiche Layout:

Als WebSrv wird eine spezielle "anfällige"

Metasploitable- Distribution bereitgestellt. Es wird sehr oft verwendet, um ethisches Hacken zu lehren.

Sowohl der Benutzer als auch der Server befinden sich hinter dem Check Point, den wir erleben werden. Als Test werden wir versuchen, eine Virendatei durch den Checkpoint zu ziehen, einen Schwachstellenscanner zu testen, eine der Schwachstellen aus der Ferne auszunutzen und die einfachste Brute Force durchzuführen. Mal sehen, wie der Checkpoint mit den Standardeinstellungen darauf reagiert, dann werden wir versuchen, den Schutz zu verstärken und das Ergebnis zu überprüfen. Die Lektion war ziemlich lang (35 Minuten Video), daher werde ich nicht alle Screenshots hochladen. Ich sollte das Video-Tutorial selbst anhängen:

Wichtige Punkte zur Optimierung der IPS-Einstellungen:

- Legen Sie IPS in eine separate Ebene.

- Erstellen Sie mehrere IPS-Richtlinien für verschiedene Segmente.

- Wählen Sie mit Filtern nur die gewünschten Signaturen aus.

Weitere Details im Video oben.

Die Hauptsache, die Sie aus dieser Lektion lernen sollten:

IPS ist ein relevantes und effektives System zum Schutz Ihres Netzwerks. Vernachlässigen Sie nicht die Einstellung.

Wenn Sie an anderen Materialien zu Check Point interessiert sind, finden Sie hier eine große Auswahl (

Check Point. Eine Auswahl nützlicher Materialien von TS Solution ). Hier können Sie eine kostenlose Prüfung der Check Point-Sicherheitseinstellungen durchführen

. Sie können auch unsere Kanäle (

YouTube ,

VK ,

Telegramm ) abonnieren, um neue Artikel, Kurse und Seminare nicht zu verpassen.

PS Ich möchte Alexey Beloglazov (Firma Check Point) für ihre Hilfe bei der Vorbereitung des Unterrichts danken.