Der Artikel untersucht beliebte Mythen und Szenarien des kontaktlosen Zahlungsbetrugs am Beispiel eines echten POS-Terminals, PayPass / PayWave-Karten und Telefone mit der Google Pay / Apple Pay-Funktion.

Behandelte Themen:

- Ist es wirklich möglich, Geld zu stehlen, indem ich mein POS-Terminal in die Tasche lehne? - Wir werden versuchen, dieses Betrugsszenario von Anfang bis Ende vollständig zu reproduzieren, indem wir ein echtes POS-Terminal und Zahlungskarten unter realen Bedingungen verwenden.

- Was ist der Unterschied zwischen physischen und virtuellen Apple Pay-Karten? - wie die physische Karte und das Apple Pay-Token miteinander verbunden sind und warum Apple Pay viel sicherer ist als eine normale Karte.

- Wir verwenden einen Hardware-NFC-Sniffer (ISO 14443A) - wir verwenden ein HydraNFC-Gerät, um Daten zwischen dem POS-Terminal und der Karte abzufangen. Überlegen Sie, welche vertraulichen Daten aus abgefangenem Datenverkehr extrahiert werden können.

- Wir analysieren das EMV-Protokoll - welche Daten die Karte mit dem POS-Terminal austauscht, welches Anforderungsformat verwendet wird, welche Mechanismen zum Schutz vor Betrug und Wiederholungsangriffen verwendet werden.

- Wir untersuchen Operationen ohne Karte (CNP, MO / TO) - in welchen Fällen (!) Können Sie Geld von der Karte stehlen, indem Sie nur die Details ohne Kontakt lesen lassen und in denen dies unmöglich ist.

Achtung!Der Artikel beschreibt detailliert das hypothetische Schema des Betrugs von Anfang bis Ende mit den Augen eines Betrügers, um alle Aspekte abzudecken, in denen Mythen und Fehler gepflegt werden. Trotz des provokanten Titels ist die Hauptschlussfolgerung des Artikels, dass

kontaktlose Zahlungen ziemlich sicher sind und Angriffe auf sie zeitaufwändig und unrentabel sind .

Die Materialien im Artikel dienen nur zu Informationszwecken. Alle Betrugsszenen werden mit Zustimmung der beteiligten Parteien inszeniert und ausgeführt. Das gesamte von den Karten abgezogene Geld wurde an ihre Besitzer zurückgegeben. Der Diebstahl von Kartengeldern ist strafbar und strafbar. Wie funktioniert es

Betrachten Sie zunächst die Grundkonzepte: Jede Bewegung von Geld mit Zahlungskarten ist nur über Vermittler möglich, die mit dem Zahlungssystem verbunden sind, wie z. B. VISA oder MasterCard. Im Gegensatz zu Überweisungen zwischen Einzelpersonen steht die Abbuchung von Geld von der Karte nur einer juristischen Person (Händler) mit einer Erwerbsvereinbarung mit einer Bank zur Verfügung.

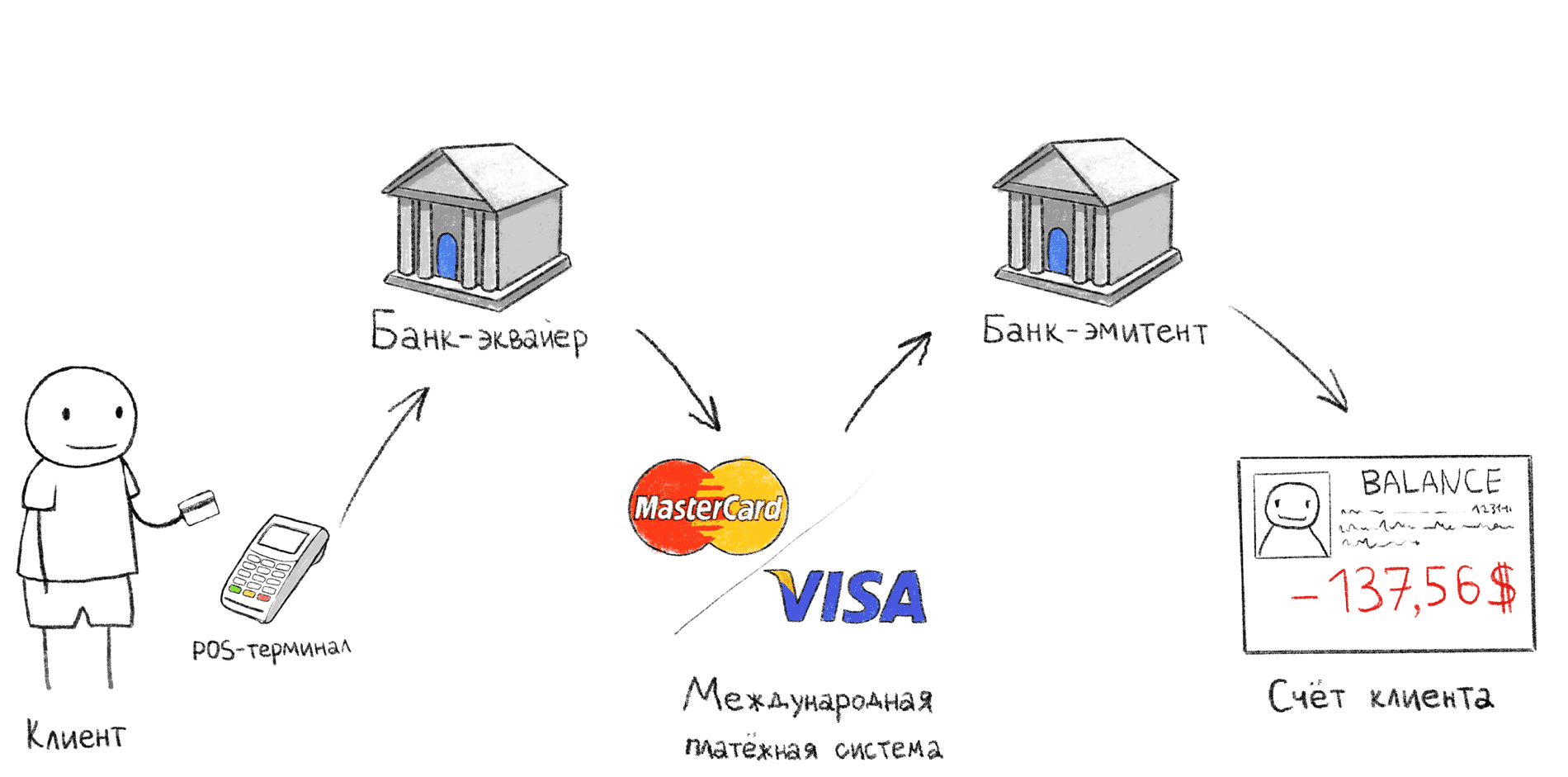

Transaktionsphasen beim Bezahlen über ein POS-Terminal

Transaktionsphasen beim Bezahlen über ein POS-TerminalDie obige Abbildung zeigt das klassische Zahlungsschema über ein POS-Terminal. Diese Abfolge von Aktionen tritt auf, wenn Sie nach der Zahlung an der Kasse auf eine Bestätigung am Terminal warten.

- Der Käufer beantragt / hält / steckt die Karte in das POS-Terminal ein;

- Ein POS-Terminal überträgt Daten über das Internet an eine erwerbende Bank.

- Die erwerbende Bank über das internationale Zahlungssystem (MPS) kontaktiert die ausstellende Bank und fragt, ob ein bestimmter Karteninhaber den Kauf bezahlen kann.

- Die ausstellende Bank bestätigt oder lehnt den Kauf ab, woraufhin ein Beleg gedruckt wird (zweiter Scheck).

Es gibt Ausnahmen von diesem Schema, zum Beispiel Offline-Transaktionen, wir werden sie weiter betrachten. Wenn die erwerbende Bank und die ausstellende Bank dieselbe Bank sind, werden die Schritte 2 und 4 innerhalb derselben Bank ausgeführt.

Verkäufer (Händler) - eine Person oder Organisation, die Waren oder Dienstleistungen anbietet

Die übernehmende Bank ist eine Bank, die dem Verkäufer Zahlungsakzeptanzdienste über Bankkarten anbietet. In dieser Bank gibt es normalerweise ein Bankkonto des Verkäufers, auf dem das von der Karte abgebuchte Geld gutgeschrieben wird.

Ausstellende Bank - die Bank, die die Karte ausgestellt hat. Es enthält das Konto des Karteninhabers, von dem Geld abgebucht wird.

Das International Payment System (MPS) ist ein internationales Vermittlungssystem zwischen Banken auf der ganzen Welt, das es Banken ermöglicht, Abrechnungen untereinander vorzunehmen, ohne eine Vereinbarung mit jeder Bank separat abzuschließen. Alle mit dem Eisenbahnministerium verbundenen Banken verpflichten sich, nach denselben Regeln zu arbeiten, was die Interaktion erheblich vereinfacht. Zum Beispiel Visa, MasterCard, UnionPay, American Express,

MIR (nein, MIR funktioniert nicht im Ausland).

Karteninhaber - eine Person, die mit der ausstellenden Bank einen Kartendienstvertrag abgeschlossen hat.

Was ist der Unterschied zwischen einer normalen Karte von Apple Pay oder Google Pay?

Das Verfahren zum Verknüpfen einer Bankkarte mit dem Apple Pay- oder Google Pay-System aufgrund der Unverständlichkeit des Prozesses führt selbst unter IT-Fachleuten häufig zu Missverständnissen. Ich habe viele verschiedene Mythen über diese Technologie gehört.

Beliebte Apple Pay Mythen

- Die Karte wird auf das Telefon kopiert

Dies ist nicht der Fall. Die Mikroprozessorkarte enthält einen geschützten Speicherbereich mit kryptografischen Informationen, die nach der Ausgabe der Karte nicht extrahiert werden können. Aus diesem Grund kann eine Chipkarte in keiner Weise kopiert werden. Fairerweise muss gesagt werden, dass solche Angriffe möglich sind, aber ihre Kosten übersteigen den Gesamtbetrag, den die meisten Leser dieses Artikels in ihrem gesamten Leben ausgeben werden. - Jedes Mal, wenn das Telefon während der Zahlung eine Verbindung zum Internet herstellt

Google Pay / Apple Pay stellen während der Zahlung über ein POS-Terminal keine Verbindung zum Internet her. Alle erforderlichen Informationen werden lokal auf dem Telefon gespeichert. - Für jede Zahlung wird eine neue Kartennummer (PAN) generiert

Dies scheint der Fall zu sein, wenn Sie Apples Pressemitteilungen zur Apple Pay-Technologie lesen. Dies ist jedoch eine fehlerhafte Interpretation des Token-Konzepts. Tatsächlich bleiben die Details der virtuellen Karte für lange Zeit unverändert. Sie können dies bei der Bezahlung von Einkäufen anhand der letzten Ziffern der Kartennummer im Beleg (Bankscheck) überprüfen. - Bei Zahlung über Apple Pay / Google Pay wird eine zusätzliche Gebühr erhoben

Dies ist nicht der Fall. Sie zahlen genau so viel, wie auf dem Preisschild angegeben, und gemäß den Bestimmungen Ihrer Vereinbarung mit der ausstellenden Bank, deren Karte Sie verknüpft haben. - Geld kann zweimal belastet werden

Dieser Mythos gilt nicht nur für Google Pay / Apple Pay, sondern auch für normale Bankkarten. Ich glaube, dass dies auf Zahlungssysteme für öffentliche Verkehrsmittel zurückzuführen ist, bei denen das Terminal bei jeder Vorlage Geld vom Ticket abzieht, sodass Sie zwei oder mehr Mal abbuchen können, wenn Sie die Karte falsch mitbringen. Bei POS-Terminals besteht dieses Risiko nicht, da das Terminal den Austausch mit der Karte beendet, sobald es die erforderlichen Daten erhält.

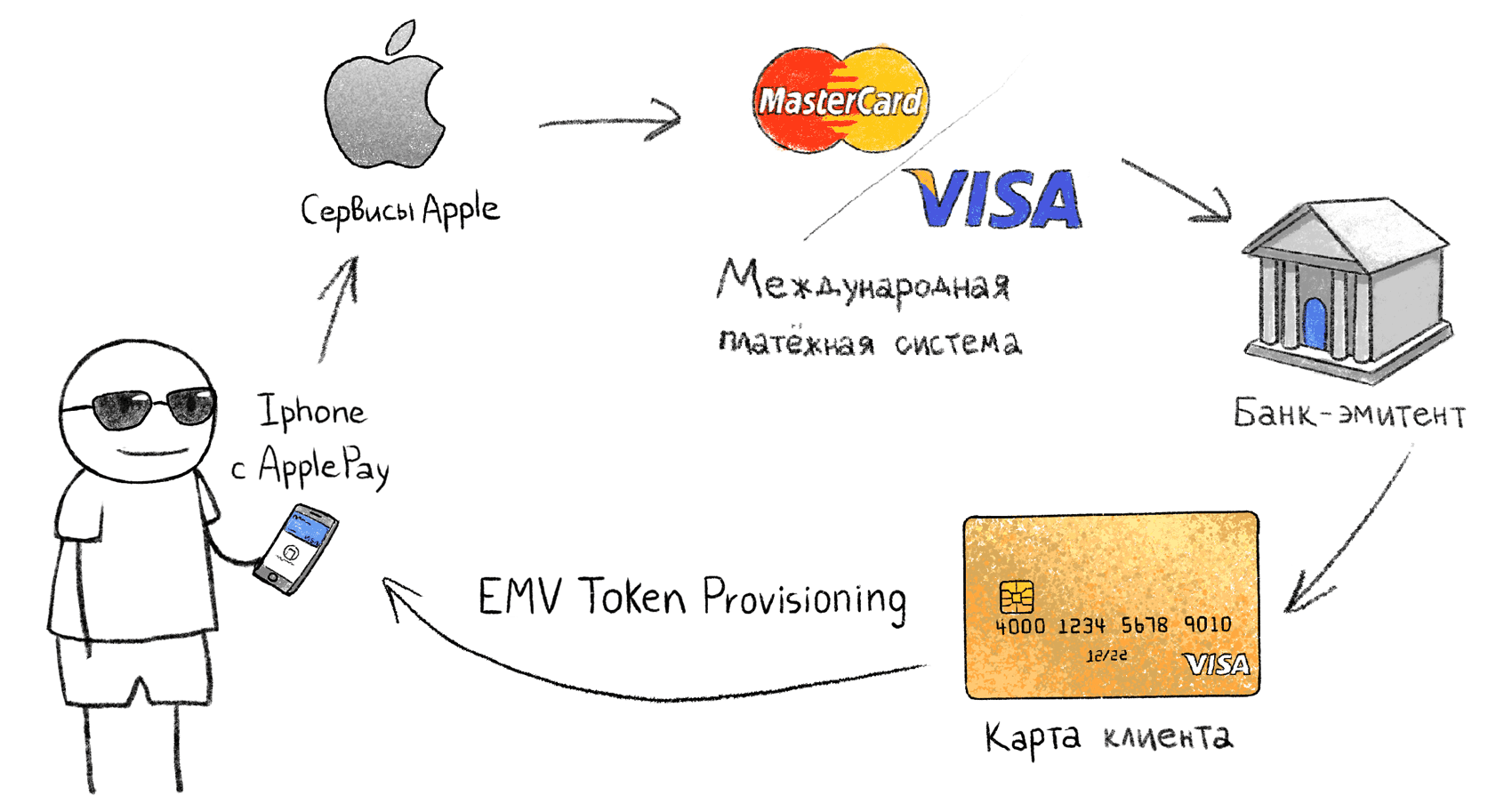

Verknüpfen einer physischen Karte mit einem Token im Telefon

Verknüpfen einer physischen Karte mit einem Token im TelefonSysteme wie Apple Pay werden von der

EMV Payment Tokenization Specification unterstützt . Das Verfahren zum Zuordnen einer physischen Karte und eines Telefons zu Apple Pay wurde nicht öffentlich beschrieben. Daher werden wir den Prozess anhand bekannter Daten analysieren:

- Der Anbieter (Google, Apple, Samsung) erhält Karteninformationen.

- Über das MPS fragt der Anbieter an, ob diese Karte (diese ausstellende Bank) die EMV-Tokenisierung unterstützt.

- Auf der MPS-Seite wird eine virtuelle Karte (Token) generiert, die in den sicheren Speicher des Telefons heruntergeladen wird. Ich weiß nicht, wo genau der private Schlüssel von der virtuellen Karte generiert wird, ob er über das Internet übertragen oder lokal am Telefon generiert wird. In diesem Fall spielt dies keine Rolle.

- Auf dem Telefon wird eine generierte virtuelle Token-Karte angezeigt. Dies sind die Vorgänge, bei denen die ausstellende Bank Vorgänge auf der ersten physischen Karte interpretiert. Im Falle des Blockierens der physischen Karte wird auch der Token blockiert.

Beim Bezahlen per Telefon sieht das POS-Terminal ein reguläres VISA oder eine MasterCard und kommuniziert mit diesem auf die gleiche Weise wie mit einer physischen Karte. Eine virtuelle Token-Karte enthält alle Attribute einer regulären Karte: PAN-Nummer, Ablaufdatum usw. Gleichzeitig unterscheiden sich die Nummer der virtuellen Karte und die Gültigkeitsdauer von der beigefügten Originalkarte.

Szenario 1 - reguläres POS-Terminal

Betrüger am POS-TerminalDie beliebteste Betrugshandlung in den Köpfen gewöhnlicher Menschen: Ein Betrüger mit eingeschaltetem Terminal wird in der Menge gegen sie gedrückt und schreibt Geld ab. Wir werden versuchen, dieses Szenario in der Realität zu reproduzieren.

Die Bedingungen sind wie folgt :

- Der Betrüger verfügt über ein voll funktionsfähiges normales POS-Terminal, das mit einer übernehmenden Bank verbunden ist, genau wie in Geschäften und Kurieren. Die Firmware des Terminals wird nicht geändert. In unserem Fall - Ingenico iWL250. Dies ist ein tragbares POS-Terminal mit einem GPRS-Modem, das kontaktloses Bezahlen unterstützt, mit Batteriestrom betrieben wird und vollständig mobil ist.

- Der Betrüger verwendet keine zusätzlichen technischen Mittel, sondern nur ein POS-Terminal

- Die abgebuchten Gelder werden gemäß allen Regeln der Bankensysteme dem Girokonto des Betrügers gutgeschrieben

Juristische Person

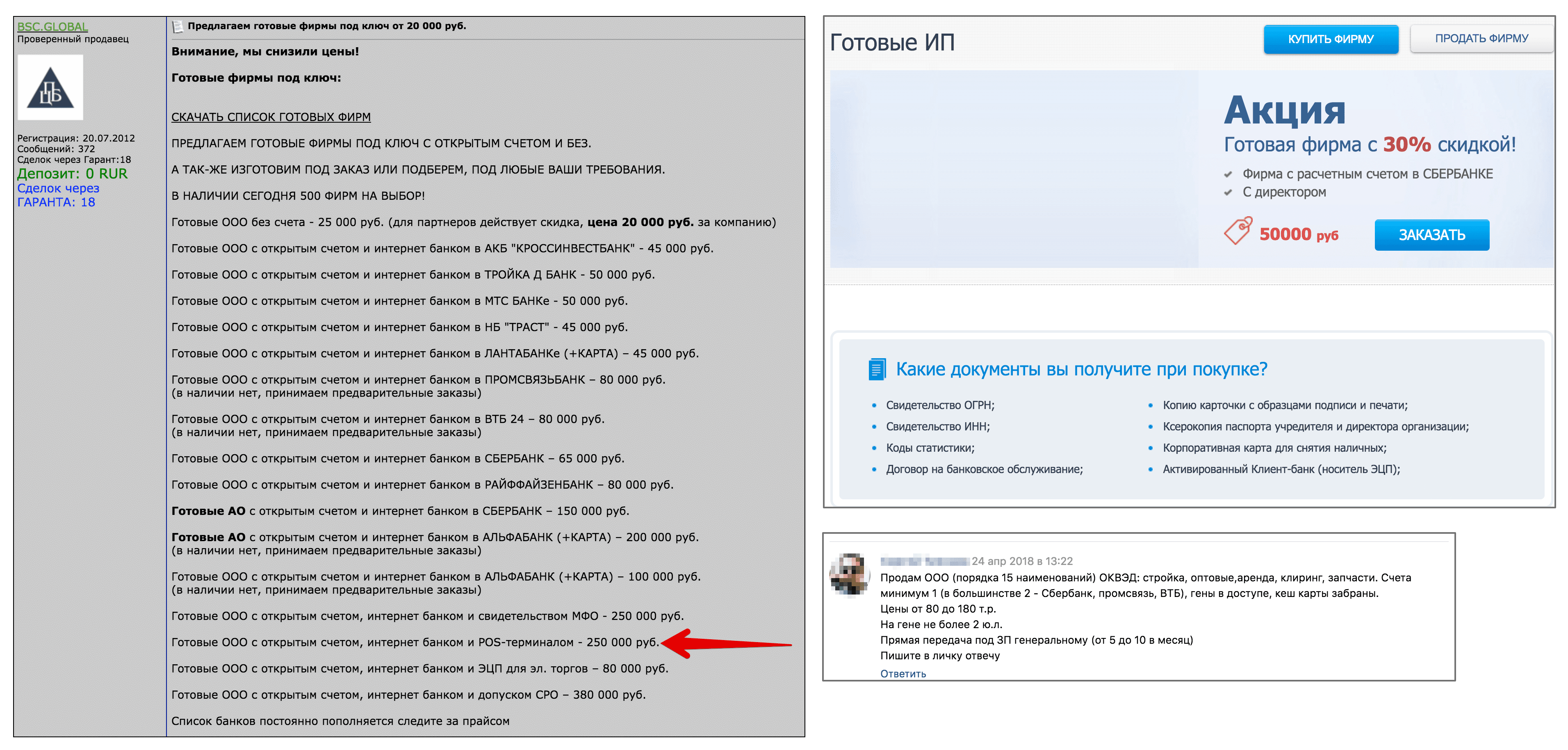

Erstens brauchen wir eine juristische Person mit einem Girokonto und Erwerb verbunden. Wir werden, wie echte Betrüger, nichts in unserem Namen erkennen, sondern versuchen, eine vorgefertigte juristische Person zu kaufen. die Person auf der Website für die gleichen Betrüger. Schauen Sie sich dazu die Anzeigen auf der ersten Seite von Google für "buy ip" und "buy ooo" an.

Angebote zum Verkauf von vorgefertigten Unternehmen von Betrügern (anklickbar)

Angebote zum Verkauf von vorgefertigten Unternehmen von Betrügern (anklickbar)Der Preis eines Unternehmens auf dem Schwarzmarkt mit einem Girokonto liegt zwischen 20 und 300 Tausend Rubel. Es gelang mir, mehrere Angebote von LLC mit einem POS-Terminal aus 200 Tausend Rubel zu finden. Solche Unternehmen werden von Dummies eingerahmt, und der Käufer erhält das gesamte Dokumentenpaket zusammen mit einer „Cache-Karte“ - dies ist eine Bankkarte, die an das Abrechnungskonto des Dummy-Unternehmens gebunden ist. Mit einer solchen Karte kann ein Betrüger Geld an einem Geldautomaten auszahlen.

Der Einfachheit halber gehen wir davon aus, dass LLC + Bankkonto + Erwerb und ein POS-Terminal den Betrüger 100.000 Rubel kosten werden. Eigentlich mehr, aber wir werden das Leben unseres hypothetischen Betrügers vereinfachen und die Angriffskosten senken. Denn je niedriger die Angriffskosten sind, desto einfacher ist die Implementierung.

Lass uns Geld stehlen

Der Betrüger hat also ein POS-Terminal und ist bereit, an einen überfüllten Ort zu gehen, um sich an die Opfer zu lehnen und Geld aus seinen Taschen zu stehlen. In unserem Experiment wurden alle Opfer vorab über unsere Absichten unterrichtet, und alle Versuche, Geld abzuschreiben, wurden mit ihrer Zustimmung unternommen. In Fällen, in denen die Probanden keine eigenen kontaktlosen Bankkarten hatten, wurden sie gebeten, unsere Karte in ihre Brieftasche zu stecken. Zuvor fanden die Probanden genau heraus, wo und wie sie ihre Karten aufbewahren, sodass der Betrüger im Voraus wusste, wo sich die kontaktlose Karte in der Tasche befindet.

Im Falle einer erfolgreichen Abschreibung wurde die Transaktion über das Terminalmenü abgebrochen und das Geld auf das Konto der Probanden zurückerstattet. Während der gesamten Dauer des Experiments haben wir versucht, 20 Probanden im Gebäude des Einkaufszentrums und auf der Straße Geld zu „stehlen“. Das Testergebnis wird unten beschrieben.

Problem: Transaktionslimit ohne PIN

Das Limit für den maximalen Transaktionsbetrag ohne Bestätigung mit einem PIN-Code kann sowohl am POS-Terminal selbst (CVM Required Limit) als auch auf der Bankseite festgelegt werden. In Russland beträgt diese Beschränkung 1000 Rubel.

UPD In den Karteneinstellungen kann die Art der Autorisierung Karteninhaber-Überprüfungsmethoden (CVMs) als Signatur für den Scheck festgelegt werden. In diesem Fall findet eine kontaktlose Transaktion für einen beliebigen Betrag ohne PIN-Code statt.

Unser Betrüger beschließt, jeweils 999,99 Rubel abzuschreiben. Wenn Sie aufgefordert werden, den Betrag unterhalb des Grenzwerts in kurzer Zeit erneut abzuschreiben, werden Sie auch aufgefordert, den PIN-Code einzugeben. In den meisten Fällen ist es nicht möglich, 999,99 Rubel mehrmals hintereinander abzuschreiben. Daher ist die optimalste Strategie nicht mehr als eine Ladung von einer Karte.

In Russland beträgt der maximale Betrag, der ohne PIN-Code belastet wird, 1000 Rubel.Tatsächlich können viele Abschreibungen mit einem Betrag von 999,99 Rubel in kurzer Zeit ein Betrugsbekämpfungssystem auf der Seite der übernehmenden Bank auslösen, sodass diese Strategie für einen Betrüger nicht optimal ist. Im wirklichen Leben müsste er also unterschiedlichere Beträge wählen, um das potenzielle Einkommen zu verringern.

Übrigens sagen viele Artikel zu diesem Thema in russischer Sprache, dass Sie Ihr eigenes Limit für kontaktlose Transaktionen ohne PIN-Code manuell festlegen können. Ich konnte eine solche Option bei den wichtigsten russischen Banken nicht finden. Vielleicht kennen Sie diese Möglichkeit? Es geht um kontaktloses Bezahlen und nicht um Chip & Pin-Transaktionen.

Problem: Mehrere Karten in der Brieftasche

Dies ist ein wichtiger Punkt in diesem Angriffsszenario, da in Wirklichkeit fast niemand

eine einzige Karte in der Tasche hat. In den meisten Fällen wird die Karte zusammen mit anderen kontaktlosen Karten, wie z. B. Reisetickets oder anderen Bankkarten, in der Brieftasche aufbewahrt.

Insbesondere gibt mein Igenico iWL250-Terminal einen Fehler zurück, wenn es mehr als eine Karte im Aktionsfeld mit einem SAK erkennt, das die Unterstützung des 14443-4-Protokolls anzeigt: "Eine Karte präsentieren".

Dies tun jedoch nicht alle Terminals. Beispielsweise wählen VeriFone Sberbank POS-Terminals eine zufällige Karte aus mehreren aus. Einige Terminals ignorieren einfach alle Karten, wenn es mehr als eine gibt, ohne dass Fehlermeldungen angezeigt werden.

Antikollisions-ISO 14443-3

Das Lesen einer bestimmten Karte aus mehreren ist auf physischer Ebene keine leichte Aufgabe. Um dieses Problem zu lösen, gibt es einen Antikollisionsmechanismus. Sie können eine Karte auswählen, wenn eine Antwort von mehreren Karten gleichzeitig empfangen wurde. Dies ist der allererste Schritt beim Herstellen eines Kontakts mit einer kontaktlosen Karte im ISO-14443A-Protokoll. Zu diesem Zeitpunkt kann der Leser nicht herausfinden, welche der vorgestellten Karten Bankgeschäfte sind. Die einzige Möglichkeit besteht darin, eine Bankkarte zu wählen, die mehr oder weniger einer Bankkarte ähnelt, basierend auf der Antwort von SAK (Select Acknowledge).

Bitwert in der SAK-AntwortSo hat beispielsweise die im öffentlichen Verkehr in Moskau verwendete Troika-Karte (Mifare-Standard) den Wert

SAK = 0x08 (b00001000) , wobei das sechste Bit Null ist. Während für alle Bankkarten in den SAK-Antworten das sechste Bit 1 ist, bedeutet dies, dass das ISO 14443-4-Protokoll unterstützt wird.

Daher kann das Terminal bei gleichzeitiger Erkennung mehrerer Karten nur Karten ausschließen, die ISO 14443-4 nicht unterstützen, und eine Karte auswählen, die der Bank ähnelt. Die Unterstützung des ISO 14443-4-Protokolls garantiert übrigens nicht, dass es sich bei dieser Karte um eine Bankkarte handelt. In der Brieftasche eines normalen Menschen gibt es jedoch höchstwahrscheinlich keine anderen Kartentypen, die ISO 14443-4 unterstützen.

Flussdiagramm des AntikollisionsprotokollsAus persönlicher Erfahrung: Trotz des Vorhandenseins eines Protokolls gegen Kollisionen ist es

EXTREM schwierig, die gewünschte Karte

erfolgreich zu lesen, wenn sich mindestens drei kontaktlose Karten in Ihrer Brieftasche befinden. Die meisten Versuche führen zu Lesefehlern. Es ist noch schwieriger, dies auf der Flucht zu tun, indem man sich an die Taschen und Taschen anderer klammert.

Wir werden jedoch davon ausgehen, dass unser Betrüger sehr viel Glück hat und diese Einschränkung ihn nicht stört.

Offline vs Online-Transaktionen

In erschreckenden Nachrichten sprechen sie über Betrüger mit POS-Terminals in U-Bahn-Wagen, die gleich unterwegs Geld aus der Tasche schreiben. In diesen Geschichten wird nicht erwähnt, woher der Betrüger im U-Bahn-Wagen mobiles Internet hat. Vielleicht unterstützt sein Terminal Offline-Transaktionen?

EMV-Spezifikationen ermöglichen Offline-Transaktionen. In diesem Modus erfolgt die Abbuchung ohne Online-Bestätigung durch die ausstellende Bank. Dies funktioniert beispielsweise im öffentlichen Verkehr in Moskau und St. Petersburg. Um sich am Eingang des Busses nicht anzustellen, lassen Sie das Terminal, während es die Online-Bestätigung ausfüllt, sofort ein, ohne zu prüfen, ob Sie genug Geld auf Ihrem Konto haben, um den Fahrpreis zu bezahlen. Am Ende des Tages, wenn das Internet auf dem Terminal angezeigt wird, werden signierte Transaktionen an die ausstellende Bank gesendet. Wenn sich herausstellt, dass Sie zu diesem Zeitpunkt kein Geld haben, um den Fahrpreis zu bezahlen, wird die Karte an allen Terminals in der Stadt zur Stoppliste hinzugefügt. Sie können die Schulden über Ihr persönliches Konto mit der Kartennummer abbezahlen.

Lesen Sie mehr über das Bezahlen des Busses in St. Petersburg.

Persönlich konnte ich kein POS-Terminal erhalten, das diese Funktion unterstützt. In dem Szenario mit dem üblichen „zivilen“ POS-Terminal wird die Möglichkeit einer Offline-Belastung nicht in Betracht gezogen. Dies ändert nichts, außer dass der Angreifer das Internet am Terminal benötigt, sodass der Angriff beispielsweise in der U-Bahn viel komplizierter ist.

Es gibt Terminalmodelle, die WiFi unterstützen, und theoretisch könnte unser Betrüger WiFi in der U-Bahn verwenden, nachdem er sich zuvor darum gekümmert hatte, werbefreien Zugang für die MAC-Adresse seines POS-Terminals zu kaufen, sodass die Authentifizierung nicht über das Captive-Portal erfolgen müsste, da dies am POS der Fall ist Das Terminal kann dies nicht tun.

Gewinn berechnen

In unserem Szenario betrugen die Kosten des Angriffs 100.000 Rubel. Dies bedeutet, dass unser Held mindestens 100 Transaktionen mit jeweils 1.000 Rubel abschließen muss, um die Investitionen zumindest zurückzuzahlen. Stellen Sie sich vor, er war agil genug und rannte den ganzen Tag durch die Stadt, klammerte sich an alle hintereinander, so dass er am Ende des Tages 120 erfolgreiche Abschreibungen machte. Wir werden die Erwerbsprovision (durchschnittlich 2%), die Einlösungsprovision (4-10%) und andere Provisionen nicht berücksichtigen.

Kann er erfolgreich Geld mit einer Karte auszahlen, die an ein Girokonto gebunden ist?

In Wirklichkeit ist nicht alles so einfach.

Geld wird dem Konto des Betrügers erst in wenigen Tagen gutgeschrieben! Während dieser Zeit sollte unser Betrüger hoffen, dass keines der 120 Opfer die Transaktion anfechten wird, was äußerst unwahrscheinlich ist. In Wirklichkeit wird das Konto des Betrügers daher gesperrt, noch bevor ihm Geld gutgeschrieben wird.

Wenn eine Person bemerkt, dass auf ihrer Karte ein Kauf getätigt wurde, den sie nicht getätigt hat, sollte sie sich an die ausstellende Bank wenden und eine Klage einreichen. Es dauert bis zu 30 Tage, um umstrittene Operationen in Russland zu berücksichtigen, und bis zu 60 Tage für Transaktionen im Ausland. - -, - , .

, ()

Fazit

— 100 000. , , , .

999.99 , , , -. .

, . - , , , . , - , , .

20 , 15% . , . , . , , , , . , , , , . , 10% .

, , , . - , .

2 — POS-

, POS-. , , , , .

, , POS-.

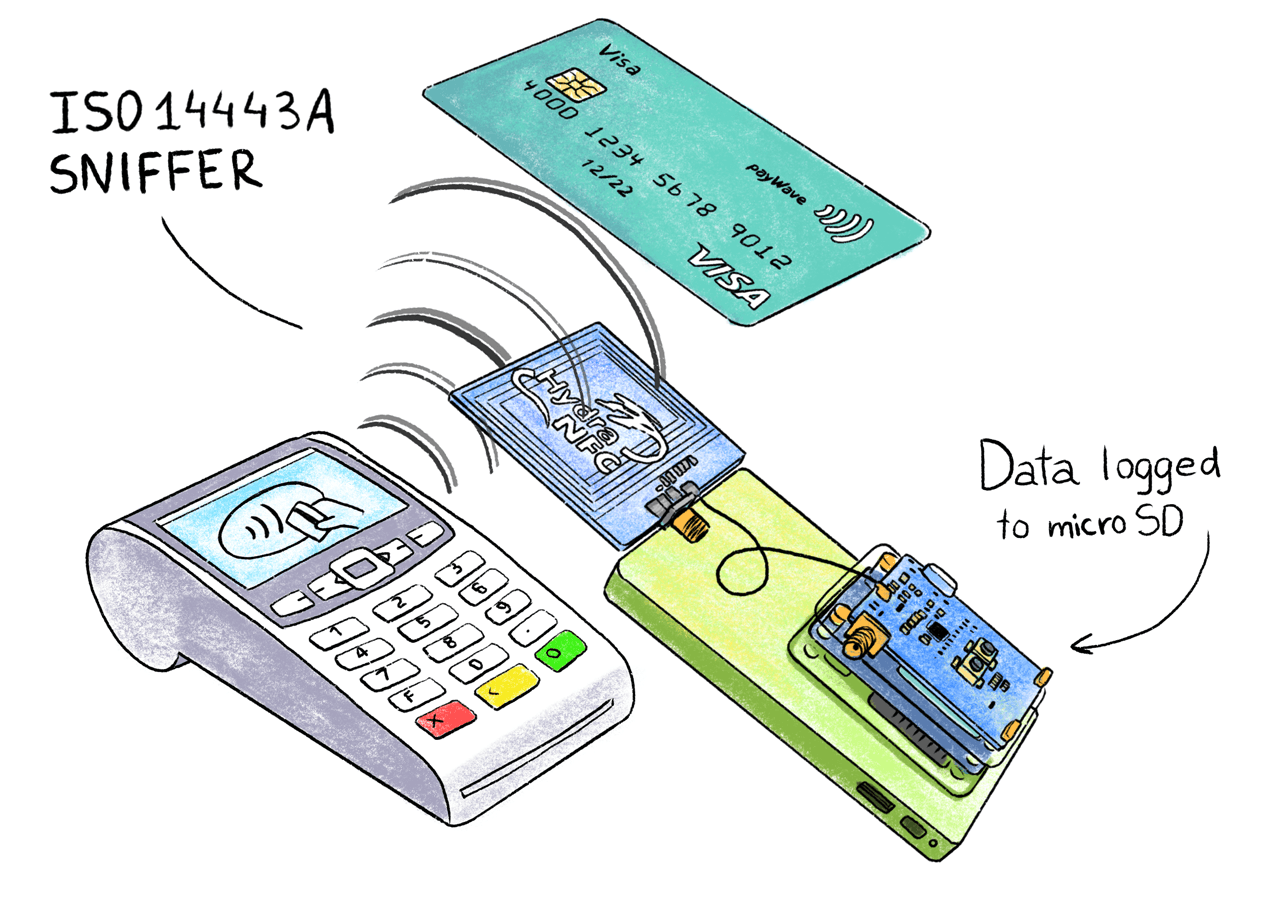

EMV Contactless Specifications , HydraNFC.

EMV- MasterCard PayPass Visa payWave. . .

NFC-

HydraNFC

HydraNFC — ISO-14443A, APDU- SD-. , .

→

HydraBus HydraNFC→

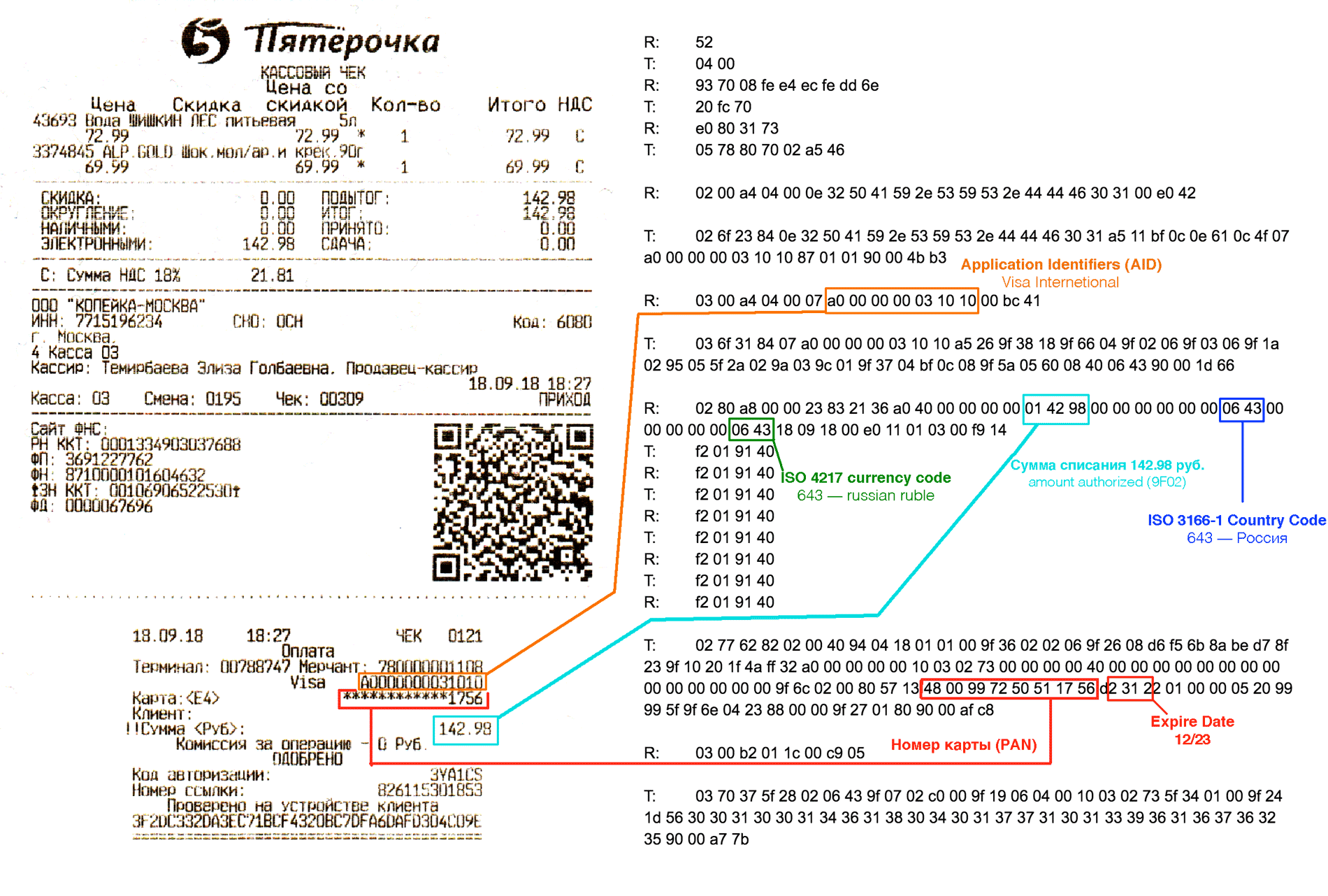

, , . POS- VISA. , , , , .

EMV

142.98 Apple Pay:

, ( ) ()R (READER)

()R (READER) — POS-

T (TAG) — ( )

R>> 52

R>> 52

R>> 52

R>> 52

R>> 52

R>> 52

R>> 52

T<< 04 00

R>> 93 20

T<< 08 fe e4 ec fe

R>> 93 70 08 fe e4 ec fe dd 6e

T<< 20 fc 70

R>> 50 00 57 cd

R>> 26

R>> 52

T<< 04 00

R>> 93 70 08 fe e4 ec fe dd 6e

T<< 20 fc 70

R>> e0 80 31 73

T<< 05 78 80 70 02 a5 46

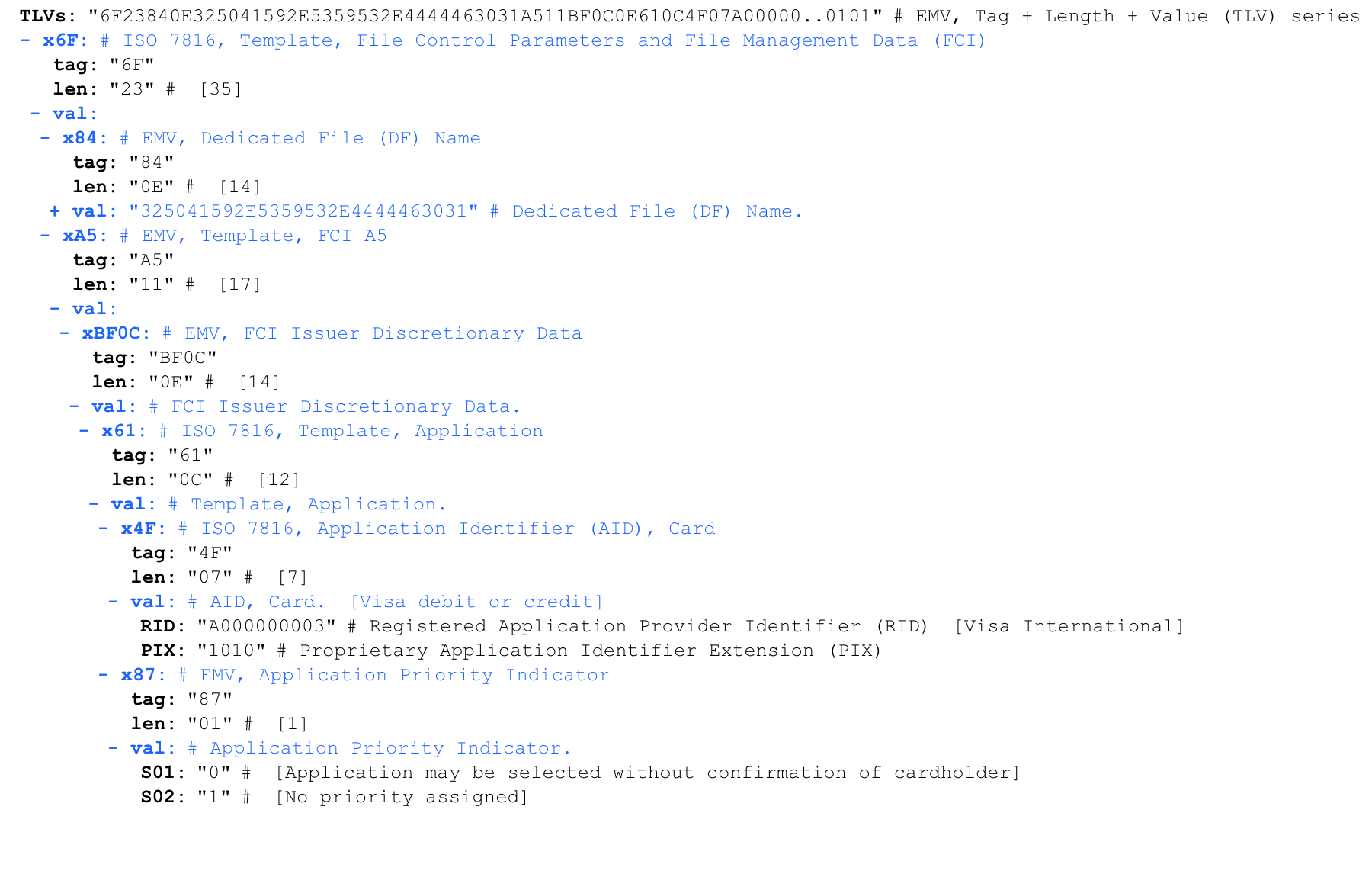

R>> 02 00 a4 04 00 0e 32 50 41 59 2e 53 59 53 2e 44 44 46 30 31 00 e0 42

T<< 02 6f 23 84 0e 32 50 41 59 2e 53 59 53 2e 44 44 46 30 31 a5 11 bf 0c 0e 61 0c 4f 07 a0 00 00 00 03 10 10 87 01 01 90 00 4b b3

R>> 03 00 a4 04 00 07 a0 00 00 00 03 10 10 00 bc 41

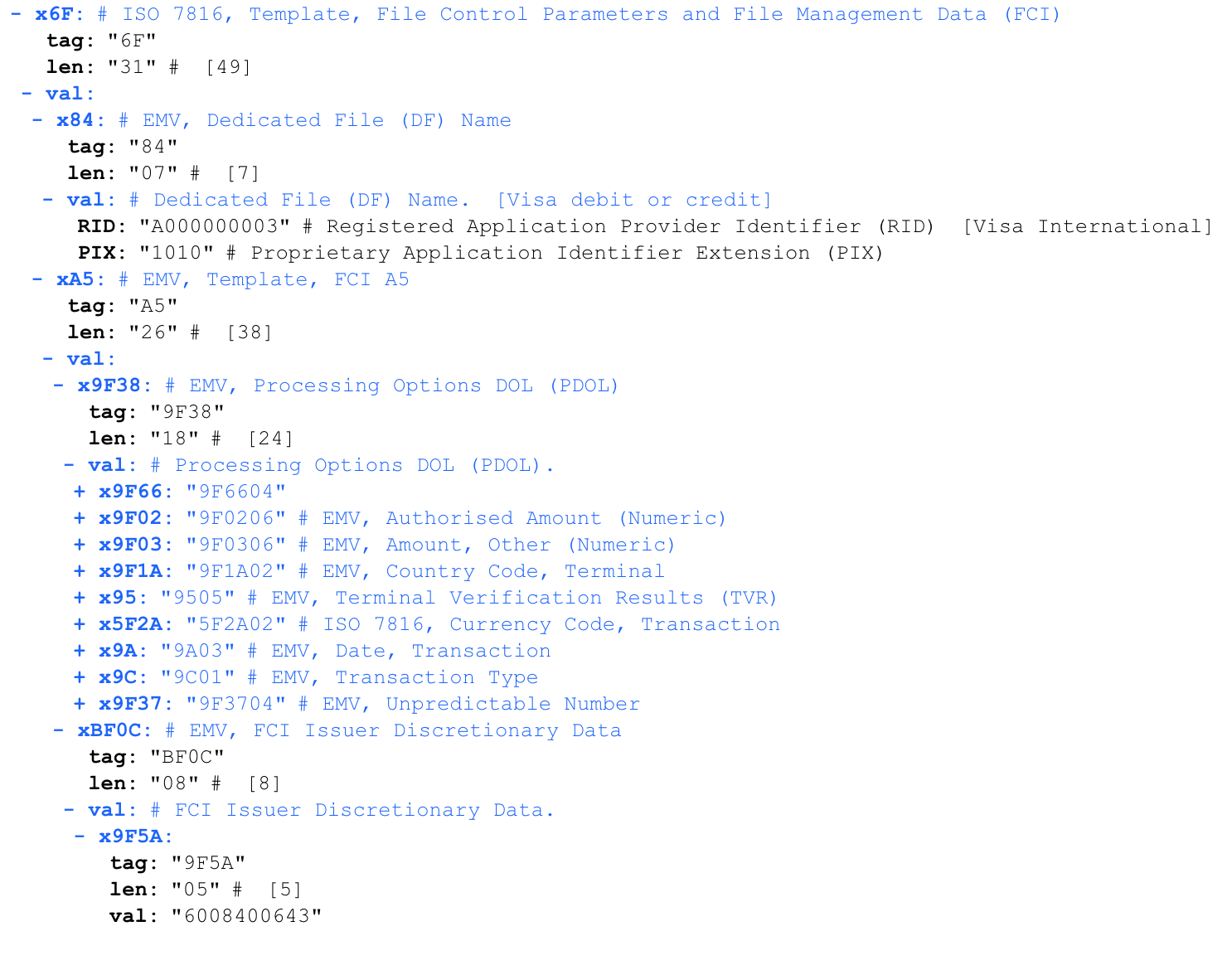

T<< 03 6f 31 84 07 a0 00 00 00 03 10 10 a5 26 9f 38 18 9f 66 04 9f 02 06 9f 03 06 9f 1a 02 95 05 5f 2a 02 9a 03 9c 01 9f 37 04 bf 0c 08 9f 5a 05 60 08 40 06 43 90 00 1d 66

R>> 02 80 a8 00 00 23 83 21 36 a0 40 00 00 00 00 01 42 98 00 00 00 00 00 00 06 43 00 00 00 00 00 06 43 18 09 18 00 e0 11 01 03 00 f9 14

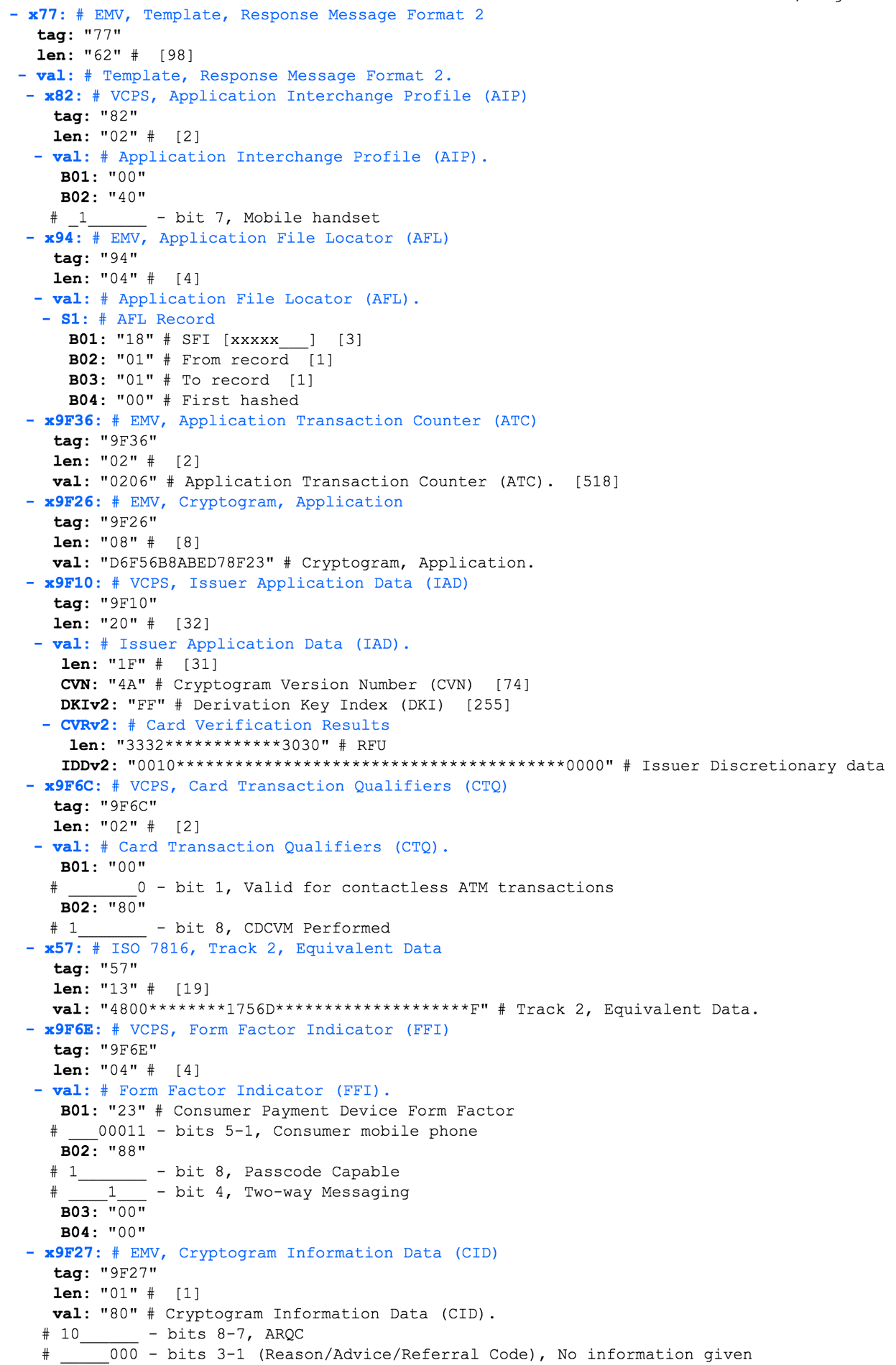

T<< 02 77 62 82 02 00 40 94 04 18 01 01 00 9f 36 02 02 06 9f 26 08 d6 f5 6b 8a be d7 8f 23 9f 10 20 1f 4a ff 32 a0 00 00 00 00 10 03 02 73 00 00 00 00 40 00 00 00 00 00 00 00 00 00 00 00 00 00 00 9f 6c 02 00 80 57 13 48 00 99 72 50 51 17 56 d2 31 22 01 00 00 05 20 99 99 5f 9f 6e 04 23 88 00 00 9f 27 01 80 90 00 af c8

R>> 03 00 b2 01 1c 00 c9 05

T<< 03 70 37 5f 28 02 06 43 9f 07 02 c0 00 9f 19 06 04 00 10 03 02 73 5f 34 01 00 9f 24 1d 56 30 30 31 30 30 31 34 36 31 38 30 34 30 31 37 37 31 30 31 33 39 36 31 36 37 36 32 35 90 00 a7 7b

.

R>> — , POS-T>> — , ( Apple Pay)14443-A Select

. , OSI, L2, UID (Unique Identifier) MAC- .

ISO-14443:

PCD (proximity coupling device) — , POS-

PICC (proximity integrated circuit card) — ,

Apple Pay , . , , , . , , .

R>> 52 // WUPA (wake up)

R>> 52 // WUPA

R>> 52 // WUPA

R>> 52 // WUPA

R>> 52 // WUPA

R>> 52 // WUPA

R>> 52 // WUPA

T<< 04 00 // ATQA (Answer To Request type A)

R>> 93 20 // Select cascade 1 (Anti Collision CL1 SEL)

T<< 08 fe e4 ec fe // UID (4 bytes) + BCC (Bit Count Check)

R>> 93 70 08 fe e4 ec fe dd 6e // SEL (select tag 0x9370) + UID + CRC16

T<< 20 fc 70 // SAK (Select Acknowledge 0x20) + CRC16

R>> 50 00 57 cd // HALT (Disable communocaion 0x5000) + CRC16

R>> 26 // REQA

R>> 52 // WUPA

T<< 04 00 // ATQA

R>> 93 70 08 fe e4 ec fe dd 6e // SELECT

T<< 20 fc 70 // SAK

R>> e0 80 31 73 // RATS (Request Answer to Select 0xE080) + CRC16

T<< 05 78 80 70 02 a5 46 // ATS (Answer to select response)

0x52 Wake-up (WUPA), , Answer To Request type A (ATQA),

0x04 0x00. ATQA .

ATQA, , , .

0x93 0x20 Select cascade level 1 (SEL CL1) UID.

0x08 0xFE 0xE4 0xEC 0xFE, — UID Apple Pay

0xFE Bit Count Check (BCC) .

,

0x93 0x70 (SELECT). UID

0x08 0xfe 0xe4 0xec +

0xfe BCC +

0xdd 0x6e CRC16.

0x20 Select Acknowledge (SAK) +

0xfc 0x70 CRC16.

SAK, UID SELECT, . , , POS- , , .

UID 4, 7 10 . , , Apple Pay, UID 4 . , Apple Pay UID , , UID . , , , UID .

0x50 0x00 HALT +

0x57 0xcd CRC16. .

, (WUPA), , SELECT. — , , - .

0xE0 0x80 Request Answer to Select (RATS) +

0x31 0x73 CRC16.

0x05 0x78 0x80 0x70 0x02 Answer to select response (ATS) +

0xA5 0x46 CRC16.

Answer to select — Answer To Reset (ATR) . .

«» , , , . SELECT ISO 14443A, NFC-, , ..

— SELECT PPSE

: EMV Contactless Specifications — PPSE and Application Management for Secure ElementEMV- PPSE (Payment System Environment). , .

, — VISA. , , . , , . JCB UnionPay. .

APDU- SELECT PPSE'00 A4 04 00 0E 32 50 41 59 2E 53 59 53 2E 44 44 46 30 31 00'

00 A4 04 00 // select

0E // command data (14 )

32 50 41 59 2E 53 59 53 2E 44 44 46 30 31 // command data 2PAY.SYS.DDF01

00 //

SELECT PPSE'6F 23 84 0E 32 50 41 59 2E 53 59 53 2E 44 44 46 30 31 A5 11 BF 0C 0E 61 0C 4F 07 A0 00 00 00 03 10 10 87 01 01 90 00'

- TVL

iso8583.info/lib/EMV/TLVs. , :

(AID). ,

A0000000031010, Visa International.

AID

4F. , . , AID 5 16 , 7 .

AID:

eftlab.co.uk/knowledge-base/211-emv-aid-rid-pixAID

A0000000031010 Visa International

A0000000032020 Visa International

A0000000041010 Mastercard International

A0000000043060 Mastercard International United States Maestro (Debit)

Anwendungsprioritätsanzeige - Zeigt die Priorität von Zahlungsanträgen an. In Cobaging-Karten von MIR, in denen sich mehrere Zahlungsanwendungen befinden, gibt dieses Feld beispielsweise an, welche der beiden Anwendungen priorisiert ist. Da wir nur einen Antrag von Visa International haben, weist dieser darauf hin und es gibt keine Priorität.Zahlungsanwendung starten - AID AUSWÄHLEN'00 A4 04 00 07 A0 00 00 00 03 10 10'

00 A4 04 00 // select

07 // command data (7 )

A0 00 00 00 03 10 10 // AID Visa International

Nachdem Sie die erforderliche Zahlungsanwendung ausgewählt haben, startet das Terminal sie.PDOL (Verarbeitungsoptionen Datenobjektliste)

'6f 31 84 07 a0 00 00 00 03 10 10 a5 26 9f 38 18 9f 66 04 9f 02 06 9f 03 06 9f 1a 02 95 05 5f 2a 02 9a 03 9c 01 9f 37 04 bf 0c 08 9f 5a 05 60 08 40 06 43 90 00'

, — PDOL (Processing Options Data Object List). .

PDOL . PDOL — . PDOL

.

PDOL . , — . .

PDOL:

9F 38 18 // PDOL. 18 (24 )

9F 66 ( 04) // Terminal Transaction Qualifiers (TTQ). .

9F 02 ( 06) //

9F 03 ( 06) //

9F 1A ( 02) // ISO3166-1

95 ( 05) // Terminal Verification Results

5F 2A ( 02) // , , ISO4217

9A ( 03) // YYMMDD

9C ( 01) //

9F 37 ( 04) //

.

— GET PROCESSING OPTIONS

'80A8000023832136A0400000000001429800000000000006430000000000064318091800E011010300'

80 A8 00 00 // GET PROCESSING OPTIONS (GPO)

23 // (35 )

83 // PDOL-

21 // PDOL- (33 )

36 A0 40 00 // Terminal Transaction Qualifiers (TTQ)

00 00 00 01 42 98 // (142,98 )

00 00 00 00 00 00 //

06 43 // (643 - )

00 00 00 00 00 // Terminal Verification Results (TVR)

06 43 // (643 - russian ruble)

18 09 18 // (18 2018 )

00 //

E0 11 01 03 //

Diese Antwort zeigt deutlich, wie das in Russland befindliche Terminal eine Belastung von der Karte in Höhe von 142,98 Rubel beantragt. Wir machen auf die Zufallszahl am Ende aufmerksam (E0110103). Dies ist der Parameter 9F37 Unvorhersehbare Nummer . Dies ist die erste Erwähnung der Kryptographie. In Zukunft muss diese Nummer zusammen mit den Transaktionsdaten die Karte mit einer kryptografischen Signatur signieren. Dies gibt dem Terminal die Kontrolle über die Relevanz der Signatur von der Karte und schützt vor Wiederholungsangriffen.Kartenantwort auf GET PROCESSING OPTIONS

'7762820200409404180101009F360202069F2608D6F56B8ABED78F239F10201F4AFF32A00000000010030273000000004000000000000000000000000000009F6C02008057134800997250511756D23122010000052099995F9F6E04238800009F2701809000'

VISA , c

VISA Contactless Payment Specification (VCSP).

Application Interchange Profile (AIP) — . AIP

00 40.

EMV 4.3 Book 3.

, , , Reserved For Future Use (RFU). , Apple Pay, .

AIP (SDA,CDA,DDA) . — .

Application File Locator (AFL) — (SFI range of records) AID. READ RECORD.

AFL :

Short File Identifier (SFI) 0x18. . 0x18 (b00011000) b00000011, 0x3.

First record = 1

Last record = 1

.. «» №3 1 1, .

Application Transaction Counter (ATC) — , GET PROCESSING OPTIONS. 0xFFFF 0x7FFF, . , . , Apple Pay 518 (0x206) .

Application Cryptogram (AC) — , . -, . ( ) , .

Issuer Application Data (IAD) — , VISA.

, .Card Transaction Qualifiers (CTQ) — VISA c . , , .

Track 2 Equivalent Data —

! expiration date, .

Form Facto Indicator (FFI) — VISA . - . , .

Cryptogram Information Data (CID) —

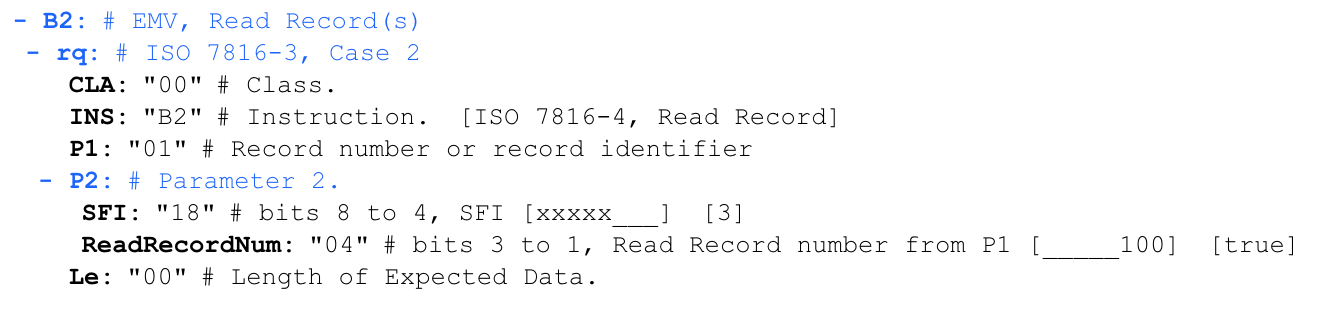

, .READ DATA RECORD

'00 b2 01 1c 00'

, AFL:

,

0x1C , 0x18 (b000011), SFI, 0x04 (d100), .

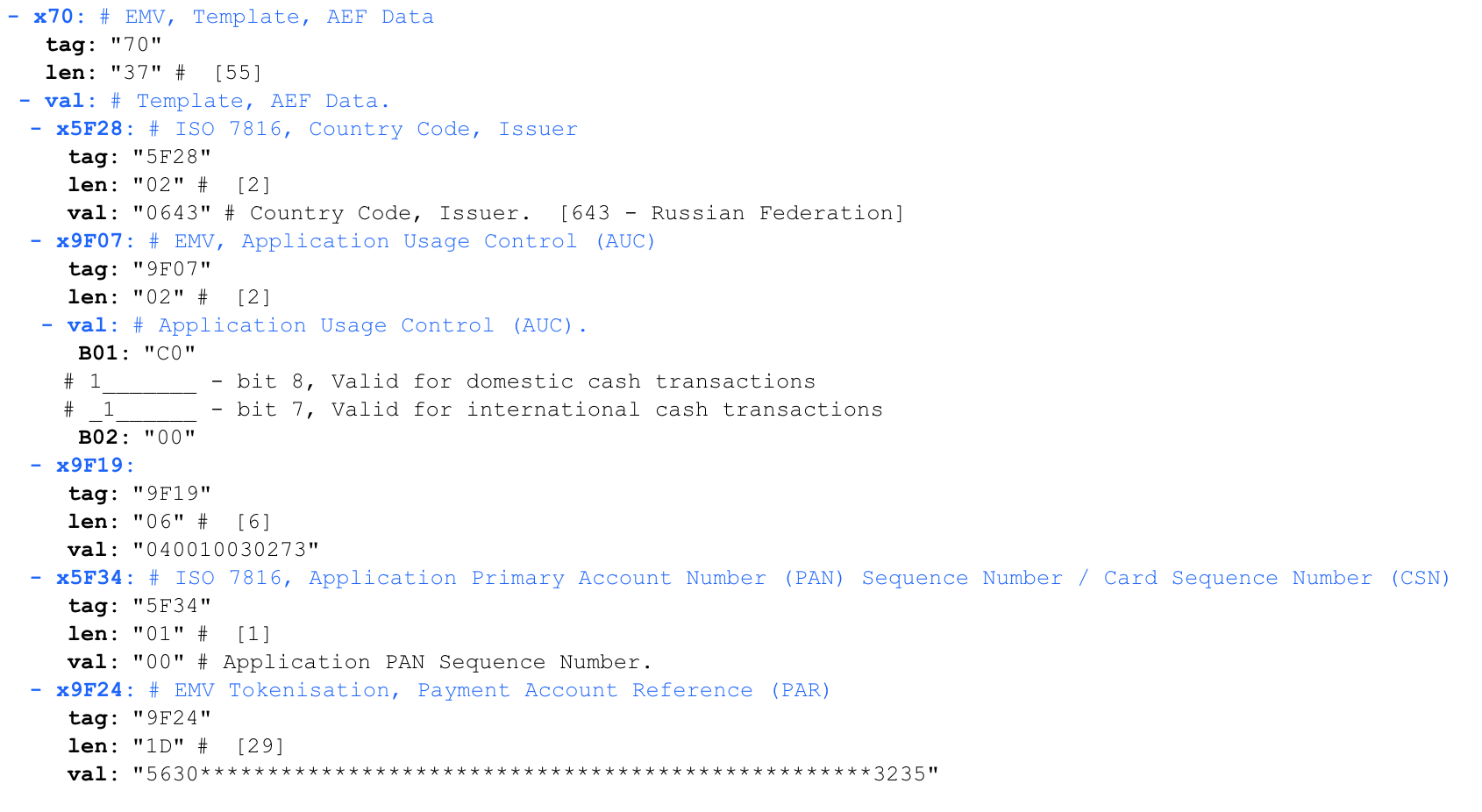

READ RECORD

'70375F280206439F0702C0009F19060400100302735F3401009F241D5630303130303134363138303430313737313031333936313637363235'

Application Usage Control (AUC) — , , .

9F19 — - , — Dynamic Data Authentication Data Object List (DDOL)EMV Tokenisation, Payment Account Reference (PAR) — () .

, .?

Apple Pay c VISA. MasterCard , . , , replay-.

Magnetic Stripe (MSD), replay-, , , , , .

(PAN) (expiration date)

(PAN) (expiration date), expiration date. CVV , -. ,

PAN , !CVV (CNP, MO/TO)

« Apple Pay » Apple Pay , , 10 . , expiration date. , . , .

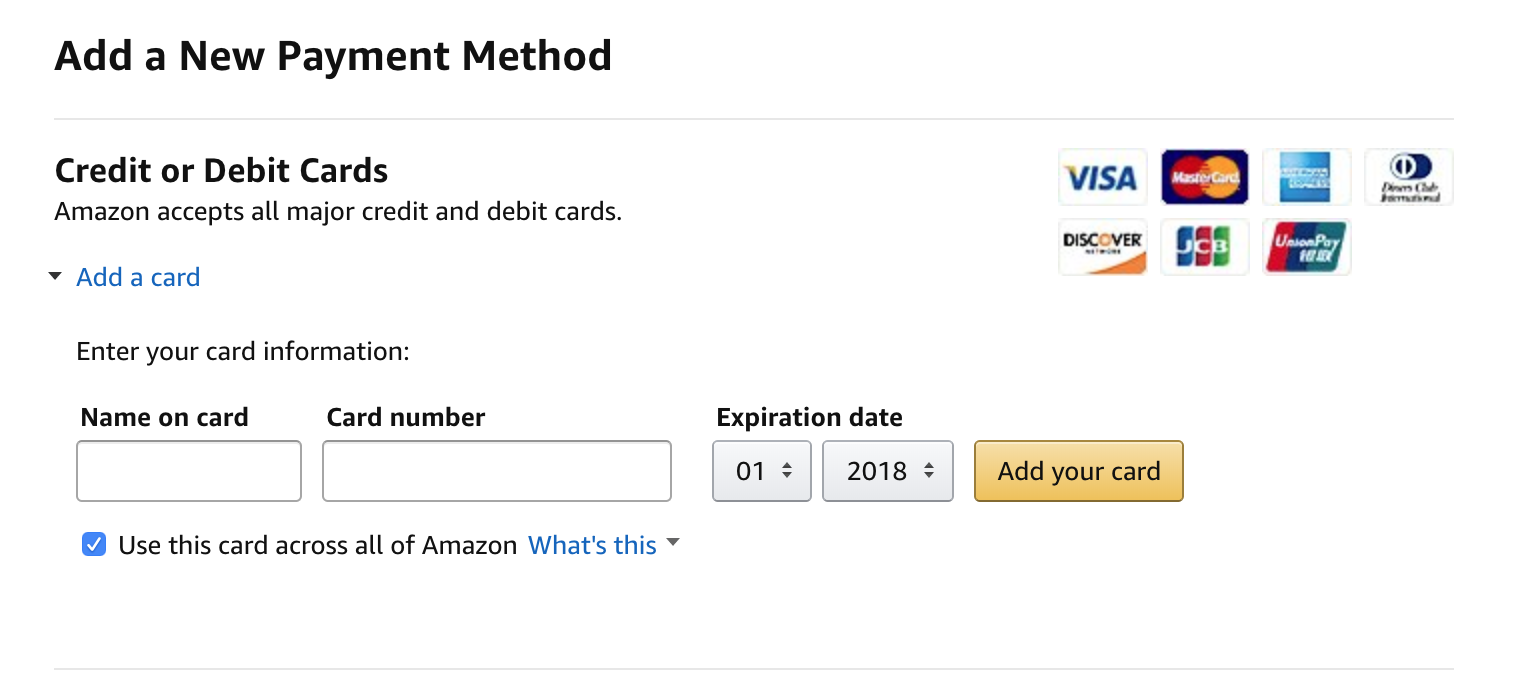

Amazon CVV

Amazon CVV, , Apple Pay Client Present (CP), . Card not present (CNP), . - !

, , Apple Pay , . 5 . :)

Apple Pay

Apple Pay vs

- Apple Pay ( ) . POS-. , «» , , , , , . Apple Pay , , .

- — Apple Pay (13,56 ), , . . Apple Pay , .

- — Card not present (CNP), , .. Apple Pay .

- — (Cardholder name) . , , . Apple Pay .

. , . .

, Apple Pay . CNP- ( ) , .

:

- Unternehmen tehpos.ru für die Hardware.

- Ural Bank für Wiederaufbau und Entwicklung und persönlich an Alexander Paderin (Geschäftsführer des Informationssicherheitszentrums) für Konsultationen.

- Speichern aj.ru zum Bereitstellen iPhones zum Testen.

- Valeria Aquamine für Illustrationen zum Artikel.

- Gleb JRun von Digital Security für technische Beratung.

- Alexander AlexGre für Konsultationen zum EMV-Protokoll.

- Habrauser- Form für einen hervorragenden EMV-Parser: iso8583.info