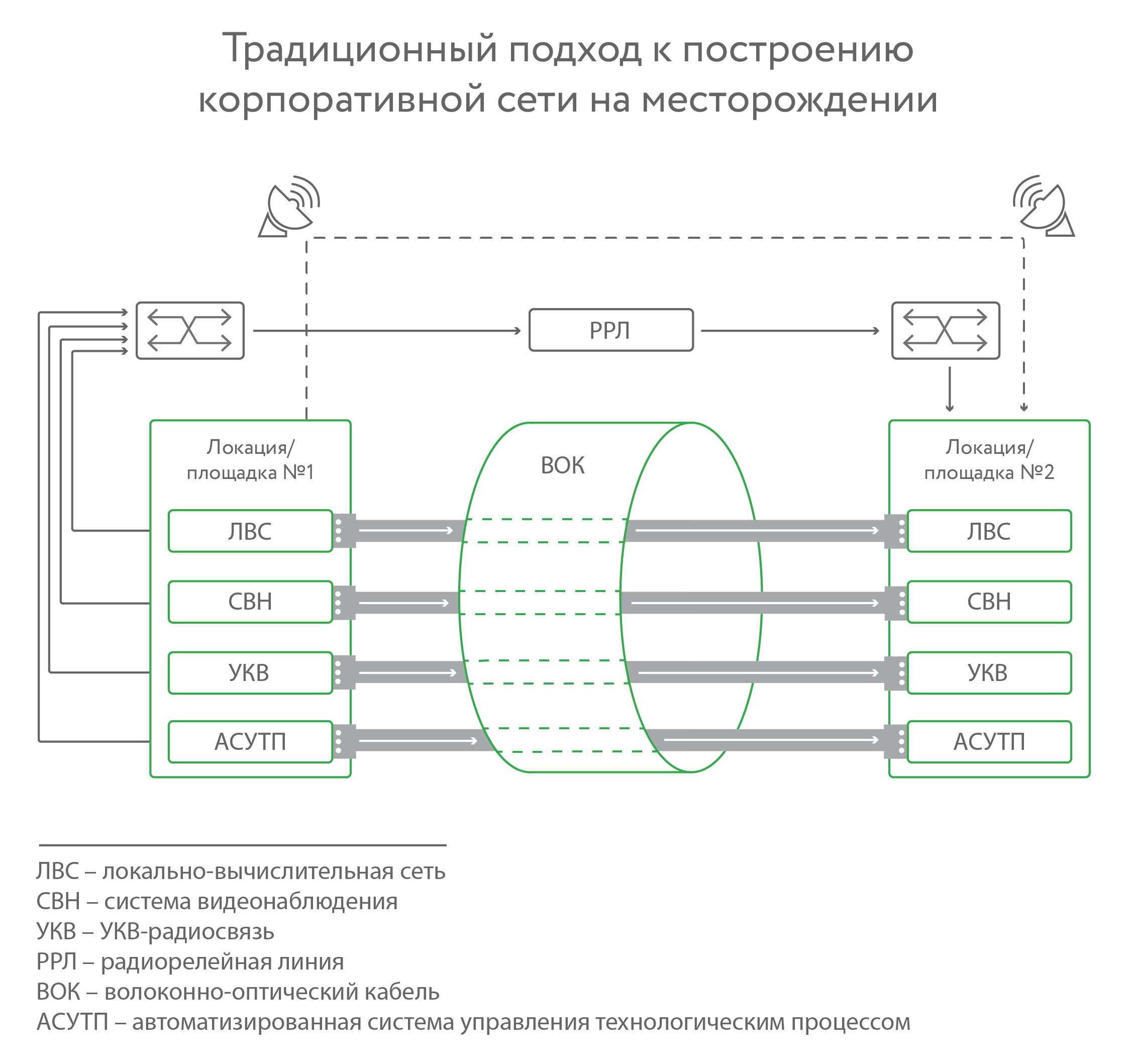

Es gibt eine Firma, die ein Feld oder eine Ölbohrplattform baut. Sie verfügen über ein separates lokales Netzwerk für die Videoüberwachung, separat für automatische Prozessleitsysteme, separat für den Internetzugang und ein separates lokales Netzwerk (tatsächlich) für die Telefonie.

Es ist, als hätten wir in einem Unternehmens- (Produktions-) Netzwerk anstelle von Firewalls die physische Trennung von Netzwerken verwendet. Infolgedessen verfügen viele Unternehmen über ein Dutzend homogener Lösungen. Eigentümer zahlen zu viel für doppelte Funktionalität.

So sieht ein „einzelnes“ lokales Netzwerk aus. Es ist viel effizienter, ein Netzwerk zu erstellen, in dem alles zusammenkommt. Und die zweite, damit es eine Reserve gibt. Wir haben es getan, und jetzt werde ich Ihnen sagen, was es gab.

Wie man es besser macht

Für eine Reihe von Bergbauunternehmen haben wir schwere komplexe Projekte durchgeführt. Es gibt Dutzende von Anbietern und Hunderte verschiedener Lösungen, all dies ist miteinander verflochten. Es gibt Optik, Funkrelais, Wi-Fi, Funkzugang durch andere Technologien, industrielles Ethernet, herkömmliche Telefonvermittlungen, IoT-Sensoren für industrielle Steuerungssysteme und vieles mehr.

Niemand hat eine stabile Lösung für Feng Shui: Der schreckliche Zoo von Legacy macht sich bemerkbar. Auch in diesem Bereich kommt es häufig zu Fusionen und Übernahmen, und es stellt sich heraus, dass zwei verschiedene Zoos kombiniert werden. Es stellt sich heraus, dass der Zoo quadratisch ist.

Unsere Aufgabe ist es, den Kunden davon zu überzeugen, dass die Netzwerkintegration sicher ist. Dies ist beispielsweise im Ölsektor der wichtigste Stopp des Fortschritts: Hier wird wie nirgendwo anders das Prinzip "Arbeiten - nicht anfassen" angewendet.

Erstens verwendet der Teil des automatisierten Prozessleitsystems immer andere Switches als den Rest des Netzwerks. Dies ist ein schwerwiegender Preisanstieg, der jedoch historisch korrekt ist. Es wird davon ausgegangen, dass ACS TP unter allen Bedingungen funktioniert, da es zumindest formal nicht mit dem Internet verbunden ist.

Gleichzeitig garantiert die physische Isolation von Netzwerken keine Isolation von Malware: Ingenieure stellen regelmäßig eine Verbindung zu den Geräten des internen Segments mit infizierten Computern von außen her. Der Schutz von ICS-Netzwerken ist von entscheidender Bedeutung, und Sie müssen immer noch die gleichen Maßnahmen ergreifen, als ob sie nur herausragen würden.

Videoüberwachung: Es wird angenommen, dass es nicht erforderlich ist, es wie ein ACS-Segment zu schützen. Ja, entweder wird das Netzwerk separat und analog aufgebaut (sehr teuer), oder es wird angenommen, dass es bedingt geschützt ist. In meiner Praxis können Sie die Kamera ausschalten und auf das Netzwerk zugreifen. Oder ersetzen Sie das Bild, und niemand wird es in den nächsten sechs Monaten bis zum Ende des Winters wissen. Überprüft die Verfügbarkeit von Kameras und Bildern. Viele Menschen fühlen sich so sicher: Das Bild darf sich 100 Jahre lang nicht ändern. Tundra und Tundra. Wir müssen herumgehen und sehen, was und wo.

Infolgedessen haben wir alle Sicherheitsfragen beantwortet. Kommen wir zu den Details.

Beispiel

Die erste Option ist, wenn nur Funkrelais. Es ist gut, aber wenn starker Regen (Regen, Schnee) oder starker Wind einsetzt, beginnen Ausfälle. Starke Winde können die Antenne, den Regen- und Schneeschild auslösen und stören. Wenn alle Arten von Eisregen oder etwas anderem passieren, kann Eis die Antenne beschädigen. Die Funkkommunikation funktioniert bei idealen Wetterbedingungen gut. Bei schlechten Wetterbedingungen (und in Russland erfolgt die Produktion in der Regel bei schlechten Wetterbedingungen) muss dupliziert werden.

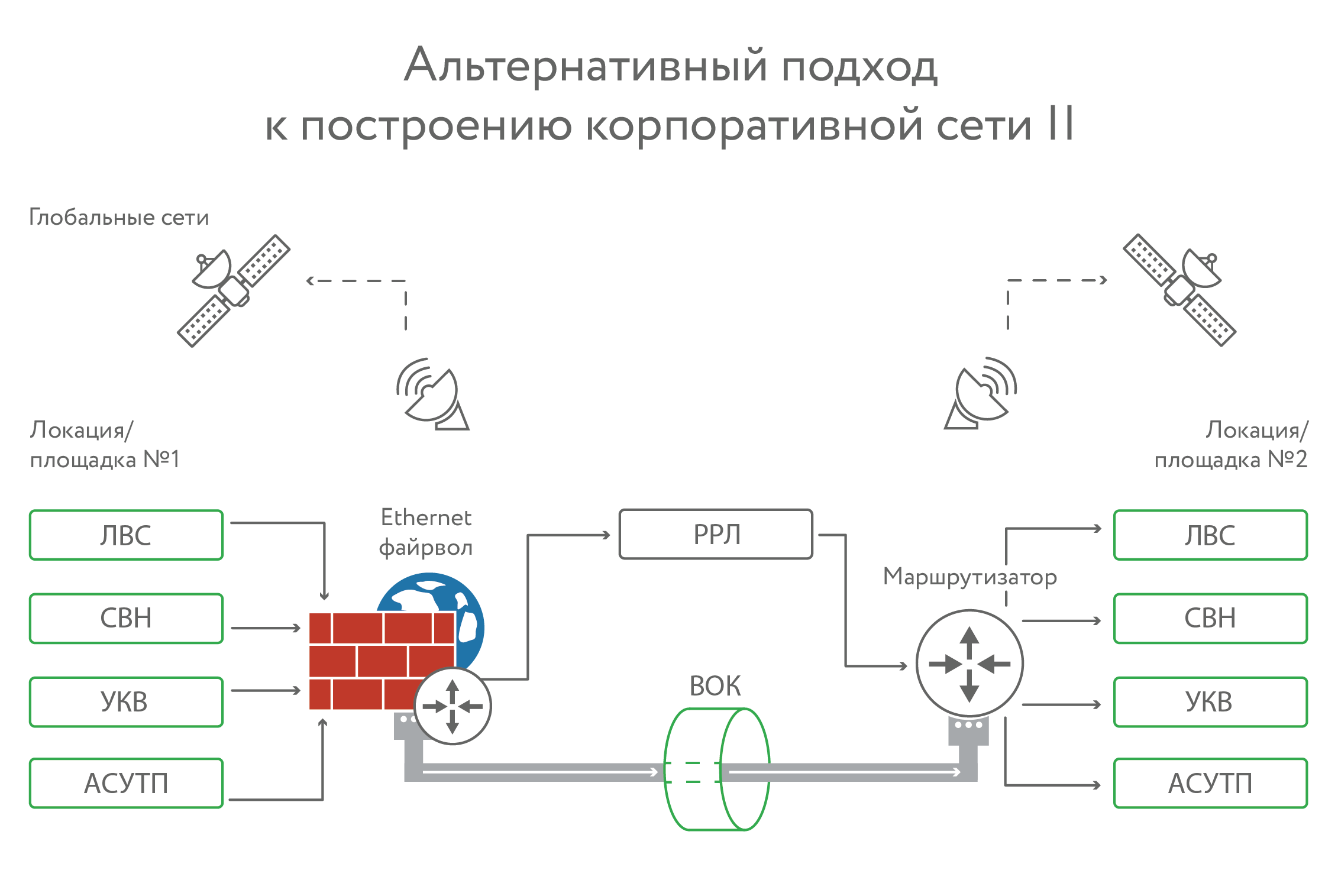

Aus unserer Sicht ist die beste Option Optik + Funkrelais. Aber die Optik kann auch reißen, sie reißt sie öfter, als es scheint. Unabhängig davon, ob sie es begraben oder an Stützen hängen. Und während einer Reparatur können Rohre an Dutzenden von Stellen brechen.

Ergebnis

In unserem Beispiel gibt es eine Ölpipeline - ungefähr hundert Kilometer.

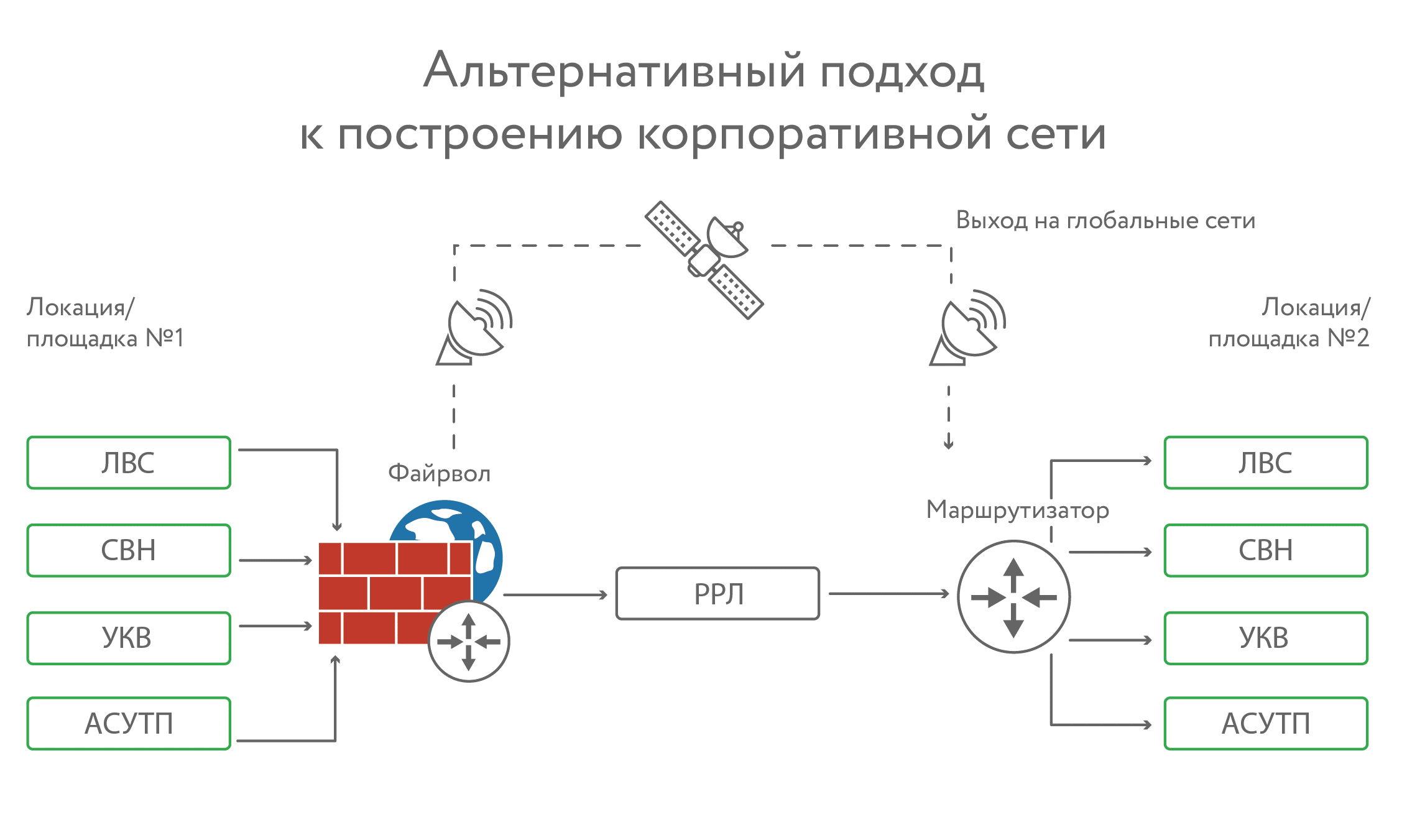

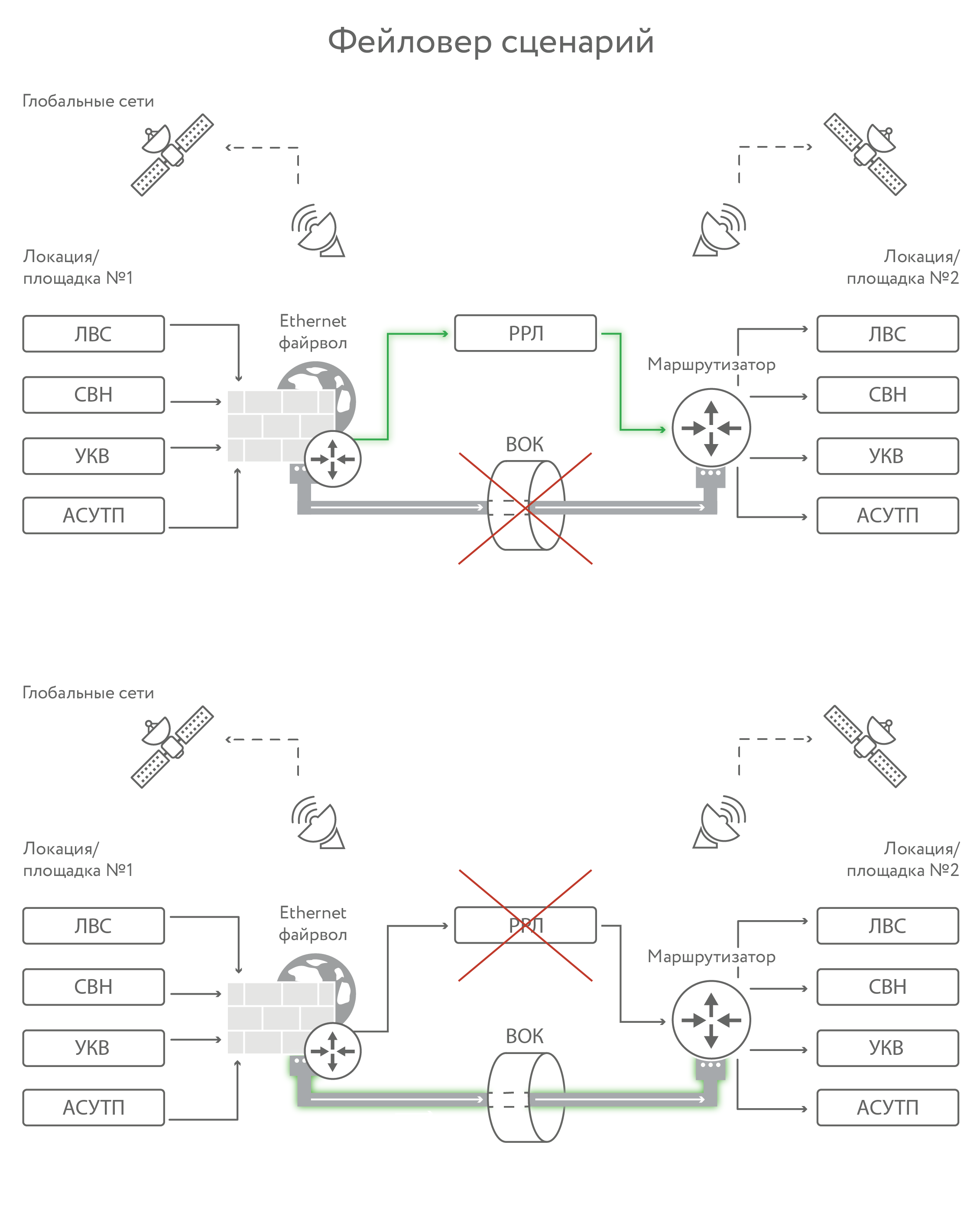

Wir haben die Netzwerke wie im obigen Diagramm zu einem einzigen Komplex zusammengefasst. Fehlertoleranz wird durch Funk-Relay-Bridges erreicht, es gibt eine Redundanz der Telefonie über ein Trunking-Netzwerk (es wird über Walkie-Talkies integriert, um Teilnehmer des Telefonnetzes anzurufen).

Das Ergebnis ist folgendes:

- Die Kabelkapazität der Faser wurde halbiert;

- Dreimal reduzierte aktive Ausrüstung;

- Jedes Objekt (Knoten) verbraucht dreimal weniger Strom.

Nun zur Sicherheit. Zum Beispiel eine IP-Kamera, eine häufige Website zum Eindringen von Malware:

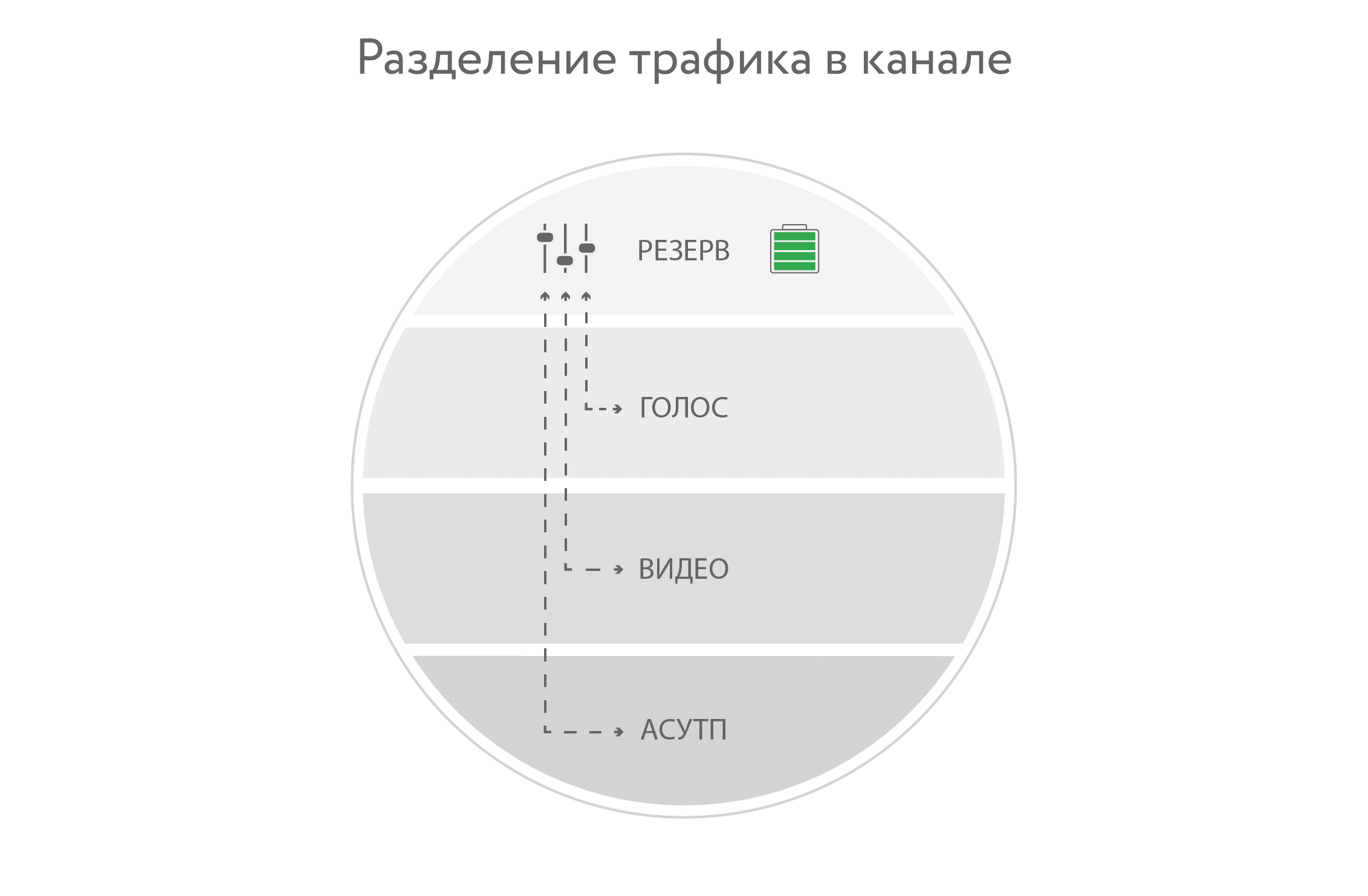

Wie unterscheidet sich der Verkehr? Jetzt schneide ich VLANs. Herkömmlicherweise hat ICS die höchste Priorität, dann Video und Telefonie, der Rest des Verkehrs geht weiter.

Warum ist das VLAN im Vergleich zur guten alten physischen Abgrenzung sicher eingestellt?

Wenn Sie physisch teilen, haben Sie für jede Aufgabe Ihr eigenes Stück Eisen. Es ist absolut sicher. Wenn Angreifer ein Stück Eisen treffen, gelangen sie nicht zum nächsten. Sie müssen zum Managementsegment gelangen. Es gibt eine gemeinsame Bruchstelle - dies ist ein Verwaltungsnetzwerk. Wenn es also einen einzigen Fehlerpunkt gibt, was ist dann der Unterschied: Bei einem Stück Eisen werden die Vylans geschnitten oder alles dreht sich um andere. Benutzer sind isoliert, sie sehen keine Benutzer von benachbarten Vilans. Die Wahrscheinlichkeitscharakteristik einiger Probleme in virtuellen Netzwerken ist nicht viel höher als die gleiche Schätzung in physisch getrennten Netzwerken. Switches können isoliert gemacht werden, Switch-Cluster, optische Verbindungen werden dupliziert. Somit wird die Ausfallwahrscheinlichkeit minimiert.

Bis vor kurzem bestand die Sicherheit darauf, dass sich Videoüberwachungsnetzwerke, Prozessleitsysteme usw. in physisch dedizierten Netzwerken befinden. Dies ist ein bestimmter Gesichtspunkt. Und das ist definitiv gesunder Menschenverstand. Aber es ist teuer. Sie können den Preis aufgrund einer sehr geringen Verringerung der Fehlertoleranz erheblich reduzieren.

Der zweite Grund ist, dass drei verschiedene Netzwerke von allen drei äußerst selten dupliziert werden. Wir haben die Option vorgeschlagen, ausfallsichere Switches und fehlertolerante LANs zu kombinieren - die Schlüsselrollen werden hier dupliziert, aber dementsprechend haben wir alle Netzwerke virtuell aufgeteilt.

Sie führten eine Berechnung durch und zeigten, dass eine solche Lösung tatsächlich etwa ein Drittel billiger ist. Es ist möglich, die Anzahl der installierten Optiken zu minimieren, um die Wiederherstellungszeit zu minimieren. Denn wenn Sie eine optische Faser, z. B. 8-Faser, zerrissen haben, haben Sie eine Erholungszeit von einer halben Stunde. Wenn es sich um eine 32-Faser handelt, ist sie viel länger. Reduziert auch die Wartungskosten.

Kanäle

Es gibt garantierte Bands. Kommt 10G, ist es in Teile unter Garantie und maximale Entsorgung unterteilt. Alle diese Berechnungen sind individuell.

In jedem Fall liegt die Optik im Feld - beispielsweise wird Glasfaserkabel im selben Lecksuchsystem verwendet. Wenn sich die Temperatur des Bodens mit der dort liegenden Faser ändert, wird klar, dass das Öl ausgetreten ist. Daher gibt es einfach keine Probleme mit dem Umschalten und einem engen Kanal innerhalb des lokalen Netzwerks. Ja, es kann auf Kupfer oder alten Technologien aufgebaut werden, aber es ist irrational. Daher ist Faser eine Selbstverständlichkeit.

Ihre Satellitenkanäle sind für kritische Telemetrie und dasselbe Prozessleitsystem ziemlich doppelt. Der Sensor funktionierte - sofort eine Reaktion, auch wenn Krieg herrscht. Hier ist das Failover:

Ausrüstung

Hier geht es um einen solchen beim Kunden installierten Technikschrank. Zum Verständnis.

Zusammenfassung

Dadurch können wir aufgrund der virtuellen Abgrenzung von Netzwerken den gesamten Zoo in einer Lösung zusammenstellen. Dies ist zweimal besser bei Kabeln und dreimal besser bei Eisenzoos an Knotenpunkten in der Anzahl der Einheiten. IS nimmt leicht ab, die Fehlertoleranz wächst aufgrund der vollständigen Verdoppelung der Schlüsselknoten. Einfachere, schnellere und kostengünstigere Wartung.

Für das automatische Prozessleitsystem werden teure Schalter verwendet, durch die der Verkehr des automatischen Prozessleitsystems die höchste Priorität hat. Dann geht der Rest.

Für einen objektiv kleinen Kompromiss bei der Sicherheit können Sie den Support erheblich vereinfachen, die Lösung vereinheitlichen und Energie- und Kapitalkosten einsparen.