Vor nicht allzu langer Zeit waren Druckereien (Handkartenleser) an der Abendkasse die Norm. Der Käufer hat gewartet, bis der Kassierer mit Hilfe dieses sperrigen Geräts die Daten auf der Karte entfernt und eine Bestellung aufgibt. Heute haben wir kontaktlose Zahlungen und es ist viel einfacher und schneller, Einkäufe mit ihnen zu bezahlen. Die neue Technologie sorgt jedoch für große Kontroversen.

Im Netzwerk wurde ein

Video gepostet, in dem ein Mann über ein Kartenterminal leise Geld von einer Karte eines ahnungslosen Käufers abgebucht hat. Er platzierte das Gerät in der Nähe der Tasche des Opfers, zeichnete die Nähe der Karte auf und verarbeitete die Zahlung. Dieses Video war der Grund für eine ernsthafte Diskussion im Zahlungsverkehr.

Kontaktlose Zahlungstechnologien verwenden die Radiofrequenzidentifikation, die in Smartphones, Uhren und anderen kompakten Geräten implementiert ist, die Menschen immer dabei haben. In dieser Hinsicht waren viele, die das Video sahen, besorgt über die Möglichkeit von Betrug bei der Verwendung von Zahlungsterminals. Wenn Angreifer mit einem solchen Gerät Geld von einer Karte abheben können, die in einer Brieftasche in der Gesäßtasche versteckt ist, ist die Situation mit dem Telefon oder der Uhr wahrscheinlich noch einfacher. Kartenleser scannen den Funkraum in einem Abstand

von 4 bis 10 cm , sodass es wahrscheinlich ist, dass jemand die Technologie nutzen möchte, um Geld von Smartphone-Besitzern zu stehlen.

Obwohl Fälle von Diebstahl von Geldern

früher registriert wurden, bedroht uns eine Welle von Betrug mit kontaktlosen Technologien nicht. Händler haben bereits zusätzliche Schutzmaßnahmen ergriffen.

Überprüfung der Reputation und anderer Informationen über neue Händler

Anbieter von Zahlungsterminals, auch als

Merchant Service Provider (MSPs) bezeichnet, fungieren häufig als Vermittler zwischen Händlern und Zahlungsverarbeitungsunternehmen wie Visa und Mastercard. Händler müssen strenge Kontrollen durchlaufen, bevor sie Zugang zu Endgeräten und Software erhalten.

Der Empfang eines Händlers in einem Anbieternetzwerk ist ein langer und gründlicher Prozess. Es enthält mindestens einige und im Idealfall alle folgenden Schritte:

- Überprüfung der Identität von Geschäftsinhabern (Unternehmensregistrierungsdaten, persönliche Dokumente).

- Überprüfen Sie gegebenenfalls Ihren Abrechnungsverlauf.

- Analyse des Unternehmens (Überprüfung der Website, des Geschäftsmodells, des Betriebs).

- Klärung, ob das Unternehmen die Sicherheitsregeln für Kartennetzwerke befolgt.

- Bewertung der Zahlungsfähigkeit eines Unternehmens.

Im Falle von Fahrlässigkeit oder schwerwiegenden Verstößen kann die rechtliche Haftung von jeder Partei getragen werden, in der Regel jedoch von der kartenausgebenden Bank oder dem Händler. Viele Händlerservices stellen Geräte kostenlos und im Voraus zur Verfügung, und Händler zahlen ihre Kosten durch Transaktionen. Und in jedem Fall wird eine Überprüfung durchgeführt. Ohne sorgfältige Überwachung gefährden Händlerdienste ihren Ruf und können strafrechtlich verfolgt werden, wenn sie die Dienste einer betrügerischen Organisation erbringen, die beispielsweise zum Zweck der Geldwäsche tätig ist.

Händlerdienste laufen auch Gefahr, Gewinne aus jeder an Verbraucher zurückgegebenen Transaktion zu verlieren, wenn der Händler einen Fehler macht. Transaktionsprovisionen werden nicht erstattet, was ein spürbares profitables Risiko darstellt.

Letztendlich wird es für betrügerische Unternehmen unglaublich schwierig, in dieses System einzusteigen.

Merchant Services verwenden einen strengen Bonitätsprüfungsprozess

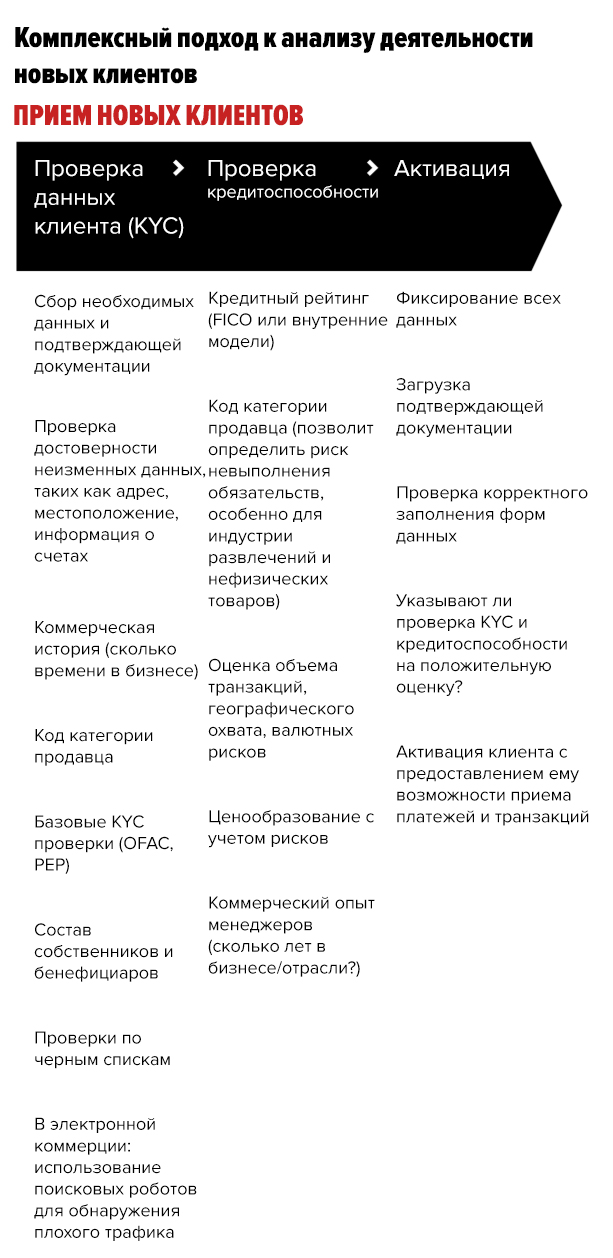

Neben der Genehmigung neuer Kunden bewerten Händlerservices auch ihre Kreditwürdigkeit streng, was mehr Möglichkeiten zur Identifizierung von Betrügern bietet. Dieses Verfahren kann in drei Stufen unterteilt werden:

Quelle: Provenir

Quelle: ProvenirIm Rahmen der ersten Phase (Überprüfung der Kundendaten) werden grundlegende Informationen analysiert, die die Identität des Antragstellers bestätigen. Dies beinhaltet die Sammlung von Zertifizierungs- und Registrierungsdokumenten. Es berücksichtigt auch statische Daten wie Standort und Büroadresse sowie Kontoinformationen. Zusätzlich werden Handelsgeschichte und Blacklists überprüft. Im E-Commerce werden Suchroboter verwendet, um böswilligen Datenverkehr zu erkennen.

In der zweiten Phase (Bonitätsprüfung) wird die Geschichte der Geschäftstätigkeit der Manager des Unternehmens überprüft: Zum Beispiel, wie lange sie in der Branche gearbeitet haben. Die Informationen werden anhand des Händlerkategoriecodes (MCC) überprüft. Es bewertet auch das Transaktionsvolumen, die geografische Abdeckung und die Bonität des Unternehmens.

Im letzten, dritten Schritt führt der Händlerservice eine Endprüfung aller eingereichten Dokumente durch.

Betrüger müssen angesichts der Anzahl der Tests und der Menge der gesammelten Informationen hart arbeiten, um alle rechtlichen Hindernisse und Verfahren zu überwinden. Sie müssen ein ganzes Unternehmen aufbauen, und jeder der oben beschriebenen Schritte kann sie an frisches Wasser bringen oder ernsthaften Verdacht erregen.

IP-Tracker helfen bei der Erkennung betrügerischer Anwendungen

Unabhängig davon, wie streng die Prozesse zum Empfangen und Überprüfen von Händlern sind, gibt es immer einen Prozentsatz von Verstößen, die es geschafft haben, das System zu überlisten. Um nach ihnen zu suchen, verwenden Händlerdienste IP-Tracker.

Wenn ein Computer eine Verbindung zum Server herstellt, erkennt dieser seine IP-Adresse. Der IP-Adress-Tracker ermittelt den geografischen Standort und andere Computerinformationen, sodass der Händlerdienst Betrugsanwendungen erkennen kann.

Tracker korrelieren

Informationen über die IP-Adressen von Unternehmen, die sich bewerben. Es ist so leicht zu erkennen, dass ein potenzieller Kunde eine Verbindung aus einem anderen Land herstellt und gleichzeitig ein Händler aus Ohio zu sein scheint. Wenn der Betrüger versucht, auf das Online-Portal des Händlerdienstes zuzugreifen, ermittelt der IP-Tracker sofort seinen Standort.

Mit moderner Software und maschinellem Lernen können Sie außerdem feststellen, ob zuvor bestimmte Datensequenzen verwendet wurden, die in anderen ähnlichen Anwendungen bereitgestellt wurden. Die gesammelten Informationen werden mit Daten auf den zurückgerufenen oder verdächtigen Konten von Händlern überprüft. Solche Analysewerkzeuge werden in der Branche immer häufiger eingesetzt.

Neben der aktiven Unterstützung von Händlern, die die Sicherheit kontaktloser Zahlungen für ihr Unternehmen überwachen, führt die Branche neue Standards ein, die das Betrugsrisiko verringern. Die meisten kontaktlosen Zahlungssysteme legen ein Limit für den Betrag einer Transaktion fest. Und wenn es jemandem gelingt, dem Kunden diesen Geldbetrag zu stehlen, handeln die meisten Kreditunternehmen im Rahmen

der Null-Haftungsvereinbarung , die die Rückgabe aller gestohlenen Gelder an das Opfer beinhaltet.

Trotz der Tatsache, dass das Video mit Betrug das Publikum beunruhigte, sind Kunden in Wirklichkeit zuverlässig vor solchen Betrügereien geschützt.