Illustration von thehackernews.com

Illustration von thehackernews.comSignal wurde immer beliebter, nachdem es als

Edward Snowdens „Lieblingsbote“ bekannt wurde. Im Jahr 2015

sagte er

, dass er die Signal-App täglich nutzt, um mit Reportern zu kommunizieren.

Der Signal Messenger ist ein besonders sicheres Mittel zum Austausch von Informationen, die eine End-to-End-Verschlüsselung verwenden, wodurch der Zugriff Dritter auf den Inhalt der Korrespondenz ausgeschlossen werden sollte. Es stellte sich jedoch heraus, dass alle Bemühungen, Signalinformationen zu verschlüsseln, vergeblich sind.

Signal war anfangs nur als Mobiltelefonanwendung verfügbar, für die Bequemlichkeit war jedoch eine Desktop-Version erforderlich, die schließlich als

Erweiterung für Chrome erschien. Seit Ende Oktober 2017

steht den Benutzern

eine neue Version einer eigenständigen Anwendung zur Verfügung, die nicht vom Browser abhängig ist. Ab diesem Moment hat die Erweiterung für Chrome den Status "

End-of-Life" erhalten , und zum Zeitpunkt der Veröffentlichung dieses Artikels läuft die Unterstützung in weniger als einem Monat ab. Hier beginnt die traurige Geschichte.

Mach es einmal

Der Informationssicherheitsforscher Matthew Sueish teilte die Entdeckung, dass einer der sichersten Krypto-Boten seinen Benutzern ein beeindruckendes Schwein „gepflanzt“ hat. Signal Messenger bei der Migration von der Erweiterung für Chrome auf einen vollwertigen Desktop-Client

exportiert Benutzernachrichten in unverschlüsselte Textdateien.

Matthew Sewish entdeckte diesen gefährlichen Fehler bei der Arbeit an macOS, als er Signal aktualisierte. Die Journalisten von

BleepingComputer gingen noch einen

Schritt weiter und stellten fest, dass sich genau das gleiche Problem in Linux Mint manifestiert.

Beim Exportieren von Dialogen auf eine Festplatte bildet Signal separate Ordner, die nach Name und Telefonnummer der Kontakte benannt sind. Der gesamte Dialoginhalt wird im JSON-Format im Klartext gespeichert. Das Programm zeigt keine Warnungen an, dass die Informationen entschlüsselt und auf der Festplatte gespeichert sind. Dieser Moment ist der Schlüssel zur Gefahr des Verlusts vertraulicher Daten.

Das Schlimmste in dieser Situation ist, dass unverschlüsselte Nachrichten auch nach Abschluss des Upgrades auf der Festplatte verbleiben und Sie sie manuell löschen müssen, wenn der Benutzer natürlich sogar vermutet ...

Mach zwei

Das war aber nicht genug! Das zweite Problem in Signal Desktop wurde von einem anderen Forscher, Nathan Soche, aufgedeckt.

Nathan Söchi erfuhr, dass während der Installation von Signal Desktop eine verschlüsselte Datenbank

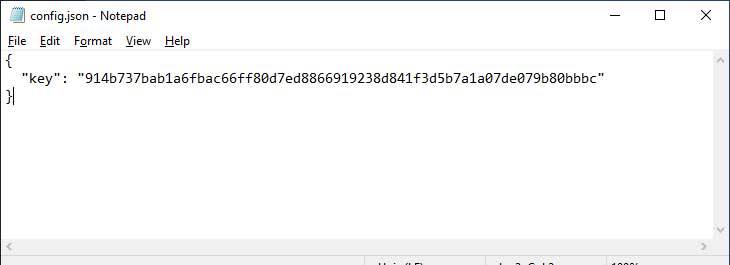

db.sqlite mit einem Archiv von Benutzernachrichten erstellt wird. Der Verschlüsselungsschlüssel für die Datenbank wird vom Messenger ohne Benutzerinteraktion generiert und jedes Mal verwendet, wenn Sie die Datenbank mit dem Nachrichtenarchiv lesen müssen. Wer hätte gedacht, dass der Schlüssel lokal und im Klartext gespeichert ist? Dieser Schlüssel befindet sich auf dem PC in der

Datei% AppData% \ Signal \ config.json und auf dem Mac in

~ / Library / Application Support / Signal / config.json .

Mach drei, Signal blaue Flamme brennen!

Anscheinend enden die Probleme mit Signal nicht dort. Ein anderer Experte, Keith McCammon, weist beispielsweise darauf hin, dass Signal Desktop Anhänge aus "verschwundenen" Nachrichten nur schlecht entfernt.

Die "verschwindende" Nachrichtenfunktion wurde von Signalentwicklern als zusätzliche Sicherheitsschicht konzipiert, funktioniert jedoch in Wirklichkeit nicht sehr unzuverlässig. Laut McCammon verbleiben alle Anhänge auf dem Laufwerk der Signalbenutzer, auch nachdem sie eigentlich gelöscht werden sollten.