Im August dieses Jahres hat Microsoft in seine neue Skype-Version eine End-to-End-End-to-End-Verschlüsselung mit dem Namen „Private Conversations“ aufgenommen. Die Verschlüsselung funktioniert für Anrufe, Textnachrichten sowie für Dateien und verwendet das Signalprotokoll, das von der gemeinnützigen Organisation Open Whisper Systems entwickelt wurde.

Natürlich wurde in Skype bereits vor dem Aufkommen der "privaten Konversation" die Verschlüsselung verwendet, aber dies war keine Verschlüsselung des Kanals zwischen zwei Benutzern auf Schlüsseln, die nur für ihre Endgeräte generiert wurden. Vor dem Kauf dieses Messenger durch Microsoft verwendete Skype die AES-Kanalverschlüsselung mit 256-Bit-Sitzungsschlüsseln, wurde dann jedoch vollständig aufgegeben. Und jetzt verwendet Skype für die normale Kommunikation das TLS-Protokoll, das den Kanal zwischen dem Benutzer und der Cloud des Unternehmens „abdeckt“.

Fast alle modernen Datenleckverhütungssysteme (DLP-Systeme) haben gelernt, die übliche Übertragung von Nachrichten und Dateien an Skype mithilfe einer ziemlich standardmäßigen Methode zu verfolgen (und sogar zu steuern) - Zertifikatspoofing, bekannt als „Man in the Middle“ -Angriff (MitM). Bei „privaten Gesprächen“ funktioniert dieser Trick jedoch nicht mehr.

Wir bei DeviceLock haben dieses Problem gelöst, indem wir sowohl die Netzwerkverbindungssteuerung als auch lokale Agenten verwendet haben, die direkt auf dem gesteuerten Computer arbeiten. Infolgedessen kann DeviceLock DLP "private Konversationen" in Skype vollständig steuern. Vollwertig bedeutet, dass das System nicht nur die Datenübertragung und sogar deren Zusammensetzung überwacht, sondern auch in Echtzeit entscheidet, ob Dateien und Nachrichten übertragen werden sollen oder nicht, abhängig von deren Inhalt und Sicherheitsrichtlinien, die für diesen Benutzer festgelegt wurden.

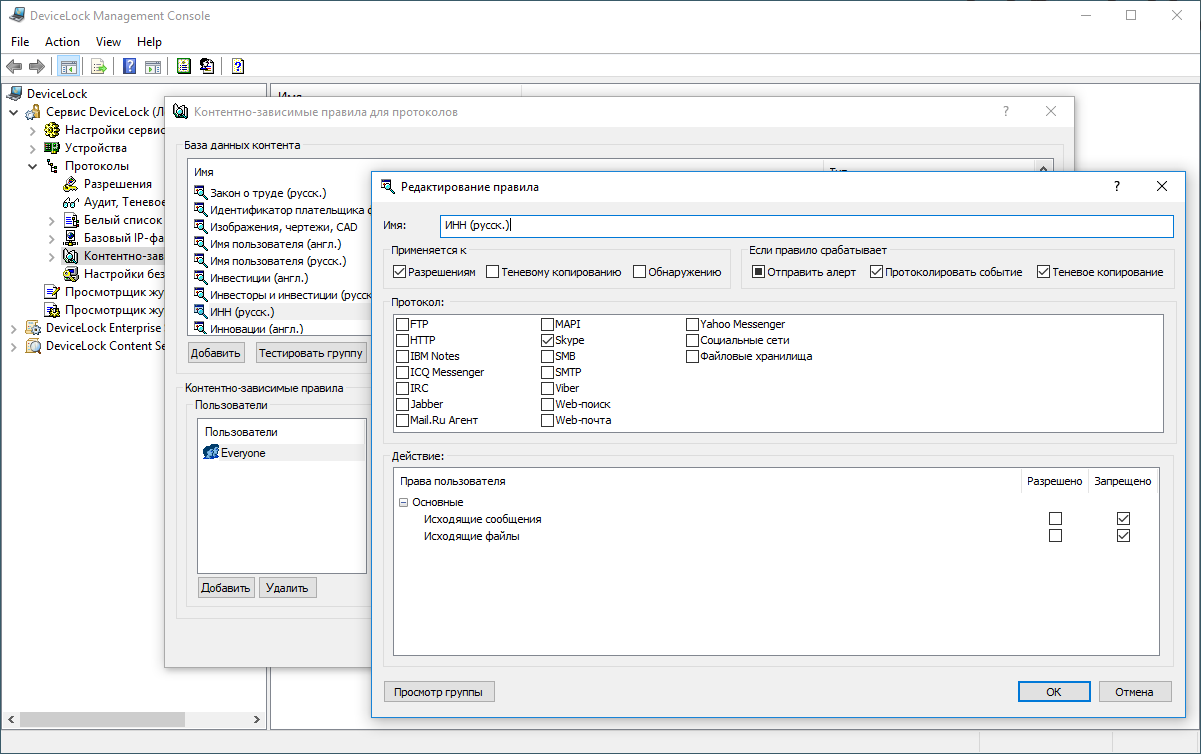

Ich werde Ihnen anhand eines realen Beispiels zeigen, wie es verboten ist, Nachrichten mit E-Mail-Adressen oder Dateien mit einer TIN in einem „privaten Gespräch“ zu senden. Wir erstellen zwei Regeln für das Skype-Protokoll, die die E-Mail-Adresse und die TIN in ausgehenden Dateien und Nachrichten verbieten.

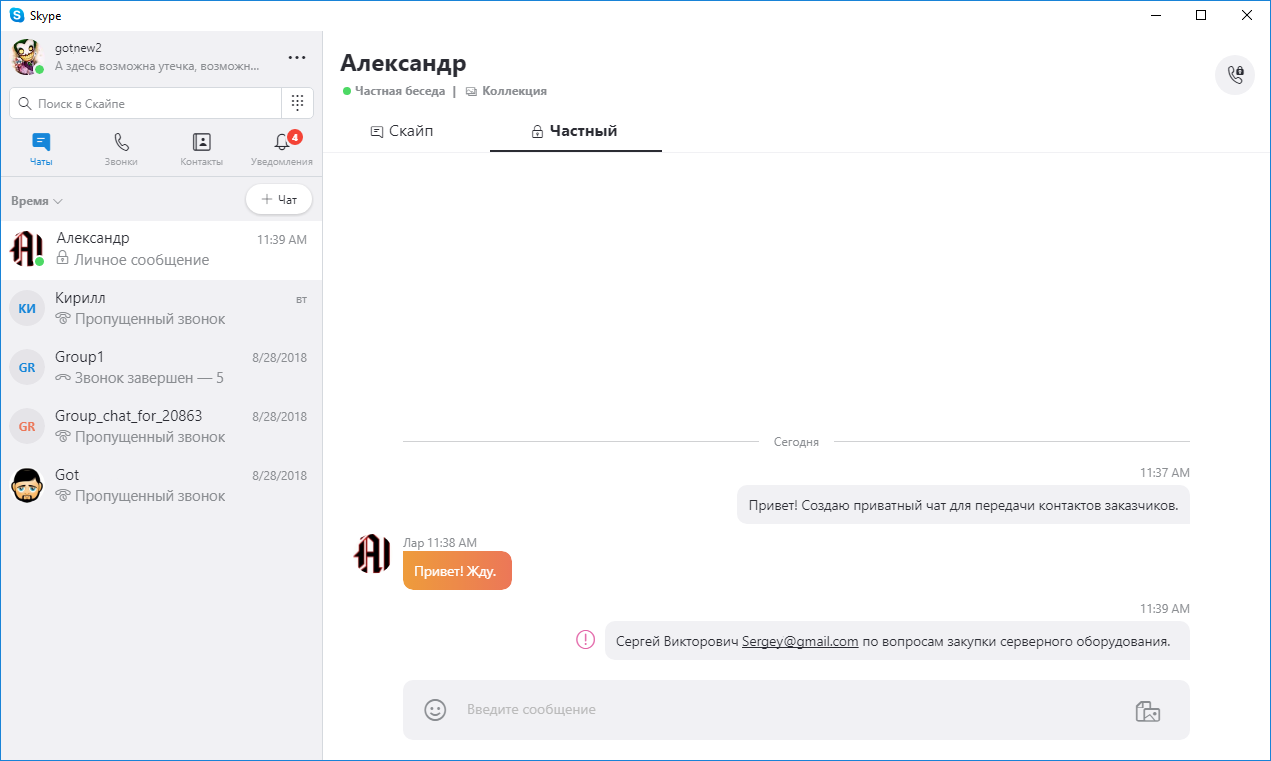

Wir versuchen, die E-Mail-Adresse in einem "privaten Gespräch" per Nachricht zu übermitteln.

E-Mail-Adresse für privaten Skype-Chat senden

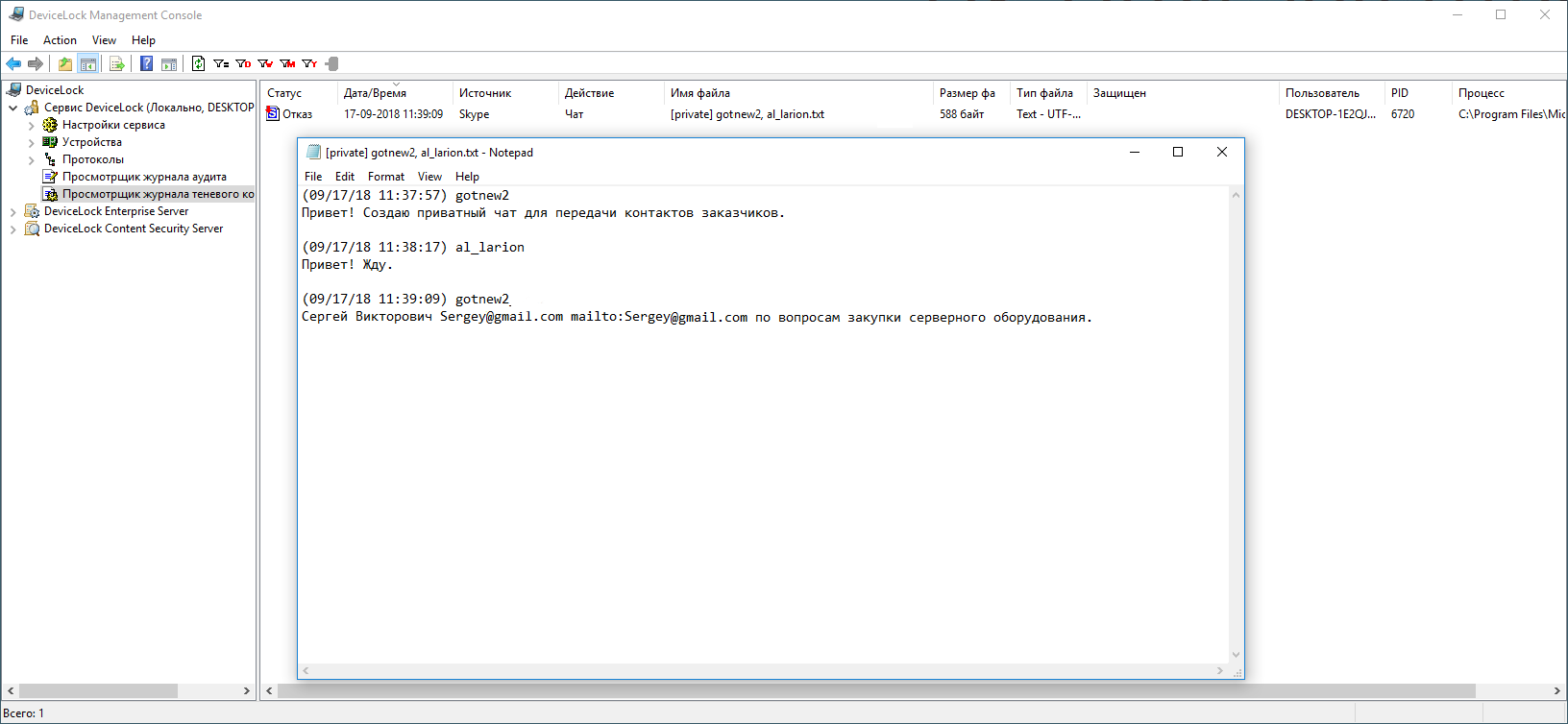

Wie Sie sehen, konnte Skype nicht nur die Nachricht senden, die die E-Mail-Adresse enthält. Gleichzeitig wurde die gesamte Konversation im DeviceLock DLP-Schattenkopieprotokoll aufgezeichnet:

Schattenkopie von Skype Private Chat-Nachrichten, die von DeviceLock DLP erstellt wurden

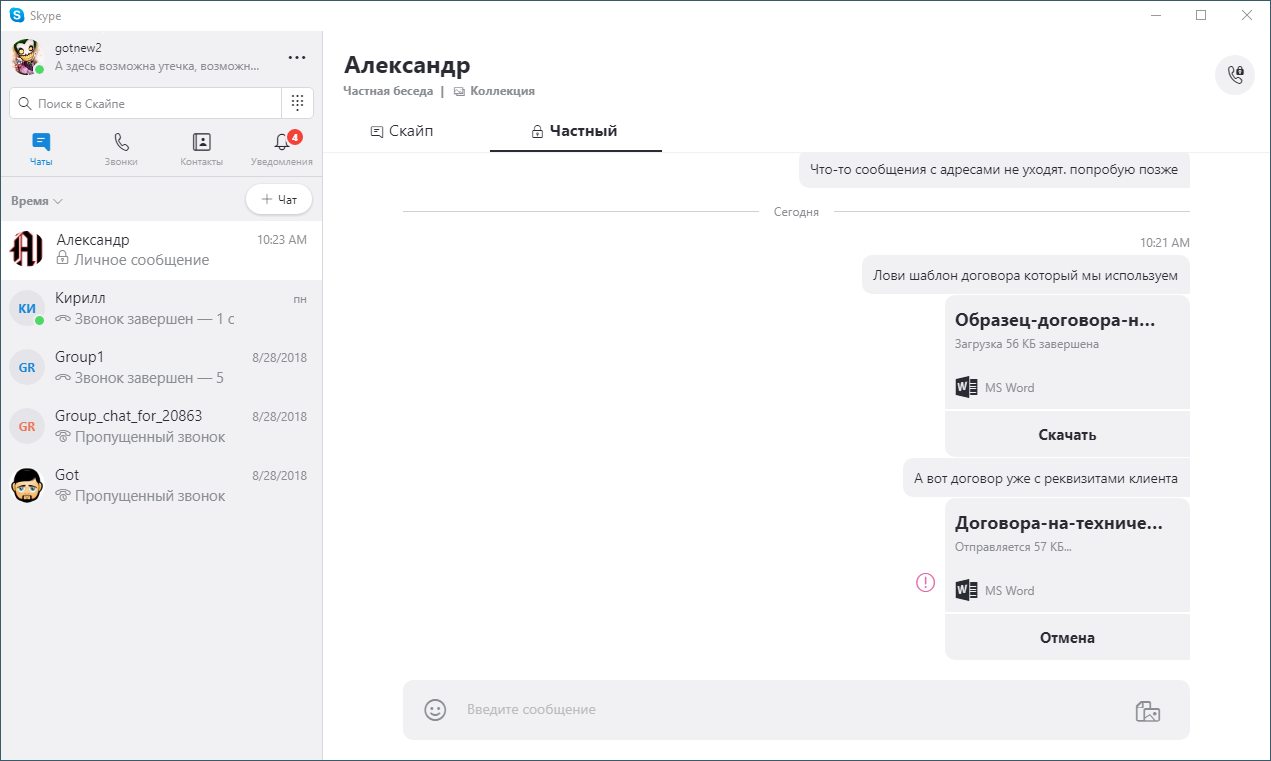

Versuchen Sie nun in einem „privaten Gespräch“, zwei Dateien zu übertragen, von denen eine enthält

INN

Übertragen von Dateien im privaten Skype-Chat

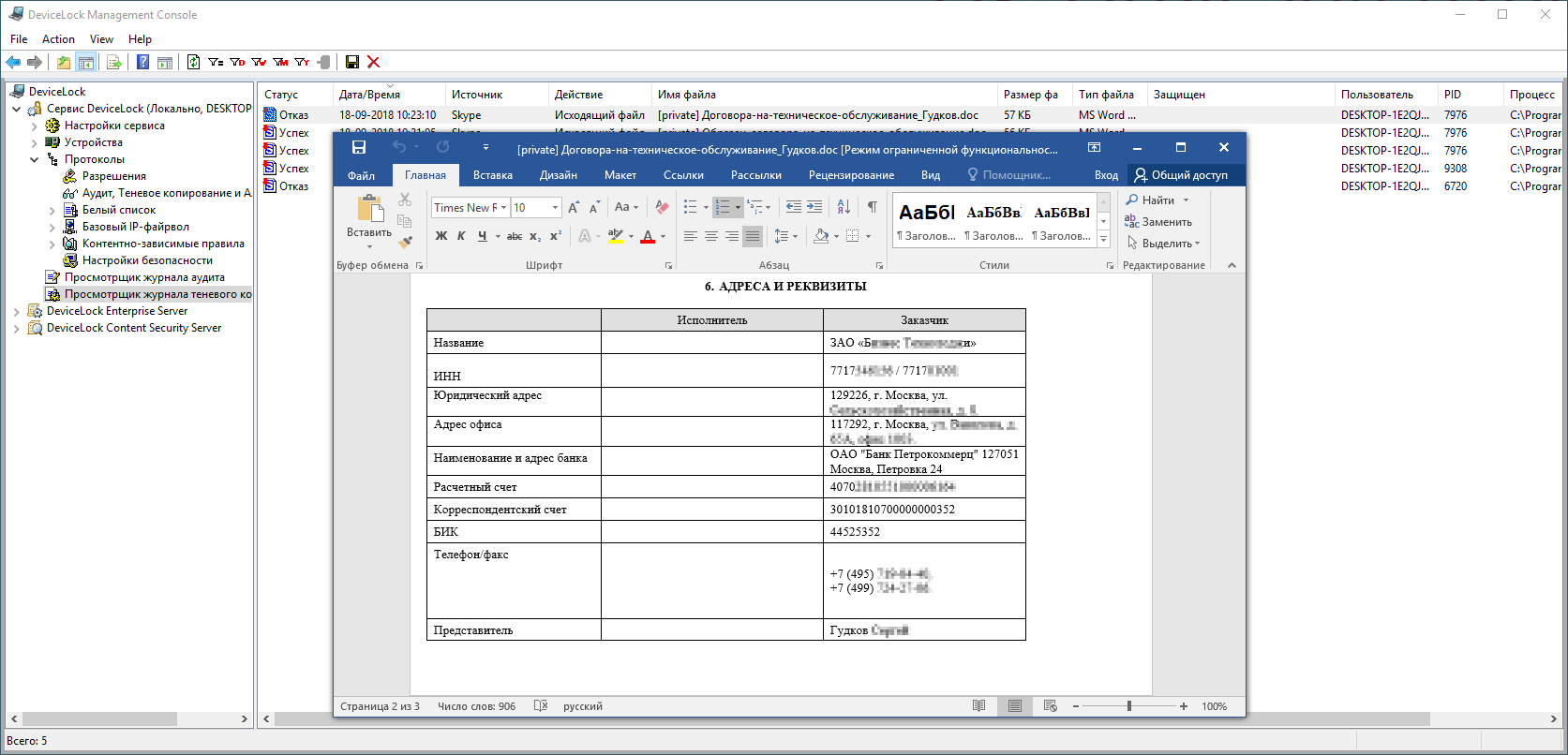

Wir sehen, dass es nicht möglich war, die zweite Datei zu senden, aber gleichzeitig ist sie im Schattenkopieprotokoll vorhanden:

Schattenkopie der von DeviceLock DLP erstellten Skype Private Chat-Datei

Dies ist das einfachste Beispiel für die Anwendung der Echtzeit-Inhaltsfilterung, die die Fähigkeit von DLP demonstriert, die Datenübertragung in Skype vollständig zu steuern, selbst wenn End-to-End-Verschlüsselung verwendet wird.