Wie oft verwenden Sie bereits erstellte Add-Ins mit Splukbase, anstatt Ihre eigenen zu schreiben? Haben sie immer das, was Sie gerne sehen würden? Funktioniert in ihnen alles einwandfrei, auch wenn sie genau nach den Anweisungen installiert wurden? Heute werden wir über die Funktionen der Arbeit mit Splunk-Anwendungen sprechen.

Wir werden nämlich lernen, zu verstehen, wie Anforderungen in Anwendungen generiert werden, damit wir in Zukunft basierend auf ihnen etwas Spezielles für unsere Aufgabe tun können. Berücksichtigen Sie auch mehrere Gründe, aus denen Anwendungen häufig schief oder gar nicht funktionieren.

Warum reden wir darüber? Weil viele Anwendungen eine komplexere Abfragestruktur haben, als gewöhnliche Benutzer beim Schreiben ihrer eigenen Anwendungen verwenden. Gleichzeitig muss jedoch häufig verstanden werden, wie eine bestimmte Tabelle aufgebaut ist, um sie selbst anzupassen.

Welche Chips werden von fortgeschrittenen Anwendungsentwicklern verwendet:

- Ereignistyp

- Makros

- Warnungen

- Lookups

Jetzt versuchen wir anhand von Beispielen für mehrere Abfragen zu zeigen, was es ist und wie Sie es herausfinden können.

Beispiel Nr. 1

Nehmen Sie eine Abfrage von der

Splunk-App für Windows-Infrastruktur entgegen , die uns die Anzahl der neuen Benutzer in Active Directory geben soll. Als Ergebnis erhalten wir folgende Tabelle:

Angenommen, wir sind mit etwas in dieser Tabelle nicht zufrieden: Wir müssen ein weiteres Feld hinzufügen, zusätzliche Filterung nach Betreff-Benutzer durchführen oder etwas anderes. Scheint kompliziert zu sein? Öffnen Sie nun die Suchabfrage und bearbeiten Sie alles!

Aber ... etwas ist schief gelaufen.

Anstelle einer standardmäßigen und klaren Abfrage erschien ein seltsames Design in einfachen Anführungszeichen. Machen wir uns vertraut, das ist ein Makro.

Ein Makro in Splunk ist eine wiederverwendbare Suchabfrage. Makros werden erstellt, wenn im Rahmen einer Anwendung häufig dieselbe Art von Transformation durchgeführt werden muss. Um sie nicht bei jeder Anforderung zu wiederholen, werden sie separat gespeichert. Das Makro in der Anfrage kann an einer solchen Struktur "Makroname" erkannt werden. Makros erfordern möglicherweise auch eine Art Eingabevariable. Solche Makros in der Anforderung haben die Struktur "Makroname (Wert)".

Öffnen Sie anschließend den Makrotext, den Sie hier finden.

Einstellungen - Erweiterte Suche - Suchmakros .

Im Allgemeinen sieht eine solche Anfrage häufiger aus und Sie können bereits damit arbeiten. Es gibt jedoch eine Einschränkung: Wenn Sie versuchen, ein Feld wie den Ereignistyp in den Protokollen zu finden, werden Sie nichts finden. Dies ist ein weiteres Splunk-Tool.

Eventtype ist ein Filterwerkzeug. Es wird in Fällen verwendet, in denen erforderliche Ereignisse nach einer Vielzahl von Kriterien ausgewählt werden. Daher können wir mithilfe von eventtype einmal konfigurieren, welche Ereignisse zu diesem Typ gehören, ihnen einen angemessenen Namen geben und sie in zukünftigen Abfragen verwenden.

Sie finden den Ereignistyp unter

Einstellungen - Ereignistypen.Unter "eventtype = wineventlog_security" befindet sich die folgende Suche:

Daher haben wir eine der Anforderungen in der Anwendung „abgewickelt“. Jetzt wissen wir auf der Grundlage, welche Daten und welche Transformationen durchgeführt wurden, um ein Ergebnis zu erhalten, was bedeutet, dass wir es bei Bedarf korrigieren oder ein eigenes ähnliches erstellen können. Seien Sie vorsichtig und versuchen Sie nicht, in Anwendungen integrierte Makros und Ereignistypen zu bearbeiten. Sie können von anderen Dashboards referenziert werden, und dann ändern sich auch die Ergebnisse. Um dies zu verhindern, ist es besser, alle Fragmente in einer Suche zu sammeln oder neue Makros und Ereignistypen zu erstellen.

Ich stelle sofort fest, dass dies alles andere als die komplizierteste und komplizierteste Geschichte ist. Der Ereignistyp kann sich auf jeden anderen Ereignistyp beziehen, dieser andere auf den dritten und so weiter. Einige Makros können sich auf Verzeichnisse beziehen, die mit anderen Makros usw. erstellt wurden.

Beispiel Nr. 2

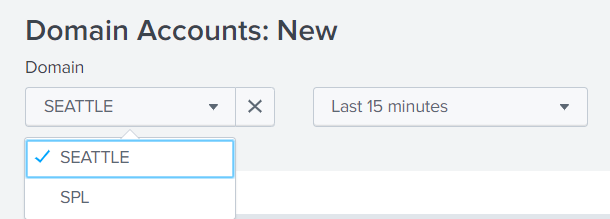

Stellen Sie sich ein anderes Beispiel vor: Erstellen einer Liste von Domänen.

Schauen wir uns die Anfrage an, die diese Liste für uns erstellt.

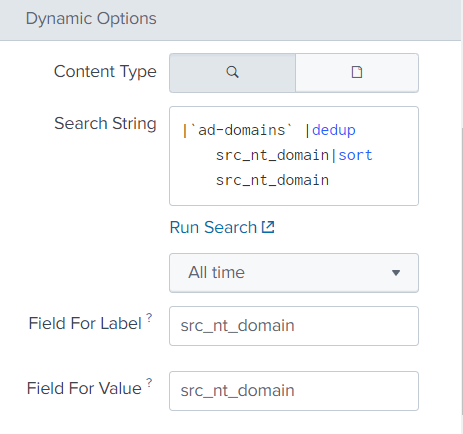

Und wieder sehen wir ein Makro, das fast die gesamte Anfrage ersetzt.

Wir gehen zum Menü mit Makros (

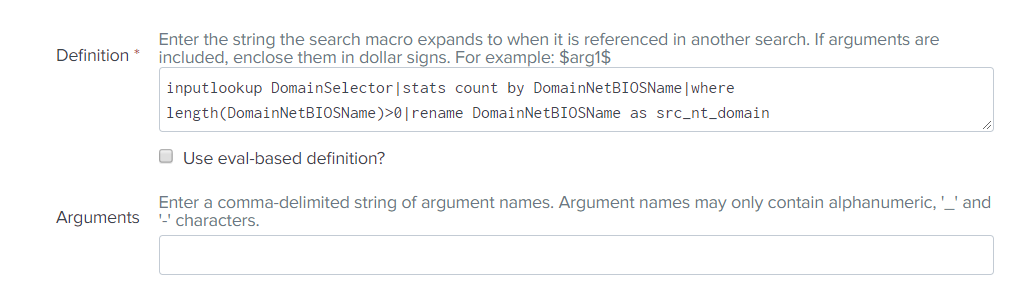

Einstellungen - Erweiterte Suche - Suchmakros ) und sehen, dass unser Makro die Basis aus dem Verzeichnis mit Domänen übernimmt.

Fragen stellen sich: Welche Art von Referenz ist das, wie und woher hat er unsere Daten erhalten, wenn wir die Anwendung aus dem Internet heruntergeladen haben und keine Referenzinformationen erhalten haben.

Wir erinnern daran, dass Verzeichnisse nicht nur aus heruntergeladenen Dateien erstellt werden können, sondern auch mithilfe von Suchen oder Warnungen. Wir gehen zum entsprechenden Abschnitt (

Einstellungen - Suchen, Berichte und Warnungen ) und finden dort wirklich ein Objekt, das namentlich etwas ähnelt, das wir benötigen. (DomainSelector_Lookup)

Dies ist eine Warnung, die nach einem Zeitplan ausgeführt wird, mit einer bestimmten Häufigkeit ausgelöst wird und das Verzeichnis aktualisiert.

Aber mal sehen, woher er den Domainnamen hat, und dafür eine Suchabfrage öffnen. Und darin ... wieder ein Makro.

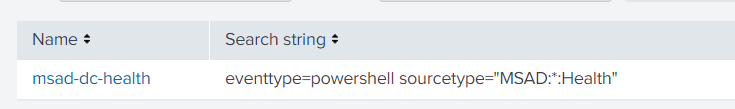

Welches hat wieder einen Link zum Ereignistyp.

Und in dem gibt es einen weiteren Link zum Ereignistyp

Und erst jetzt sind wir am Ende dieser komplizierten Kette angelangt:

In zwei Beispielen haben wir uns angesehen, was sich hinter den Tablets und Grafiken einer Anwendung wie Splunk App für Windows Infrastructure verbirgt. Eine solche Architektur zeigt einen hohen Grad an Ausarbeitung des Datenmodells, was die Qualität der Anwendung bedeutet, aber es bereitet Benutzern, die verstehen möchten, was dort geschieht, große Schmerzen.

Fehlerbehebung

Lassen Sie uns, wie am Anfang des Artikels erwähnt, einige Worte darüber sagen, warum die Anwendung möglicherweise nicht wie erwartet funktioniert.

Betrachten Sie dieses Beispiel: Wir haben die Splunk-App für Windows-Infrastruktur installiert, die dafür erforderlichen Add-Ons installiert und das Laden von Daten auf dem Splank eingerichtet. Aber wenn wir in die Anwendung gehen, sehen wir genau ein solches Bild:

Warum könnte das sein? Um ehrlich zu sein, kann es viele Gründe geben, aber wir werden jetzt die beiden wahrscheinlichsten und häufigsten betrachten.

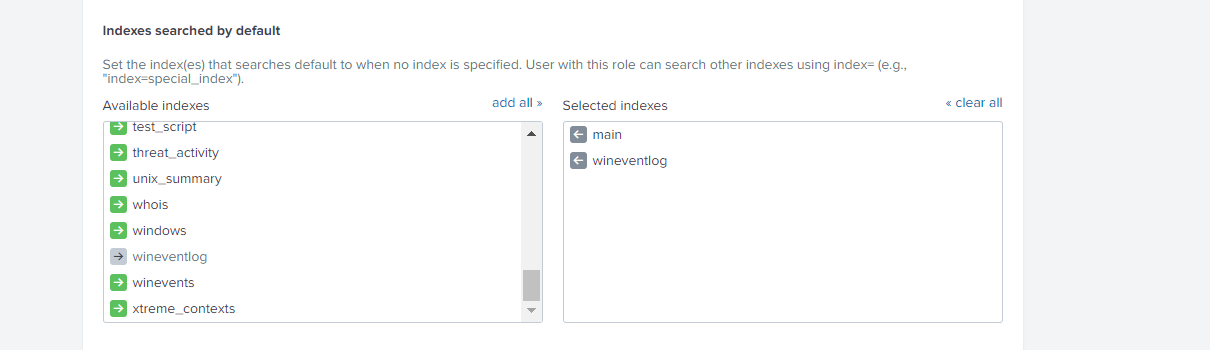

1. Standardindizes

Wie Sie sehen können, fehlt in allen Suchanfragen im ersten Teil des Artikels der klassische Teil von index = .... Wenn die Abfrage nicht angibt, für welchen Index die Suche ausgeführt wird, werden nur die Indizes gesucht, die in der Liste Standardindizes enthalten sind. Standardmäßig ist nur der Hauptindex enthalten, daher müssen wir die benötigten Indizes zu dieser Gruppe hinzufügen.

Dies kann wie folgt erfolgen:

Einstellungen - Benutzer und Authentifizierung - Zugriffssteuerung - Rollen - <die Rollen, die mit dieser Anwendung funktionieren> - Standardmäßig durchsuchte IndizesFügen Sie dann die gewünschten Indizes zu den ausgewählten Indizes hinzu.

2. Geplante Warnungen

Viele Filter basieren auf Verzeichnissen und Verzeichnissen auf Warnungen. Möglicherweise haben diese Warnungen noch nicht funktioniert und die Verzeichnisse nicht mit den erforderlichen Informationen ausgefüllt. Sie müssen sehen, wann sie funktionieren, und gegebenenfalls die Zeit und das Intervall der Aktualisierungen des Verzeichnisses ändern. (

Einstellungen - Suchen, Berichte und Warnungen )

In diesem Artikel haben wir uns ein Beispiel für eine Windows-Infrastrukturanwendung angesehen, aber dasselbe passiert in vielen Anwendungen, die von erfahrenen Splankern erstellt wurden.

Wenn Sie sie besser verstehen möchten, damit dies für Sie keine Black Box ist und Informationen transformieren, um auf der Grundlage dieser Daten qualitativ hochwertige Analysen zu erstellen, müssen Sie

Makros und

Ereignistypen genauer untersuchen.

Splunk-Kurs bei

Splunk Fundamentals 2 .