In diesem Sommer wurde in Russland das einheitliche biometrische System zur rechtlich bedeutsamen und gleichzeitig einfachen Überprüfung der Identität des Benutzers eingeführt. Wie es angeordnet ist, haben wir kürzlich in einem Beitrag geschrieben.

Um das System bequem zu bedienen, benötigen Sie eine Anwendung. Die Erstellung dieser Anwendung - „Rostelecom Key“ - hat uns ein ganzes Bonuslevel mit neuen Aufgaben, neuen Herausforderungen eröffnet. Welche, wie Sie vielleicht erraten haben, darauf abzielen, die Sicherheit der Benutzer zu verbessern.

Kurz zum Hauptprodukt. Ein einziges biometrisches System ermöglicht die Verwendung einer Kombination biometrischer Daten, um eine rechtlich bedeutsame Fernidentifikation einer Person ohne ihre persönliche Anwesenheit durchzuführen. So können Sie sogar aus einer "Tiefe sibirischer Erze" einen Bankkredit erhalten. Natürlich mit dem Internet.

Wie die Anwendung funktioniert

Ein normaler Benutzer beginnt mit einem Besuch bei der Bank mit der Arbeit am System, wo er biometrische Daten für das Unified Biometric System

übermittelt und diese mit

ESIA verknüpft . Danach eröffnen sich ihm neue Möglichkeiten. Schema der Anwendungsanwendung "Key Rostelecom":

- Der Benutzer lädt die Anwendung "Key Rostelecom" herunter

- Der Benutzer öffnet die Anwendung der Bank of Interest und wählt den Dienst aus.

- Die Bankanwendung sendet den Benutzer an die installierte Rostelecom Key-Anwendung, während die Sitzungskennung über den sicheren Kommunikationskanal an die Bank gesendet wird.

- In der Anwendung „Rostelecom Key“ meldet sich der Benutzer bei ESIA an (dh bei staatlichen Diensten) und erhält ein Autorisierungstoken - ESIA-ID;

- In der Anwendung "Rostelecom Key" mit der empfangenen ESIA-ID kontaktiert der Benutzer das Unified Biometric System. Wenn dort die ESIA-ID registriert ist, sammelt die Anwendung biometrische Daten - zeichnet ein Video mit dem Ton einer Stimme und einem Gesichtsbild auf. Diese Daten auf dem sicheren Kanal gehen an das Unified Biometric System.

- Das System vergleicht die erhaltenen Daten mit der vorhandenen Stichprobe und ermittelt die Wahrscheinlichkeit eines Zusammentreffens. Wird das auf Anordnung des Kommunikationsministeriums festgelegte Niveau überschritten (99,99%), wird die Wahrscheinlichkeit auf die Bank übertragen.

- Die Bank erhält eine Antwort und fordert bei Bedarf zusätzliche Informationen über den Benutzer von ESIA über die ESIA-ID an. Gleichzeitig werden Daten direkt zwischen ESIA und Bankensystemen übertragen.

Wie alles geschützt ist

Die Hauptfrage ist natürlich die Datensicherheit. Alle Kommunikationskanäle zwischen den drei interagierenden Systemen - ESIA, das Unified Biometric System und die Bank - werden mithilfe von TLS-Gateways mit russischer Kryptografie geschützt.

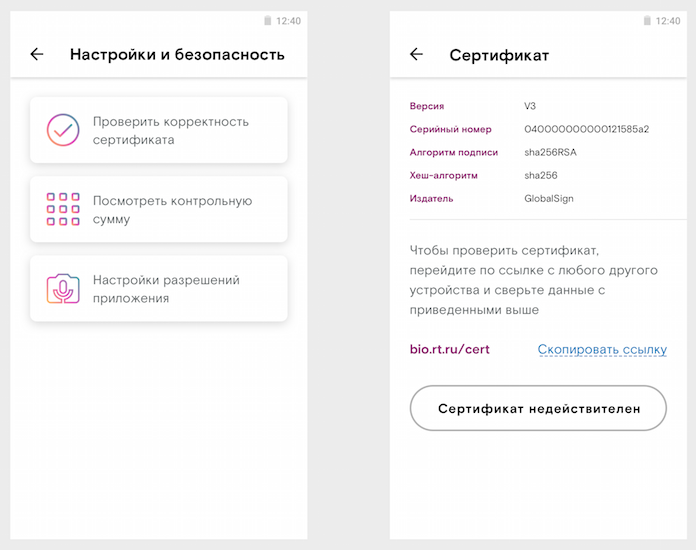

In der Anwendung kann der Benutzer die Zertifikatparameter im System mit den Zertifikatparametern vergleichen, die auf der Site des Unified Biometric System veröffentlicht sind. So können Sie sicherstellen, dass die Verbindung wirklich zum Unified Biometric System besteht. Der FSB empfiehlt einen Vergleich, um Man-in-the-Middle-Angriffe auszuschließen, wenn alle Benutzeranforderungen über das TLS-Gateway eines Angreifers abgefangen werden.

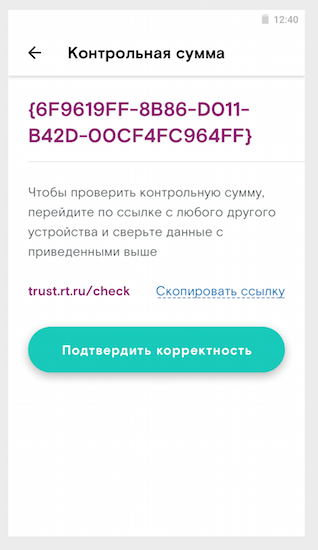

Zusätzlich werden Prüfsummen der Anwendung und des kryptografischen Schutzmoduls implementiert. Dies geschieht automatisch beim Starten der Anwendung sowie jederzeit manuell im Menü Einstellungen und Sicherheit. Wenn die Prüfsummen nicht übereinstimmen, wird die Anwendung deaktiviert und arbeitet offline, bis das Problem behoben ist.

Daher hängen die Sicherheitsmechanismen von Rostelecom Key nicht vom Betriebssystem ab. Die eigenen Verschlüsselungstools und die Integritätskontrolle sind an die Anwendung gebunden. In der Überprüfungsphase schlägt das Ersetzen der Biometrie eines anderen fehl - das System bestimmt die Fälschung. Aufgrund von Sicherheitsverletzungen auf der Betriebssystemseite können Sie jedoch grundsätzlich zwischen dem Benutzer und der Anwendung klemmen und die zur Autorisierung übertragenen Daten abfangen. Dies ist leider möglich, insbesondere bei gerooteten Geräten mit Trojanern. Wir können keine Verantwortung für das Betriebsumfeld übernehmen. Die Anwendung ermittelt einfach das Vorhandensein des Stamms und startet nicht, wenn dies der Fall ist.

In Bezug auf UX war anfangs alles sehr kompliziert. Der Benutzerpfad in Rostelecom Key umfasste

20 Bildschirme , von denen sich 13 auf die Sicherheit bezogen. Nachdem wir dies alles aus Sicht von UX bewertet hatten, reduzierten wir diesen Teil auf

3-4 Bildschirme . Solche Fortschritte erforderten mehr als eine Diskussion auf verschiedenen Ebenen.

Schwere des Gesetzes

Die Speicherung und Übertragung biometrischer Daten in Russland wird durch mehrere Gesetze geregelt:

- Sicherheit biometrischer personenbezogener Daten - Verordnung Nr. 4859-U der Bank von Russland vom 9. Juli 2018

- Diese Anweisung bezieht sich auf die Verordnung des Föderalen Sicherheitsdienstes Russlands Nr. 378 vom 10. Juli 2014, in der die Notwendigkeit der Verwendung des KC1-Schutzes festgelegt ist. Dies bedeutet, dass die russische Kryptographie zum Schutz des Kommunikationskanals zwischen dem einheitlichen biometrischen System und dem Benutzergerät erforderlich ist.

- Bei Verwendung der russischen Kryptographie zur Zertifizierung von Entscheidungen verlangt die Bereitstellung von PKZ 2005 des FSB der Russischen Föderation, dass der FSB sogenannte Fallstudien der erstellten Lösungen durchführt.

Um die Zertifizierung zu bestehen, müssen dem FSB vollständige Informationen darüber zur Verfügung gestellt werden, welche Schutzmechanismen in der Anwendung verwendet werden, was von welchen Funktionen signiert wird und auch die Quellcodes nicht nur der Anwendung selbst, sondern auch der anderen Interaktionspunkte. Dieses Verfahren ist nicht zeitlich geregelt und verursacht enorme finanzielle Kosten. Jede Änderung des Bankanwendungscodes erfordert eine Wiederholung des Verfahrens, was bei Veröffentlichungen einmal im Quartal und vor allem einmal im Monat nicht möglich ist. Stellen Sie sich im Allgemeinen vor, wie viele Bankanwendungen es in Russland gibt. Klingt nach einer Sackgasse.

Aber wir haben einen Ausweg aus dieser Sackgasse gefunden. Bei der Arbeit mit Rostelecom Key interagieren Bankanwendungen nicht mit biometrischen Daten, sondern erhalten nur die Benutzersitzungskennung. Bankanträge fallen daher nicht in den Geltungsbereich der Richtlinie der Bank von Russland.

Ein weiteres Problem war die obligatorische Instanzabrechnung von Anwendungen mit russischer Kryptographie. Dieses Problem wurde ebenfalls behoben. Nach erfolgreicher Authentifizierung werden die Gerätekennung und die ESIA-Benutzer-ID an das System übertragen, sodass der Registrierungsserver den Benutzer und das Gerät vollständig identifizieren kann.

Die erste russische Kryptographie bei Google Play und im App Store

Dieses Abenteuer endete nicht dort. Aus Sicht des FSB sind Google Play und der AppStore keine vertrauenswürdigen Quellen, und Rostelecom Key-Anwendungen können nicht mit ihnen verteilt werden. Wenn Sie das SKZI-Modul (Tool zum Schutz kryptografischer Informationen) „Rostelecom Key“ aus einer vertrauenswürdigen Quelle in die übliche Rostelecom-Anwendung laden, sind Anwendungsspeicher dagegen. Weil solche Schemata Standard für die Verteilung von Trojanern oder Spyware sind. Und wenn Google Play uns besuchte, lehnte der AppStore dies kategorisch ab.

Theoretisch gibt es einen anderen Ansatz - die Anwendung vom Server von Rostelecom selbst zu installieren. Aber dann kommen wir zum Paradoxon: Um eine sichere Lösung zu installieren, müssen Benutzer die Sicherheit der Umgebung verringern, indem sie die Installation von Anwendungen aus beliebigen Quellen ermöglichen.

Wir haben mehr als eine Woche mit den Aufsichtsbehörden darüber diskutiert, wie das Problem gelöst werden kann. Am Ende haben wir uns darauf geeinigt, die Erlaubnis zum Vertrieb über Google Play und die App Store-Anwendungen mit in den Arbeitsprozess integrierter russischer Kryptografie zu erhalten.

Von der Faktoranalyse zur Verhaltensanalyse

Obwohl dies nicht direkt die Rostelecom Key-Anwendung betrifft, möchten wir etwas mehr darüber sprechen, wie die Daten im Unified Biometric System überprüft werden.

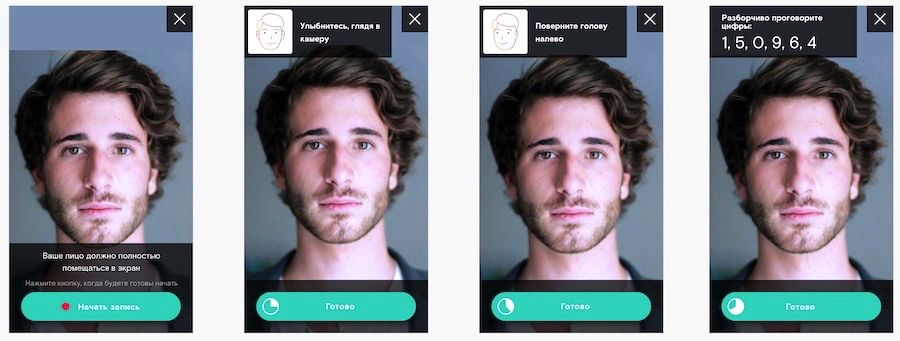

Jeder biometrische Faktor einzeln - Stimme, Gesicht - kann gefälscht werden. Deshalb halten wir an einem komplexeren und zuverlässigeren "Verhaltens" -Ansatz fest - wir analysieren Faktoren gemeinsam. Benutzer lächeln zuerst, drehen dann den Kopf und sprechen schließlich eine Passphrase aus. Eine relativ komplexe Abfolge von Aktionen, die je nach System variieren können. Je mehr Verdacht sie hat, desto komplizierter ist der Algorithmus. Eine zusätzliche Schutzstufe ist die Notwendigkeit, einen Benutzernamen und ein Passwort für öffentliche Dienste einzugeben.

Bei der Analyse biometrischer Proben werden gleichzeitig verschiedene biometrische Prozessoren mit grundlegend unterschiedlichen Algorithmen zum Generieren und Überprüfen von Verifizierungsvorlagen verwendet. Wenn mindestens einer von ihnen eine Substitution vermutet, betrachten wir dies als einen Versuch, die Daten zu hacken und zur Analyse zu senden. Daher reicht es nicht aus, die Algorithmen eines oder sogar eines Prozessorpaars im Detail zu kennen. Im Moment kann dies leider zu Überprüfungsfehlern führen. Wenn eine Person beispielsweise eine veränderte Stimme hat, gibt es wenig Licht oder viel Lärm um sie herum. Trotzdem ist es besser, auf Nummer sicher zu gehen: Wenn der geringste Verdacht auf Betrug besteht, informieren wir die Bank darüber.

Parallel dazu wenden wir ganz normale Sicherheitsansätze an - zum Beispiel eine Beschränkung der Anzahl der Anmeldeversuche. Wenn der Benutzer die Anwendung immer aus Moskau eingegeben hat und dann plötzlich eine Anfrage zuerst aus Bangladesch und dann aus Hongkong kam. All dies ist eine Gelegenheit, das Profil als gefährdet zu betrachten.

Im Prinzip können Sie mit dem System komplexere Betrugsprogramme identifizieren, an denen Bankangestellte teilnehmen, die biometrische Daten gesammelt haben. Wenn solche Situationen erkannt werden, blockieren wir den Täter für alle Banken und andere Organisationen, die das System verwenden. In schwierigen Fällen können Sie alle von der Bank gesammelten biometrischen Daten blockieren.

Wer folgt wem?

Nach den Gesetzen der Russischen Föderation werden biometrische Daten (wie alle anderen Benutzerinformationen) nur auf behördlichen Antrag und durch Gerichtsentscheidung an die Ermittlungsbehörden übermittelt. Hier gelten Standardregeln.

Standardmäßig steht der Zugriff auf das Unified Biometric System nur seinem Betreiber - Rostelecom - zur Verfügung. Banken und andere Organisationen, mit denen der Benutzer zusammenarbeitet, erhalten keine biometrischen Daten. Organisationen erhalten nur eine Bewertung der Vergleichsergebnisse. Die Wahrscheinlichkeit, dass die Person, die sich bei ihren mobilen Anwendungen anmeldet, mit der im Unified Biometric System registrierten Person übereinstimmt.

Noch sind nicht alle Banken in Rostelecom Key integriert. Ein biometrisches Authentifizierungssystem kann nicht einfach anstelle eines persönlichen Erscheinungsbilds implementiert werden. Das Wiederherstellen von Prozessen auf der Rückseite von Banken unter Berücksichtigung von Scoring-Schecks ist keine triviale Aufgabe. Es ist notwendig, den Prozess so zu organisieren, dass der Kunde die Dienste der interessierenden Banken auswählen kann, noch bevor er die Identität überprüft.

Wenn Sie an der Funktionalität der Anwendung interessiert sind, können Sie diese im Demo-Modus bewerten. Rostelecom Key ist jetzt bei Google Play

verfügbar und wird in Kürze im App Store angezeigt.