Bei Solar JSOC sammeln wir kontinuierlich Daten zu Ereignissen und Vorfällen der Informationssicherheit in Kundeninfrastrukturen. Basierend auf diesen Informationen führen wir alle sechs Monate eine Analyse durch, die zeigt, wie sich die Angriffe auf russische Organisationen ändern. Heute haben wir für Sie die interessantesten Trends im ersten Halbjahr 2018 zusammengestellt.

Der durchschnittliche tägliche Fluss von Informationssicherheitsereignissen, die von SIEM-Systemen verarbeitet und zur Bereitstellung von Solar JSOC-Diensten verwendet wurden, belief sich auf 28 Milliarden. Insgesamt verzeichneten Solar JSOC-Spezialisten im ersten Halbjahr 2018 über 357.000 Cyber-Angriffe. Dies ist ungefähr doppelt so viel wie im ersten Halbjahr 2017. (Wir glauben, dass es richtig ist, nur das erste Halbjahr mit dem ersten, das zweite mit dem zweiten zu vergleichen, da es eine stabile Tendenz gibt, die Anzahl der Angriffe bis zum Jahresende zu erhöhen).

Interessanterweise steigt von Jahr zu Jahr nicht nur die Anzahl der Angriffe, sondern auch die Wachstumsrate. Im ersten Halbjahr 2017 stieg die Anzahl der Angriffe im Vergleich zum Vorjahreszeitraum um 40% und in diesem Jahr um mehr als 100%.

Die Anzahl der Cyberangriffe, mit denen die Kontrolle über die Infrastruktur des Unternehmens erlangt werden soll, hat sich ungefähr um das Eineinhalbfache erhöht. Angreifer streben zunehmend eine langfristige und unauffällige Präsenz an, um eine detaillierte Studie durchzuführen und einen möglichst vollständigen Zugang zu Informationen und technologischen Systemen zu erhalten.

Die Anzahl der Angriffe stieg um 10%, deren Zweck darin besteht, den Abzug von Geldern von Organisationen zu steuern, aber der Erfolg solcher Angriffe wird verringert. Gleichzeitig gibt es einen starken Trend zu einem Rückgang der Anzahl von „Hooligan“ -Cyberangriffen wie Verunstaltung oder Kompromittierung öffentlicher Websites, Datenkorruption und -zerstörung. Ihre Zahl verringerte sich gegenüber dem ersten Halbjahr 2017 um 45%.

Unabhängig davon stellen Forscher fest, dass sich das Toolkit von Angreifern rasant entwickelt. Jede Woche zeichnen Solar JSOC-Analysten das Erscheinen von 5-6 neuen Hacker-Tools auf und verwenden für ihre Entwicklung immer mehr legitime Elemente der Betriebsumgebung, beliebte Tools für die Remoteverwaltung oder -verwaltung von Betriebssystemen.

Ungefähr jeder fünfte Vorfall wurde als kritisch eingestuft - das heißt, es kann zu finanziellen Verlusten von mehr als 1 Million Rubel kommen, vertrauliche Informationen gefährden oder kritische Geschäftssysteme stoppen. Im ersten Halbjahr 2018 betrug der Anteil kritischer Vorfälle 18,7%, im ersten Halbjahr 2017 wurden 17,2% als kritisch eingestuft, im ersten Halbjahr 2016 10,9%. Wenn also 2016 jeder neunte Vorfall kritisch war, ist jetzt jeder fünfte kritisch. Dies ist ein Rekordhoch in den letzten vier Jahren. Es wird angenommen, dass eine solche Dynamik mit einer allgemeinen Zunahme der Massenintensität und gezielten Angriffen auf Organisationen verbunden ist.

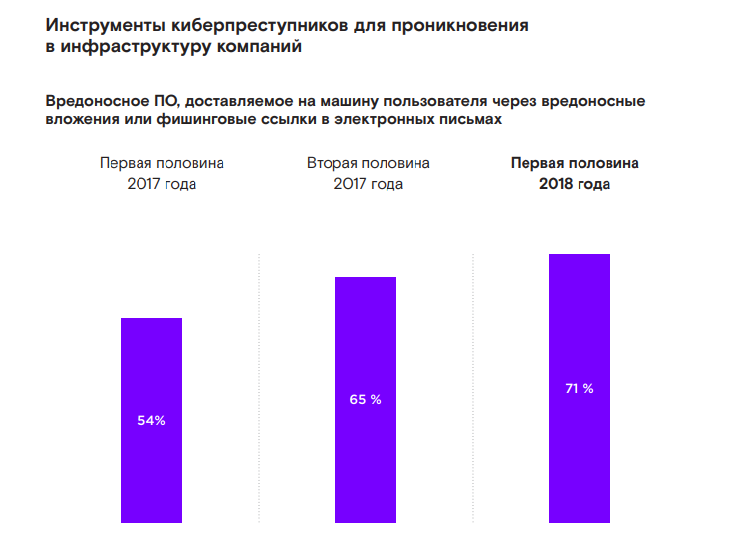

Im ersten Halbjahr 2018 begannen komplexe externe Cyberangriffe noch häufiger als zuvor (71% gegenüber 62% im ersten Halbjahr 2017) mit der Einführung von Malware in die Infrastruktur des Unternehmens durch Social Engineering: Benutzer öffneten böswillige Anhänge und klickten auf Phishing-Links. Ohne Übertreibung sind Phishing-Angriffe derzeit eine der Hauptbedrohungen für die Informationssicherheit von Organisationen.

Die meisten Vorfälle (88,5%) ereigneten sich tagsüber. Wenn wir jedoch von kritischen externen Angriffen sprechen, traten sie in fast der Hälfte der Fälle (48,9%) nachts auf. Dies ist der höchste Wert seit Anfang 2014.

Während des Angriffs versuchen Cyberkriminelle am häufigsten, die Webanwendungen von Organisationen zu hacken (33,6%), die Server und Workstations der Benutzer mit Malware zu infizieren (22,5%) oder Kennwörter für Konten bei externen Diensten des Unternehmens abzurufen, dh für persönliche Konten Websites oder Filesharing-Systeme mit Gegenparteien (21,7%).

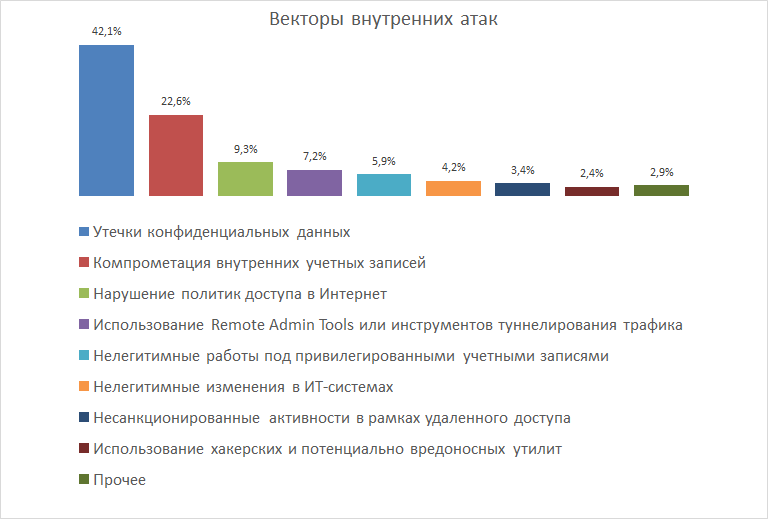

Wenn das Unternehmen von innen angegriffen wurde, wurden in 42,1% der Fälle vertrauliche Daten verloren, und in 22,6% der internen Konten stellte sich heraus, dass sie kompromittiert waren.

Die Schuldigen an internen Vorfällen waren in der Regel normale Mitarbeiter (60,5%) oder IT-Systemadministratoren (28%). In 11,9% der Fälle ereignete sich der Vorfall aufgrund eines Verschuldens von Auftragnehmern oder Auftragnehmern von Unternehmen.

Die Vollversion des Berichts kann hier eingesehen

werden .