Es ist für niemanden ein Geheimnis, dass eine der wichtigsten externen Bedrohungen für Unternehmen und Organisationen heute E-Mail ist. Die Fähigkeit, Social Engineering zu nutzen, hat E-Mails zu einem fruchtbaren Boden für Cyberkriminalität gemacht. Beispielsweise ist der Fall mit Sicherheit bekannt, wenn eine infizierte XLS-Datei an die E-Mail eines Mitarbeiters eines der Unternehmen gesendet wurde und in MS Excel nicht höher als eine bestimmte Version geöffnet werden soll. Nur weil der Dateiname den Zaubersatz „Gehaltserhöhung“ enthielt, suchte das gesamte Unternehmensteam absichtlich mehrere Stunden nach einer geeigneten Version von MS Excel, um sie zu öffnen, bis der IT-Service intervenierte. Wenn es einfacher wäre, die vom Angreifer gesendete Datei auszuführen, könnte dieser Cyberangriff durchaus von Erfolg gekrönt sein.

Jemand mag einwenden, dass solchen Angriffen entgegengewirkt werden kann, indem das Unternehmenspersonal in den Grundlagen der Informationssicherheit geschult wird, aber dies ist alles andere als einfach. Tatsache ist, dass Cyberkriminalität in illegalen Geschäften Gestalt annimmt und ihr Markt sprunghaft wächst. Dies bedeutet, dass es für jeden Mitarbeiter der IT-Abteilung des Unternehmens mehrere tausend Cyber-Angreifer gibt, die immer mehrere Schritte voraus sind. Deshalb sollte man sich beim Schutz des Unternehmens vor Cyberangriffen nicht nur auf Menschen, sondern auch auf Softwarelösungen verlassen. Lassen Sie uns sehen, welche Tools die Zimbra Collaboration Suite bietet, um Ihr Unternehmen vor Phishing-Angriffen zu schützen.

Das klassische Paket aus Amavis, SpamAssassin und ClamAV ist für das Filtern eingehender E-Mails in Zimbra verantwortlich. Mit dieser Lösung können Sie die meisten eingehenden Phishing- und Spam-E-Mails am Eingang abschneiden. Andererseits garantiert seine Verwendung nicht, dass keine einzige Phishing-E-Mail den Adressaten erreicht, und um einen vollständigen Schutz vor einer Phishing-Bedrohung zu gewährleisten, muss der IT-Manager eine Reihe anderer Tricks und Tricks anwenden.

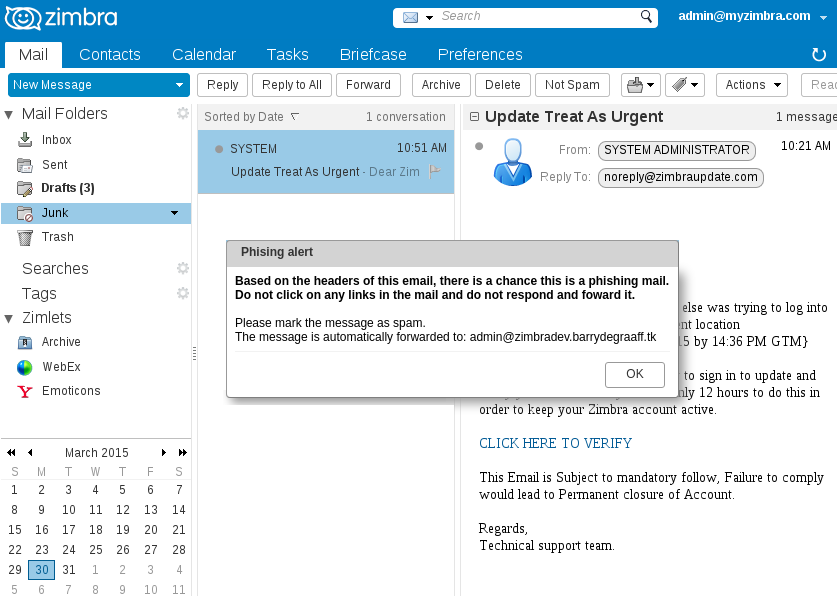

Ein häufiges Missverständnis ist, dass Phishing leicht besiegt werden kann, indem das Personal in den Grundlagen der Informationssicherheit geschult wird. Ein sorgfältiges Lesen der Domain-Namen in den Briefen und die Aufmerksamkeit bei der Arbeit mit Anhängen können keineswegs immer einen 100% igen Schutz eines Unternehmens vor Phishing-Angriffen gewährleisten. Es ist keineswegs immer so, dass ein Mitarbeiter eines Unternehmens Zeit hat, Links in E-Mails sorgfältig zu prüfen und die Erweiterung der in einem Anhang an ihn gesendeten Dateien zu überprüfen. In solchen Fällen benötigt der IT-Manager möglicherweise das

Spoofing and Phishing Alert Zimlet , das dem Benutzer eine Warnung anzeigt, dass es sich bei der empfangenen Nachricht angeblich um Phishing handelt oder dass der Name im Feld Absender geändert wurde. Dank dieser Warnungen wird der Mitarbeiter wahrscheinlich auf den verdächtigen Brief aufmerksam sein und sich höchstwahrscheinlich mit der IT-Abteilung in Verbindung setzen, bevor er auf den Link eines solchen Briefes klickt.

Ein ziemlich radikaler Weg zum Schutz vor Phishing besteht darin, eine Regel für DKIM einzurichten, nach der alle Briefe, die von einer anderen als der angegebenen Domain gesendet werden, den Adressaten einfach nicht erreichen würden. Dies erfolgt durch Bearbeiten der Datei

/opt/zimbra/conf/opendkim.conf.in , wobei es ausreicht, die folgenden Zeilen zu schreiben:

On-no-Signatur ablehnen

Modus sv

Danach müssen Sie OpenDKIM nur noch mit dem Befehl zmopendkimctl

restart neu starten, damit die Änderungen wirksam werden. Wir weisen insbesondere darauf hin, dass eine solche Schutzmaßnahme nicht für jeden geeignet ist, da nach dem Hinzufügen der entsprechenden Regel zu OpenDKIM jede E-Mail ohne DKIM-Signatur vom Mailserver abgelehnt wird, was bestimmte Risiken für das Unternehmen mit sich bringt. Wir empfehlen, dass Sie alles sorgfältig abwägen, bevor Sie diese Methode zum Schutz vor Phishing anwenden.

Ein solcher Schutz kann jedoch regelmäßig fehlschlagen, da Phishing-E-Mails aus vertrauenswürdigen Quellen stammen können. Cyberkriminelle haben seit langem erkannt, dass es keinen Sinn macht, große und gut geschützte Unternehmen direkt zu hacken. Es ist viel einfacher, seine zuverlässige Gegenpartei zu knacken, die beispielsweise die Räumlichkeiten reinigt oder Trinkwasser liefert. Da solche Auftragnehmer mindestens einmal im Monat Rechnungen und andere Briefe an ein großes Unternehmen senden und ihre Informationssicherheit in der Regel viel schlechter ist, ist es für Angreifer viel einfacher, in die IT-Infrastruktur eines kleinen Unternehmens einzudringen und eine infizierte Datei unter dem Deckmantel eines anderen Kontos an ein großes Unternehmen zu senden . Ein Buchhalter ist es gewohnt, monatliche Rechnungen zu erhalten, und öffnet mit ziemlicher Sicherheit eine Datei, die von einem vertrauenswürdigen Postfach gesendet wird, was einen Cyberangriff auf das Unternehmen auslöst.

In einer solchen Situation helfen Ihnen Spoofing und Phishing Alert Zimlet und sogar die OpenDKIM-Regel wahrscheinlich nicht weiter, da die Nachricht von einer realen Adresse gesendet wird und möglicherweise keine Anzeichen von Phishing während eines gezielten Angriffs enthält. Das in die Zimbra Collaboration Suite integrierte ClamAV-Antivirensystem kann zum Schutz vor solchen Angriffen beitragen und alle auf dem Server eintreffenden Anhänge, einschließlich Archive, scannen. Dank einer ständig aktualisierten Signaturdatenbank ist ClamAV sehr zuverlässig und ermöglicht es Ihnen, sich vor der überwiegenden Mehrheit der Virenbedrohungen zu schützen.

Bei einem gezielten und gut geplanten Angriff reagiert das Antivirus möglicherweise nicht auf einen infizierten Anhang. Aus diesem Grund ist es neben dem Antivirenprogramm eine gute Idee, Anhänge aufgrund ihrer Erweiterung zu blockieren. Verschiedene potenziell gefährliche Dateien mit den Erweiterungen .exe und vielen anderen können durch Eingabe des Befehls

zmprov "+ zimbraMtaBlockedExtension" {bat, cmd, docm, exe, js, lnk, ocx, rar, vbs, vbx} blockiert werden .

All diese Techniken sowie eine

strenge Kennwortrichtlinie , zeitnahe Software-Updates und systematische Arbeiten zur Mitarbeiterschulung können das Unternehmen zuverlässig vor dem Empfang von Phishing-E-Mails sowie vor unangenehmen Folgen schützen, die mit dem Empfang dieser E-Mails verbunden sind. Es wird auch empfohlen, regelmäßig „Phishing-Übungen“ durchzuführen, um Benutzern gezielt Phishing-E-Mails zu senden, um diejenigen Mitarbeiter zu identifizieren, die die Bedrohung nicht erkennen können, und zusätzliche Informationssicherheitsklassen mit ihnen durchzuführen.

Bei allen Fragen zur Zextras Suite können Sie sich per E-Mail an katerina@zextras.com an den Vertreter der Firma "Zextras" Katerina Triandafilidi wenden