Heute ist ein

neuer Beitrag im Blog von Brian Krebs, einem Journalisten und Netzwerksicherheitsspezialisten, erschienen. Darin spricht er davon, Hunderte von Nachrichten zu erhalten, die beschreiben, was vor ein paar Tagen passiert ist,

"Mega-Lecks". Ihm zufolge ist dies ein wirklich großes Ereignis, aber die im Netzwerk zusammengeführten Konten sind überhaupt nicht neu - die Basis ist ungefähr drei Jahre alt.

Der etwa 87 GB große Speicherauszug mit dem Namen „Collection # 1“ wurde

von Troy Hunt, dem Entwickler von HaveIBeenPwned, ausführlich

analysiert . Er glaubt, dass der Dump durch das Zusammenführen vieler kleinerer Kontodatenbanken erhalten wurde, vielleicht gab es Tausende von ihnen.

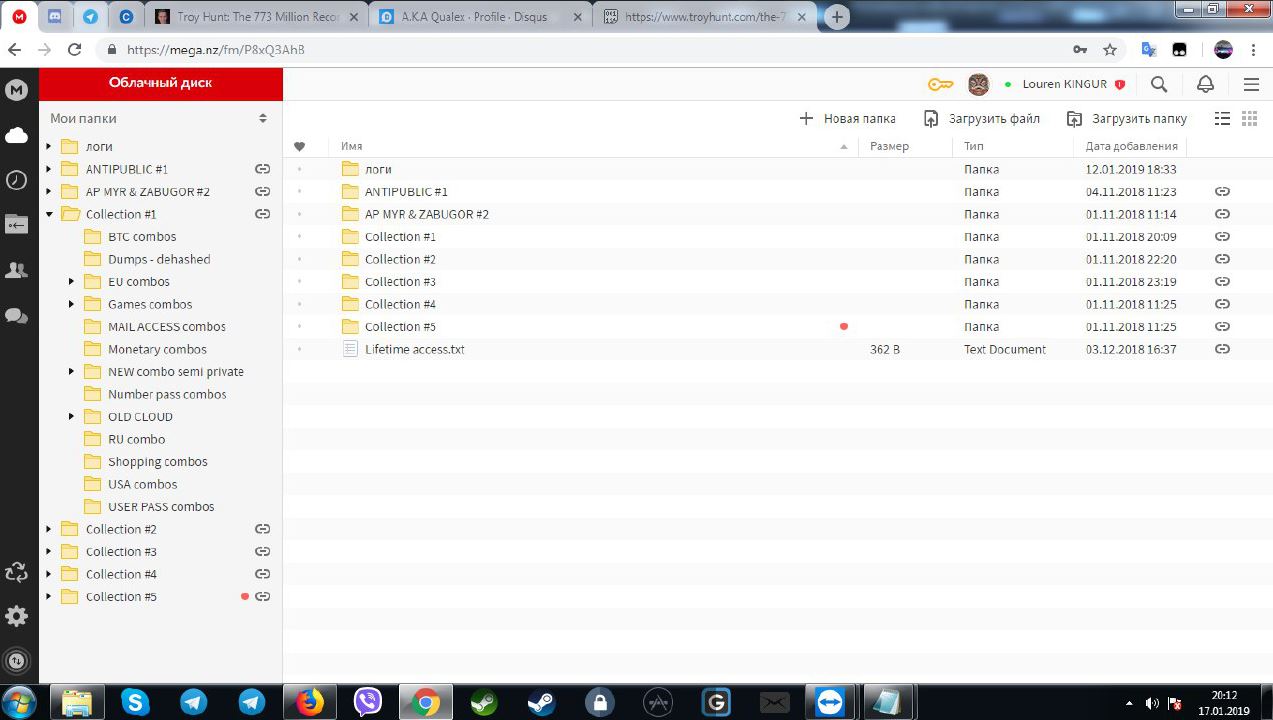

Zuvor wurden Daten, die Teil des „Mega-Lecks“ sind, in verschiedenen geschlossenen Fachforen veröffentlicht. Laut Alex Holden, einem Vertreter von Hold Security, erschienen die ersten Veröffentlichungen zwar nicht vor drei Jahren, sondern im Oktober 2018. Es kann noch mehr Konten geben, die alle auf geschlossenen Ressourcen verkauft werden. Unten ist eine Müllkippe mit einem Gewicht von fast 1 TB und einer großen Anzahl von Konten.

Der Verkäufer all dieser Informationen hat ein Telegrammkonto, sein Spitzname ist Sanixer. Dem Screenshot nach zu urteilen, ist Sammlung Nr. 1 genau der Speicherauszug, der derzeit im Netzwerk diskutiert wird. Darüber hinaus wurde es für nur 45 Dollar verkauft.

Der Dump enthält eine große Anzahl von Konten, die durch das Hacken einer Vielzahl von Ressourcen erhalten wurden. Dies ist kein neuer Vorschlag. Höchstwahrscheinlich wurden die in der Müllkippe enthaltenen Konten vor zwei bis drei Jahren gestohlen. Die anderen Angebote des Verkäufers (nicht alle sind im Screenshot dargestellt) sind jedoch viel aktueller und weniger als ein Jahr alt. Die Gesamtmenge der von Sanixer verkauften Daten beträgt 4 TB.

Dieser "schwarze Unternehmer" demonstrierte die Daten, die auf seinem persönlichen Mega-Service-Konto gespeichert sind. Die demonstrierte Basis ist beeindruckend. Der Verkäufer spricht übrigens eindeutig Russisch (die russische Sprache ist im Screenshot zu sehen).

Nach Ansicht einiger Experten für Informationssicherheit können die im Netzwerk zusammengeführten Daten für Phishing, Spam und andere indirekte Angriffe verwendet werden. Viele Konten sind bereits inaktiv, Passwörter werden geändert. E-Mails können jedoch problemlos verwendet werden.

„Die zusammengeführten Daten waren vor einigen Jahren bei russischen Crackern in Darkweb-Foren sehr beliebt. Da die Daten aus vielen Quellen stammen, hauptsächlich aus alten Konten, besteht keine direkte Bedrohung für die Web-Community. Aber das Dump-Volumen ist natürlich beeindruckend. “

Der Hauptgrund dafür, dass Cyberkriminelle eine so große Anzahl von Konten entfernen, ist die Unvorbereitetheit der Netzwerkbenutzer. Die meisten verwenden trotz der Empfehlungen von Experten immer noch einfache Passwörter und Anmeldungen. Nur wenige richten eine Zwei-Faktor-Authentifizierung ein oder arbeiten mit Kennwortmanagern zusammen. Darüber hinaus arbeiten viele Benutzer mit derselben Kombination aus Benutzername und Kennwort für eine große Anzahl von Ressourcen. Dies ist nur gefährlich, da in der Datenbank Kennwörter für verschiedene Konten für Ressourcen ausgewählt werden können, die noch nicht von Hacks betroffen sind.

Cracker-Datennutzungsmuster

Cracker-DatennutzungsmusterEs ist erwähnenswert, dass die Kosten für gestohlene Daten ständig sinken. Der Preis eines Kontos aus einem Dump (z. B. Sammlung Nr. 1) beträgt ungefähr 0,000002 Cent.

Cybersicherheitsexperten empfehlen, lange Sätze als Passwort zu verwenden, an das sich der Benutzer leicht erinnern kann. Dies erfordert natürlich Unterstützung für lange Passwörter mit Ressourcen. Dies ist bei weitem nicht immer der Fall. In den meisten Fällen ist eine lange Phrase viel schwieriger zu knacken als ein normales Passwort, wenn auch eine komplizierte (hier ist natürlich alles relativ).

Es ist am besten, mit Passwort-Managern zu arbeiten, die sowohl Passwörter (und sehr komplexe) als auch Phrasen generieren können. In diesem Fall müssen Sie sich vor allem das Hauptkennwort für den Manager merken, da Sie sonst alle Daten ein für alle Mal verlieren können.

Außerdem hilft die Zwei-Faktor-Autorisierung. Zwar können auch hier Probleme auftreten, da nicht alle Ressourcen diese Gelegenheit in angemessener Weise nutzen. Dies ist jedoch viel besser als die ständige Verwendung derselben Anmelde- / Kennwortkombination für eine große Anzahl verschiedener Ressourcen, insbesondere wenn diese Ressourcen wichtige Benutzerinformationen enthalten (Banken, öffentliche Dienste usw.).