Moderne Benutzer verschiedener Geräte sind meist Vertreter der Konsumkultur. Wenn etwas kaputt geht, wirft der Besitzer des Dings es einfach weg, ohne über die Möglichkeit einer Reparatur nachzudenken oder das Gerät zu reinigen und seine persönlichen Daten zu entfernen.

Festplatten voller Daten, Telefone mit Kontaktbüchern und Eigentümerdaten sowie intelligente Geräte mit gespeicherten Passwörtern und Anmeldungen werden auf die Deponie gesendet. Da ein seltener Benutzer mehr als 2-3 Anmeldungen und Kennwörter verwendet, können solche Gadgets zu einer Quelle wertvoller Informationen für Cracker werden.

Trotz der Tatsache, dass solche Geräte wie Müll erscheinen mögen, handelt es sich tatsächlich um Miniaturcomputer mit einer Vielzahl von Funktionen, von denen eine darin besteht, zuvor eingegebene Informationen zu speichern. Und bei weitem nicht immer sind diese Informationen für den Eigentümer harmlos. Als Beispiel können wir eine intelligente Glühbirne nehmen, die von den Vertretern der Website mit begrenzten Ergebnissen auf Informationssicherheit

geprüft wurde .

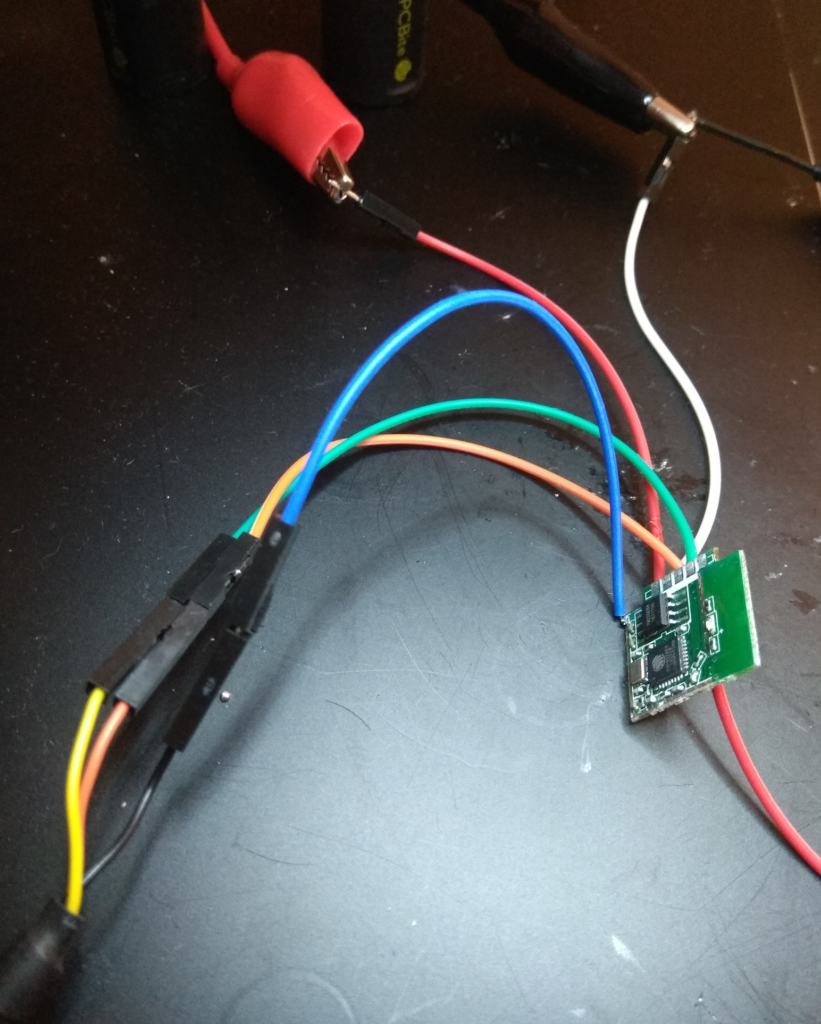

Die Versuchsteilnehmer kauften bei Amazon eine intelligente LIFX-Lampe für 30 Euro bei Amazon und richteten sie mit der entsprechenden Anwendung ein. Insbesondere war die Glühbirne mit WiFi verbunden. Dann trennten sie sich und zerlegten sich.

Der Zweck der Spezialisten war es zu bezahlen - ich musste hart arbeiten, um es zu bekommen und es von Leim zu reinigen. Das Gerät wurde dann als ESP32D0WDQ6-basierter Mini-PC identifiziert. Das Moduldatenblatt finden Sie

hier . SDK und Tools finden Sie

hier .

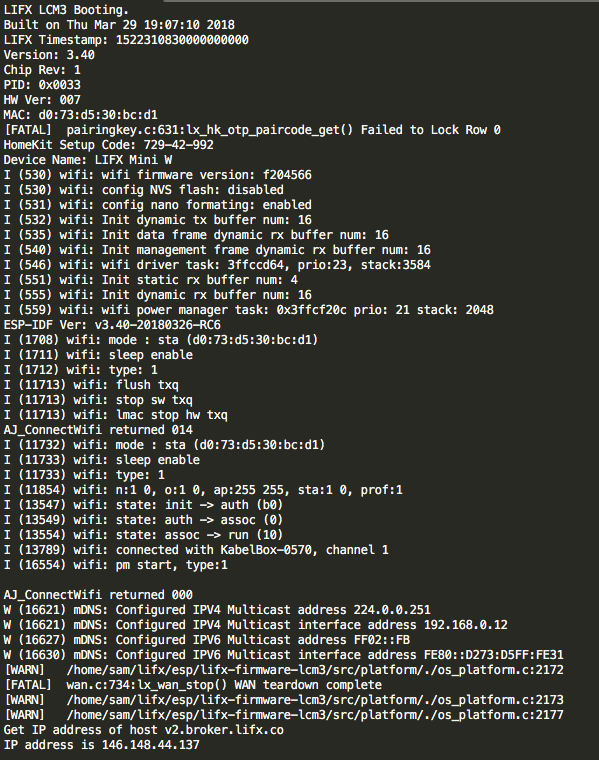

Das Board war mit dem FT2232H verbunden und begann zu studieren.

Wie sich herausstellte, wurden Zugriffe aus dem drahtlosen Netzwerk im Klartext gespeichert.

Darüber hinaus ist das Gerät überhaupt nicht vor Störungen von außen geschützt. Keine Verschlüsselung, kein sicherer Download, nichts.

Darüber hinaus waren auch ein Stammzertifikat und ein privater RSA-Schlüssel verfügbar. Danach wurde das Studium der Glühbirne abgeschlossen.

Übrigens hat der Spezialist seine Best Practices nicht sofort veröffentlicht, nachdem er all dies entdeckt hatte. Er meldete das Problem dem Hersteller, wartete 90 Tage und veröffentlichte erst danach alles. Vielleicht hat das Unternehmen etwas geändert, aber vielleicht auch nicht. Wie dem auch sei, die mangelnde Sicherheit moderner intelligenter Geräte ist ein bedeutendes Problem, über das seit vielen Jahren gesprochen und geschrieben wird. Aber leider sind die Dinge immer noch da.

Die Verwundbarkeit einer intelligenten Glühbirne dieses bestimmten Herstellers ist alles andere als einzigartig. Letztes Jahr haben Vertreter der oben bereits erwähnten Site das Tuya-Gerät gehackt.

Genau wie in der vorherigen Kopie wurde die Lampe installiert, mit einem drahtlosen Netzwerk verbunden und im Betrieb getestet. Hier ist alles super geworden. Nachdem die Glühbirne zerlegt und an einen PC angeschlossen wurde.

Genau die gleichen Probleme:

- Die Zugriffe auf das drahtlose Netzwerk wurden in offener Form in einer Glühbirne gespeichert.

- Geräte-ID und Schlüssel wurden ähnlich gespeichert. So können Sie die MAC-Glühbirnen leicht erkennen. Darüber hinaus ist für den Tuya Cloud-Dienst ein lokaler Schlüssel erforderlich, damit er heruntergeladen und für jeden Zweck verwendet werden kann. Sobald sich die Geräte-ID und der Schlüssel in den Händen des Angreifers befinden, hat er die Möglichkeit, das nicht ausgewählte Gadget zu steuern.

Nach dem Zusammenbau konnte die Glühbirne mithilfe der von ihr heruntergeladenen Daten leicht gesteuert werden.

Im Allgemeinen liegt das Problem nicht nur bei den Glühbirnen. In ähnlicher Weise werden Daten in verschiedenen Arten von intelligenten Geräten unterschiedlicher Art gespeichert, einschließlich Kameras, Lautsprechern,

Kühlschränken , Wasserkochern,

Schnellkochtöpfen usw. Aufgrund der schwachen Sicherheit von Geräten können Cracker leicht Botnets erstellen, deren Größe viele tausend oder sogar Millionen von Geräten erreichen kann. Hierzu werden Schadprogramme eingesetzt, die im Gegensatz zum Schutz intelligenter Geräte immer ausgefeilter und gefährlicher werden.