Die Einführung digitaler Technologien in der Medizin ist vielversprechend und ermöglicht es, die Qualität der Behandlung erheblich zu verbessern und den Ansatz zur Früherkennung gefährlicher Krankheiten grundlegend zu ändern. Es ist daher nicht verwunderlich, dass es bis heute in den technologisch fortschrittlichsten medizinischen Einrichtungen bis zu 12 digitale Geräte pro Bett gibt. Wenn die Geräte mit einem Computernetzwerk verbunden sind, werden sie aufgrund der vielen Schwachstellen in der Firmware zu praktischen Objekten für Cyberangriffe. Lassen Sie uns herausfinden, was die Organisatoren dieser Angriffe brauchen und wie sie sich vor ihnen schützen können.

Warum Angreifer medizinische Daten benötigen

Warum Angreifer medizinische Daten benötigenDie bloße Tatsache, dass eine Sicherheitslücke besteht, reicht nicht aus, um zum Angriffsobjekt zu werden. Für einen Angriff brauchen Kriminelle eine klare Motivation. Heute ist

Geld die Hauptantriebskraft hinter Cyberkriminellen. Daten aus medizinischen Informationssystemen sind von besonderem Wert, da sie vertrauliche Informationen über die Gesundheit von Menschen sowie vollständige persönliche, finanzielle und möglicherweise biometrische Daten enthalten. Kriminelle können sie weiterverkaufen oder für eigene Zwecke verwenden, beispielsweise ein Bankkonto eröffnen, um Geld auszuzahlen oder einen Kredit für einen Patienten zu erhalten.

Ein weiterer Grund für Cyber-Angriffe auf die Gesundheit sind Angriffe auf das öffentliche Image. Die Veröffentlichung medizinischer Informationen über berühmte Personen kann diese gefährden und zum Zusammenbruch einer öffentlichen oder sportlichen Karriere führen. Im Jahr 2016

brachen Hacker in die Datenbank der weltweiten Anti-Doping-Agentur ein und veröffentlichten unter der Überschrift „Doping-Lizenz“ Informationen über Sportler, die „aus medizinischen Gründen“ illegale Drogen konsumierten. Trotz der Tatsache, dass die Athleten formal nichts verletzt haben, hat dies ihren Ruf bei den Fans stark beeinträchtigt.

Die Gefahr, Informationen über intime oder psychische Gesundheit zu veröffentlichen, die aus medizinischen Datenbanken gestohlen wurden, kann für Erpresser und Erpresser zu einer Hebelwirkung werden (dh Geld ist wieder im Spiel). Und wenn es ihnen gelingt, die Kontrolle über medizinische Implantate zu übernehmen, stehen möglicherweise Leben und Gesundheit der Patienten auf dem Spiel. Und dies ist ein

Gewaltverbrechen oder sogar ein Terrorakt.Es gibt andere Gründe für Angriffe auf medizinische Einrichtungen, wie die

Rache unzufriedener Mitarbeiter und Industriespionage. Durch den Zugriff auf Patiententestergebnisse für neue Medikamente können Wettbewerber Zeit und viel Geld sparen, um ähnliche Forschungsarbeiten durchzuführen.

Wo unsere Daten im digitalen Gesundheitswesen gespeichert sindKurzfristig beinhaltet die Entwicklung der digitalen Medizin die weit verbreitete Einführung elektronischer Patientenakten, die Entwicklung des Konzepts des „verbundenen Patienten“ - Überwachung des Zustands von Patienten mit IoT-Implantaten - und den weit verbreiteten Einsatz der Telemedizin.

Die Speicherung medizinischer Informationen in der Russischen Föderation wird durch das

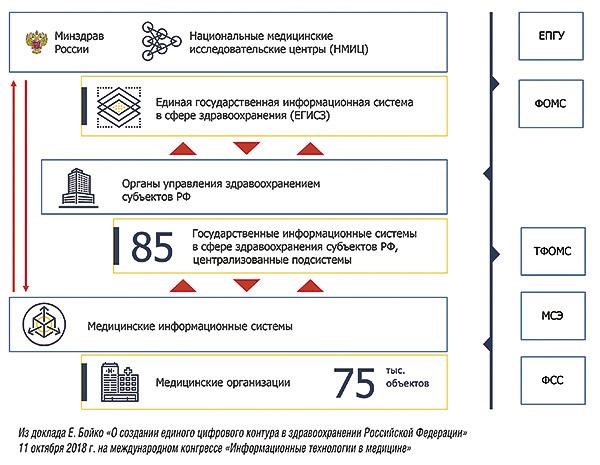

Dekret der Regierung der Russischen Föderation vom 05/05/2018 Nr. 555 "Über ein einheitliches staatliches Informationssystem im Bereich der Gesundheitsversorgung" geregelt. In Übereinstimmung mit dem Dokument werden personalisierte integrierte elektronische Patientenakten (IEMC) in medizinischen Informationssystemen von medizinischen Organisationen (MIS MO) aufbewahrt und gespeichert, und im gleichnamigen Teilsystem EGISZ werden diese Daten in anonymisierter Form aufbewahrt.

Für den Informationsaustausch des IEMC-Subsystems einer medizinischen Organisation mit externen Systemen wird das Register der elektronischen medizinischen Dokumente (REMD) verwendet - ein Subsystem, das Teil des EGISZ ist.

Quelle: Bericht von Elena Boyko „Über die Schaffung eines einzigen digitalen Schaltkreises im Gesundheitswesen der Russischen Föderation“ auf dem internationalen Kongress „Informationstechnologien in der Medizin“ vom 11. September 2008. Derzeit ist Elena Boyko die stellvertretende Gesundheitsministerin der Russischen Föderation und verantwortlich für die Digitalisierung der medizinischen Industrie im Land.

Quelle: Bericht von Elena Boyko „Über die Schaffung eines einzigen digitalen Schaltkreises im Gesundheitswesen der Russischen Föderation“ auf dem internationalen Kongress „Informationstechnologien in der Medizin“ vom 11. September 2008. Derzeit ist Elena Boyko die stellvertretende Gesundheitsministerin der Russischen Föderation und verantwortlich für die Digitalisierung der medizinischen Industrie im Land.

Tatsächlich bedeutet dies, dass die Verantwortung für die Aufbewahrung medizinischer Daten vom Bund auf die regionale Ebene übertragen wird und jedes Krankenhaus seinen eigenen Schutz vor Cyberangriffen auf seine Informationssysteme entscheidet.

Wichtige Cyber-Bedrohungen der digitalen MedizinDas Gesundheitswesen in Russland und auf der ganzen Welt hat eine komplexe Organisationsstruktur. Dies bietet Angreifern eine signifikante Anzahl von Vektoren zum Eindringen in medizinische Informationssysteme:

- Phishing-Angriffe, einschließlich gezielter Angriffe;

- DDoS-Angriffe

- Netzwerkangriffe auf anfällige Software;

- Malware - Ransomware, Spione, Würmer, Trojaner und andere Malware;

- Sicherheitslücken in der Firmware von Geräten, einschließlich tragbarer medizinischer Geräte und Implantate wie Infusionspumpen , Gehirnimplantate und Herzschrittmacher ;

- Kompromiss bei mobilen medizinischen Anwendungen

- öffentliche Webserver kompromittieren und sie dann verwenden, um Krankenhausnetzwerke zu infiltrieren;

- Insider-Angriffe von Krankenhauspersonal und Dienstleistungsunternehmen;

- Angriffe auf Infrastruktur wie ein Kühlsystem.

Während das Hacken von Implantaten und das Ergreifen der Kontrolle über Implantate zur Erpressung und Schädigung der Gesundheit des Patienten in der Praxis nicht angewendet wurde, warnen Cybersicherheitsexperten nur vor der Möglichkeit, dass Filmemacher SciFi-Filme drehen. Die Schwachstellen von Krankenhausnetzwerken haben jedoch bereits zu finanziellen und Reputationsschäden geführt.

Im Frühjahr 2017 berichtete der National Health Service des Vereinigten Königreichs (NHS), dass 16 medizinische Einrichtungen aus London, Nottingham, Cumbria, Hertfordshire, Derbyshire, Blackpool und Blackburn

Opfer des WannaCry-Erpressers wurden . Im

Januar 2018 drang SamSam Ransomware über kompromittierte Webserver

in die Netzwerke mehrerer US-amerikanischer Krankenhäuser ein . Infolge dieses Angriffs erhielten Erpresser mehr als 300.000 Dollar für die Entschlüsselung der Daten. In beiden Fällen waren die Krankenhäuser nicht die Hauptopfer des Angriffs, sondern wurden von Teppichbomben getroffen.

Es ist viel wichtiger, dass Angreifer, wenn sie sich das Ziel setzen, die gezielte medizinische Infrastruktur anzugreifen, ihr, ihren Betreibern und Eigentümern und vor allem den Patienten großen Schaden zufügen können. Hier ein Beispiel: Die Tausenden von Klimatisierungssystemen für das Ressourcendatenmanagement, die in vielen Krankenhäusern auf der ganzen Welt eingesetzt werden, waren

anfällig für entfernte Cyberangriffe . Hypothetisch gesehen können Angreifer das Temperaturregime von medizinischen Kühlschränken ändern und die gelagerten Blutvorräte, Spenderorgane und Impfstoffe zerstören.

Cyber Attack BeratungAngesichts der kritischen Natur der Folgen von Cyber-Angriffen auf Krankenhäuser sollte die Organisation des Schutzes systematisch angegangen werden, sodass die Informationssicherheit ein wesentlicher Bestandteil des Behandlungsprozesses ist.

Auf der Grundlage von Untersuchungen zur Sicherheit medizinischer Einrichtungen hat Trend Micro beispielsweise die folgenden

Empfehlungen zur Gewährleistung der Informationssicherheit im Gesundheitssektor entwickelt :

- Separate Netzwerksegmente. Die Trennung von Medizinprodukten in ein vom Krankenhausnetzwerk getrenntes Segment schützt diesen Teil der Krankenhausinfrastruktur vor einem erheblichen Teil der Cyberangriffe.

- Verwenden Sie im Idealfall Firewalls - UTM-Systeme - eine neue Generation von Firewalls, die die Funktionalität der eigentlichen Firewall, Systeme zur Verhinderung und Erkennung von Eindringlingen, Antivirenprogramme, Filterung des Webverkehrs und Überwachungsanwendungen kombinieren.

- Implementieren Sie ein Anti-Malware- und Phishing-E-Mail-Schutzsystem.

- Verwenden Sie den Schwachstellenscanner für Netzwerkhardware, Betriebssysteme und Software. Identifiziert Schwachstellen im Netzwerk, bevor Angreifer sie ausnutzen können.

- Aktualisieren Sie die Firmware von Betriebssystemen und Geräten rechtzeitig. Dies behebt die erkannten Fehler in der Software und bietet Schutz vor Hacking. Entwickeln Sie einen Plan für die Installation von Updates und befolgen Sie diesen.

- Entdecken Sie die Sicherheit neuer medizinischer Geräte. Dies verringert das Risiko, dass das Gerät zum Sprungbrett für den Einbruch in das Krankenhaus wird.

- Testen Sie das Krankenhausnetzwerk auf Penetration, um Schwachstellen zu identifizieren und zu beheben.

- Sichern Sie Ihre wichtigen Daten. Im Falle eines Verschlüsselungsangriffs kann die Möglichkeit, die erforderlichen Informationen schnell wiederherzustellen, von großem Vorteil sein.

- Teilen Sie Informationen über Angriffe und Bedrohungen . Je besser dieser Austausch organisiert ist, desto schneller wird es möglich sein, den Angriff zu eliminieren, und desto weniger Menschen werden unter seinen Folgen leiden.