Ich möchte Sie daran erinnern, was

Intel Software Guard Extensions sind . Wie der Name schon sagt, geht es hier um Sicherheit. Die Menschheit hat viele Softwaremethoden entwickelt, um ihre IT-Infrastruktur vor böswilligem oder nicht autorisiertem Code zu schützen. Alle diese Methoden haben jedoch ihre eigenen grundlegenden Einschränkungen. Um sie zu umgehen, muss der Schutz im Herzen des Computers beginnen - seinem Prozessor und auf seiner Funktionalität.

Nach diesem Prinzip hat Intel Intel SGX Extensions entwickelt - eine Reihe von CPU-Anweisungen, mit denen Anwendungen Enklaven und geschützte Bereiche im Adressraum der Anwendung erstellen können, die Vertraulichkeit und Integrität auch bei Vorhandensein bösartiger Programme mit privilegierten Rechten gewährleisten.

In diesem Beitrag geht es um die neue hardwarebasierte Intel SGX für jede Serverplattform -

Intel SGX Card .

Die Funktionsprinzipien von Intel SGX-Enklaven lauten wie folgt:

- Unabhängig von der aktuellen Berechtigungsstufe und der CPU-Betriebsart fehlt der Zugriff auf den Speicher der Enklave zum Lesen und Schreiben von außerhalb der Enklave.

- Enklaven der Arbeitsebene können weder mit Software- noch mit Hardware-Debuggern debuggt werden. (Sie können eine Enklave mit einem Debug-Attribut erstellen, in der der Intel SGX-Debugger den Inhalt der Enklave wie ein Standard-Debugger anzeigen kann. Dies dient dazu, den Komfort des Softwareentwicklungsprozesses zu erhöhen.)

- Es ist unmöglich, eine Enklavenumgebung mit klassischen Funktionsaufrufen, Übergängen, Registermanipulationen oder mit dem Stapel zu betreten. Die einzige Möglichkeit, die Enklavenfunktion aufzurufen, besteht in einer neuen Anweisung, die mehrere Sicherheitsüberprüfungen durchführt.

- Der Enklavenspeicher wird mithilfe von Standardverschlüsselungsalgorithmen mit Wiedergabeschutz geschützt. Wenn Sie den Speicher lesen oder die Speichermodule an ein anderes System anschließen, können Sie nur verschlüsselte Daten erhalten.

- Der Speicherverschlüsselungsschlüssel wird bei jeder Änderung des Aus- und Wiedereinschaltvorgangs zufällig geändert (z. B. beim Laden, bei der Wiederaufnahme der Arbeit nach dem Ruhezustand und dem Ruhezustand). Der Schlüssel ist in der CPU gespeichert und von außen nicht zugänglich.

- Daten sind in Enklaven eingeschlossen und nur für den Code für diese Enklave verfügbar.

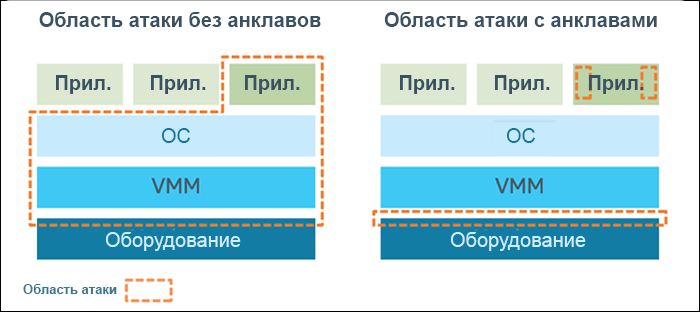

Intel SGX reduziert die Sicherheitslücke in Perimeter-Software erheblich

Intel SGX reduziert die Sicherheitslücke in Perimeter-Software erheblichDie Intel Software Guard Extensions-Lösung wurde 2016 eingeführt. Seitdem haben eine Reihe von Intel Xeon-Serverprozessoren ihre Unterstützung erhalten. Danach haben einige der größten Cloud-Anbieter und Softwarehersteller wie Alibaba Cloud, Baidu, IBM und Microsoft die Vorteile geschätzt Technologien und begann, es in ihren Dienstleistungen und Produkten zu implementieren. Es gab jedoch ein technisches Hindernis für den Siegeszug von Intel SGX: Prozessoren, die die Technologie nicht unterstützen, sind immer noch viel mehr als nur Unterstützung. Intel SGX fehlt insbesondere bei Konfigurationen mit mehreren Sockets, die häufig in Cloud-Diensten und Rechenzentren verwendet werden.

Die Entscheidung kam aus einem unerwarteten Blickwinkel. Intel hat ein Gerät namens

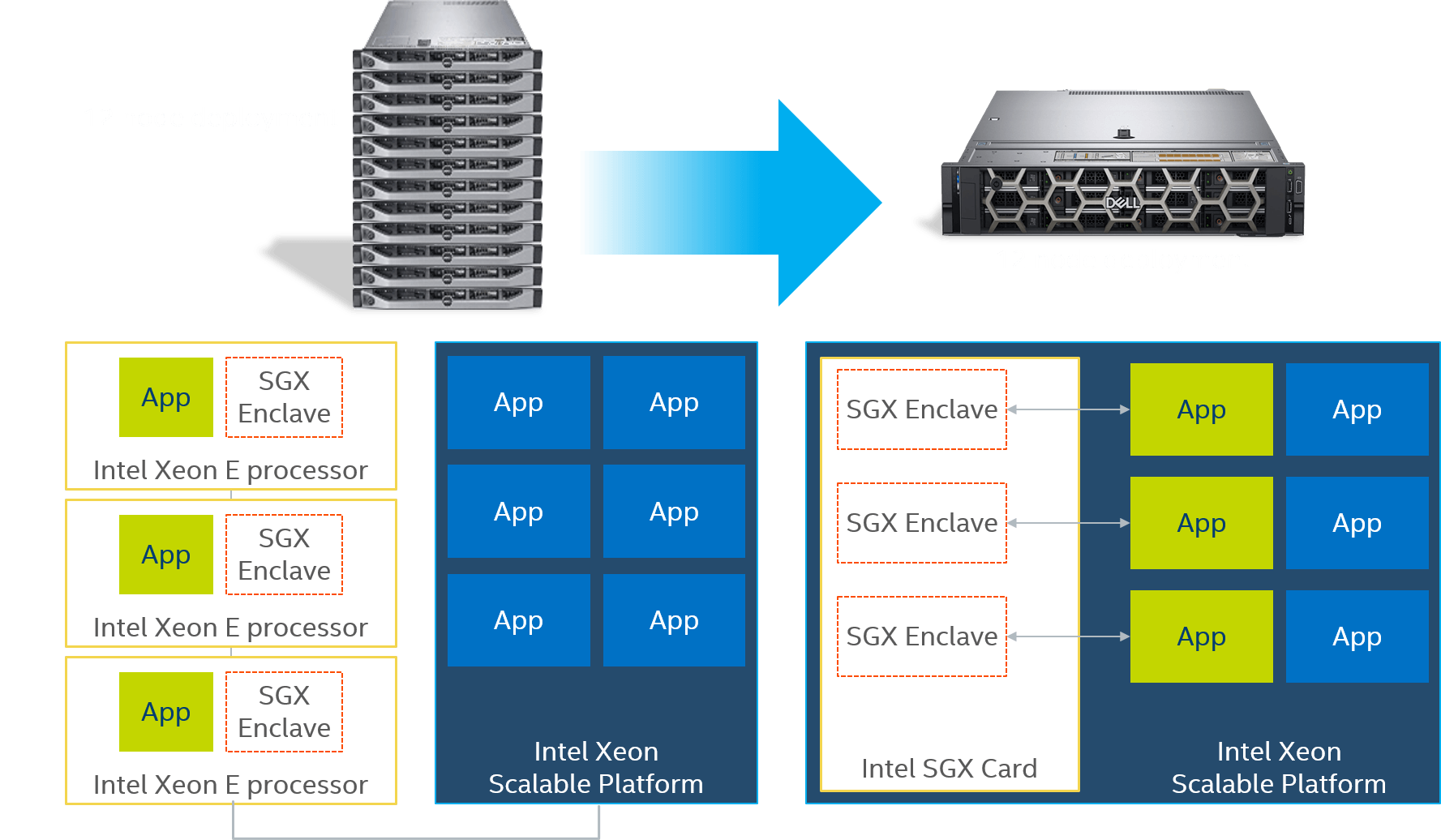

Intel Visual Compute Accelerator (VCA) , wir haben kurz

darüber gesprochen . Dies ist ein spezialisierter Beschleuniger zur Steigerung der Leistung bei der Verarbeitung von Medieninhalten. Tatsächlich handelt es sich um einen vollwertigen Server im PCIe x16-Kartenformat. Seine Eigenschaften finden Sie im Beitrag unter dem obigen Link. Es war VCA, für das sie sich entschieden haben, und nach einigen Verbesserungen - Deaktivieren des Grafikkerns, Optimieren von Sicherheitsfunktionen usw. - Es stellte sich heraus, dass die Intel SGX Card, eine Karte mit drei Prozessoren, die Intel Software Guard Extensions unterstützen, bereit ist, die Interaktion mit SGX-Enklaven zu übernehmen. Dies wird vom Host-System nicht mehr benötigt.

Auf derselben Karte können Sie die ressourcenintensive Last auslagern, die zusätzlichen Schutz erfordert. Die auf Intel Xeon Scalable basierende Standard-2U-Serverplattform unterstützt bis zu 4 PCIe x16-Karten. Somit können auf einem Server bis zu 12 Prozessoren mit vertraulichen Daten arbeiten. Wie in der obigen Abbildung gezeigt, ist die Konfiguration der Umgebung für Anwendungen komfortabler und flexibler geworden. Sie verfügen sowohl über geschützte als auch über einfache Speicherbereiche, Prozessorkerne mit und ohne SGX-Unterstützung usw.

Die Intel SGX-Karte ist eine Option für einen Anbieter digitaler Dienste, um seine Infrastruktur für Intel Software Guard Extensions vorzubereiten, ohne darauf zu warten, dass Intel Xeon Scalable diese Technologie unterstützt. Vielleicht ist es für jemanden nützlich.