Eine Gruppe von Forschern der Universität von North Carolina (North Carolina State University, NCSU) führte eine Studie über den Service für das Hosting von IT-Projekten und deren gemeinsame Entwicklung von GitHub durch. Experten haben festgestellt, dass über 100.000 GitHub-Repositorys API-Schlüssel, Token und kryptografische Schlüssel enthalten.

Das Problem eines unbeabsichtigten Verlusts kritischer Informationen (Verschlüsselungsschlüssel, Token und API-Schlüssel von verschiedenen Onlinediensten usw.) ist seit langem eines der heißesten Themen.

Aufgrund solcher Lecks sind bereits mehrere schwerwiegende Vorfälle mit personenbezogenen Daten aufgetreten (Uber, DJI, DXC Technologies usw.).

Zwischen dem 31. Oktober 2017 und dem 20. April 2018 haben Forscher der NCSU 4.394.476 Dateien in 681.784 Repositorys über die Such-API von GitHub selbst und 2.312.763.353 Dateien in 3.374.973 Repositorys, die in der Google BigQuery-Datenbank vorkompiliert wurden, gecrawlt.

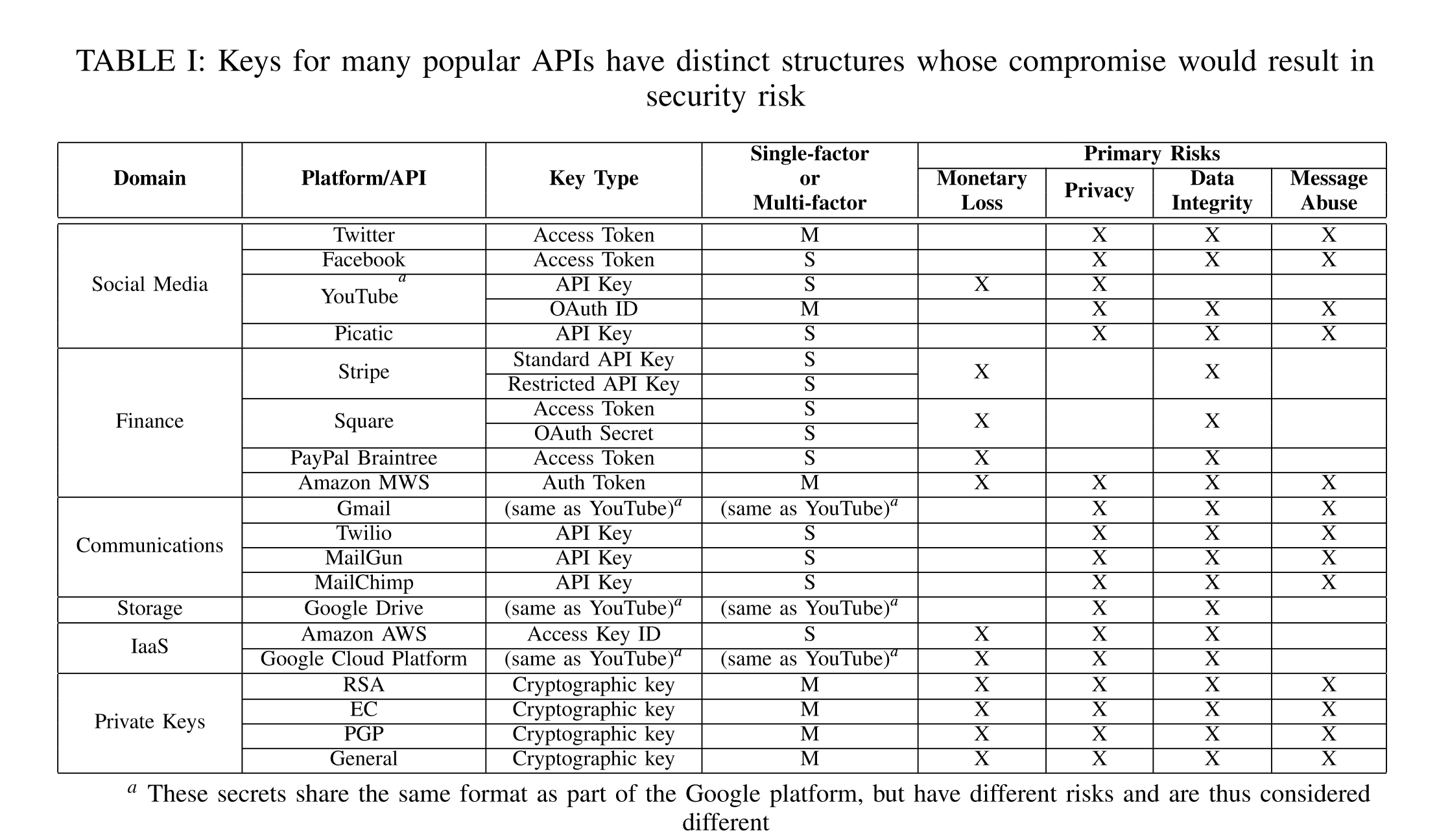

Beim Scannen suchten Experten nach Zeichenfolgen, die unter die Vorlagen von API-Schlüsseln (Stripe, MailChimp, YouTube usw.), Token (Amazon MWS, PayPal Braintree, Amazon AWS usw.) oder kryptografischen Schlüsseln (RSA, fallen) fallen. PGP usw.).

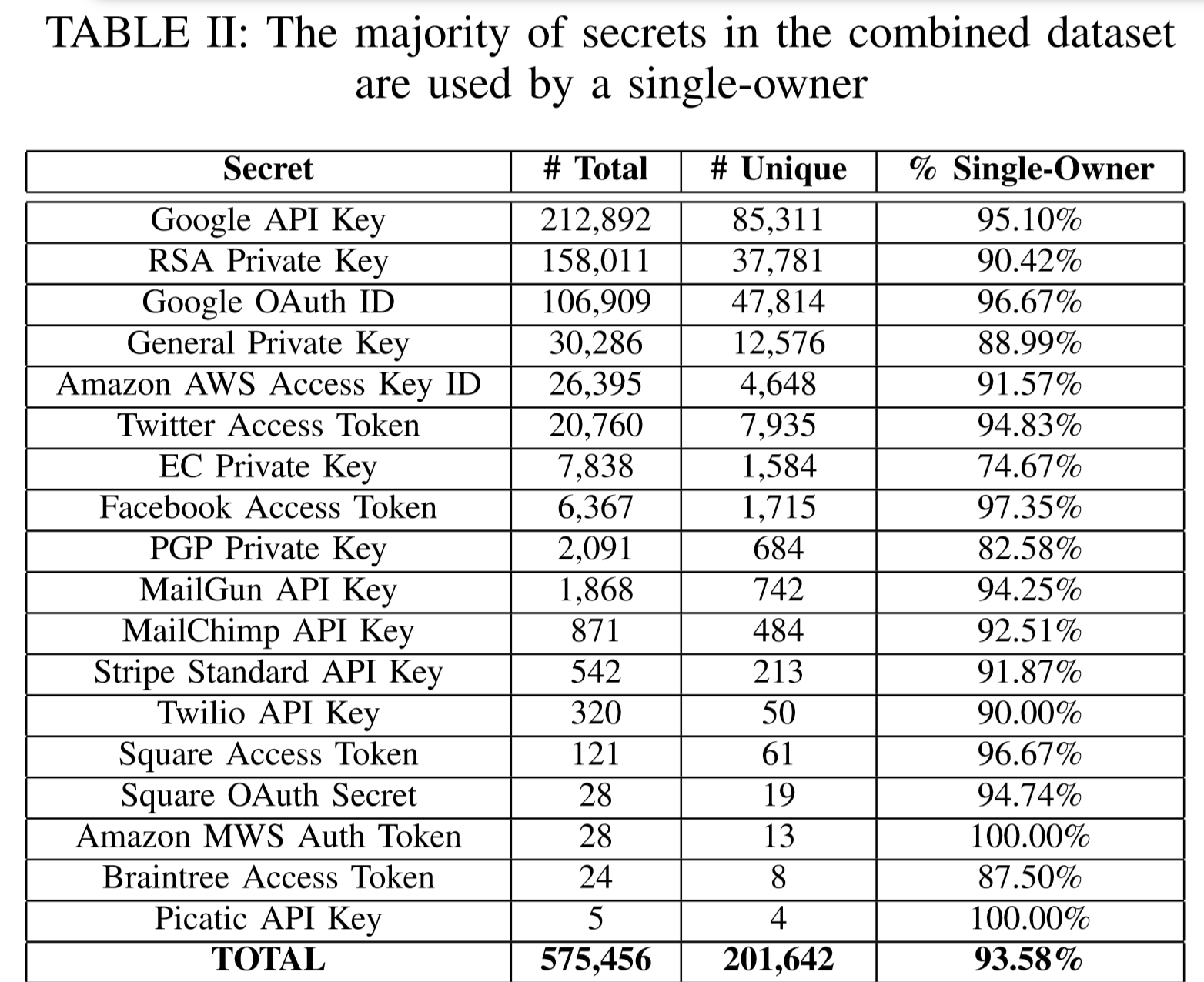

Insgesamt fanden Experten etwa 575.476 Token, APIs und kryptografische Schlüssel, von denen 201.642 eindeutig waren. 93,58% der Funde waren mit Konten bei einem Eigentümer verbunden.

Bei der manuellen Überprüfung eines Teils der ausgewählten Ergebnisse wurden AWS-Anmeldeinformationen für den Standort einer großen Regierungsabteilung in einem der westeuropäischen Länder und für einen Server mit Millionen von Anträgen auf Zulassung an einem amerikanischen College gefunden.

Während der Studie wurde ein interessanter Trend festgestellt: Wenn die Dateneigentümer ein Leck entdeckten, wurden 19% der von Experten überwachten Daten innerhalb von 16 Tagen (12% am ersten Tag) und 81% gelöscht (als „gelöscht“, siehe unten) gelöscht wurden während des Beobachtungszeitraums nicht entfernt.

Das Interessanteste ist, dass alle von den Forschern beobachteten „gelöschten“ Daten nicht physisch gelöscht wurden und ihre Eigentümer einfach eine neue Verpflichtung eingegangen sind.

Ende letzten Jahres haben wir eine kleine Notiz über Habr geschrieben , in der wir beschrieben haben, wie die DeviceLock DLP-Lösung verwendet wird, um unbeabsichtigte Lecks zu verhindern, indem die auf GitHub heruntergeladenen Daten gesteuert werden.

Regelmäßige Nachrichten über einzelne Fälle von Datenlecks werden schnell auf dem Kanal für Informationslecks veröffentlicht .