Im März 2019 stellte Gazinformservice eine aktualisierte Version des SafeERP 4.6-Softwarepakets vor. Eine detaillierte Beschreibung des SafeERP-Produkts finden Sie auf

der Website des Unternehmens.

Die neue Version des SafeERP 4.6-Softwarepakets enthält ein Verfahren zum Erstellen einer Berechtigungshierarchie für die ausgewählten Berechtigungsobjekte zur Analyse.

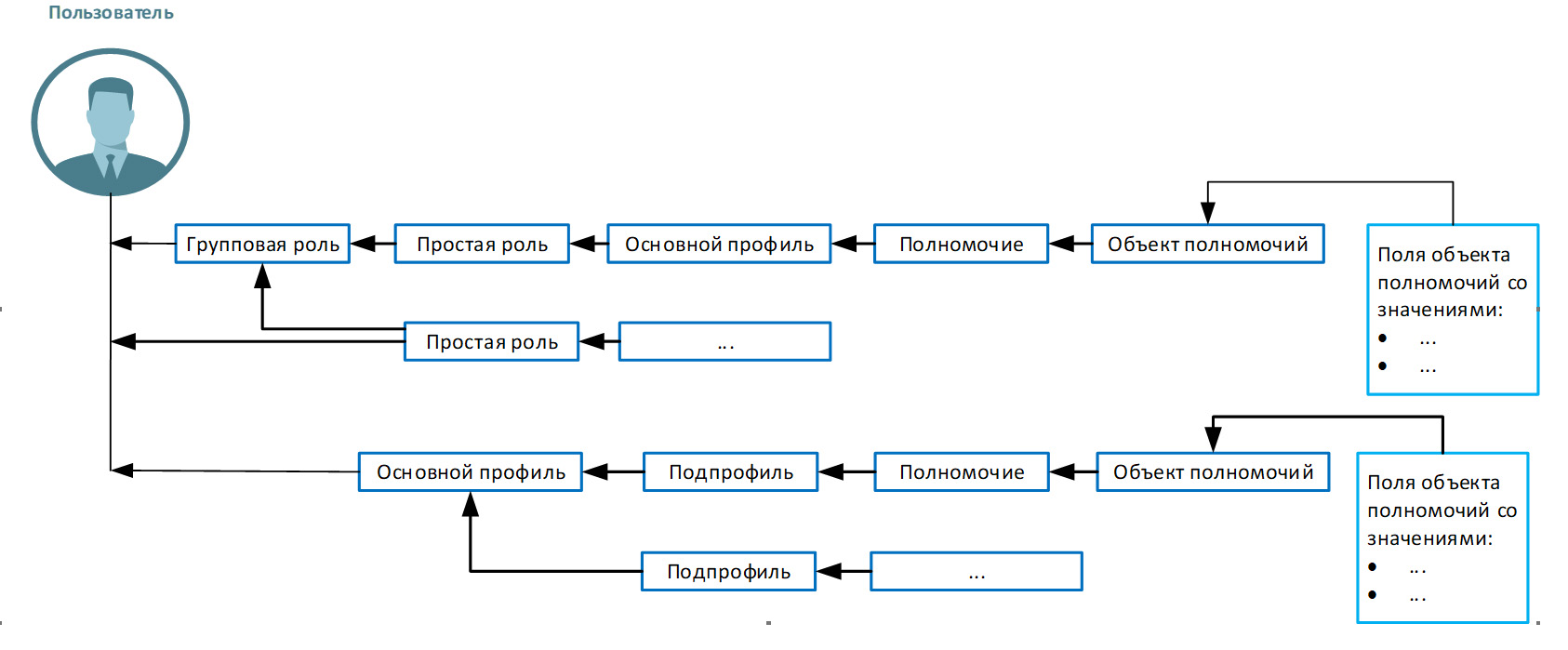

Erinnern Sie sich an die Struktur und die allgemeinen Konzepte des SAP-Berechtigungskonzepts: "Berechtigungsobjekt" -> "Berechtigung" -> "Profil" -> "Rolle" -> "Benutzerkonto". Das Konzept der Autorität ist klassisch, aber die tatsächliche Implementierung ist komplexer:

- Dem Benutzer können mehrere Rollen zugewiesen werden.

- Eine zusammengesetzte Rolle (zusammengesetzte Rolle) kann mehrere Rollen enthalten.

- Ein zusammengesetztes Berechtigungsprofil kann aus mehreren Profilen bestehen (zusammengesetztes Profil).

- ein zusammengesetztes Profil kann ein anderes zusammengesetztes Profil enthalten;

- Der Benutzer kann die Berechtigung des Referenzbenutzers erben.

Die Hierarchie der möglichen Autoritätsstruktur ist in Abbildung 1 dargestellt.

Abbildung 1 - Allgemeine Struktur des SAP-Berechtigungskonzepts

Abbildung 1 - Allgemeine Struktur des SAP-BerechtigungskonzeptsUm die Benutzerzugriffsrechte auf Berechtigungsfelder zu steuern und Konfigurationsprüfungen für SAP-Systeme zu analysieren, wurde eine neue Funktion zur Analyse der Berechtigungshierarchie entwickelt.

Um die Benutzerzugriffsrechte zu steuern, ist das Verfahren zum Erstellen einer Hierarchie von Berechtigungen im SafeERP Platform Security-Softwaremodul enthalten (für alle Berechtigungsprüfungen).

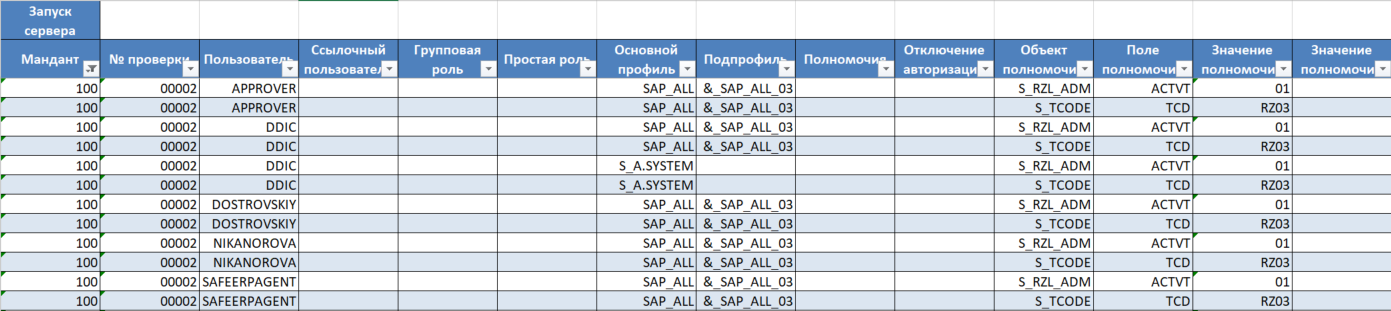

Als Teil des SafeERP Platform Security-Produkts können Sie für alle Berechtigungsprüfungen die Benutzerzugriffsrechte auf Berechtigungsfelder steuern. Ein Beispiel für die Berichtsausführung dient zur Überprüfung von 0002 „Starten des Servers“ (Abb. 2):

Abbildung 2 - Datenausgabeschnittstelle im SafeERP Platform Security-Softwaremodul

Abbildung 2 - Datenausgabeschnittstelle im SafeERP Platform Security-SoftwaremodulEin Beispiel für eine Liste von Berechtigungshierarchien ist in Abbildung 3 dargestellt.

Abbildung 3 - Format der Hierarchie der Berechtigungsliste im XLS-Format

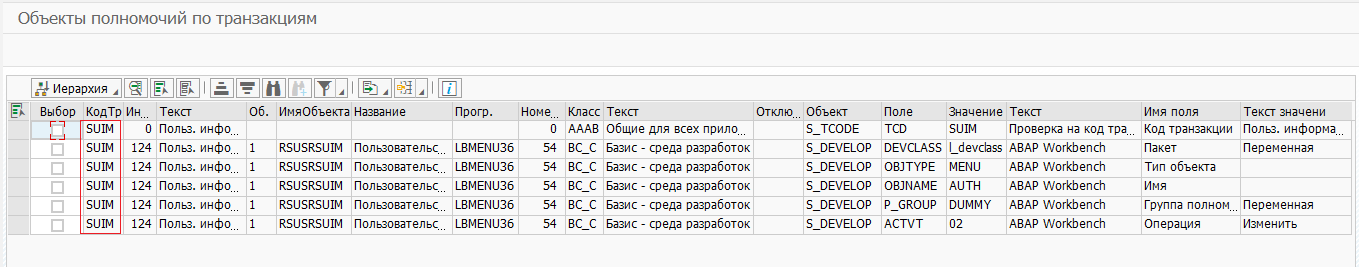

Abbildung 3 - Format der Hierarchie der Berechtigungsliste im XLS-FormatIm Rahmen des SafeERP Code Security-Produkts wird die Überprüfung von Berechtigungsobjekten für bestimmte Transaktionen implementiert. Das Ergebnis der Arbeit ist eine Liste von Berechtigungsobjekten für die ausgewählten Transaktionen. Ein Beispiel für die Suche nach Berechtigungsobjekten für eine SUIM-Transaktion (Abb. 4):

Abbildung 4 - Berechtigungsobjekte für Transaktionen

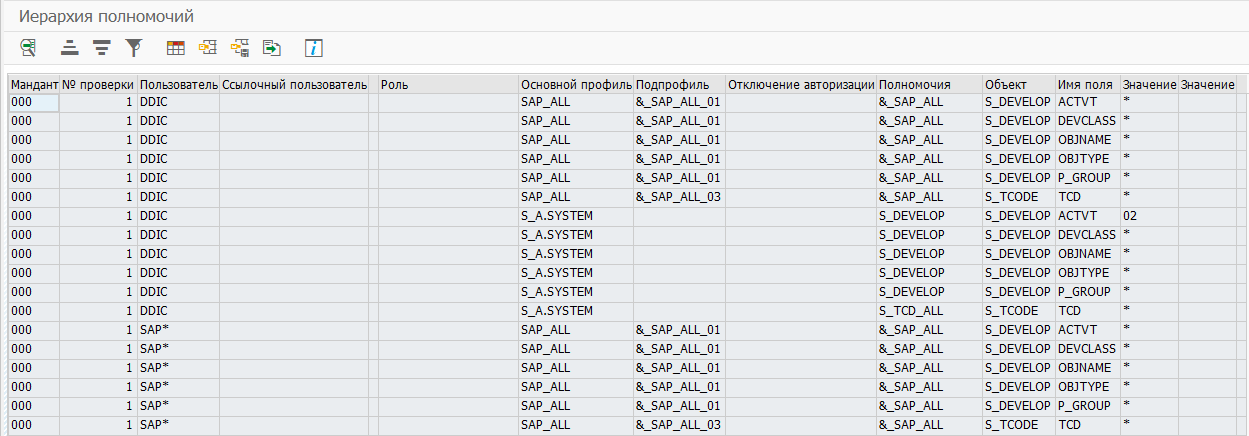

Abbildung 4 - Berechtigungsobjekte für TransaktionenUm Daten zu Berechtigungen, Profilen und Rollen abzurufen, die die überprüften Berechtigungsobjekte enthalten, sowie zu Benutzerkonten, wird die Hierarchiekonstruktionsprozedur aktiviert. Ein Bericht mit einer Hierarchie von Berechtigungen wird im ALV-Format generiert oder in eine Excel-Datei heruntergeladen und enthält alle Beziehungen zwischen Benutzern und den analysierten Berechtigungsobjekten. Das Format der Liste der Berechtigungshierarchien im ALV-Formular ist in Abbildung 5 dargestellt.

Abbildung 5 - Listenformat der Hierarchie der Berechtigungen im ALV-Formular

Abbildung 5 - Listenformat der Hierarchie der Berechtigungen im ALV-FormularDer Aufbau eines Systems der Gewaltenteilung (Matrix SoD, Aufgabentrennung) ist eine wichtige Voraussetzung für die Sicherheit von ERP-Systemen. Die Kontrolle der Richtigkeit des implementierten Systems zur Differenzierung von Befugnissen ist ein komplexes Verfahren. Der Bericht „Hierarchie der Befugnisse“ wird dazu beitragen, diesen Prozess zu automatisieren.