Um die hohe Effizienz von Informationssicherheitstools sicherzustellen, spielt die Verbindung ihrer Komponenten eine wichtige Rolle. Sie können damit nicht nur externe, sondern auch interne Bedrohungen blockieren. Beim Entwurf einer Netzwerkinfrastruktur ist jedes Sicherheitstool wichtig, sei es ein Antivirenprogramm oder eine Firewall, damit sie nicht nur innerhalb ihrer Klasse (Endpoint Security oder NGFW) funktionieren, sondern auch miteinander interagieren können, um Bedrohungen gemeinsam zu bekämpfen.

Ein bisschen Theorie

Es ist nicht verwunderlich, dass die derzeitigen Cyberkriminellen unternehmerischer geworden sind. Sie verwenden eine Reihe von Netzwerktechnologien, um Malware zu verbreiten:

Phishing-E-Mails führen dazu, dass die Malware mithilfe bekannter Angriffe oder Zero-Day-Angriffe die Schwelle Ihres Netzwerks überschreitet, gefolgt von einer Eskalation der Berechtigungen oder einer seitlichen Bewegung im Netzwerk. Ein infiziertes Gerät kann bedeuten, dass Ihr Netzwerk für Söldnerzwecke eines Angreifers verwendet werden kann.

In einigen Fällen, wenn es erforderlich ist, das Zusammenspiel von Informationssicherheitskomponenten sicherzustellen, kann bei der Durchführung eines Informationssicherheitsaudits des aktuellen Status des Systems nicht mit einem einzigen Satz miteinander verbundener Maßnahmen beschrieben werden. In den meisten Fällen bieten viele technologische Lösungen, die sich auf die Bekämpfung einer bestimmten Art von Bedrohung konzentrieren, keine Integration mit anderen technologischen Lösungen. Beispielsweise verwenden Endpoint Protection-Produkte signaturbasierte und Verhaltensanalysen, um festzustellen, ob eine Datei infiziert ist oder nicht. Firewalls verwenden andere Technologien, um böswilligen Datenverkehr zu stoppen, einschließlich Webfilterung, IPS, Sandboxing usw. In den meisten Organisationen sind diese Informationssicherheitskomponenten jedoch nicht miteinander verbunden und arbeiten isoliert.

Heartbeat-Technologietrends

Ein neuer Ansatz zur Gewährleistung der Cybersicherheit umfasst den Schutz auf allen Ebenen, bei denen die auf jeder Ebene verwendeten Lösungen miteinander verbunden sind und Informationen austauschen können. Dies führt zur Erstellung des SynSec-Systems (Synchronized Security). SynSec ist ein Informationssicherheitsprozess als ein einziges System. In diesem Fall ist jede Informationssicherheitskomponente in Echtzeit miteinander verbunden. Beispielsweise wird die

Sophos Central- Lösung nach diesem Prinzip implementiert.

Sicherheit Die Heartbeat-Technologie ermöglicht die Kommunikation zwischen Sicherheitskomponenten und gewährleistet das gemeinsame Funktionieren des Systems und dessen Überwachung. Die folgenden Klassen sind in

Sophos Central integriert :

Es ist leicht zu erkennen, dass Sophos Central eine breite Palette von Informationssicherheitslösungen unterstützt. Bei Sophos Central basiert das SynSec-Konzept auf drei wichtigen Prinzipien: Erkennung, Analyse und Reaktion. Für eine detaillierte Beschreibung von ihnen wollen wir uns mit jedem von ihnen befassen.

SynSec-Konzepte

ERKENNUNG (Identifizierung unbekannter Bedrohungen)

Von Sophos Central betriebene Sophos-Produkte tauschen automatisch Informationen untereinander aus, um Risiken und unbekannte Bedrohungen zu identifizieren. Dazu gehören:

- Netzwerkverkehrsanalyse mit der Fähigkeit, Anwendungen mit hohem Risiko und böswilligen Verkehr zu identifizieren;

- Erkennung von Benutzern mit einer hohen Risikogruppe durch eine Korrelationsanalyse ihrer Aktionen im Netzwerk.

ANALYSE (sofort und intuitiv)

Die Echtzeit-Ereignisanalyse bietet ein sofortiges Verständnis der aktuellen Situation im System.

- Zeigt die gesamte Ereigniskette an, die zum Vorfall geführt hat, einschließlich aller Dateien, Registrierungsschlüssel, URLs usw.

ANTWORT (automatische Reaktion auf Vorfälle)

Durch das Festlegen von Sicherheitsrichtlinien können Sie innerhalb von Sekunden automatisch auf Infektionen und Vorfälle reagieren. Dies wird bereitgestellt von:

- sofortige Isolierung infizierter Geräte und Stoppen des Angriffs in Echtzeit (auch innerhalb derselben Netzwerk- / Broadcast-Domäne);

- Einschränkung des Zugriffs auf Unternehmensnetzwerkressourcen für Geräte, die nicht den Richtlinien entsprechen;

- Fernstart des Gerätescans, wenn ausgehender Spam erkannt wird.

Wir haben die grundlegenden Sicherheitsprinzipien überprüft, nach denen Sophos Central arbeitet. Kommen wir nun zu einer Beschreibung der Funktionsweise der SynSec-Technologie.

Von der Theorie zur Praxis

Lassen Sie uns zunächst erklären, wie SynSec die Geräteinteraktion mithilfe der Heartbeat-Technologie herstellt. Der erste Schritt besteht darin, Sophos XG bei Sophos Central zu registrieren. Zu diesem Zeitpunkt erhält er ein Zertifikat zur Selbstidentifizierung, die IP-Adresse und den Port, über den Endgeräte mithilfe der Heartbeat-Technologie mit ihm kommunizieren, sowie eine Liste der über Sophos Central verwalteten Endgeräte-IDs und deren Client-Zertifikate.

Kurz nach der Registrierung für Sophos XG überträgt Sophos Central Informationen an Endgeräte, um die Heartbeat-Kommunikation zu initiieren:

- Liste der Zertifizierungsstellen, die zur Ausstellung von Sophos XG-Zertifikaten verwendet wurden

- eine Liste der Geräte-IDs, die bei Sophos XG registriert sind;

- Heartbeat-IP-Adresse und Port für die Kommunikation.

Diese Informationen werden auf folgende Weise auf dem Computer gespeichert:% ProgramData% \ Sophos \ Hearbeat \ Config \ Heartbeat.xml und werden regelmäßig aktualisiert.

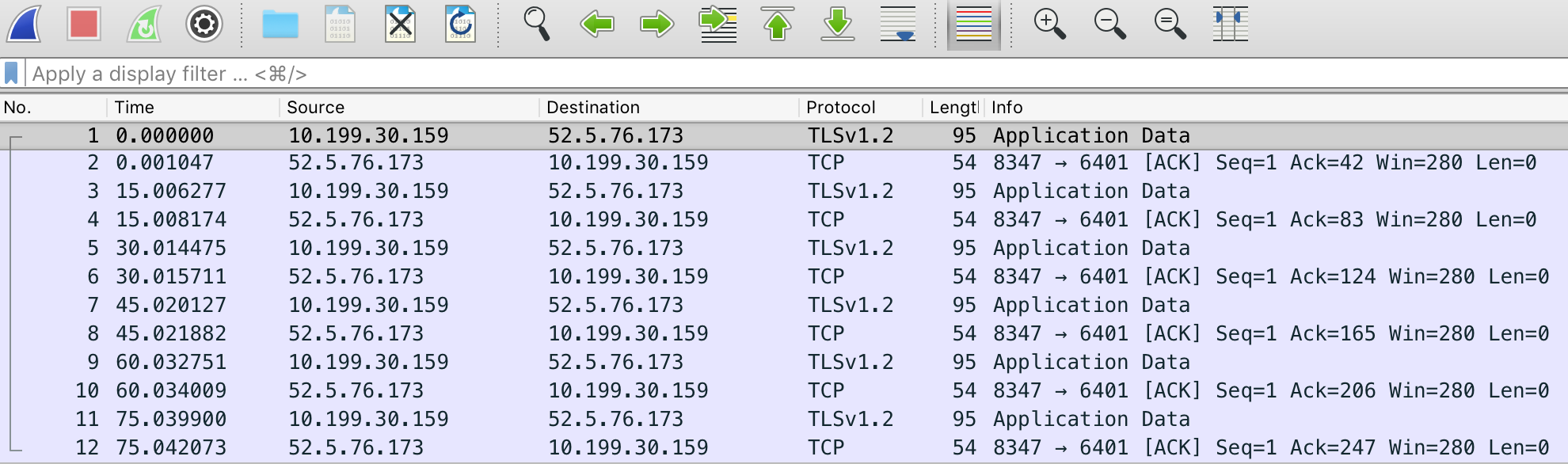

Die Heartbeat-Technologie kommuniziert, indem Endpunktnachrichten an die magische IP-Adresse 52.5.76.173:8347 gesendet werden und umgekehrt. Die Analyse ergab, dass Pakete mit einer Frist von 15 Sekunden gesendet werden, wie vom Anbieter angekündigt. Es ist erwähnenswert, dass Heartbeat-Nachrichten direkt von der XG-Firewall verarbeitet werden - sie fängt Pakete ab und überwacht den Status des Endpunkts. Wenn Sie Pakete auf dem Host erfassen, ähnelt der Verkehrsfluss der Kommunikation mit einer externen IP-Adresse, obwohl der Endpunkt tatsächlich direkt mit der XG-Firewall kommuniziert.

Lassen Sie eine bösartige Anwendung auf irgendeine Weise auf den Computer gelangen. Sophos Endpoint erkennt diesen Angriff oder wir erhalten keinen Heartbeat mehr von diesem System. Das infizierte Gerät sendet automatisch Informationen über die Infektion des Systems, wodurch eine automatische Aktionskette ausgelöst wird. Die XG Firewall isoliert den Computer sofort und verhindert so die Ausbreitung von Angriffen und die Interaktion mit C & C-Servern.

Sophos Endpoint entfernt Malware automatisch. Nach dem Entfernen wird das Endgerät mit Sophos Central synchronisiert, und die XG-Firewall stellt den Zugriff auf das Netzwerk wieder her. Die Ursachenanalyse (RCA oder EDR - Endpoint Detection and Responce) bietet eine detaillierte Vorstellung davon, was passiert ist.

Ist es in diesem Fall möglich, SynSec bereitzustellen, vorausgesetzt, auf Unternehmensressourcen wird über mobile Geräte und Tablets zugegriffen?

In diesem Szenario bietet Sophos Central Unterstützung für

Sophos Mobile und

Sophos Wireless . Angenommen, ein Benutzer versucht, eine Sicherheitsrichtlinie auf einem von Sophos Mobile geschützten mobilen Gerät zu verletzen. Sophos Mobile erkennt einen Verstoß gegen Sicherheitsrichtlinien und sendet Warnungen an den Rest des Systems, wodurch eine vorkonfigurierte Reaktion auf den Vorfall ausgelöst wird. Wenn Sophos Mobile die Richtlinie "Netzwerkkonnektivität verbieten" hat, beschränkt Sophos Wireless den Netzwerkzugriff für dieses Gerät. In der Sophos Central-Symbolleiste auf der Registerkarte Sophos Wireless wird eine Benachrichtigung angezeigt, dass das Gerät infiziert ist. Wenn der Benutzer versucht, auf das Netzwerk zuzugreifen, wird auf dem Bildschirm ein Begrüßungsbildschirm angezeigt, der darauf hinweist, dass der Zugriff auf das Internet eingeschränkt ist.

Ein Endpunkt hat mehrere Heartbeat-Statusstatus: Rot, Gelb und Grün.

Der rote Status tritt in folgenden Fällen auf:

- Aktive Malware erkannt

- Es wurde versucht, Malware zu starten.

- Schädlicher Netzwerkverkehr erkannt

- Malware wurde nicht entfernt.

Ein gelber Status bedeutet, dass am Endpunkt inaktive Malware erkannt wurde oder ein PUP (möglicherweise unerwünschtes Programm) erkannt wurde. Ein grüner Status zeigt an, dass keines der oben genannten Probleme erkannt wurde.

Nachdem wir einige der klassischen Szenarien der Interaktion geschützter Geräte mit Sophos Central untersucht haben, werden wir die grafische Oberfläche der Lösung beschreiben und die Grundeinstellungen und unterstützten Funktionen berücksichtigen.

GUI

Das Bedienfeld zeigt die neuesten Benachrichtigungen an. Außerdem wird in Form von Diagrammen eine zusammenfassende Eigenschaft für verschiedene Schutzkomponenten angezeigt. In diesem Fall werden zusammenfassende Daten zum Schutz von PCs angezeigt. Dieses Fenster enthält auch zusammenfassende Informationen zu Versuchen, gefährliche Ressourcen mit unangemessenem Inhalt zu besuchen, sowie E-Mail-Analysestatistiken.

Sophos Central unterstützt die Anzeige von Warnungen nach Schweregrad, wodurch verhindert wird, dass der Benutzer kritische Sicherheitswarnungen überspringt. Neben kurz angezeigten zusammenfassenden Informationen zum Status des Sicherheitssystems unterstützt Sophos Central die Ereignisprotokollierung und die Integration in SIEM-Systeme. Für viele Unternehmen ist Sophos Central eine Plattform sowohl für den internen SOC als auch für die Bereitstellung von Diensten für seine Kunden - MSSP.

Eine wichtige Funktion ist die Unterstützung des Update-Cache für Endpoint-Clients. Dies spart die Bandbreite des externen Datenverkehrs, da in diesem Fall Updates einmal auf einen der Endpoint-Clients heruntergeladen werden und andere Endgeräte dann Updates von diesem herunterladen. Zusätzlich zu der beschriebenen Funktion kann der ausgewählte Endpunkt Sicherheitsrichtlinienmeldungen und Informationsberichte an die Sophos Cloud weiterleiten. Diese Funktion ist nützlich, wenn es Endgeräte gibt, die keinen direkten Zugang zum Internet haben, aber Schutz benötigen. Sophos Central verfügt über eine Option (Manipulationsschutz), die das Ändern von Computerschutzeinstellungen oder das Löschen eines Endpunktagenten verhindert.

Eine der Komponenten des Endpunktschutzes ist das Antivirus der nächsten Generation (NGAV) -

Intercept X. Mithilfe von Deep-Machine-Learning-Technologien kann das Antivirus bisher unbekannte Bedrohungen ohne Verwendung von Signaturen erkennen. Die Erkennungsgenauigkeit ist vergleichbar mit der von Signaturen, bietet jedoch im Gegensatz zu diesen einen proaktiven Schutz und verhindert Zero-Day-Angriffe. Intercept X kann parallel zu Signatur-Antivirenprogrammen anderer Anbieter arbeiten.

In diesem Artikel haben wir kurz über das in Sophos Central implementierte Konzept von SynSec sowie einige der Funktionen dieser Lösung gesprochen. In den folgenden Artikeln wird erläutert, wie jede der in Sophos Central integrierten Sicherheitskomponenten funktioniert. Eine Demoversion der Lösung erhalten Sie

hier .

Wenn Sie an der Lösung interessiert sind, können Sie uns kontaktieren -

Factor Group Company, Sophos Distributor. Es reicht aus, in freier Form an

sophos@fgts.ru zu

schreiben .