Eine in diesem Jahr in

Exchange entdeckte

Sicherheitsanfälligkeit ermöglicht es jedem Domänenbenutzer, Domänenadministratorrechte zu erlangen und Active Directory (AD) und andere verbundene Hosts zu gefährden. Heute werden wir Ihnen sagen, wie dieser Angriff funktioniert und wie Sie ihn erkennen können.

So funktioniert dieser Angriff:

So funktioniert dieser Angriff:- Ein Angreifer nimmt das Konto eines Domänenbenutzers mit einem aktiven Postfach in Besitz, um die Push-Benachrichtigungsfunktion von Exchange zu abonnieren

- Ein Angreifer verwendet NTLM-Relay, um einen Exchange-Server auszutricksen: Am Ende stellt der Exchange-Server mithilfe der NTLM-über-HTTP-Methode eine Verbindung zum Computer des gefährdeten Benutzers her, mit der sich der Angreifer mithilfe von LDAP mit den Exchange-Kontoinformationen beim Domänencontroller authentifiziert

- Infolgedessen verwendet der Angreifer diese Exchange-Kontoberechtigungen, um seine Berechtigungen zu erhöhen. Dieser letzte Schritt kann auch von einem feindlichen Administrator ausgeführt werden, der bereits legitimen Zugriff hat, um die erforderlichen Rechteänderungen vorzunehmen. Wenn Sie eine Regel erstellen, um diese Aktivität zu erkennen, werden Sie vor diesen und ähnlichen Angriffen geschützt.

Anschließend könnte ein Angreifer beispielsweise DCSync ausführen, um Hash-Kennwörter für alle Benutzer in einer Domäne abzurufen. Auf diese Weise kann er verschiedene Arten von Angriffen ausführen - von Angriffen auf das goldene Ticket bis zur Übertragung des Hash.

Das Varonis-Forschungsteam untersuchte diesen Angriffsvektor im Detail und erstellte einen Leitfaden für unsere Kunden, um ihn zu erkennen und gleichzeitig zu überprüfen, ob sie bereits kompromittiert wurden.

Erkennung der Eskalation von Domänenberechtigungen

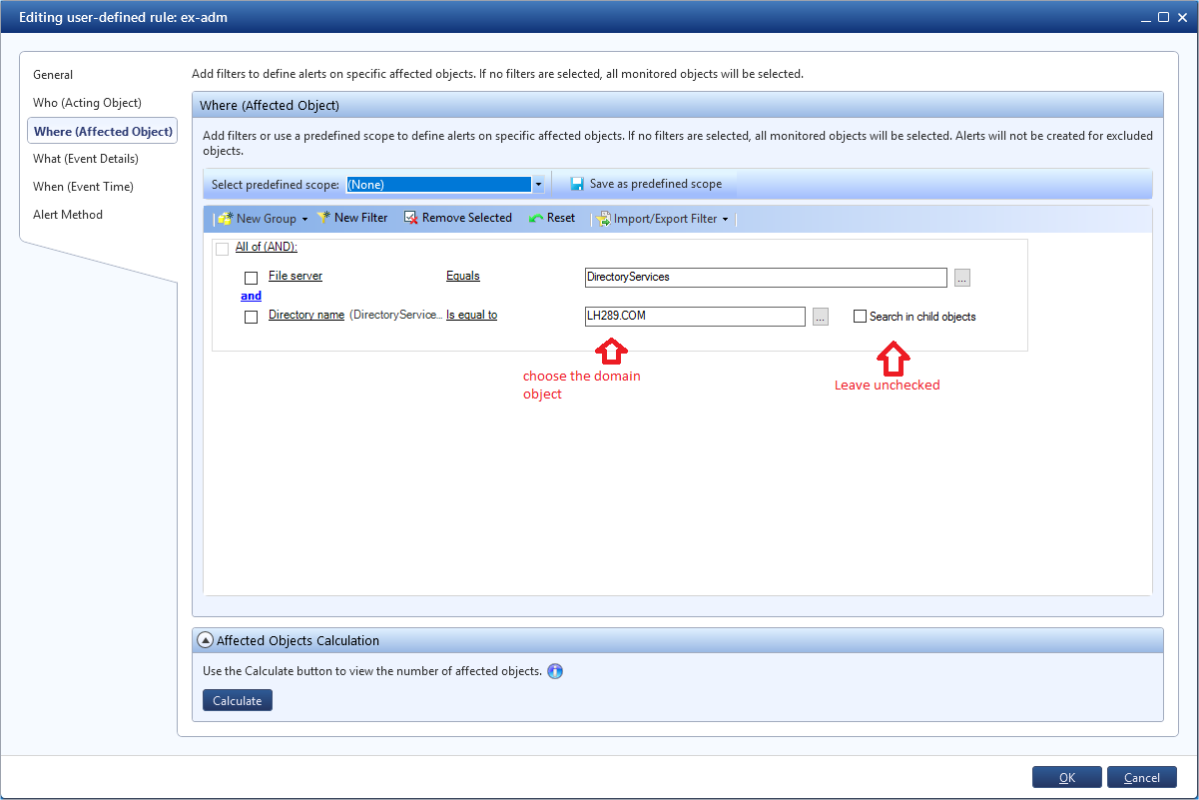

Erstellen Sie in

DatAlert eine benutzerdefinierte Regel, um Änderungen an bestimmten Objektberechtigungen zu verfolgen. Dies funktioniert, wenn dem interessierenden Objekt in der Domäne Rechte und Berechtigungen hinzugefügt werden:

- Geben Sie einen Regelnamen an

- Legen Sie die Kategorie als "Eskalation von Berechtigungen" fest.

- Setzen Sie den Wert für den Ressourcentyp auf Alle Ressourcentypen

- Dateiserver = DirectoryServices

- Legen Sie die Domain, an der Sie interessiert sind, beispielsweise nach Namen fest

- Fügen Sie einen Filter hinzu, um Berechtigungen für ein AD-Objekt hinzuzufügen

- Vergessen Sie nicht, die Option "In untergeordneten Objekten suchen" deaktiviert zu lassen

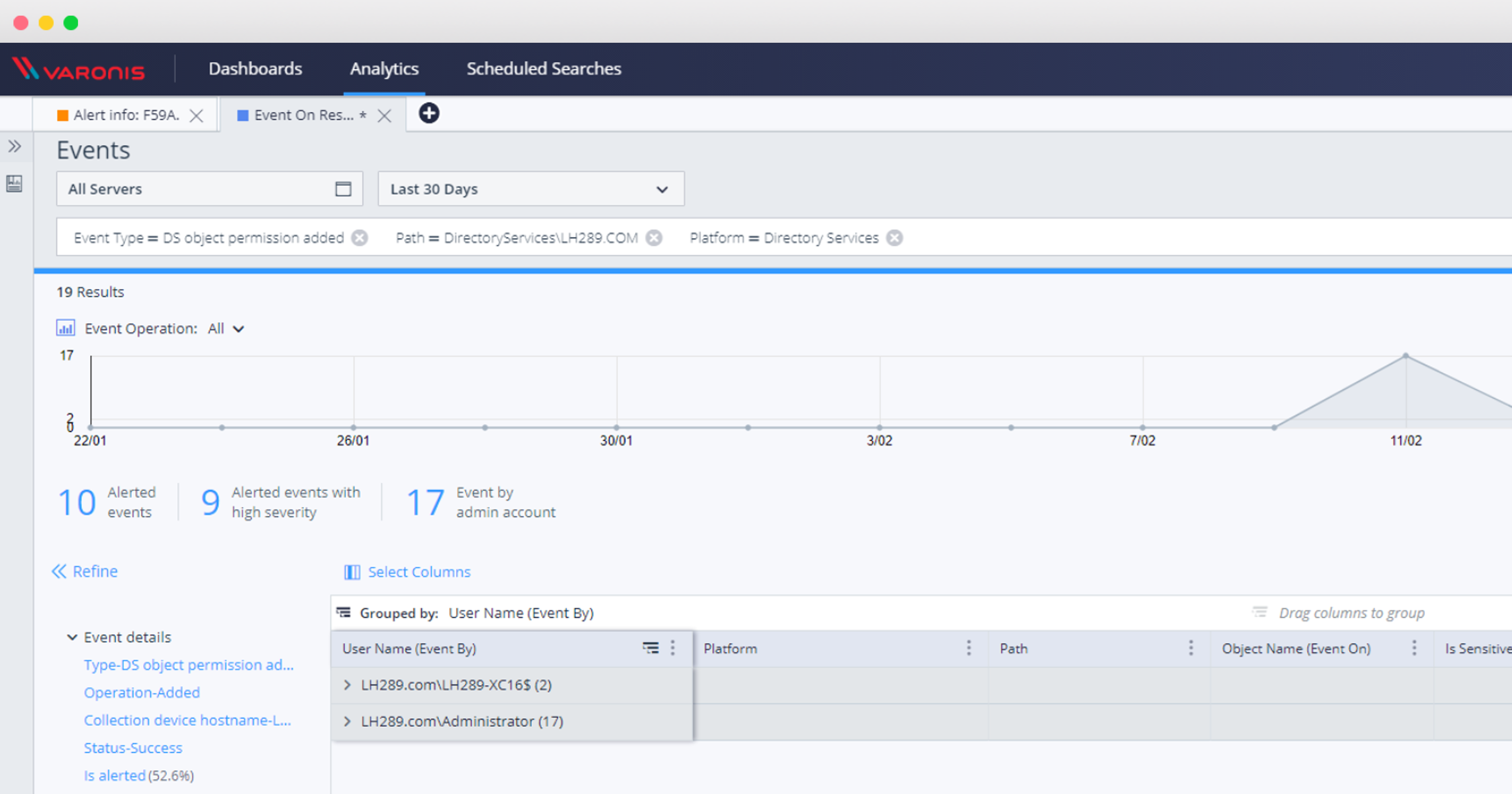

Und jetzt der Bericht: Erkennung von Änderungen an Domänenobjektrechten

Änderungen an Berechtigungen für ein AD-Objekt sind selten, daher muss alles untersucht werden, was diese Warnung verursacht hat. Es wäre auch schön, das Erscheinungsbild und den Inhalt des Berichts zu testen, bevor Sie die Regel selbst in den Kampf ziehen.

Dieser Bericht zeigt auch, ob Sie bereits durch diesen Angriff gefährdet wurden:

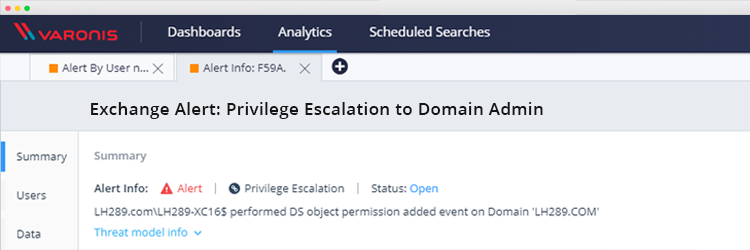

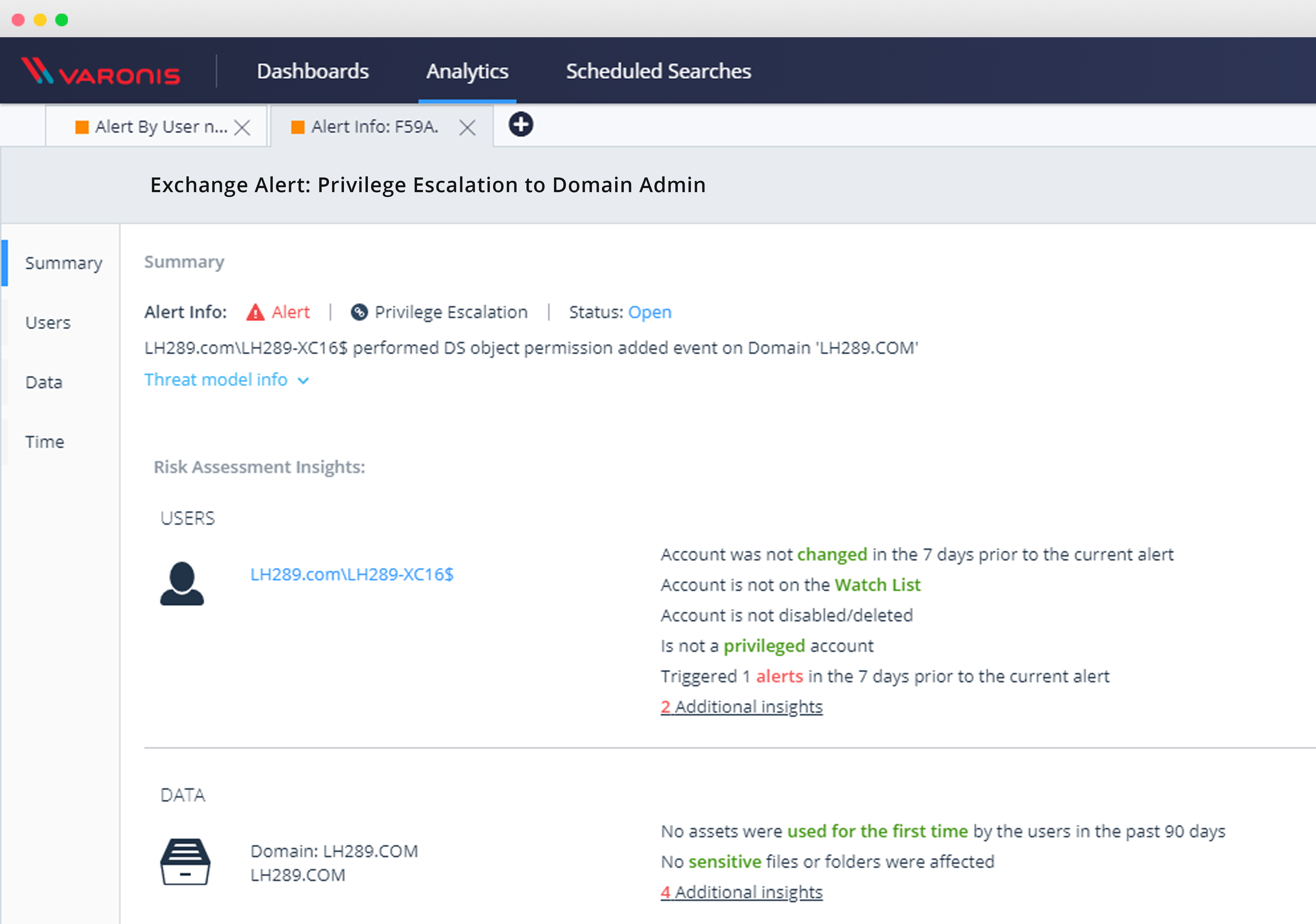

Nach dem Aktivieren der Regel können Sie alle anderen Eskalationsereignisse für Berechtigungen mithilfe der DatAlert-Weboberfläche untersuchen:

Nach dem Konfigurieren dieser Regel können Sie diese und ähnliche Arten von Sicherheitslücken überwachen und vor ihnen schützen, Ereignisse mit AD-Verzeichnisdienstobjekten untersuchen und sicherstellen, dass Sie dieser kritischen Sicherheitslücke ausgesetzt sind.