Von Jahr zu Jahr wird die Bank zu einer besonderen Einheit für die Ergebnisse der „Konfrontation“ bei PHDays. Im Jahr 2017 konnten Hacker mehr Geld von der Bank abheben als darin. Im Jahr 2018 sorgte der Erfolg des letzten Angriffs auf die Bank mit ausgeschaltetem Betrugsbekämpfung (nach Angaben der Organisatoren) für den Sieg eines der Teams.

Jedes Jahr spiegeln Bankschutzsysteme in der virtuellen Stadt F Tausende von Versuchen wider, Geld von den Konten "ziviler" Einwohner abzuheben. Jedes Mal sind diese Versuche jedoch eher eine brutale Gewalt gegen die Banken-API als ein Versuch, ein Betrugsbekämpfungssystem zu umgehen, von dem jedes Angriffsteam weiß.

Welche Trends beim Vergleich von angreifenden und „gesetzestreuen Bürgern“ bei The Standoff erkennbar sind, ist das Thema dieses kurzen Artikels. Sie ist ein bescheidener Hinweis auf die angreifende Seite, obwohl sie vielleicht in diesen geschäftigen letzten Tagen der Vorbereitung für alle Teilnehmer nicht gelesen wird :)

Bei der Feststellung der Rechtmäßigkeit eines Ereignisses, sei es nur ein Zugang zur Seite der Bank oder ein Versuch, einen Zahlungsvorgang durchzuführen, muss tatsächlich herausgefunden werden, wer hinter dieser Aktion steht. Dieses Objekt kann in den folgenden drei Metriken angezeigt werden.

- Statische Eigenschaften des Objekts.

- Sein Verhaltensmodell.

- Das Gesamtbild der Geschäftstätigkeit der gesamten Bank während der Veranstaltung.

Statik

Der Angreifer hat immer einen Vorteil - jeder steht hinter NAT, was bedeutet, dass die Chancen, ein Objekt zu identifizieren und Verbindungen aufzubauen, wer mit welcher IP-Adresse arbeitet, äußerst gering sind. Dem Schutz wird die Fähigkeit, verdächtige Segmente zu blockieren, vollständig entzogen.

Es ist auch erwähnenswert, dass Angreifer hauptsächlich Bots verwenden, um Geld abzuheben, was zusammen mit einer großen Anzahl legaler Bots von PHDays-Organisatoren zur Aufgabe führt, den legitimen Bot anhand der Merkmale von Operationen zu bestimmen.

Dynamik

Hier ist das erste Element der Beseitigung einfacher Versuche, die Bank anzugreifen, verborgen. Sobald eine Reihe von Ereignissen mit hoher Frequenz sichtbar wird, wird die Aktivität einer solchen Quelle in die Liste der Sondersteuerungen aufgenommen.

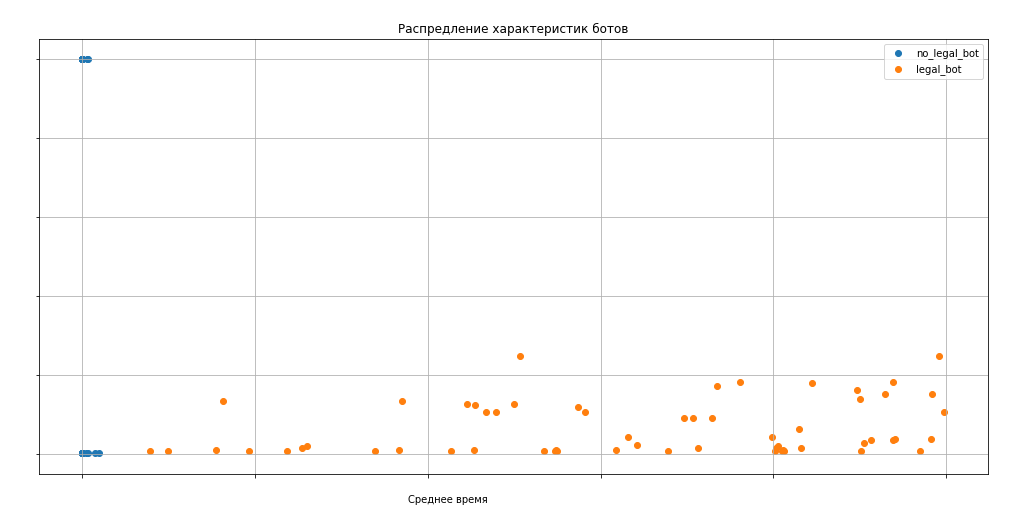

Hier ist ein Beispiel für den Vergleich des Frequenzgangs von angreifenden und legalen Bots (die Koeffizienten und ein Teil der nachfolgenden Parameter werden natürlich geändert).

Die Grafik zeigt deutlich, dass die Wahrscheinlichkeitsbewertungen, ganz zu schweigen von der Fähigkeit der Person, Operationen mit einer solchen Geschwindigkeit in der Weboberfläche auszuführen, nicht von Angreifern durchgeführt wurden.

Diese Grafik zeigt, dass die Einführung eines zusätzlichen Parameters in der Menge die Identifizierung von Betrügern zu einer noch einfacheren Aufgabe macht.

Gesamtbild

Nun ein wenig darüber, wie alles aus Sicht der Bank als Ganzes aussieht und genauer gesagt, wie sich normale Bots in der Konnektivität von angreifenden Bots unterscheiden, bei denen die Profilerstellung gut funktioniert.

Wie Sie sehen können, führen extrem einfache Statistiken zum Verknüpfen mit Konten zu einer eindeutigen Identifizierung legitimer und betrügerischer Aktivitäten.

Und in dieser Grafik fallen auch alle angreifenden Bots bis auf einen genau in die Bedingungen, und nur ein Team konnte einen etwas originelleren Algorithmus schreiben, der im Allgemeinen auch nicht an Beispiele für rechtliche Aktivitäten heranreicht.

Zusammenfassend lässt sich sagen, dass Angreifer unter Berücksichtigung der großen Fähigkeiten und des völligen Fehlens von Komponenten der klassischen Informationssicherheit bei PHDays Bankdienstleistungen die einfachsten Schemata verwenden und ihre Identifizierung für moderne Analysewerkzeuge trivial genug ist.

In diesem Jahr versprechen wir, den Betrug nicht für eine Minute auszuschalten, nicht Provokationen und Anfragen zu erliegen und von der angreifenden Seite mehr Einfallsreichtum zu erwarten.

Alexey Sizov, Kapitän des Jet Antifraud-Teams, Leiter der Betrugsbekämpfungsabteilung des Jet Infosystems Application Security Systems Center