Google hat eine Studie zum Thema "Wie effektiv die grundlegende Kontohygiene ist, um zu verhindern, dass sie gestohlen wird" veröffentlicht, in der erläutert wird, wie ein Kontoinhaber verhindern kann, dass sie von Angreifern gestohlen wird. Wir präsentieren Ihnen eine Übersetzung dieser Studie.

Die effektivste Methode, die Google selbst verwendet, wurde zwar nicht in den Bericht aufgenommen. Ich musste am Ende selbst über diese Methode schreiben.

Jeden Tag schützen wir Benutzer vor Hunderttausenden von Hacking-Versuchen.

Die meisten Angriffe kommen von automatisierten Bots mit Zugriff auf Passwort-Cracking-Systeme von Drittanbietern, aber es gibt auch Phishing- und gezielte Angriffe. Früher haben wir darüber gesprochen, wie Sie sich mit

nur fünf einfachen Schritten wie dem Hinzufügen einer Telefonnummer schützen können. Jetzt möchten wir dies in der Praxis beweisen.

Ein Phishing-Angriff ist ein Versuch, einen Benutzer so auszutricksen, dass er freiwillig Informationen an einen Angreifer weitergibt, die beim Hacken nützlich sind. Zum Beispiel durch Kopieren der Schnittstelle einer legalen Anwendung.

Angriffe mit automatischen Bots - massive Hacking-Versuche, die sich nicht an bestimmte Benutzer richten. Sie werden normalerweise mit öffentlich verfügbarer Software durchgeführt und stehen auch ungeschulten "Crackern" zur Verfügung. Angreifer wissen nichts über die Funktionen bestimmter Benutzer - sie führen einfach das Programm aus und "fangen" alle schlecht geschützten wissenschaftlichen Aufzeichnungen ab.

Gezielte Angriffe sind Hacks bestimmter Konten, bei denen zusätzliche Informationen über jedes Konto und seinen Eigentümer gesammelt werden, Versuche, den Datenverkehr abzufangen und zu analysieren, sowie die Verwendung komplexerer Hacking-Tools möglich sind.

(Anmerkung des Übersetzers)

Wir haben uns mit Forschern der New York University und der University of California zusammengetan, um herauszufinden, wie effektiv die grundlegende Kontohygiene verhindert, dass sie entführt werden.

Eine einjährige Studie über

groß angelegte und

gezielte Angriffe wurde am Mittwoch auf einem Treffen von Experten, Politikern und Anwendern namens

The Web Conference vorgestellt .

Unsere Untersuchungen zeigen, dass durch einfaches Hinzufügen einer Telefonnummer zu Ihrem Google-Konto bis zu 100% der Angriffe von automatisierten Bots, 99% der Massen-Phishing-Angriffe und 66% der gezielten Angriffe, die während unserer Untersuchung aufgetreten sind, blockiert werden können.

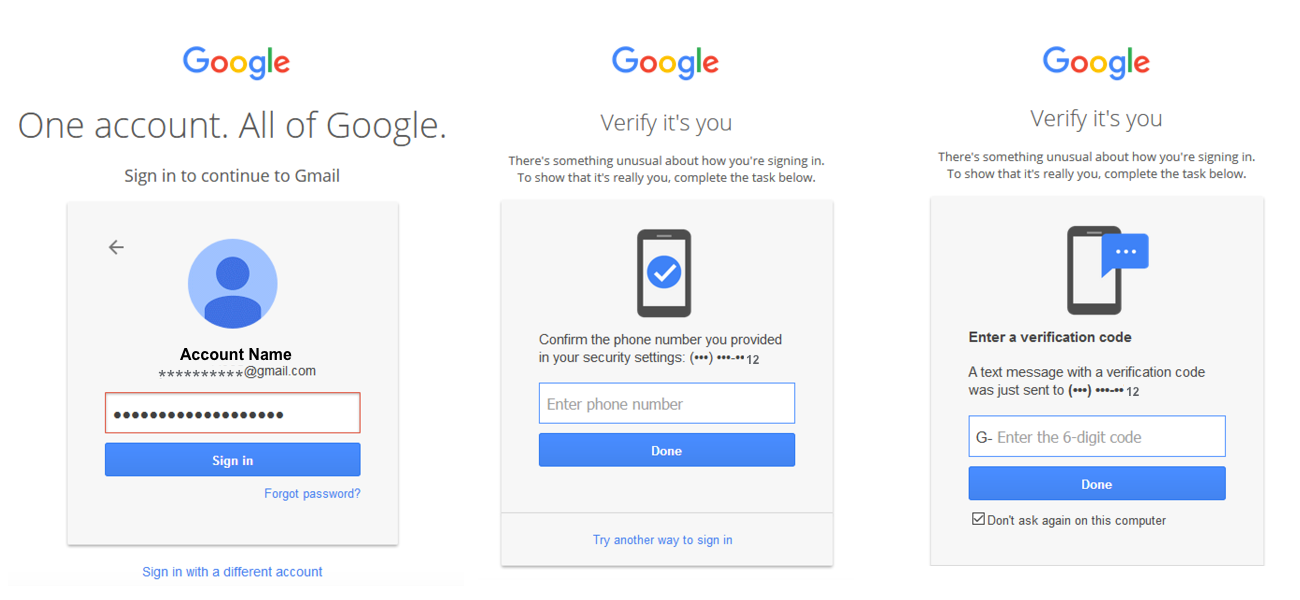

Automatischer proaktiver Schutz von Google gegen Kontoentführung

Wir implementieren einen automatischen proaktiven Schutz, um alle Benutzer besser vor dem Hacken eines Kontos zu schützen. So funktioniert es: Wenn wir einen verdächtigen Anmeldeversuch finden (z. B. von einem neuen Standort oder Gerät), werden wir um zusätzliche Beweise bitten, dass Sie es wirklich sind. Diese Bestätigung kann die Kontrolle sein, dass Sie Zugriff auf ein vertrauenswürdiges Telefon haben, oder die Antwort auf eine Frage, bei der nur Sie die richtige Antwort kennen.

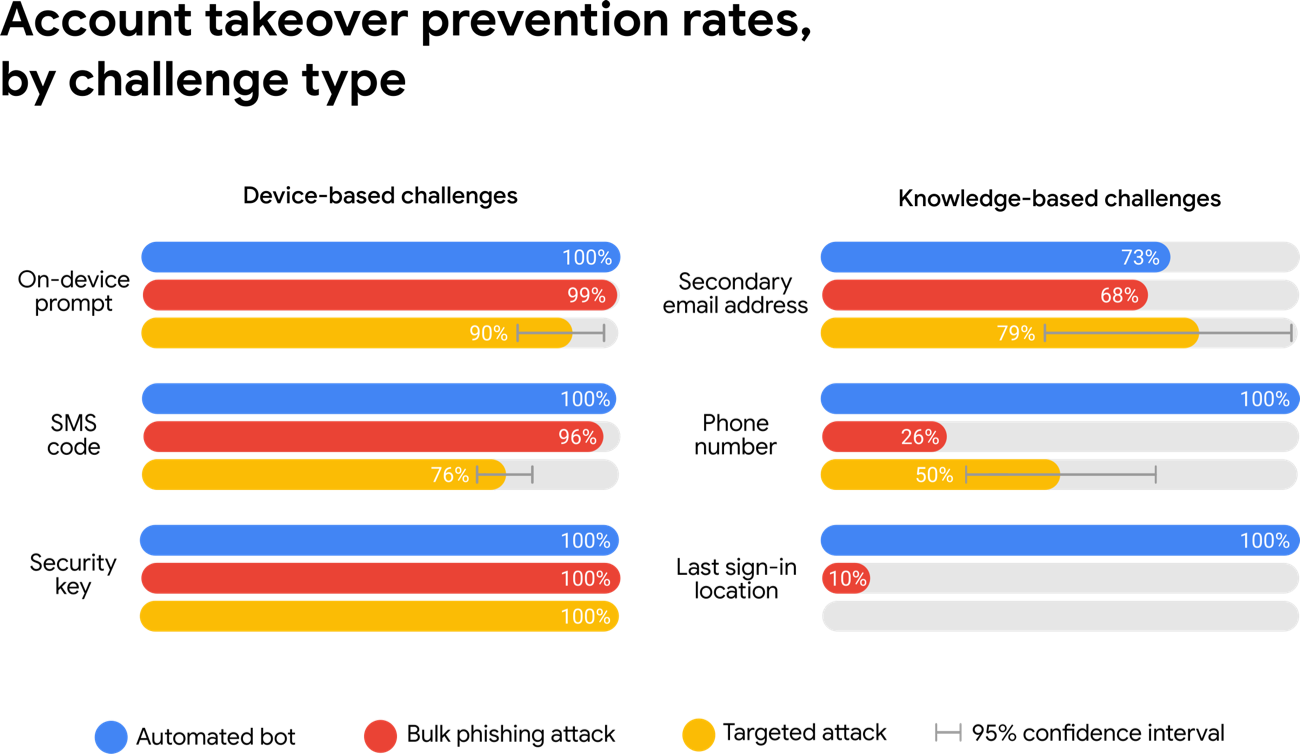

Wenn Sie sich bei Ihrem Telefon angemeldet oder die Telefonnummer in den Kontoeinstellungen eingegeben haben, können wir den gleichen Schutz bieten wie bei einer Bestätigung in zwei Schritten. Wir haben festgestellt, dass der an die Wiederherstellungs-Telefonnummer gesendete SMS-Code dazu beigetragen hat, 100% der automatisierten Bots, 96% der Massen-Phishing-Angriffe und 76% der gezielten Angriffe zu blockieren. Anfragen auf dem Gerät mit der Aufforderung zur Bestätigung des Vorgangs, die einen sichereren Ersatz für SMS darstellen, haben dazu beigetragen, 100% automatische Bots, 99% der Massen-Phishing-Angriffe und 90% der gezielten Angriffe zu verhindern.

Der Schutz aufgrund des Besitzes bestimmter Geräte sowie die Kenntnis bestimmter Fakten tragen dazu bei, automatischen Bots zu widerstehen, und der Schutz aufgrund des Besitzes bestimmter Geräte hilft, Phishing und sogar gezielte Angriffe zu verhindern.

Der Schutz aufgrund des Besitzes bestimmter Geräte sowie die Kenntnis bestimmter Fakten tragen dazu bei, automatischen Bots zu widerstehen, und der Schutz aufgrund des Besitzes bestimmter Geräte hilft, Phishing und sogar gezielte Angriffe zu verhindern.

Wenn Ihre Telefonnummer in Ihrem Konto nicht konfiguriert ist, können wir auf schwächere Schutzmethoden zurückgreifen, die auf Ihrem Wissen basieren, z. B. wo Sie sich zuletzt in Ihrem Konto angemeldet haben. Dies funktioniert gut gegen Bots, aber der Schutz gegen Phishing kann auf 10% sinken, und es gibt praktisch keinen Schutz gegen gezielte Angriffe. Dies liegt daran, dass Phishing-Seiten und gezielte Angreifer Sie dazu zwingen können, zusätzliche Informationen offenzulegen, die Google möglicherweise zur Überprüfung anfordert.

Angesichts der Vorteile eines solchen Schutzes könnte man sich fragen, warum wir ihn nicht bei jedem Login verwenden müssen. Die Antwort ist, dass dies zusätzliche Schwierigkeiten für Benutzer verursachen würde (

insbesondere für unvorbereitete Benutzer

- ca. Übersetzung ) und das Risiko einer

Kontosperrung erhöhen würde. Während des Experiments stellte sich heraus, dass 38% der Benutzer beim Anmelden in ihrem Konto keinen Zugriff auf ihr Telefon hatten. Weitere 34% der Benutzer konnten sich ihre alternative E-Mail-Adresse nicht merken.

Wenn Sie den Zugriff auf Ihr Telefon verloren haben oder sich nicht anmelden können, können Sie jederzeit zu dem vertrauenswürdigen Gerät zurückkehren, von dem Sie sich zuvor angemeldet haben, um auf Ihr Konto zuzugreifen.

Hack gemietete Angriffe verstehen

Wo die meisten automatisierten Abwehrmechanismen die meisten Bots und Phishing-Angriffe blockieren, werden gezielte Angriffe schädlicher. Im Rahmen unserer laufenden Bemühungen,

Hacking-Bedrohungen zu

überwachen , identifizieren wir ständig neue "Hacking" -Verbrechensgruppen, die nach einem Konto fragen, das für durchschnittlich 750 US-Dollar gehackt werden soll. Diese Angreifer verlassen sich häufig auf Phishing-E-Mails, die sich als Familienmitglieder, Kollegen, Regierungsbeamte oder sogar Google ausgeben. Wenn das Ziel den ersten Phishing-Versuch nicht aufgibt, werden nachfolgende Angriffe länger als einen Monat fortgesetzt.

Ein Beispiel für einen Man-in-the-Middle-Phishing-Angriff, bei dem in Echtzeit nach dem richtigen Kennwort gesucht wird. Danach werden die Opfer auf der Phishing-Seite aufgefordert, SMS-Authentifizierungscodes einzugeben, um auf das Konto des Opfers zuzugreifen.

Ein Beispiel für einen Man-in-the-Middle-Phishing-Angriff, bei dem in Echtzeit nach dem richtigen Kennwort gesucht wird. Danach werden die Opfer auf der Phishing-Seite aufgefordert, SMS-Authentifizierungscodes einzugeben, um auf das Konto des Opfers zuzugreifen.Nach unseren Schätzungen ist nur einer von einer Million Nutzern einem so hohen Risiko ausgesetzt. Angreifer richten sich nicht an zufällige Personen. Obwohl Studien zeigen, dass unser automatischer Schutz dazu beitragen kann, bis zu 66% der von uns untersuchten gezielten Angriffe zu verzögern und sogar zu verhindern, empfehlen wir dennoch, dass sich Benutzer mit hohem Risiko bei unserem

zusätzlichen Schutzprogramm registrieren. Wie bei unserer Untersuchung festgestellt wurde, wurden Benutzer, die ausschließlich Sicherheitsschlüssel verwenden (

dh zweistufige Authentifizierung mit den an Benutzer gesendeten Codes - ca. Übersetzung ), Opfer von gezieltem Phishing.

Nehmen Sie sich etwas Zeit, um Ihr Konto zu schützen.

Sie verwenden Sicherheitsgurte, um Ihr Leben und Ihre Gesundheit beim Reisen mit dem Auto zu schützen. Mit unseren

fünf Tipps können Sie die Sicherheit Ihres Kontos gewährleisten.

Wie unsere Untersuchungen zeigen, können Sie zum Schutz Ihres Google-Kontos am einfachsten eine Telefonnummer festlegen. Für Benutzer mit hohem Risiko wie Journalisten, Community-Aktivisten, Unternehmensleiter und politische Kampagnenteams bietet unser

Advanced Protection- Programm ein Höchstmaß an Sicherheit. Sie können auch Ihre Dienstkonten von Drittanbietern (nicht Google) vor dem Knacken von

Passwörtern schützen, indem Sie die

Erweiterung Chrome Password Checkup installieren.

Interessanterweise folgt Google nicht den Ratschlägen, die er selbst seinen Nutzern gibt. Google verwendet Hardware-Token für die Zwei-Faktor-Authentifizierung von mehr als 85.000 seiner Mitarbeiter. Nach Angaben der Vertreter des Unternehmens wurde seit Beginn der Verwendung von Hardware-Token kein einziger Diebstahl des Kontos registriert. Vergleichen Sie mit den Zahlen in diesem Bericht. Somit ist klar, dass die Verwendung von Hardware- Token für die Zwei-Faktor-Authentifizierung der einzig zuverlässige Weg ist, um sowohl Konten als auch Informationen (und in einigen Fällen auch Geld) zu schützen .

Zum Schutz von Google-Konten werden beispielsweise Token verwendet, die nach dem FIDO U2F-Standard erstellt wurden. Für die Zwei-Faktor-Authentifizierung werden kryptografische Token in Windows-, Linux- und MacOS-Betriebssystemen verwendet.

(Anmerkung des Übersetzers)