Letzte Woche gab die US-amerikanische Food and Drug Administration (FDA) eine Warnung an die Benutzer der Medtronic MiniMed-Insulinpumpe heraus (

Nachrichten ,

Liste der gefährdeten Geräte auf der FDA-Website). Der Hersteller hat ein Programm gestartet, um Pumpen durch sichere Modelle zu ersetzen: Bei sieben von elf Geräten kann das Problem nicht durch Aktualisierung der Software gelöst werden.

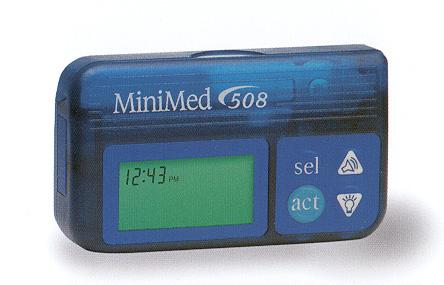

Insulinpumpen werden zur Behandlung von Diabetes eingesetzt und bestehen aus einer Kontrollvorrichtung, einem herausnehmbaren Insulinreservoir und einem Kit zur subkutanen Verabreichung. Die beiden im FDA-Bericht genannten Pumpenserien (MiniMed 508 und MiniMed Paradigm) können drahtlos mit einem Steuergerät verbunden werden, das unter normalen Bedingungen vom behandelnden Arzt oder vom Patienten selbst zur Änderung der Betriebsparameter verwendet wird. Wie sich herausstellte, kann jeder die Kontrolle übernehmen. Es reicht aus, sich in Reichweite des Funksenders zu befinden. Solche Schwachstellen werden bei weitem nicht zum ersten Mal entdeckt, aber zum ersten Mal versuchen sowohl der Hersteller als auch die staatlichen Dienste, das Problem auf koordinierte Weise zu lösen. Bemerkenswert ist die Reaktionsgeschwindigkeit: Zwischen den ersten Berichten der Forscher und dem offiziellen Rückruf vergingen 570 Tage.

Aus offensichtlichen Gründen enthüllen die Forscher, die das Problem entdeckt haben, nicht die Details der Sicherheitsanfälligkeit, aber etwas kann aus kurzen Beschreibungen der Probleme verstanden werden. Im März letzten Jahres wurde für den MiniMed 508 und das Paradigm ein Proof-of-Concept entwickelt, der mit der Liste übereinstimmt, die letzte Woche von der FDA veröffentlicht wurde. Im August 2018 gab der Hersteller nach den Ergebnissen der Studie

eine Warnung heraus, aber zu diesem Zeitpunkt wurde das Problem als weniger schwerwiegend eingestuft. Es wurden zwei Arten von Sicherheitslücken gefunden: Erstens wurde die Datenübertragung zwischen der Pumpe und dem drahtlosen Zubehör (z. B.

einem Blutzuckermessgerät) im Klartext durchgeführt. In diesem Fall bestand die Gefahr, dass private Informationen verloren gehen.

Zweitens fand bei der Interaktion mit dem Steuergerät anscheinend eine Autorisierung statt, aber der Komplex aus Steuerung und Pumpe wurde dem sogenannten Wiederholungsangriff ausgesetzt. Mit anderen Worten war es möglich, die vom Controller übertragene Datensequenz zu reproduzieren und beispielsweise eine erneute Verabreichung von Insulin zu verursachen. Ab Mitte letzten Jahres wurde das Anfälligkeitsrisiko jedoch als „mittel“ eingestuft (4,8 und 5,3 Punkte bei Verwendung der CVSS v3-Methode), da der Wiederholungsangriff für die standardmäßig deaktivierten Pumpenfunktionen relevant war.

Was hat sich im letzten Jahr geändert? Fast dieselbe Geräteliste (im obigen Bild) wurde nicht bei bestimmten Einstellungen, sondern im Allgemeinen in allen Fällen als anfällig erkannt. Dieser neuen Sicherheitsanfälligkeit (

CVE-2019-10964 ) wurde auf der CVSS-Skala eine „gefährliche“ Bewertung von 7,3 Punkten zugewiesen, obwohl dies aus Sicht des Sicherheitsforschers durchaus das „alte“ Problem sein könnte, jedoch mit neuen Konsequenzen. Aufgrund des Fehlens eines geeigneten Autorisierungssystems für Geräte, die mit Medtronic-Pumpen interagieren, ist nicht nur ein Wiederholungsangriff möglich. Sie können beliebige Informationen an die Pumpe übertragen, Einstellungen ändern und im Allgemeinen den Prozess der Insulinzufuhr steuern, was sowohl zu einer Überdosierung als auch zu einem Mangel an Medikamenten führt. Beide Optionen können sehr gesundheitsschädlich sein.

Eines der in der FDA-Warnung genannten Zubehörteile ist das Carelink-USB-Gerät. Tatsächlich handelt es sich hierbei um einen drahtlosen Adapter, mit dem Sie Informationen zum Betrieb der Pumpe herunterladen und in der Unternehmenssoftware auf dem Computer anzeigen können. Solche medizinischen Geräte erleichtern den Menschen das Leben, und die drahtlose Verbindung macht sie noch komfortabler. In diesem Fall war es jedoch notwendig, die Datenübertragung so weit wie möglich zu schützen: Wenn es um die Gesundheit geht, ist das übliche Datenleck ein Problem, und dies umso mehr, wenn ein Gerät zur Verbesserung der Lebensqualität diese zu bedrohen beginnt.

Medtronic bietet eine Liste mit Tipps für diejenigen, die eine anfällige Pumpe verwenden müssen (aufgrund der Unzugänglichkeit sicherer Modelle in der Region oder aus anderen Gründen). Es wird empfohlen, dass Sie das Gerät immer bei sich haben und seine Seriennummer nicht an Dritte weitergeben (dies deutet auf ein einfaches Autorisierungs- und / oder Verschlüsselungsschema unter Verwendung der Seriennummer hin, aber nach den Zitaten der Forscher müssen Sie die Seriennummer nicht kennen, um zu brechen). Sie müssen auch alle Injektionen, die nicht vom Eigentümer initiiert wurden, sofort abbrechen und den Blutzuckerspiegel ständig überwachen. Darüber hinaus wird empfohlen, CareLink USB bei Nichtgebrauch vom Computer zu trennen.

Kurz gesagt, ein bequemes medizinisches Gerät wird etwas weniger bequem. Nach Angaben des Herstellers gab es keine Fälle von absichtlicher Ausnutzung der Sicherheitsanfälligkeit. Dies sind gute Nachrichten, aber es ist wahrscheinlicher, dass Cyberkriminelle nicht motiviert sind. Aber was ist, wenn sie erscheint?

Eine weitere Neuigkeit in der vergangenen Woche war die

Entdeckung eines neuen Angriffs auf IoT-Geräte mit Standardkennwörtern (z. B. Router oder IP-Videokameras). Ein bösartiges Skript, bekannt als Silex, zerstörte das Dateisystem von Geräten und machte sie funktionsunfähig. Anscheinend war für jemanden die finanzielle Motivation nicht von Interesse, und die Geräte (etwa 4000 gelitten) wurden einfach aus Liebe zur Kunst zugemauert. Der Verlust des Internets und der Ausfall des lokalen Netzwerks sind ein ernstes Problem, aber ein solcher Angriff auf das lebenswichtige Internet der Dinge in der Medizin ist viel schlimmer.

Haftungsausschluss: Die in dieser Übersicht geäußerten Meinungen stimmen möglicherweise nicht mit der offiziellen Position von Kaspersky Lab überein. Sehr geehrte Redakteure empfehlen generell, Meinungen mit gesunder Skepsis zu behandeln.